Looker-gehostete Instanzen: Viele Unternehmen ziehen es vor, eine von Looker gehostete Instanz zu verwenden, um die Einfachheit, Implementierung und reduzierte Supportkosten zu erreichen. In diesem Fall werden die zwischen Looker und der Datenbank ausgetauschten Daten auf gemeinsam genutzter Infrastruktur über das öffentliche Internet übertragen. Daher ist es wichtig, die Sicherheit der Daten zu gewährleisten. Stellen Sie mit einer der Optionen auf dieser Seite sicher, dass Ihr Netzwerk eine sichere Verbindung zu Ihrer von Looker gehosteten Instanz herstellen kann.

Vom Kunden gehostete Instanzen: Kunden, die ihre eigene Looker-Instanz hosten, befinden sich möglicherweise im selben privaten Netzwerk wie ihre Datenbank. Falls dies nicht der Fall ist, sollten Sie unbedingt den Schutz Ihrer Daten sicherstellen, etwa mithilfe der vorgeschlagenen Optionen auf dieser Seite. Um eine Allowlist mit IP-Adressen zu erstellen, fügen Sie die IP-Adresse oder -Adressen, auf der bzw. denen Ihre Looker-Instanz gehostet ist, zur Allowlist hinzu.

Nachfolgend sind die Optionen für das Gewähren eines sicheren Datenbankzugriffs für Ihre Instanz von der einfachsten bis zur komplexesten Option aufgeführt:

In den folgenden Abschnitten finden Sie die entsprechenden Details dazu.

Option 1: Allowlist mit IP-Adressen

Der erste Schritt besteht darin, den von der Netzwerkebene ausgehenden Zugriff auf Ihre Daten zu beschränken. Wir empfehlen, nur bestimmten vertrauenswürdigen Hosts Zugriff auf Ihre Datenbank zu gewähren.

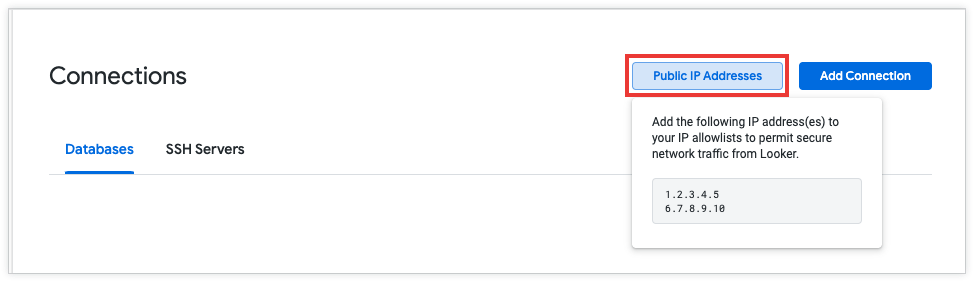

Die Liste der IP-Adressen, die erforderlich sind, um Netzwerk-Traffic von Ihrer Looker-Instanz zuzulassen, finden Sie auf der Seite Verbindungen im Steuerfeld Admin. Klicken Sie auf Öffentliche IP-Adressen und kopieren Sie die angezeigten IP-Adressen.

Jeglicher Netzwerk-Datenverkehr von Looker stammt je nach Region, in der Ihre Looker-Instanz gehostet wird, von einer der aufgeführten IP-Adressen. Sie können den Datenzugriff auf einfache Weise beschränken, indem Sie Datenverkehr zu Ihrer Datenbank nur von diesen und anderen vertrauenswürdigen IP-Adressen zulassen.

Die IP-Adressen in der Allowlist gelten auch für SFTP- und SMTP-Ziele sowie für LDAP-Server mit eingeschränktem IP-Datenverkehr. Wenn Sie benutzerdefinierte E-Mail-Einstellungen für SMTP verwenden, müssen Sie Ihrer IP-Zulassungsliste die IP-Adressen von Looker hinzufügen. Wenn Sie Inhalte von Looker an einen SFTP-Server senden möchten, müssen Sie die IP-Adressen von Looker der IP-Zulassungsliste des SFTP-Servers oder den Regeln für eingehenden Traffic hinzufügen. Wenn Ihr LDAP-Server IP-Traffic einschränkt, müssen Sie die IP-Adressen von Looker der IP-Zulassungsliste oder den Regeln für eingehenden Traffic Ihres LDAP-Servers hinzufügen.

Die vollständige Liste der IP-Adressen für alle von Looker gehosteten Umgebungen finden Sie auf dieser Seite.

In Google Cloud gehostete Instanzen

Instanzen, die von Looker gehostet werden, werden standardmäßig in Google Cloud gehostet. Fügen Sie für Instanzen, die in Google Cloud gehostet werden, die IP-Adressen, die Ihrer Region entsprechen, der Zulassungsliste hinzu.

Vollständige Liste der IP-Adressen für in Google Cloud gehostete Instanzen

Moncks Corner, South Carolina, USA (us-east1)

34.75.58.12335.196.30.11035.243.254.16634.111.239.10235.237.174.1734.73.200.23535.237.168.216

Ashburn, Northern Virginia, USA (us-east4)

35.221.30.17735.245.82.7335.194.74.18535.245.177.11234.86.118.23934.86.52.18835.221.3.16335.245.211.10934.86.136.19034.86.214.22635.221.62.21834.86.34.13535.236.240.16834.150.212.934.150.174.5434.85.200.217

Council Bluffs, Iowa, USA (us-central1)

34.69.207.17634.70.128.7435.239.118.197104.154.21.23135.192.130.12635.184.100.51

The Dalles, Oregon, USA (us-west1)

34.82.120.2535.247.5.9935.197.64.5735.233.172.2335.233.249.16035.247.55.3335.247.117.035.247.61.15134.82.193.21535.233.222.22634.83.94.15135.203.184.4834.83.138.10535.197.35.18834.127.116.8534.145.90.8334.127.41.19934.82.57.22535.197.66.244

Montreal, Québec, Kanada (northamerica-northeast1)

35.234.253.103- 35.203.46.255

34.152.60.210

London, England, Vereinigtes Königreich (europe-west2)

35.189.94.10535.246.36.6735.234.140.7734.142.77.1834.105.131.13334.89.54.8434.89.124.13934.89.25.534.105.209.4434.105.181.13335.242.138.13334.105.219.15434.89.127.5135.246.10.20635.189.111.17335.197.222.22034.105.198.15135.246.117.5834.142.123.96

Frankfurt, Deutschland (europe-west3)

34.159.224.18734.159.10.5934.159.72.7735.242.243.25534.159.247.21135.198.128.126

Mumbai, Indien (asia-south1)

34.93.221.13735.244.24.19835.244.52.179

Eemshaven, Niederlande (europe-west4)

35.204.118.2835.204.216.734.90.52.191

Landkreis Changhua, Taiwan (asia-east1)

104.199.206.20934.80.173.21235.185.137.114

Tokio, Japan (asia-northeast1)

35.221.107.21134.85.3.19834.146.68.20334.84.4.218

Jurong West, Singapur (asia-southeast1)

34.143.210.11634.143.132.20634.87.134.202

Jakarta, Indonesien (asia-southeast2)

34.101.158.8834.101.157.23834.101.184.52

Sydney, Australien (australia-southeast1)

34.87.195.3634.116.85.14034.151.78.48

Osasco (São Paulo), Brasilien (southamerica-east1)

34.151.199.20135.199.122.1934.95.180.122

Auf Amazon Elastic Kubernetes Service (Amazon EKS) gehostete Instanzen

Bei auf Amazon EKS gehosteten Instanzen müssen Sie die IP-Adressen für Ihre Region auf die Allowlist setzen.Vollständige Liste der IP-Adressen für bei Amazon EKS gehostete Instanzen

USA (N. Virginia) (us-east-1)

52.44.90.20154.87.86.11354.162.193.16534.235.77.1173.233.169.6354.159.42.1443.229.81.10134.225.255.22034.200.121.563.83.72.4154.197.142.23834.239.90.16934.236.92.873.220.81.24152.44.187.2223.22.133.20618.213.96.4035.168.173.23854.162.175.24454.80.5.1734.200.64.24354.157.231.7618.206.32.25452.7.255.5454.196.92.552.204.125.24452.203.92.11452.3.47.189184.73.10.8552.55.10.2363.230.52.22054.211.95.15052.86.109.6854.159.176.19952.55.239.16675.101.147.9754.92.246.22318.235.225.16354.204.171.25318.210.137.13050.17.192.8718.208.86.29

US-Ost (Ohio) (us-east-2)

3.135.171.2918.188.208.2313.143.85.223

Westen der USA (Oregon) (us-west-2)

44.237.129.3254.184.191.25035.81.99.30

Kanada (Mitte) (ca-central-1)

52.60.157.6135.182.169.2552.60.59.12835.182.207.12815.222.172.643.97.27.5135.183.191.13315.222.86.12352.60.52.14

Europa (Irland) (eu-west-1)

54.74.243.24654.195.216.9554.170.208.6752.49.220.10352.31.69.11734.243.112.7652.210.85.11052.30.198.16334.249.159.11252.19.248.17654.220.245.17154.247.22.227176.34.116.19754.155.205.15952.16.81.139

Europa (Frankfurt) (eu-central-1)

18.157.231.10818.157.207.3318.157.64.19818.198.116.1333.121.148.1783.126.54.15418.193.187.10018.196.108.8618.198.157.149

Asien-Pazifik (Tokio) (ap-northeast-1)

54.250.91.5713.112.30.11054.92.76.241

Asien-Pazifik (Sydney) (ap-southeast-2)

13.238.132.1743.105.238.713.105.113.36

Südamerika (São Paulo) (sa-east-1)

54.232.58.18154.232.58.98177.71.134.208

Auf Microsoft Azure gehostete Instanzen

Bei auf Azure gehosteten Instanzen müssen Sie die IP-Adressen für Ihre Region auf die Allowlist setzen.

Virginia, USA (us-east2)

52.147.190.201

Älteres Hosting

Verwenden Sie diese IP-Adressen für alle auf AWS gehosteten Instanzen, die vor dem 07.07.2020 erstellt wurden.Vollständige Liste der IP-Adressen für Legacy-Hosting

USA (AWS-Standard)

54.208.10.16754.209.116.19152.1.5.22852.1.157.15654.83.113.5

Kanada

99.79.117.12735.182.216.56

Asien

52.68.85.4052.68.108.109

Irland

52.16.163.15152.16.174.170

Deutschland

18.196.243.9418.184.246.171

Australien

52.65.128.17052.65.124.87

Südamerika

52.67.8.10354.233.74.59

Option 2: SSL-Verschlüsselung

Eine zweite Option ist die Aktivierung von SSL-Verschlüsselung für Ihre Datenbank. SSL verhindert, dass die zwischen Looker und Ihrer Datenbank übertragenen Daten abgefangen werden können.

Folgen Sie zuerst der Anleitung im Abschnitt Option 1: Zulassungsliste für IP-Adressen auf dieser Seite. Weitere Informationen zur SSL-Verschlüsselung sind Dialektangaben. Links zu SSL-Anweisungen finden Sie auf der Dokumentationsseite Looker-Dialekte im Abschnitt Datenbankkonfigurationsanleitung.

Option 3: SSH-Tunnel

Ein SSH-Tunnel ist die dritte Option zum Schutz Ihrer Daten. Ein Tunnel sorgt für eine verschlüsselte Verbindung sowie eine zusätzliche Authentifizierung, was die Sicherheit erhöht. Eine Anleitung zu dieser Option finden Sie auf der Dokumentationsseite SSH-Tunnel verwenden.

Nächste Schritte

Nachdem Sie den sicheren Datenbankzugriff aktiviert haben, können Sie Ihre Datenbank für Looker konfigurieren.