Grundlegende Sicherheit für Google Cloud

Sicherheit für Cloud- und KI-Arbeitslasten

Das Security Command Center bietet standardmäßig immer aktiven Schutz für Cloud- und KI-Arbeitslasten in Google Cloud.

Werden Sie Teil der Security Command Center-Community, um Antworten zu finden, auf dem Laufenden zu bleiben und Kontakte zu knüpfen.

Features

KI-Schutz

Sichern Sie den gesamten KI-Stack und -Lebenszyklus ab – Agents, Daten, Modelle, Anwendungen, Plattformen und Infrastrukturen. Sie können KI-Assets erkennen und Risiken priorisieren, Nutzer-/Model-/Agent-Interaktionen mit Model Armor sichern (Schutz vor Prompt Injection, Verlust sensibler Daten und vor schädlichen Inhalten) sowie KI-spezifische Bedrohungen im gesamten KI-Stack erkennen und darauf reagieren. Sie erhalten so Transparenz, Kontrolle und Sicherheit für Ihre KI-Innovationen – von der Entwicklung bis zur Laufzeit.

Integrierte Bedrohungserkennung

Aktive Bedrohungen werden mit speziellen Detektoren in der Google Cloud-Infrastruktur nahezu in Echtzeit erkannt. Schnelles Erkennen bösartiger und verdächtiger Aktivitäten in Google Cloud-Diensten wie Compute Engine, GKE, BigQuery und Cloud Run. Schützen Sie Ihr Unternehmen mit dem branchenweit einzigen Cryptomining Protection Program.

Virtuelles Red Teaming

Durch die Simulation eines ausgeklügelten und entschlossenen Angreifers können Sie risikoreiche Lücken in der Cloud-Abwehr finden. Virtuelles Red Teaming führt Millionen von Angriffsvariationen gegen ein digitales Zwillingmodell der Cloud-Umgebung eines Unternehmens durch und kann Angriffspfade, toxische Kombinationen und Engpässe aufdecken, die für die Cloud-Umgebung jedes Kunden einzigartig sind.

Compliance-Manager

Kombinieren Sie Richtliniendefinition, Steuerungskonfiguration, Durchsetzung, Überwachung und Prüfung in einem einheitlichen Workflow. Sie erhalten eine End-to-End-Ansicht der Compliance mit einfachem Monitoring und einfacher Berichterstellung. Mit Audit Manager können Sie automatisch prüfbare Nachweisberichte erstellen, um die Compliance gegenüber Prüfern nachzuweisen.

Cloud-Sicherheitsstatus-Management

Scannen Sie Ihre Cloud-Umgebung automatisch, um Fehlkonfigurationen und Software-Sicherheitslücken zu erkennen, die zu einer Kompromittierung führen könnten – ohne dass Sie Agents installieren oder verwalten müssen. Ergebnisse mit hohem Risiko werden im Risiko-Dashboard des Security Command Center angezeigt, sodass Sie wissen, welche Probleme Sie priorisieren sollten.

Datensicherheitsstatus-Verwaltung

Die Datensicherheitsstatus-Verwaltung (Data Security Posture Management, DSPM) bietet Governance für Sicherheit und Compliance sensibler Daten. Mit mehr als 150 KI-gestützten Datenklassifikatoren von Sensitive Data Protection können Sie mit DSPM sensible Daten ermitteln, schützen und überwachen. DSPM bietet eine Datenkartenvisualisierung für alle Datenressourcen, erweiterte Datenkontrollen für Google Cloud Storage, BigQuery und Vertex AI. Mit DSPM sensible Daten vor Sicherheits- und Compliance-Risiken schützen

Shift-Left-Ansatz in Sachen Sicherheit

Erkennen Sie Sicherheitsprobleme, bevor sie auftreten. Entwickler erhalten Zugriff auf Tausende von Softwarepaketen, die von Google mit Assured Open Source Software getestet und validiert wurden. DevOps- und DevSecOps-Teams erhalten Statuskontrollen, um Sicherheitsvorkehrungen in der Infrastruktur zu definieren und zu überwachen. Sie können Scans über die Infrastruktur als Code (IaC) durchführen, um konsistente Sicherheitsrichtlinien vom Code bis zur Cloud zu implementieren, indem sie Sicherheitskontrollen während des Build-Prozesses validieren.

Cloud Infrastructure and Entitlement Management (CIEM)

Reduzieren Sie identitätsbezogene Risiken, indem Sie Nutzern nur die Mindestzugriffsrechte und ‑berechtigungen gewähren, die sie für ihre Arbeit benötigen. Sie erfahren, welche Nutzer Zugriff auf welche Cloud-Ressourcen haben, erhalten ML-generierte Empfehlungen zur Reduzierung ungenutzter und unnötiger Berechtigungen und verwenden sofort einsatzbereite Playbooks, um die Reaktion auf identitätsbezogene Sicherheitslücken zu beschleunigen. Kompatibel mit Google Cloud IAM, Entra ID (Azure AD), AWS IAM und Okta.

Weitere Informationen

| Security Command Center | Beschreibung | Optimal für | Aktivierung und Preise |

|---|---|---|---|

Enterprise | Umfassende Multi-Cloud-Sicherheit sowie Playbooks für die automatisierte Fallverwaltung und Behebung von Bedrohungen | Google Cloud, AWS und/oder Azure mit automatisierten Abhilfemaßnahmen schützen | Abobasierte Preise |

Premium | Der beste Schutz für Google Cloud umfasst: KI-Sicherheit, Sicherheitsstatusverwaltung, virtuelle Red-Team-Einsätze, Bedrohungserkennung, Datensicherheit, Compliance-Management und mehr | Google Cloud-Kunden, die den umfassendsten Sicherheitsschutz möchten | Abobasierte Preise ODER „Pay as you go“-Preise mit Self-Service-Aktivierung |

Standard | Grundlegende Verwaltung des Sicherheitsstatus, Compliance und Datensicherheit nur für Google Cloud | Google Cloud-Umgebungen, die grundlegende Sicherheitsmaßnahmen erfordern | Kostenlose automatische Aktivierung für Neukunden. Self-Service-Aktivierung und ‑Deaktivierung verfügbar. |

Informationen zu den Angeboten von Security Command Center finden Sie in unserer Dokumentation.

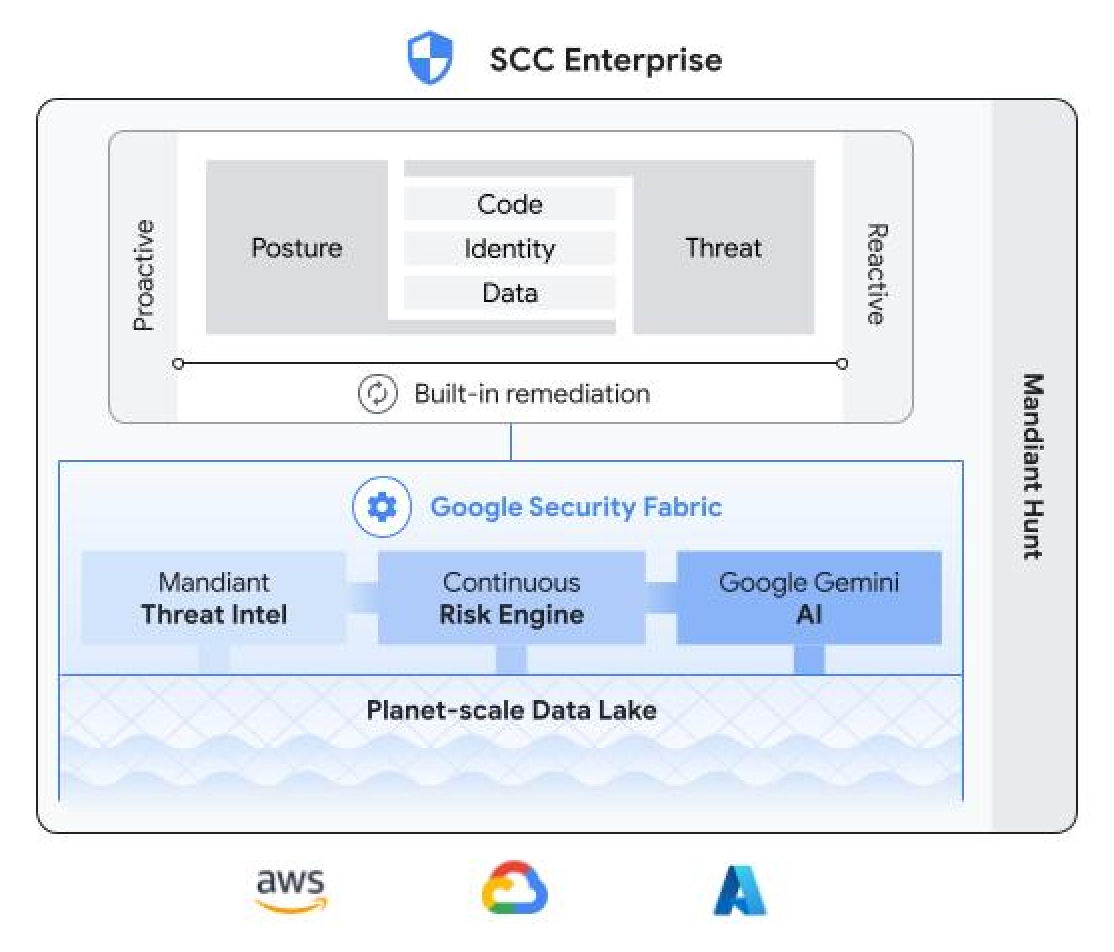

Enterprise

Umfassende Multi-Cloud-Sicherheit sowie Playbooks für die automatisierte Fallverwaltung und Behebung von Bedrohungen

Google Cloud, AWS und/oder Azure mit automatisierten Abhilfemaßnahmen schützen

Abobasierte Preise

Premium

Der beste Schutz für Google Cloud umfasst: KI-Sicherheit, Sicherheitsstatusverwaltung, virtuelle Red-Team-Einsätze, Bedrohungserkennung, Datensicherheit, Compliance-Management und mehr

Google Cloud-Kunden, die den umfassendsten Sicherheitsschutz möchten

Abobasierte Preise ODER „Pay as you go“-Preise mit Self-Service-Aktivierung

Standard

Grundlegende Verwaltung des Sicherheitsstatus, Compliance und Datensicherheit nur für Google Cloud

Google Cloud-Umgebungen, die grundlegende Sicherheitsmaßnahmen erfordern

Kostenlose automatische Aktivierung für Neukunden. Self-Service-Aktivierung und ‑Deaktivierung verfügbar.

Informationen zu den Angeboten von Security Command Center finden Sie in unserer Dokumentation.

Funktionsweise

Mit dem Security Command Center können Sie Risiken proaktiv verwalten und auf Bedrohungen reagieren, indem Sie den Sicherheitsstatus verwalten und Bedrohungen für KI, Infrastruktur und Daten erkennen. Mit mehr als 175 proprietären Detektoren und umfassendem KI-Schutz für den gesamten KI-Stack erhalten Sie einen optimalen Schutz für Google Cloud.

Mit dem Security Command Center können Sie Risiken proaktiv verwalten und auf Bedrohungen reagieren, indem Sie den Sicherheitsstatus verwalten und Bedrohungen für KI, Infrastruktur und Daten erkennen. Mit mehr als 175 proprietären Detektoren und umfassendem KI-Schutz für den gesamten KI-Stack erhalten Sie einen optimalen Schutz für Google Cloud.

KI-Sicherheit über den gesamten Lebenszyklus

Schutz des gesamten KI-Stacks und ‑Lebenszyklus

Lernressourcen

Schutz des gesamten KI-Stacks und ‑Lebenszyklus

Risikozentrierte Cloud-Sicherheit

Cloud-Risiken priorisieren, auf die es ankommt

Cloud-Risiken priorisieren, auf die es ankommt

Mit den Funktionen des virtuellen Red Teams können Sie schnell risikoreiche Cloud-Sicherheitsprobleme finden, die erhebliche geschäftliche Auswirkungen haben können. Nutzen Sie ein detailliertes Risikodashboard, um Details zu Angriffspfaden, toxische Kombinationen von Problemen, die Bewertung der Angriffsgefährdung und von Mandiant erstellte CVE-Informationen anzuzeigen und so die Reaktionsmaßnahmen zu priorisieren.

Tutorials, Kurzanleitungen und Labs

Cloud-Risiken priorisieren, auf die es ankommt

Cloud-Risiken priorisieren, auf die es ankommt

Mit den Funktionen des virtuellen Red Teams können Sie schnell risikoreiche Cloud-Sicherheitsprobleme finden, die erhebliche geschäftliche Auswirkungen haben können. Nutzen Sie ein detailliertes Risikodashboard, um Details zu Angriffspfaden, toxische Kombinationen von Problemen, die Bewertung der Angriffsgefährdung und von Mandiant erstellte CVE-Informationen anzuzeigen und so die Reaktionsmaßnahmen zu priorisieren.

Cloud Workload Protection

Aktive Angriffe erkennen

Aktive Angriffe erkennen

Finden Sie heraus, wenn böswillige Akteure Ihre Cloud-Umgebung infiltriert haben. Mit speziellen in Google Cloud eingebundenen Bedrohungsdetektoren und der branchenweit besten Threat Intelligence lassen sich Cyberangriffe wie die Ausführung von schädlichem Code, Rechteausweitung, Daten-Exfiltration, KI-Bedrohungen und mehr erkennen.

Tutorials, Kurzanleitungen und Labs

Aktive Angriffe erkennen

Aktive Angriffe erkennen

Finden Sie heraus, wenn böswillige Akteure Ihre Cloud-Umgebung infiltriert haben. Mit speziellen in Google Cloud eingebundenen Bedrohungsdetektoren und der branchenweit besten Threat Intelligence lassen sich Cyberangriffe wie die Ausführung von schädlichem Code, Rechteausweitung, Daten-Exfiltration, KI-Bedrohungen und mehr erkennen.

Sicherheitsstatus

Google Cloud für kritische Anwendungen und Daten sichern

Google Cloud für kritische Anwendungen und Daten sichern

Mit agentenloser Technologie können Sie proaktiv Sicherheitslücken und Fehlkonfigurationen in Ihrer Google Cloud-Umgebung finden, bevor Angreifende sie ausnutzen können, um auf sensible Cloud-Ressourcen zuzugreifen. Anschließend können Sie mit der virtuellen Red-Team-Technologie mögliche Angriffspfade ermitteln und mit der Bewertung der Angriffsgefahr die Sicherheitsprobleme priorisieren, die das größte Risiko darstellen.

Tutorials, Kurzanleitungen und Labs

Google Cloud für kritische Anwendungen und Daten sichern

Google Cloud für kritische Anwendungen und Daten sichern

Mit agentenloser Technologie können Sie proaktiv Sicherheitslücken und Fehlkonfigurationen in Ihrer Google Cloud-Umgebung finden, bevor Angreifende sie ausnutzen können, um auf sensible Cloud-Ressourcen zuzugreifen. Anschließend können Sie mit der virtuellen Red-Team-Technologie mögliche Angriffspfade ermitteln und mit der Bewertung der Angriffsgefahr die Sicherheitsprobleme priorisieren, die das größte Risiko darstellen.

Compliance-Management

Compliance optimieren: konfigurieren, überwachen und prüfen

Lernressourcen

Compliance optimieren: konfigurieren, überwachen und prüfen

Datensicherheit und Compliance

Sensible Daten in der Cloud erkennen, verwalten und schützen

Lernressourcen

Sensible Daten in der Cloud erkennen, verwalten und schützen

Preise

| Preise für Security Command Center | Die Preise richten sich nach der Gesamtzahl der Assets in den geschützten Cloud-Umgebungen. | |

|---|---|---|

| Produktstufe | Aktivierung | Preis in USD |

Enterprise | Verfügbar mit ein- oder mehrjährigem Abo, mit integrierten Rabatten für die Laufzeit | |

Premium | Verfügbar mit ein- oder mehrjährigem Abo oder Self-Service-Aktivierung mit „Pay as you go“-Preisen auf Projekt- oder Organisationsebene | |

Standard | Für die meisten Organisationen standardmäßig aktiviert. Self-Service-Aktivierung und ‑Deaktivierung verfügbar. | Kostenlos |

Preise für Security Command Center

Die Preise richten sich nach der Gesamtzahl der Assets in den geschützten Cloud-Umgebungen.

Enterprise

Verfügbar mit ein- oder mehrjährigem Abo, mit integrierten Rabatten für die Laufzeit

Premium

Verfügbar mit ein- oder mehrjährigem Abo oder Self-Service-Aktivierung mit „Pay as you go“-Preisen auf Projekt- oder Organisationsebene

Standard

Für die meisten Organisationen standardmäßig aktiviert. Self-Service-Aktivierung und ‑Deaktivierung verfügbar.

Kostenlos