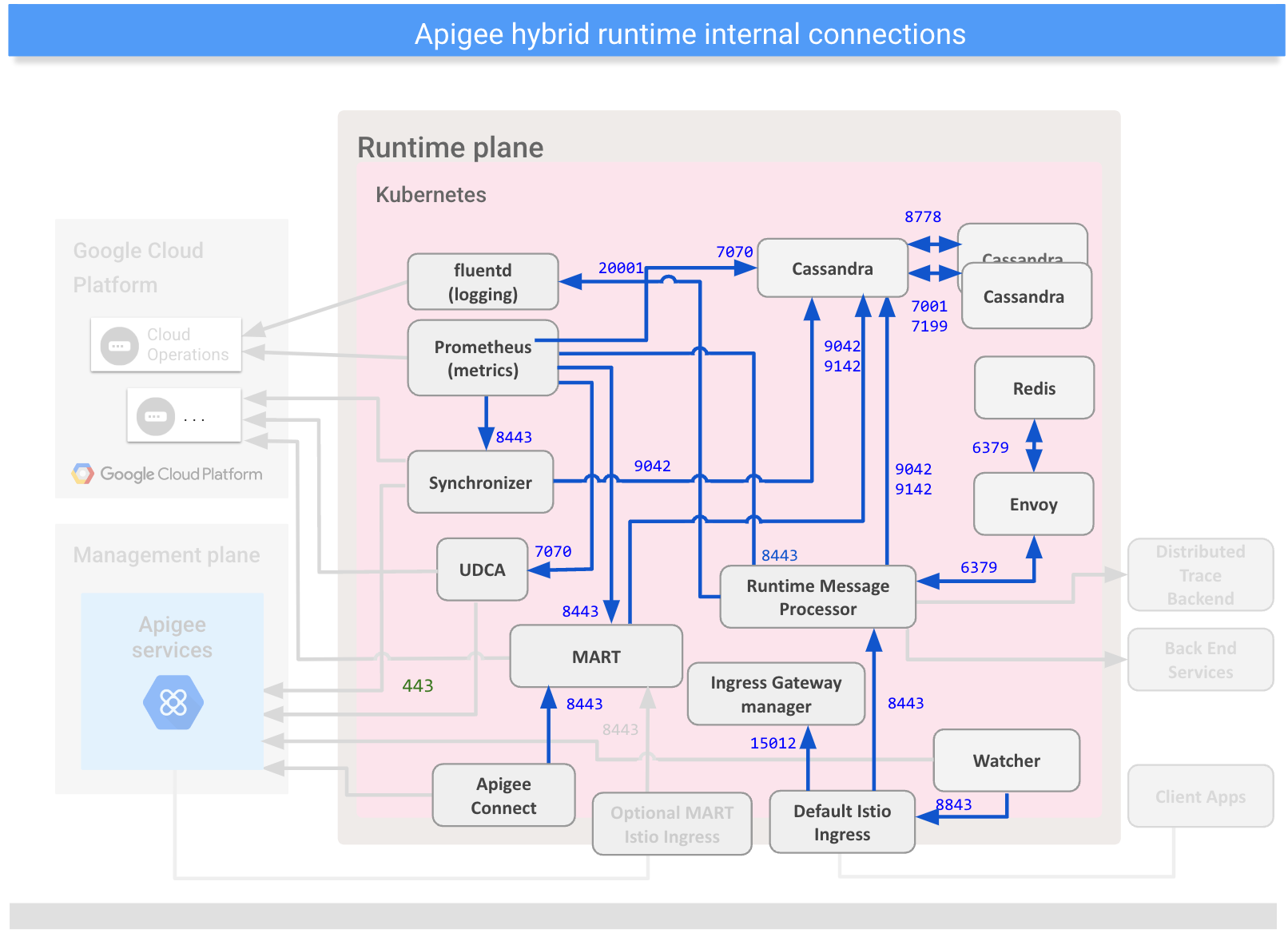

Comprendere quali porte utilizza il piano di runtime ibrido è importante per le aziende implementazioni. Questa sezione descrive le porte utilizzate per le comunicazioni sicure all'interno oltre che dalle porte esterne utilizzate per le comunicazioni con i servizi esterni.

Connessioni interne

La comunicazione tra il piano di runtime e il piano di gestione è protetta con TLS unidirezionale e OAuth 2.0. I singoli servizi utilizzano protocolli diversi a seconda del servizio che stanno comunicando con.

I certificati utilizzati per le comunicazioni tra componenti sono generati dai certificati di Apigee responsabile. Non devi fornire un certificato o gestirlo.

L'immagine seguente mostra le porte e i canali di comunicazione all'interno del runtime ibrido aereo:

La tabella seguente descrive le porte e i canali di comunicazione all'interno del runtime ibrido aereo:

| Connessioni interne | |||||

|---|---|---|---|---|---|

| Origine | Destinazione | Protocollo/porte | Protocollo di sicurezza | Descrizione | |

| MART | Cassandra | TCP/9042 TCP/9142 |

mTLS | Invia dati per la persistenza. | |

| Apigee Connect | MART | TCP/8443 | TLS | Le richieste dal piano di gestione passano attraverso Apigee Connect. Apigee Connect avvia la connessione. | |

| Ingress Istio predefinito | processore di messaggi | TCP/8443 | TLS (certificato autofirmato generato da Apigee) | Elabora le richieste API in entrata. | |

| processore di messaggi | Cassandra | TCP/9042 TCP/9142 |

mTLS | Invia dati per la persistenza. | |

| processore di messaggi | fluentd (analisi/logging) | TCP/20001 | mTLS | Trasmette i dati nel pod di raccolta dati. | |

| Cassandra | Cassandra | TCP/7001 TCP/7199 |

mTLS | Comunicazioni all'interno del cluster dei nodi. Le porte 7001 e 7199 sono utilizzate per l'intra-nodo Cassandra la comunicazione. | |

| Cassandra | Cassandra | TCP/8778 | HTTP | La porta 8778 viene utilizzata per le chiamate API a Cassandra ed è accessibile solo all'interno di un cluster locale. | |

| Sincronizzatore | Cassandra | TCP/9042 TCP/9142 |

mTLS | Invia i dati per la persistenza. | |

| Prometheus (metriche) | Cassandra | TCP/7070 (HTTPS) | TLS | Estrae i dati delle metriche da vari servizi. | |

| MART | TCP/8843 (HTTPS) | TLS | |||

| Processore di messaggi | TCP/8843 (HTTPS) | TLS | |||

| Sincronizzatore | TCP/8843 (HTTPS) | TLS | |||

| UDCA | TCP/7070 (HTTPS) | TLS | |||

| Watcher | Processore di messaggi | TCP/8843 | TLS | Esegue poll per ottenere lo stato del deployment. | |

| Watcher | Processore di messaggi | TCP/8843 | TLS | Sondaggi per conoscere lo stato del deployment. | |

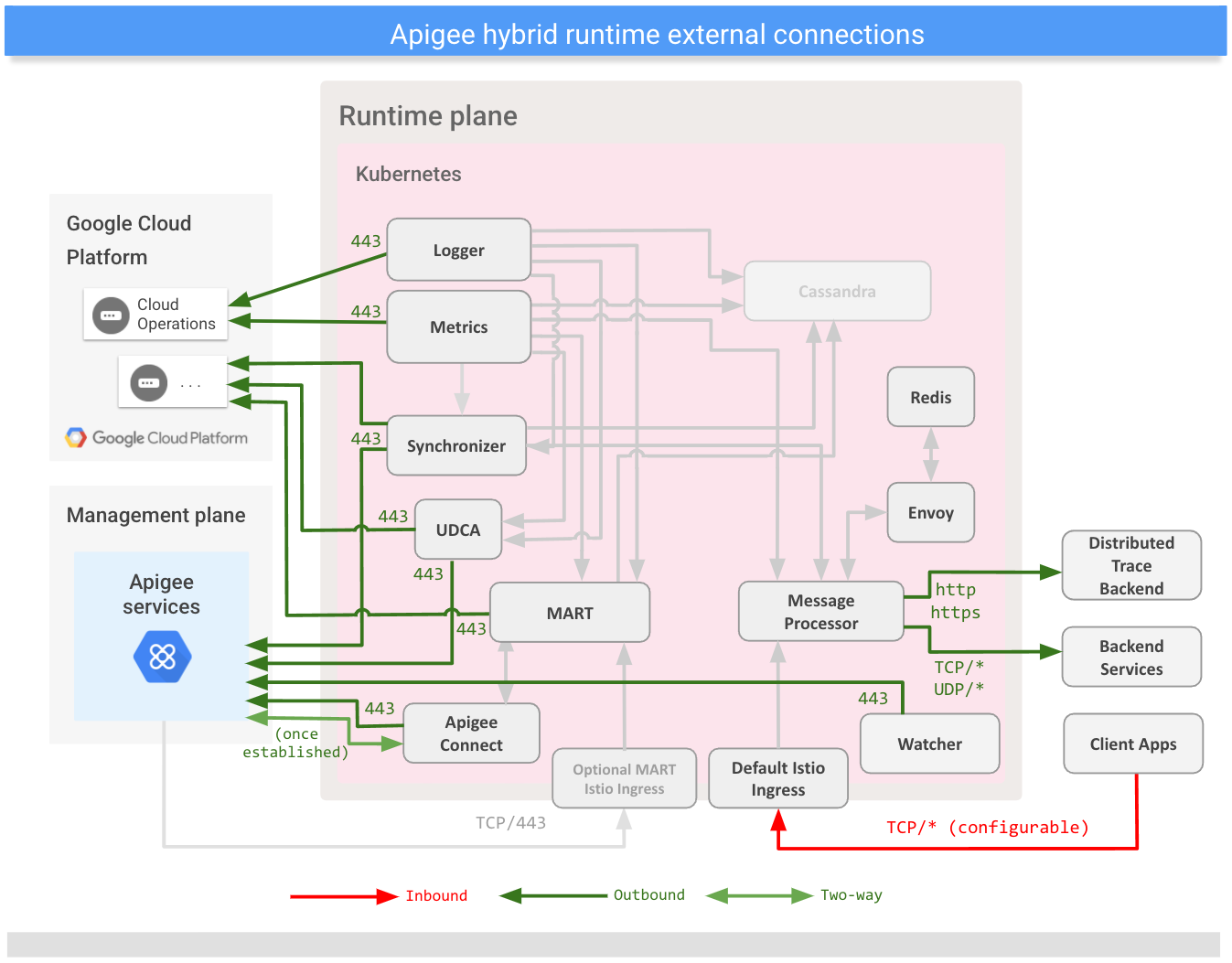

Connessioni esterne

Per configurare correttamente il firewall di rete, devi conoscere le porte in entrata e in uscita utilizzate da Hybrid per comunicare con i servizi esterni.

L'immagine seguente mostra le porte utilizzate per le comunicazioni esterne con il piano di runtimeibrido:

La tabella seguente descrive le porte utilizzate per le comunicazioni esterne con il runtime ibrido aereo:

| Connessioni esterne | |||||

|---|---|---|---|---|---|

| Origine | Destinazione | Protocolli/porte | Protocollo di sicurezza | Descrizione | |

| Connessioni in entrata (esposte esternamente) | |||||

| FACOLTATIVO: servizi Apigee Solo se non utilizzi Apigee Connect (opzione consigliata). Consulta: Connessioni bidirezionali di seguito. |

Ingress Istio di MART | TCP/443 | OAuth su TLS 1.2 | Chiamate API ibride dal piano di gestione. | |

| App client | Ingress Istio predefinito | TCP/* | Nessuno/OAuth tramite TLS 1.2 | Richieste API da app esterne. | |

| Connessioni in uscita | |||||

| Processore di messaggi | Servizi di backend | TCP/* UDP/* |

Nessuno/OAuth tramite TLS 1.2 | Invia richieste agli host definiti dal cliente. | |

| Sincronizzatore | Servizi Apigee | TCP/443 | OAuth su TLS 1.2 | Recupera i dati di configurazione; si connette a

apigee.googleapis.com. |

|

| Google Cloud | Si connette a iamcredentials.googleapis.com per

l'autorizzazione. |

||||

| UDCA (Analytics) | Apigee Services (UAP) | TCP/443 | OAuth su TLS 1.2 | Invia i dati all'UAP nel piano di gestione e a Google Cloud. si connette a

apigee.googleapis.com e

storage.googleapis.com. |

|

| Apigee Connect | Servizi Apigee | TCP/443 | TLS | Stabilisce la connessione con il piano di gestione e si connette a

apigeeconnect.googleapis.com. |

|

| Prometheus (metriche) | Google Cloud (Suite operativa di Google Cloud) | TCP/443 | TLS | Invia dati a Cloud Operations nel piano di gestione e si connette a

monitoring.googleapis.com. |

|

| fluentd (logging) | Google Cloud (Suite operativa di Google Cloud) | TCP/443 | TLS | Invia i dati alla suite operativa di Google Cloud nel piano di gestione; si connette a

logging.googleapis.com |

|

| MART | Google Cloud | TCP/443 | OAuth su TLS 1.2 | Si connette a iamcredentials.googleapis.com per l'autorizzazione. |

|

| processore di messaggi | Backend di Trace distribuito | http o https | TLS (configurabile) | (Facoltativo) Comunica le informazioni sulle tracce al servizio di backend di Distributed Trace. Configura il servizio e il protocollo nell'API TraceConfig. Il backend di Distributed Trace è in genere Cloud Trace o Jaeger. | |

| Connessioni bidirezionali | |||||

| Apigee Connect | Servizi Apigee | TCP/443 | TLS | Comunica i dati di gestione tra il piano di gestione e l'API di gestione per

di dati di runtime (MART) nel piano di runtime. Apigee Connect avvia la connessione;

si connette a apigeeconnect.googleapis.com. Pertanto,

non è necessario configurare il firewall per la connettività in entrata. |

|

| * indica che la porta è configurabile. Apigee consiglia di utilizzare la porta 443. | |||||

Non devi consentire connessioni esterne per indirizzi IP specifici associati a

*.googleapis.com. Gli indirizzi IP possono cambiare poiché il dominio attualmente risolve

più indirizzi.