Ce guide présente le fonctionnement de SAP MaxDB sur Google Cloudet fournit des informations utiles pour planifier la mise en œuvre d'un nouveau système SAP MaxDB.

Pour savoir comment déployer SAP MaxDB sur Google Cloud, consultez les ressources suivantes :

- Pour déployer un système à nœud unique, contactez l'assistance Cloud Customer Care.

- Pour déployer un cluster à haute disponibilité (HA) sur RHEL, consultez le guide de configuration manuelle d'un cluster à haute disponibilité pour SAP MaxDB sur RHEL.

Pour plus d'informations de SAP sur SAP MaxDB, consultez la bibliothèque SAP MaxDB disponible sur le portail d'aide SAP.

Google Cloud principes de base

Google Cloud comprend de nombreux services et produits basés sur le cloud. Lorsque vous exécutez des produits SAP sur Google Cloud, vous utilisez principalement les services IaaS proposés par Compute Engine et Cloud Storage, ainsi que certaines fonctionnalités communes au niveau de la plate-forme, telles que les outils.

Consultez la présentation de la plate-formeGoogle Cloud pour découvrir d'importantes informations sur les concepts et la terminologie. Ce guide reprend certaines informations de la présentation pour plus de facilité et de cohérence.

Pour une présentation des considérations que les entreprises doivent prendre en compte lors de l'exécution sur Google Cloud, consultez le Google Cloud Framework Well-Architected.

Interagir avec Google Cloud

Google Cloud propose trois méthodes principales pour interagir avec la plate-forme et vos ressources dans le cloud :

- La console Google Cloud , qui est une interface utilisateur Web.

- L'outil de ligne de commande

gcloud, qui fournit un sur-ensemble des fonctionnalités offertes par la console Google Cloud . - Les bibliothèques clientes, qui fournissent des API pour accéder aux services et gérer les ressources. Ces bibliothèques sont utiles pour créer vos propres outils.

Google Cloud services

Les déploiements SAP utilisent généralement certains des services Google Cloudsuivants, voire la totalité :

| Service | Description |

|---|---|

| Mise en réseau VPC |

Connectez vos instances de VM les unes aux autres et à Internet. Chaque instance de VM est membre d'un ancien réseau avec une plage d'adresses IP globale unique ou d'un réseau de sous-réseaux recommandé, où l'instance de VM appartient à un seul sous-réseau membre d'un réseau plus grand. Notez qu'un réseau cloud privé virtuel (VPC) ne peut pas s'étendre sur plusieurs projets Google Cloud , mais qu'un projet Google Cloud peut englober plusieurs réseaux VPC. Pour connecter des ressources provenant de différents projets à un réseau VPC commun, vous pouvez utiliser un VPC partagé. Cela permet aux ressources de communiquer entre elles de manière sécurisée et efficace à l'aide d'adresses IP internes de ce réseau. Pour en savoir plus sur le provisionnement d'un VPC partagé, y compris sur les conditions requises, les étapes de configuration et l'utilisation, consultez la page Provisionner un VPC partagé. |

| Compute Engine | Créez et gérez des VM avec le système d'exploitation et la pile logicielle de votre choix. |

| Persistent Disk et Hyperdisk |

Vous pouvez utiliser Persistent Disk et Google Cloud Hyperdisk :

|

| Google Cloud console |

Outil basé sur un navigateur pour gérer les ressources de Compute Engine. Utilisez un modèle pour décrire toutes les ressources et instances de Compute Engine dont vous avez besoin. Il n'est pas nécessaire de créer et de configurer individuellement les ressources, ni de déterminer les dépendances : la console Google Cloud s'en charge pour vous. |

| Cloud Storage | Vous pouvez stocker vos sauvegardes de base de données SAP dans Cloud Storage pour plus de durabilité et de fiabilité, grâce à la réplication. |

| Cloud Monitoring |

Ce service offre une visibilité sur le déploiement, les performances, le temps d'activité et la santé de Compute Engine, du réseau et des disques de stockage persistant. Monitoring collecte des métriques, des événements et des métadonnées à partir de Google Cloud , et les utilise pour générer des insights via des tableaux de bord, des graphiques et des alertes. Vous pouvez surveiller les métriques de calcul gratuitement grâce à Monitoring. |

| IAM |

Ce service fournit un contrôle unifié des autorisations pour les ressources Google Cloud . IAM vous permet de contrôler qui peut effectuer des opérations du plan de contrôle sur vos VM, y compris la création, la modification et la suppression de VM et de disques de stockage persistant, ainsi que la création et la modification de réseaux. |

Tarifs et quotas

Vous pouvez utiliser le simulateur de coût pour estimer vos coûts d'utilisation. Pour en savoir plus sur la tarification, consultez les pages Tarifs de Compute Engine, Tarifs de Cloud Storage, et Tarifs de Google Cloud Observability.

Les ressourcesGoogle Cloud sont soumises à des quotas. Si vous envisagez d'utiliser des machines à haute capacité de processeur ou de mémoire, vous devrez peut-être demander un quota supplémentaire. Pour en savoir plus, consultez Quotas de ressources de Compute Engine.

Contrôles de conformité et de souveraineté

Si vous souhaitez que votre charge de travail SAP s'exécute conformément aux exigences liées à la résidence des données, au contrôle des accès, au personnel d'assistance ou à la réglementation, vous devez planifier l'utilisation d'Assured Workloads. Ce service vous aide à exécuter des charges de travail sécurisées et conformes sur Google Cloud sans affecter la qualité de votre expérience cloud. Pour en savoir plus, consultez Contrôles de conformité et de souveraineté pour SAP sur Google Cloud.

Architecture de déploiement

Une installation SAP MaxDB de base à nœud unique sur Google Cloud comprend les composants suivants :

- Une VM Compute Engine exécutant votre base de données SAP MaxDB.

Trois ou quatre lecteurs de disque persistant connectés :

Contenu du lecteur Linux Windows Répertoire racine de l'instance de base de données /sapdb/[DBSID]MaxDB (D:)Fichiers de base de données /sapdb/[DBSID]/sapdataMaxDB Data (E:)Journaux de transaction de base de données /sapdb/[DBSID]/saplogMaxDB Log (L:)Sauvegardes de base de données (facultatif) /maxdbbackupBackup (X:)

Vous pouvez éventuellement étendre votre installation pour inclure les éléments suivants :

Des répertoires NetWeaver, y compris :

/usr/sapsous Linux ouSAP (S:)sous Windows ;/sapmntsous Linux ouPagefile (P:)sous Windows.

Une passerelle NAT. Une passerelle NAT fournit une connectivité Internet à vos VM tout en refusant la connectivité Internet directe à ces VM. Vous pouvez également configurer cette VM en tant qu'hôte bastion, afin de pouvoir établir des connexions SSH avec les autres VM de votre sous-réseau privé. Pour plus d'informations, consultez la section Passerelles NAT et hôtes bastions.

Des cas d'utilisation différents peuvent nécessiter des appareils ou des bases de données supplémentaires. Pour plus d'informations, consultez la documentation concernant MaxDB sur le portail d'aide SAP.

Ressources nécessaires

À bien des égards, exécuter SAP MaxDB sur Google Cloud revient à l'exécuter dans votre propre centre de données. Vous devez là encore tenir compte des considérations relatives aux ressources informatiques, au stockage et au réseau. Pour en savoir plus, consultez la note SAP 2456432 - Applications SAP sur Google Cloud : produits et types de machines Google Cloud compatibles.

Configuration de la VM

SAP MaxDB est certifié pour fonctionner sur tous les types de machines Compute Engine, y compris les types personnalisés. Toutefois, si vous exécutez MaxDB sur la même VM que SAP NetWeaver ou ASCS (Application Server Central Services), vous devez utiliser une VM compatible avec SAP NetWeaver. Pour obtenir la liste des VM compatibles avec SAP NetWeaver, consultez le Guide de planification SAP NetWeaver.

Pour plus d'informations sur tous les types de machines disponibles sur Google Cloud et leurs cas d'utilisation, consultez Types de machines dans la documentation Compute Engine.

Configuration du processeur

Le nombre de processeurs virtuels que vous sélectionnez pour MaxDB dépend de la charge de votre application et de vos objectifs de performances. Vous devez allouer au moins deux processeurs virtuels à votre installation SAP MaxDB. Pour optimiser les performances, mettez à l'échelle le nombre de processeurs virtuels et la taille de vos disques persistants jusqu'à ce que vos objectifs de performance soient atteints. Pour plus d'informations SAP sur MaxDB, accédez au portail d'aide SAP.

Configuration de la mémoire

La mémoire que vous allouez à votre système SAP MaxDB dépend de votre cas d'utilisation. La quantité de mémoire optimale pour votre cas d'utilisation dépend de la complexité des requêtes que vous exécutez, de la taille de vos données, de la quantité de parallélisme que vous utilisez et du niveau de performance auquel vous vous attendez.

Pour plus d'informations SAP sur MaxDB, accédez au portail d'aide SAP.

Configuration de l'espace de stockage

Par défaut, chaque VM Compute Engine possède un petit disque persistant racine contenant le système d'exploitation. Vous provisionnez des disques supplémentaires pour vos données de base de données, vos journaux et, éventuellement, vos sauvegardes de base de données.

Utilisez un disque persistant hautes performances pour le volume de journaux et, en fonction de vos objectifs de performances, du volume de données.

Pour plus d'informations sur les options de disque persistant pour SAP MaxDB, consultez la page Disques persistants.

Pour en savoir plus, consultez les ressources SAP suivantes :

- SAP Note 869267 - FAQ: SAP MaxDB Log area.

- SAP Note 1173395 - FAQ: SAP MaxDB and liveCache configuration.

Versions et fonctionnalités SAP MaxDB compatibles

SAP MaxDB version 7.9.09 ou ultérieure est certifiée par SAP pour une utilisation surGoogle Cloud.

SAP certifie également les versions suivantes de SAP liveCache et de SAP Content Server sur Google Cloud :

- Technologie SAP liveCache, avec au minimum SAP LC/LCAPPS 10.0 SP 39, y compris liveCache 7.9.09.09 et LCA-Build 39, publiés pour EhP 4 pour SAP SCM 7.0 et versions ultérieures

- SAP Content Server 6.50 sous Windows à l'aide d'IIS 10

- SAP Content Server 6.50 sous Linux avec Apache Web Server 2.4.xx

Pour plus d'informations sur les versions de liveCache compatibles, consultez SAP Note 2074842.

Pour en savoir plus sur les produits SAP compatibles avecGoogle Cloud, consultez la note SAP 2456432 - Applications SAP sur Google Cloud : produits et types de machines Google Cloud compatibles.

Systèmes d'exploitation compatibles

Vous pouvez exécuter SAP MaxDB sur les systèmes d'exploitation suivants sur Google Cloud :

- Red Hat Enterprise Linux (RHEL)

- SUSE Linux Enterprise Server (SLES)

- Windows Server

SAP liste les versions des systèmes d'exploitation que vous pouvez utiliser avec MaxDB dans la matrice de disponibilité des produits SAP.

Compute Engine fournit des systèmes d'exploitation Linux et Windows sous forme d'images publiques qui incluent des améliorations pour Google Cloud. Pour en savoir plus sur les images Compute Engine, consultez Images.

Remarques relatives au déploiement

Régions et zones

Lorsque vous déployez une VM, vous devez choisir une région et une zone. Une région est un emplacement géographique spécifique où vous pouvez exécuter vos ressources et correspond à un emplacement de centre de données. Chaque région se compose d'une ou plusieurs zones.

Les ressources globales, telles que les images de disque préconfigurées et les instantanés de disque, sont accessibles dans toutes les régions et les zones. Les ressources régionales, telles que les adresses IP externes statiques, ne sont accessibles qu'aux ressources situées dans la même région. Les ressources zonales, telles que les VM et les disques, ne sont accessibles qu'aux ressources situées dans la même zone.

Lorsque vous choisissez des régions et des zones pour vos VM, tenez compte des points suivants :

- L'emplacement de vos utilisateurs et de vos ressources internes, tels que votre centre de données ou votre réseau d'entreprise. Pour réduire la latence, sélectionnez un emplacement situé à proximité de vos utilisateurs et de vos ressources.

- L'emplacement de vos autres ressources SAP. Votre application SAP et votre base de données doivent être dans la même zone.

Disques persistants

Les disques persistants sont des périphériques de stockage de blocs durables qui fonctionnent de manière semblable aux disques physiques d'un poste de travail ou d'un serveur.

Compute Engine propose différents types de disques persistants. Chaque type présente des caractéristiques de performances différentes. Google Cloudgère le matériel sous-jacent des disques persistants pour garantir la redondance des données et optimiser les performances.

Vous pouvez utiliser l'un des types de disques persistants Compute Engine suivants :

- Disques persistants standard (

pd-standard) : stockage de blocs efficace et économique sauvegardé par des disques durs standards (HDD) pour gérer les opérations de lecture/écriture séquentielles, mais pas optimisé pour gérer des taux élevés d'opérations d'entrée/sortie aléatoires par seconde (IOPS). - SSD (

pd-ssd) : fournit un stockage de blocs fiable, à hautes performances et sauvegardé par des disques durs SSD. - Équilibré (

pd-balanced) : fournit un stockage de blocs économique et fiable basé sur SSD. - Extrême (

pd-extreme) : basé sur SSD, offre des options d'IOPS et de débit maximales plus élevées quepd-ssdpour les types de machines Compute Engine plus volumineux. Pour en savoir plus, consultez la page Disques persistants extrêmes.

Les performances des disques persistants SSD et des disques persistants avec équilibrage évoluent automatiquement avec la taille. Vous pouvez ainsi ajuster les performances en redimensionnant vos disques persistants existants ou en ajoutant des disques persistants à une VM.

Le type de VM que vous utilisez et le nombre de processeurs virtuels qu'elle contient ont également une incidence sur les performances des disques persistants.

Les disques persistants sont hébergés indépendamment de vos VM. Vous pouvez donc dissocier ou déplacer des disques persistants pour conserver vos données, même après la suppression de vos VM.

Pour plus d'informations sur les différents types de disques persistants Compute Engine, leurs caractéristiques de performances et leur utilisation, consultez la documentation de Compute Engine :

- Options de stockage

- À propos des performances d'Hyperdisk

- Performances des disques persistants

- Autres facteurs ayant une incidence sur les performances des disques persistants

- Ajouter un Persistent Disk

- Créer des instantanés de disque persistants

Disque SSD local (non persistant)

Google Cloud propose également des disques SSD locaux. Bien que les disques SSD locaux puissent offrir certains avantages par rapport aux disques persistants, ne les utilisez pas dans le cadre d'un système SAP MaxDB. Les instances de VM avec des disques SSD locaux associés ne peuvent pas être arrêtées, puis redémarrées.

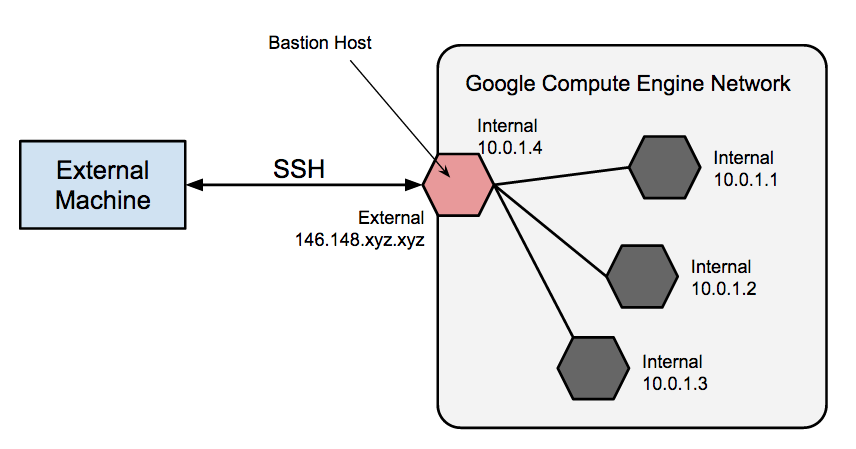

Passerelles NAT et hôtes bastion

Si votre stratégie de sécurité requiert des VM véritablement internes, vous devez configurer manuellement un proxy NAT sur votre réseau et une route correspondante afin que les VM puissent accéder à Internet. Vous devez bien noter que la connexion directe, via SSH, à une instance de VM entièrement interne est impossible. Pour ce faire, vous devez configurer une instance bastion dotée d'une adresse IP externe et vous en servir comme tunnel. Lorsque les VM n'ont pas d'adresses IP externes, elles ne peuvent être accessibles que par d'autres VM du réseau ou par le biais d'une passerelle VPN gérée. Vous pouvez provisionner des VM sur votre réseau pour qu'elles agissent en tant que relais de confiance pour les connexions entrantes, appelées hôtes bastions, ou sortie réseau, appelées passerelles NAT. Pour une connectivité plus transparente sans configurer de telles connexions, vous pouvez utiliser une ressource de passerelle VPN gérée.

Utiliser des hôtes bastion pour les connexions entrantes

Les hôtes bastion constituent un point d'entrée externe dans un réseau contenant des VM de réseau privé. Cet hôte peut fournir un seul point de renforcement ou d'audit et peut être démarré et arrêté pour activer ou désactiver la communication SSH entrante à partir d'Internet.

Vous pouvez obtenir un accès SSH aux VM n'ayant pas d'adresse IP externe en vous connectant d'abord à un hôte bastion. Le renforcement complet d'un hôte bastion n'entre pas dans le cadre de cet article, mais vous pouvez suivre certaines étapes initiales, y compris :

- Limiter la plage CIDR d'adresses IP sources pouvant communiquer avec le bastion

- Configurer des règles de pare-feu qui autorisent le trafic SSH vers des VM privées provenant uniquement de l'hôte bastion

Par défaut, SSH sur les VM est configuré pour utiliser des clés privées pour l'authentification. Lorsque vous utilisez un hôte bastion, vous devez d'abord vous connecter à l'hôte bastion, puis à votre VM privée cible. En raison de cette connexion en deux étapes, nous vous recommandons d'utiliser le transfert d'agent SSH pour atteindre la VM cible au lieu de stocker la clé privée de la VM cible sur l'hôte bastion. Vous devez procéder ainsi même si vous utilisez la même paire de clés pour les VM cibles et le bastion, car le bastion a un accès direct uniquement à la moitié publique de la paire de clés.

Utiliser des passerelles NAT pour le trafic sortant

Lorsqu'une VM ne possède pas d'adresse IP externe attribuée, elle ne peut pas établir de connexions directes avec des services externes, y compris d'autres services Google Cloud . Pour permettre à ces VM d'accéder aux services sur Internet, vous pouvez mettre en place et configurer une passerelle NAT. La passerelle NAT est une VM pouvant acheminer le trafic pour le compte de toute autre VM du réseau. Vous devriez avoir une passerelle NAT par réseau. Sachez qu'une passerelle NAT à VM unique ne doit pas être considérée comme étant hautement disponible et n'est pas en mesure d'accepter un débit de trafic élevé pour plusieurs VM. Pour obtenir des instructions sur la configuration d'une VM en tant que passerelle NAT, consultez le Guide de déploiement de SAP MaxDB pour Linux ou le Guide de déploiement de SAP MaxDB pour Windows.

Images personnalisées

Une fois votre système configuré, vous pouvez créer des images personnalisées. Vous devez créer ces images lorsque vous modifiez l'état de votre disque persistant racine et souhaitez pouvoir restaurer facilement le nouvel état. Vous devriez avoir un plan de gestion des images personnalisées que vous créez. Pour plus d'informations, consultez les bonnes pratiques pour la gestion des images.

Identification de l'utilisateur et accès aux ressources

Lorsque vous planifiez la sécurité d'un déploiement SAP sur Google Cloud, vous devez identifier les éléments suivants :

- Les comptes utilisateur et les applications qui ont besoin d'accéder aux ressourcesGoogle Cloud de votre projet Google Cloud

- Les ressources Google Cloud spécifiques de votre projet auxquelles chaque utilisateur doit accéder

Vous devez ajouter chaque utilisateur à votre projet en ajoutant son ID de compte Google au projet en tant que compte principal. Pour un programme d'application qui utilise les ressourcesGoogle Cloud , vous devez créer un compte de service. Il fournit une identité d'utilisateur pour le programme au sein de votre projet.

Les VM Compute Engine possèdent leur propre compte de service. Tous les programmes qui s'exécutent sur une VM peuvent utiliser le compte de service de la VM, à condition que celui-ci dispose des autorisations liées aux ressources dont le programme a besoin.

Après avoir identifié les ressources Google Cloud dont chaque utilisateur a besoin, accordez à chaque utilisateur l'autorisation d'utiliser chaque ressource en attribuant des rôles spécifiques à l'utilisateur. Examinez les rôles prédéfinis fournis par IAM pour chaque ressource et attribuez des rôles à chaque utilisateur afin de lui accorder les autorisations minimales nécessaires pour exécuter ses tâches ou ses fonctions.

Si vous avez besoin d'exercer un contrôle plus précis et plus restrictif sur les autorisations que celui fourni par les rôles IAM prédéfinis, créez des rôles personnalisés.

Pour en savoir plus sur les rôles IAM dont les programmes SAP ont besoin sur Google Cloud, consultez Gestion de l'authentification et des accès pour les programmes SAP sur Google Cloud.

Pour en savoir plus sur la gestion de l'authentification et des accès pour SAP surGoogle Cloud, consultez la présentation de la gestion de l'authentification et des accès pour SAP sur Google Cloud.

Mise en réseau et sécurité réseau

Prenez en compte les informations des sections suivantes lors de la planification de la mise en réseau et de la sécurité.

Modèle de privilège minimum

L'une de vos premières lignes de défense consiste à limiter le nombre de personnes pouvant accéder à votre réseau et à vos VM à l'aide de pare-feu. Par défaut, tout le trafic vers les VM, même celui provenant d'autres VM, est bloqué par le pare-feu, sauf si vous créez des règles pour autoriser l'accès. La seule exception est le réseau par défaut créé automatiquement avec chaque projet, et pour lequel des règles de pare-feu sont créées par défaut.

En créant des règles de pare-feu, vous pouvez limiter tout le trafic sur un ensemble de ports donné à des adresses IP source spécifiques. Vous devez suivre le modèle de privilège minimum pour limiter l'accès aux adresses IP, protocoles et ports spécifiques qui nécessitent un accès. Par exemple, vous devez toujours configurer un hôte bastion et autoriser les connexions SSH dans votre système SAP NetWeaver uniquement à partir de cet hôte.

Gestion des accès

Une bonne compréhension du fonctionnement de la gestion des accès dans Google Cloud est essentielle pour planifier la mise en œuvre. Vous devrez décider des points suivants :

- Comment organiser vos ressources dans Google Cloud.

- Quels membres de l'équipe peuvent accéder aux ressources et travailler avec elles.

- Quelles sont les autorisations spécifiques pour chaque membre de l'équipe.

- Quels services et applications pour quels comptes de service et quel niveau d'autorisations accorder dans chaque cas.

La première étape consiste à identifier la hiérarchie des ressources Cloud Platform. Il est important de connaître les divers conteneurs de ressources, leurs relations ainsi que l'emplacement de création des limites d'accès.

Identity and Access Management (IAM) fournit un contrôle unifié des autorisations pour les ressourcesGoogle Cloud . Vous pouvez gérer le contrôle d'accès en définissant qui a quel accès aux ressources. Par exemple, vous pouvez déterminer qui peut effectuer des opérations du plan de contrôle sur vos instances SAP, telles que la création et la modification de VM, de disques persistants et de la mise en réseau.

Pour plus d'informations sur IAM, reportez-vous à la section de présentation d'IAM.

Pour obtenir une présentation d'IAM dans Compute Engine, consultez la section sur les options de contrôle des accès.

Les rôles IAM sont essentiels pour accorder des autorisations aux utilisateurs. Pour plus d'informations sur les rôles et les autorisations qu'ils fournissent, consultez la section sur les rôles IAM.

Les comptes de serviceGoogle Cloudvous permettent d'attribuer des autorisations à des applications et à des services. Il est important de comprendre le fonctionnement des comptes de service dans Compute Engine. Pour en savoir plus, consultez la page Comptes de service.

Réseaux personnalisés et règles de pare-feu

Vous pouvez utiliser un réseau pour définir une adresse IP de passerelle et la plage de réseau des VM connectées à ce réseau. Tous les réseaux Compute Engine utilisent le protocole IPv4. Chaque projet Google Cloud est associé à un réseau par défaut doté de configurations et de règles de pare-feu prédéfinies. Cependant, nous vous conseillons d'ajouter un sous-réseau personnalisé et des règles de pare-feu basées sur un modèle de privilège minimum. Par défaut, un réseau nouvellement créé n'a pas de règles de pare-feu et donc pas d'accès au réseau.

Selon vos besoins, vous souhaiterez peut-être ajouter des sous-réseaux supplémentaires pour isoler des parties de votre réseau. Pour plus d'informations, consultez la section sur les sous-réseaux.

Les règles de pare-feu s'appliquent à l'ensemble du réseau et à toutes les VM du réseau. Vous pouvez ajouter une règle de pare-feu qui autorise le trafic entre les VM du même réseau et pour tous les sous-réseaux. Vous pouvez également configurer des pare-feu à appliquer à des VM cibles spécifiques à l'aide du mécanisme de marquage.

Certains produits SAP, tels que SAP NetWeaver, nécessitent l'accès à certains ports. Assurez-vous d'ajouter des règles de pare-feu pour permettre l'accès aux ports indiqués par SAP.

Routes

Les routes sont des ressources globales associées à un seul réseau. Les routes créées par l'utilisateur s'appliquent à toutes les VM d'un réseau. Cela signifie que vous pouvez ajouter une route qui transfère le trafic d'une VM à une autre au sein du même réseau et entre sous-réseaux sans requérir d'adresses IP externes.

Pour un accès externe aux ressources Internet, lancez une VM sans adresse IP externe et configurez une autre VM en tant que passerelle NAT. Cette configuration nécessite que vous ajoutiez votre passerelle NAT en tant que route pour votre instance SAP. Pour plus d'informations, consultez la section Passerelles NAT et hôtes bastions.

Cloud VPN

Vous pouvez connecter de manière sécurisée votre réseau existant à Google Cloud via une connexion VPN avec IPsec en utilisant Cloud VPN. Le trafic circulant entre les deux réseaux est chiffré par une passerelle VPN, puis déchiffré par l'autre passerelle VPN. Ce procédé protège les données lors des transferts via Internet. Vous pouvez contrôler de manière dynamique quelles sont les VM qui peuvent envoyer du trafic via le VPN à l'aide de tags d'instance sur les routes. Les tunnels Cloud VPN sont facturés à un tarif mensuel fixe, majoré des frais de sortie standards. Notez que vous devez quand même payer les frais de sortie standards lorsque vous connectez deux réseaux dans un même projet. Pour en savoir plus, consultez les pages Présentation de Cloud VPN et Créer un VPN.

Sécuriser un bucket Cloud Storage

Si vous utilisez Cloud Storage pour héberger les sauvegardes de vos données et journaux, assurez-vous d'utiliser TLS (HTTPS) lors de l'envoi de données à Cloud Storage à partir de vos VM, afin de protéger les données en transit. Cloud Storage chiffre automatiquement les données au repos. Vous pouvez spécifier vos propres clés de chiffrement si vous disposez de votre propre système de gestion de clés.

Documents de sécurité associés

Reportez-vous aux ressources de sécurité supplémentaires ci-dessous pour votre environnement SAP surGoogle Cloud :

- Se connecter en toute sécurité aux instances de VM

- Centre de sécurité

- Conformité dans Google Cloud

- Livre blanc sur la sécurité dans Google Cloud

- Conception de la sécurité dans l'infrastructure de Google

Sauvegarde et récupération

Vous devez mettre en place une marche à suivre pour remettre votre système en état de fonctionnement si le pire se produisait. Pour obtenir des conseils généraux sur la façon de planifier la reprise après sinistre à l'aide de Google Cloud, consultez les articles suivants :

Licences

Cette section fournit des informations sur les exigences en matière de licences.

Licences SAP

Lorsque vous exécutez SAP MaxDB sur Google Cloud , vous devez apporter votre propre licence (BYOL). Pour en savoir plus, consultez les pages suivantes :

- SAP Note 2446441 - Linux on Google Cloud Platform (IaaS): Adaption of your SAP License

- SAP Note 2456953 - Windows on Google Cloud Platform (IaaS): Adaption of your SAP License

Pour plus d'informations sur les licences SAP, contactez SAP.

Licences de système d'exploitation

Dans Compute Engine, il existe deux méthodes d'octroi de licence pour SLES, RHEL et Windows Server :

Avec les licences pay-as-you-go (facturation à l'usage), le coût horaire de votre VM Compute Engine inclut les licences. Google gère la logistique des licences. Vos coûts horaires sont plus élevés, mais vous avez toute la flexibilité nécessaire pour augmenter et diminuer les coûts selon vos besoins. Il s'agit du modèle de licence utilisé pour les images publiquesGoogle Cloud incluant SLES, RHEL et Windows Server.

Avec BYOL, les coûts de votre VM Compute Engine sont réduits, car la licence n'est pas incluse. Vous devez migrer une licence existante ou acheter votre propre licence, ce qui signifie payer à l'avance, et vous avez moins de flexibilité.

Assistance

Pour les problèmes liés à l'infrastructure ou aux services Google Cloud , contactez le service client. Ses coordonnées sont disponibles sur la page de présentation de l'assistance dans la console Google Cloud . Si l'assistance Customer Care détecte un problème dans vos systèmes SAP, vous serez redirigé vers l'assistance SAP.

Pour les problèmes liés au produit SAP, entrez votre demande d'assistance avec l'outil de l'assistance SAP.

SAP évalue la demande d'assistance puis, s'il semble s'agir d'un problème d'infrastructure Google Cloud, la transfère au composantGoogle Cloud approprié dans son système : BC-OP-LNX-GOOGLE ou BC-OP-NT-GOOGLE.

Exigences liées à l'assistance

Pour bénéficier d'une assistance pour les systèmes SAP ainsi que pour l'infrastructure et les servicesGoogle Cloudqu'ils utilisent, vous devez satisfaire aux exigences minimales de la formule d'assistance'assistance.

Pour en savoir plus sur les exigences minimales requises en ce qui concerne l'assistance pour SAP surGoogle Cloud, consultez les ressources suivantes :

- Obtenir de l'aide concernant SAP sur Google Cloud

- Note SAP 2456406 – SAP sur la plate-forme Google Cloud : prérequis pour l'assistance (un compte utilisateur SAP est requis)

Vous pouvez également accéder aux informations relatives à SAP MaxDB sur le portail d'aide SAP.

Étapes suivantes

Pour déployer SAP MaxDB sous Linux, consultez le Guide de déploiement de SAP MaxDB pour Linux.

Déployez SAP MaxDB sous Windows en consultant le Guide de déploiement de SAP MaxDB pour Windows.