이 가이드에서는 Google Cloud에서 SAP 애플리케이션을 지원하는 IBM Db2 Advanced Enterprise Server Edition (AESE) (IBM Db2) 시스템 설치를 계획하는 데 유용한 정보를 제공합니다.

Google Cloud에 SAP 제품과 함께 IBM Db2를 배포하려면 다음을 참고하세요.

IBM Db2에 대한 SAP 정보는 Linux, UNIX, Windows용 IBM Db2의 SAP를 참고하세요.

IBM Db2를 포함하여 Google Cloud에서 실행하도록 SAP가 인증하는 제품에 대한 자세한 내용은 SAP Note 2456432 - SAP Applications on Google Cloud: Supported Products and Google Cloud machine type을 참고하세요.

Google Cloud 기본사항

Google Cloud 는 다양한 클라우드 기반 서비스와 제품으로 구성되어 있습니다. Google Cloud에서 SAP 제품을 실행할 경우 Compute Engine 및 Cloud Storage를 통해 제공되는 IaaS 기반 서비스는 물론 도구와 같은 일부 플랫폼 전체 기능을 주로 사용합니다.

중요 개념과 용어는 Google Cloud 플랫폼 개요를 참조하세요. 이 가이드에서는 상황 설명과 편의를 위해 개요의 일부 정보만 발췌합니다.

엔터프라이즈급 조직이 Google Cloud에서 실행할 때 고려해야 할 사항에 대한 개요는 Google Cloud Well-Architected Framework를 참조하세요.

Google Cloud와 상호작용

Google Cloud 에서는 다음과 같이 클라우드에서 플랫폼 및 리소스와 상호작용할 수 있는 세 가지 방법을 제공합니다.

- Google Cloud 콘솔 - 웹 기반 사용자 인터페이스입니다.

gcloud명령줄 도구 - Google Cloud 콘솔에서 제공하는 기능 외에 추가 기능을 제공합니다.- 클라이언트 라이브러리 - 서비스 액세스와 리소스 관리용 API 제공. 클라이언트 라이브러리는 자신만의 도구를 빌드할 때 유용합니다.

Google Cloud 서비스

일반적으로 다음 Google Cloud서비스의 일부 또는 전부를 사용하여 SAP를 배포합니다.

| 서비스 | 설명 |

|---|---|

| VPC 네트워킹 |

VM 인스턴스를 서로 간에 그리고 인터넷에 연결합니다. 각 VM 인스턴스는 단일 전역 IP 범위를 가진 기존 네트워크의 구성원이거나 대규모 네트워크에 속한 단일 서브네트워크에 VM 인스턴스가 속하는 권장 서브넷 네트워크입니다. Virtual Private Cloud(VPC) 네트워크는 Google Cloud 프로젝트를 포함할 수 없지만 Google Cloud 프로젝트에는 VPC 네트워크가 여러 개 있을 수 있습니다. 여러 프로젝트의 리소스를 공통 VPC 네트워크에 연결하려면 공유 VPC를 사용합니다. 이렇게 하면 해당 네트워크의 내부 IP 주소를 사용하여 리소스가 서로 안전하고 효율적으로 통신할 수 있습니다. 요구사항, 구성 단계, 사용을 비롯하여 공유 VPC를 프로비저닝하는 방법에 대한 자세한 내용은 공유 VPC 프로비저닝을 참조하세요. |

| Compute Engine | 원하는 운영체제 및 소프트웨어 스택을 사용하여 VM을 만들고 관리합니다. |

| Persistent Disk 및 Hyperdisk |

Persistent Disk와 Google Cloud Hyperdisk를 사용할 수 있습니다.

|

| Google Cloud 콘솔 |

Compute Engine 리소스를 관리하는 브라우저 기반 도구입니다. 템플릿을 사용하여 필요한 모든 Compute Engine 리소스와 인스턴스를 설명합니다. Google Cloud 콘솔에서 자동으로 수행되므로 리소스를 개별적으로 만들고 구성하거나 종속 항목을 파악할 필요가 없습니다. |

| Cloud Storage | 복제를 통해 내구성과 안정성을 높이기 위해 SAP 데이터베이스 백업을 Cloud Storage에 저장할 수 있습니다. |

| Cloud Monitoring |

Compute Engine, 네트워크, 영구 스토리지 디스크의 배포, 성능, 업타임, 상태를 확인할 수 있습니다. Monitoring은 Google Cloud 에서 측정항목, 이벤트, 메타데이터를 수집하고 이를 사용하여 대시보드, 차트, 알림을 통해 통계를 생성합니다. Monitoring을 통해 무료로 Compute 측정항목을 모니터링할 수 있습니다. |

| IAM |

Google Cloud 리소스 권한을 통합적으로 제어할 수 있습니다. IAM을 사용하면 VM과 영구 스토리지 디스크의 생성, 수정, 삭제 그리고 네트워크 생성 및 수정을 포함하여 VM에서 제어 영역 작업을 수행할 수 있는 사용자를 제어할 수 있습니다. |

가격 및 할당량

가격 계산기로 사용 비용을 산출할 수 있습니다. 가격에 대한 자세한 내용은 Compute Engine 가격 책정, Cloud Storage 가격 책정, Google Cloud Observability 가격 책정을 참조하세요.

Google Cloud 리소스에는 할당량이 적용됩니다. CPU 또는 메모리 사용량이 많은 머신을 사용하려면 할당량을 추가로 요청해야 할 수 있습니다. 자세한 내용은 Compute Engine 리소스 할당량을 참고하세요.

규정 준수 및 주권 제어

데이터 상주, 액세스 제어, 지원 담당자 또는 규제 기관 요구사항에 따라 SAP 워크로드를 실행해야 하는 경우 Assured Workloads를 사용할 계획을 세워야 합니다. Assured Workloads는 클라우드 환경 품질을 저하시키지 않고 Google Cloud 에서 규정을 준수하는 안전한 워크로드를 실행하는 데 도움이 됩니다. 자세한 내용은 Google Cloud기반 SAP의 규정 준수 및 주권 제어를 참조하세요.

배포 아키텍처

Google Cloud에 단일 파티션 데이터베이스가 있는 IBM Db2 설치에는 다음 구성요소가 포함됩니다.

- IBM Db2 데이터베이스를 실행하는 Compute Engine VM 1개

다음 항목을 위한 하나 이상의 영구 디스크 드라이브:

- 루트 디스크

- 데이터베이스 ID 볼륨(

/db2/<DBSID>/) - 인스턴스 볼륨(

/db2/db2<dbsid>): IBM Db2 소프트웨어는 물론 사용자db2<dbsid>의 홈 디렉터리와<DBSID>의 IBM Db2 인스턴스 데이터를 포함합니다. - 로그 볼륨(

/db2/<DBSID>/log_dir): 온라인 데이터베이스 로그 파일을 포함합니다. - 덤프/진단 볼륨(

/db2/<DBSID>/db2dump): Db2 진단 로그 파일, Db2 덤프 파일, 추가 서비스 엔지니어 정보를 포함합니다. - 데이터 볼륨(

/db2/<DBSID>/sapdata<n>또는/db2/<DBSID>/sapdata/sapdata<n>): 컨테이너 유형 데이터베이스 관리형 공간(DMS) 파일이 있는 테이블스페이스 또는 Db2의 자동 스토리지가 있는 테이블스페이스의 스토리지 위치입니다. - 임시 테이블스페이스 볼륨(

/db2/<DBSID>/saptmp<n>또는/db2/ <DBSID>/saptmp/saptmp<n>): 임시 테이블스페이스의 스토리지 위치입니다.

설치 요구사항에 따라 다음을 포함해야 할 수도 있습니다.

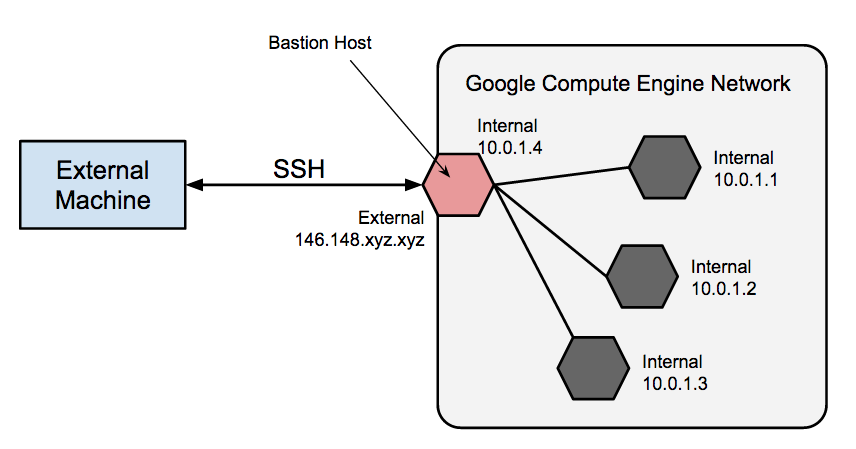

- NAT 게이트웨이. NAT 게이트웨이를 사용하면 VM에 인터넷 연결을 제공하면서 이 VM에 대한 직접 인터넷 연결을 거부할 수 있습니다. 또한 이 VM을 비공개 서브넷에 있는 다른 VM에 대한 SSH 연결을 설정할 수 있는 배스천 호스트로 구성할 수도 있습니다. 자세한 내용은 NAT 게이트웨이 및 배스천 호스트를 참조하세요.

- 웜 백업을 저장할 백업 볼륨

- 로그 보관 파일을 저장할 스토리지 볼륨

사용 사례에 따라 기기 또는 데이터베이스가 추가로 필요할 수도 있습니다. 자세한 내용은 다음을 참조하세요.

- SAP Note 1707361 - Inst. Systems Based on NW 7.1 and Higher: UNIX Db2 for LUW

- IBM Db2가 설치된 SAP 시스템을 위한 설치 가이드

리소스 요구사항

Google Cloud 에서 IBM Db2를 SAP와 함께 실행하는 것은 자체 데이터 센터에서 실행하는 것과 상당수 비슷합니다. 하지만 컴퓨팅 리소스, 스토리지, 네트워킹을 고려해야 합니다.

자세한 내용은 SAP 시스템과 IBM Db2 설치에 대한 설치 가이드를 참조하세요.

VM 구성

IBM Db2는 커스텀 유형을 포함한 모든 Compute Engine 머신 유형에서 실행될 수 있음을 인증받았습니다. 대부분의 경우 가상 CPU가 두 개 이상 있는 머신 유형을 사용합니다.

여러 다른 Compute Engine 머신 유형 및 사용 사례에 대한 자세한 내용은 Compute Engine의 머신 유형을 참조하세요.

CPU 구성

필요한 vCPU 수는 IBM Db2 LUW의 애플리케이션 부하에 따라 달라집니다. vCPU를 최소 두 개 이상 IBM Db2 설치에 할당해야 합니다. IBM Db2 시스템에서 기존 리소스를 최대한 활용하려면 SAP on IBM Db2 for Linux, UNIX, and Windows(Linux, UNIX, Windows용 IBM Db2의 SAP) 문서의 안내를 따라 필요에 맞게 컴퓨팅 리소스를 조정합니다.

메모리 구성

IBM Db2 VM에는 vCPU당 최소 4GB 이상의 RAM이 있어야 합니다. RAM의 약 80%는 IBM Db2에 할당되고 나머지는 IBM Db2가 실행되는 OS에 할당되어야 합니다.

사용 사례에 가장 적합한 메모리 양은 실행할 쿼리의 복잡성, 데이터 크기, 사용 중인 동시 로드 처리량, 원하는 성능 수준에 따라 달라집니다. 메모리 구성 최적화에 대한 자세한 내용은 Linux, UNIX, Windows용 IBM Db2의 SAP 문서를 참조하세요.

스토리지 구성

기본적으로 각 Compute Engine VM에는 운영체제가 포함된 소형 루트 영구 디스크가 있습니다. 또한 데이터베이스, 로그, 저장 프로시져에 사용할 추가 디스크를 생성, 연결, 포맷, 마운트해야 합니다.

디스크 크기 및 성능 요구사항은 애플리케이션에 따라 달라집니다. 필요에 맞게 각 기기 크기를 조정합니다.

IBM Db2의 영구 디스크 옵션에 대한 자세한 내용은 영구 디스크를 참조하세요.

디스크 크기 조정에 대한 SAP의 안내는 다음을 참조하세요.

- Required File Systems for IBM Db2 for Linux, UNIX, and Windows(Linux, UNIX, Windows용 IBM Db2에 필요한 파일 시스템)

- 1707361 - Inst. Systems Based on NW 7.1 and Higher: UNIX Db2 for LUW(NW 7.1 이상을 기반으로 하는 시스템 설치: LUW용 UNIX Db2)

지원되는 IBM Db2 버전

SAP 인증 IBM Db2 소프트웨어 수정 팩(FP) 수준을 사용해야 합니다. 다른 수준의 IBM Db2 소프트웨어를 사용할 수 없습니다.

자세한 내용은 SAP Note 101809 - DB6: Supported Db2 Versions and Fix Pack Levels(DB6: 지원되는 Db2 버전 및 수정 팩 수준)를 참조하세요.

지원되는 IBM Db2 기능

SAP는 Google Cloud에서 대부분의 IBM Db2 기능을 지원합니다. 하지만 다음 기능은 지원되지 않습니다.

- 다중 파티션 Db2 데이터베이스

- IBM Db2 pureScale 기능

지원되는 운영체제

SAP는 Google Cloud 가 다음 SUSE Linux Enterprise Server (SLES), Red Hat Enterprise Linux (RHEL), Windows Server 운영체제 이미지에서 IBM Db2를 실행할 수 있음을 인증했습니다.

- SLES 12 SP2 이상

- RHEL 7.4

- Windows Server 2012 R2 이상

Compute Engine 이미지에 대한 자세한 내용은 이미지를 참조하세요.

배포 시 고려사항

리전 및 영역

VM 배포 시 리전과 영역을 선택해야 합니다. 리전은 리소스를 실행할 수 있는 지리적 특정 위치이며 데이터 센터 위치에 해당합니다. 각 리전마다 영역이 하나 이상 있습니다.

전체 리전과 영역에서 사전 구성된 디스크 이미지 및 디스크 스냅샷과 같은 전역 리소스에 액세스할 수 있습니다. 외부 고정 IP 주소와 같은 리전 리소스는 같은 리전에 있는 리소스를 통해서만 액세스될 수 있습니다. VM 및 디스크와 같은 영역 리소스는 같은 영역에 위치한 리소스를 통해서만 액세스될 수 있습니다.

VM의 리전 및 영역 선택 시 다음 사항에 유의하세요.

- 사용자 및 내부 리소스 위치(예: 데이터 센터 또는 기업 네트워크). 지연 시간 단축을 위해 사용자 및 리소스와 가까운 위치를 선택해야 합니다.

- 다른 SAP 리소스 위치. SAP 애플리케이션과 데이터베이스는 같은 영역에 있어야 합니다.

영구 디스크

영구 디스크는 데스크톱이나 서버의 물리적 디스크와 유사하게 작동하는 내구성이 우수한 블록 스토리지 기기입니다.

Compute Engine은 다양한 유형의 영구 디스크를 제공합니다. 각 유형은 성능 특성이 서로 다릅니다. Google Cloud는 데이터 중복성을 보장하고 성능을 최적화하기 위해 영구 디스크의 기본 하드웨어를 관리합니다.

다음 Compute Engine 영구 디스크 유형 중 하나를 사용할 수 있습니다.

- 표준 영구 디스크(

pd-standard): 표준 하드 디스크 드라이브(HDD)에서 지원하는 효율적이고 경제적인 블록 스토리지로, 순차 읽기-쓰기 작업을 처리할 수 있지만 높은 속도의 무작위 초당 입출력 작업수(IOPS)를 처리하는 데는 최적화되어 있지 않습니다. - SSD(

pd-ssd): 솔리드 스테이트 드라이브(SSD)에서 지원되는 안정적인 고성능 블록 스토리지를 제공합니다. - 분산형(

pd-balanced): 비용 효율적이고 안정적인 SSD 기반 블록 스토리지를 제공합니다. - 익스트림(

pd-extreme): 더 큰 Compute Engine 머신 유형의 경우pd-ssd보다 더 높은 최대 IOPS 및 처리량 옵션을 제공합니다. 자세한 내용은 익스트림 영구 디스크를 참조하세요.

SSD 및 균형 있는 영구 디스크의 성능은 크기에 따라 자동으로 확장되므로 기존 영구 디스크의 크기를 조절하거나 VM에 더 많은 영구 디스크를 추가하여 성능을 조정할 수 있습니다.

사용 중인 VM 유형 및 VM의 vCPU 수가 영구 디스크 성능에 영향을 미칩니다.

영구 디스크는 VM과는 별개의 위치에 있으므로 VM을 삭제한 후에도 영구 디스크를 분리하거나 이동하여 데이터를 보존할 수 있습니다.

Compute Engine 영구 디스크의 다양한 유형, 성능 특성, 사용 방법에 대한 자세한 내용은 Compute Engine 문서를 참조하세요.

- 스토리지 옵션

- Hyperdisk 성능 정보

- Persistent Disk 성능

- Persistent Disk 성능에 영향을 미치는 기타 요인

- 영구 디스크 추가

- 영구 디스크 스냅샷 만들기

로컬 SSD(비영구적)

Google Cloud 는 로컬 SSD 디스크 드라이브도 제공합니다. 로컬 SSD가 영구 디스크보다 많은 장점을 제공하지만 IBM Db2 시스템의 일부로 사용하지 마세요. 로컬 SSD가 연결된 VM 인스턴스는 중지했다가 다시 시작할 수 없습니다.

NAT 게이트웨이 및 배스천 호스트

보안 정책에 진정한 내부 VM이 필요한 경우, VM이 인터넷에 연결될 수 있도록 네트워크와 해당 경로에 NAT 프록시를 수동으로 설정해야 합니다. SSH를 사용하면 완전한 내부 VM 인스턴스에 직접 연결할 수 없습니다. 이러한 내부 머신에 연결하려면 외부 IP 주소가 있는 배스천 인스턴스를 설정한 후 이를 통해 터널링해야 합니다. VM에 외부 IP 주소가 없으면 네트워크의 다른 VM에서 또는 관리형 VPN 게이트웨이를 통해서만 VM에 연결할 수 있습니다. 신뢰할 수 있는 인바운드 연결(배스천 호스트) 또는 네트워크 이그레스(NAT 게이트웨이)의 릴레이 역할을 수행하도록 VM을 네트워크에 프로비저닝할 수 있습니다. 이러한 연결을 설정하지 않고 보다 투명하게 연결하려면 관리형 VPN 게이트웨이 리소스를 사용하면 됩니다.

인바운드 연결에 배스천 호스트 사용

배스천 호스트는 사설망 VM이 포함된 네트워크에서 외부 진입점 역할을 수행합니다. 이 호스트는 단일 요새 지점 또는 감사 지점이 될 수 있으며 이 호스트를 시작하거나 중지하여 인터넷에서 인바운드 SSH 통신을 사용 설정 또는 중지할 수 있습니다.

먼저 배스천 호스트에 연결하면 SSH를 통해 외부 IP 주소가 없는 VM에 액세스할 수 있습니다. 배스천 호스트의 완벽 강화는 이 문서에서 설명되지 않지만 다음을 포함하여 취할 수 있는 몇 가지 초기 단계가 있습니다.

- 배스천과 통신할 수 있는 소스 IP의 CIDR 범위를 제한합니다.

- 배스천 호스트에서만 사설 VM에 대한 SSH 트래픽을 허용하도록 방화벽 규칙을 구성합니다.

기본적으로 VM의 SSH는 비공개 키를 사용하여 인증되도록 구성됩니다. 배스천 호스트를 사용할 때는 우선 배스천 호스트에 로그인한 다음 대상 비공개 VM에 로그인합니다. 이러한 2단계 로그인으로 인해 대상 VM의 비공개 키를 배스천 호스트에 저장하는 대신 SSH 에이전트 전달을 통해 대상 VM에 연결해야 합니다. 배스천은 키 쌍의 절반인 공개 부분에만 직접 액세스할 수 있으므로 배스천과 대상 VM 모두에 동일한 키 쌍을 사용하는 경우에도 이 작업을 수행해야 합니다.

트래픽 이그레스에 NAT 게이트웨이 사용

VM에 외부 IP 주소가 할당되어 있지 않으면 다른 Google Cloud 서비스를 포함한 외부 서비스에 직접 연결할 수 없습니다. 이러한 VM이 인터넷에서 서비스에 연결될 수 있도록 NAT 게이트웨이를 설정 및 구성할 수 있습니다. NAT 게이트웨이는 네트워크에 있는 다른 VM을 대신하여 트래픽을 라우팅할 수 있는 VM입니다. 각 네트워크마다 NAT 게이트웨이 한 개가 있어야 합니다. 단일 VM NAT 게이트웨의 가용성은 그다지 높지 않으므로 여러 VM에서 발생하는 높은 트래픽 처리량을 지원하지 못합니다. NAT 게이트웨이로 작동하도록 VM을 설정하는 방법은 SAP NetWeaver용 IBM Db2 배포 가이드를 참고하세요.

커스텀 이미지

시스템이 실행되면 커스텀 이미지를 만들 수 있습니다. 루트 영구 디스크 상태를 수정하고 새 상태를 간편하게 복원하려면 이러한 이미지를 만들어야 합니다. 만든 커스텀 이미지를 관리하는 계획이 있어야 합니다. 자세한 내용은 이미지 관리 권장사항을 참조하세요.

사용자 식별 및 리소스 액세스

Google Cloud에서 SAP 배포 보안을 계획할 때는 다음 사항을 파악해야 합니다.

- Google Cloud 프로젝트의Google Cloud 리소스에 액세스해야 하는 사용자 계정 및 애플리케이션

- 각 사용자가 액세스해야 하는 프로젝트의 특정 Google Cloud 리소스

Google 계정 ID를 프로젝트에 주 구성원으로 추가하여 각 사용자를 프로젝트에 추가해야 합니다.Google Cloud 리소스를 사용하는 애플리케이션 프로그램의 경우 프로젝트에서 프로그램에 사용자 ID를 제공하는 서비스 계정을 만듭니다.

Compute Engine VM에는 자체 서비스 계정이 있습니다. VM 서비스 계정에 프로그램에 필요한 리소스 권한이 있으면 VM에서 실행되는 모든 프로그램에서 VM 서비스 계정을 사용할 수 있습니다.

각 사용자가 사용해야 하는 Google Cloud 리소스를 파악한 후 사용자에게 리소스별 역할을 할당하여 각 리소스를 사용할 수 있는 권한을 각 사용자에게 부여합니다. IAM이 각 리소스에 제공하는 사전 정의된 역할을 검토하고 사용자의 태스크나 함수를 완료할 수 있는 권한만 제공하는 역할을 각 사용자에게 할당합니다.

사전 정의된 IAM 역할에서 제공하는 것보다 더 세밀하거나 제한적인 권한 제어가 필요한 경우에는 커스텀 역할을 만들 수 있습니다.

Google Cloud기반 SAP 프로그램에 필요한 IAM 역할에 대한 자세한 내용은 Google Cloud기반 SAP 프로그램의 ID 및 액세스 관리를 참조하세요.

Google Cloud기반 SAP의 ID 및 액세스 관리에 대한 간략한 설명은 Google Cloud기반 SAP의 ID 및 액세스 관리 개요를 참조하세요.

네트워킹 및 네트워크 보안

네트워킹과 보안 계획 시 다음 섹션의 정보를 고려해야 합니다.

최소 권한 모델

첫 번째 방어선 중 하나는 방화벽으로 네트워크와 VM에 연결할 수 있는 사람을 제한하는 것입니다. 기본적으로 액세스를 허용하는 규칙을 만들지 않으면 VM에 대한 모든 트래픽은 방화벽에 의해 차단되며, 이는 다른 VM에서 들어오는 트래픽의 경우에도 마찬가지입니다. 하지만 각 프로젝트와 함께 자동으로 생성되고 기본 방화벽 규칙을 가지는 기본 네트워크는 예외입니다.

방화벽 규칙을 만들면 지정된 포트 집합에서 모든 트래픽을 특정 소스 IP 주소로 제한할 수 있습니다. 액세스가 필요한 특정 IP 주소, 프로토콜, 포트로 액세스를 제한하려면 최소 권한 모델을 따라야 합니다. 예를 들어 항상 배스천 호스트를 설정하고 이 호스트에서만 SSH를 통해 SAP NetWeaver 시스템에 연결되도록 해야 합니다.

커스텀 네트워크 및 방화벽 규칙

네트워크를 사용하여 게이트웨이 IP와 네트워크에 연결된 VM의 네트워크 범위를 정의할 수 있습니다. 각 Compute Engine 네트워크는 IPv4 프로토콜을 사용합니다. 각 Google Cloud 프로젝트에는 구성 및 방화벽 규칙이 사전 설정되어 있는 기본 네트워크가 제공되지만 최소 권한 모델에 따라 커스텀 서브네트워크와 방화벽 규칙을 추가해야 합니다. 기본적으로 새로 생성된 네트워크에는 방화벽 규칙이 없으므로 네트워크 액세스 권한이 없습니다.

요구사항에 따라 서브네트워크를 추가하여 네트워크의 일부를 격리할 수 있습니다. 자세한 내용은 서브네트워크를 참조하세요.

방화벽 규칙은 전체 네트워크와 네트워크에 있는 모든 VM에 적용됩니다. 같은 네트워크의 여러 서브네트워크에 있는 VM 간에 트래픽을 허용하는 방화벽 규칙을 추가할 수 있습니다. 또한 태깅 메커니즘을 사용하여 특정 대상 VM에 적용하도록 방화벽을 구성할 수도 있습니다.

SAP NetWeaver와 같은 일부 SAP 제품은 특정 포트에 액세스할 수 있어야 합니다. 따라서 SAP에서 지정한 포트에 액세스를 허용하는 방화벽 규칙을 추가해야 합니다.

경로

경로는 단일 네트워크에 연결된 전역 리소스입니다. 사용자가 만든 경로는 네트워크에 있는 모든 VM에 적용됩니다. 즉, 외부 IP 주소를 요구하지 않고도 같은 네트워크의 여러 서브네트워크에 있는 VM 간에 트래픽을 전달하는 경로를 추가할 수 있습니다.

외부에서 인터넷 리소스에 액세스하는 경우, 외부 IP 주소가 없는 VM을 실행하고 다른 가상 머신을 NAT 게이트웨이로 구성합니다. 이렇게 구성하려면 NAT 게이트웨이를 SAP 인스턴스의 경로로 추가해야 합니다. 자세한 내용은 NAT 게이트웨이 및 배스천 호스트를 참조하세요.

Cloud VPN

Cloud VPN을 사용하면 IPsec을 사용하는 VPN 연결을 통해 기존 네트워크를 Google Cloud 에 안전하게 연결할 수 있습니다. 한쪽 VPN 게이트웨이에서 두 네트워크 사이의 트래픽 이동을 암호화하면 이후 다른 쪽 VPN 게이트웨이에서 이를 복호화합니다. 인터넷에서 전송되는 데이터가 보호됩니다. 경로에 인스턴스 태그를 사용하면 VPN으로 트래픽을 보낼 수 있는 VM을 동적으로 제어할 수 있습니다. Cloud VPN 터널 비용은 월간 고정 요금에 표준 이그레스 비용이 합쳐져 청구됩니다. 같은 프로젝트의 두 네트워크를 연결하더라도 표준 이그레스 비용이 청구됩니다. 자세한 내용은 VPN 개요 및 VPN 라우팅 옵션 선택을 참고하세요.

Cloud Storage 버킷 보안

Cloud Storage를 사용하여 데이터와 로그 백업을 호스팅하는 경우, 전송 중 데이터를 보호하기 위해 VM에서 Cloud Storage로 데이터를 전송할 때 TLS(HTTPS)를 사용해야 합니다. Cloud Storage는 저장 데이터를 자동으로 암호화합니다. 개발자가 자체 키 관리 시스템을 가지고 있으면 자체 암호화 키를 지정할 수 있습니다.

관련 보안 문서

Google Cloud기반 SAP 환경과 관련된 다음 추가 보안 자료를 참고하세요.

백업 및 복구

최악의 경우가 발생했을 때를 대비하여 시스템을 작동 상태로 복원할 수 있는 계획이 있어야 합니다.

SAP를 지원하는 IBM Db2 시스템의 백업 및 복구에 대한 자세한 내용은 다음을 참조하세요.

Google Cloud를 사용하여 재해 복구를 계획하는 방법에 대한 일반적인 안내는 다음을 참조하세요.

IBM Db2 배포 자동화

Google Cloud 는 Linux에서 IBM Db2용 리소스의 배포를 자동화하는 데 사용할 수 있는 Terraform 구성 파일을 제공합니다.

IBM Db2를 위해 Google Cloud 에서 제공하는 sap_db2.tf 구성에서는 다음 리소스를 프로비저닝합니다.

- 선택한 머신 유형 기반의 Compute Engine VM 인스턴스

- Red Hat Enterprise Linux(RHEL) 또는 SUSE Linux Enterprise Server(SLES) 운영체제 중 선택

- Compute Engine 영구 디스크

- SAP NetWeaver용 Google Cloud모니터링 에이전트

배포 자동화 안내는 Terraform을 사용하여 Linux에 IBM Db2용 VM 자동 배포를 참조하세요.

고가용성 IBM Db2 클러스터

SAP에서 지원하는 재해 복구 기능이 있는 고가용성 IBM Db2 클러스터를Google Cloud 에 설치할 수 있습니다. 이 클러스터는 IBM TSAMP(Tivoli System Automation for Multiplatforms)에 의해 구성 및 관리되며 복제 용도로 IBM Db2 HADR 기능을 사용합니다.

애플리케이션은 유동 IP 주소를 통해 기본 IBM Db2 서버에 연결합니다. 장애 조치 수행 시 TSAMP는 대기 서버에 다시 할당합니다.

IBM Db2 HADR 기능은 대기 서버를 최대 3개까지 지원합니다.Google Cloud에서 클러스터의 호스트 VM은 같은 리전에 있어야 하지만 리전 내 서로 다른 영역에 위치할 수 있습니다.

Google Cloud 의 DB2 HA 클러스터에 대한 SAP 지원은 SAP Note 2456432 - SAP Applications on Google Cloud: Supported Products and Google Cloud machine types에 설명되어 있습니다.

SAP가 지원하는 IBM Db2 기능에 대한 자세한 내용은 SAP Note 1555903을 참조하세요.

배포 아키텍처

IBM Db2 HA 클러스터의 호스트 VM을 동일한 리전의 여러 Compute Engine 영역에 배포하거나 필요한 경우 단일 영역에 배포할 수 있습니다.

최고 수준의 가용성을 달성하려면 각각의 호스트 VM을 서로 다른 영역에 배포해야 합니다.

다음 다이어그램은 유동 IP 주소로 정적 경로를 구현하여 여러 영역에 배포하는 경우를 보여줍니다.

다음 다이어그램은 유동 IP 주소로 별칭 IP를 구현하여 단일 영역에 배포하는 경우를 보여줍니다.

필수 문서

SAP용 IBM Db2 HA 클러스터를 배포하려면 SAP 및Google Cloud 문서 모두를 준수해야 합니다.

- SAP가 제공하는 IBM Db2 High Availability Solution: IBM Tivoli System Automation for Multiplatforms(IBM Db2 고가용성 솔루션: 멀티 플랫폼용 IBM Tivoli 시스템 자동화)에서는 일반 클러스터 요구사항과 IBM Db2 인스턴스, TSAMP, HA 클러스터의 설치 및 구성을 설명합니다.

- Google Cloud에서 제공하는 SAP용 IBM Db2 고가용성 클러스터 배포 가이드에서는 Google Cloud 리소스와 Google Cloud에 특정한 특정 클러스터 구성 작업을 설정하는 방법을 설명합니다.

SAP 및 IBM 구성요소를 설치하는 동안 다른 SAP 또는 IBM 문서를 추가적으로 참조해야 할 수도 있습니다.

Google Cloud의 IBM Db2 HA 클러스터 관련 요구사항

Google Cloud에서 SAP는 RHEL 또는 SLES 운영체제에서만 IBM Db2 HA 클러스터를 지원합니다.

IBM Db2 인스턴스의 Google Cloud 소프트웨어 요구사항은 리소스 요구사항을 참고하세요.

IBM TSAMP의 경우, 사용 중인 IBM Db2 버전과 운영체제에서 지원하는 최신 버전을 사용합니다.

기타 모든 하드웨어 및 소프트웨어 요구사항은 IBM Db2 High Availability Solution: IBM Tivoli System Automation for Multiplatforms(IBM Db2 고가용성 솔루션: 멀티 플랫폼용 IBM Tivoli 시스템 자동화)를 참조하세요.

Google Cloud의 IBM Db2 HA 클러스터용 유동 IP 주소

SAP용 IBM Db2 HA 클러스터는 유동 IP 주소('가상 IP 주소' 또는 '공유 IP 주소'라고도 함)를 사용합니다.

IBM Db2 HA 클러스터의 경우 Google Cloud 정적 경로 또는 Google Cloud 별칭 IP 주소를 사용하여 유동 IP 주소를 구현할 수 있습니다. Google Cloud

멀티 영역 IBM Db2 HA 클러스터에서는 정적 경로를 구현하는 것이 좋습니다. 다중 영역에 배포하면 단일 영역에서 장애가 발생해도 IBM Db2 시스템이 다운되지 않습니다.

그러나 네트워크 아키텍처가 정적 경로를 지원하지 않거나 IP 오버레이 또는 복잡한 라우팅과 같은 솔루션을 피해야 하는 경우에는 별칭 IP 주소를 단일 영역 IBM Db2 HA 클러스터에 구현할 수 있습니다. 영역에 장애 발생 시 별칭 재할당이 보장되지 않을 수 있으므로, 다중 영역 배포에는 별칭 IP 주소를 사용하지 않는 것이 좋습니다.

정적 경로 구현 또는 별칭 IP 구현 선택 여부에 따라 유동 IP 주소로 사용하는 IP 주소의 요구사항이 다릅니다.

정적 경로를 사용하려면 유동 IP 주소에 다음과 같은 IP 주소를 선택해야 합니다.

- VM이 있는 기존 Virtual Private Cloud 서브넷의 IP 범위를 벗어난 IP 주소

- 확장된 네트워크의 외부 IP 주소와 충돌하지 않는 IP 주소

정적 경로 구현에 적합한 IP 주소를 결정하려면 네트워크 관리자에게 문의하세요.

별칭 IP 주소를 사용하려면 유동 IP 주소로 사용할 수 있도록 서브네트워크 IP 범위의 IP 주소를 예약해야 합니다.

Google Cloud의 유동 IP 주소에 대한 자세한 내용은 유동 IP 주소 권장사항을 참고하세요.

SAP는 IBM Db2 HA 클러스터에 유동 IP 주소를 사용할 것을 권장합니다. SAP는 개발자가 이 방식의 모든 요구사항과 제한사항을 충족하고 확인하는 경우에 한해 ACR(Automatic Client Reroute)을 지원합니다. 자세한 내용은 SAP Note 1568539를 참조하세요.

네트워크 결정자

IBM Db2 HA 클러스터는 일반적으로 네트워크 게이트웨이에 ICMP 요청(핑)을 전송합니다. 이때 네트워크 게이트웨이는 클러스터의 노드 간 통신이 끊길 때 어느 노드가 인계받아야 하는지 결정하는 기본 네트워크 결정자 역할을 수행합니다.

Google Cloud 의 네트워크 게이트웨이는 ICMP 요청에 응답하지 않으므로 가용성이 높고 핑할 수 있는 다른 IP 주소를 사용하세요. 예를 들어 SAP 애플리케이션 중앙 서비스 인스턴스 또는 Google DNS의 가상 IP 주소(8.8.8.8)를 사용할 수 있습니다.

설정 중에 네트워크 결정자가 ICMP 요청에 응답하지 못하면 설정이 실패합니다.

다른 네트워크 결정자가 존재하며 IBM에서 정의합니다. 자세한 내용은 결정자 구성을 참조하세요.

Db2 HA 클러스터용 설정 도구

SAP와 IBM에서 제공하는 다음 도구 중 하나를 사용하여 IBM Db2 HADR 클러스터를 구성할 수 있습니다.

- SAP 클러스터 설정 도구(sapdb2cluster.sh)

- IBM DB2 고가용성 인스턴스 구성 유틸리티(db2haicu)

SAP Db2 클러스터 설정 도구(sapdb2cluster.sh)

SAP는 자사 제공 클러스터 설정 도구인 sapdb2cluster.sh를 사용하여 Db2 HA 클러스터를 구성하고 만들 것을 권장합니다. Google Cloud 배포 안내에서는 SAP 클러스터 설정 도구를 사용합니다. 클러스터 설정 도구를 사용하면 여러 클러스터 설정이 간소화되고 SAP 지원 요구사항이 충족됩니다.

SAP 클러스터 설정 도구로 HA 클러스터를 만들기 전에 Google Cloud배포 안내의 단계 중 하나에서 SAP 클러스터 설정 도구(sapdb2cluster.sh)를 약간 수정하여 기본 IBM.ServiceIP 리소스 클래스 생성을 생략합니다.

IBM TSAMP IBM.ServiceIP 리소스 클래스에서 생성된 리소스는 Google Cloud의 VPC 네트워크에서 지원되지 않는 불필요한 ARP 요청을 발생시킵니다. 이 내용은 유동 IP를 Compute Engine으로 마이그레이션할 때의 문제에 설명되어 있습니다.

최신 버전의 클러스터 설정 도구를 다운로드하려면 SAP Note 960843을 참조하세요.

IBM DB2 고가용성 인스턴스 구성 유틸리티(db2haicu)

SAP 클러스터 설정 도구를 사용하는 대신 다른 대화형 인터페이스 도구인 IBM db2haicu 유틸리티를 사용할 수 있습니다. SAP 클러스터 설정 도구는 db2haicu를 사용하여 클러스터를 설정합니다.

db2haicu 유틸리티 사용 시 먼저 HADR 관계를 구성해야만 db2haicu 유틸리티를 사용하여 클러스터를 설정할 수 있습니다. db2haicu 유틸리티를 사용하면 전체 설정 절차가 좀더 복잡해질 수 있지만 복잡한 네트워크 구성이나 사용자 환경에 따른 다른 요구사항을 맞춤설정할 수 있습니다.

db2haicu 유틸리티 사용 시 항상 SAP 및 IBM 가이드라인을 준수하세요.

db2haicu에 대한 자세한 내용은 IBM Db2 문서를 참조하세요.

Google Cloud IBM TSAMP 클러스터 통합용 도우미 스크립트

IBM Db2 HA 클러스터가 적절한 Google Cloud API 명령어를 호출하여 유동 IP 주소의 TSAMP 리소스를 시작, 중지, 모니터링할 수 있게 하려면 Google Cloud 에서 호스트 VM으로 도우미 스크립트를 다운로드해야 합니다. IBM TSAMP에서 유동 IP 주소 리소스를 만들 때 Google Cloud 도우미 스크립트를 참조하게 됩니다.

라이선스

이 섹션에서는 라이선스 요구사항을 설명합니다.

IBM Db2 라이선스

Google Cloud에서 IBM Db2를 실행할 때는 Bring Your Own License (사용자 라이선스 사용)가 필요합니다. SAP 또는 IBM에서 Db2 라이선스를 가져올 수 있습니다. 라이선스 및 지원에 대한 자세한 내용은 다음 SAP Note를 참조하세요.

- SAP Note 1168456 - DB6: Support Process and End of Support Dates for IBM DB2 LUW(DB6: IBM DB2 LUW의 지원 프로세스 및 지원 종료 날짜)

- SAP Note 1260217 - DB6: Software Components Contained in DB2 License from SAP(DB6: SAP의 DB2 라이선스에 포함된 소프트웨어 구성요소)

- SAP Note 816773 - DB6: Installing an SAP OEM license(DB6: SAP OEM 라이선스 설치)

SAP 라이선스에 대한 자세한 내용은 SAP에 문의하세요.

운영체제 라이선스

Compute Engine에서는 다음 두 가지 방법으로 SLES, RHEL, Windows Server 라이선스를 부여합니다.

종량제(사용한 만큼만 지불) 라이선스를 사용하면 Compute Engine VM의 시간당 비용에 라이선스 비용이 포함됩니다. Google은 라이선스 세부 계획을 관리합니다. 시간당 비용은 더 높지만, 필요에 따라 비용을 늘리거나 줄일 수 있는 완벽한 유연성을 제공합니다. SLES, RHEL, Windows Server가 포함된 Google Cloud공개 이미지에 사용되는 라이선스 모델입니다.

BYOL을 사용하면 라이선스가 포함되지 않으므로 Compute Engine VM 비용이 낮아집니다. 기존 라이선스를 마이그레이션하거나 자체 라이선스를 구매해야 합니다. 즉, 비용을 먼저 지불해야 하므로 유연성이 낮습니다.

지원

Google Cloud 인프라 또는 서비스 관련 문제는 고객 지원 서비스에 문의하세요. Google Cloud 콘솔의 지원 개요 페이지에서 연락처 정보를 확인할 수 있습니다. 고객 관리에서 SAP 시스템에 문제가 있다고 판단하면 SAP 지원으로 지원을 요청하세요.

SAP 제품 관련 문제가 발생하면 SAP 지원으로 지원을 요청하세요.

SAP는 지원 티켓을 평가한 후 Google Cloud인프라 문제로 판단되면 SAP는 해당 티켓을 시스템 내 적절한Google Cloud 구성요소(BC-OP-LNX-GOOGLE 또는BC-OP-NT-GOOGLE)로 전송합니다.

지원 요구사항

SAP 시스템과 사용 중인Google Cloud인프라 및 서비스에 대한 지원을 받으려면 먼저 최소 지원 요금제 요구사항을 충족해야 합니다.

Google Cloud기반 SAP의 최소 지원 요구사항에 대한 자세한 내용은 다음을 참조하세요.

- Google Cloud기반 SAP 지원 받기

- SAP Note 2456406 - SAP on Google Cloud Platform: Support Prerequisites(SAP 사용자 계정 필요)

SAP의 Db2 지원에 대한 자세한 내용은 SAP Note 1168456 - DB6: Support Process and End of Support Dates for IBM DB2 LUW(DB6: IBM DB2 LUW의 지원 프로세스 및 지원 종료 날짜)를 참조하세요.

다음 단계

Google Cloud기반 IBM Db2를 배포하려면 다음을 참조하세요.

Google Cloud에 IBM Db2 HA 클러스터를 배포하려면 SAP용 IBM Db2 고가용성 클러스터 배포 가이드를 참고하세요.