En esta guía de implementación, se muestra cómo implementar una máquina virtual (VM) de Compute Engine que está lista para la instalación de SAP Adaptive Server Enterprise (ASE) en un sistema operativo Windows Server y cómo conectarse a ella.

En las instrucciones de esta guía, se usa Cloud Deployment Manager con el fin de implementar y configurar la VM, el sistema operativo Windows Server y los volúmenes de disco necesarios para SAP ASE.

Si deseas obtener detalles sobre la planificación de la implementación, consulta la Guía de planificación de SAP ASE.

Requisitos previos

Si necesitas que tu carga de trabajo de SAP se ejecute de acuerdo con los requisitos de residencia de datos, control de acceso, personal de asistencia o reglamentario, debes crear la carpeta de cargas de trabajo de Assured Workloads requerida. Para obtener más información, consulta Cumplimiento y controles soberanos para SAP en Google Cloud.

Si aún no tienes un proyecto Google Cloud con la facturación habilitada, debes crear uno antes de implementar una VM para la instalación de SAP ASE.

Sigue estos pasos para crear un proyecto:

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

Inicializa una configuración:

gcloud init

Verifica los ajustes de tu configuración actual de gcloud:

gcloud config list

Cambia al proyecto Google Cloud requerido. Reemplaza

PROJECT_IDpor el ID del proyecto Google Cloud .gcloud config set project PROJECT_ID

Configura una región predeterminada. Reemplaza

REGIONpor una regiónGoogle Cloud .gcloud config set compute/region REGION

Configura una zona predeterminada. Reemplaza

ZONEpor una zona deGoogle Cloud .gcloud config set compute/zone ZONE

Crea una configuración nueva. Reemplaza

NAMEpor el nombre de la configuración.gcloud config configurations create NAME

- En la consola de Google Cloud , ve a la página Redes de VPC.

- Haz clic en Crear red de VPC.

- Ingresa un Nombre para la red.

El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.

- En Modo de creación de subredes, selecciona Custom.

- En la sección Subred nueva, especifica los siguientes parámetros de configuración para una subred:

- Ingresa un Nombre para la subred.

- En Región, selecciona la región de Compute Engine en la que deseas crear la subred.

- En Tipo de pila IP, selecciona IPv4 (pila única) y, luego, ingresa un rango de direcciones IP en el formato CIDR. , como

10.1.0.0/24.Este es el rango de IPv4 principal de la subred. Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Haz clic en Listo.

- Para agregar más subredes, haz clic en Agregar subred y repite los pasos anteriores. Puedes agregar más subredes a la red después de haberla creado.

- Haz clic en Crear.

- Ve a Cloud Shell.

- Para crear una red nueva en el modo de subredes personalizadas, ejecuta el siguiente comando:

gcloud compute networks create NETWORK_NAME --subnet-mode custom

Reemplaza

NETWORK_NAMEpor el nombre de la red nueva. El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.Especifica

--subnet-mode custompara evitar el uso del modo automático predeterminado, que crea de forma automática una subred en cada región de Compute Engine. Para obtener más información, consulta Modo de creación de subredes. - Crea una subred y especifica la región y el rango de IP a través del siguiente comando:

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGEReemplaza lo siguiente:

SUBNETWORK_NAME: el nombre de la subred nuevaNETWORK_NAME: el nombre de la zona que creaste en el paso anteriorREGION: la región en la que deseas la subred. Si usas SAP ASE con SAP NetWeaver, usa una región que sea compatible con SAP NetWeaver.RANGE: el rango de direcciones IP especificado en formato CIDR, como10.1.0.0/24Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Si quieres, puedes repetir el paso anterior y agregar más subredes.

- Objeto de escucha de red de ASE para conexiones de clientes. El número de puerto ASE predeterminado es

5000. - Los puertos requeridos por SAP ASE Cockpit. Para obtener una lista de los puertos que usa ASE Cockpit, consulta la documentación de SAP ASE Cockpit en el Portal de ayuda de SAP.

- Los puertos SAP predeterminados que se enumeran en TCP/IP de todos los productos SAP.

- Conexiones desde tu computadora o tu entorno de red corporativa a tu instancia de VM de Compute Engine. Si no estás seguro de qué dirección IP usar, comunícate con el administrador de red de tu empresa.

- Comunicación entre las VM de la subred de SAP HANA, incluida la comunicación entre los nodos en un sistema de escalamiento horizontal de SAP HANA o la comunicación entre el servidor de base de datos y los servidores de aplicaciones en una arquitectura de 3 niveles. Puedes habilitar la comunicación entre las VM si creas una regla de firewall para permitir el tráfico que se origina desde la subred.

- Conexiones RDP a tu instancia de VM. El número de puerto RDP predeterminado es

3389. - Conexiones de PowerShell a tu instancia de VM. El número de puerto RDP predeterminado es

5986. En la consola de Google Cloud , ve a la página Firewall de la red de VPC.

En la parte superior de la página, haz clic en Crear regla de firewall.

- En el campo Red, selecciona la red en la que se ubica tu VM.

- En el campo Objetivos, especifica los recursos en Google Cloud a los que se aplica esta regla. Por ejemplo, especifica Todas las instancias de la red. O bien, para limitar la regla a instancias específicas en Google Cloud, ingresa etiquetas en Etiquetas de destino especificadas.

- En el campo Filtro de fuente, selecciona una de las siguientes opciones:

- Rangos de IP para permitir el tráfico entrante de direcciones IP específicas. Especifica el rango de direcciones IP en el campo Rangos de IP de origen.

- Subredes para permitir el tráfico entrante desde una subred específica. Especifica el nombre de la subred en el siguiente campo Subredes. Puedes usar esta opción para permitir el acceso entre las VM en una configuración de escalamiento horizontal o de 3 niveles.

- En la sección Protocolos y puertos, selecciona Protocolos y puertos especificados y luego ingresa

tcp:PORT_NUMBER.

Haz clic en Crear para crear tu regla de firewall.

Abre Cloud Shell.

Descarga la plantilla del archivo de configuración

template.yamlen tu directorio de trabajo mediante el uso del siguiente comando en Cloud Shell:wget https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_ase-win/template.yaml

De manera opcional, cambia el nombre del archivo

template.yamlpara identificar la configuración que define.Abre el archivo

template.yamlen el editor de código de Cloud Shell.Para abrir el editor de código de Cloud Shell, haz clic en el ícono de lápiz que se encuentra en la esquina superior derecha de la ventana de la terminal de Cloud Shell.

En el archivo

template.yaml, reemplaza los corchetes y su contenido por los valores de tu instalación para actualizar los siguientes valores de propiedad.Propiedad Tipo de datos Descripción tipo String Especifica la ubicación, el tipo y la versión de la plantilla de Deployment Manager que se usará durante la implementación.

El archivo YAML incluye dos especificaciones

type, y una de ellas se marca como comentario. La especificacióntypeque está activa de forma predeterminada especifica la versión de la plantilla comolatest. La especificacióntypeque se marca como comentario especifica una versión específica de la plantilla con una marca de tiempo.Si necesitas que todas tus implementaciones usen la misma versión de plantilla, usa la especificación

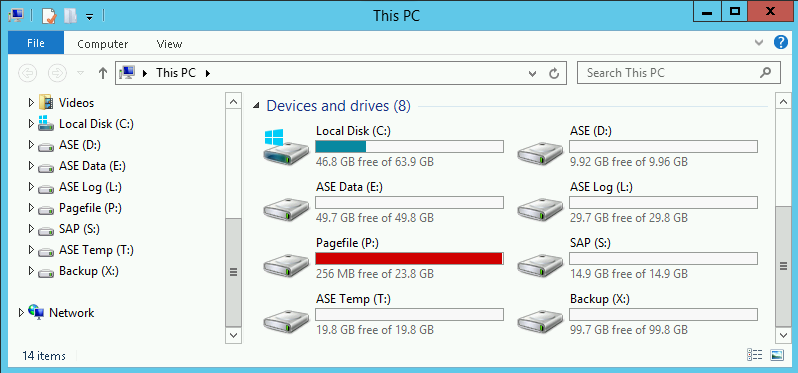

type, que incluye la marca de tiempo.instanceName String El nombre de la instancia de VM en la que se instalará SAP ASE. El nombre debe tener hasta 13 caracteres y especificarse en letras minúsculas, números o guiones. instanceType String El tipo de máquina virtual de Compute Engine en la que se instalará SAP ASE. Si estás ejecutando SAP ASE con SAP NetWeaver en la misma VM, selecciona un tipo de máquina que incluya suficientes CPU y memoria para admitir ambos sistemas. Consulta la guía de planificación de SAP NetWeaver. zona String La zona en la que implementarás SAP ASE. Debe estar en la misma región que seleccionaste para la subred. subred String El nombre de la subred que creaste en un paso anterior. Si realizas la implementación en una VPC compartida, especifica este valor como [SHAREDVPC_PROJECT]/[SUBNETWORK]. Por ejemplo,myproject/network1.windowsImage String El nombre de la imagen o la familia de imágenes del sistema operativo Windows que usas con SAP ASE. Para especificar una familia de imágenes, agrega el prefijo family/al nombre de la familia. Por ejemplo,family/windows-2012-r2. Para indicar una imagen específica, proporciona solo el nombre de la imagen. Si deseas ver la lista de las familias de imágenes disponibles, consulta la página Imágenes en la consola de Cloud.windowsImageProject String El proyecto Google Cloud que contiene la imagen que usarás. Este proyecto puede ser uno propio o un proyecto de imágenes de Google Cloud , como windows-cloud. Para obtener una lista de proyectos de imágenes de Google Cloud , consulta la página Imágenes en la documentación de Compute Engine.asesidSize Entero El tamaño, expresado en GB, de ASE (D:), que es el directorio raíz de la instancia de base de datos. asesaptempSize Entero El tamaño de ASE Temp (T:), que contiene el espacio de tabla temporal de la base de datos. asesapdataSize Entero El tamaño de ASE Data (E:), que contiene los archivos de datos de la base de datos. En la VM implementada, este volumen se etiqueta como “ASE Data”. aselogSize Entero El tamaño de ASE Log (L:), que contiene los registros de transacciones de la base de datos. En la VM implementada, este volumen se etiqueta como “ASE Log”. asebackupSize Número entero El tamaño de Backup (X:). Si se configura en 0 o se omite, no se crea ningún disco. En la VM implementada, este volumen se etiqueta como “Copia de seguridad”. asesapdataSSD booleano El SSD se activa o desactiva para la unidad de datos. Si se configura como verdadero, el disco de datos será SSD. aselogSSD booleano El SSD se activa o desactiva para la unidad de registro. Si se configura como verdadero, el disco de registro será SSD. usrsapSize Entero Solo es necesario si estás instalando SAP ASE para que se ejecute con SAP NetWeaver en la misma instancia de VM. En la VM implementada, este volumen se etiqueta como SAP (S:). swapSize Entero Solo es necesario si estás instalando SAP ASE para que se ejecute con SAP NetWeaver en la misma instancia de VM. En la VM implementada, este volumen se etiqueta como Pagefile (P:). El siguiente archivo de configuración crea una VM que está configurada para ejecutar el servidor de base de datos de SAP ASE y SAP NetWeaver. El archivo de configuración le indica a Deployment Manager que implemente una máquina virtual n1-standard-16 que ejecute el sistema operativo Windows Server 2012. La VM incluye todos los directorios necesarios para ejecutar SAP ASE con NetWeaver.

resources: - name: sap_ase-win type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_ase-win/sap_ase-win.py # # By default, this configuration file uses the latest release of the deployment # scripts for SAP on Google Cloud. To fix your deployments to a specific release # of the scripts, comment out the type property above and uncomment the type property below. # # type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/202103310846/dm-templates/sap_ase-win/sap_ase-win.py # properties: instanceName: ex-vm-ase-win instanceType: n1-standard-16 zone: us-central1-f subnetwork: example-sub-network windowsImage: family/windows-2012-r2 windowsImageProject: windows-cloud asesidSize: 10 asesaptempSize: 20 asesapdataSize: 50 aselogSize: 30 asebackupSize: 100 asesapdataSSD: Yes aselogSSD: Yes usrsapSize: 15 swapSize: 24Implementa la VM:

gcloud deployment-manager deployments create [DEPLOYMENT-NAME] --config [TEMPLATE-NAME].yaml

Con el comando anterior, se invoca a Deployment Manager, que implementa la VM de acuerdo con las especificaciones del archivo template.yaml. El proceso puede tomar unos minutos. Para verificar el progreso de la implementación, sigue los pasos que se indican en la siguiente sección.

En la Google Cloud consola, abre Cloud Logging para supervisar el progreso de la instalación y verificar si hay errores.

Filtra los registros:

Explorador de registros

En la página Explorador de registros, ve al panel Consulta.

En el menú desplegable Recurso, selecciona Global y, luego, haz clic en Agregar.

Si no ves la opción Global, ingresa la siguiente consulta en el editor de consultas:

resource.type="global" "Deployment"Haz clic en Ejecutar consulta.

Visor de registros heredado

- En la página Visor de registros heredado, en el menú del selector básico, selecciona Global como tu recurso de registro.

Analiza los registros filtrados:

- Si se muestra

"--- Finished", el proceso de implementación está completo y puedes continuar con el siguiente paso. Si ves un error de cuota, sigue estos pasos:

En la página Cuotas de IAM y administración, aumenta cualquiera de las cuotas que no cumplan con los requisitos de SAP ASE que se enumeran en la Guía de planificación de SAP ASE.

En la página Implementaciones de Deployment Manager, borra la implementación para limpiar las VMs y los discos persistentes de la instalación con errores.

Vuelve a ejecutar tu implementación.

- Si se muestra

- Corrige el error.

- En la página Implementaciones, borra la implementación para limpiar las VMs y los discos persistentes de la instalación con errores.

- Vuelve a ejecutar tu implementación.

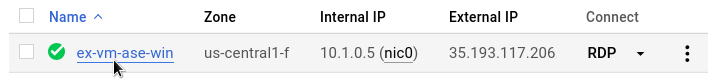

Ve a la página Instancias de VM.

Haz clic en el nombre de la VM que acabas de crear para abrir la página de detalles de la instancia de VM.

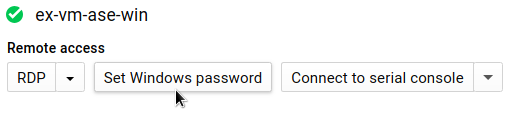

En la página de detalles de la instancia, haz clic en el botón Set Windows Password (Configurar contraseña de Windows). Se genera una contraseña para ti. Copia la contraseña y guárdala en un lugar seguro.

- Si aún no tienes un cliente RDP, instala uno ahora. Para obtener información de Microsoft sobre los clientes de RDP disponibles, consulta Clientes de Escritorio remoto.

- Obtén la dirección IP externa de tu VM de Windows. Para encontrar la dirección IP de la VM, puedes usar uno de los siguientes métodos:

- En la Google Cloud consola, ve a la página Instancias de VM.

- Usa la CLI de gcloud para ejecutar

gcloud compute instances listcon el fin de generar una lista de tus instancias de VM con sus direcciones IP externas.

- En el cliente de RDP, proporciona la dirección IP externa de la VM como la dirección IP para llevar a cabo la conexión.

- Ingresa tu información de acceso y deja el campo Dominio en blanco. Si es la primera vez que te conectas a esta VM o si olvidaste tu contraseña, crea o restablece tu contraseña de Windows.

- Si aún no creaste un nombre de usuario y una contraseña en la VM de Windows, crea tu contraseña de Windows.

- Agrega una regla de firewall o edita la regla de firewall existente para abrir el puerto 5986 en la red de VPC en la que se ubica tu VM de Windows Server.

- En tu estación de trabajo local, abre la terminal de PowerShell.

De manera opcional, puedes inicializar una variable para contener las credenciales de usuario, de modo que no tengas que ingresarlas cada vez que te conectes a la instancia. Si omites este paso, el sistema te pedirá tu nombre de usuario y contraseña más adelante.

$credentials = Get-CredentialUtiliza el comando Enter-PSSession para iniciar una sesión remota de PowerShell. Incluye las marcas para usar SSL y omitir las verificaciones de credenciales.

Enter-PSSession -ComputerName [IP_ADDRESS] -UseSSL -SessionOption (New-PSSessionOption -SkipCACheck -SkipCNCheck) -Credential $credentials- Usa RDP o Windows PowerShell para conectarte a tu VM basada en Windows.

- Descarga o copia los medios de instalación de SAP ASE desde SAP a tu VM.

- Prepara el archivo de licencia o servidor de licencias SySAM de SAP ASE para usarlo con la instalación.

- Instala la base de datos de SAP ASE. Consulta la guía de instalación y actualización de SAP ASE para Windows a fin de obtener orientación.

Usa RDP para conectarte a la instancia de Compute Engine.

Como administrador, ejecuta el siguiente comando desde PowerShell:

$(Get-Service -Name 'google-cloud-sap-agent' -ErrorAction Ignore).Status

Running.- En el sistema SAP, ingresa la transacción

ST06. En el panel de descripción general, revisa la disponibilidad y el contenido de los siguientes campos para verificar la configuración completa y correcta de la infraestructura de supervisión de SAP y Google:

- Proveedor de servicios en la nube:

Google Cloud Platform - Acceso de supervisión mejorada:

TRUE - Detalles de supervisión mejorada:

ACTIVE

- Proveedor de servicios en la nube:

- Actualiza el software SAP ASE con los parches más recientes, si están disponibles.

- Instala cualquier componente adicional.

- Configura y crea una copia de seguridad de la nueva base de datos SAP ASE.

Configurar el entorno del comando gcloud

En estas instrucciones, se usa Cloud Shell para ingresar comandos de gcloud que implementan o configuran tus recursos de Google Cloud . Se accede a Cloud Shell a través de laGoogle Cloud consola en tu navegador.

Cloud Shell se ejecuta en una VM que Google Cloud aprovisiona cada vez que inicias Cloud Shell. La primera vez que usas Cloud Shell,Google Cloud también crea un directorio $HOME persistente para ti, que se restablece cada vez que abres Cloud Shell.

La VM aprovisionada incluye la última versión de Google Cloud CLI.

Por lo tanto, los comandos de gcloud que usas en Cloud Shell son los mismos que usarías en una instancia de gcloud CLI instalada a nivel local.

Si tienes instalada la gcloud CLI, puedes emitir los comandos de gcloud que se usan en estas instrucciones desde tu máquina local. Sin embargo, con una gcloud CLI instalada de forma local, siempre debes asegurarte de usar la versión más reciente de la gcloud CLI.

Ya sea que uses Cloud Shell o la gcloud CLI, puedes establecer y cambiar las propiedades del entorno del comando de gcloud y guardarlas como una configuración. Las configuraciones son conjuntos de pares clave-valor que influyen en el comportamiento de los comandos gcloud.

A continuación, se indican algunas acciones básicas que puedes realizar con una configuración en Cloud Shell:

Para obtener más información sobre cómo trabajar con configuraciones, consulta Cómo administrar las configuraciones de la gcloud CLI.

Crea una red

Por razones de seguridad, crea una red nueva. Puedes controlar quién tiene acceso con reglas de firewall o a través de otro método de control de acceso.

Si tu proyecto tiene una red de VPC predeterminada, no la uses. En su lugar, crea tu propia red de VPC para que las únicas reglas de firewall vigentes sean aquellas que crees explícitamente.

Durante la implementación, las instancias de Compute Engine suelen requerir acceso a Internet para descargar el agente de Google Cloudpara SAP. Si usas una de las imágenes de Linux certificadas por SAP que están disponibles en Google Cloud, la instancia de procesamiento también requiere acceso a Internet para registrar la licencia y acceder a los repositorios de los proveedores de SO. Una configuración con una puerta de enlace NAT y con etiquetas de red de VM admite este acceso, incluso si las instancias de procesamiento de destino no tienen IPs externas.

Para configurar la red, sigue estos pasos:

Console

gcloud

Cómo configurar una puerta de enlace NAT

Si necesitas crear una o más VMs sin direcciones IP públicas, debes usar la traducción de direcciones de red (NAT) para permitir que las VMs accedan a Internet. Usa Cloud NAT, un Google Cloud servicio administrado distribuido y definido por software que permite que las VMs envíen paquetes salientes a Internet y reciban cualquier paquete de respuesta entrante establecido. Como alternativa, puedes configurar una VM independiente como una puerta de enlace NAT.

A fin de crear una instancia de Cloud NAT para tu proyecto, consulta Usa Cloud NAT.

Después de configurar Cloud NAT para tu proyecto, tus instancias de VM pueden acceder a Internet de forma segura sin una dirección IP pública.

Cómo agregar reglas de firewall

De forma predeterminada, una regla de firewall implícita bloquea las conexiones entrantes desde fuera de tu red de nube privada virtual (VPC). Para permitir conexiones entrantes, establece una regla de firewall para la VM. Después de establecer una conexión entrante con una VM, se permite el tráfico en ambas direcciones a través de esa conexión.

También puedes crear una regla de firewall para permitir el acceso externo a puertos especificados o restringir el acceso entre las VM en la misma red. Si se usa el tipo de red de VPC default, también se aplican algunas reglas predeterminadas adicionales, como la regla default-allow-internal, que permite la conectividad entre VM en la misma red en todos los puertos.

En función de la política de TI que se aplique a tu entorno, es posible que debas aislar o restringir la conectividad a tu host de base de datos, lo que puedes hacer a través de la creación de reglas de firewall.

Según la situación en que te encuentres, puedes crear reglas de firewall para permitir los siguientes accesos:

Para crear una regla de firewall, sigue estos pasos:

Console

gcloud

Crea una regla de firewall con el siguiente comando:

$ gcloud compute firewall-rules create FIREWALL_NAME

--direction=INGRESS --priority=1000 \

--network=NETWORK_NAME --action=ALLOW --rules=PROTOCOL:PORT \

--source-ranges IP_RANGE --target-tags=NETWORK_TAGSImplementa una VM de Windows para SAP ASE con Deployment Manager

En las siguientes instrucciones, se usa Deployment Manager para implementar una instancia de VM con Windows y todos los discos persistentes que requiere SAP ASE. Los valores para la instalación se definen en una plantilla de archivo de configuración de Deployment Manager.

Deployment Manager trata todos los recursos que se crean para el sistema SAP ASE como una sola entidad llamada implementación. Puedes ver todas las implementaciones de tu proyecto de Google Cloud en la páginaImplementaciones de la consola de Google Cloud .

En las siguientes instrucciones, se usa Cloud Shell, pero si lo prefieres, puedes usar Google Cloud CLI en tu terminal local.

Verifica la implementación

Para verificar la implementación, revisa los registros de implementación en Cloud Logging.

Verifica los registros

Después de que el sistema SAP ASE se implemente sin errores, conéctate a la VM como se describe en la siguiente sección (Conéctate a tu VM) para confirmar que todos los volúmenes de datos necesarios existen y que tienen las capacidades previstas. La unidad Pagefile debe estar casi llena.

Si alguno de los pasos de la validación muestra que la instalación falló, haz lo siguiente:

Conéctate a tu VM

A fin de conectarte a una VM basada en Windows, primero debes generar una contraseña para la VM. Cuando tengas una contraseña, podrás conectarte a la VM mediante RDP o PowerShell.

Genera contraseñas

Para generar o restablecer una contraseña para una VM de Windows en Google Cloud, haz lo siguiente:

Usa RDP

Si tu regla de firewall permite el acceso al puerto 3389, puedes usar RDP para conectarte a una instancia de Windows y comenzar una sesión de Escritorio remoto. De forma alternativa, puedes conectarte a las instancias de Windows mediante la terminal de PowerShell.

Conéctate al escritorio remoto en instancias de Windows mediante la conexión manual a través del cliente de conexión del escritorio remoto de Windows o un cliente de terceros:

Usa PowerShell

Instala la base de datos

Ahora que tu sistema operativo Windows está configurado, puedes instalar la base de datos de SAP ASE.

Sigue estos pasos para instalar SAP ASE en tu VM:

Si usas la opción de siempre encendida de HADR, repite los pasos anteriores para tu servidor en espera. Para obtener detalles adicionales de instalación y configuración de HADR, consulta la guía del usuario de HADR de SAP ASE.

Valida la instalación del agente de Google Cloudpara SAP

Después de que hayas implementado una VM y le hayas instalado el sistema SAP, valida que el agente deGoogle Cloudpara SAP funcione correctamente.

Verifica que el agente de Google Cloudpara SAP esté en ejecución

Para verificar que el agente esté en ejecución, sigue estos pasos:

Si el agente no está en ejecución, reinicia el agente.

Verifica que SAP Host Agent reciba métricas

Para verificar que el agente deGoogle Cloudpara SAP recopile las métricas de infraestructura y que se envíen de forma correcta al agente de host SAP, sigue estos pasos:

Realiza tareas posteriores a la implementación

Antes de usar tu instancia de SAP ASE, te recomendamos que realices los siguientes pasos posteriores a la implementación:

Si deseas obtener orientación adicional después de la implementación, consulta la sección Tareas posteriores a la instalación de la guía de instalación y actualización de SAP ASE para Windows.