Esta página se aplica à Apigee e à Apigee híbrida.

Confira a documentação da

Apigee Edge.

![]()

Informações gerais

A avaliação de risco da segurança avançada da API avalia continuamente as configurações do proxy da API e calcula as pontuações de segurança para ajudar a identificar e resolver vulnerabilidades nas suas APIs.

A avaliação de risco ajuda você a:

- aplicar padrões de segurança consistentes em todas as APIs;

- detectar configurações incorretas nas configurações da API;

- melhorar sua pontuação de segurança geral com as ações recomendadas;

- investigar e resolver problemas de segurança rapidamente em um painel centralizado.

Além de avaliar o risco atual de cada proxy, a avaliação de risco pode ser usada para monitorar a postura de segurança das suas APIs ao longo do tempo. Uma pontuação de avaliação que varia pode indicar que o comportamento da API muda com frequência, incluindo proxies implantados sem as políticas de segurança necessárias, modificações de fluxo compartilhado por implantações de gancho de fluxo e adições de políticas FlowCallout, além de mudanças no servidor de destino em implantações de ambiente ou proxy.

É possível acessar a avaliação de risco pela IU da Apigee, conforme descrito nesta página, ou pela API de perfis e pontuações de segurança. Também é possível usar o Terraform para configurar perfis de segurança e condições de monitoramento.

Consulte Papéis necessários para avaliação de risco para saber quais são os papéis necessários para realizar tarefas de avaliação de risco.

Para usar esse recurso, é necessário ativar o complemento. Se você é um cliente de assinatura, ative o complemento para sua organização. Consulte Gerenciar organizações da Segurança avançada da API por assinatura se quiser mais detalhes. Se você é um cliente de pagamento por uso, ative o complemento nos seus ambientes qualificados. Para mais informações, consulte Gerenciar o complemento Segurança avançada da API.

Risk Assessment v1 e v2

A API Risk Assessment está disponível em duas versões: Risk Assessment v1, que tem disponibilidade geral, e Risk Assessment v2, que está em pré-lançamento. O uso de qualquer versão requer o complemento Segurança avançada da API.

As principais diferenças entre a v1 e a v2 são:

- A v2 inclui:

- Melhor confiabilidade, incluindo cálculos de pontuação mais rápidos com dados de proxy recentes

- Cálculo de pontuação sem a necessidade de anexar um perfil de segurança a um ambiente

- Apresentação simplificada da pontuação, com base em uma escala de 0% a 100%

- O conceito de pesos de verificação de avaliação, que não é compatível com a v1. Consulte Conceitos e pontuação da avaliação de risco.

- Outras avaliações em relação à v1, que verificam mais políticas ao calcular as pontuações.

Por exemplo, a v1 oferece suporte a cinco políticas relacionadas à autorização e à autenticação, enquanto a v2 oferece suporte a oito. Além disso,

a v2 inclui uma categoria de gerenciamento de tráfego com políticas associadas e realiza verificações

adicionais nas políticas, incluindo o atributo

continueOnError. - Verificações de fluxos compartilhados aninhados e hooks de fluxo para cinco níveis de aninhamento. A v1 não avalia as políticas incluídas pela vinculação de fluxo compartilhado.

- Substituição de pontuações de destino (pontuações do servidor de destino) por avaliações e recomendações baseadas em proxy. Se um Target for usado em um proxy, as pontuações de segurança desse proxy também vão incluir a pontuação do servidor de destino.

- Perfis personalizados que usam as novas verificações de avaliação da v2, bem como o perfil do sistema

google-default. - Monitoramento de pontuações e métricas de segurança ao longo do tempo usando o Cloud Monitoring e configuração de alertas usando os alertas do Cloud Monitoring.

- A v2 não oferece suporte à avaliação da origem com base no tráfego abusivo.

Risk Assessment v2

Esta seção descreve a nova versão da ferramenta. Alguns conceitos e comportamentos da Risk Assessment são diferentes entre a v1 e a v2. Para uso com a Risk Assessment v1, consulte Risk Assessment v1.

Conceitos e metodologia de pontuação da Risk Assessment v2

As pontuações de segurança da avaliação de risco avaliam o risco de segurança das suas APIs com base na pontuação das avaliações de segurança e dos pesos em um perfil de segurança.

A pontuação da avaliação de risco é baseada no seguinte:

- Avaliações e verificações de avaliação: as verificações individuais realizadas em proxies e

em que proxies são pontuados. Cada verificação também tem um peso, que dá a uma verificação mais ou

menos importância quando avaliada em relação a um proxy. As ponderações são definidas como pequenas, moderadas ou

grandes para cada verificação. Cada peso tem um valor de ponto que é usado para calcular uma pontuação:

- Leve: 1

- Moderada: 5

- Grave: 15

- Perfil de segurança: uma coleção de verificações de avaliação, em que os proxies implantados em um ambiente são avaliados.

- Pontuação de segurança: a pontuação de um proxy após a avaliação em relação a um perfil de segurança.

A pontuação é um valor entre 0% e 100%. 100% indica que o proxy está totalmente em conformidade com a avaliação e que nenhum risco foi encontrado com base nas verificações de avaliação.

A pontuação de segurança é basicamente o total de todos os pontos concedidos por verificações de avaliação aprovadas dividido pelo total de pontos possíveis no perfil. A pontuação é uma média ponderada. Portanto, quanto mais políticas o perfil de segurança tiver, menor será o impacto de cada verificação de avaliação na pontuação de segurança.

O peso da verificação de avaliação também afeta a pontuação de segurança. Pesos maiores têm mais impacto no cálculo, e pesos menores têm menos impacto, usando o valor de ponto para cada peso. Se os pesos forem iguais para todas as verificações de avaliação no perfil de segurança, (por exemplo, quando todas as verificações de avaliação tiverem um peso médio), a pontuação de segurança será calculada como uma média regular. - Gravidade: um valor de gravidade para cada proxy avaliado com base na pontuação de segurança. Os valores de gravidade em potencial são alto (0 a 50%), médio (51 a 90%), baixo (91 a 99%) e mínimo (100%/nenhum risco encontrado com base nas avaliações no perfil de segurança atribuído).

Categorias e verificações de avaliação

Esta tabela mostra as categorias de avaliação e as verificações individuais que podem fazer parte dos perfis de segurança. Ele também mostra recomendações sobre como resolver as avaliações com falhas de cada uma.

| Categoria de avaliação | Descrição | |||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Auth | "Auth" significa autorização e autenticação neste caso. As avaliações de autenticação

verificam se você tem políticas de autorização e autenticação em vigor e se o

atributo continueOnError para políticas de autenticação está definido como false.

|

|||||||||||||||||||||||||||||||||

| CORS | Verifica se uma política CORS ou um cabeçalho CORS na política AssignMessage estão presentes.

|

|||||||||||||||||||||||||||||||||

| Mediação | Verifica se uma política de mediação está ativada.

|

|||||||||||||||||||||||||||||||||

| Alvo | Verifica se as proteções do servidor de destino são usadas. Para informações sobre a configuração do servidor de destino, consulte

Balanceamento de carga entre servidores de back-end.

|

|||||||||||||||||||||||||||||||||

| Ameaça | Verifica se as políticas de prevenção de ameaças são usadas.

|

|||||||||||||||||||||||||||||||||

| Tráfego | Verifica se você tem políticas de gerenciamento de tráfego em vigor.

|

Pontuações de segurança de anexo de política e proxy

Para avaliações de proxy, as pontuações de segurança são baseadas nas políticas que você está usando. A avaliação dessas políticas depende se e como elas estão anexadas aos fluxos:

- Somente as políticas anexadas a um fluxo (pré-fluxo, fluxo condicional, pós-fluxo em proxies ou fluxo compartilhado) afetam as pontuações. As políticas que não estão anexadas a nenhum fluxo não afetam as pontuações.

- As pontuações de proxy consideram os fluxos compartilhados que um proxy chama por hooks de fluxo e políticas Flow callout no proxy, desde que a política Flow callout esteja anexada a um fluxo. No entanto, se o Flow callout não estiver anexado a um fluxo, as políticas do fluxo compartilhado vinculado não afetarão as pontuações de segurança.

- Os fluxos compartilhados em cadeia são avaliados em até cinco níveis. Todas as políticas incluídas diretamente no proxy e nos cinco primeiros níveis de fluxos compartilhados são contabilizadas para a pontuação de segurança.

- No caso de políticas anexadas a fluxos condicionais, as pontuações de segurança consideram apenas se as políticas estão presentes. Elas não consideram se ou como as políticas serão aplicadas no ambiente de execução.

Perfis de segurança v2

Um perfil de segurança é um conjunto de

avaliações e pesos de segurança

para avaliar os proxies da API. É possível usar o perfil de segurança

padrão da Apigee, chamado google-default, ou criar um

perfil de segurança personalizado

que contenha apenas as categorias e pesos de segurança que você quer avaliar.

Ao trabalhar com perfis de segurança ou criar perfis de segurança personalizados, várias verificações de avaliação em uma categoria são avaliadas individualmente.

Por exemplo, se houver três verificações de política de autenticação em um perfil de segurança e o proxy avaliado incluir uma das três, a pontuação da avaliação vai incluir os pontos completos da política encontrada e zero pontos para as outras duas políticas que não estão presentes. Nesse exemplo, o proxy avaliado não receberia pontos completos para verificações de política de autenticação, mesmo que incluísse uma política de autenticação. Tenha cuidado com a interpretação da pontuação de segurança e o design do perfil de segurança devido a esse comportamento.

Perfil de segurança padrão

A Segurança avançada da API fornece um perfil de segurança padrão que contém todas as avaliações. Quando você usa o perfil padrão, as pontuações de segurança são baseadas em todas as categorias.

O perfil de segurança padrão, google-default, não pode ser editado nem excluído.

Perfil de segurança personalizado

É possível criar perfis de segurança personalizados que incluem apenas as verificações e ponderações de avaliação escolhidas para avaliar os proxies. Para instruções sobre como criar e usar perfis de segurança personalizados na IU da Apigee, consulte Gerenciar perfis personalizados na IU da Apigee.

As verificações de avaliação em um perfil de segurança personalizado são avaliações "AND". Consulte Conceitos e pontuação da avaliação de risco para mais informações.

Em alguns casos, talvez você queira usar um perfil de segurança personalizado para criar uma condição "OR" entre verificações de avaliação. Por exemplo, talvez você queira criar um perfil que exija uma política do OAuth ou de chave de API para autenticação. No momento, não é possível criar uma condição "OR" verdadeira em que a presença de qualquer política resulte em uma pontuação de 100%. No entanto, é possível usar um perfil de segurança personalizado para sinalizar se uma ou ambas as políticas estão presentes.

Exemplo:

- Crie um perfil personalizado com as seguintes verificações e ponderações:

- Verificação da política do OAuthV2: grave

- Verificação da política VerifyAPIKey: menor

- Com essa configuração, as pontuações são:

- 100% se ambas as políticas estiverem presentes

- 94% se apenas a política OAuthV2 estiver presente

- 6% se apenas a política VerifyAPIKey estiver presente

- 0% se nenhuma política estiver presente

- Além disso, crie uma condição de monitoramento e um alerta do Cloud Monitoring para acionar um alerta se a pontuação ficar abaixo de 6%. Acima de 6%, significa que o proxy tem a política OAuthV2 ou VerifyAPIKey (ou ambas). Abaixo de 6%, não há política, o que exige a atenção do usuário. Use o nome e a descrição do alerta para indicar se uma ou ambas as políticas estão faltando. Consulte o exemplo em Exemplo: criar um alerta de monitoramento de condição de monitoramento de avaliação de risco.

Para perfis de segurança personalizados:

- O nome do perfil (também chamado de ID do perfil) é obrigatório e aparece na tabela de resumo ao listar perfis. O nome precisa ter de 1 a 63 caracteres, que podem ser letras minúsculas, números de 0 a 9 ou hifens. O primeiro caractere precisa ser uma letra minúscula. O último caractere precisa ser uma letra minúscula ou um número. Os perfis de segurança personalizados precisam ter nomes exclusivos e não podem duplicar os nomes de perfis existentes.

- A descrição do perfil é opcional e não pode exceder 1.000 caracteres.

Condições de monitoramento e alertas

Com a Segurança avançada da API, é possível adicionar condições de monitoramento à avaliação de risco. Depois de criar uma condição de monitoramento, a Avaliação de risco publica métricas de pontuação de segurança no Cloud Monitoring. O Cloud Monitoring pode rastrear pontuações de segurança ao longo do tempo para proxies avaliados em relação a perfis de segurança.

Para usar condições de monitoramento:

- Familiarize-se com a funcionalidade do Cloud Monitoring.

- Verifique se você tem os papéis ou permissões necessários para gerenciar condições de monitoramento. Consulte Papéis necessários para avaliação de risco.

- Use a IU ou a API da Apigee para criar e gerenciar condições de monitoramento. Consulte Gerenciar condições e alertas de monitoramento na interface da Apigee e Gerenciar condições de monitoramento na API.

Depois de criar uma condição de monitoramento, é possível configurar alertas de monitoramento nas métricas da condição usando os alertas do Cloud Monitoring.

Para criar alertas de monitoramento na interface da Apigee, consulte Gerenciar condições e alertas de monitoramento na interface da Apigee. Para informações sobre alertas na Segurança avançada de APIs e como gerenciar os alertas de monitoramento, consulte Alertas de segurança.

Limitações e problemas conhecidos na Risk Assessment v2

As pontuações de segurança têm as seguintes limitações e problemas conhecidos:

- As pontuações de segurança só são geradas se um ambiente tiver proxies implantados.

- Os proxies recém-implantados e as organizações e ambientes recém-ativados não mostram as pontuações imediatamente. Consulte Atrasos nos dados para mais informações.

- É possível criar até 100 perfis personalizados por organização.

- No momento, não é possível receber notificações sobre novos cálculos e notas de avaliação.

- Só pode haver uma condição de monitoramento para uma combinação de escopo e perfil de segurança. Se um perfil já fizer parte de uma condição de monitoramento para o escopo selecionado, uma mensagem de aviso vai aparecer e impedir a criação da nova condição.

- Somente proxies implantados são monitorados. Se um proxy incluído em uma condição de monitoramento for desativado, ele não será monitorado e não aparecerá como monitorado nos detalhes da condição. Ao fazer uma nova implantação, o proxy é monitorado automaticamente e aparece como monitorado nos detalhes da condição de monitoramento.

- É possível criar no máximo mil condições de monitoramento de segurança por organização.

- As novas pontuações rastreadas por uma condição de monitoramento de segurança podem levar até 5 minutos para aparecer no Cloud Monitoring.

- As pontuações de segurança ficam disponíveis no Cloud Monitoring por até seis semanas. Consulte Retenção de dados.

Atrasos nos dados

Os dados em que as pontuações de segurança da API Advanced têm os seguintes períodos de processamento antes que os resultados fiquem disponíveis:

- Quando você ativa a segurança avançada da API em uma organização pela primeira vez, leva um tempo para que as pontuações dos proxies e destinos atuais sejam refletidas em um ambiente. Como orientação, espere de 30 a 90 minutos para organizações com assinatura e menos tempo para organizações com pagamento por uso.

- Os novos eventos relacionados a proxies (implantação e cancelamento de implantação) e destinos (criar, atualizar, excluir) em um ambiente levam pelo menos 60 segundos e até 5 minutos (para ambientes muito grandes) para aparecer na pontuação do ambiente.

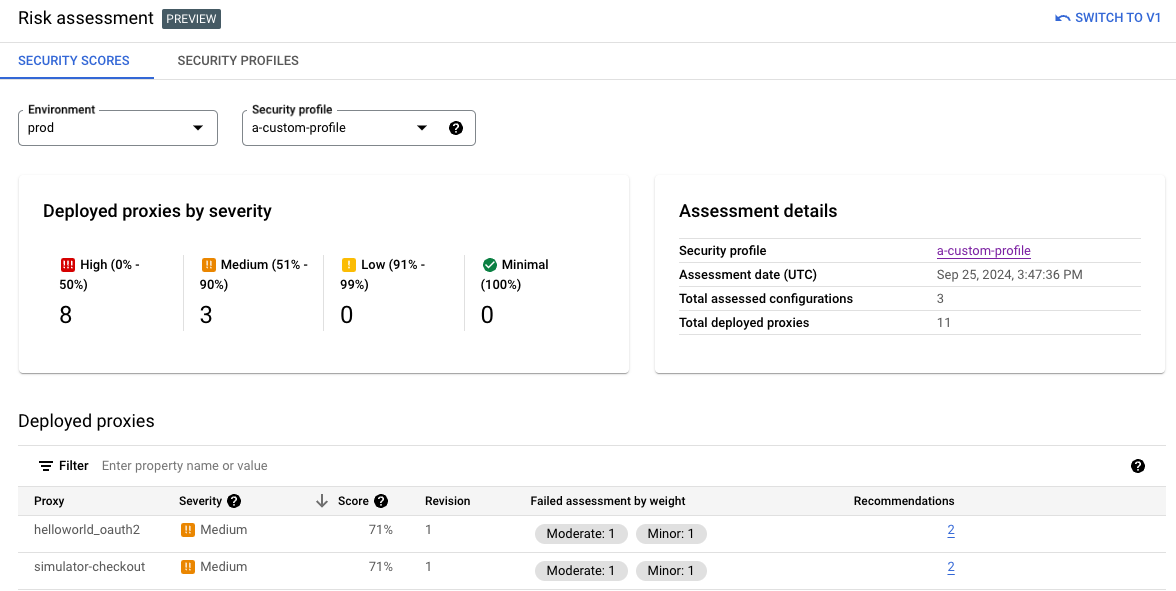

Conferir avaliações de risco na interface da Apigee

A página Avaliação de risco exibe pontuações que medem a segurança da API em cada ambiente.

Para abrir a página Avaliação de risco:

No console Google Cloud , acesse a página Segurança avançada da API > Avaliação de risco.

A página Avaliação de risco será exibida:

A página tem estas seções:

- Ambiente: selecione o ambiente em que as avaliações vão ser exibidas.

- Perfil de segurança: selecione o perfil padrão (

google-default) ou um perfil personalizado, se disponível. Consulte Perfis de segurança para informações sobre eles. - Proxies implantados por gravidade: depois que o ambiente é definido, a página mostra um resumo das gravidades de todos os proxies nesse ambiente. Consulte Conceitos e pontuação da avaliação de risco.

- Detalhes da avaliação: mostra o perfil de segurança, a data e a hora da avaliação, o total

de configurações avaliadas e o total de proxies implantados para o ambiente selecionado. A contagem total de configurações avaliadas reflete o número total de "verificações" realizadas. Essa contagem

pode ser maior que o número de avaliações em um perfil. Algumas avaliações,

como verificar se o atributo "continueOnError" está definido como

false, também verificam se as políticas relacionadas estão em vigor e ativadas. - Proxies implantados: um resumo dos proxies implantados no ambiente e as pontuações de avaliação de risco:

- Proxy: nome do proxy.

- Gravidade: a gravidade da avaliação de risco do proxy. Consulte Pontuações e gravidades de segurança para mais informações.

- Pontuação: a pontuação da avaliação de risco do proxy. Consulte Conceitos e pontuação da avaliação de risco para mais informações.

- Revisão: a revisão do proxy em que a pontuação foi avaliada.

- Avaliações com falha por peso: o número de avaliações com falha agrupadas pelo peso da avaliação.

- Recomendações: recomendações específicas para melhorar a pontuação no proxy. Clique no número para conferir as recomendações.

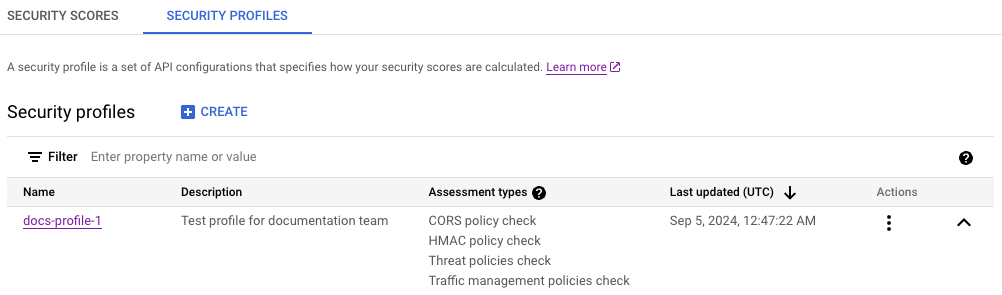

Gerenciar perfis personalizados na interface da Apigee

Esta seção mostra como visualizar, criar, editar e excluir perfis personalizados usando a interface da Apigee. Observe as limitações dos perfis personalizados listados em Limitações das pontuações de segurança.

Comece por Conferir as avaliações de risco na interface da Apigee.

Criar e editar perfis personalizados

Na tela de avaliação de risco, selecione a guia Perfis de segurança. Para editar um perfil, clique no nome dele para conferir os detalhes e clique em Editar. Ou você pode selecionar Editar no menu "Ações" na linha do perfil.

Para criar um perfil personalizado, clique em + Criar na lista de perfis de segurança.

Ao criar ou editar um perfil personalizado, você pode definir estes valores:

- Nome: o nome do perfil de segurança. Ele precisa ser exclusivo do projeto.

- Descrição: (opcional). Uma descrição do perfil de segurança.

- Verificações de avaliação e pesos de avaliação: uma ou mais verificações de avaliação para avaliar em relação a proxies e um peso para cada um. Consulte Conceitos e pontuação da avaliação de risco para ver uma lista das verificações de avaliação disponíveis. Para adicionar outras verificações de avaliação e pesos ao perfil, clique em + Adicionar. Para excluir um par de verificação/peso, clique no ícone de lixeira na linha correspondente.

Perfis duplicados

Para duplicar um perfil ou criar um novo perfil personalizado, selecione Duplicar no menu "Ações" na linha do perfil ou clique no nome do perfil na lista de perfis para ver os metadados e clique em Duplicar.

O nome do novo perfil personalizado não pode ser igual ao do perfil duplicado. Consulte Perfil de segurança personalizado para saber mais sobre os requisitos de nomenclatura de perfis de segurança.

Excluir perfis personalizados

Para excluir um perfil personalizado, selecione Excluir no menu "Ações" na linha do perfil ou clique no nome do perfil na lista para conferir os metadados e clique em Excluir.

Não é possível excluir o perfil de sistema padrão (google-default).

A exclusão de um perfil personalizado é imediata e impede a avaliação de proxies nesse perfil ou a visualização de avaliações anteriores.

Gerenciar condições de monitoramento e alertas na interface da Apigee

Esta seção mostra como visualizar, criar, editar e excluir condições de monitoramento e criar alertas de monitoramento usando a interface da Apigee. Consulte Condições e alertas do Monitoring para informações sobre esse recurso.

Comece por Conferir as avaliações de risco na interface da Apigee e selecione a guia Condições de monitoramento.

Ver, criar e editar condições de monitoramento

A página principal lista todas as condições de monitoramento atuais. Para conferir os detalhes de uma condição de monitoramento, clique no valor Proxies monitorados/total implantado na linha dessa condição. Para editar uma condição, selecione Editar no menu "Ações" na linha dessa condição de monitoramento. Para criar uma condição de monitoramento, clique em + Criar condição de monitoramento acima da lista de resultados.

As condições de monitoramento incluem estas configurações:

- Ambiente: o ambiente em que a condição de monitoramento é criada. Não é possível editar depois da criação da condição de monitoramento.

- Perfil de segurança/Perfil: o perfil de segurança avaliado.

- Condições: se os proxies especificados devem ser

Include allouIncludedo ambiente. SeIncludeestiver selecionado, marque a caixa ao lado do nome de cada proxy que você quer incluir.

Ver métricas de monitoramento

Confira as métricas de uma condição de monitoramento no Cloud Monitoring. Para ver as métricas, clique em Visualizar na linha da condição de monitoramento.

Excluir condições de monitoramento

Para excluir uma condição de monitoramento, selecione Excluir no menu Ações na linha da condição de monitoramento e confirme.

Há um pequeno atraso antes que as métricas do Cloud Monitoring parem de ser publicadas.

Criar alertas de monitoramento

Para criar um alerta de monitoramento, selecione Criar alerta de monitoramento no menu Ações na linha da condição de monitoramento. Essa ação leva você à página de alertas do Cloud Monitoring no console Google Cloud e preenche alguns valores com base na condição de monitoramento. Consulte Alertas de segurança para mais informações.

Risk Assessment v1

Esta seção descreve a Risk Assessment v1. Para informações sobre a Risk Assessment v2, consulte Risk Assessment v2.

Pontuações de segurança

As pontuações de segurança avaliam a segurança das suas APIs e a postura de segurança delas ao longo do tempo. Por exemplo, uma pontuação que varia muito pode indicar que o comportamento da API muda com frequência, o que pode não ser desejável. Estas são algumas das alterações em um ambiente que podem causar uma queda na pontuação:

- Implantar muitos proxies de API sem as políticas de segurança necessárias.

- Um pico no tráfego de abuso de origens maliciosas.

Observar as alterações nas pontuações de segurança ao longo do tempo é um bom indicador de atividades indesejadas ou suspeitas no ambiente.

As pontuações de segurança são calculadas com base no seu perfil de segurança, que especifica as categorias de segurança que você quer que suas pontuações sejam avaliadas. É possível usar o perfil de segurança padrão da Apigee ou criar um perfil de segurança personalizado que inclua apenas as categorias de segurança mais importantes para você.

Tipos de avaliação de pontuações de segurança

Há três tipos de avaliação que contribuem para a pontuação de segurança geral calculada pela API de segurança avançada:

Avaliação da origem: avalia o tráfego de abuso detectado, usando as regras de detecção de segurança avançada da API. "Abuso" é uma solicitação enviada à API para outros fins que não o pretendido dela.

- Avaliação de proxy: avalia como os proxies implementaram várias políticas

de segurança nas seguintes áreas:

- Mediação: verifique se uma das políticas de mediação a seguir está configurada para cada proxy no ambiente: OASValidation ou SOAPMessageValidation.

- Segurança:

- Autorização: verifica se uma das seguintes políticas de autorização está configurada para todos os proxies no ambiente:

- CORS: verifica se o CORS está configurado.

- Ameaça: verifica se uma das seguintes políticas está configurada para cada proxy no ambiente: XMLThreatProtection ou JSONThreatProtection.

Consulte Como as políticas afetam as pontuações de segurança do proxy para mais informações.

- Avaliação do destino: verifica se o Transport Layer Security mútuo (mTLS) está configurado com os servidores de destino no ambiente.

Cada um desses tipos de avaliação recebe uma pontuação individual. A pontuação geral é a média das pontuações dos tipos de avaliação individuais.

Como as políticas afetam as pontuações de segurança do proxy

Para avaliações de proxy, as pontuações de segurança são baseadas nas políticas que você está usando. A avaliação dessas políticas depende se e como elas estão anexadas aos fluxos:

- Somente as políticas anexadas a um fluxo (pré-fluxo, fluxo condicional, pós-fluxo em proxies ou fluxo compartilhado) afetam as pontuações. As políticas que não estão anexadas a nenhum fluxo não afetam as pontuações.

- As pontuações de proxy consideram os fluxos compartilhados que um proxy chama por hooks de fluxo e políticas FlowCallout no proxy, desde que a política FlowCallout esteja anexada a um fluxo. No entanto, se o Flow callout não estiver anexado a um fluxo, as políticas do fluxo compartilhado vinculado não afetarão as pontuações de segurança.

- Não é possível encadear fluxos compartilhados. As políticas incluídas pela vinculação de fluxo compartilhado não são avaliadas ao calcular as pontuações de segurança.

- No caso de políticas anexadas a fluxos condicionais, as pontuações de segurança consideram apenas se as políticas estão presentes. Elas não levam em conta se ou como as políticas serão aplicadas no ambiente de execução.

Perfis de segurança

Um perfil de segurança é um conjunto de categorias de segurança (descritas abaixo) em que você quer avaliar suas APIs. Um perfil pode conter qualquer subconjunto das categorias de segurança. Para conferir as pontuações de segurança de um ambiente, primeiro é necessário anexar um perfil de segurança a ele. É possível usar o perfil de segurança padrão da Apigee ou criar um perfil de segurança personalizada que contenha apenas as categorias de segurança importantes para você.

Perfil de segurança padrão

A Segurança avançada da API fornece um perfil de segurança padrão que contém todas as categorias de segurança. Se você usar o perfil padrão, as pontuações de segurança serão baseadas em todas as categorias.

Perfil de segurança personalizado

Com os perfis de segurança personalizados, é possível basear as pontuações de segurança apenas nas categorias de segurança que você quer incluir na pontuação. Consulte Criar e editar perfis de segurança para saber como criar um perfil personalizado.

Categorias de segurança

As pontuações de segurança são baseadas em uma avaliação das categorias de segurança descritas abaixo.

| Categoria | Descrição | Recomendação |

|---|---|---|

| Abuso | Verifica abuso, incluindo solicitações enviadas à API para outros fins que não o pretendido, como altos volumes de solicitações, extração de dados e abuso relacionado à autorização. | Consulte Recomendações sobre abuso. |

| Autorização | Verifica se você tem uma política de autorização em vigor. | Adicione uma das seguintes políticas ao proxy: |

| CORS | Verifica se você tem uma política de CORS em vigor. | Adicione uma política de CORS ao seu proxy. |

| MTLS | Verifica se você configurou o mTLS (Mutual transport layer security) para o servidor de destino. | Consulte Configuração de mTLS do servidor de destino. |

| Mediação | Verifica se você tem uma política de mediação em vigor. | Adicione uma das seguintes políticas aos proxies: |

| Ameaça | Verifica se você tem uma política de proteção contra ameaças em vigor. | Adicione uma das seguintes políticas aos proxies: |

Limitações das pontuações de segurança v1

As pontuações de segurança têm as seguintes limitações:

- Você pode criar até cem perfis personalizados por organização.

- As pontuações de segurança só são geradas se um ambiente tiver proxies, servidores de destino e tráfego.

- Os proxies recém-implantados não mostram as pontuações imediatamente.

Atrasos nos dados

Os dados em que as pontuações de segurança da API Advanced se baseiam têm os seguintes atrasos, devido à forma como os dados são processados:

- Quando você ativa a segurança avançada da API em uma organização, pode levar até 6 horas para que as pontuações dos proxies e destinos atuais sejam refletidas em um ambiente.

- Pode levar até 6 horas para que os eventos novos relacionados a proxies (implantação e cancelamento de implantação) e destinos (criar, atualizar e excluir) apareçam na pontuação do ambiente.

- Os dados que fluem para o pipeline do Apigee Analytics têm um atraso de até 15 a 20 minutos em média. Como resultado, a fonte registra os dados de abuso que têm um atraso de processamento de 15 a 20 minutos.

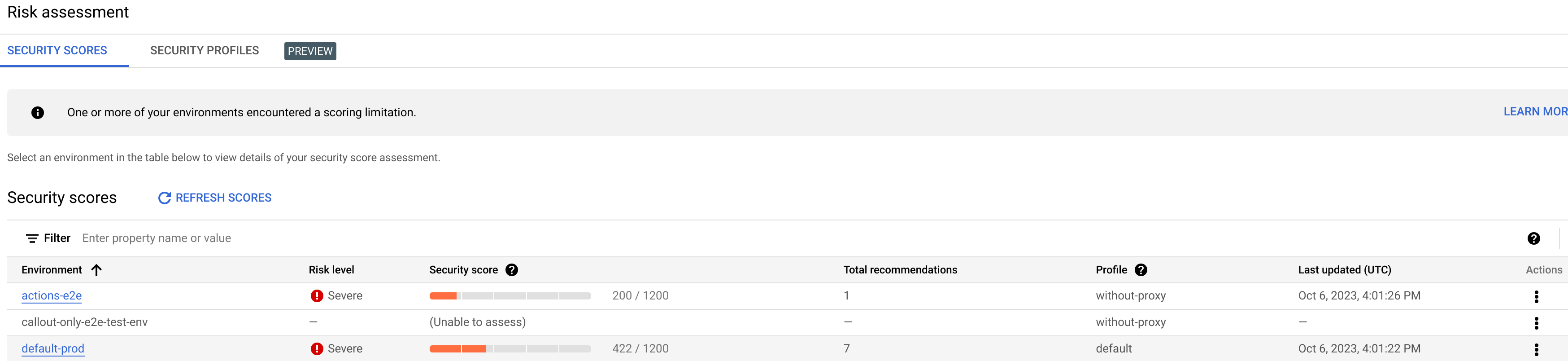

Abra a página Avaliação de risco

A página Avaliação de risco exibe pontuações que medem a segurança da API em cada ambiente.

O carregamento da página Avaliação de risco pode levar alguns minutos. A página levará mais tempo para ser carregada em ambientes com alto volume de tráfego e um grande número de proxies e destinos.

Apigee no console do Cloud

Para abrir a página Avaliação de risco:

No console Google Cloud , acesse a página Segurança avançada da API > Avaliação de risco.

A página Avaliação de risco será exibida:

A página tem duas guias, que são descritas nas seções a seguir:

- Pontuações de segurança: acesse as pontuações de segurança.

- Perfis de segurança: acesse, crie e edite perfis de segurança.

Conferir pontuações de segurança

Para conferir as pontuações de segurança, clique na guia Pontuações de segurança.

Nenhuma pontuação é calculada para um ambiente até que você anexe um perfil de segurança, conforme descrito em Anexar um perfil de segurança a um ambiente. A Apigee fornece uma política de segurança padrão, ou é possível criar um perfil personalizado, conforme descrito em Criar e editar perfis de segurança.

A tabela Pontuações de segurança exibe as seguintes colunas:

- Ambiente: o ambiente em que as pontuações são calculadas.

- Nível de risco: o nível de risco do ambiente, que pode ser baixo, moderado ou grave.

- Pontuação de segurança: a pontuação total do ambiente entre 1.200.

- Recomendações totais: o número de recomendações fornecidas.

- Perfil: o nome do perfil de segurança anexado.

- Última atualização: a data mais recente em que as pontuações de segurança foram atualizadas.

- Ações: clique no menu de três pontos na linha do ambiente para realizar

as seguintes ações:

- Anexar perfil: anexe um perfil de segurança ao ambiente.

- Remover perfil: remova um perfil de segurança do ambiente.

Anexar um perfil de segurança a um ambiente

Para ver as pontuações de segurança de um ambiente, primeiro anexe um perfil de segurança ao ambiente da seguinte maneira:

- Em Ações, clique no menu de três pontos na linha do ambiente.

- Clique em Anexar perfil.

- Na caixa de diálogo Anexar perfil:

- Clique no campo Perfil e selecione o perfil que você quer anexar. Se você não tiver criado um perfil de segurança personalizado, o único perfil disponível será default.

- Clique em Atribuir.

Quando você anexa um perfil de segurança a um ambiente, a Segurança avançada da API começa a avaliar e pontuá-lo imediatamente. Pode levar alguns minutos para a pontuação ser exibida.

A pontuação geral é calculada com base nas pontuações individuais dos três tipos de avaliação:

- Avaliação da fonte

- Avaliação de proxy

- Avaliação desejada

Todas as pontuações estão no intervalo de 200 a 1.200. Pontuações de avaliação mais altas indicam um risco de segurança menor.

Consulte as pontuações

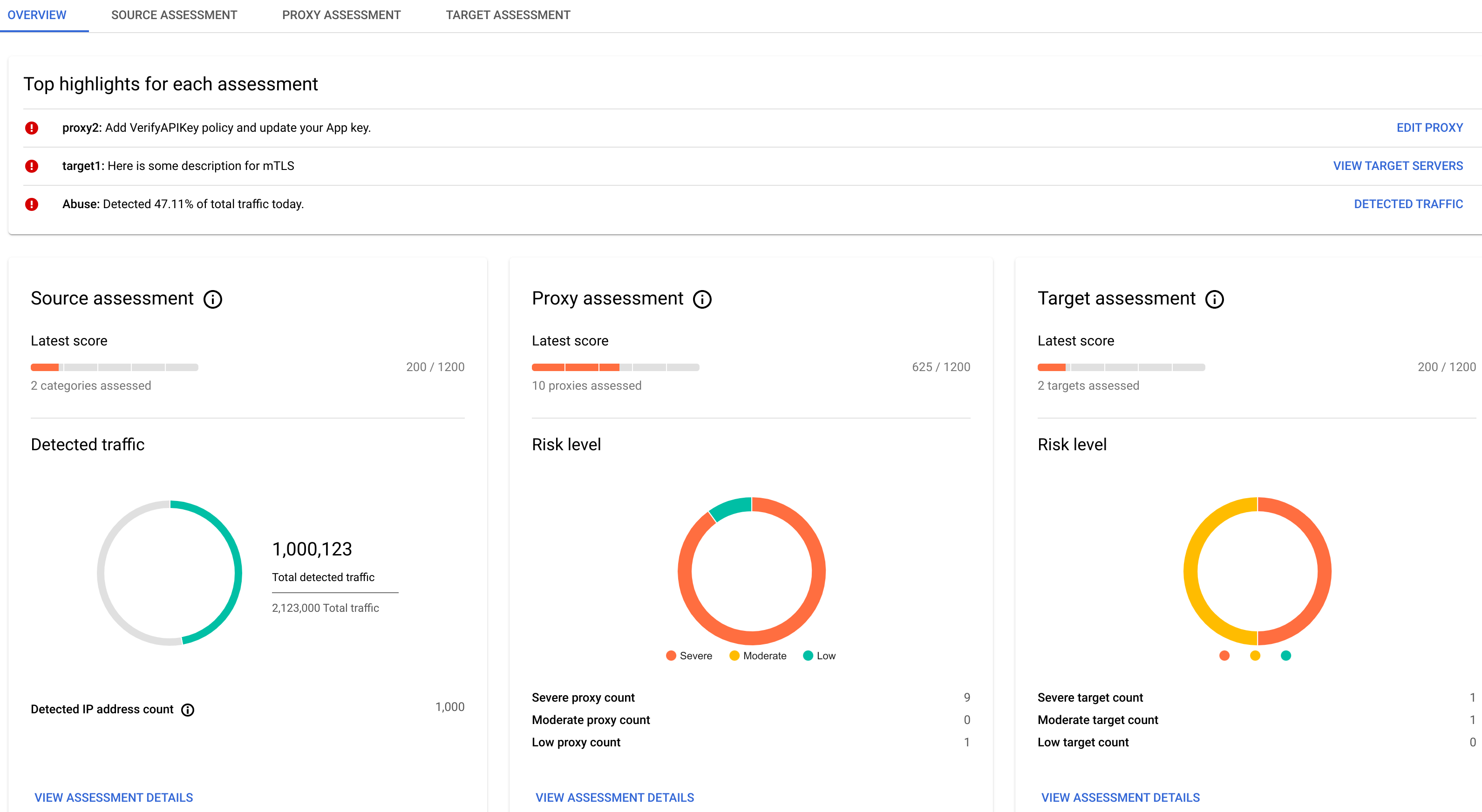

Depois de anexar um perfil de segurança a um ambiente, é possível ver as pontuações e recomendações no ambiente. Para fazer isso, clique na linha do ambiente na página principal Pontuações de segurança. Ele exibe as pontuações do ambiente, como mostrado abaixo:

A visualização exibe quatro guias:

Informações gerais

A guia Visão geral exibe o seguinte:

- Principais destaques de cada avaliação:

- Proxy: mostra a principal recomendação para proxies no ambiente. Clique em Editar proxy para abrir o Editor de proxy da Apigee, onde é possível implementar a recomendação.

- Objetivo: mostra a principal recomendação para destinos no ambiente. Clique em Ver servidores de destino para abrir a guia Servidores de destino na página Gerenciamento > Ambientes na interface da Apigee.

- Origem: mostra o tráfego de abuso detectado. Clique em Tráfego detectado para ver a guia Tráfego detectado na página Detecção de abuso.

- Resumos de Avaliação de origem, Avaliação de proxy e Avaliação de destino,

incluindo:

- A pontuação mais recente de cada tipo de avaliação.

- O painel Avaliação de origem exibe o tráfego de abuso detectado e a contagem de endereços IP.

- Os painéis Avaliação de proxy e Avaliação de destino exibem o nível de risco para essas avaliações.

- Clique em Ver detalhes da avaliação em qualquer um dos painéis de resumo para ver os detalhes desse tipo de avaliação:

- Histórico de avaliações, que exibe um gráfico das pontuações totais diárias do ambiente em um período recente, que pode ser de três ou sete dias. Por padrão, o gráfico mostra três dias. O gráfico também mostra a pontuação média total no mesmo período.

A pontuação só será calculada para o tipo de avaliação se houver algo a ser avaliado. Por exemplo, se não houver servidores de destino, nenhuma pontuação será informada para Destinos.

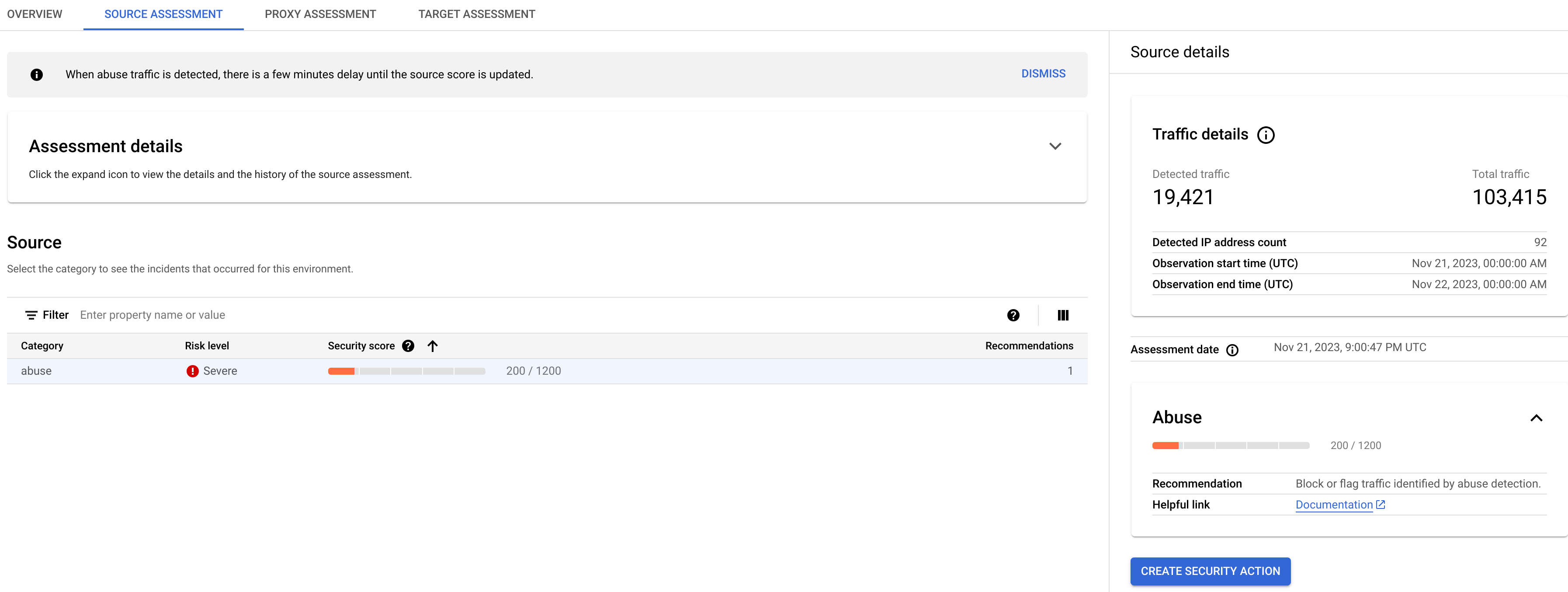

Avaliação da fonte

Clique na guia Avaliação de origem para ver os detalhes da avaliação do ambiente.

Clique no ícone de expansão à direita de Detalhes da avaliação para ver um gráfico da avaliação de origem de um período recente, que pode ser de três ou sete dias.

O painel Origem exibe uma tabela com as seguintes informações:

- Categoria: a categoria da avaliação.

- Nível de risco: o nível de risco da categoria.

- Pontuação de segurança: a pontuação de segurança da categoria Abuso.

- Recomendações: o número de recomendações para a categoria.

Detalhes da origem

O painel Detalhes da origem exibe detalhes do tráfego de abuso detectado no ambiente, incluindo:

- Detalhes do trânsito:

- Tráfego detectado: o número de chamadas de API originadas de um endereço IP que foi detectado como origem de abuso.

- Tráfego total: o número total de chamadas de API feitas.

- Contagem de endereços IP detectada: o número de endereços IP distintos que foram detectados como origens de abuso.

- Horário de início da observação (UTC): é o horário de início em UTC do período em que o tráfego foi monitorado.

- Horário de término da observação (UTC): o horário de término em UTC do período durante o qual o tráfego foi monitorado.

- Data da avaliação: é a data e a hora em que a avaliação foi feita.

- Recomendação para melhorar a pontuação. Consulte Recomendações de abuso para acessar mais recomendações sobre como lidar com esse tipo de tráfego.

Para criar uma ação de segurança para lidar com problemas apontados pela avaliação da origem, clique no botão Criar ação de segurança.

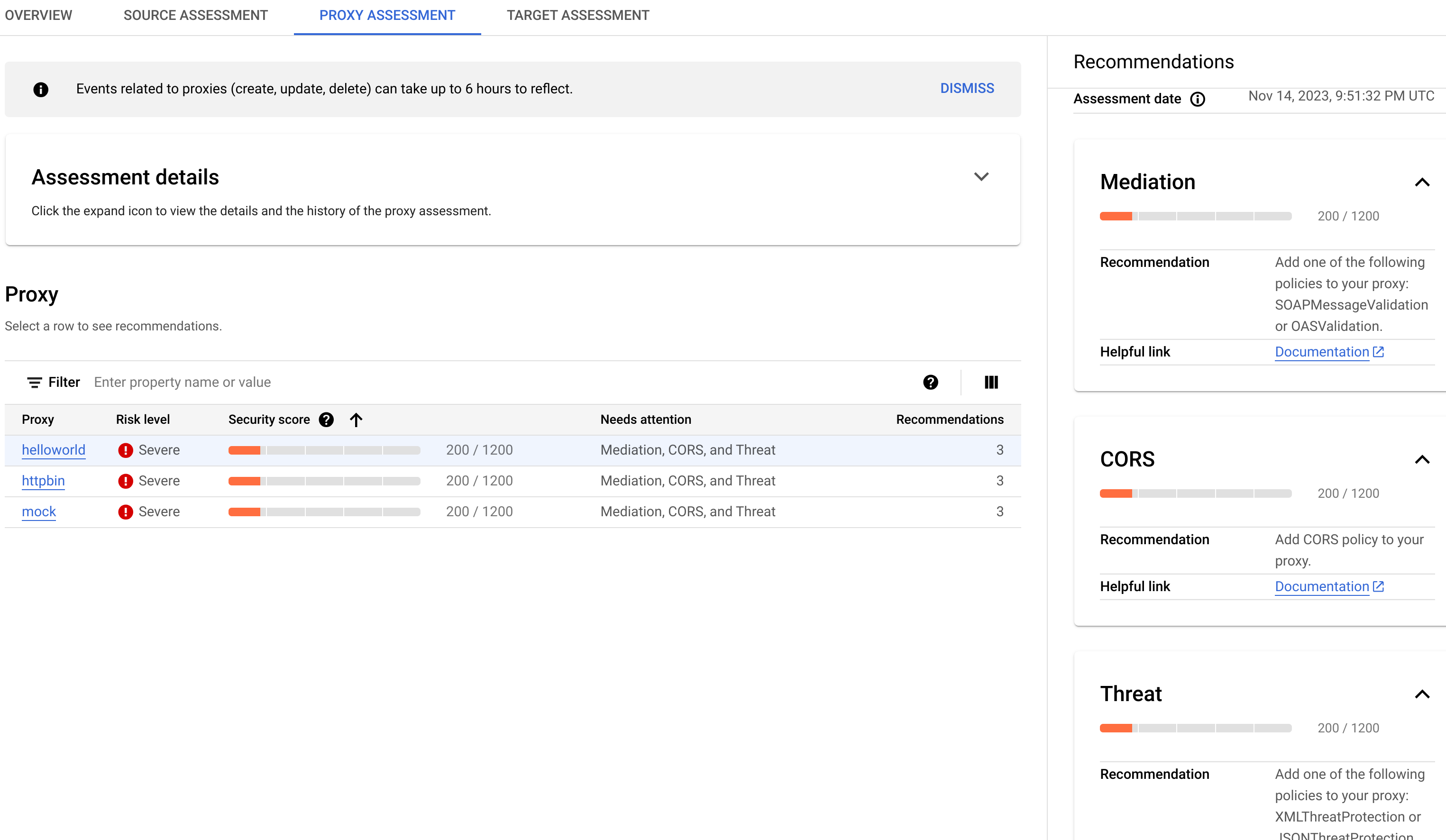

Avaliação de proxy

A avaliação de proxy da API calcula as pontuações de todos os proxies no ambiente. Para visualizar a avaliação de proxy, clique na guia Avaliação de proxy:

O painel Proxy exibe uma tabela com as seguintes informações:

- Proxy: o proxy que está sendo avaliado.

- Nível de risco: o nível de risco do proxy.

- Pontuação de segurança: a pontuação de segurança do proxy.

- Requer atenção: as categorias de avaliação que precisam ser tratadas para melhorar a pontuação do proxy.

- Recommendations: o número de recomendações do proxy.

Clique no nome de um proxy na tabela para abrir o Editor de proxy, onde é possível fazer as alterações recomendadas nele.

Recomendações de proxy

Se um proxy tiver uma pontuação baixa, você poderá ver recomendações para melhorá-lo no painel Recomendações. Para ver as recomendações para um proxy, clique na coluna Requer atenção do proxy no painel Proxy.

O painel Recomendações mostra o seguinte:

- Data da avaliação: é a data e a hora em que a avaliação foi feita.

- Recomendação para melhorar a pontuação.

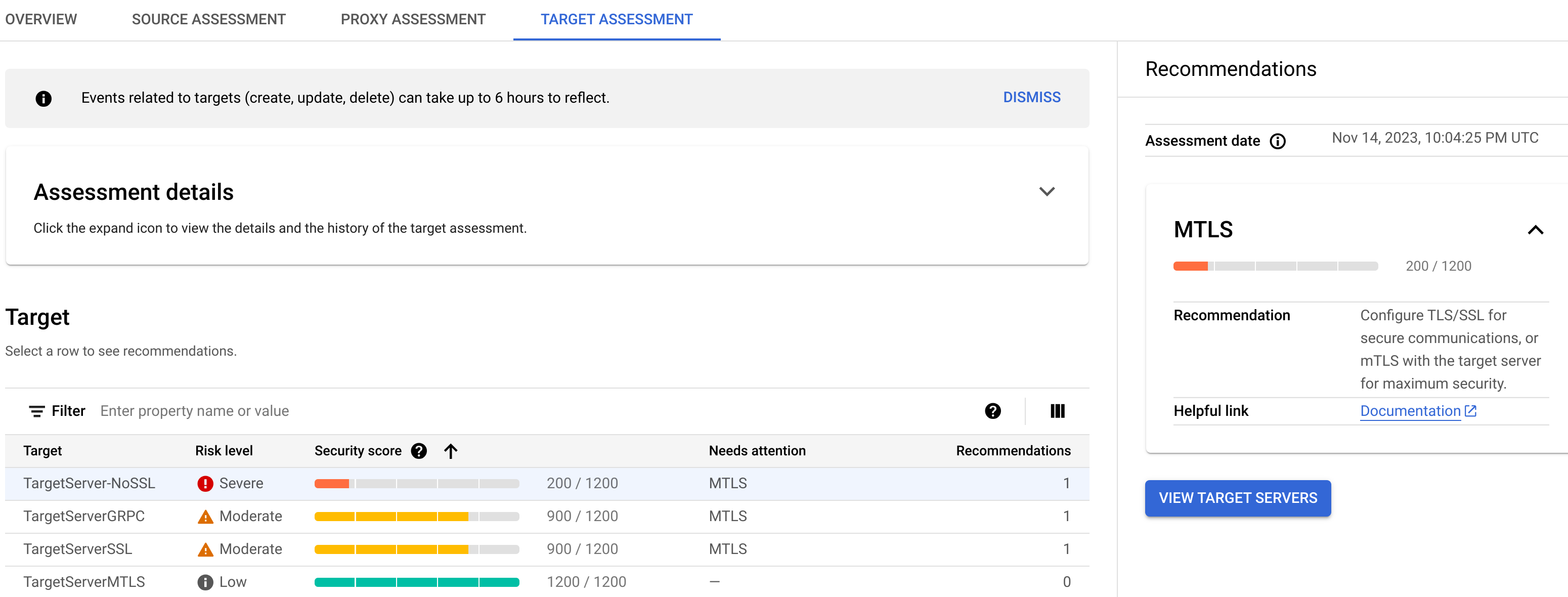

Avaliação desejada

A avaliação de destino calcula uma pontuação de Transport Layer Security mútuo (mTLS) para cada servidor de destino no ambiente. As pontuações de destino são atribuídas da seguinte maneira:

- Sem TLS: 200

- TLS presente unidirecional: 900

- Mão dupla ou mTLS: 1.200

Para ver a avaliação de destino, clique na guia Avaliação de destino:

O painel Destino exibe as seguintes informações:

- Destino: o nome do destino.

- Nível de risco: o nível de risco do destino.

- Pontuação de segurança: a pontuação de segurança do destino.

- Requer atenção: as categorias de avaliação que precisam ser tratadas para melhorar a pontuação do destino.

- Recomendações: o número de recomendações para o destino.

Clique no nome de um destino na tabela para abrir a guia Servidores de destino na página Gerenciamento > Ambientes na interface da Apigee, em que é possível aplicar as ações recomendadas ao destino.

Recomendações de destino

Se um servidor de destino tiver uma pontuação baixa, você poderá ver recomendações para melhorá-la no painel Recomendações. Para visualizar as recomendações para um destino, clique na coluna Requer atenção do destino no painel Destino.

O painel Recomendações mostra o seguinte:

- Data da avaliação: é a data e a hora em que a avaliação foi feita.

- Recomendação para melhorar a pontuação.

Criar e editar perfis de segurança

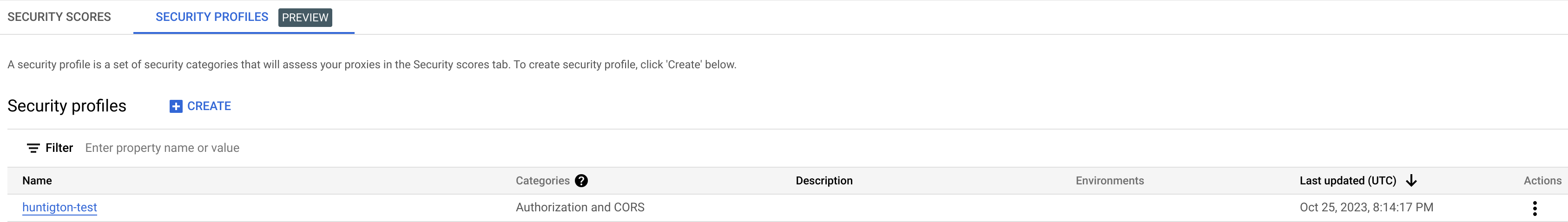

Para criar ou editar um perfil de segurança, selecione a guia Perfis de segurança.

Na guia Perfis de segurança, há uma lista de perfis de segurança, que inclui as seguintes informações:

- Nome: o nome do perfil.

- Categorias: as categorias de segurança incluídas no perfil.

- Descrição: a descrição opcional do perfil.

- Ambientes: os ambientes a que o perfil está anexado. Se essa coluna estiver em branco, o perfil não está anexado a nenhum ambiente.

- Última atualização (UTC): a última data e hora em que o perfil foi atualizado.

- Ações: um menu com estes itens:

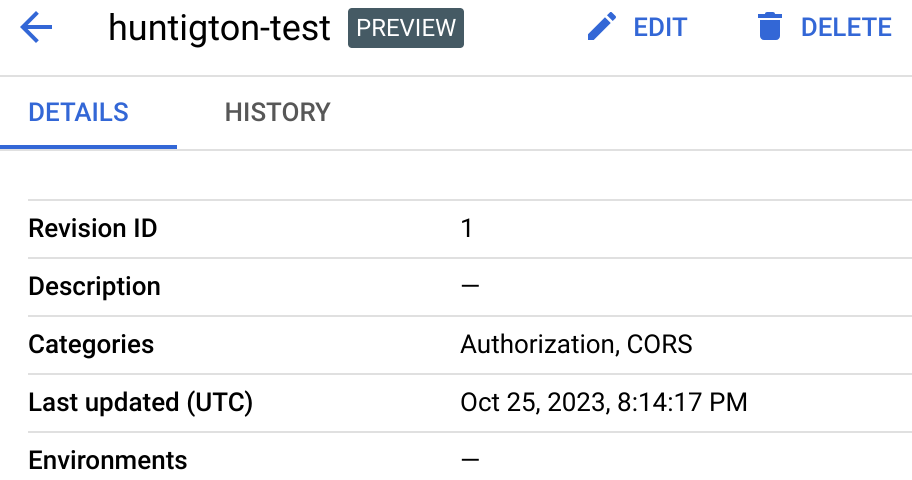

Conferir os detalhes de um perfil de segurança

Para acessar os detalhes de um perfil de segurança, clique no nome dele na linha do perfil. Os detalhes do perfil são exibidos, conforme mostrado abaixo.

A primeira linha na guia Detalhes mostra o ID da revisão, que é o número de revisão mais recente do perfil. Quando você edita um perfil e altera as categorias de segurança dele, o ID da revisão aumenta em 1. No entanto, apenas alterar a descrição do perfil não aumenta o ID da revisão.

As linhas abaixo que exibem as mesmas informações mostradas na linha do perfil na guia Perfis de segurança.

A visualização de detalhes do perfil também tem dois botões: Editar e Excluir, que você pode usar para editar ou excluir um perfil de segurança.

Histórico

Para acessar o histórico do perfil, clique na guia Histórico. Uma lista de todas as revisões do perfil vai aparecer. Para cada revisão, a lista exibe:

- ID da revisão: o número da revisão.

- Categorias: as categorias de segurança incluídas nessa revisão do perfil.

- Última atualização (UTC): a data e a hora em UTC de quando a revisão foi criada.

Criar um perfil de segurança personalizado

Para criar um perfil de segurança personalizado:

- Clique em Criar na parte superior da página.

- Na caixa de diálogo que aparece, insira as informações a seguir:

- Nome: o nome do perfil. O nome precisa conter de 1 a 63 letras minúsculas, números ou hifens, além de começar com uma letra e terminar com uma letra ou um número. O nome precisa ser diferente do nome de qualquer perfil atual.

- (Opcional) Descrição: uma descrição do perfil.

- No campo Categorias, selecione as categorias de avaliação que você quer incluir no perfil.

Editar um perfil de segurança personalizado

Para editar um perfil de segurança personalizado:

- No final da linha do perfil de segurança, clique no menu Ações.

- Selecione Editar.

- Na página Editar perfil de segurança, é possível mudar o seguinte:

- Descrição: a descrição opcional do perfil de segurança.

- Categorias: as categorias de segurança selecionadas para o perfil. Clique no menu suspenso e altere as categorias selecionadas marcando-as ou desmarcando-as no menu.

- Clique em OK.

Excluir um perfil de segurança personalizado

Para excluir um perfil de segurança, clique em Ações no final da linha do perfil e selecione Excluir. A exclusão de um perfil também o remove de todos os ambientes.

IU clássica da Apigee

Para abrir a visualização Pontuações de segurança:

- Abra a Interface clássica da Apigee.

- Selecione Analisar > Segurança da API > Pontuações.

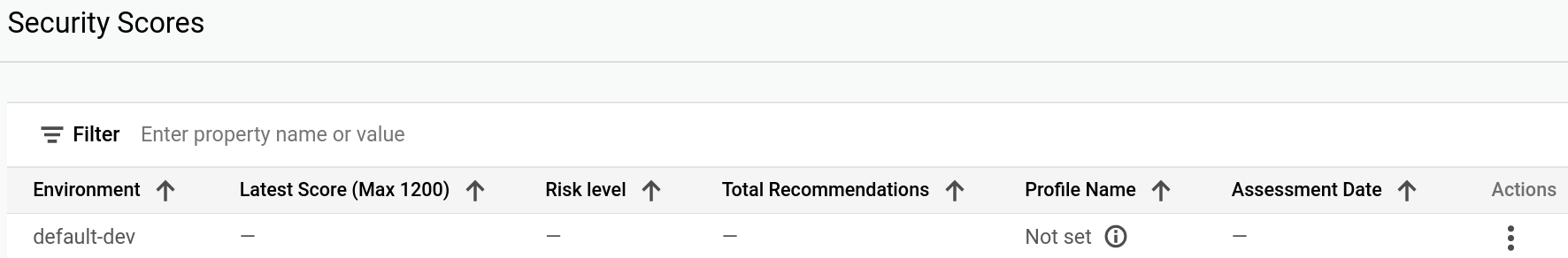

A visualização Pontuações de segurança é exibida:

Nenhuma pontuação será calculada para um ambiente até que você anexe um perfil de segurança a ele. A Apigee fornece uma política de segurança padrão, ou é possível criar um perfil personalizado usando a API Apigee. Consulte os detalhes em Usar um perfil de segurança personalizado.

Na imagem acima, nenhum perfil de segurança foi anexado ao ambiente integration. Portanto, a coluna Nome do perfil exibe Não definido para esse ambiente

A tabela Pontuações de segurança exibe as seguintes colunas:

- Ambiente: o ambiente em que as pontuações são calculadas.

- Pontuação mais recente: a pontuação total mais recente para o ambiente, de 1.200.

- Nível de risco: o nível de risco, que pode ser baixo, moderado ou grave.

- Recomendações totais: o número de recomendações fornecidas. Cada recomendação corresponde a uma linha na tabela Precisa de atenção.

- Nome do perfil: o nome do perfil de segurança.

- Data da avaliação: a data mais recente em que as pontuações de segurança foram calculadas.

Anexar um perfil de segurança a um ambiente

Para ver as pontuações de segurança de um ambiente, primeiro anexe um perfil de segurança ao ambiente da seguinte maneira:

- Em Ações, clique no menu de três pontos na linha do ambiente.

- Clique em Anexar perfil.

- Na caixa de diálogo Anexar perfil:

- Clique no campo Perfil e selecione o perfil que você quer anexar. Se você não tiver criado um perfil de segurança personalizado, o único perfil disponível será default.

- Clique em Atribuir.

Quando você anexa um perfil de segurança a um ambiente, a Segurança avançada da API começa a avaliar e pontuá-lo imediatamente. Pode levar alguns minutos para a pontuação ser exibida.

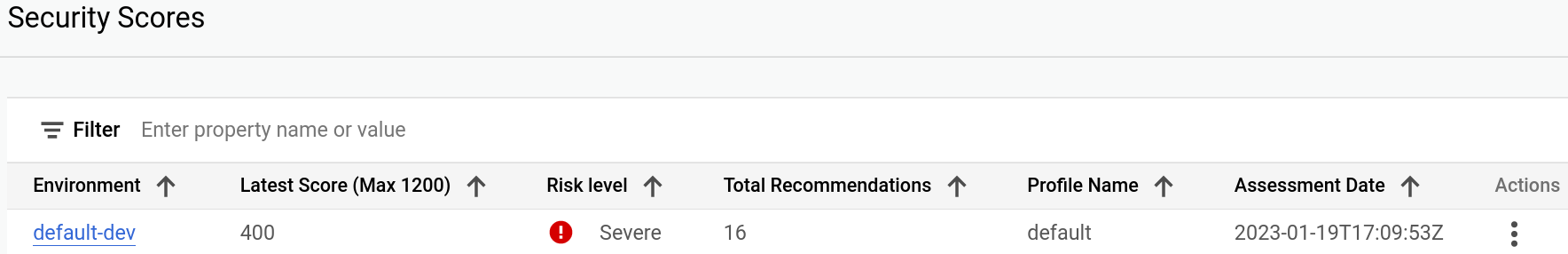

A imagem abaixo mostra a visualização Pontuações de segurança com um ambiente que tem o perfil de segurança padrão anexado:

A linha do ambiente agora mostra a pontuação de segurança mais recente, o nível de risco, o número de recomendações para ações de segurança a serem tomadas e a Data de avaliação da pontuação.

A pontuação geral é calculada com base nas pontuações individuais dos três tipos de avaliação:

- Avaliação da fonte

- Avaliação de proxy

- Avaliação desejada

Todas as pontuações estão no intervalo de 200 a 1.200. Quanto maior a pontuação, melhor a avaliação de segurança.

Consulte as pontuações

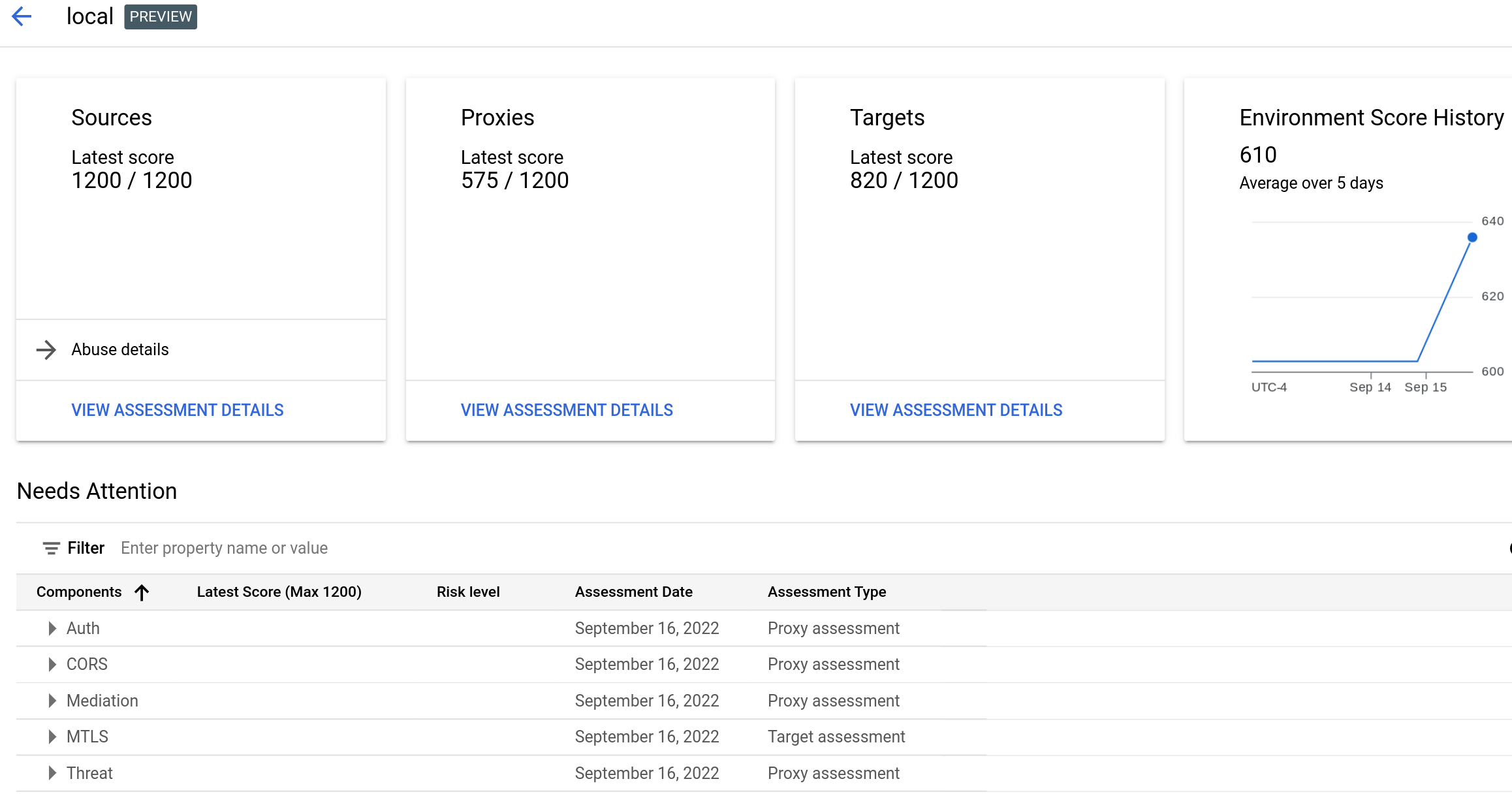

Depois de anexar um perfil de segurança a um ambiente, é possível ver as pontuações e recomendações no ambiente. Para fazer isso, clique na linha do ambiente na visualização Pontuações de segurança principal. Ele exibe as pontuações do ambiente, como mostrado abaixo:

A visualização será exibida:

- As pontuações mais recentes para Sources, Proxies e Target. Clique em Ver detalhes da avaliação em qualquer um dos painéis para ver a avaliação do tipo em questão.

- Histórico de pontuação do ambiente, que exibe um gráfico do total de pontuações diárias do ambiente nos últimos cinco dias, bem como a pontuação total média no mesmo período.

- A tabela "Precisa de atenção", que lista os tipos de avaliação das APIs para melhorar a segurança.

A pontuação só será calculada para o tipo de avaliação se houver algo a ser avaliado. Por exemplo, se não houver servidores de destino, nenhuma pontuação será informada para Destinos.

As seções a seguir descrevem como visualizar as avaliações de cada tipo:

Tabela de atenção necessária

A tabela Requer atenção, mostrada acima, lista os componentes da API com pontuações abaixo de 1.200, além de:

- O placar mais recente da categoria

- É o nível de risco da categoria, que pode ser baixo, moderado ou grave.

- A data da avaliação

- O tipo de avaliação

Ver recomendações

Para cada linha na tabela, a Segurança avançada da API oferece uma recomendação para melhorar a pontuação. Veja as recomendações nas visualizações dos Detalhes da avaliação para cada um dos tipos, Fontes, Proxies ou Destinos, conforme descrito nas seções a seguir:

Você pode abrir uma visualização dos Detalhes da avaliação de uma das seguintes maneiras:

- Clique em Ver detalhes da avaliação em qualquer painel na visualização principal das Pontuações de segurança.

- Em Tabela requer atenção:

- Expanda o grupo de categoria na tabela:

- Clique na categoria em que você quer ver a recomendação. Isso abre a visualização de detalhes da avaliação correspondente à recomendação.

- Expanda o grupo de categoria na tabela:

Avaliação da fonte

A avaliação de origem calcula uma pontuação de abuso para o ambiente. "Abuso" é uma solicitação enviada à API para outros fins que não o pretendido dela.

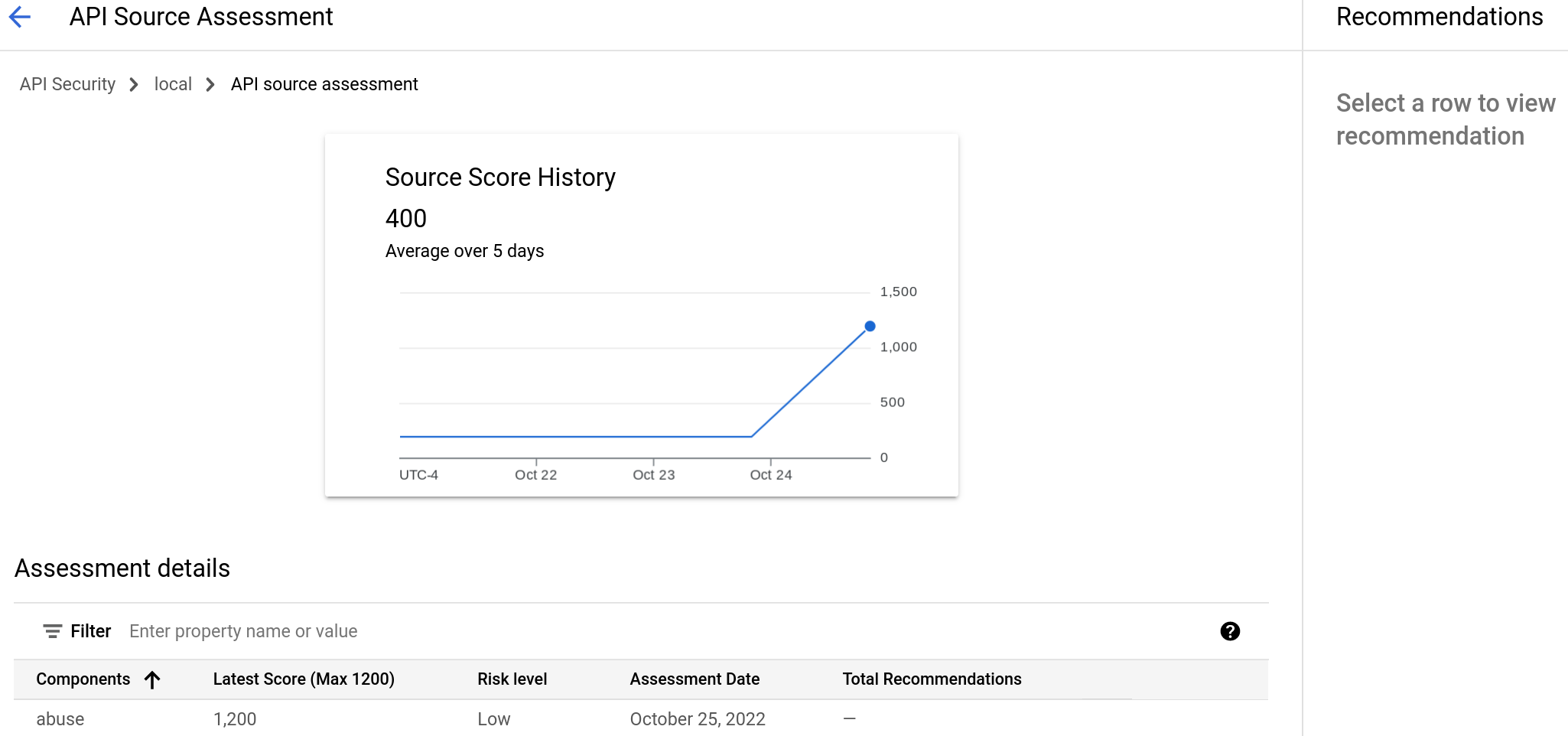

Para acessar a avaliação da fonte, clique em View no painel Sources para abrir a visualização API Source Assessment:

O Histórico de pontuação da fonte exibe as pontuações dos últimos cinco dias, a média e a pontuação mais recente. A tabela Detalhes da avaliação exibe as pontuações individuais mais recentes das categorias da avaliação.

Recomendações de fontes

Se uma categoria tiver uma pontuação baixa, é possível ver recomendações para melhorá-la. Para ver uma recomendação para a categoria abuso, clique na linha da tabela Detalhes da avaliação. A recomendação é exibida no painel Recomendações.

Para ver mais detalhes sobre o abuso, clique em Ver detalhes. Isso abre a visualização Tráfego detectado na página Detecção de abuso. A visualização Tráfego detectado exibe informações detalhadas sobre abuso detectado.

Abaixo da linha Ver detalhes, o painel "Recomendações" mostra:

- A recomendação: "Bloquear ou permitir o tráfego identificado pela detecção de abuso". será exibido.

- A linha Ações exibe um link para a documentação de recomendações de abuso.

Avaliação de proxy

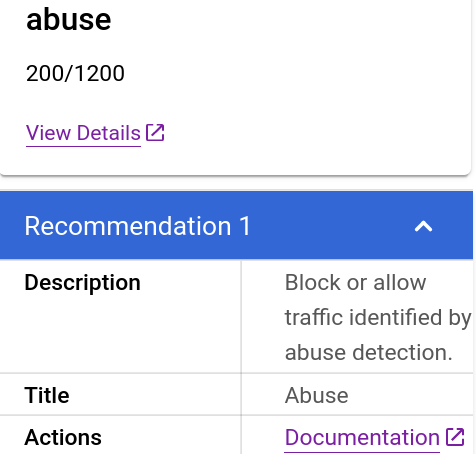

A avaliação de proxy da API calcula as pontuações de todos os proxies no ambiente. Para acessar a avaliação do proxy, clique em View no painel Proxy para abrir a visualização API Proxy Assessment:

O Histórico de pontuação de Proxy mostra as pontuações dos últimos cinco dias, a média e a pontuação mais recente. A tabela Detalhes da avaliação exibe as pontuações individuais mais recentes das categorias da avaliação.

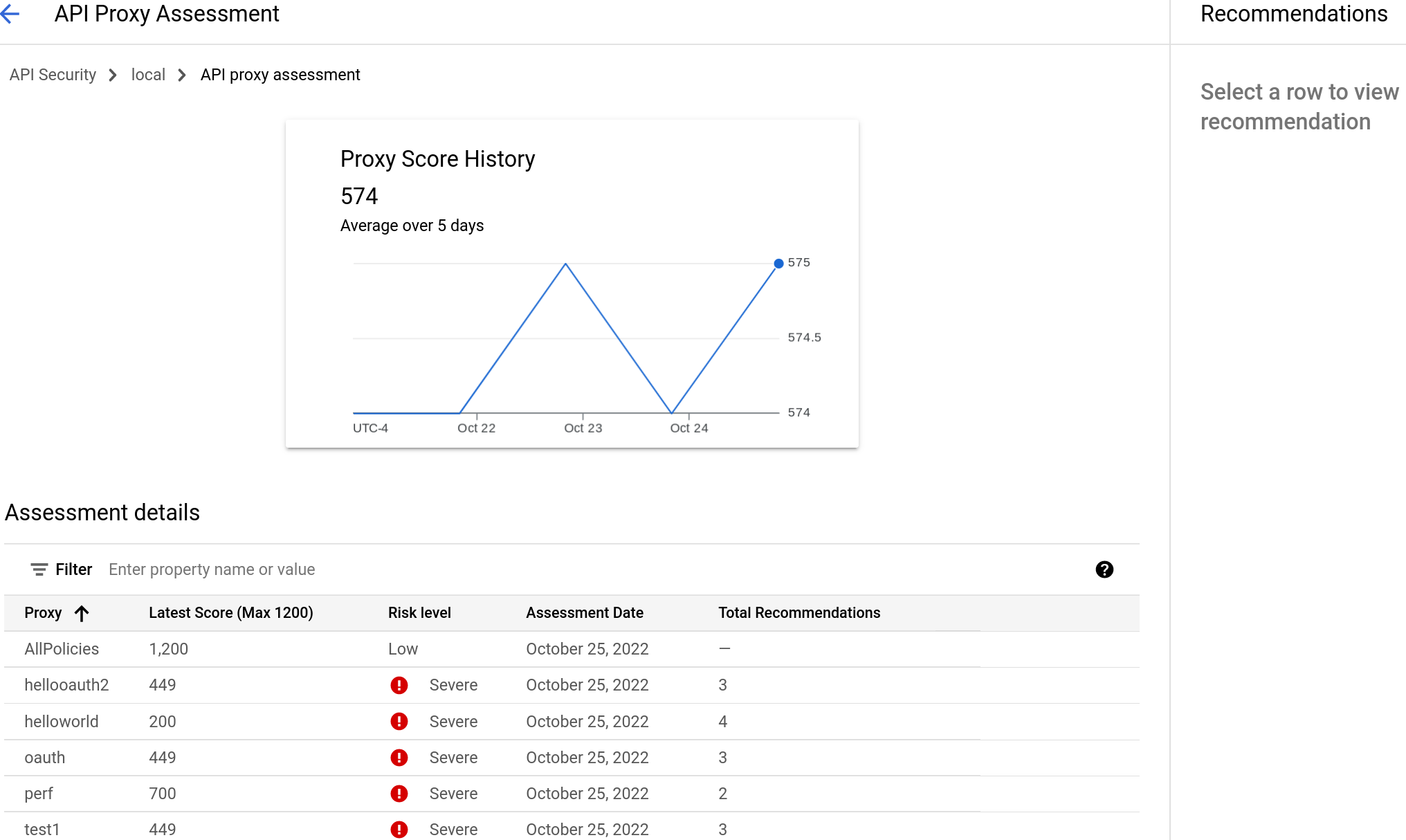

Recomendações de proxy

Se um proxy tiver uma pontuação baixa, é possível ver recomendações para melhorá-lo. Por exemplo, para ver recomendações para o proxy hellooauth2, clique na linha dele na tabela de detalhes da avaliação. As recomendações são exibidas no painel Recomendações. Dois deles são mostrados abaixo.

Avaliação desejada

A avaliação de destino calcula uma pontuação de mTLS para cada servidor de destino no ambiente. As pontuações de destino são atribuídas da seguinte maneira:

- Sem TLS: 200

- TLS presente unidirecional: 900

- Mão dupla ou mTLS: 1.200

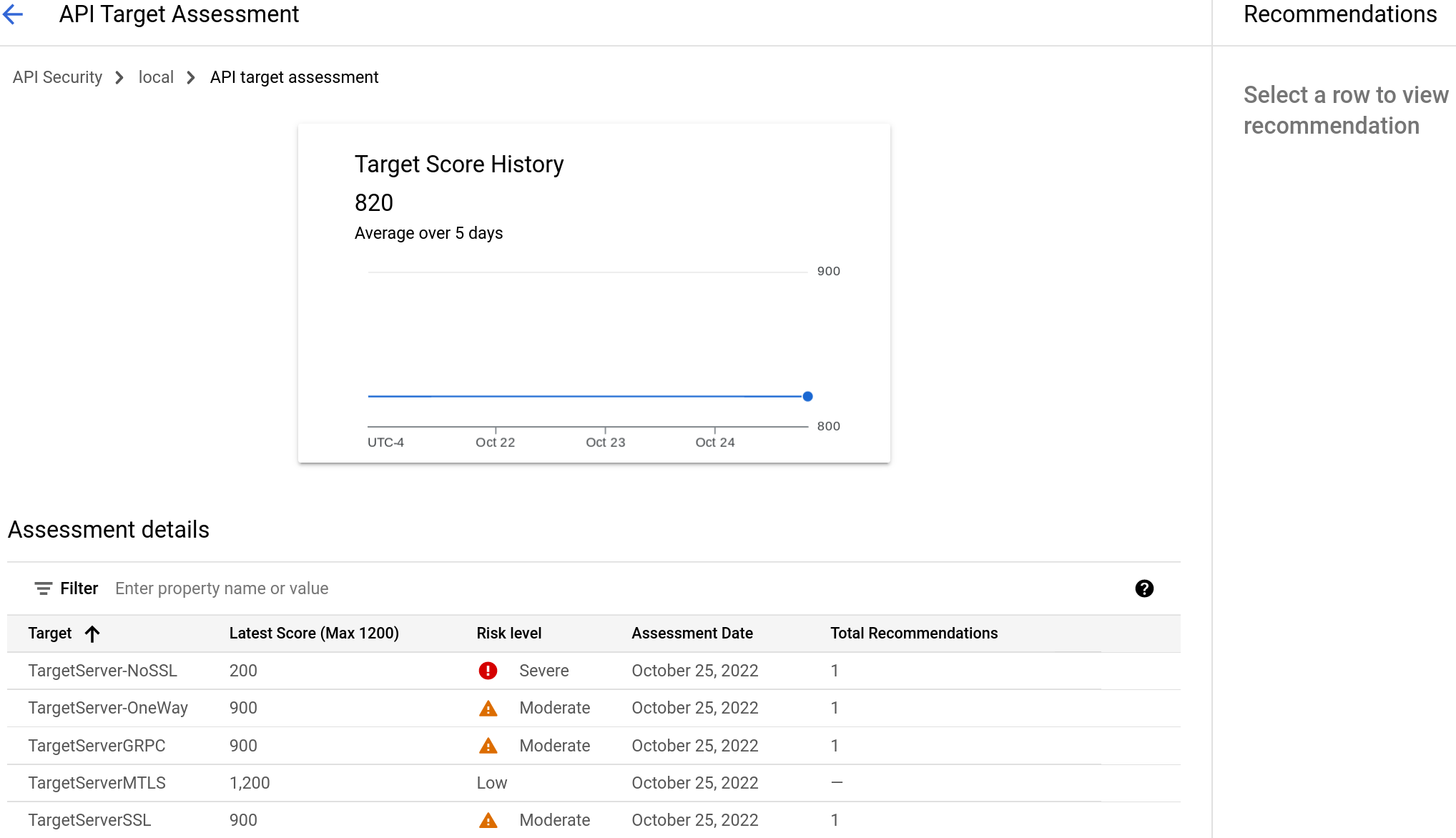

Para acessar a avaliação de destino, clique em View no painel Targets para abrir a visualização de API Target Assessment:

O Histórico de pontuação de destino exibe as pontuações dos últimos cinco dias, a média e a pontuação mais recente. A tabela Detalhes da avaliação exibe as pontuações individuais mais recentes das categorias da avaliação.

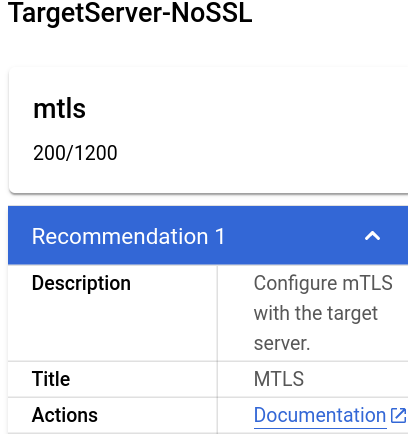

Recomendações de destino

Se um servidor de destino tiver uma pontuação baixa, você vai ver recomendações para melhorá-lo. Para ver a avaliação de um servidor de destino, clique na linha dele. A recomendação é exibida no painel Recomendações.

Recomendações sobre abuso

Se a pontuação de origem estiver baixa, a Apigee recomenda que você analise os IPs para os quais foi detectado abuso. Em seguida, se você concordar que o tráfego desses IPs é abusivo, use a página Ações de segurança para bloquear solicitações de endereços IP que são origens de tráfego abusivo.

Para mais informações sobre o abuso, use um dos seguintes recursos:

- A página Detecção de abuso, que exibe informações sobre incidentes de segurança que envolvem tráfego abusivo.

- A página Relatórios de segurança.

Por exemplo, você pode criar os seguintes relatórios:

- Endereços IP de bots, conforme descrito em Exemplo: relatório de endereços IP do bot.

- Tráfego de bots por bot_reason, conforme descrito em Exemplo: relatório de tráfego de bot por motivo do bot.