Esta página aplica-se ao Apigee, mas não ao Apigee Hybrid.

Veja a documentação do

Apigee Edge.

![]()

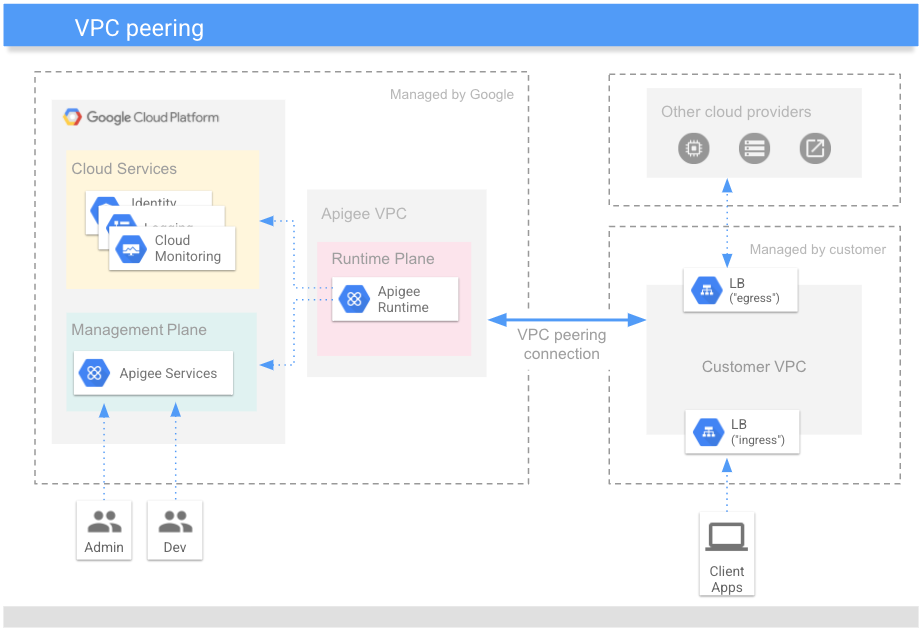

O Apigee facilita as comunicações entre pedidos de API de cliente e serviços do Apigee e da nuvem através de uma ligação entre duas redes: a VPC do Apigee (ou o plano de execução) e a VPC do cliente. Estas duas redes estão interligadas através de uma ligação privada num processo conhecido como intercâmbio de VPC.

O exemplo seguinte mostra como a interligação de VPCs permite a comunicação entre a VPC do Apigee e a VPC do cliente:

A interligação de VPCs permite que a VPC do Apigee processe pedidos e respostas enviados para a VPC do cliente:

-

Tráfego de saída: pedidos de proxy de API enviados de clientes para a VPC do cliente que são transmitidos para o plano de tempo de execução do Apigee para processamento. Os serviços adicionais, como o registo, a gestão de identidades e as métricas, também estão acessíveis ao plano de tempo de execução.

-

Tráfego de saída: os pedidos de proxy de API que têm de aceder a APIs de destino ou a outros serviços de back-end na VPC do cliente constituem a rota de saída. Estes serviços de saída processam as respostas antes de as devolver à VPC do cliente para processamento adicional pelo tempo de execução do Apigee antes de uma resposta ser enviada para o cliente.

O passo de aprovisionamento do Apigee, Configurar rede de serviços, executa o peering de VPC e atribui um intervalo de endereços IP (um intervalo CIDR) ao Apigee.

Dimensionamento da rede

Cada instância do Apigee requer um intervalo CIDR não sobreposto de /22. Ao plano de tempo de execução do Apigee (também conhecido como plano de dados) são atribuídos endereços IP dentro do intervalo CIDR. Como resultado, é importante que o intervalo esteja reservado para o Apigee e não seja usado por outras aplicações na rede VPC do cliente.

Uma instância é criada quando:

- Uma organização do Apigee é aprovisionada primeiro através do assistente da IU ou da interface de linhas de comando (CLI).

- Quando expande o Apigee para uma nova região da nuvem para uma organização existente. Consulte também o artigo Expansão do Apigee para várias regiões.

Quando cria uma instância, existem duas opções para especificar um intervalo de IPs de rede:

- Atribuir automaticamente o intervalo: quando cria uma instância do Apigee, permite que o Apigee atribua qualquer intervalo disponível e não sobreposto do intervalo maior atribuído à Google. Sempre que uma instância é recriada, o intervalo de IPs é atribuído automaticamente. Nesses casos, é possível que a nova instância possa usar um novo intervalo de IP, se estiver disponível e não se sobrepor a outros produtos ou serviços.

- Especifique um intervalo de IP: pode especificar o intervalo de IP que o Apigee vai usar. Este intervalo de IP tem de ser do intervalo não sobreposto que está em peering com o Apigee. Esta opção é útil quando quer atribuir um intervalo de IP maior a vários produtos do Google Cloud, como o Cloud SQL, o Cloud Memorystore, o Apigee e outros, e também quer poder especificar intervalos de IP reais para cada um destes produtos. Este intervalo pode ser um intervalo de IPs não RFC 1918, desde que não seja um endereço IP público usado de forma privada (PUPI). .

Depois de criar uma instância, não pode alterar o intervalo CIDR. Para alterar o intervalo CIDR, tem de eliminar a instância e reconfigurar uma nova. Tenha cuidado se tiver apenas uma instância numa organização.

Considerações

Antes de atribuir intervalos CIDR, consulte as Considerações na documentação da nuvem privada virtual.

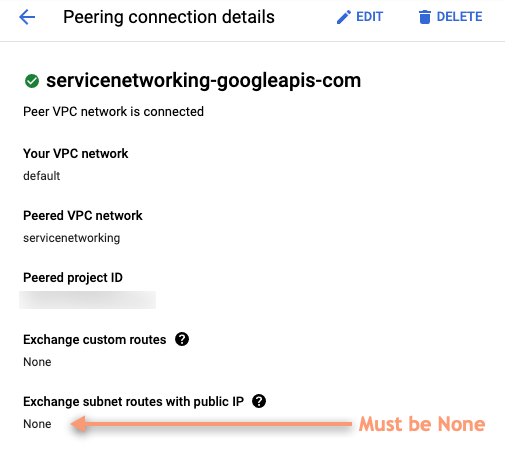

Ao criar uma ligação de peering com a Google, certifique-se de que não são trocados IPs públicos. Para verificar:

- Na Google Cloud consola, aceda à página Intercâmbio da rede da VPC. Consulte também Usar o intercâmbio da rede da VPC.

- Selecione a ligação de intercâmbio da rede de VPC.

- Nos detalhes da ligação de peering, certifique-se de que a opção Caminhos de sub-rede de troca com IP público está

definida como Nenhum, conforme mostrado na captura de ecrã seguinte.