Esta página se aplica a Apigee y Apigee Hybrid.

Consulta la documentación de

Apigee Edge.

![]()

Información general

La evaluación de riesgos de la seguridad avanzada de las APIs evalúa continuamente las configuraciones de proxy de las APIs y calcula las puntuaciones de seguridad para ayudar a identificar y abordar las vulnerabilidades de tus APIs.

La evaluación de riesgos te ayuda a:

- Aplica estándares de seguridad coherentes en todas las APIs.

- Detecta configuraciones erróneas en las configuraciones de las APIs.

- Mejora tu puntuación de seguridad general con las acciones recomendadas.

- Investiga y resuelve rápidamente los problemas de seguridad a través de un panel de control centralizado.

Además de evaluar el riesgo actual de cada proxy, la evaluación de riesgos se puede usar para monitorizar la postura de seguridad de tus APIs a lo largo del tiempo. Una puntuación de evaluación que fluctúa podría indicar que el comportamiento de la API cambia con frecuencia, incluidos los proxies implementados sin las políticas de seguridad necesarias, las modificaciones de flujos compartidos mediante implementaciones de enlaces de flujo y adiciones de políticas FlowCallout, así como los cambios en el servidor de destino en las implementaciones de entornos o proxies.

Puede acceder a la evaluación de riesgos a través de la interfaz de usuario de Apigee, como se describe en esta página, o mediante la API Security scores and profiles (Puntuaciones y perfiles de seguridad). También puedes usar Terraform para configurar perfiles de seguridad y condiciones de monitorización.

Consulta los roles obligatorios para la evaluación de riesgos para saber qué roles se necesitan para llevar a cabo las tareas de evaluación de riesgos.

Para usar esta función, debes habilitar el complemento. Si tienes una suscripción, puedes habilitar el complemento para tu organización. Consulta más información en el artículo Gestionar la seguridad avanzada de las APIs en organizaciones de suscripción. Si eres cliente de la modalidad de pago por uso, puedes habilitar el complemento en los entornos aptos. Para obtener más información, consulta Gestionar el complemento Seguridad avanzada de las APIs.

Evaluación de riesgos (versiones 1 y 2)

Evaluación de riesgos está disponible en dos versiones: Evaluación de riesgos v1, que está disponible de forma general, y Evaluación de riesgos v2, que está en vista previa. Para usar cualquiera de las dos versiones, se necesita el complemento Seguridad avanzada de las APIs.

Las principales diferencias entre las versiones 1 y 2 son las siguientes:

- La versión 2 incluye lo siguiente:

- Se ha mejorado la fiabilidad, lo que incluye cálculos de puntuación más rápidos con datos de proxy recientes.

- Cálculo de la puntuación sin necesidad de adjuntar primero un perfil de seguridad a un entorno

- Presentación simplificada de la puntuación, basada en una escala del 0% al 100 %

- El concepto de pesos de comprobación de la evaluación, que no es compatible con la versión 1. Consulta Conceptos y puntuación de la evaluación de riesgos.

- Evaluaciones adicionales a la versión 1, que comprueban más políticas al calcular las puntuaciones.

Por ejemplo, la versión 1 admite cinco políticas relacionadas con la autorización y la autenticación, mientras que la versión 2 admite ocho. Además, la versión 2 incluye una categoría de gestión del tráfico con políticas asociadas y realiza comprobaciones adicionales en las políticas, incluido el atributo

continueOnError. - Se comprueban los flujos compartidos y los hooks de flujos anidados hasta cinco niveles de anidación. La versión 1 no evalúa las políticas incluidas mediante el encadenamiento de flujos compartidos.

- Sustitución de las puntuaciones objetivo (puntuaciones del servidor de destino) por evaluaciones y recomendaciones basadas en proxies. Si se usa un Target en un proxy, las puntuaciones de seguridad de ese proxy incluyen también la puntuación del servidor de destino.

- Perfiles personalizados que usan las nuevas comprobaciones de evaluación de la versión 2, así como el perfil de sistema

google-default. - Monitorizar las puntuaciones y métricas de seguridad a lo largo del tiempo con Cloud Monitoring y configurar alertas con alertas de Cloud Monitoring.

- La versión 2 no admite la evaluación de la fuente basada en tráfico abusivo.

Evaluación de riesgos (versión 2)

En esta sección se describe la versión 2 de Evaluación de riesgos, la nueva versión de Evaluación de riesgos. Algunos conceptos y comportamientos de la evaluación de riesgos difieren entre la versión 1 y la versión 2. Para usar la versión 1 de Evaluación de riesgos, consulta Evaluación de riesgos (versión 1).

Conceptos y metodología de puntuación de la versión 2 de la evaluación de riesgos

Las puntuaciones de seguridad de la evaluación de riesgos evalúan el riesgo de seguridad de tus APIs en función de la puntuación de las evaluaciones de seguridad y los pesos de un perfil de seguridad.

La puntuación de la evaluación de riesgos se basa en lo siguiente:

- Evaluaciones y comprobaciones de evaluaciones: las comprobaciones individuales realizadas en proxies y

los proxies que se puntúan. Cada comprobación también tiene un peso, que le da más o menos importancia a la hora de evaluarse en comparación con un proxy. Las participaciones se definen como leves, moderadas o graves para cada comprobación. Cada peso tiene un valor de puntos que se usa para calcular una puntuación:

- Leve: 1

- Moderado: 5

- Mayor: 15

- Perfil de seguridad: conjunto de comprobaciones de evaluación con las que se evalúan los proxies implementados en un entorno.

- Puntuación de seguridad: la puntuación de un proxy tras la evaluación en comparación con un perfil de seguridad.

La puntuación es un valor entre el 0% y el 100%. El 100% indica que el proxy cumple totalmente la evaluación y que no se han detectado riesgos según las comprobaciones de la evaluación.

La puntuación de seguridad es básicamente el total de todos los puntos concedidos por las comprobaciones de evaluación superadas dividido entre el total de puntos posibles del perfil. La puntuación es una media ponderada, por lo que, cuantas más políticas tenga el perfil de seguridad, menor será el impacto de cada comprobación de la evaluación en la puntuación de seguridad.

El peso de la comprobación de la evaluación también influye en la puntuación de seguridad. Los pesos más altos tienen más impacto en el cálculo y los pesos más bajos tienen menos impacto, usando el valor del punto de cada peso. Si todas las comprobaciones de la evaluación tienen el mismo peso en el perfil de seguridad (por ejemplo, si todas tienen un peso medio), la puntuación de seguridad se calcula como una media normal. - Gravedad: un valor de gravedad para cada proxy evaluado, basado en la puntuación de seguridad. Los valores de gravedad potenciales son alto (0-50%), medio (51-90%), bajo (91-99%) y mínimo (100%/no se ha detectado ningún riesgo según las evaluaciones del perfil de seguridad asignado).

Categorías y comprobaciones de evaluación

En esta tabla se muestran las categorías de evaluación y las comprobaciones individuales que pueden formar parte de los perfiles de seguridad. También se muestran recomendaciones sobre cómo abordar las evaluaciones fallidas de cada uno.

| Categoría de evaluación | Descripción | |||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Auth | En este caso, "Auth" hace referencia tanto a la autorización como a la autenticación. Las evaluaciones de autenticación

comprueban si tienes políticas de autorización y autenticación y si el atributo

continueOnError de las políticas de autenticación está definido como false.

|

|||||||||||||||||||||||||||||||||

| CORS | Comprueba si hay una política o un encabezado CORS en la política AssignMessage.

|

|||||||||||||||||||||||||||||||||

| Mediación | Comprueba si una política de mediación está habilitada.

|

|||||||||||||||||||||||||||||||||

| Objetivo | Comprueba si se usan protecciones del servidor de destino. Para obtener información sobre la configuración del servidor de destino, consulta Balanceo de carga en servidores de backend.

|

|||||||||||||||||||||||||||||||||

| Amenaza | Comprueba si se usan políticas de prevención de amenazas.

|

|||||||||||||||||||||||||||||||||

| Tráfico | Comprueba si tienes políticas de gestión del tráfico.

|

Puntuaciones de seguridad de la vinculación de políticas y del proxy

En las evaluaciones de proxy, las puntuaciones de seguridad se basan en las políticas que estés usando. La forma en que se evalúan esas políticas depende de si se adjuntan a los flujos y de cómo se haga:

- Solo las políticas asociadas a un flujo (pre-flujo, flujo condicional, post-flujo en proxies o flujo compartido) afectan a las puntuaciones. Las políticas que no estén asociadas a ningún flujo no afectan a las puntuaciones.

- Las puntuaciones de proxy tienen en cuenta los flujos compartidos a los que llama un proxy mediante enlaces de flujo y políticas FlowCallouten el proxy, siempre que la política FlowCallout esté asociada a un flujo. Sin embargo, si FlowCallout no está asociado a un flujo, las políticas de su flujo compartido vinculado no afectarán a las puntuaciones de seguridad.

- Los flujos compartidos encadenados se evalúan hasta cinco niveles de profundidad. Las políticas incluidas directamente en el proxy y en los cinco primeros niveles de los flujos compartidos se tienen en cuenta para calcular la puntuación de seguridad.

- En el caso de las políticas asociadas a flujos condicionales, las puntuaciones de seguridad solo tienen en cuenta si las políticas están presentes, pero no si se aplican en el tiempo de ejecución ni cómo se aplican.

Perfiles de seguridad (versión 2)

Un perfil de seguridad es un conjunto de evaluaciones y pesos de seguridad para puntuar los proxies de API. Puedes usar el perfil de seguridad predeterminado de Apigee, llamado google-default, o crear un perfil de seguridad personalizado que contenga solo las categorías de seguridad y los pesos que quieras evaluar.

Cuando trabajes con perfiles de seguridad o crees perfiles de seguridad personalizados, ten en cuenta que las comprobaciones de evaluación de una categoría se evalúan individualmente.

Por ejemplo, si hay tres comprobaciones de políticas de autenticación en un perfil de seguridad y el proxy evaluado incluye una de las tres, la puntuación de la evaluación incluirá todos los puntos de la política encontrada y cero puntos de las otras dos políticas que no estén presentes. En este ejemplo, el proxy evaluado no recibiría la puntuación completa por las comprobaciones de la política de autenticación, aunque incluya una. Ten cuidado al interpretar la puntuación de seguridad y al diseñar el perfil de seguridad, ya que este comportamiento puede afectar a los resultados.

Perfil de seguridad predeterminado

Advanced API Security proporciona un perfil de seguridad predeterminado que contiene todas las evaluaciones. Si usas el perfil predeterminado, las puntuaciones de seguridad se basan en todas las categorías.

El perfil de seguridad predeterminado, google-default, no se puede editar ni eliminar.

Perfil de seguridad personalizado

Puedes crear perfiles de seguridad personalizados que incluyan solo las comprobaciones y las ponderaciones de evaluación que elijas para evaluar los proxies. Para obtener instrucciones sobre cómo crear y usar perfiles de seguridad personalizados desde la interfaz de Apigee, consulta Gestionar perfiles personalizados en la interfaz de Apigee.

Las comprobaciones de evaluación de un perfil de seguridad personalizado son evaluaciones "AND". Consulta más información en el artículo Conceptos y puntuación de la evaluación de riesgos.

En algunos casos, puede que quieras usar un perfil de seguridad personalizado para crear una condición "OR" entre comprobaciones de evaluación. Por ejemplo, puede que quieras crear un perfil que requiera una política de OAuth o una política de claves de API para la autenticación. Aunque por el momento no puedes crear una condición "O" real en la que la presencia de cualquiera de las políticas dé como resultado una puntuación del 100%, puedes usar un perfil de seguridad personalizado para indicar si una o ambas políticas están presentes.

Por ejemplo:

- Crea un perfil personalizado con las siguientes comprobaciones y pesos:

- Comprobación de la política de OAuthV2: principal

- Comprobación de la política VerifyAPIKey: leve

- Con esta configuración, las puntuaciones son las siguientes:

- 100% si ambas políticas están presentes

- 94% si solo está presente la política OAuthV2

- 6% si solo está presente la política VerifyAPIKey

- 0% si no se incluye ninguna de las dos políticas

- Además, crea una condición de monitorización y una alerta de Cloud Monitoring para que se active si la puntuación es inferior al 6%. Si es superior al 6 %, significa que el proxy tiene la política OAuthV2 o la política VerifyAPIKey (o ambas). Si es inferior al 6%, no hay ninguna política, por lo que el usuario debe prestar atención. Usa el nombre y la descripción de la alerta para indicar si falta una o ambas políticas. Consulta el ejemplo de Ejemplo: crear una alerta de monitorización de una condición de monitorización de evaluación de riesgos.

En el caso de los perfiles de seguridad personalizados:

- El nombre del perfil (también llamado ID de perfil) es obligatorio y se muestra en la tabla de resumen al enumerar los perfiles. El nombre debe tener entre 1 y 63 caracteres, que pueden ser letras minúsculas, números del 0 al 9 o guiones. El primer carácter debe ser una letra minúscula. El último carácter debe ser una letra minúscula o un número. Los perfiles de seguridad personalizados deben tener nombres únicos y no pueden duplicar los nombres de perfiles que ya existan.

- La descripción del perfil es opcional y no puede superar los 1000 caracteres.

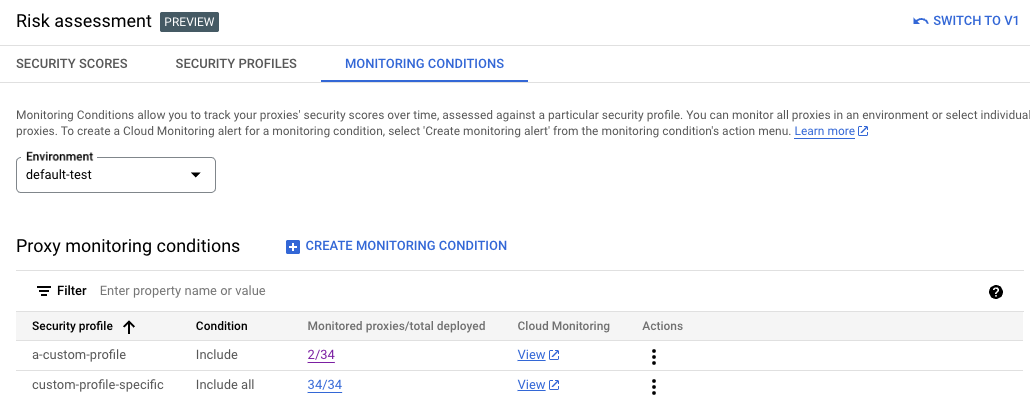

Monitorizar condiciones y alertas

La seguridad avanzada de las APIs te permite añadir condiciones de monitorización a la evaluación de riesgos. Una vez que creas una condición de monitorización, Evaluación de riesgos publica métricas de puntuación de seguridad en Cloud Monitoring. Cloud Monitoring puede monitorizar las puntuaciones de seguridad a lo largo del tiempo de los proxies evaluados con respecto a los perfiles de seguridad.

Para usar las condiciones de monitorización, haz lo siguiente:

- Familiarízate con las funciones de Cloud Monitoring.

- Asegúrate de que tienes los roles o permisos necesarios para gestionar las condiciones de monitorización. Consulta los roles necesarios para la evaluación de riesgos.

- Usa la interfaz de usuario o la API de Apigee para crear y gestionar condiciones de monitorización. Consulta Gestionar condiciones de monitorización y alertas en la interfaz de Apigee y Gestionar condiciones de monitorización en la API.

Una vez que hayas creado una condición de monitorización, puedes configurar alertas de monitorización en las métricas de la condición mediante las alertas de Cloud Monitoring.

Para crear alertas de monitorización desde la interfaz de Apigee, consulta Gestionar condiciones y alertas de monitorización en la interfaz de Apigee. Para obtener información sobre las alertas de Seguridad avanzada de APIs y cómo gestionar las alertas de monitorización, consulta Alertas de seguridad.

Limitaciones y problemas conocidos de la versión 2 de la evaluación de riesgos

Las puntuaciones de seguridad tienen las siguientes limitaciones y problemas conocidos:

- Las puntuaciones de seguridad solo se generan si un entorno ha implementado proxies.

- Los proxies y las organizaciones y los entornos recién implementados no muestran puntuaciones de inmediato. Consulta la sección Retrasos en los datos para obtener más información.

- En el caso de los perfiles personalizados, puedes crear un máximo de 100 por organización.

- Por el momento, no se admiten notificaciones de nuevos cálculos y puntuaciones de evaluaciones.

- Solo puede haber una condición de monitorización para una combinación de ámbito y perfil de seguridad. Si un perfil ya forma parte de una condición de monitorización del ámbito seleccionado, se mostrará un mensaje de advertencia que impedirá que se cree la nueva condición.

- Solo se monitorizan los proxies implementados. Si se retira un proxy que se incluye en una condición de monitorización, no se monitoriza y no se muestra como monitorizado en los detalles de la condición de monitorización. Cuando se vuelve a implementar, el proxy se monitoriza automáticamente y se muestra como monitorizado en los detalles de la condición de monitorización.

- Puedes crear un máximo de 1000 condiciones de monitorización de seguridad por organización.

- Las nuevas puntuaciones que se monitorizan con una condición de monitorización de seguridad pueden tardar hasta 5 minutos en mostrarse en Cloud Monitoring.

- Las puntuaciones de seguridad están disponibles en Cloud Monitoring durante un máximo de 6 semanas. Consulta Conservación de datos.

Retrasos en los datos

Los datos de las puntuaciones de seguridad de la API Advanced tienen las siguientes ventanas de procesamiento antes de que estén disponibles los resultados:

- Cuando habilitas la seguridad avanzada de las APIs en una organización por primera vez, los valores de los proxies y los destinos se reflejan en un entorno al cabo de un tiempo. Por lo general, las organizaciones con suscripción tardan entre 30 y 90 minutos, mientras que las organizaciones con pago por uso tardan menos.

- Los eventos nuevos relacionados con proxies (despliegue y cancelación del despliegue) y destinos (crear, actualizar y eliminar) de un entorno tardan al menos 60 segundos y hasta 5 minutos (en entornos muy grandes) en reflejarse en la puntuación del entorno.

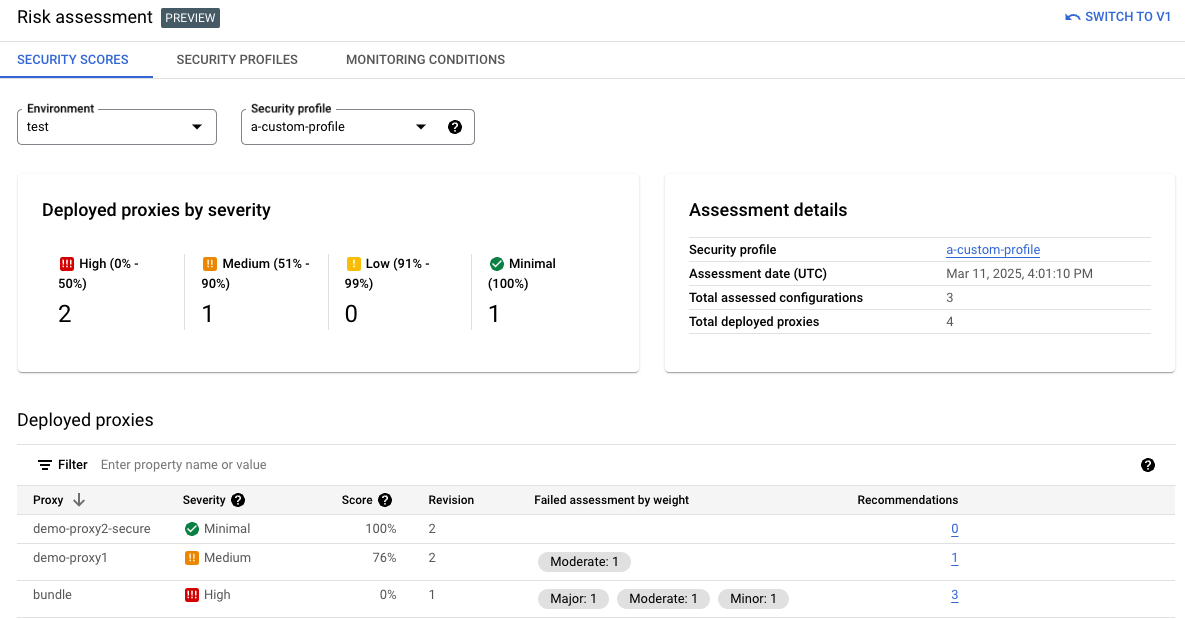

Ver evaluaciones de riesgos en la interfaz de usuario de Apigee

La página Evaluación de riesgos muestra puntuaciones que miden la seguridad de tu API en cada entorno.

Para abrir la página Evaluación de riesgos, sigue estos pasos:

En la Google Cloud consola, ve a la página Seguridad avanzada de APIs > Evaluación de riesgos.

Se muestra la página Evaluación de riesgos:

La página tiene las siguientes secciones:

- Entorno: seleccione el entorno en el que quiere ver las evaluaciones.

- Perfil de seguridad: selecciona el perfil predeterminado (

google-default) o un perfil personalizado, si está disponible. Consulta Perfiles de seguridad para obtener información sobre los perfiles de seguridad. - Proxies desplegados por gravedad: una vez que se ha configurado el entorno, la página muestra un resumen de las gravedades de los proxies de ese entorno. Consulta Conceptos y puntuación de la evaluación de riesgos.

- Detalles de la evaluación: muestra el perfil de seguridad, la fecha y la hora de la evaluación, el total de configuraciones evaluadas y el total de proxies implementados del entorno seleccionado. El número total de configuraciones evaluadas refleja el número total de comprobaciones realizadas. Este recuento

puede ser superior al número de evaluaciones de un perfil. Algunas evaluaciones,

como la que verifica que el atributo "continueOnError" esté definido en

false, también comprueban si las políticas relacionadas están implementadas y habilitadas. - Proxies implementados: un resumen de los proxies implementados en el entorno y sus puntuaciones de evaluación de riesgos:

- Proxy: nombre del proxy.

- Gravedad: la gravedad de la evaluación de riesgos del proxy. Consulta la sección Puntuaciones y gravedades de seguridad para obtener más información.

- Puntuación: la puntuación de la evaluación de riesgos de la variable sustitutiva. Consulta información sobre los conceptos y la puntuación de la evaluación de riesgos.

- Revisión: la revisión del proxy en la que se evaluó la puntuación.

- Evaluaciones fallidas por peso: número de evaluaciones fallidas agrupadas por el peso de la evaluación.

- Recomendaciones: recomendaciones específicas para mejorar la puntuación del proxy. Haga clic en el número para ver las recomendaciones.

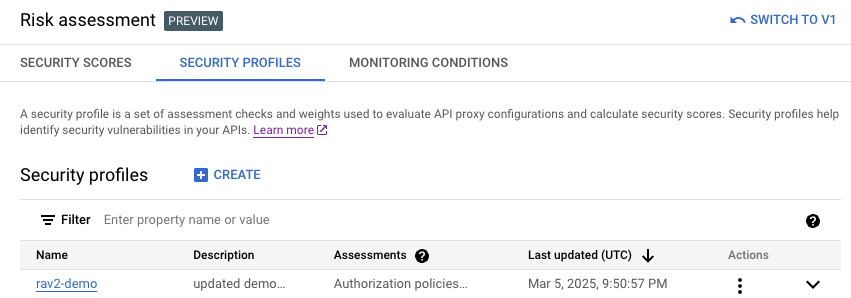

Gestionar perfiles personalizados en la interfaz de Apigee

En esta sección se muestra cómo ver, crear, editar y eliminar perfiles personalizados mediante la interfaz de usuario de Apigee. Ten en cuenta las limitaciones de los perfiles personalizados que se indican en Limitaciones de las puntuaciones de seguridad.

Empieza por ver las evaluaciones de riesgos en la interfaz de usuario de Apigee.

Crear y editar perfiles personalizados

En la pantalla Evaluación de riesgos, selecciona la pestaña Perfiles de seguridad. Para editar un perfil, haga clic en su nombre para ver los detalles y, a continuación, en Editar. También puedes seleccionar Editar en el menú Acciones de la fila de ese perfil.

Para crear un perfil personalizado, haz clic en + Crear en la lista de perfiles de seguridad.

Cuando creas o editas un perfil personalizado, puedes definir estos valores:

- Nombre: el nombre del perfil de seguridad. Asegúrate de que sea único en el proyecto.

- Descripción: (opcional). Descripción del perfil de seguridad.

- Comprobaciones de evaluación y pesos de evaluación: una o varias comprobaciones de evaluación para evaluar las proxies y un peso para cada una. Consulta Conceptos y puntuación de la evaluación de riesgos para ver una lista de las comprobaciones de evaluación disponibles. Para añadir comprobaciones y pesos adicionales a la evaluación del perfil, haga clic en + Añadir. Para eliminar un par de comprobación/peso, haga clic en el icono de la papelera de la fila correspondiente.

Perfiles duplicados

Para duplicar un perfil (y crear un perfil personalizado), selecciona Duplicar en el menú Acciones de la fila correspondiente o haz clic en el nombre del perfil en la lista de perfiles para ver los metadatos y, a continuación, haz clic en Duplicar.

El nombre del nuevo perfil personalizado no puede coincidir con el del perfil duplicado. Consulta los requisitos para asignar nombres a los perfiles de seguridad personalizados.

Eliminar perfiles personalizados

Para eliminar un perfil personalizado, seleccione Eliminar en el menú Acciones de la fila correspondiente a ese perfil o haga clic en el nombre del perfil en la lista de perfiles para ver los metadatos del perfil y, a continuación, haga clic en Eliminar.

Ten en cuenta que no puedes eliminar el perfil predeterminado del sistema (google-default).

La eliminación de un perfil personalizado se aplica de inmediato y elimina la posibilidad de evaluar proxies con ese perfil o de ver las evaluaciones anteriores con ese perfil personalizado.

Gestionar las condiciones de monitorización y las alertas desde la interfaz de usuario de Apigee

En esta sección se muestra cómo ver, crear, editar y eliminar condiciones de monitorización, así como crear alertas de monitorización mediante la interfaz de usuario de Apigee. Consulta Monitorizar las condiciones y las alertas para obtener información sobre esta función.

Empieza por Ver las evaluaciones de riesgos en la interfaz de usuario de Apigee y, a continuación, selecciona la pestaña Condiciones de monitorización.

Ver, crear y editar condiciones de monitorización

En la página principal se muestran las condiciones de monitorización que ya existen. Para ver los detalles de una condición de monitorización, haga clic en el valor Proxies monitorizados/total implementado de la fila correspondiente. Para editar una condición, selecciona Editar en el menú Acciones de la fila de esa condición de monitorización. Para crear una condición de monitorización, haga clic en + Crear condición de monitorización, situado encima de la lista de resultados.

Entre las condiciones de monitorización se incluyen los siguientes ajustes:

- Entorno: el entorno en el que se crea la condición de monitorización. No se puede editar después de crear la condición de monitorización.

- Perfil de seguridad o perfil: el perfil de seguridad con el que se compara.

- Condiciones: indica si se deben

Include alloIncludeproxies específicos del entorno. Si se seleccionaInclude, marque la casilla situada junto al nombre de cada proxy que quiera incluir.

Ver métricas de monitorización

Consulta las métricas de una condición de monitorización en Cloud Monitoring. Para ver las métricas, haz clic en Ver en la fila de la condición de monitorización.

Eliminar condiciones de monitorización

Para eliminar una condición de monitorización, selecciona Eliminar en el menú Acciones de la fila de la condición de monitorización y, a continuación, confirma la acción.

Hay un pequeño retraso antes de que las métricas de Cloud Monitoring dejen de publicarse.

Crear alertas de monitorización

Para crear una alerta de monitorización, selecciona Crear alerta de monitorización en el menú Acciones de la fila de la condición de monitorización. Esta acción te lleva a la página de alertas de Cloud Monitoring en la consola de Google Cloud y rellena automáticamente algunos valores en función de la condición de monitorización. Consulta más información en Alertas de seguridad.

Evaluación de riesgos (versión 1)

En esta sección se describe la versión 1 de Evaluación de riesgos. Para obtener información sobre la versión 2 de la evaluación de riesgos, consulta Evaluación de riesgos (versión 2).

Puntuaciones de seguridad

Las puntuaciones de seguridad evalúan la seguridad de tus APIs, así como su postura de seguridad a lo largo del tiempo. Por ejemplo, una puntuación que fluctúa mucho podría indicar que el comportamiento de la API cambia con frecuencia, lo que podría no ser deseable. Entre los cambios en un entorno que podrían provocar que la puntuación disminuya se incluyen los siguientes:

- Desplegar muchos proxies de API sin las políticas de seguridad necesarias.

- Un pico en el tráfico de abuso procedente de fuentes maliciosas.

Observar los cambios en tus puntuaciones de seguridad a lo largo del tiempo es un buen indicador de cualquier actividad no deseada o sospechosa en el entorno.

Las puntuaciones de seguridad se calculan en función de tu perfil de seguridad, que especifica las categorías de seguridad que quieres que evalúen tus puntuaciones. Puedes usar el perfil de seguridad predeterminado de Apigee o crear uno personalizado que incluya solo las categorías de seguridad que más te interesen.

Tipos de evaluación de las puntuaciones de seguridad

Hay tres tipos de evaluaciones que contribuyen a la puntuación de seguridad general que calcula Seguridad avanzada de las APIs:

Evaluación de la fuente: evalúa el tráfico de abuso detectado mediante las reglas de detección de Seguridad avanzada de las APIs. "Abuso" hace referencia a las solicitudes enviadas a la API con fines distintos a los que se ha diseñado la API.

- Evaluación de proxy: evalúa el grado de implementación de varias políticas de seguridad por parte de los proxies en las siguientes áreas:

- Mediación: comprueba si se ha configurado una de las siguientes políticas de mediación para todos los proxies del entorno: OASValidation o SOAPMessageValidation.

- Seguridad:

- Autorización: comprueba si se ha configurado alguna de las siguientes políticas de autorización para todos los proxies del entorno:

- CORS: comprueba si CORS está configurado.

- Amenaza: comprueba si se ha configurado una de las siguientes políticas para todos los proxies del entorno: XMLThreatProtection o JSONThreatProtection.

Para obtener más información, consulte Cómo influyen las políticas en las puntuaciones de seguridad de los proxies.

- Evaluación del destino: comprueba si la seguridad en la capa de transporte mutua (mTLS) está configurada con los servidores de destino del entorno.

A cada uno de estos tipos de evaluación se le asigna una puntuación. La puntuación general es la media de las puntuaciones de los tipos de evaluación individuales.

Cómo afectan las políticas a las puntuaciones de seguridad de los proxies

En las evaluaciones de proxy, las puntuaciones de seguridad se basan en las políticas que estés usando. La forma en que se evalúan esas políticas depende de si se adjuntan a los flujos y de cómo se haga:

- Solo las políticas asociadas a un flujo (pre-flujo, flujo condicional, post-flujo en proxies o flujo compartido) afectan a las puntuaciones. Las políticas que no estén asociadas a ningún flujo no afectan a las puntuaciones.

- Las puntuaciones de proxy tienen en cuenta los flujos compartidos a los que llama un proxy mediante enlaces de flujo y políticas FlowCallouten el proxy, siempre que la política FlowCallout esté asociada a un flujo. Sin embargo, si el FlowCallout no está asociado a un flujo, las políticas de su flujo compartido vinculado no afectarán a las puntuaciones de seguridad.

- No se admite el encadenamiento de flujos compartidos. Las políticas incluidas mediante el encadenamiento de flujos compartidos no se evalúan al calcular las puntuaciones de seguridad.

- En el caso de las políticas asociadas a flujos condicionales, las puntuaciones de seguridad solo tienen en cuenta si las políticas están presentes, pero no si se aplican en el tiempo de ejecución ni cómo se aplican.

Perfiles de seguridad

Un perfil de seguridad es un conjunto de categorías de seguridad (descritas más abajo) en las que quieres que se evalúen tus APIs. Un perfil puede contener cualquier subconjunto de las categorías de seguridad. Para ver las puntuaciones de seguridad de un entorno, primero debe adjuntar un perfil de seguridad al entorno. Puedes usar el perfil de seguridad predeterminado de Apigee o crear un perfil de seguridad personalizado que contenga solo las categorías de seguridad que te interesen.

Perfil de seguridad predeterminado

La seguridad avanzada de APIs proporciona un perfil de seguridad predeterminado que contiene todas las categorías de seguridad. Si usas el perfil predeterminado, las puntuaciones de seguridad se basarán en todas las categorías.

Perfil de seguridad personalizado

Los perfiles de seguridad personalizados te permiten basar tus puntuaciones de seguridad solo en las categorías de seguridad que quieras incluir en la puntuación. Consulta Crear y editar perfiles de seguridad para saber cómo crear un perfil personalizado.

Categorías de seguridad

Las puntuaciones de seguridad se basan en una evaluación de las categorías de seguridad que se describen a continuación.

| Categoría | Descripción | Recomendación |

|---|---|---|

| Uso inadecuado | Comprueba si hay abusos, lo que incluye cualquier solicitud enviada a la API con fines distintos a los previstos, como grandes volúmenes de solicitudes, raspado de datos y abusos relacionados con la autorización. | Consulta Recomendaciones sobre abusos. |

| Autorización | Comprueba si tienes una política de autorización. | Añade una de las siguientes políticas a tu proxy: |

| CORS | Comprueba si tienes una política de CORS. | Añade una política CORS a tu proxy. |

| MTLS | Comprueba si has configurado mTLS (seguridad en la capa de transporte mutua) en el servidor de destino. | Consulta la sección sobre la configuración de mTLS del servidor de destino. |

| Mediación | Comprueba si tienes una política de mediación. | Añade una de las siguientes políticas a tus proxies: |

| Amenaza | Comprueba si tienes una política de protección contra amenazas. | Añade una de las siguientes políticas a tus proxies: |

Limitaciones de las puntuaciones de seguridad (versión 1)

Las puntuaciones de seguridad tienen las siguientes limitaciones:

- Puedes crear hasta 100 perfiles personalizados por organización.

- Las puntuaciones de seguridad solo se generan si un entorno tiene proxies, servidores de destino y tráfico.

- Los proxies recién implementados no muestran puntuaciones de inmediato.

Retrasos en los datos

Los datos en los que se basan las puntuaciones de seguridad de Advanced API Security tienen los siguientes retrasos, debido a la forma en que se procesan:

- Cuando habilitas la seguridad avanzada de las APIs en una organización, los resultados de los proxies y los destinos pueden tardar hasta 6 horas en reflejarse en un entorno.

- Los nuevos eventos relacionados con proxies (implementación y desimplementación) y destinos (crear, actualizar y eliminar) de un entorno pueden tardar hasta 6 horas en reflejarse en la puntuación del entorno.

- Los datos que fluyen a la canalización de Apigee Analytics tienen un retraso de entre 15 y 20 minutos de media. Por lo tanto, los datos de abuso de las puntuaciones de origen tienen un retraso de procesamiento de entre 15 y 20 minutos.

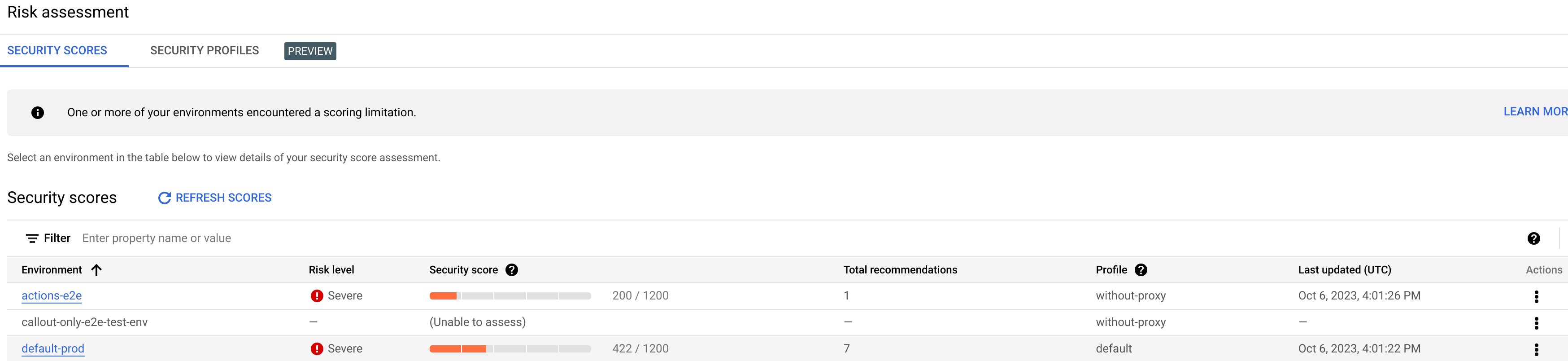

Abre la página Evaluación de riesgos.

En la página Evaluación de riesgos se muestran las puntuaciones que miden la seguridad de tu API en cada entorno.

La página Evaluación de riesgos puede tardar unos minutos en cargarse. La página tardará más en cargarse en entornos con un volumen de tráfico elevado y un gran número de proxies y destinos.

Apigee en la consola de Cloud

Para abrir la página Evaluación de riesgos, sigue estos pasos:

En la Google Cloud consola, ve a la página Seguridad avanzada de APIs > Evaluación de riesgos.

Se muestra la página Evaluación de riesgos:

La página tiene dos pestañas, que se describen en las siguientes secciones:

- Puntuaciones de seguridad: consulta las puntuaciones de seguridad.

- Perfiles de seguridad: consulta, crea y edita perfiles de seguridad.

Ver las puntuaciones de seguridad

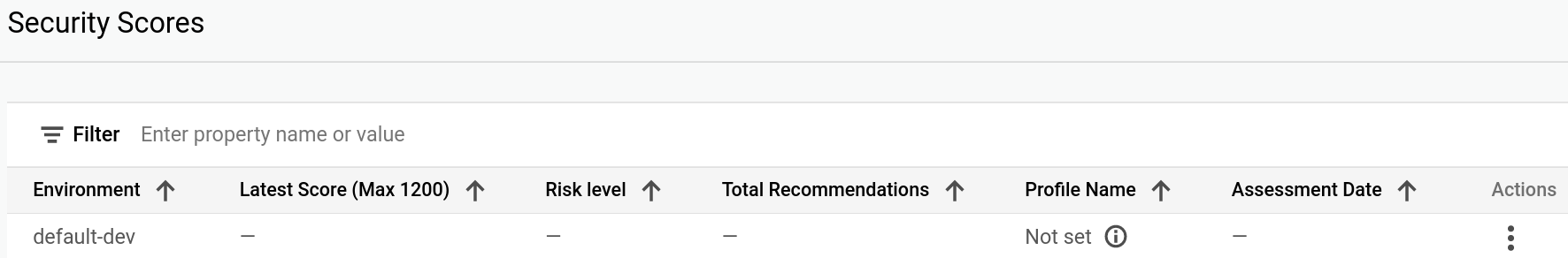

Para ver las puntuaciones de seguridad, haz clic en la pestaña Puntuaciones de seguridad.

Ten en cuenta que no se calcula ninguna puntuación para un entorno hasta que le asignes un perfil de seguridad, tal como se describe en Asignar un perfil de seguridad a un entorno. Apigee proporciona una política de seguridad predeterminada, pero también puedes crear un perfil personalizado, tal como se describe en el artículo Crear y editar perfiles de seguridad.

La tabla Puntuaciones de seguridad muestra las siguientes columnas:

- Entorno: el entorno en el que se calculan las puntuaciones.

- Nivel de riesgo: el nivel de riesgo para el medio ambiente, que puede ser bajo, moderado o grave.

- Puntuación de seguridad: la puntuación total del entorno, sobre 1200.

- Total de recomendaciones: número de recomendaciones proporcionadas.

- Perfil: el nombre del perfil de seguridad adjunto.

- Última actualización: la fecha más reciente en la que se actualizaron las puntuaciones de seguridad.

- Acciones: haz clic en el menú de tres puntos de la fila del entorno para realizar las siguientes acciones:

- Adjuntar perfil: adjunta un perfil de seguridad al entorno.

- Desasociar perfil: desasocia un perfil de seguridad del entorno.

Asociar un perfil de seguridad a un entorno

Para ver las puntuaciones de seguridad de un entorno, primero debes asociar un perfil de seguridad al entorno de la siguiente manera:

- En Acciones, haz clic en el menú de tres puntos de la fila del entorno.

- Haz clic en Adjuntar perfil.

- En el cuadro de diálogo Adjuntar perfil, haz lo siguiente:

- Haz clic en el campo Perfil y selecciona el perfil que quieras adjuntar. Si no has creado un perfil de seguridad personalizado, el único perfil disponible es predeterminado.

- Haz clic en Asignar.

Cuando asocias un perfil de seguridad a un entorno, la seguridad avanzada de las APIs empieza inmediatamente a evaluarlo y a asignarle una puntuación. Ten en cuenta que la puntuación puede tardar unos minutos en mostrarse.

La puntuación general se calcula a partir de las puntuaciones individuales de los tres tipos de evaluación:

- Evaluación de fuentes

- Evaluación de proxy

- Evaluación de objetivos

Ten en cuenta que todas las puntuaciones están comprendidas entre 200 y 1200. Las puntuaciones más altas indican un menor riesgo de seguridad.

Consulta las puntuaciones

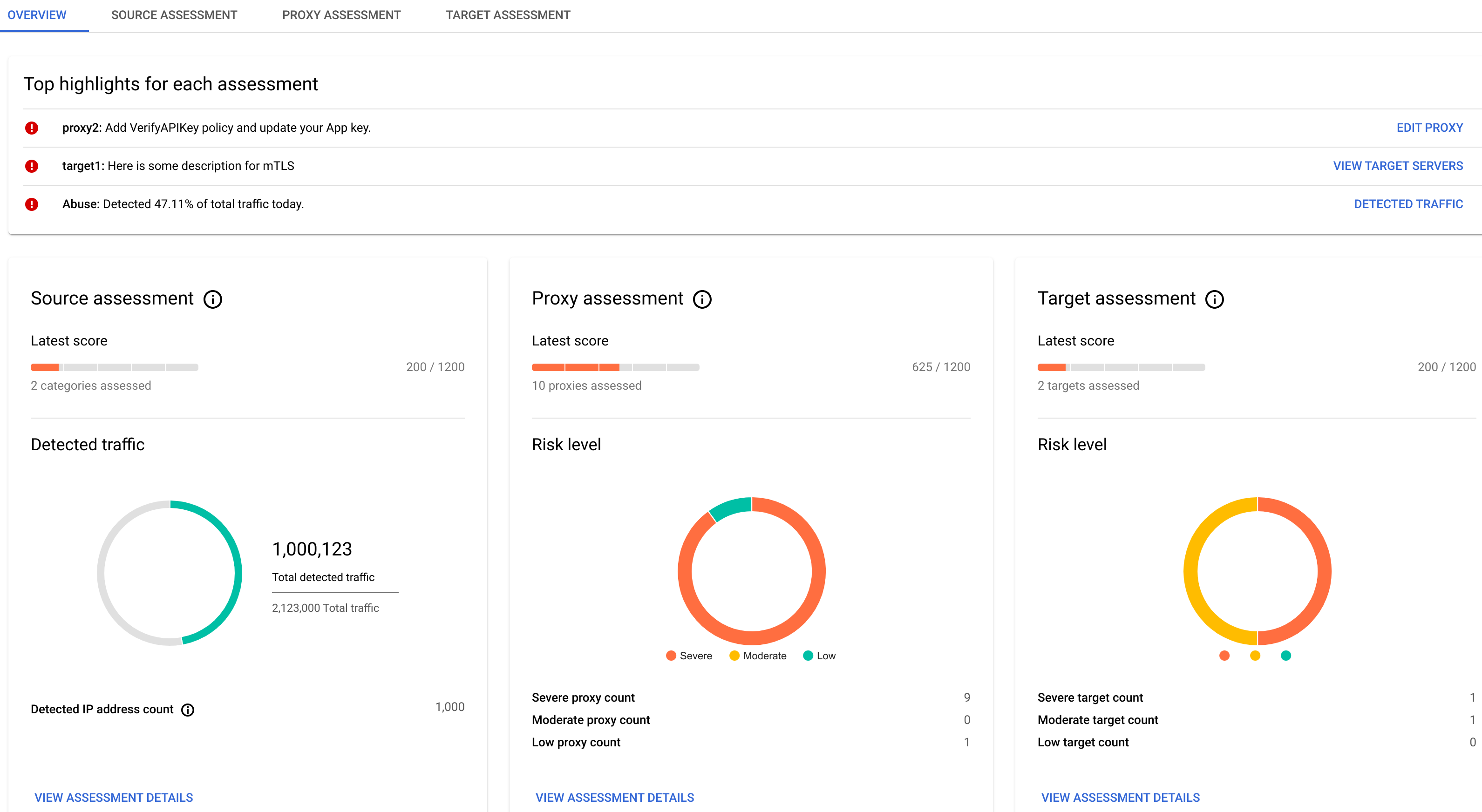

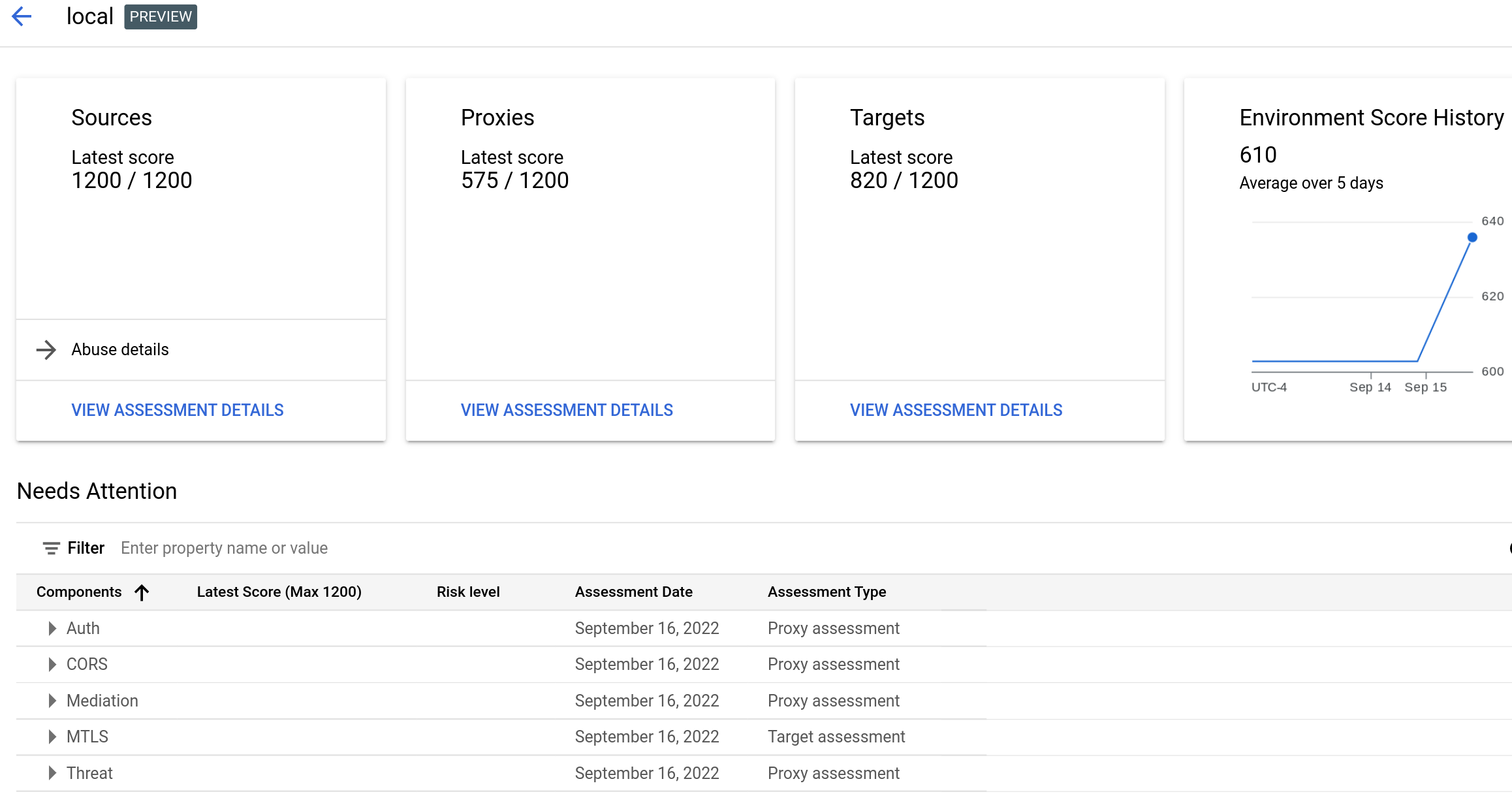

Una vez que hayas asociado un perfil de seguridad a un entorno, podrás ver las puntuaciones y las recomendaciones en el entorno. Para ello, haz clic en la fila del entorno en la página principal Puntuaciones de seguridad. Se muestran las puntuaciones del entorno, como se indica a continuación:

En la vista se muestran cuatro pestañas:

Información general

En la pestaña Vista general se muestra lo siguiente:

- Aspectos más destacados de cada evaluación:

- Proxy: muestra la recomendación principal para los proxies del entorno. Haz clic en Editar proxy para abrir el editor de proxies de Apigee, donde puedes implementar la recomendación.

- Objetivo: muestra la recomendación principal para los objetivos del entorno. Haga clic en Ver servidores de destino para abrir la pestaña Servidores de destino en la página Gestión > Entornos de la interfaz de usuario de Apigee.

- Fuente: muestra el tráfico de abuso detectado. Haga clic en Tráfico detectado para ver la pestaña Tráfico detectado en la página Detección de abusos.

- Resúmenes de Evaluación de la fuente, Evaluación de la variable sustitutiva y Evaluación del objetivo,

incluidos los siguientes:

- La puntuación más reciente de cada tipo de evaluación.

- En el panel Evaluación de la fuente se muestra el tráfico abusivo detectado y el número de direcciones IP.

- En los paneles Evaluación de proxy y Evaluación de destino se muestra el nivel de riesgo de esas evaluaciones.

- Haga clic en Ver detalles de la evaluación en cualquiera de los paneles de resumen para ver los detalles de ese tipo de evaluación:

- Historial de evaluaciones: muestra un gráfico de las puntuaciones totales diarias del entorno durante un periodo reciente, que puede ser de 3 o 7 días. De forma predeterminada, el gráfico muestra 3 días. El gráfico también muestra la puntuación total media durante el mismo periodo.

Ten en cuenta que solo se calcula una puntuación para el tipo de evaluación si hay algo que evaluar. Por ejemplo, si no hay servidores de destino, no se registrará ninguna puntuación en Destinos.

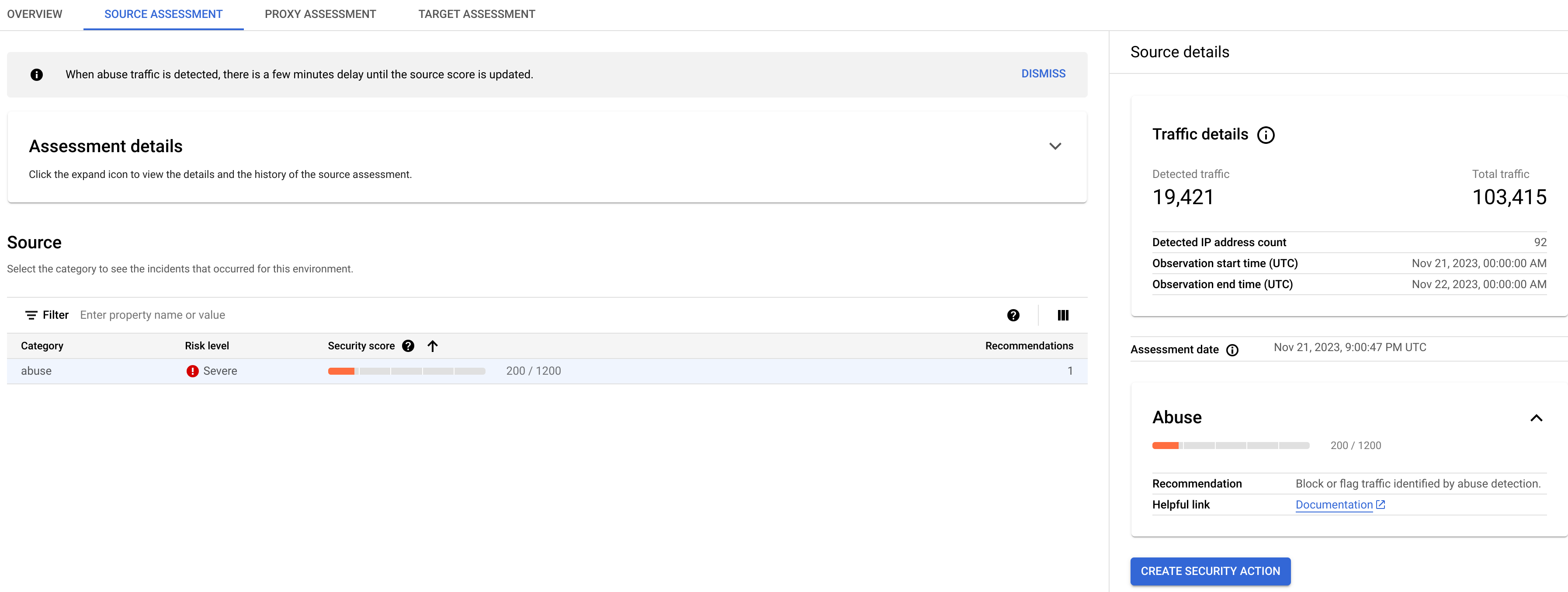

Evaluación de fuentes

Haga clic en la pestaña Evaluación de la fuente para ver los detalles de la evaluación del entorno.

Haz clic en el icono de desplegar situado a la derecha de Detalles de la evaluación para ver un gráfico de la evaluación de la fuente durante un periodo reciente, que puede ser de 3 o 7 días.

En el panel Fuente se muestra una tabla con la siguiente información:

- Categoría: la categoría de la evaluación.

- Nivel de riesgo: el nivel de riesgo de la categoría.

- Puntuación de seguridad: la puntuación de seguridad de la categoría de abusos.

- Recomendaciones: número de recomendaciones de la categoría.

Detalles del origen

En el panel Detalles de la fuente se muestran los detalles del tráfico de abuso detectado en el entorno, como:

- Detalles del tráfico:

- Tráfico detectado: número de llamadas a la API procedentes de una dirección IP que se ha detectado como fuente de abusos.

- Tráfico total: número total de llamadas a la API realizadas.

- Número de direcciones IP detectadas: número de direcciones IP distintas que se han detectado como fuentes de abuso.

- Hora de inicio de la observación (UTC): hora de inicio en UTC del periodo durante el que se monitorizó el tráfico.

- Hora de finalización de la observación (UTC): hora de finalización en UTC del periodo durante el que se monitorizó el tráfico.

- Fecha de la evaluación: la fecha y la hora en las que se realizó la evaluación.

- La recomendación para mejorar la puntuación. Consulta las recomendaciones sobre abusos para obtener más información sobre cómo gestionar el tráfico abusivo.

Para crear una acción de seguridad que resuelva los problemas detectados en la evaluación de la fuente, haz clic en el botón Crear acción de seguridad.

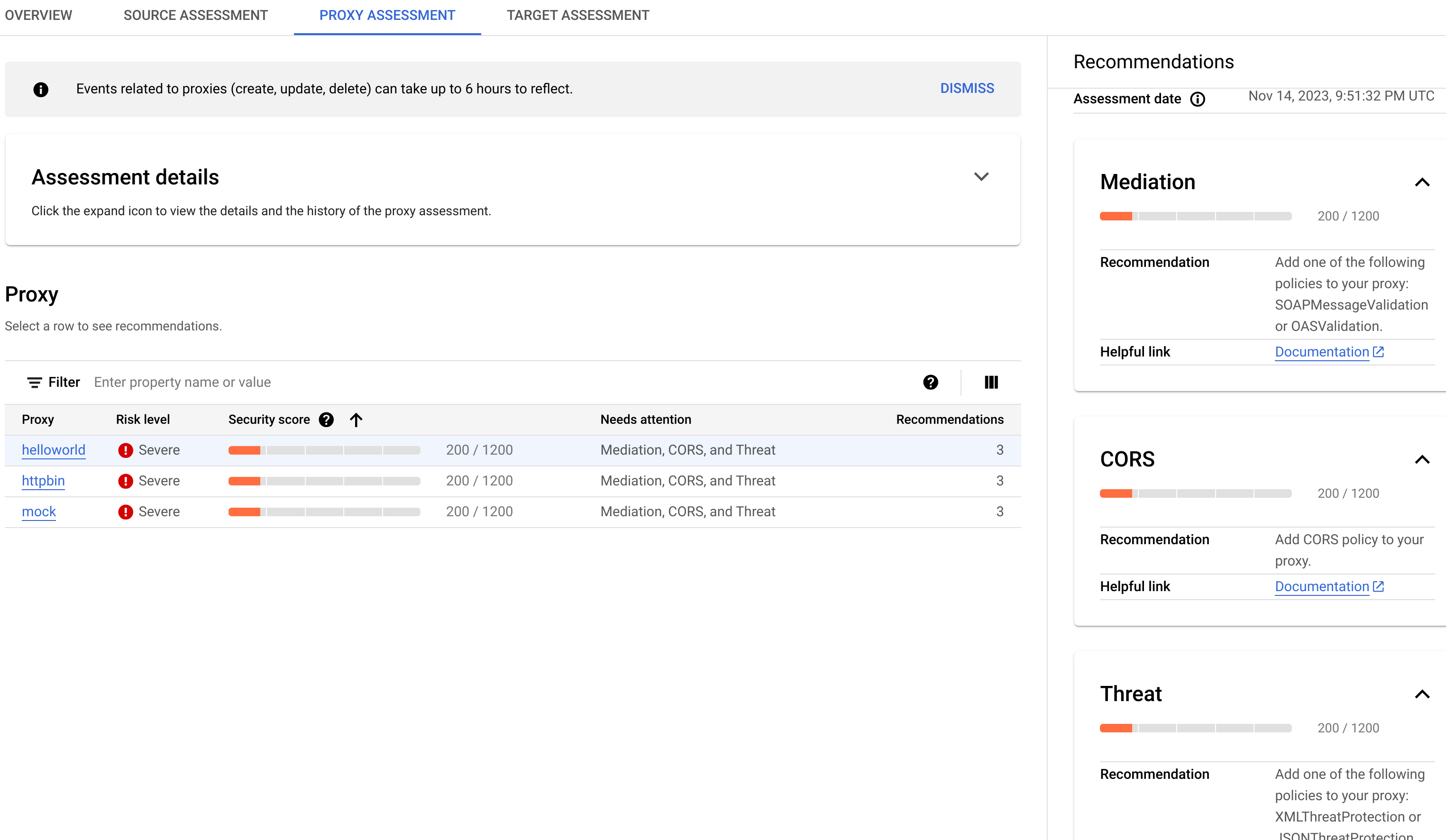

Evaluación de proxy

La evaluación del proxy de API calcula las puntuaciones de todos los proxies del entorno. Para ver la evaluación del proxy, haga clic en la pestaña Evaluación del proxy:

En el panel Proxy (Proxy) se muestra una tabla con la siguiente información:

- Proxy: el proxy que se está evaluando.

- Nivel de riesgo: el nivel de riesgo del proxy.

- Puntuación de seguridad: la puntuación de seguridad del proxy.

- Requiere atención: las categorías de evaluación que se deben abordar para mejorar la puntuación de la proxy.

- Recomendaciones: número de recomendaciones para el proxy.

Haga clic en el nombre de un proxy de la tabla para abrir el editor de proxies, donde podrá hacer los cambios recomendados en el proxy.

Recomendaciones de proxy

Si un proxy tiene una puntuación baja, puede ver recomendaciones para mejorarla en el panel Recomendaciones. Para ver las recomendaciones de un proxy, haga clic en la columna Requiere atención del proxy en el panel Proxy.

Se muestra el panel Recomendaciones:

- Fecha de la evaluación: la fecha y la hora en las que se realizó la evaluación.

- La recomendación para mejorar la puntuación.

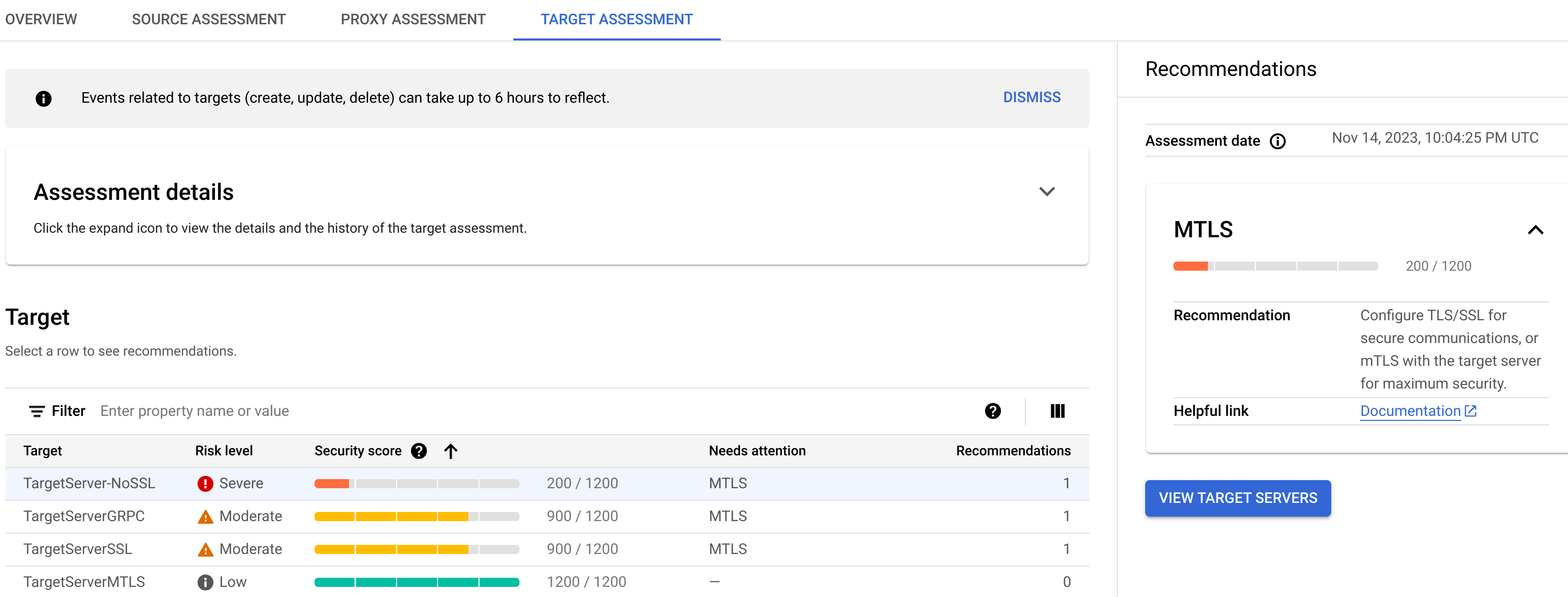

Evaluación de objetivos

La evaluación de destino calcula una puntuación de seguridad de la capa de transporte mutua (mTLS) para cada servidor de destino del entorno. Las puntuaciones objetivo se asignan de la siguiente manera:

- No hay TLS: 200

- TLS unidireccional presente: 900

- Autenticación bidireccional o mTLS presente: 1200

Para ver la evaluación de la audiencia objetivo, haga clic en la pestaña Evaluación de la audiencia objetivo:

En el panel Objetivo se muestra la siguiente información:

- Objetivo: el nombre del objetivo.

- Nivel de riesgo: el nivel de riesgo del objetivo.

- Puntuación de seguridad: la puntuación de seguridad del objetivo.

- Requiere atención: las categorías de evaluación que se deben abordar para mejorar la puntuación del objetivo.

- Recomendaciones: el número de recomendaciones para el objetivo.

Haga clic en el nombre de un destino de la tabla para abrir la pestaña Servidores de destino en la página Gestión > Entornos de la interfaz de usuario de Apigee, donde puede aplicar las acciones recomendadas al destino.

Recomendaciones de objetivos

Si un servidor de destino tiene una puntuación baja, puede ver recomendaciones para mejorarla en el panel Recomendaciones. Para ver las recomendaciones de un objetivo, haga clic en la columna Requiere atención del objetivo en el panel Objetivo.

Se muestra el panel Recomendaciones:

- Fecha de la evaluación: la fecha y la hora en las que se realizó la evaluación.

- La recomendación para mejorar la puntuación.

Crear y editar perfiles de seguridad

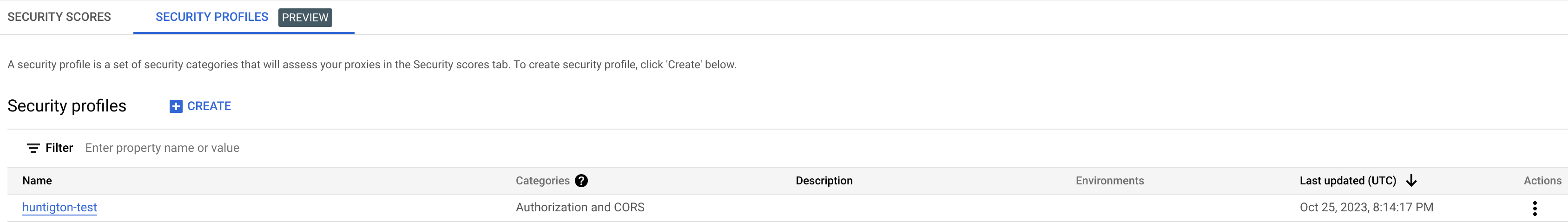

Para crear o editar un perfil de seguridad , selecciona la pestaña Perfiles de seguridad.

En la pestaña Perfiles de seguridad se muestra una lista de perfiles de seguridad, que incluye la siguiente información:

- Nombre: el nombre del perfil.

- Categorías: las categorías de seguridad incluidas en el perfil.

- Descripción: descripción opcional del perfil.

- Entornos: los entornos a los que está asociado el perfil. Si esta columna está en blanco, el perfil no está asociado a ningún entorno.

- Última actualización (UTC): la fecha y la hora de la última actualización del perfil.

- Acciones: un menú con los siguientes elementos:

Ver los detalles de un perfil de seguridad

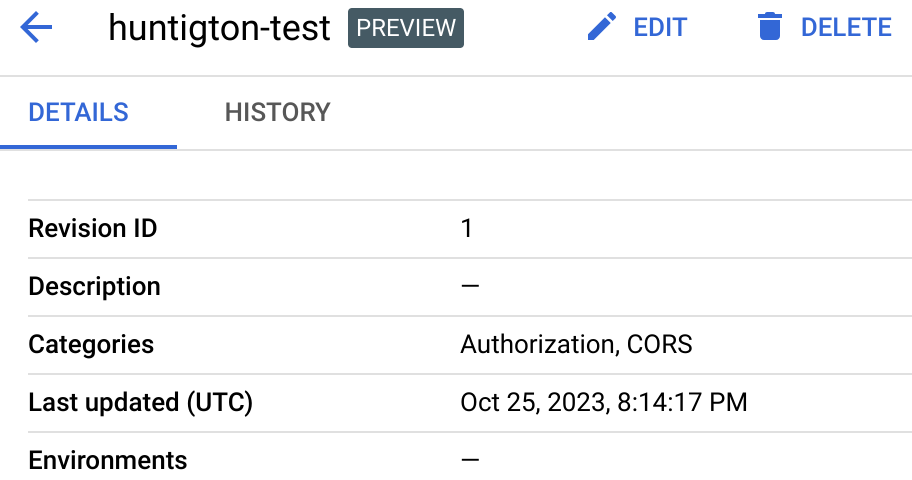

Para ver los detalles de un perfil de seguridad, haz clic en su nombre en la fila correspondiente. Se mostrarán los detalles del perfil, como se indica a continuación.

En la primera fila de la pestaña Detalles se muestra el ID de revisión, que es el número de la última revisión del perfil. Cuando editas un perfil y cambias sus categorías de seguridad, el ID de revisión aumenta en 1. Sin embargo, si solo cambias la descripción del perfil, no se incrementará el ID de revisión.

Las filas que aparecen debajo muestran la misma información que la fila del perfil en la pestaña Perfiles de seguridad.

En la vista de detalles del perfil también hay dos botones llamados Editar y Eliminar, que puedes usar para editar o eliminar un perfil de seguridad.

Historial

Para ver el historial del perfil, haz clic en la pestaña Historial. Se muestra una lista con todas las revisiones del perfil. En cada revisión, la lista muestra lo siguiente:

- ID de revisión: número de revisión.

- Categorías: las categorías de seguridad incluidas en esa revisión del perfil.

- Última actualización (UTC): la fecha y la hora en UTC en las que se creó la revisión.

Crear un perfil de seguridad personalizado

Para crear un perfil de seguridad personalizado, sigue estos pasos:

- En la parte superior de la página, haz clic en Crear.

- En el cuadro de diálogo que se abre, introduce lo siguiente:

- Nombre: el nombre del perfil. El nombre debe contener entre 1 y 63 letras minúsculas, números o guiones, y debe empezar por una letra y terminar con una letra o un número. El nombre debe ser diferente al de cualquier perfil que ya exista.

- (Opcional) Descripción: una descripción del perfil.

- En el campo Categorías, selecciona las categorías de evaluación que quieras incluir en el perfil.

Editar un perfil de seguridad personalizado

Para editar un perfil de seguridad personalizado, sigue estos pasos:

- Al final de la fila del perfil de seguridad, haz clic en el menú Acciones.

- Selecciona Editar.

- En la página Editar perfil de seguridad, puedes cambiar lo siguiente:

- Descripción: descripción opcional del perfil de seguridad.

- Categorías: las categorías de seguridad seleccionadas para el perfil. Haz clic en el menú desplegable y cambia las categorías seleccionadas marcándolas o desmarcándolas en el menú.

- Haz clic en Aceptar.

Eliminar un perfil de seguridad personalizado

Para eliminar un perfil de seguridad, haga clic en Acciones al final de la fila del perfil y seleccione Eliminar. Ten en cuenta que, si eliminas un perfil, también se desvinculará de todos los entornos.

UI clásica de Apigee

Para abrir la vista Puntuaciones de seguridad, sigue estos pasos:

- Abre la interfaz de usuario de Apigee clásica.

- Selecciona Analizar > Seguridad de las APIs > Puntuaciones de seguridad.

Se muestra la vista Puntuaciones de seguridad:

Ten en cuenta que no se calcula ninguna puntuación para un entorno hasta que le asignes un perfil de seguridad. Apigee proporciona una política de seguridad predeterminada, pero también puedes crear un perfil personalizado mediante la API de Apigee. Consulta más información en el artículo Usar un perfil de seguridad personalizado.

En la imagen de arriba, no se ha adjuntado ningún perfil de seguridad al entorno integration, por lo que en la columna Nombre del perfil se muestra el valor Sin definir para ese entorno.

La tabla Puntuaciones de seguridad muestra las siguientes columnas:

- Entorno: el entorno en el que se calculan las puntuaciones.

- Puntuación más reciente: la puntuación total más reciente del entorno, sobre 1200.

- Nivel de riesgo: puede ser bajo, moderado o grave.

- Total de recomendaciones: número de recomendaciones proporcionadas. Cada recomendación corresponde a una fila de la tabla Necesita atención.

- Nombre del perfil: el nombre del perfil de seguridad.

- Fecha de evaluación: la fecha más reciente en la que se calcularon las puntuaciones de seguridad.

Asociar un perfil de seguridad a un entorno

Para ver las puntuaciones de seguridad de un entorno, primero debes asociar un perfil de seguridad al entorno de la siguiente manera:

- En Acciones, haz clic en el menú de tres puntos de la fila del entorno.

- Haz clic en Adjuntar perfil.

- En el cuadro de diálogo Adjuntar perfil, haz lo siguiente:

- Haz clic en el campo Perfil y selecciona el perfil que quieras adjuntar. Si no has creado un perfil de seguridad personalizado, el único perfil disponible es predeterminado.

- Haz clic en Asignar.

Cuando asocias un perfil de seguridad a un entorno, la seguridad avanzada de las APIs empieza inmediatamente a evaluarlo y a asignarle una puntuación. Ten en cuenta que la puntuación puede tardar unos minutos en mostrarse.

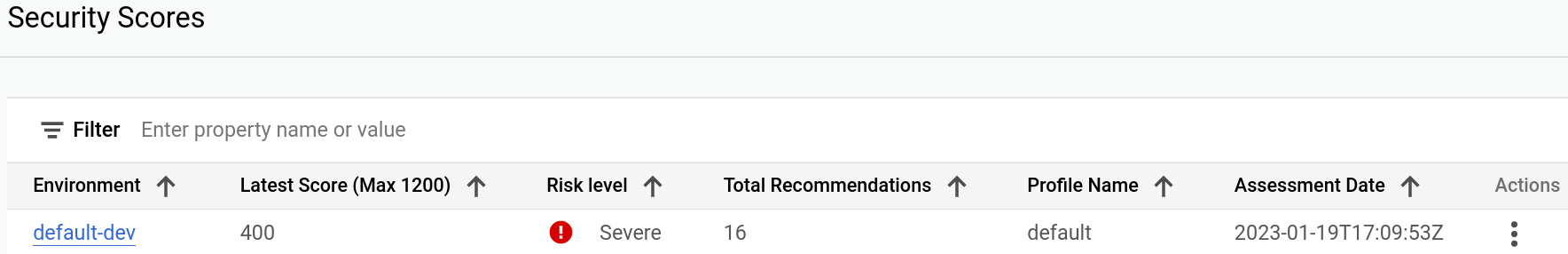

La imagen de abajo muestra la vista Puntuaciones de seguridad con un entorno que tiene el perfil de seguridad predeterminado adjunto:

En la fila del entorno ahora se muestra la puntuación de seguridad más reciente, el nivel de riesgo, el número de recomendaciones de acciones de seguridad que se deben llevar a cabo y la fecha de evaluación de la puntuación.

La puntuación general se calcula a partir de las puntuaciones individuales de los tres tipos de evaluación:

- Evaluación de fuentes

- Evaluación de proxy

- Evaluación de objetivos

Ten en cuenta que todas las puntuaciones están comprendidas entre 200 y 1200. Cuanto mayor sea la puntuación, mejor será la evaluación de seguridad.

Consulta las puntuaciones

Una vez que hayas asociado un perfil de seguridad a un entorno, podrás ver las puntuaciones y las recomendaciones en el entorno. Para ello, haz clic en la fila del entorno en la vista principal Puntuaciones de seguridad. Se muestran las puntuaciones del entorno, como se indica a continuación:

En la vista se muestra lo siguiente:

- Las puntuaciones más recientes de Fuentes, Proxies y Destinos. Haga clic en Ver detalles de la evaluación en cualquiera de estos paneles para ver la evaluación de ese tipo.

- Historial de la puntuación del entorno: muestra un gráfico con las puntuaciones totales diarias del entorno de los últimos cinco días, así como la puntuación total media durante el mismo periodo.

- La tabla Necesita atención, que muestra los tipos de evaluación de tus APIs en los que puedes mejorar la seguridad.

Ten en cuenta que solo se calcula una puntuación para el tipo de evaluación si hay algo que evaluar. Por ejemplo, si no hay servidores de destino, no se registrará ninguna puntuación en Destinos.

En las siguientes secciones se describe cómo ver las evaluaciones de cada tipo:

Tabla "Requiere atención"

En la tabla Requiere atención, que se muestra arriba, se indican las categorías de APIs cuyas puntuaciones son inferiores a 1200, junto con lo siguiente:

- La puntuación más reciente de la categoría

- El nivel de riesgo de la categoría, que puede ser bajo, moderado o grave

- La fecha de la evaluación

- El tipo de evaluación

Ver recomendaciones

En cada fila de la tabla, Seguridad avanzada de APIs ofrece una recomendación para mejorar la puntuación. Puedes ver las recomendaciones en las vistas Detalles de la evaluación de cada uno de los tipos: Fuentes, Proxies u Objetivos, tal como se describe en las siguientes secciones:

Puede abrir la vista Detalles de la evaluación de una de las siguientes formas:

- Haz clic en Ver detalles de la evaluación en cualquiera de los paneles de la vista principal Puntuaciones de seguridad.

- En la tabla Requiere atención:

- Despliega el grupo de categorías de la tabla:

- Haga clic en la categoría de la que quiera ver la recomendación. Se abrirá la vista de detalles de la evaluación correspondiente a la recomendación.

- Despliega el grupo de categorías de la tabla:

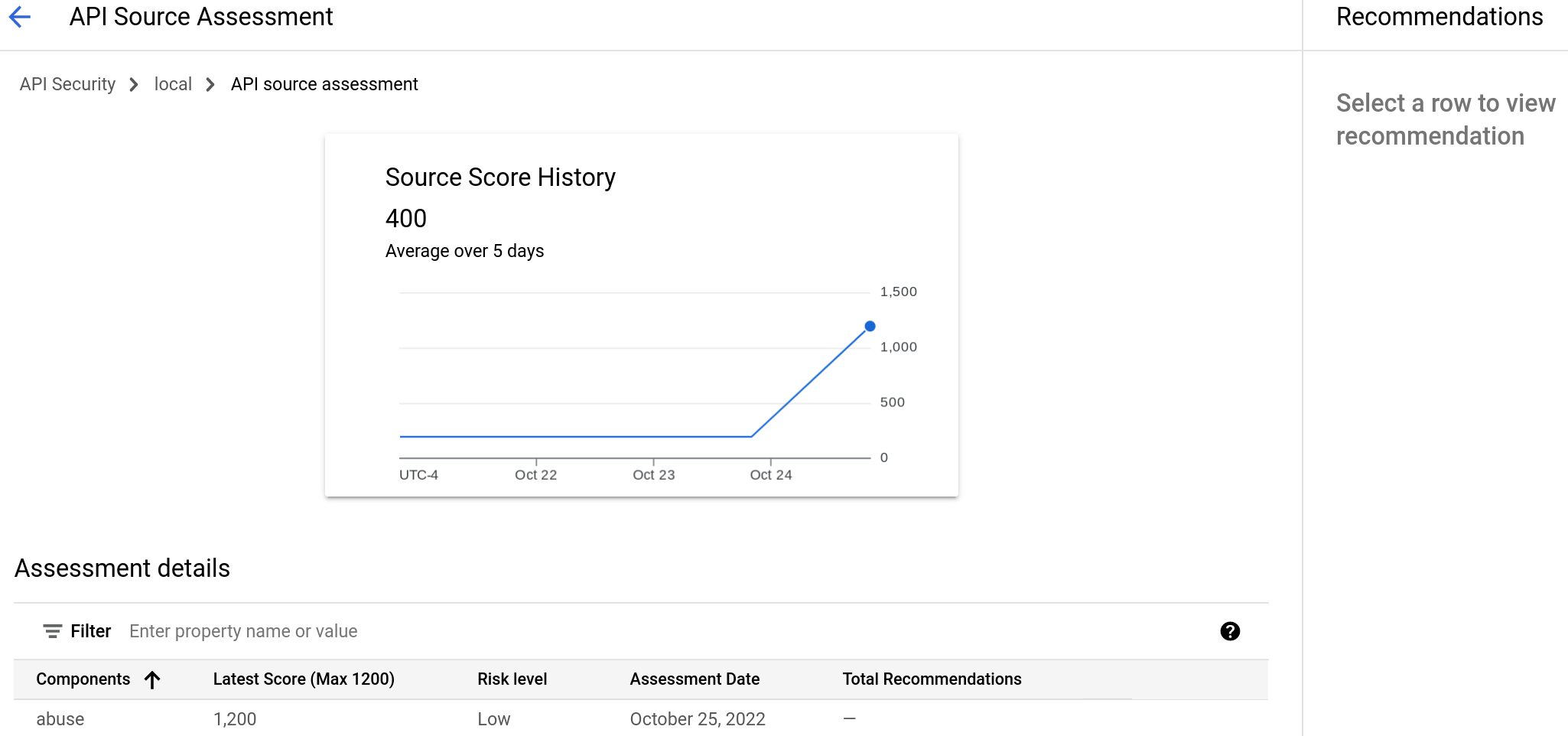

Evaluación de fuentes

La evaluación de la fuente calcula una puntuación de abuso del entorno. "Abuso" hace referencia a las solicitudes enviadas a la API para fines distintos de los que se ha diseñado la API.

Para ver la evaluación de la fuente, haga clic en Ver en el panel Fuentes para abrir la vista Evaluación de la fuente de la API:

En el historial de puntuación de la fuente se muestran las puntuaciones de los últimos 5 días, así como su media y la puntuación más reciente. En la tabla Detalles de la evaluación se muestran las puntuaciones individuales más recientes de las categorías de la evaluación.

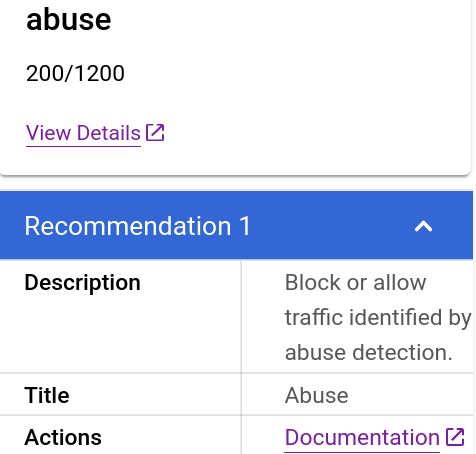

Recomendaciones de fuentes

Si una categoría tiene una puntuación baja, puedes ver recomendaciones para mejorarla. Para ver una recomendación de la categoría Abuso, haz clic en la fila correspondiente de la tabla Detalles de la evaluación. De esta forma, la recomendación se muestra en el panel Recomendaciones.

Para ver los detalles del abuso, haz clic en Ver detalles. Se abrirá la vista Tráfico detectado en la página Detección de abusos. En la vista Tráfico detectado se muestra información detallada sobre el abuso detectado.

Debajo de la línea Ver detalles, el panel Recomendaciones muestra lo siguiente:

- Se muestra la recomendación "Bloquear o permitir el tráfico identificado por la detección de abusos".

- En la fila Acciones se muestra un enlace a la documentación de las recomendaciones sobre abusos.

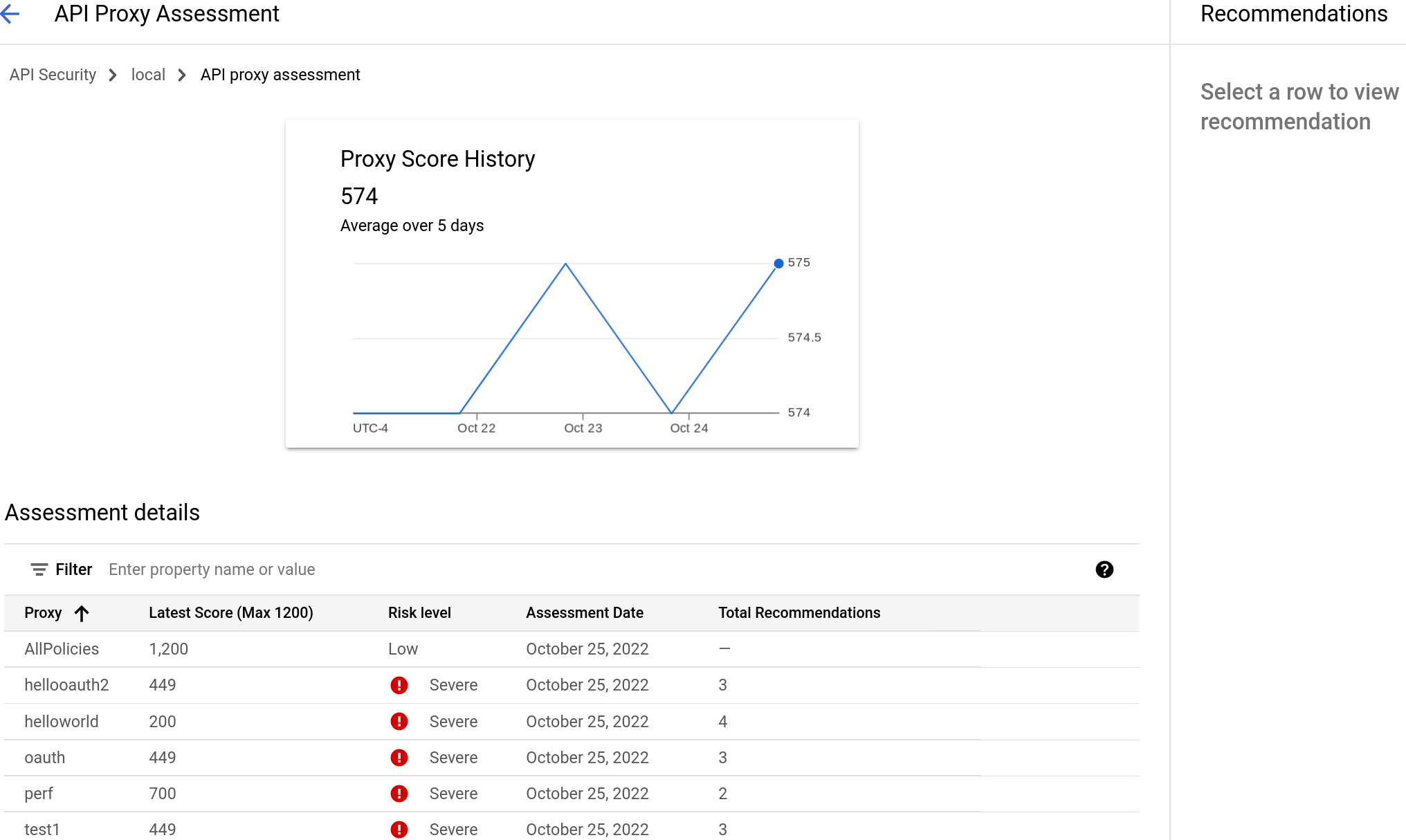

Evaluación de proxy

La evaluación de proxies de API calcula las puntuaciones de todos los proxies del entorno. Para ver la evaluación del proxy, haga clic en Ver en el panel Proxies (Proxies) para abrir la vista API Proxy Assessment (Evaluación del proxy de API):

El historial de puntuación de proxy muestra las puntuaciones de los últimos 5 días, así como su media y la puntuación más reciente. En la tabla Detalles de la evaluación se muestran las puntuaciones individuales más recientes de las categorías de la evaluación.

Recomendaciones de proxy

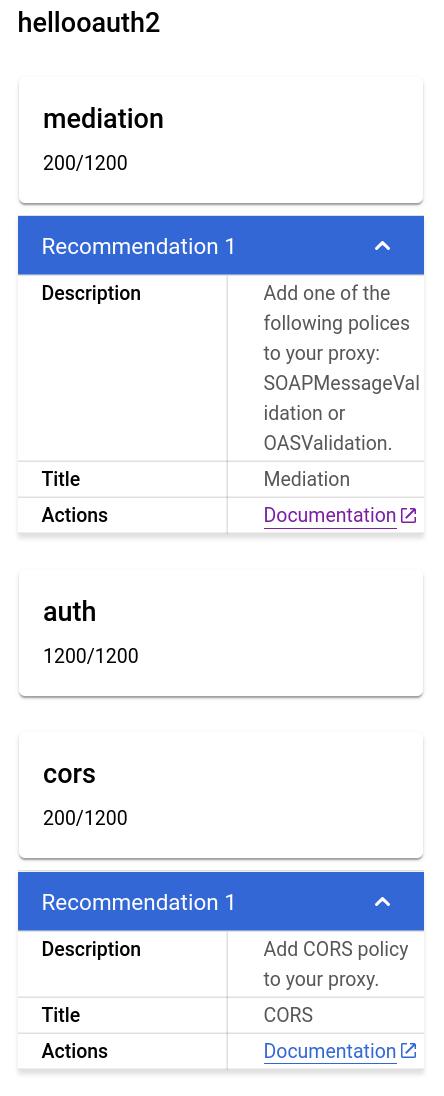

Si un proxy tiene una puntuación baja, puedes ver recomendaciones para mejorarla. Por ejemplo, para ver las recomendaciones del proxy hellooauth2, haga clic en la fila correspondiente de la tabla de detalles de la evaluación. Se mostrarán las recomendaciones en el panel Recomendaciones. A continuación, se muestran dos de ellos.

Evaluación de objetivos

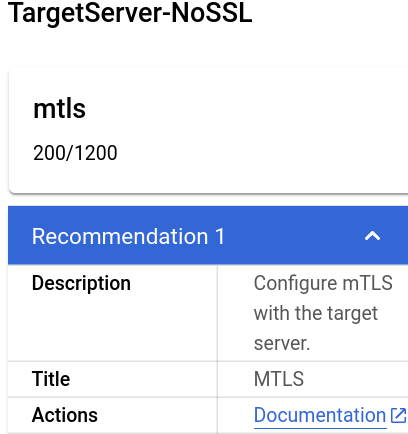

La evaluación de destino calcula una puntuación de mTLS para cada servidor de destino del entorno. Las puntuaciones objetivo se asignan de la siguiente manera:

- No hay TLS: 200

- TLS unidireccional presente: 900

- Autenticación bidireccional o mTLS presente: 1200

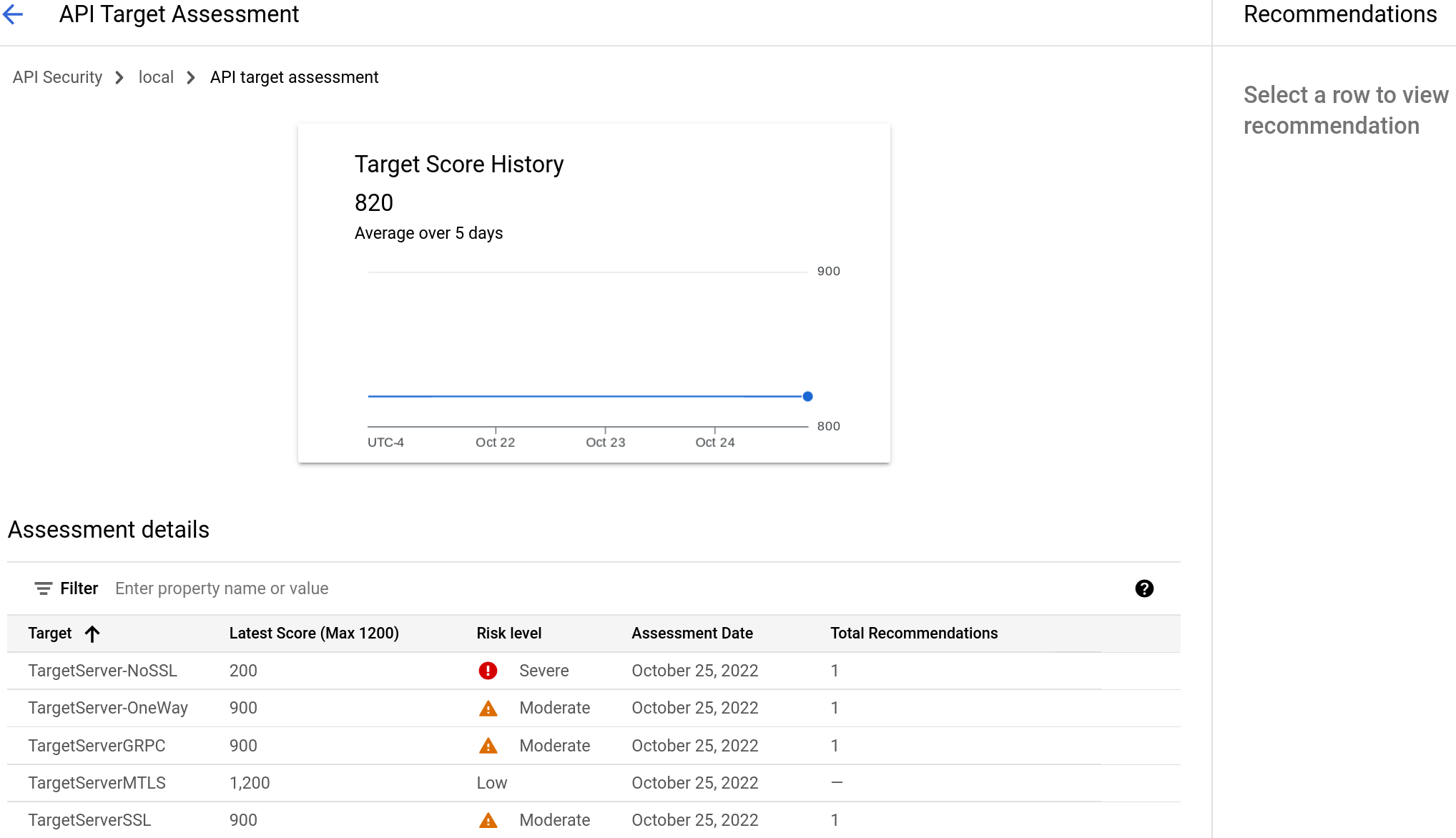

Para ver la evaluación de la segmentación, haga clic en Ver en el panel Segmentación para abrir la vista Evaluación de la segmentación por API:

El historial de puntuación objetivo muestra las puntuaciones de los últimos cinco días, así como su media y la puntuación más reciente. En la tabla Detalles de la evaluación se muestran las puntuaciones individuales más recientes de las categorías de la evaluación.

Recomendaciones de objetivos

Si un servidor de destino tiene una puntuación baja, puede ver recomendaciones para mejorarla. Para ver la evaluación de un servidor de destino, haz clic en su fila. De esta forma, la recomendación se muestra en el panel Recomendaciones.

Recomendaciones sobre abusos

Si la puntuación de la fuente es baja, Apigee recomienda que revise las IPs en las que se ha detectado abuso. Si estás de acuerdo en que el tráfico de esas IPs es abusivo, usa la página Acciones de seguridad para bloquear las solicitudes de las direcciones IP que sean fuentes de tráfico abusivo.

Para obtener más información sobre el abuso, puedes usar cualquiera de los siguientes recursos:

- La página Detección de abusos, que muestra información sobre incidentes de seguridad relacionados con tráfico abusivo.

- La página Informes de seguridad.

Por ejemplo, puedes crear los siguientes informes:

- Direcciones IP de bots, tal como se describe en el ejemplo del informe de direcciones IP de bots.

- Tráfico de robots por bot_reason, tal como se describe en el ejemplo de informe de tráfico de robots por motivo del robot.