Comprender qué puertos usa el plano de entorno de ejecución híbrido es importante para las implementaciones empresariales. En esta sección, se describen los puertos usados para comunicaciones seguras dentro del plano del entorno de ejecución, además de los puertos externos que se usan para las comunicaciones con los servicios externos.

Conexiones internas

La comunicación entre el plano de entorno de ejecución y el plano de administración se protege con TLS unidireccional y OAuth 2.0. Los servicios individuales usan diferentes protocolos, según el servicio con el que se comunican.

El administrador del certificado de Apigee genera los certificados que se usan para la comunicación dentro del componente. No tienes que proporcionar un certificado ni administrarlo.

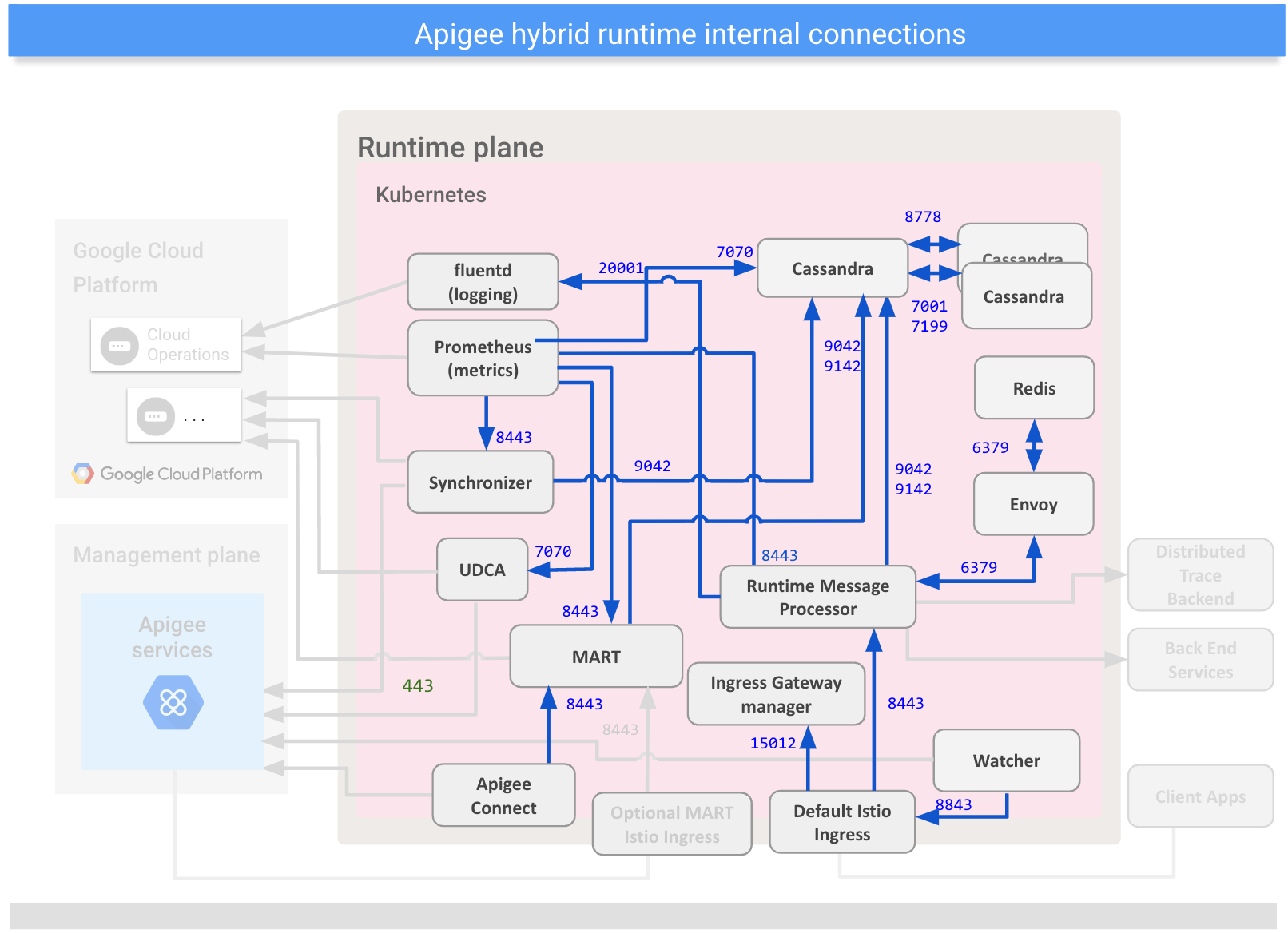

En la siguiente imagen, se muestran los puertos y los canales de comunicación dentro del plano del entorno de ejecución híbrido:

En la siguiente tabla, se describen los puertos y canales de comunicación dentro del plano del entorno de ejecución híbrido:

| Conexiones internas | |||||

|---|---|---|---|---|---|

| Fuente | Destino | Protocolo/puertos | Protocolo de seguridad | Descripción | |

| MART | Cassandra | TCP/9042 TCP/9142 |

mTLS | Envía datos para la persistencia. | |

| Apigee Connect | MART | TCP/8443 | TLS | Las solicitudes del plano de administración pasan por Apigee Connect. Apigee Connect inicia la conexión. | |

| Entrada de Istio predeterminada | Message Processor | TCP/8443 | TLS (certificado autofirmado generado por Apigee) | Procesa solicitudes entrantes a la API. | |

| Message Processor | Cassandra | TCP/9042 TCP/9142 |

mTLS | Envía datos para la persistencia. | |

| Message Processor | fluentd (analytics / logging) | TCP/20001 | mTLS | Transmite datos al pod de recopilación de datos. | |

| Cassandra | Cassandra | TCP/7001 TCP/7199 |

mTLS | Comunicaciones del clúster dentro de los nodos Los puertos 7001 y 7199 se usan para la comunicación dentro de los nodos de Cassandra. | |

| Cassandra | Cassandra | TCP/8778 | HTTP | El puerto 8778 se usa para las llamadas a la API de Cassandra y solo se puede acceder dentro de un clúster local. | |

| Sincronizador | Cassandra | TCP/9042 TCP/9142 |

mTLS | Envía datos para la persistencia. | |

| Prometheus (métricas) | Cassandra | TCP/7070 (HTTPS) | TLS | Extrae datos de métricas de varios servicios. | |

| MART | TCP/8843 (HTTPS) | TLS | |||

| Message Processor | TCP/8843 (HTTPS) | TLS | |||

| Sincronizador | TCP/8843 (HTTPS) | TLS | |||

| UDCA | TCP/7070 (HTTPS) | TLS | |||

| Watcher | Message Processor | TCP/8843 | TLS | Sondea para obtener el estado de implementación. | |

| Watcher | Message Processor | TCP/8843 | TLS | Sondea para obtener el estado de implementación. | |

Conexiones externas

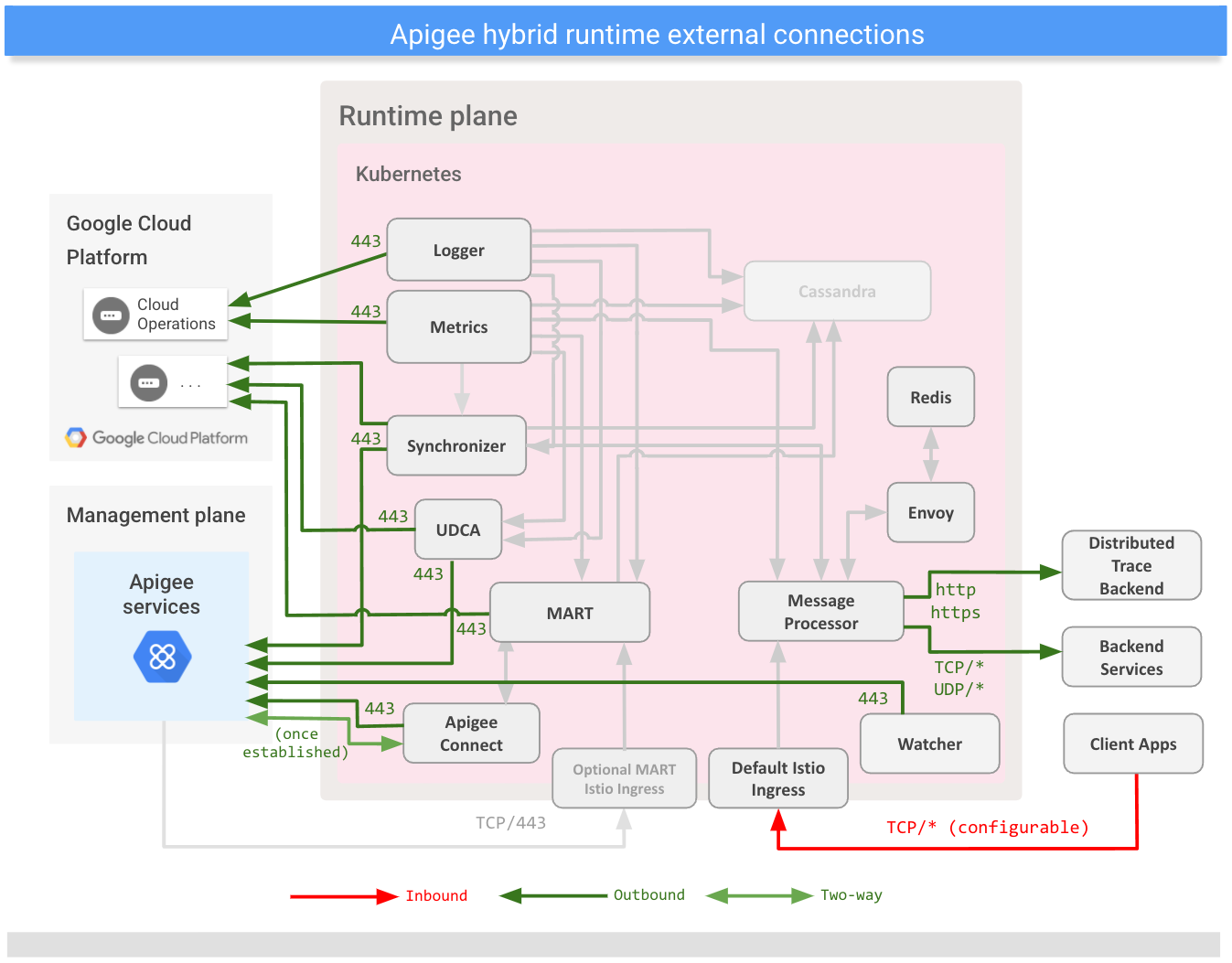

A fin de configurar de forma adecuada tu firewall de red, debes conocer los puertos de entrada y salida que usa el entorno híbrido para comunicarse con servicios externos.

En la siguiente imagen, se muestran los puertos utilizados para comunicaciones externas con el plano del entorno de ejecución híbrido:

En la tabla siguiente, se describen los puertos usados para comunicaciones externas con el plano del entorno de ejecución híbrido:

| Conexiones externas | |||||

|---|---|---|---|---|---|

| Fuente | Destino | Protocolo/puertos | Protocolo de seguridad | Descripción | |

| Conexiones entrantes (expuestas externamente) | |||||

| OPCIONAL: Servicios de Apigee Solo si no usa Apigee Connect (recomendado). Consulta Conexiones bidireccionales a continuación. |

Ingress de MART Istio de Istio | TCP/443 | OAuth por TLS 1.2 | Llamadas a la API híbrida desde el plano administrativo. | |

| Aplicaciones de cliente | Entrada de Istio predeterminada | TCP/* | Ninguna/OAuth mediante TLS 1.2 | Solicitudes a la API desde apps externas. | |

| Conexiones salientes | |||||

| Message Processor | Servicios de backend | TCP/* UDP/* |

Ninguna/OAuth mediante TLS 1.2 | Envía solicitudes a hosts definidos por el cliente. | |

| Sincronizador | Servicios de Apigee | TCP/443 | OAuth por TLS 1.2 | Recupera datos de configuración y se conecta a apigee.googleapis.com. |

|

| Google Cloud | Se conecta con iamcredentials.googleapis.com para la autorización. |

||||

| UDCA (Analytics) | Servicios de Apigee (UAP) | TCP/443 | OAuth por TLS 1.2 | Envía datos a UAP en el plano de administración y a Google Cloud. Se conecta a apigee.googleapis.com y storage.googleapis.com. |

|

| Apigee Connect | Servicios de Apigee | TCP/443 | TLS | Establece la conexión con el plano de administración. Se conecta a apigeeconnect.googleapis.com. |

|

| Prometheus (métricas) | Google Cloud (Cloud Operations) | TCP/443 | TLS | Envía datos a Cloud Operations en el plano de administración; se conecta a monitoring.googleapis.com. |

|

| fluentd (logging) | Google Cloud (Cloud Operations) | TCP/443 | TLS | Envía datos a Cloud Operations en el plano de administración; se conecta a logging.googleapis.com. |

|

| MART | Google Cloud | TCP/443 | OAuth por TLS 1.2 | Se conecta con iamcredentials.googleapis.com para la autorización. |

|

| Message Processor | Backend de Distributed Trace | http o https | TLS (configurable) | (Opcional) Comunica información de seguimiento al servicio de backend del seguimiento distribuido. Configura el servicio y el protocolo en la API de TraceConfig. El backend del seguimiento distribuido suele ser de Cloud Trace o Jaeger. | |

| Conexiones bidireccionales | |||||

| Apigee Connect | Servicios de Apigee | TCP/443 | TLS | Comunica los datos de administración entre el plano de administración y la API de administración para los datos del entorno de ejecución (MART) en el plano del entorno de ejecución. Apigee Connect inicia la conexión. Se conecta a apigeeconnect.googleapis.com. Por lo tanto, no es necesario que configures tu firewall para la conectividad entrante. |

|

| * indica que el puerto es configurable. Apigee recomienda usar el puerto 443. | |||||

No debes permitir conexiones externas para las direcciones IP específicas asociadas con *.googleapis.com. Las direcciones IP pueden cambiar, ya que el dominio se resuelve en varias direcciones.