Questa pagina si applica ad Apigee e Apigee hybrid.

Visualizza la documentazione di

Apigee Edge.

![]()

Panoramica

La valutazione del rischio di Advanced API Security valuta continuamente le configurazioni dei proxy API e calcola i punteggi di sicurezza per aiutarti a identificare e risolvere le vulnerabilità nelle tue API.

L'analisi del rischio ti aiuta a:

- Applica standard di sicurezza coerenti a tutte le API.

- Rileva configurazioni errate nelle configurazioni delle API.

- Migliora il tuo punteggio di sicurezza complessivo con le azioni consigliate.

- Esamina e risolvi rapidamente i problemi di sicurezza tramite una dashboard centralizzata.

Oltre a valutare il rischio attuale di ogni proxy, la valutazione del rischio può essere utilizzata per monitorare la postura di sicurezza delle tue API nel tempo. Un punteggio di valutazione che fluttua potrebbe indicare che il comportamento dell'API cambia frequentemente, inclusi i proxy di cui è stato eseguito il deployment senza i criteri di sicurezza necessari, le modifiche al flusso condiviso tramite i deployment degli hook di flusso e le aggiunte di criteri FlowCallout e le modifiche al server di destinazione nei deployment di ambiente o proxy.

Puoi accedere alla valutazione del rischio tramite l'interfaccia utente Apigee, come descritto in questa pagina, oppure tramite l'API Security scores and profiles. Puoi anche utilizzare Terraform per configurare i profili di sicurezza e le condizioni di monitoraggio.

Consulta Ruoli richiesti per la valutazione del rischio per i ruoli necessari per eseguire le attività di valutazione del rischio.

Per utilizzare questa funzionalità, devi attivare il componente aggiuntivo. Se sei un cliente con abbonamento, puoi attivare il componente aggiuntivo per la tua organizzazione. Per maggiori dettagli, consulta Gestire la sicurezza avanzata delle API per le organizzazioni con abbonamento. Se sei un cliente con pagamento a consumo, puoi attivare il componente aggiuntivo negli ambienti idonei. Per saperne di più, vedi Gestire il componente aggiuntivo Advanced API Security.

Valutazione dei rischi v1 e v2

La valutazione del rischio è disponibile in due versioni: Valutazione del rischio v1, che è disponibile a livello generale, e Valutazione del rischio v2, che è in anteprima. L'utilizzo di una delle due versioni richiede il componente aggiuntivo Advanced API Security.

Le principali differenze tra le funzionalità della v1 e della v2 sono:

- La versione 2 include:

- Affidabilità migliorata, inclusi calcoli del punteggio più rapidi con dati proxy recenti

- Calcolo del punteggio senza la necessità di collegare prima un profilo di sicurezza a un ambiente

- Presentazione semplificata del punteggio, basata su una scala da 0% a 100%

- Il concetto di pesi di controllo della valutazione, che la versione 1 non supporta. Consulta Concetti e punteggio della valutazione del rischio.

- Valutazioni aggiuntive rispetto alla versione 1, che controllano più norme durante il calcolo dei punteggi.

Ad esempio, la versione 1 supporta cinque policy relative ad autorizzazione e autenticazione, mentre la versione 2 ne supporta otto. Inoltre,

la versione 2 include una categoria di gestione del traffico con norme associate ed esegue controlli aggiuntivi

nelle norme, anche per l'attributo

continueOnError. - Controlli dei flussi condivisi nidificati e degli hook di flusso fino a cinque livelli di nidificazione. La v1 non valuta le norme incluse tramite il concatenamento dei flussi condivisi.

- Sostituzione dei punteggi target (punteggi del server di destinazione) con valutazioni e consigli basati su proxy. Se un target viene utilizzato in un proxy, i punteggi di sicurezza per quel proxy includono anche il punteggio per il server di destinazione.

- Profili personalizzati che utilizzano i nuovi controlli di valutazione v2 e il profilo di sistema

google-default. - Monitoraggio dei punteggi e delle metriche di sicurezza nel tempo utilizzando Cloud Monitoring e configurazione degli avvisi utilizzando gli avvisi di Cloud Monitoring.

- La versione 2 non supporta la valutazione delle origini in base al traffico illecito.

Risk Assessment v2

Questa sezione descrive la versione 2 di Risk Assessment, la nuova versione di Risk Assessment. Alcuni concetti e comportamenti della valutazione del rischio differiscono tra la v1 e la v2. Per l'utilizzo con la versione 1 di Risk Assessment, consulta Risk Assessment v1.

Concetti e metodologia di assegnazione del punteggio della valutazione del rischio v2

I punteggi di sicurezza della valutazione del rischio valutano il rischio di sicurezza delle tue API in base al punteggio delle valutazioni della sicurezza e ai pesi in un profilo di sicurezza.

Il punteggio di valutazione del rischio si basa su:

- Valutazioni e controlli delle valutazioni: i singoli controlli eseguiti sui proxy e

su quali proxy vengono valutati. Ogni controllo ha anche un peso, che conferisce a un controllo maggiore o minore importanza quando viene valutato rispetto a un proxy. I pesi sono impostati su minore, moderato o

maggiore per ogni controllo. Ogni peso ha un valore in punti che viene utilizzato per calcolare un punteggio:

- Minore: 1

- Moderato: 5

- Major: 15

- Profilo di sicurezza: una raccolta di controlli di valutazione rispetto ai quali vengono valutati i proxy di cui è stato eseguito il deployment in un ambiente.

- Punteggio di sicurezza:il punteggio di un proxy dopo la valutazione in base a un profilo di sicurezza.

Il punteggio è un valore compreso tra 0% e 100%. 100% indica che il proxy è pienamente conforme alla valutazione e non sono stati rilevati rischi in base ai controlli della valutazione.

Il punteggio di sicurezza è essenzialmente il totale di tutti i punti assegnati per i controlli superati diviso per il totale dei punti potenziali nel profilo. Il punteggio è una media ponderata, quindi più criteri ha il profilo di sicurezza, minore è l'impatto di ogni controllo di valutazione sul punteggio di sicurezza.

Anche il peso del controllo di valutazione influisce sul punteggio di sicurezza. I pesi più elevati hanno un impatto maggiore sul calcolo, mentre quelli più bassi hanno un impatto minore, utilizzando il valore in punti per ogni peso. Se i pesi sono uguali per tutti i controlli di valutazione nel profilo di sicurezza (ad esempio quando tutti i controlli di valutazione hanno un peso medio), il punteggio di sicurezza viene calcolato come una media normale. - Gravità:un valore di gravità per ogni proxy valutato, in base al punteggio di sicurezza. I valori di gravità potenziali sono elevati (0-50%), medi (51-90%), bassi (91-99%) e minimi (100%/nessun rischio rilevato in base alle valutazioni nel profilo di sicurezza assegnato).

Categorie e controlli della valutazione

Questa tabella mostra le categorie di valutazione e i singoli controlli che possono far parte dei profili di sicurezza. Mostra anche consigli su come risolvere i problemi relativi ai test non superati per ciascuno.

| Categoria di valutazione | Descrizione | |||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Auth | In questo caso, "Auth" si riferisce sia all'autorizzazione che all'autenticazione. Le valutazioni dell'autenticazione

controllano se sono in vigore criteri di autorizzazione e autenticazione e se l'attributo

continueOnError per i criteri di autenticazione è impostato su false.

|

|||||||||||||||||||||||||||||||||

| CORS | Controlla se sono presenti un criterio CORS o un'intestazione CORS nel criterio AssignMessage.

|

|||||||||||||||||||||||||||||||||

| Mediazione | Controlla se è attivata una policy di mediazione.

|

|||||||||||||||||||||||||||||||||

| Target | Controlla se vengono utilizzate le protezioni del server di destinazione. Per informazioni sulla configurazione del server di destinazione, vedi Bilanciamento del carico tra server di backend.

|

|||||||||||||||||||||||||||||||||

| Minaccia | Controlla se vengono utilizzate le norme di prevenzione delle minacce.

|

|||||||||||||||||||||||||||||||||

| Traffico | Controlla se sono in vigore norme di gestione del traffico.

|

Punteggi di sicurezza del proxy e degli allegati dei criteri

Per le valutazioni proxy, i punteggi di sicurezza si basano sui criteri che utilizzi. La modalità di valutazione di queste norme dipende dal fatto che siano allegate ai flussi e, in caso affermativo, dalla modalità di allegato:

- Solo le norme associate a un flusso (pre-flusso, flusso condizionale, post-flusso nei proxy o flusso condiviso) influiscono sui punteggi. I criteri non collegati ad alcun flusso non influenzano i punteggi.

- I punteggi proxy tengono conto dei flussi condivisi chiamati da un proxy tramite hook di flusso e criteri FlowCallout nel proxy, a condizione che il criterio FlowCallout sia collegato a un flusso. Tuttavia, se FlowCallout non è collegato a un flusso, le norme del flusso condiviso collegato non influiscono sui punteggi di sicurezza.

- I flussi condivisi concatenati vengono valutati fino a cinque livelli di profondità. Tutte le policy incluse direttamente nel proxy e nei primi cinque livelli di flussi condivisi vengono conteggiate ai fini del punteggio di sicurezza.

- Per le policy associate ai flussi condizionali, i punteggi di sicurezza tengono conto solo della presenza delle policy, non della loro applicazione o modalità di applicazione in fase di runtime.

Profili di sicurezza v2

Un profilo di sicurezza è un insieme di

valutazioni e ponderazioni di sicurezza

in base alle quali valutare i proxy API. Puoi utilizzare il profilo di sicurezza

predefinito di Apigee, chiamato google-default, oppure puoi creare un

profilo di sicurezza personalizzato

che contenga solo le categorie di sicurezza e i pesi che vuoi valutare.

Quando lavori con i profili di sicurezza o crei profili di sicurezza personalizzati, tieni presente che più controlli di valutazione all'interno di una categoria vengono valutati singolarmente.

Ad esempio, se in un profilo di sicurezza sono presenti tre controlli delle norme di autenticazione e il proxy valutato ne include uno dei tre, il punteggio di valutazione includerà i punti completi per le norme trovate e zero punti per le altre due norme non presenti. In questo esempio, il proxy valutato non riceverebbe il punteggio pieno per i controlli dei criteri di autenticazione anche se include un criterio di autenticazione. Fai attenzione all'interpretazione del punteggio di sicurezza e alla progettazione del profilo di sicurezza in base a questo comportamento.

Profilo di sicurezza predefinito

Advanced API Security fornisce un profilo di sicurezza predefinito che contiene tutte le valutazioni. Quando utilizzi il profilo predefinito, i punteggi di sicurezza si basano su tutte le categorie.

Il profilo di sicurezza predefinito, google-default, non può essere modificato o eliminato.

Profilo di sicurezza personalizzato

Puoi creare profili di sicurezza personalizzati che includono solo i controlli e i pesi di valutazione che hai scelto per valutare i proxy. Per istruzioni sulla creazione e l'utilizzo di profili di sicurezza personalizzati dall'interfaccia utente di Apigee, vedi Gestire profili personalizzati nell'interfaccia utente di Apigee.

Per i profili di sicurezza personalizzati:

- Il nome del profilo (chiamato anche ID profilo) è obbligatorio e viene visualizzato nella tabella riepilogativa quando vengono elencati i profili. Il nome deve contenere da 1 a 63 caratteri, che possono essere lettere minuscole, numeri da 0 a 9 o trattini. Il primo carattere deve essere una lettera minuscola. L'ultimo carattere deve essere una lettera minuscola o un numero. I profili di sicurezza personalizzati devono avere nomi univoci e non possono duplicare i nomi dei profili esistenti.

- La descrizione del profilo è facoltativa e non può superare i 1000 caratteri.

Condizioni di monitoraggio e avvisi

Advanced API Security ti consente di aggiungere condizioni di monitoraggio alla valutazione del rischio. Una volta creata una condizione di monitoraggio, la valutazione del rischio pubblica le metriche del punteggio di sicurezza in Cloud Monitoring. Cloud Monitoring può monitorare i punteggi di sicurezza nel tempo per i proxy valutati in base ai profili di sicurezza.

Per utilizzare le condizioni di monitoraggio:

- Acquisisci familiarità con la funzionalità Cloud Monitoring.

- Assicurati di disporre dei ruoli o delle autorizzazioni necessari per gestire le condizioni di monitoraggio. Consulta Ruoli richiesti per la valutazione del rischio.

- Utilizza la UI o l'API Apigee per creare e gestire le condizioni di monitoraggio. Consulta Gestire le condizioni di monitoraggio e gli avvisi nell'interfaccia utente Apigee e Gestire le condizioni di monitoraggio nell'API.

Dopo aver creato una condizione di monitoraggio, puoi configurare avvisi di monitoraggio sulle metriche della condizione, utilizzando gli avvisi di Cloud Monitoring.

Per creare avvisi di monitoraggio dall'interfaccia utente Apigee, vedi Gestire le condizioni di monitoraggio e gli avvisi nell'interfaccia utente Apigee. Per informazioni sugli avvisi in Advanced API Security e su come gestirli, vedi Avvisi di sicurezza.

Limitazioni e problemi noti nella valutazione del rischio v2

I punteggi di sicurezza presentano le seguenti limitazioni e problemi noti:

- I punteggi di sicurezza vengono generati solo se in un ambiente sono stati implementati proxy.

- I proxy appena implementati e le organizzazioni e gli ambienti appena attivati non mostrano immediatamente i punteggi. Per informazioni, consulta Ritardi nei dati.

- Per i profili personalizzati, puoi creare un massimo di 100 profili personalizzati per organizzazione.

- Al momento non è supportata la notifica di nuovi calcoli e punteggi dei test.

- Può esistere una sola condizione di monitoraggio per una combinazione di ambito e profilo di sicurezza. Se un profilo fa già parte di una condizione di monitoraggio esistente per l'ambito selezionato, viene visualizzato un messaggio di avviso che impedisce la creazione della nuova condizione.

- Vengono monitorati solo i proxy di cui è stato eseguito il deployment. Se un proxy incluso in una condizione di monitoraggio viene ritirato, non viene monitorato e non viene visualizzato come monitorato nei dettagli della condizione di monitoraggio. Al momento del nuovo deployment, il proxy viene monitorato automaticamente e viene visualizzato come monitorato nei dettagli della condizione di monitoraggio.

- Puoi creare un massimo di 1000 condizioni di monitoraggio della sicurezza per organizzazione.

- I nuovi punteggi monitorati da una condizione di monitoraggio della sicurezza potrebbero richiedere fino a 5 minuti per essere visualizzati in Cloud Monitoring.

- I punteggi di sicurezza sono disponibili in Cloud Monitoring per un massimo di 6 settimane. Vedi Conservazione dei dati.

Ritardi nei dati

I dati per cui i punteggi di sicurezza di Advanced API Security hanno le seguenti finestre di elaborazione prima che i risultati siano disponibili:

- Quando attivi Advanced API Security in un'organizzazione per la prima volta, occorre del tempo prima che i punteggi dei proxy e dei target esistenti vengano riflessi in un ambiente. Come linea guida, prevedi da 30 a 90 minuti per le organizzazioni con abbonamento e meno tempo per le organizzazioni con pagamento a consumo.

- I nuovi eventi relativi ai proxy (deployment e undeployment) e ai target (creazione, aggiornamento, eliminazione) in un ambiente richiedono almeno 60 secondi e fino a 5 minuti (per ambienti molto grandi) per essere visualizzati nel punteggio dell'ambiente.

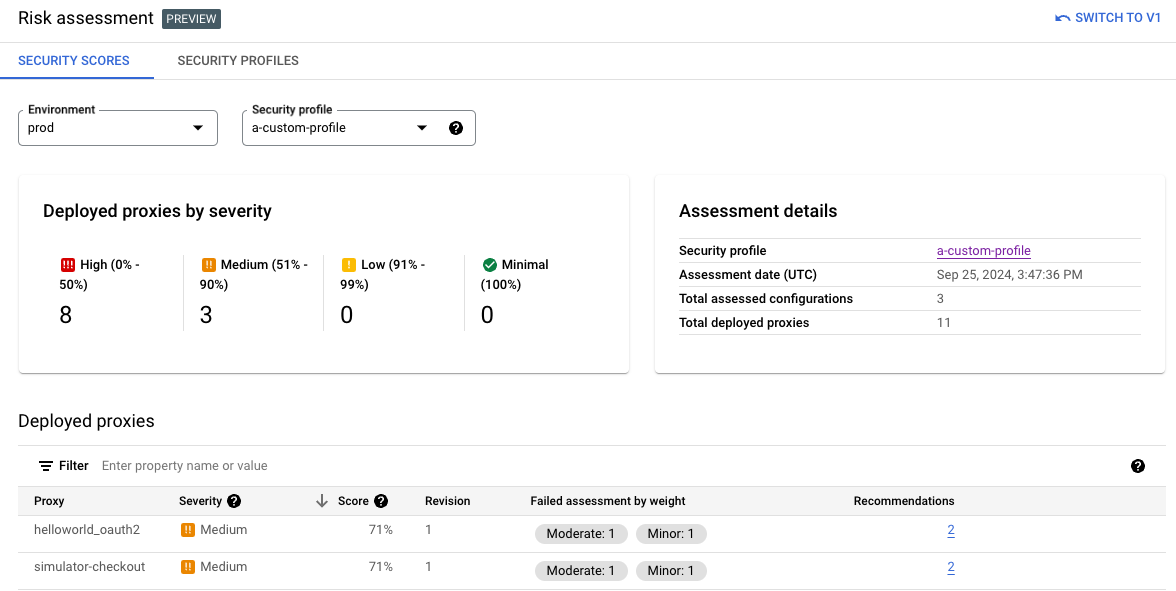

Visualizzare le valutazioni del rischio nella UI di Apigee

La pagina Valutazione del rischio mostra i punteggi che misurano la sicurezza della tua API in ogni ambiente.

Per aprire la pagina Valutazione dei rischi:

Nella console Google Cloud , vai alla pagina Sicurezza API avanzata > Valutazione del rischio.

Vai alla valutazione del rischio

Viene visualizzata la pagina Valutazione del rischio:

La pagina è suddivisa nelle seguenti sezioni:

- Ambiente: seleziona l'ambiente in cui visualizzare le valutazioni.

- Profilo di sicurezza: seleziona il profilo predefinito (

google-default) o un profilo personalizzato, se disponibile. Consulta la sezione Profili di sicurezza per informazioni sui profili di sicurezza. - Proxy di cui è stato eseguito il deployment per gravità: una volta impostato l'ambiente, la pagina mostra un riepilogo delle gravità nei proxy di quell'ambiente. Consulta Concetti e punteggio della valutazione del rischio.

- Dettagli della valutazione: mostra il profilo di sicurezza, la data e l'ora della valutazione, il totale

delle configurazioni valutate e il totale dei proxy di cui è stato eseguito il deployment per l'ambiente selezionato. Il conteggio totale delle configurazioni valutate riflette il numero totale di "controlli" eseguiti. Questo conteggio

potrebbe essere superiore al numero di valutazioni in un profilo; alcune valutazioni,

come la verifica che l'attributo "continueOnError" sia impostato su

false, controllano anche se i criteri correlati sono implementati e attivati. - Proxy di cui è stato eseguito il deployment: un riepilogo dei proxy di cui è stato eseguito il deployment nell'ambiente e dei relativi punteggi di valutazione dei rischi:

- Proxy: il nome del proxy.

- Gravità: la gravità della valutazione del rischio per il proxy. Per informazioni, consulta Punteggi e gravità della sicurezza.

- Punteggio: il punteggio di valutazione del rischio per il proxy. Per informazioni, consulta la sezione Concetti e punteggio della valutazione del rischio.

- Revisione: la revisione del proxy su cui è stato valutato il punteggio.

- Valutazioni non superate per peso: il numero di valutazioni non superate raggruppate in base al peso della valutazione.

- Consigli: consigli specifici per migliorare il punteggio del proxy. Fai clic sul numero per visualizzare i consigli.

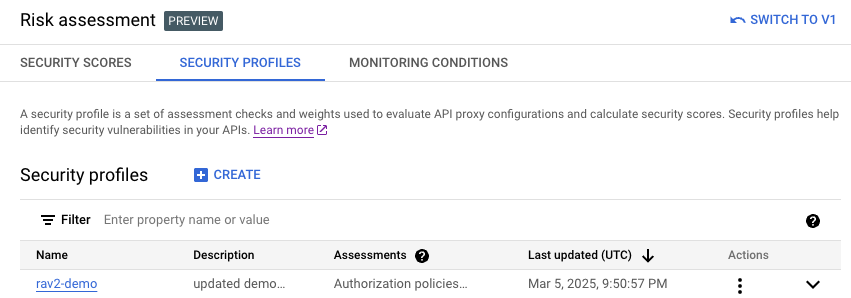

Gestire i profili personalizzati nell'interfaccia utente di Apigee

Questa sezione mostra come visualizzare, creare, modificare ed eliminare i profili personalizzati utilizzando la UI di Apigee. Tieni presente le limitazioni dei profili personalizzati elencate in Limitazioni dei punteggi di sicurezza.

Inizia visualizzando le valutazioni del rischio nella UI di Apigee.

Creare e modificare profili personalizzati

Nella schermata Valutazione del rischio, seleziona la scheda Profili di sicurezza. Per modificare un profilo esistente, fai clic sul nome del profilo per visualizzarne i dettagli, quindi fai clic su Modifica. In alternativa, puoi selezionare Modifica dal menu Azioni nella riga del profilo.

Per creare un nuovo profilo personalizzato, fai clic su + Crea nell'elenco dei profili di sicurezza.

Quando crei o modifichi un profilo personalizzato, puoi impostare questi valori:

- Nome: il nome del profilo di sicurezza. Assicurati che sia univoco per il progetto.

- (Facoltativo) Descrizione. Una descrizione del profilo di sicurezza.

- Controlli della valutazione e Ponderazione della valutazione: uno o più controlli della valutazione da valutare rispetto ai proxy e un peso per ciascuno. Consulta Concetti e punteggio della valutazione del rischio per un elenco dei controlli di valutazione disponibili. Per aggiungere ulteriori controlli e pesi di valutazione al profilo, fai clic su + Aggiungi. Per eliminare una coppia di controllo/peso, fai clic sull'icona del cestino nella riga della coppia.

Profili duplicati

Per duplicare un profilo esistente (per creare un nuovo profilo personalizzato), seleziona Duplica dal menu Azioni nella riga del profilo o fai clic sul nome del profilo nell'elenco dei profili per visualizzare i metadati del profilo, quindi fai clic su Duplica.

Il nome del nuovo profilo personalizzato non può corrispondere a quello del profilo duplicato. Consulta Profilo di sicurezza personalizzato per i requisiti di denominazione del profilo di sicurezza.

Eliminare profili personalizzati

Per eliminare un profilo personalizzato esistente, seleziona Elimina dal menu Azioni nella riga relativa a quel profilo oppure fai clic sul nome del profilo nell'elenco dei profili per visualizzare i metadati del profilo e poi fai clic su Elimina.

Tieni presente che non puoi eliminare il profilo di sistema predefinito (google-default).

L'eliminazione di un profilo personalizzato è effettiva immediatamente e rimuove la possibilità di valutare i proxy in base a quel profilo o di visualizzare le valutazioni precedenti in base a quel profilo personalizzato.

Gestisci le condizioni di monitoraggio e gli avvisi dall'interfaccia utente Apigee

Questa sezione mostra come visualizzare, creare, modificare ed eliminare le condizioni di monitoraggio e creare avvisi di monitoraggio utilizzando la UI di Apigee. Per informazioni su questa funzionalità, consulta Condizioni e avvisi di monitoraggio.

Inizia visualizzando le valutazioni del rischio nell'interfaccia utente di Apigee e poi selezionando la scheda Condizioni di monitoraggio.

Visualizzare, creare e modificare le condizioni di monitoraggio

La pagina principale elenca le condizioni di monitoraggio esistenti. Per visualizzare i dettagli di una condizione di monitoraggio esistente, fai clic sul valore Proxy monitorati/totale proxy di cui è stato eseguito il deployment nella riga relativa a quella condizione di monitoraggio. Per modificare una condizione esistente, seleziona Modifica dal menu Azioni nella riga della condizione di monitoraggio. Per creare una nuova condizione di monitoraggio, fai clic su + Crea condizione di monitoraggio sopra l'elenco dei risultati.

Le condizioni di monitoraggio includono le seguenti impostazioni:

- Ambiente: l'ambiente in cui viene creata la condizione di monitoraggio. Non modificabile dopo la creazione della condizione di monitoraggio.

- Profilo di sicurezza/Profilo: il profilo di sicurezza valutato.

- Condizione/i: indica se

Include alloIncludei proxy specificati dall'ambiente. Se è selezionatoInclude, seleziona ogni proxy da includere selezionando la casella accanto al nome del proxy.

Visualizzazione delle metriche di Monitoring

Visualizza le metriche per una condizione di monitoraggio in Cloud Monitoring. Per visualizzare le metriche, fai clic su Visualizza nella riga della condizione di monitoraggio.

Elimina le condizioni di monitoraggio

Per eliminare una condizione di monitoraggio esistente, seleziona Elimina dal menu Azioni nella riga della condizione di monitoraggio, quindi conferma.

Si verifica un leggero ritardo prima che le metriche di Cloud Monitoring smettano di essere pubblicate.

Creare avvisi di monitoraggio

Per creare un nuovo avviso di monitoraggio, seleziona Crea avviso di monitoraggio dal menu Azioni nella riga della condizione di monitoraggio. Questa azione ti indirizza alla pagina Avvisi di Cloud Monitoring nella console Google Cloud e precompila alcuni valori in base alla condizione di monitoraggio. Per ulteriori informazioni, consulta Avvisi di sicurezza.

Analisi del rischio v1

Questa sezione descrive l'analisi del rischio v1. Per informazioni sulla valutazione del rischio v2, consulta Valutazione del rischio v2.

Punteggi di sicurezza

I punteggi di sicurezza valutano la sicurezza delle tue API, nonché la loro security posture nel tempo. Ad esempio, un punteggio che fluttua molto potrebbe indicare che il comportamento dell'API cambia frequentemente, il che potrebbe non essere auspicabile. Le modifiche in un ambiente che potrebbero causare un calo del punteggio includono:

- Deployment di molti proxy API senza i criteri di sicurezza necessari.

- Un picco di traffico illecito da sorgenti dannose.

Osservare le modifiche ai punteggi di sicurezza nel tempo fornisce un buon indicatore di qualsiasi attività indesiderata o sospetta nell'ambiente.

I punteggi di sicurezza vengono calcolati in base al tuo profilo di sicurezza, che specifica le categorie di sicurezza che vuoi che i punteggi valutino. Puoi utilizzare il profilo di sicurezza predefinito di Apigee oppure puoi creare un profilo di sicurezza personalizzato che includa solo le categorie di sicurezza più importanti per te.

Tipi di valutazione dei punteggi di sicurezza

Esistono tre tipi di valutazione che contribuiscono al punteggio di sicurezza complessivo calcolato da Advanced API Security:

Valutazione dell'origine: valuta il traffico di abusi rilevato utilizzando le regole di rilevamento di Advanced API Security. Il termine "abuso" si riferisce a richieste inviate all'API per scopi diversi da quelli per cui è stata progettata.

- Valutazione del proxy: valuta il livello di implementazione dei vari criteri di sicurezza

nei seguenti ambiti:

- Mediazione: verifica che una delle seguenti policy di mediazione sia configurata per tutti i proxy nell'ambiente: OASValidation o SOAPMessageValidation.

- Sicurezza:

- Autorizzazione: verifica se una delle seguenti policy di autorizzazione è configurata per tutti i proxy nell'ambiente:

- CORS: verifica se CORS è configurato.

- Threat: verifica se uno dei seguenti criteri è configurato per tutti i proxy nell'ambiente: XMLThreatProtection o JSONThreatProtection.

Per saperne di più, consulta Come le norme influiscono sui punteggi di sicurezza dei proxy.

- Valutazione della destinazione: controlla se la sicurezza del livello di trasporto reciproco (mTLS) è configurata con i server di destinazione nell'ambiente.

A ciascuno di questi tipi di valutazione viene assegnato un punteggio proprio. Il punteggio complessivo è la media dei punteggi dei singoli tipi di valutazione.

In che modo i criteri influiscono sui punteggi di sicurezza del proxy

Per le valutazioni proxy, i punteggi di sicurezza si basano sui criteri che utilizzi. La modalità di valutazione di queste norme dipende dal fatto che siano allegate ai flussi e, in caso affermativo, dalla modalità di allegato:

- Solo le norme associate a un flusso (pre-flusso, flusso condizionale, post-flusso nei proxy o flusso condiviso) influiscono sui punteggi. I criteri non collegati ad alcun flusso non influenzano i punteggi.

- I punteggi proxy tengono conto dei flussi condivisi chiamati da un proxy tramite hook di flusso e criteri FlowCallout nel proxy, a condizione che il criterio FlowCallout sia collegato a un flusso. Tuttavia, se FlowCallout non è collegato a un flusso, le norme del flusso condiviso collegato non influiscono sui punteggi di sicurezza.

- L'incatenamento dei flussi condivisi non è supportato. Le norme incluse tramite il concatenamento dei flussi condivisi non vengono valutate durante il calcolo dei punteggi di sicurezza.

- Per le policy associate ai flussi condizionali, i punteggi di sicurezza tengono conto solo della presenza delle policy, non della loro applicazione o modalità di applicazione in fase di runtime.

Profili di sicurezza

Un profilo di sicurezza è un insieme di categorie di sicurezza (descritte di seguito) in base alle quali vuoi che le tue API vengano valutate. Un profilo può contenere qualsiasi sottoinsieme delle categorie di sicurezza. Per visualizzare i punteggi di sicurezza di un ambiente, devi prima collegare un profilo di sicurezza all'ambiente. Puoi utilizzare il profilo di sicurezza predefinito di Apigee oppure creare un profilo di sicurezza personalizzato che contenga solo le categorie di sicurezza importanti per te.

Profilo di sicurezza predefinito

Advanced API Security fornisce un profilo di sicurezza predefinito che contiene tutte le categorie di sicurezza. Se utilizzi il profilo predefinito, i punteggi di sicurezza si baseranno su tutte le categorie.

Profilo di sicurezza personalizzato

I profili di sicurezza personalizzati ti consentono di basare i punteggi di sicurezza solo sulle categorie di sicurezza che vuoi includere nel punteggio. Consulta Creare e modificare profili di sicurezza per scoprire come creare un profilo personalizzato.

Categorie di sicurezza

I punteggi di sicurezza si basano su una valutazione delle categorie di sicurezza descritte di seguito.

| Categoria | Descrizione | Consiglio |

|---|---|---|

| Comportamenti illeciti | Verifica la presenza di abusi, che includono tutte le richieste inviate all'API per scopi diversi da quelli per cui è stata progettata, ad esempio volumi elevati di richieste, scraping dei dati e abusi relativi all'autorizzazione. | Consulta Consigli per evitare abusi |

| Autorizzazione | Verifica se è presente un criterio di autorizzazione. | Aggiungi uno dei seguenti criteri al proxy: |

| CORS | Verifica se è presente una policy CORS. | Aggiungi una policy CORS al proxy. |

| MTLS | Verifica se hai configurato mTLS (mutual Transport Layer Security) per il server di destinazione. | Consulta Configurazione mTLS del server di destinazione. |

| Mediazione | Verifica se hai implementato una norma di mediazione. | Aggiungi uno dei seguenti criteri ai tuoi proxy: |

| Minaccia | Controlla se è in vigore una policy di protezione dalle minacce. | Aggiungi uno dei seguenti criteri ai tuoi proxy: |

Limitazioni dei punteggi di sicurezza v1

I punteggi di sicurezza presentano le seguenti limitazioni:

- Puoi creare fino a 100 profili personalizzati per organizzazione.

- I punteggi di sicurezza vengono generati solo se un ambiente ha proxy, server di destinazione e traffico.

- I proxy appena implementati non mostrano immediatamente i punteggi.

Ritardi nei dati

I dati su cui si basano i punteggi di sicurezza di Advanced API Security presentano i seguenti ritardi, dovuti al modo in cui vengono elaborati:

- Quando abiliti Advanced API Security in un'organizzazione, possono essere necessarie fino a 6 ore prima che i punteggi dei proxy e delle destinazioni esistenti vengano riflessi in un ambiente.

- La visualizzazione dei nuovi eventi correlati ai proxy (deployment e undeployment) e ai target (creazione, aggiornamento, eliminazione) in un ambiente può richiedere fino a 6 ore prima di essere visualizzati nel punteggio dell'ambiente.

- I dati che confluiscono nella pipeline di Apigee Analytics hanno un ritardo medio di 15-20 minuti. Di conseguenza, i dati relativi all'abuso dei punteggi delle origini hanno un ritardo di elaborazione di circa 15-20 minuti.

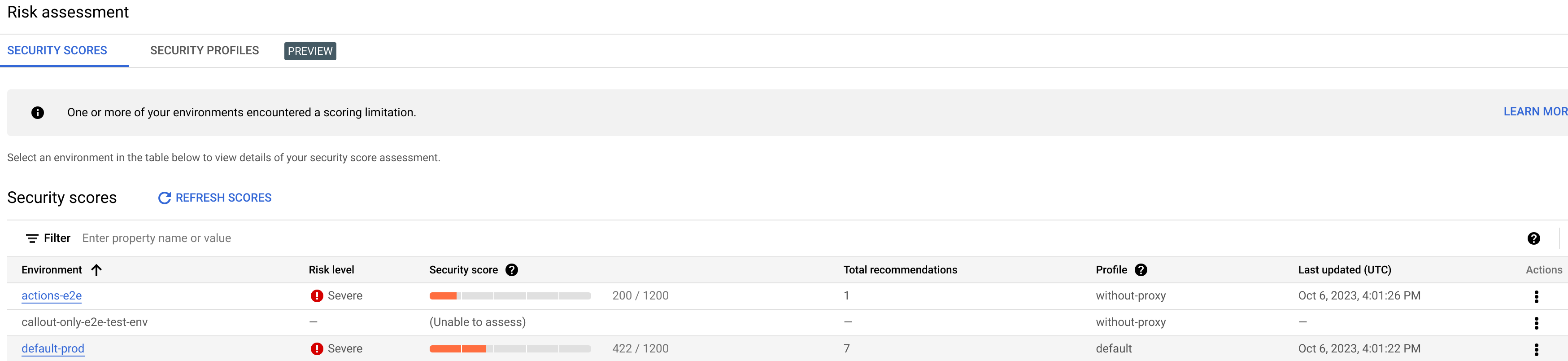

Apri la pagina Valutazione del rischio.

La pagina Valutazione del rischio mostra i punteggi che misurano la sicurezza della tua API in ogni ambiente.

Il caricamento della pagina Valutazione del rischio potrebbe richiedere alcuni minuti. Il caricamento della pagina richiederà più tempo per gli ambienti con un volume elevato di traffico e un numero elevato di proxy e target.

Apigee nella console Cloud

Per aprire la pagina Valutazione dei rischi:

Nella console Google Cloud , vai alla pagina Sicurezza API avanzata > Valutazione del rischio.

Vai alla valutazione del rischio

Viene visualizzata la pagina Valutazione del rischio:

La pagina ha due schede, descritte nelle sezioni seguenti:

- Punteggi di sicurezza: visualizza i punteggi di sicurezza.

- Profili di sicurezza: visualizza, crea e modifica i profili di sicurezza.

Visualizzare i punteggi di sicurezza

Per visualizzare i punteggi di sicurezza, fai clic sulla scheda Punteggi di sicurezza.

Tieni presente che per un ambiente non vengono calcolati punteggi finché non alleghi un profilo di sicurezza, come descritto in Allegare un profilo di sicurezza a un ambiente. Apigee fornisce un criterio di sicurezza predefinito oppure puoi creare un profilo personalizzato, come descritto in Creare e modificare i profili di sicurezza.

La tabella Punteggi di sicurezza mostra le seguenti colonne:

- Ambiente: l'ambiente in cui vengono calcolati i punteggi.

- Livello di rischio: il livello di rischio per l'ambiente, che può essere basso, moderato o grave.

- Punteggio di sicurezza: il punteggio totale per l'ambiente, su 1200.

- Consigli totali: il numero di consigli forniti.

- Profilo: il nome del profilo di sicurezza allegato.

- Ultimo aggiornamento: l'ultima data in cui sono stati aggiornati i punteggi di sicurezza.

- Azioni: fai clic sul menu con tre puntini nella riga dell'ambiente per eseguire

le seguenti azioni:

- Collega profilo: collega un profilo di sicurezza all'ambiente.

- Scollega profilo: scollega un profilo di sicurezza dall'ambiente.

Allegare un profilo di sicurezza a un ambiente

Per visualizzare i punteggi di sicurezza di un ambiente, devi prima collegare un profilo di sicurezza all'ambiente nel seguente modo:

- In Azioni, fai clic sul menu con tre puntini nella riga dell'ambiente.

- Fai clic su Allega profilo.

- Nella finestra di dialogo Collega profilo:

- Fai clic sul campo Profilo e seleziona il profilo che vuoi allegare. Se non hai creato un profilo di sicurezza personalizzato, l'unico profilo disponibile è default.

- Fai clic su Assegna.

Quando colleghi un profilo di sicurezza a un ambiente, Advanced API Security inizia immediatamente a valutarlo e assegnargli un punteggio. Tieni presente che potrebbero essere necessari alcuni minuti prima che il punteggio venga visualizzato.

Il punteggio complessivo viene calcolato a partire dai singoli punteggi nei tre tipi di valutazione:

- Valutazione dell'origine

- Valutazione proxy

- Valutazione destinazione

Tieni presente che tutti i punteggi sono compresi tra 200 e 1200. Punteggi di valutazione più alti indicano un rischio per la sicurezza inferiore.

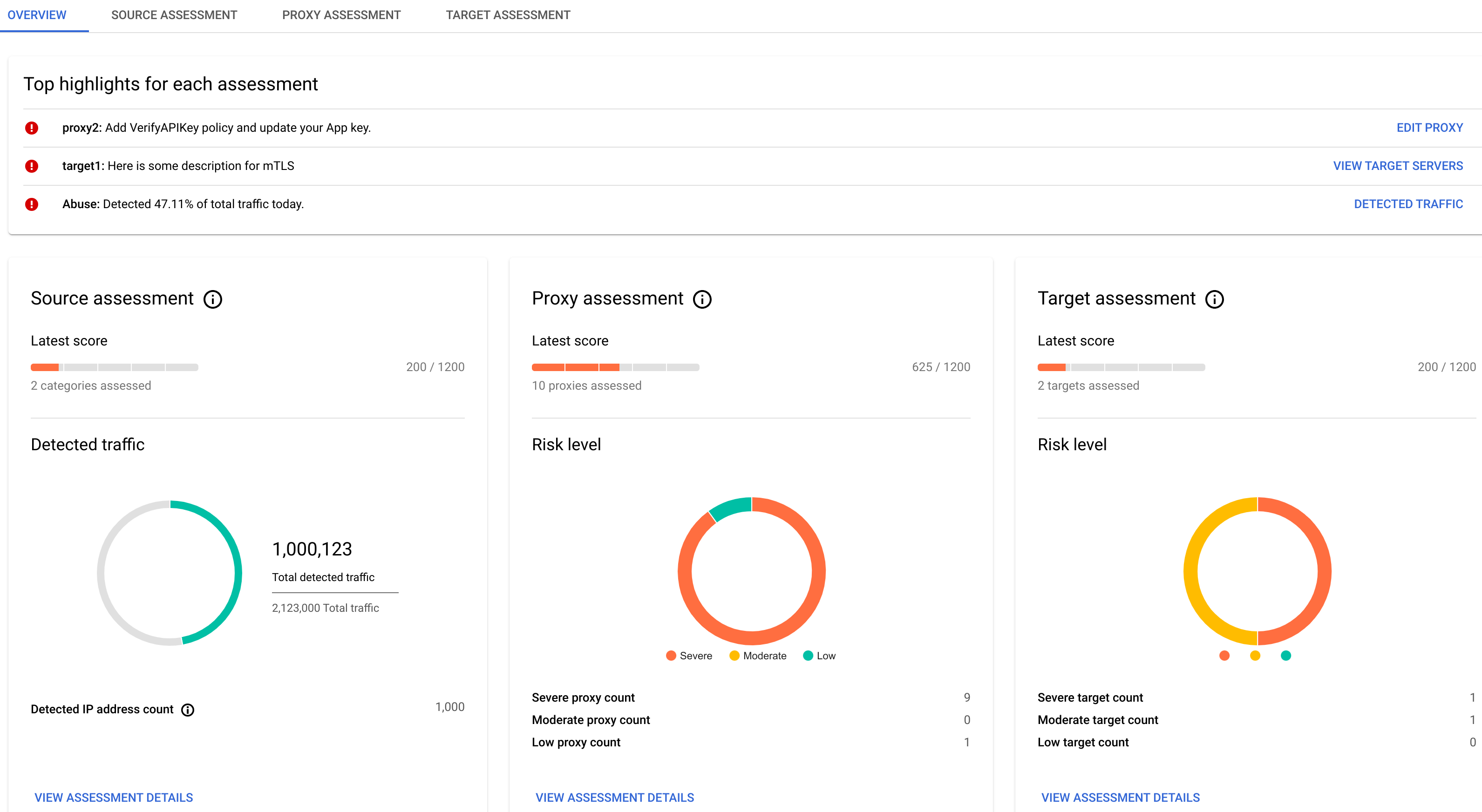

Visualizza i punteggi

Dopo aver collegato un profilo di sicurezza a un ambiente, puoi visualizzare i punteggi e i consigli nell'ambiente. Per farlo, fai clic sulla riga dell'ambiente nella pagina principale Punteggi di sicurezza. Vengono visualizzati i punteggi per l'ambiente, come mostrato di seguito:

La visualizzazione mostra quattro schede:

Panoramica

La scheda Panoramica mostra quanto segue:

- Punti salienti principali per ogni valutazione:

- Proxy: mostra il consiglio principale per i proxy nell'ambiente. Fai clic su Modifica proxy per aprire l'editor proxy di Apigee, dove puoi implementare il suggerimento.

- Target: mostra il consiglio principale per i target nell'ambiente. Fai clic su Visualizza server di destinazione per aprire la scheda Server di destinazione nella pagina Gestione > Ambienti nell'interfaccia utente di Apigee.

- Sorgente: mostra il traffico illecito rilevato. Fai clic su Traffico rilevato per visualizzare la scheda Traffico rilevato nella pagina Rilevamento abusi.

- Riepiloghi per Valutazione origine, Valutazione proxy e Valutazione target,

inclusi:

- Il punteggio più recente per ogni tipo di test.

- Il riquadro Valutazione origine mostra il traffico abusivo rilevato e il conteggio degli indirizzi IP.

- I riquadri Valutazione proxy e Valutazione target mostrano il livello di rischio per queste valutazioni.

- Fai clic su Visualizza dettagli valutazione in uno dei riquadri di riepilogo per visualizzare i dettagli del tipo di valutazione:

- Cronologia della valutazione, che mostra un grafico dei punteggi totali giornalieri per l'ambiente in un periodo di tempo recente, che puoi scegliere di 3 o 7 giorni. Per impostazione predefinita, il grafico mostra 3 giorni. Il grafico mostra anche il punteggio totale medio nello stesso periodo.

Tieni presente che un punteggio viene calcolato per il tipo di valutazione solo se c'è qualcosa da valutare. Ad esempio, se non sono presenti server di destinazione, non verrà segnalato alcun punteggio per Destinazioni.

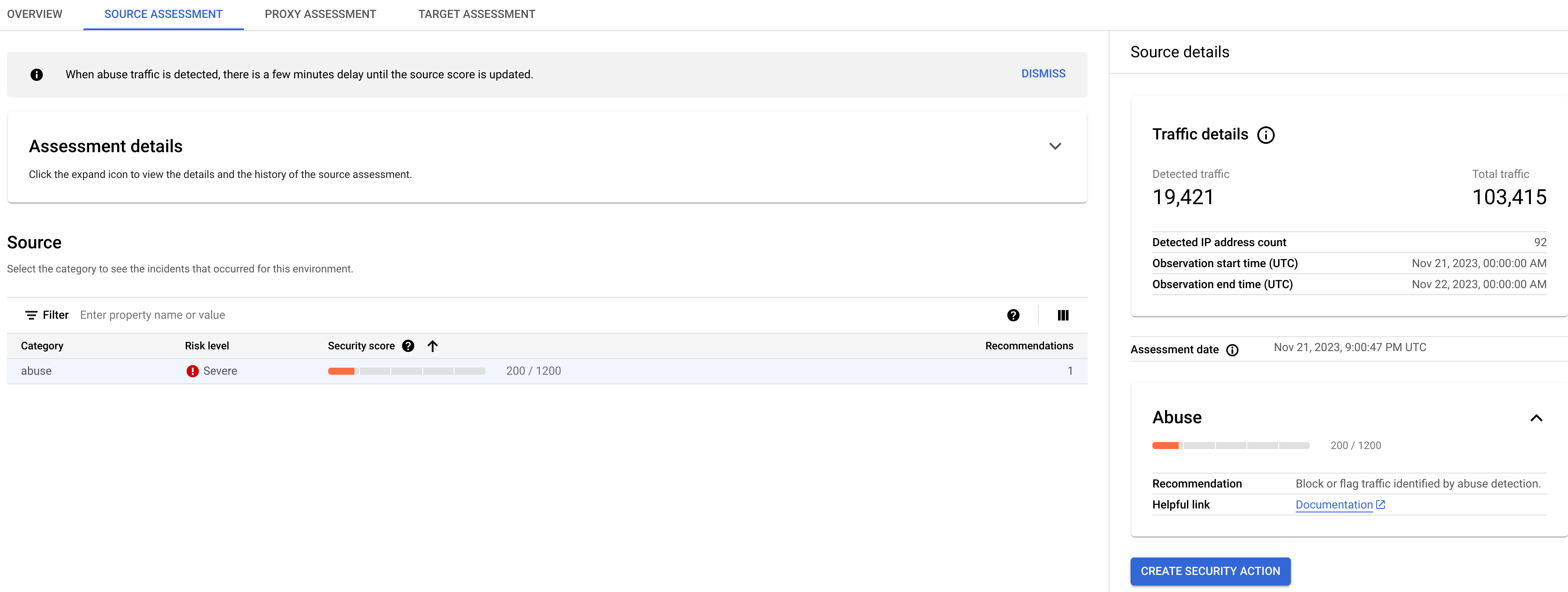

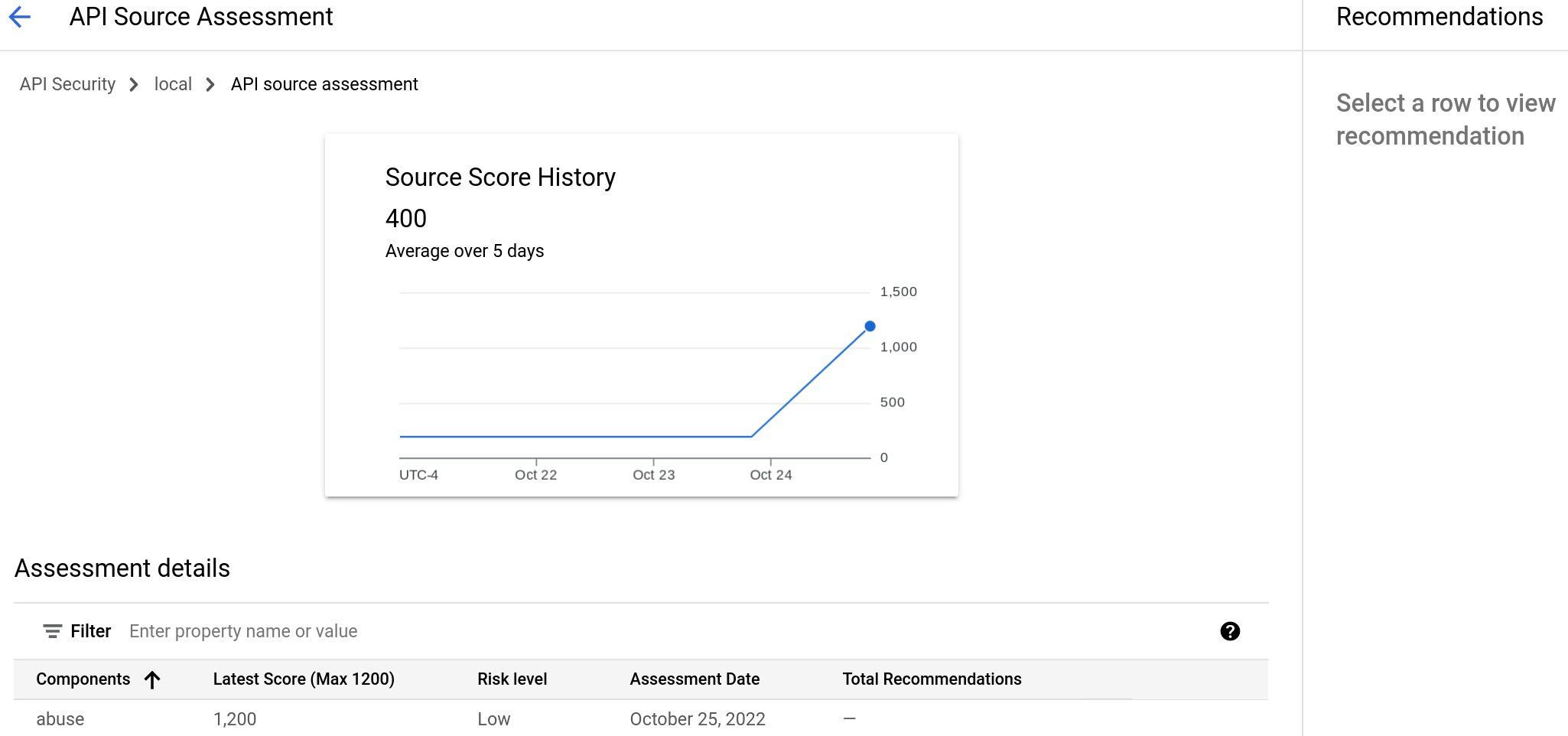

Valutazione dell'origine

Fai clic sulla scheda Valutazione origine per visualizzare i dettagli della valutazione per l'ambiente.

Fai clic sull'icona di espansione a destra di Dettagli valutazione per visualizzare un grafico della valutazione della fonte in un periodo di tempo recente, che puoi scegliere di 3 o 7 giorni.

Il riquadro Origine mostra una tabella con le seguenti informazioni:

- Categoria: la categoria della valutazione.

- Livello di rischio: il livello di rischio per la categoria.

- Punteggio di sicurezza: il punteggio di sicurezza per la categoria di abuso.

- Consigli: il numero di consigli per la categoria.

Dettagli origine

Il riquadro Dettagli origine mostra i dettagli del traffico illecito rilevato nell'ambiente, tra cui:

- Dettagli sul traffico:

- Traffico rilevato:il numero di chiamate API provenienti da un indirizzo IP che è stato rilevato come origine di abuso.

- Traffico totale:il numero totale di chiamate API effettuate.

- Conteggio indirizzi IP rilevati:il numero di indirizzi IP distinti che sono stati rilevati come fonti di abuso.

- Ora di inizio osservazione (UTC): l'ora di inizio in UTC del periodo durante il quale è stato monitorato il traffico.

- Ora di fine osservazione (UTC): l'ora di fine in formato UTC del periodo durante il quale è stato monitorato il traffico.

- Data della valutazione:la data e l'ora in cui è stata eseguita la valutazione.

- Il consiglio per migliorare il punteggio. Consulta Suggerimenti per i comportamenti illeciti per ulteriori suggerimenti sulla gestione del traffico illecito.

Per creare un'azione di sicurezza per risolvere i problemi sollevati dalla valutazione della fonte, fai clic sul pulsante Crea azione di sicurezza.

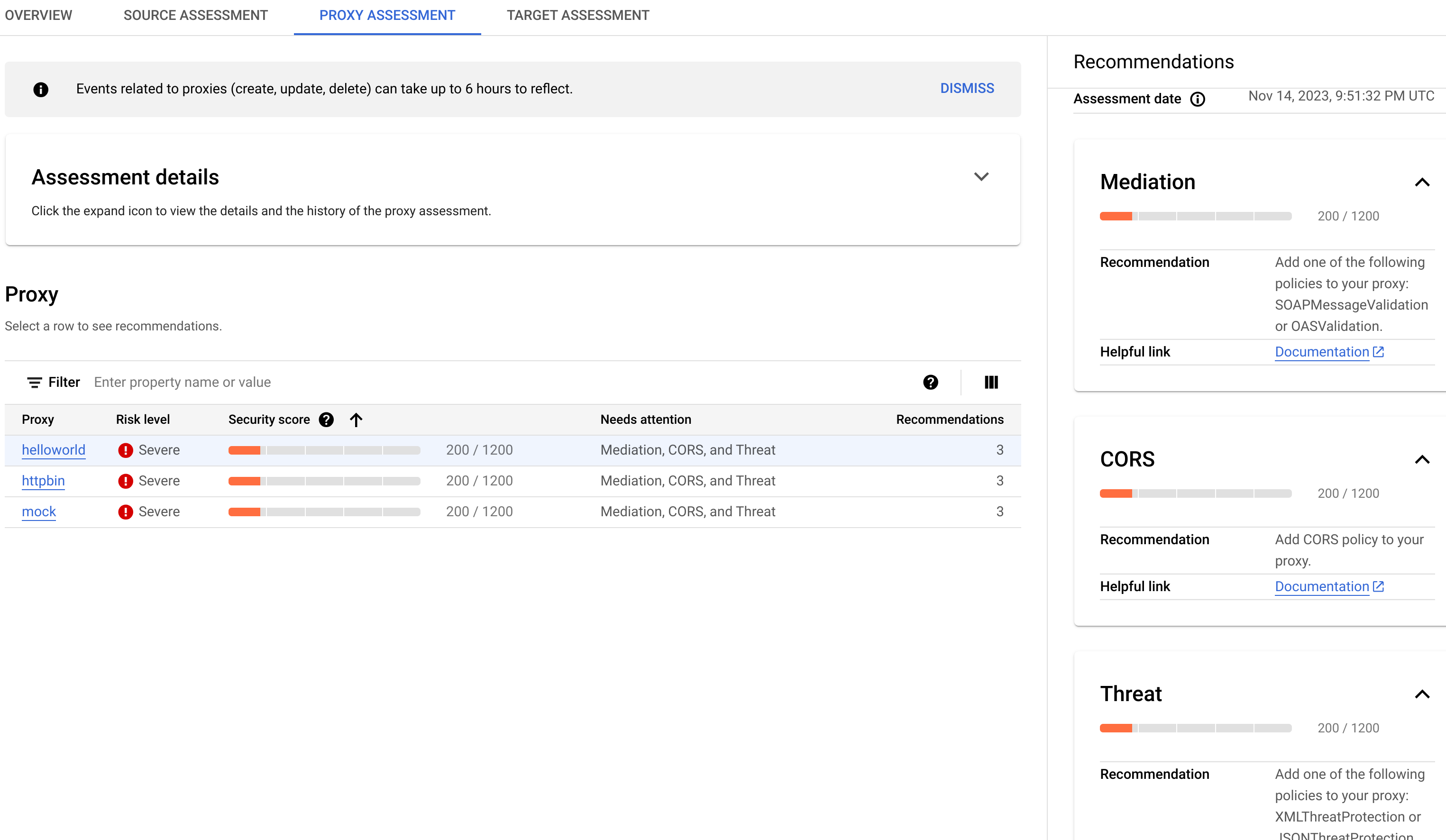

Valutazione proxy

La valutazione del proxy API calcola i punteggi per tutti i proxy nell'ambiente. Per visualizzare la valutazione del proxy, fai clic sulla scheda Valutazione del proxy:

Il riquadro Proxy mostra una tabella con le seguenti informazioni:

- Proxy: il proxy in fase di valutazione.

- Livello di rischio: il livello di rischio per il proxy.

- Punteggio di sicurezza: il punteggio di sicurezza per il proxy.

- Richiede attenzione: le categorie di valutazione che devono essere affrontate per migliorare il punteggio del proxy.

- Consigli: il numero di consigli per il proxy.

Fai clic sul nome di un proxy nella tabella per aprire l'editor proxy, dove puoi apportare le modifiche consigliate al proxy.

Suggerimenti per il proxy

Se un proxy ha un punteggio basso, puoi visualizzare i consigli per migliorarlo nel riquadro Suggerimenti. Per visualizzare i consigli per un proxy, fai clic nella colonna Richiede attenzione per il proxy nel riquadro Proxy.

Viene visualizzato il riquadro Consigli:

- Data della valutazione:la data e l'ora in cui è stata eseguita la valutazione.

- Il consiglio per migliorare il punteggio.

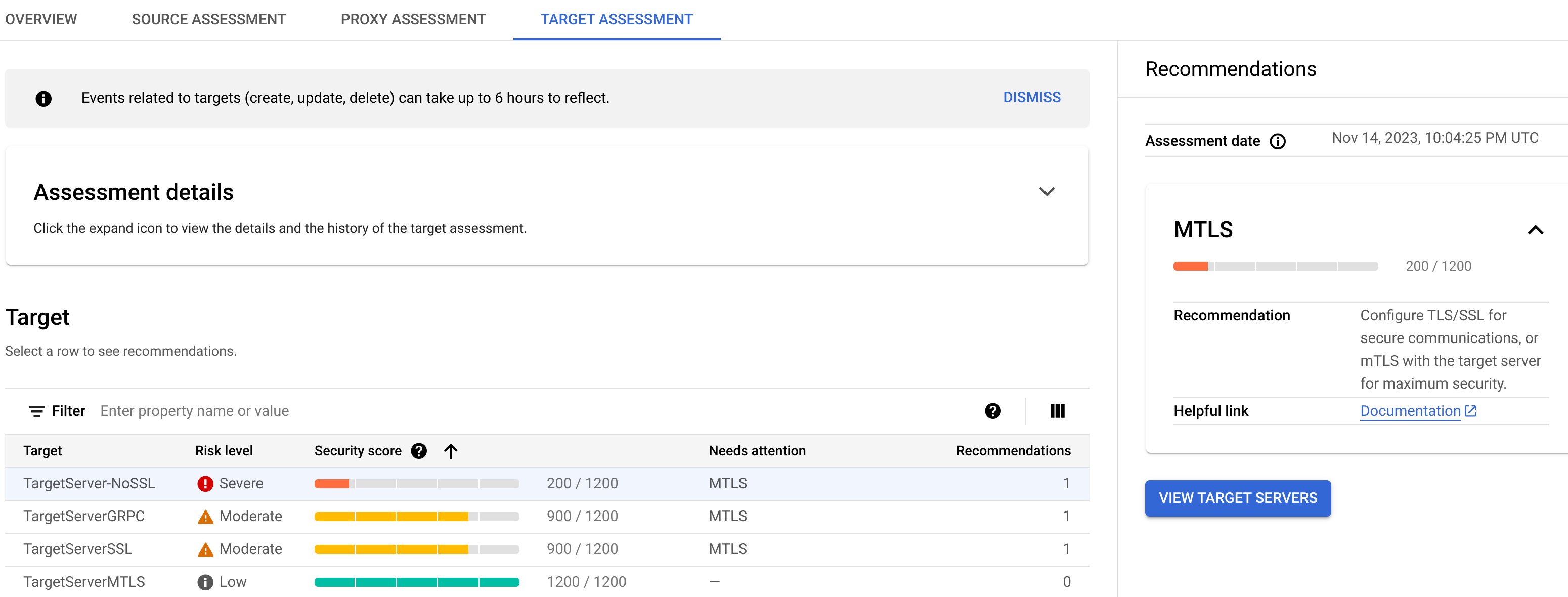

Valutazione destinazione

La valutazione della destinazione calcola un punteggio di sicurezza del livello di trasporto reciproco (mTLS) per ogni server di destinazione nell'ambiente. I punteggi target vengono assegnati come segue:

- Nessun TLS presente: 200

- TLS unidirezionale presente: 900

- Autenticazione bidirezionale o mTLS presente: 1200

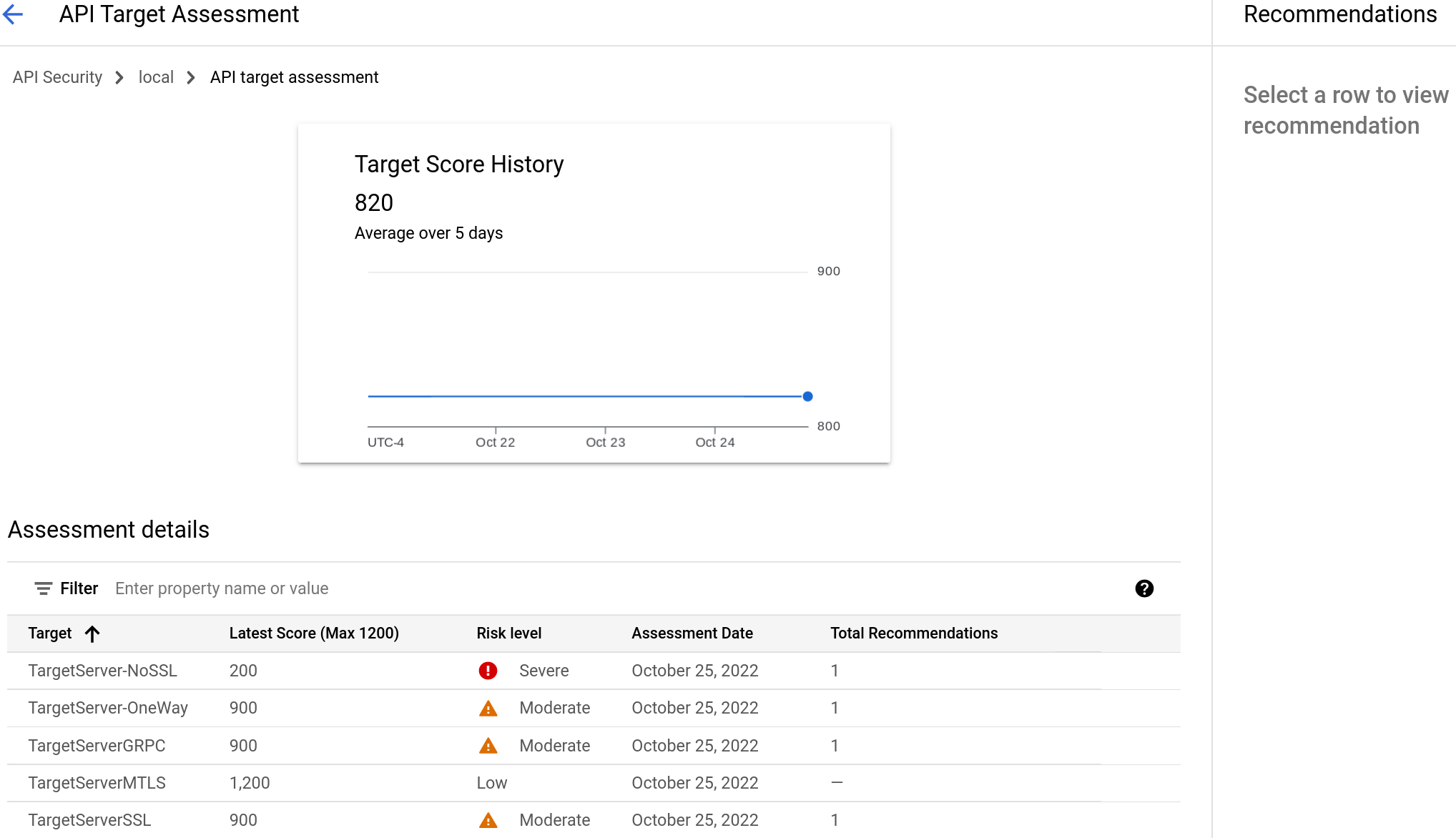

Per visualizzare la valutazione del target, fai clic sulla scheda Valutazione del target:

Il riquadro Target mostra le seguenti informazioni:

- Target: il nome del target.

- Livello di rischio: il livello di rischio per il target.

- Punteggio di sicurezza: il punteggio di sicurezza per il target.

- Richiede attenzione: le categorie di valutazione che devono essere affrontate per migliorare il punteggio per il target.

- Consigli: il numero di consigli per il target.

Fai clic sul nome di un target nella tabella per aprire la scheda Server target nella pagina Gestione > Ambienti della UI di Apigee, dove puoi applicare le azioni consigliate al target.

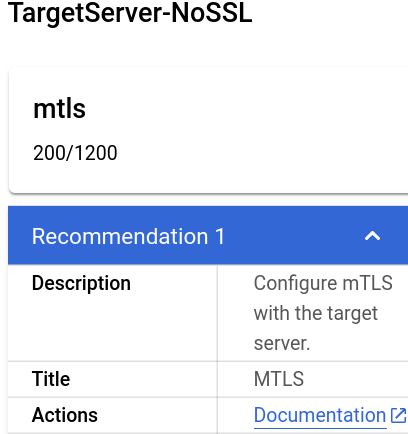

Consigli sul target

Se un server di destinazione ha un punteggio basso, puoi visualizzare i suggerimenti per migliorarlo nel riquadro Suggerimenti. Per visualizzare i consigli per un target, fai clic nella colonna Richiede attenzione per il target nel riquadro Target.

Viene visualizzato il riquadro Consigli:

- Data della valutazione:la data e l'ora in cui è stata eseguita la valutazione.

- Il consiglio per migliorare il punteggio.

Creare e modificare profili di sicurezza

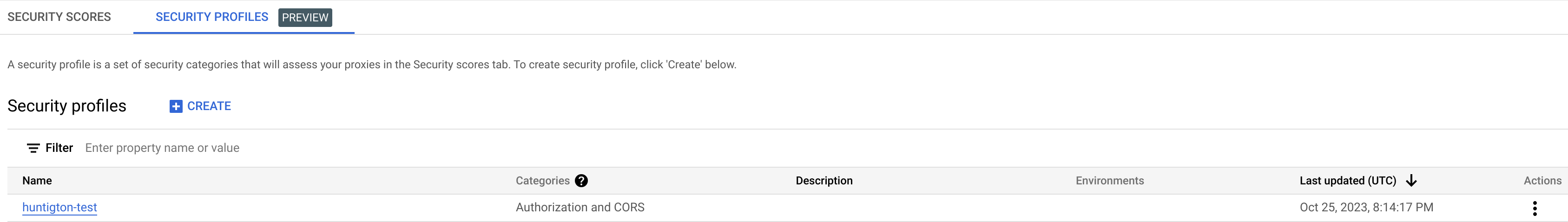

Per creare o modificare un profilo di sicurezza, seleziona la scheda Profili di sicurezza.

La scheda Profili di sicurezza mostra un elenco di profili di sicurezza, tra cui le seguenti informazioni:

- Nome:il nome del profilo.

- Categorie:le categorie di sicurezza incluse nel profilo.

- Descrizione:la descrizione facoltativa del profilo.

- Ambienti:gli ambienti a cui è collegato il profilo. Se questa colonna è vuota, il profilo non è collegato ad alcun ambiente.

- Ultimo aggiornamento (UTC): la data e l'ora dell'ultimo aggiornamento del profilo.

- Azioni:un menu con i seguenti elementi:

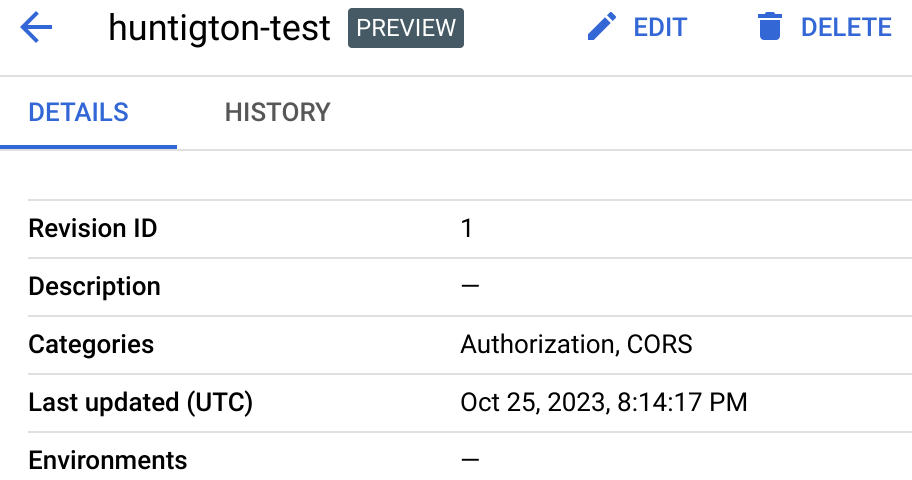

Visualizzare i dettagli di un profilo di sicurezza

Per visualizzare i dettagli di un profilo di sicurezza, fai clic sul relativo nome nella riga del profilo. Vengono visualizzati i dettagli del profilo come mostrato di seguito.

La prima riga della scheda Dettagli mostra l'ID revisione: l'ultimo numero di revisione del profilo. Quando modifichi un profilo e ne cambi le categorie di sicurezza, l'ID revisione viene incrementato di 1. Tuttavia, la semplice modifica della descrizione del profilo non aumenta l'ID revisione.

Le righe sottostanti mostrano le stesse informazioni visualizzate nella riga del profilo nella scheda Profili di sicurezza.

La visualizzazione dei dettagli del profilo include anche due pulsanti denominati Modifica ed Elimina, che puoi utilizzare per modificare o eliminare un profilo di sicurezza.

Cronologia

Per visualizzare la cronologia del profilo, fai clic sulla scheda Cronologia. Viene visualizzato un elenco di tutte le revisioni del profilo. Per ogni revisione, l'elenco mostra:

- ID revisione: il numero di revisione.

- Categorie: le categorie di sicurezza incluse in quella revisione del profilo.

- Ultimo aggiornamento (UTC): data e ora in UTC in cui è stata creata la revisione.

Creare un profilo di sicurezza personalizzato

Per creare un nuovo profilo di sicurezza personalizzato:

- Fai clic su Crea nella parte superiore della pagina.

- Nella finestra di dialogo che viene visualizzata, inserisci le seguenti informazioni:

- Nome:il nome del profilo. Il nome deve contenere da 1 a 63 lettere minuscole, numeri o trattini e deve iniziare con una lettera e terminare con una lettera o un numero. Il nome deve essere diverso dal nome di qualsiasi profilo esistente.

- (Facoltativo) Descrizione:una descrizione del profilo.

- Nel campo Categorie, seleziona le categorie di valutazione da includere nel profilo.

Modificare un profilo di sicurezza personalizzato

Per modificare un profilo di sicurezza personalizzato:

- Alla fine della riga del profilo di sicurezza, fai clic sul menu Azioni.

- Seleziona Modifica.

- Nella pagina Modifica profilo di sicurezza, puoi modificare:

- Descrizione:la descrizione facoltativa del profilo di sicurezza.

- Categorie:le categorie di sicurezza selezionate per il profilo. Fai clic sul menu a discesa e modifica le categorie selezionate selezionandole o deselezionandole nel menu.

- Fai clic su OK.

Eliminare un profilo di sicurezza personalizzato

Per eliminare un profilo di sicurezza, fai clic su Azioni alla fine della riga del profilo e seleziona Elimina. Tieni presente che l'eliminazione di un profilo comporta anche il distacco da tutti gli ambienti.

UI Apigee classica

Per aprire la visualizzazione Punteggi di sicurezza:

- Apri la UI Apigee classica.

- Seleziona Analizza > Sicurezza API > Punteggi di sicurezza.

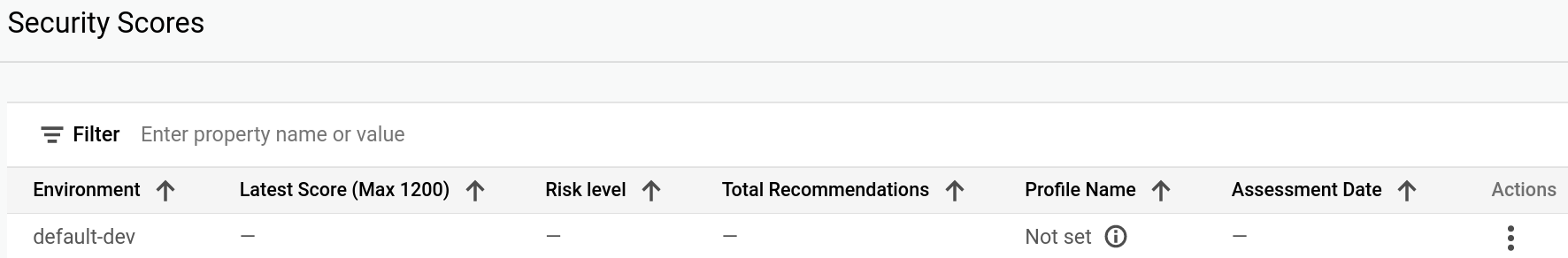

Viene visualizzata la visualizzazione Punteggi di sicurezza:

Tieni presente che non vengono calcolati punteggi per un ambiente finché non viene collegato un profilo di sicurezza all'ambiente. Apigee fornisce un criterio di sicurezza predefinito oppure puoi creare un profilo personalizzato utilizzando l'API Apigee. Per i dettagli, vedi Utilizzare un profilo di sicurezza personalizzato.

Nell'immagine sopra, non è stato allegato alcun profilo di sicurezza all'ambiente integration, quindi la colonna Nome profilo mostra Non impostato per quell'ambiente.

La tabella Punteggi di sicurezza mostra le seguenti colonne:

- Ambiente: l'ambiente in cui vengono calcolati i punteggi.

- Punteggio più recente: il punteggio totale più recente per l'ambiente, su 1200.

- Livello di rischio: il livello di rischio, che può essere basso, moderato o grave.

- Consigli totali: il numero di consigli forniti. Ogni consiglio corrisponde a una riga nella tabella Richiede attenzione.

- Nome profilo: il nome del profilo di sicurezza.

- Data della valutazione: l'ultima data in cui sono stati calcolati i punteggi di sicurezza.

Allegare un profilo di sicurezza a un ambiente

Per visualizzare i punteggi di sicurezza di un ambiente, devi prima collegare un profilo di sicurezza all'ambiente nel seguente modo:

- In Azioni, fai clic sul menu con tre puntini nella riga dell'ambiente.

- Fai clic su Allega profilo.

- Nella finestra di dialogo Collega profilo:

- Fai clic sul campo Profilo e seleziona il profilo che vuoi allegare. Se non hai creato un profilo di sicurezza personalizzato, l'unico profilo disponibile è default.

- Fai clic su Assegna.

Quando colleghi un profilo di sicurezza a un ambiente, Advanced API Security inizia immediatamente a valutarlo e assegnargli un punteggio. Tieni presente che la visualizzazione del punteggio potrebbe richiedere alcuni minuti.

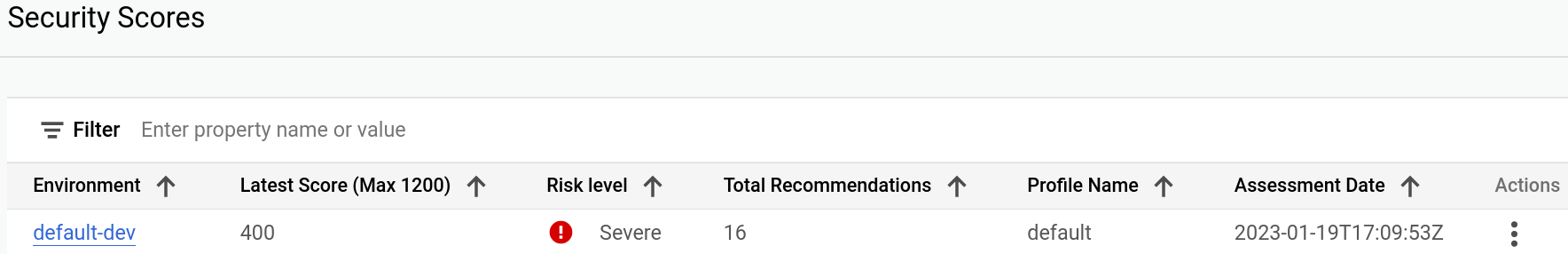

L'immagine seguente mostra la visualizzazione Punteggi di sicurezza con un ambiente a cui è collegato il profilo di sicurezza predefinito:

La riga relativa all'ambiente ora mostra il punteggio di sicurezza più recente, il livello di rischio, il numero di consigli per le azioni di sicurezza da intraprendere e la data di valutazione del punteggio.

Il punteggio complessivo viene calcolato a partire dai singoli punteggi nei tre tipi di valutazione:

- Valutazione dell'origine

- Valutazione proxy

- Valutazione destinazione

Tieni presente che tutti i punteggi sono compresi tra 200 e 1200. Più alto è il punteggio, migliore è la valutazione della sicurezza.

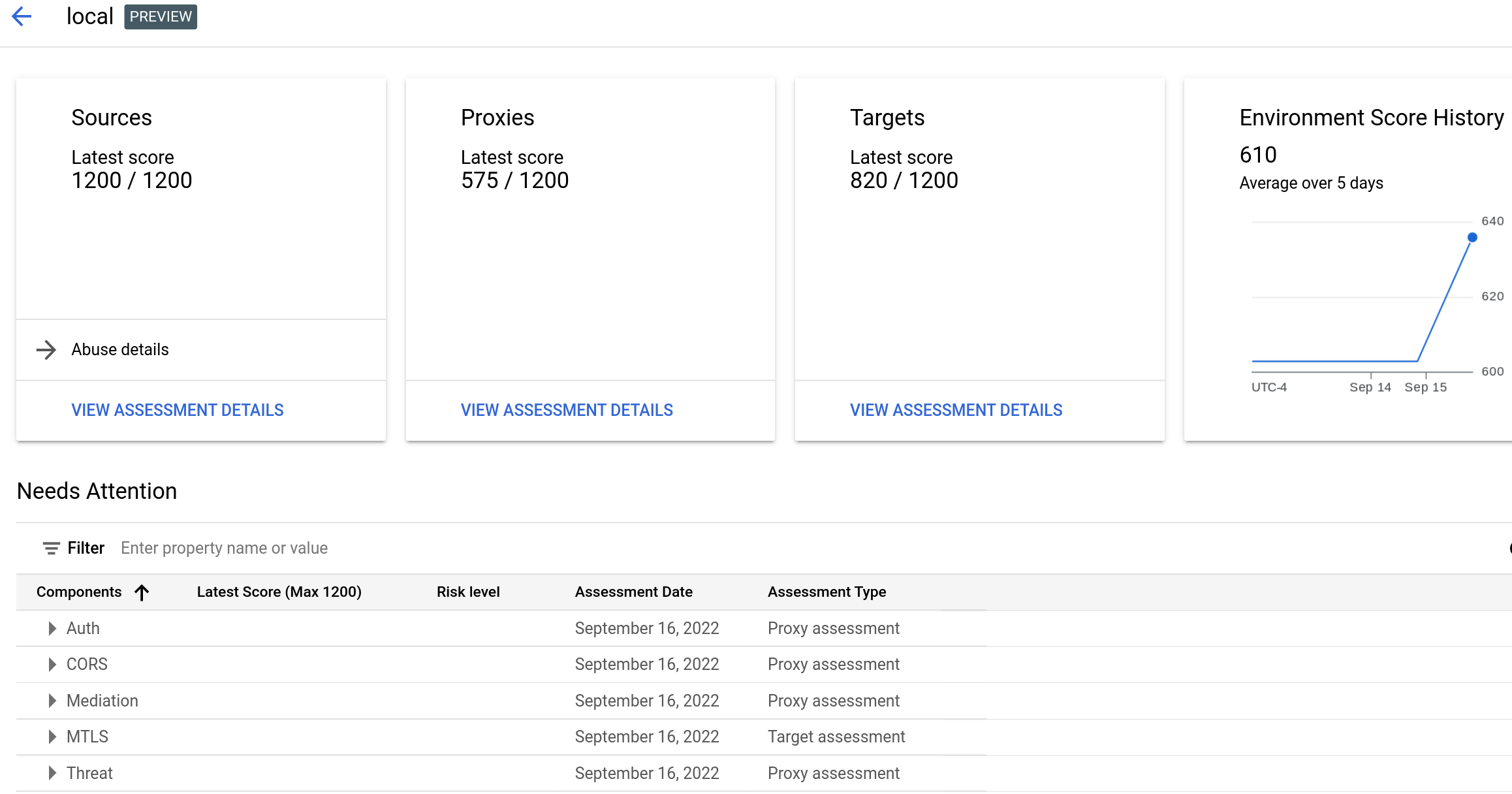

Visualizza i punteggi

Dopo aver collegato un profilo di sicurezza a un ambiente, puoi visualizzare i punteggi e i consigli nell'ambiente. Per farlo, fai clic sulla riga dell'ambiente nella visualizzazione principale Punteggi di sicurezza. Vengono visualizzati i punteggi per l'ambiente, come mostrato di seguito:

La visualizzazione mostra:

- I punteggi più recenti per Origini, Proxy e Destinazioni. Fai clic su Visualizza dettagli valutazione in uno di questi riquadri per visualizzare la valutazione per quel tipo.

- Cronologia punteggio ambiente, che mostra un grafico dei punteggi totali giornalieri per l'ambiente negli ultimi 5 giorni, nonché il punteggio totale medio nello stesso periodo.

- La tabella Richiede attenzione, che elenca i tipi di valutazione delle tue API in cui puoi migliorare la sicurezza.

Tieni presente che un punteggio viene calcolato per il tipo di valutazione solo se c'è qualcosa da valutare. Ad esempio, se non sono presenti server di destinazione, non verrà segnalato alcun punteggio per Destinazioni.

Le sezioni seguenti descrivono come visualizzare i test per ogni tipo:

La tabella Richiede attenzione

La tabella Richiede attenzione, mostrata sopra, elenca le categorie di API i cui punteggi sono inferiori a 1200, insieme a:

- Il punteggio più recente per la categoria

- Il livello di rischio per la categoria, che può essere basso, moderato o grave

- La data della valutazione

- Il tipo di test

Visualizza i suggerimenti

Per ogni riga della tabella, Advanced API Security fornisce un consiglio per migliorare il punteggio. Puoi visualizzare i consigli nelle visualizzazioni Dettagli valutazione per ciascuno dei tipi Origini, Proxy o Target, come descritto nelle sezioni seguenti:

Puoi aprire una visualizzazione Dettagli valutazione in uno dei seguenti modi:

- Fai clic su Visualizza dettagli valutazione in uno dei riquadri della visualizzazione principale Punteggi di sicurezza.

- Nella tabella Richiede attenzione:

- Espandi il gruppo di categorie nella tabella:

- Fai clic sulla categoria per cui vuoi visualizzare il consiglio. Viene visualizzata la visualizzazione dei dettagli della valutazione corrispondente al suggerimento.

- Espandi il gruppo di categorie nella tabella:

Valutazione dell'origine

La valutazione dell'origine calcola un punteggio di abuso per l'ambiente. Il termine "abuso" si riferisce a richieste inviate all'API per scopi diversi da quelli per cui è stata progettata.

Per visualizzare la valutazione dell'origine, fai clic su Visualizza nel riquadro Origini per aprire la visualizzazione Valutazione dell'origine API:

La cronologia dei punteggi delle fonti mostra i punteggi degli ultimi 5 giorni, insieme alla media e al punteggio più recente. La tabella Dettagli valutazione mostra i punteggi individuali più recenti per le categorie della valutazione.

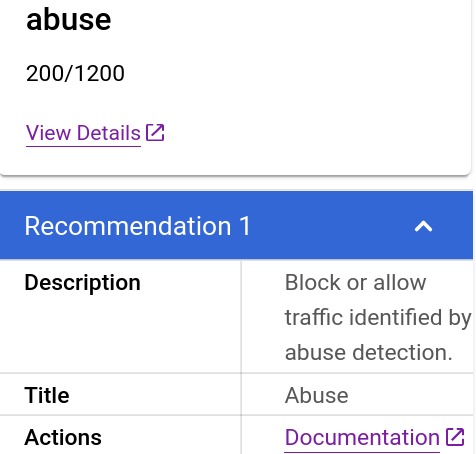

Consigli sulle fonti

Se una categoria ha un punteggio basso, puoi visualizzare i consigli per migliorarlo. Per visualizzare un suggerimento per la categoria Abuso, fai clic sulla relativa riga nella tabella Dettagli della valutazione. In questo modo, il suggerimento viene visualizzato nel riquadro Suggerimenti.

Per visualizzare in dettaglio i dettagli dell'abuso, fai clic su Visualizza dettagli. Si apre la visualizzazione Traffico rilevato nella pagina Rilevamento abusi. La visualizzazione Traffico rilevato mostra informazioni dettagliate sull'abuso rilevato.

Sotto la riga Visualizza dettagli, il riquadro Suggerimenti mostra:

- Viene visualizzato il suggerimento: "Blocca o consenti il traffico identificato dal rilevamento di abusi".

- La riga Azioni mostra un link alla documentazione relativa ai suggerimenti per i contenuti illeciti.

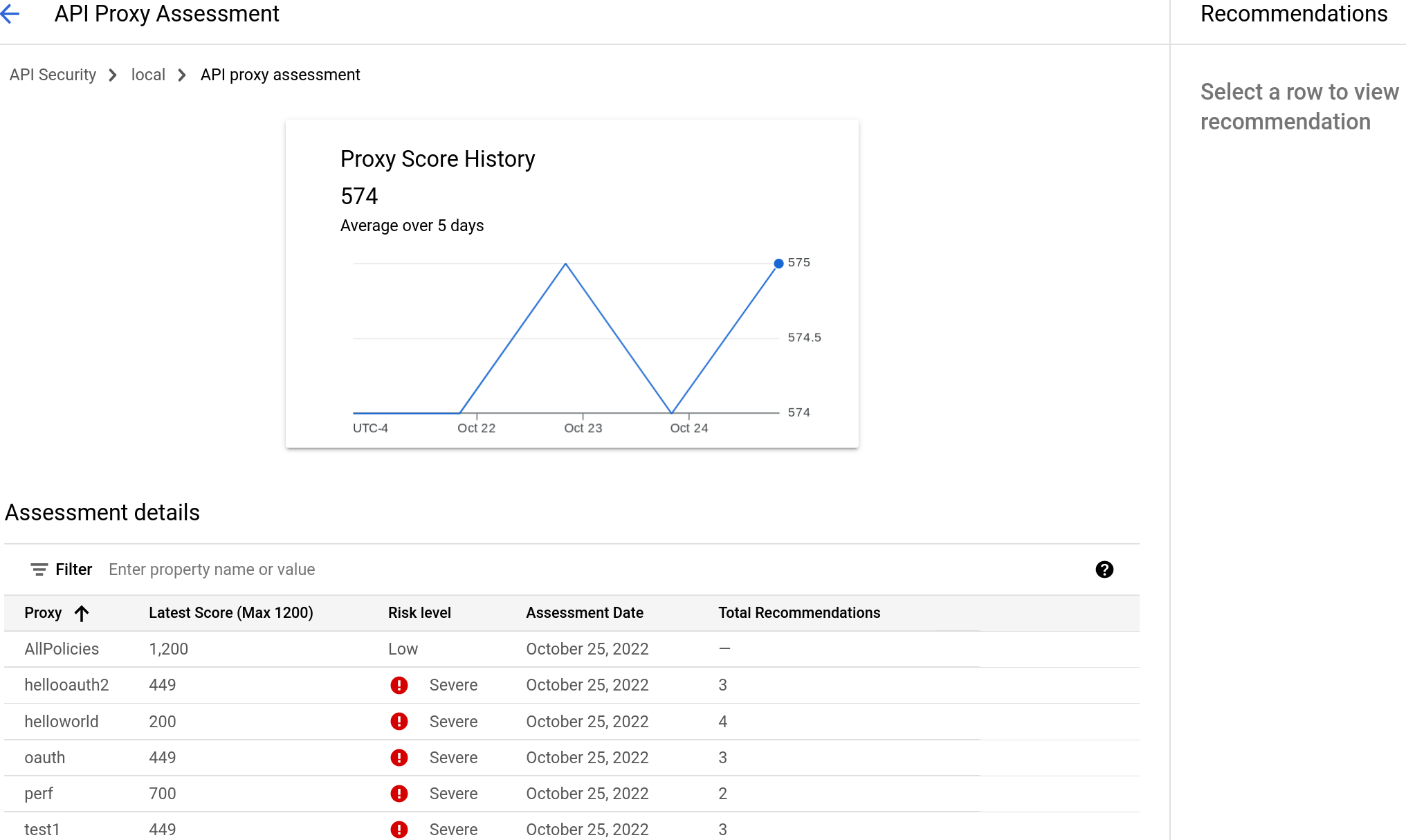

Valutazione proxy

La valutazione del proxy API calcola i punteggi per tutti i proxy nell'ambiente. Per visualizzare la valutazione del proxy, fai clic su Visualizza nel riquadro Proxy per aprire la visualizzazione Valutazione proxy API:

La cronologia dei punteggi proxy mostra i punteggi degli ultimi 5 giorni, insieme alla media e al punteggio più recente. La tabella Dettagli valutazione mostra i punteggi individuali più recenti per le categorie della valutazione.

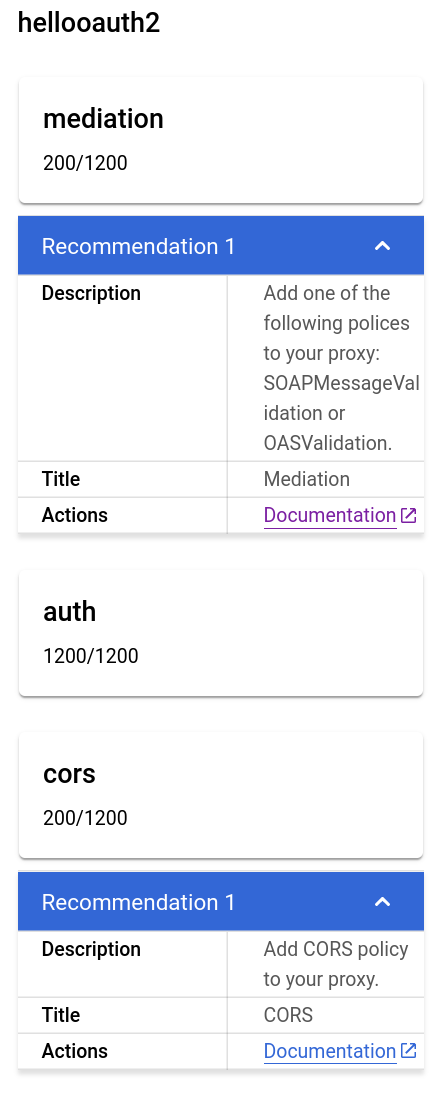

Suggerimenti per il proxy

Se un proxy ha un punteggio basso, puoi visualizzare i consigli per migliorarlo. Ad esempio, per visualizzare i consigli per il proxy hellooauth2, fai clic sulla relativa riga nella tabella Dettagli valutazione. Vengono visualizzati i suggerimenti nel riquadro Suggerimenti. Di seguito ne vengono mostrati due.

Valutazione destinazione

La valutazione della destinazione calcola un punteggio mTLS per ogni server di destinazione nell'ambiente. I punteggi target vengono assegnati come segue:

- Nessun TLS presente: 200

- TLS unidirezionale presente: 900

- Autenticazione bidirezionale o mTLS presente: 1200

Per visualizzare la valutazione della destinazione, fai clic su Visualizza nel riquadro Target per aprire la visualizzazione Valutazione target API:

La cronologia del punteggio target mostra i punteggi degli ultimi 5 giorni, insieme alla media e all'ultimo punteggio. La tabella Dettagli valutazione mostra i punteggi individuali più recenti per le categorie della valutazione.

Consigli sul target

Se un server di destinazione ha un punteggio basso, puoi visualizzare i consigli per migliorarlo. Per visualizzare la valutazione di un server di destinazione, fai clic sulla relativa riga. In questo modo, il suggerimento viene visualizzato nel riquadro Suggerimenti.

Suggerimenti per gli abusi

Se il punteggio della sorgente è basso, Apigee ti consiglia di esaminare gli IP per i quali è stato rilevato un abuso. Se ritieni che il traffico proveniente da questi IP sia abusivo, utilizza la pagina Azioni di sicurezza per bloccare le richieste provenienti da indirizzi IP che sono fonti di traffico abusivo.

Per ottenere maggiori informazioni sull'abuso, puoi utilizzare una delle seguenti risorse:

- La pagina Rilevamento abusi, che mostra informazioni sugli incidenti di sicurezza che coinvolgono il traffico illecito.

- La pagina Report sulla sicurezza.

Ad esempio, puoi creare i seguenti report:

- Indirizzi IP dei bot, come descritto in Esempio: report sugli indirizzi IP dei bot.

- Traffico generato da bot per bot_reason, come descritto in Esempio: report sul traffico generato da bot per motivo del bot.