Diese Seite gilt für Apigee und Apigee Hybrid.

Apigee Edge-Dokumentation aufrufen

![]()

Mit Sicherheitsaktionen von Advanced API Security können Sie Sicherheitsaktionen konfigurieren, die definieren, wie Apigee Traffic verarbeitet. Sie können beispielsweise eine Sicherheitsaktion erstellen, um Anfragen von einer IP-Adresse abzulehnen, die von der Missbrauchserkennung als Missbrauch identifiziert wurde, und den Zugriff auf Ihre APIs zu blockieren.

Damit Sie diese Funktion nutzen können, müssen Sie das Add-on aktivieren. Wenn Sie ein Abo haben, können Sie das Add-on für Ihre Organisation aktivieren. Weitere Informationen finden Sie unter Erweiterte API-Sicherheit für Abo-Organisationen verwalten. Wenn Sie „Pay as you go“-Kunde sind, können Sie das Add-on in Ihren geeigneten Umgebungen aktivieren. Weitere Informationen finden Sie unter Add-on Erweiterte API-Sicherheits verwalten.

Auf dieser Seite erhalten Sie einen Überblick über die Sicherheitsaktionen und deren Verwendung über die Apigee-UI in der Cloud Console. Sie können Sicherheitsaktionen auch über die Security Actions API oder über Terraform verwalten.

Informationen zu den Rollen, die zum Ausführen von Sicherheitsaktionen erforderlich sind, finden Sie unter Erforderliche Rollen für Sicherheitsaktionen.

Funktionsweise von Sicherheitsaktionen

Mit Sicherheitsaktionen können Sie Anfragen basierend auf bestimmten Bedingungen explizit zulassen, ablehnen oder kennzeichnen. Apigee wendet diese Aktionen auf Anfragen an, bevor Ihre API-Proxys sie verarbeiten. In der Regel führen Sie eine Aktion aus folgenden Gründen aus: eine Anfrage entspricht einem unerwünschten Muster oder (im Fall einer Allow-Aktion) Sie möchten eine Deny-Aktion für bestimmte Zugriffe überschreiben.

Mit der Flag-Aktion werden Anfragen zwar an Ihre APIs übergeben, doch werden gekennzeichneten Anfragen bis zu fünf Header hinzugefügt, damit ihr Verhalten beobachtet werden kann.

Mit den Ansichten Missbrauchserkennung Erkannter Traffic oder Vorfall, in denen IP-Adressen und API-Schlüssel angezeigt werden, die Quellen von Missbrauch sind, können Sie ermitteln, für welche Anfragen Aktionen ausgeführt werden sollen.

Sicherheitsaktionen

Sie können die folgenden Arten von Sicherheitsmaßnahmen ergreifen.

| Aktionstyp | Beschreibung | Rangfolge |

|---|---|---|

| Zulassen | Ermöglicht bestimmte Anfragen, die andernfalls durch eine Deny-Aktion blockiert werden. Angenommen, Sie haben eine Sicherheitsaktion erstellt, um Traffic abzulehnen, der mit einer Erkennungsregel getaggt wurde. Sie können eine Allow-Aktion erstellen, um die Deny-Aktion für Anfragen mit bestimmten Bedingungen zu überschreiben. | 1 |

| Ablehnen | Blockiert alle Anfragen, die die Bedingungen der Aktion erfüllen, z. B. von einer angegebenen IP-Adresse aus. Wenn Sie Anfragen ablehnen, antwortet Apigee dem Client mit einem Antwortcode, den Sie auswählen können. | 2 |

| Flag | Sie können Anfragen mit einem Flag versehen, die die angegebene Bedingung erfüllen, damit Ihre Backend-Dienste sie bearbeiten können. Wenn Sie die Anfragen eines Clients kennzeichnen, fügt Apigee der Anfrage bis zu fünf von Ihnen definierte Header hinzu. Ihre Backend-Dienste können die API-Aufrufe entsprechend diesen Flags verarbeiten, z. B. durch Umleitung der Aufrufe zu einem anderen Ablauf. Mit der Flag-Aktion können Sie Ihre Backend-Dienste darüber informieren, dass ein API-Aufruf verdächtig ist. | 3 |

Rangfolge

Wenn eine Anfrage die Bedingung mehrerer Sicherheitsaktionen erfüllt, bestimmt die Rangfolge der Aktionen, welche Aktion ausgeführt wird. Angenommen, eine Anfrage erfüllt die Bedingungen sowohl einer Allow- als auch einer Deny-Aktion. Da die Rangfolge einer Allow-Aktion 1 und die Rangfolge einer Deny-Aktion 2 ist, hat die Allow-Aktion Vorrang, sodass die Anfrage Zugriff auf die API erhält.

Sie können beispielsweise Anfragen von der IP-Adresse eines internen oder vertrauenswürdigen Clients zulassen, auch wenn diese Anfragen mit einer separaten Deny-Aktion übereinstimmen. Die Rangfolge sorgt dafür, dass eine Allow-Aktion für die vertrauenswürdige IP-Adresse jede Deny-Aktion überschreibt.

Proxyspezifische Sicherheitsmaßnahmen

Eine Sicherheitsaktion kann auf alle Proxys in einer Umgebung oder nur auf einen bestimmten Proxy oder bestimmte Proxys in der Umgebung angewendet werden. Informationen zu Einschränkungen für proxyspezifische Sicherheitsaktionen finden Sie unter Einschränkungen bei Sicherheitsaktionen.

Status von Sicherheitsaktionen

Jede Sicherheitsmaßnahme hat einen Status:

- Aktiviert: Die Sicherheitsaktion ist aktiv und wirkt sich auf API-Anfragen aus, solange sie nicht auch abgelaufen ist.

- Deaktiviert: Die Sicherheitsaktion ist inaktiv und wirkt sich nicht auf API-Anfragen aus.

- Pausiert: Die Sicherheitsaktion ist inaktiv und wirkt sich nicht auf API-Anfragen aus.

Einschränkungen bei Sicherheitsaktionen

Sicherheitsaktionen werden auf Ebene der Apigee-Umgebung erzwungen. Für jede Umgebung gelten bei Sicherheitsaktionen die folgenden Einschränkungen:

- Es sind maximal 1.000 aktivierte Aktionen für eine Umgebung zulässig. Aktivierte Aktionen, die auch abgelaufen sind, werden auf dieses Limit angerechnet.

- Sie können für jede Aktion maximal fünf Flaggenüberschriften hinzufügen.

- Proxy-spezifische Sicherheitsaktionen unterstützen maximal 100 Proxys.

- Proxyspezifische Sicherheitsaktionen werden in Apigee Hybrid derzeit nicht unterstützt.

- Mehrere Sicherheitsaktionen mit demselben Namen werden nicht unterstützt. Es ist möglich, mehrere Aktionen mit demselben Namen zu erstellen, indem Sie mehrere Aktionen schnell hintereinander erstellen. In diesem Fall ist nur die letzte Aktion mit diesem Namen wirksam.

Latenzen

Sicherheitsaktionen haben die folgenden Latenzen:

- Wenn Sie eine Sicherheitsaktion erstellen, bearbeiten oder löschen, kann es bis zu 10 Minuten dauern, bis die Änderung wirksam wird. Nachdem eine neue Aktion wirksam und auf API-Traffic angewendet wurde, können Sie die Auswirkungen der Aktion auf der Seite Sicherheitsaktionsdetails sehen. Hinweis:Ob eine Aktion wirksam wurde, lässt sich auf der Seite mit den Details zu den Sicherheitsaktionen nur erkennen, wenn die Aktion auf einen Teil des API-Traffics angewendet wurde.

- Bei aktivierten Sicherheitsaktionen erhöht sich die Antwortzeit von API-Proxys geringfügig (weniger als 2 %).

Sicherheitsaktionen in der Benutzeroberfläche verwalten

In diesem Abschnitt wird beschrieben, wie Sie die Seite Sicherheitsaktionen in der Apigee-Benutzeroberfläche in der Cloud Console verwenden. Sie können Sicherheitsaktionen auch mit der Security Actions API verwalten.

Seite Sicherheitsaktionen öffnen

So öffnen Sie die Seite Sicherheitsaktionen:

Rufen Sie in der Google Cloud -Console die Seite Erweiterte API-Sicherheit > Sicherheitsmaßnahmen auf.

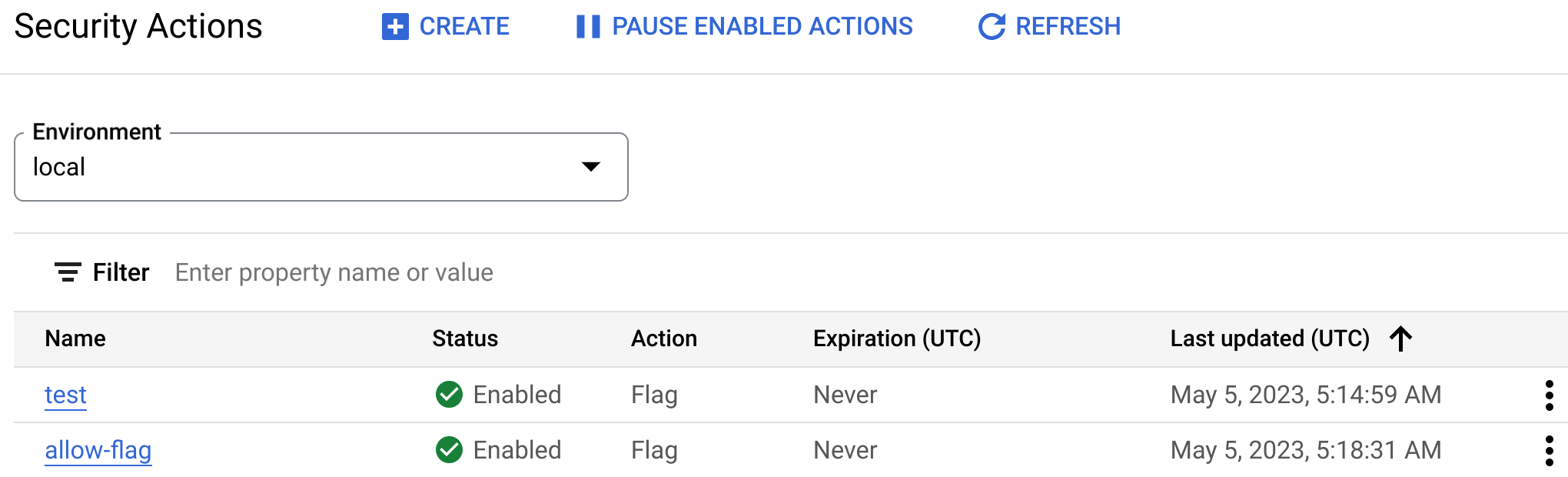

Dadurch wird die Hauptseite Sicherheitsaktionen geöffnet:

Auf der Seite Sicherheitsaktionen können Sie folgende Aufgaben ausführen:

- Neue Sicherheitsaktion erstellen

- Vorhandene Sicherheitsaktion bearbeiten

- Sicherheitsaktionen aktivieren oder deaktivieren

- Alle oder einige aktivierte Sicherheitsaktionen pausieren:

- Sicherheitsaktionen löschen

Die Seite Sicherheitsaktionen enthält eine Liste der Sicherheitsaktionen mit den folgenden Details:

- Name: Der Name der Sicherheitsaktion. Klicken Sie auf den Namen, um die Details der Aktion aufzurufen.

- Status: Der Status der Aktion. Weitere Informationen finden Sie unter Status von Sicherheitsmaßnahmen.

- Aktion: Der Typ der Sicherheitsaktion.

- Ablaufdatum (UTC): Das Ablaufdatum der Aktion.

- Zuletzt aktualisiert (UTC): Das Datum und die Uhrzeit der letzten Aktualisierung der Aktion.

- Ein Dreipunkt-Menü, in dem Sie die Aktion bearbeiten, deaktivieren, aktivieren oder löschen können.

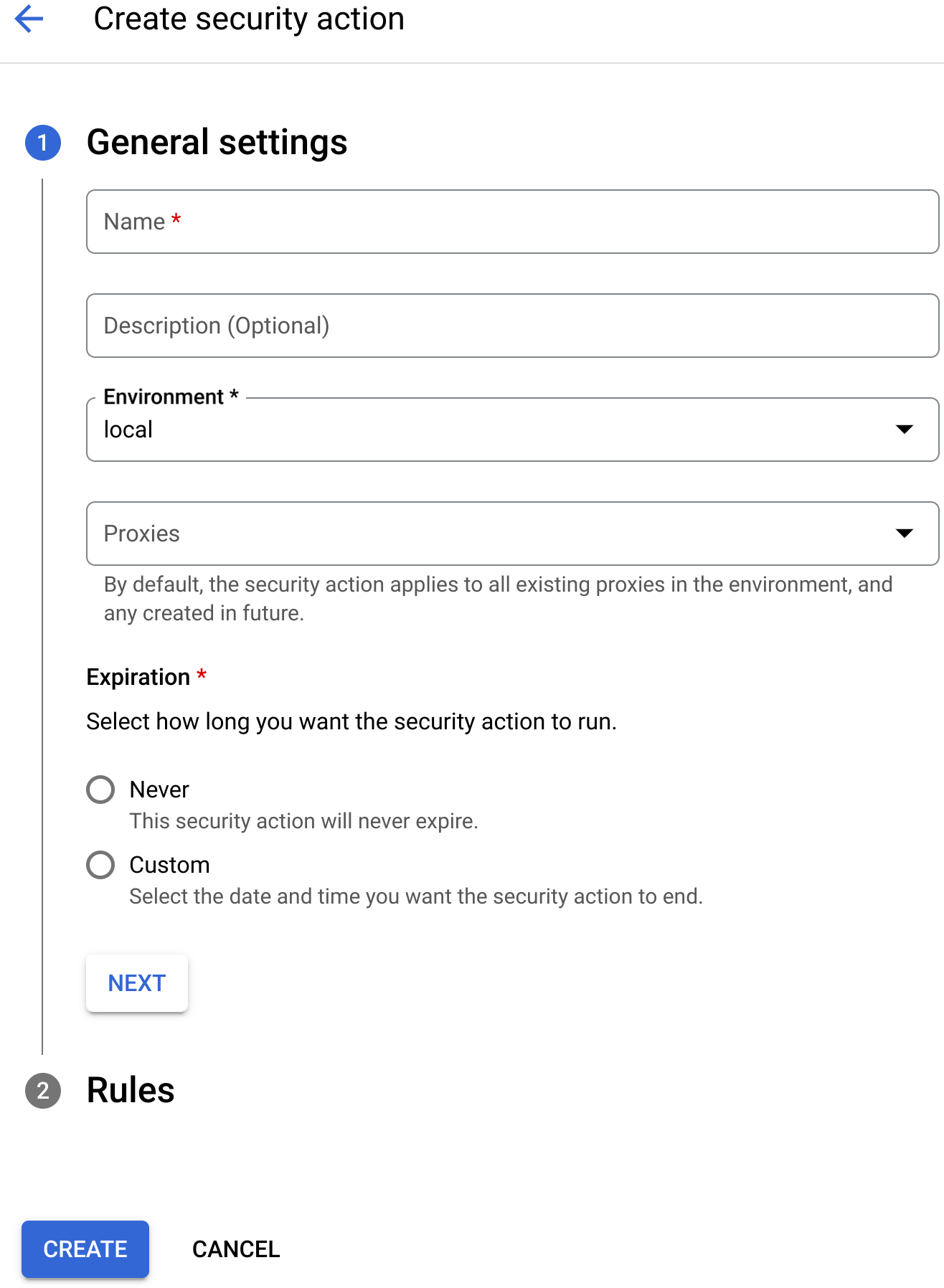

Sicherheitsaktion erstellen oder bearbeiten

In diesem Abschnitt wird erläutert, wie Sie eine Sicherheitsaktion erstellen oder bearbeiten. Nachdem Sie eine Sicherheitsaktion erstellt haben, können Sie den Namen oder die Umgebung nicht mehr ändern.

So erstellen oder bearbeiten Sie eine Sicherheitsmaßnahme:

- Öffnen Sie die Seite Sicherheitsaktionen.

- Wenn Sie eine neue Sicherheitsaktion erstellen möchten, klicken Sie oben auf der Seite auf Erstellen. Wenn Sie eine vorhandene Sicherheitsaktion bearbeiten möchten, klicken Sie entweder in der Aktionsliste im Dreipunkt-Menü für diese Aktion auf „Bearbeiten“ oder wählen Sie die Aktion aus und klicken Sie oben auf der Seite auf Bearbeiten.

- Geben Sie unter Allgemeine Einstellungen die folgenden Einstellungen ein oder bearbeiten Sie sie:

- Name: Der Name für die Sicherheitsaktion.

- Beschreibung (optional): Eine kurze Beschreibung der Aktion.

- Umgebung: Die Umgebung, in der Sie die Sicherheitsaktion erstellen möchten.

- Proxys (optional): Die Proxys, auf die die Sicherheitsaktion angewendet werden soll.

Sie können die Proxyliste mit dem Feld Filter nach Namen einschränken.

- Lassen Sie das Feld Proxys leer, um die Sicherheitsaktion auf alle aktuellen und zukünftigen Proxys in der Umgebung anzuwenden.

- Wählen Sie einzelne Proxys aus, um die Sicherheitsaktion nur auf diese Proxys anzuwenden, und nicht auf eventuelle neue Proxys, die der Umgebung später hinzugefügt werden.

- Mit Alle auswählen können Sie alle aktuellen Proxys in der Umgebung auswählen. Alle später hinzugefügten Proxys werden nicht automatisch in die Regel aufgenommen.

- Ablauf: das Datum und die Uhrzeit des Ablaufs der Aktion, falls vorhanden. Wählen Sie entweder Nie oder Benutzerdefiniert aus und geben Sie dann das gewünschte Datum und die Uhrzeit ein. Sie können auch die Zeitzone ändern.

- Klicken Sie auf Weiter, um den Abschnitt Regel aufzurufen. Geben Sie in diesem Abschnitt Folgendes ein oder bearbeiten Sie es:

- Aktionstyp:Der Typ der Sicherheitsaktion:

- Allow:Die Anfrage ist zulässig.

- Deny:: Die Anfrage wird abgelehnt. Wenn Sie Deny auswählen, können Sie auch den Antwortcode angeben, der zurückgegeben wird, wenn eine Anfrage abgelehnt wird. Folgende Optionen stehen zur Auswahl:

- Vordefiniert: Wählen Sie einen HTTP-Code aus.

- Benutzerdefiniert: Geben Sie einen Antwortcode ein.

- Flag: Die Anfrage ist zulässig, wird aber mit einem speziellen HTTP-Header gekennzeichnet, nach dem ein Proxy suchen kann, um zu ermitteln, ob die Anfrage eine besondere Behandlung erfordert. Wenn Sie unter Header die Option Flag auswählen, können Sie auch Folgendes angeben, um den Header zu definieren:

- Headername

- Headerwert

- Bedingungen:Die Bedingungen, unter denen die Sicherheitsaktion ausgeführt wird.

Geben Sie unter Neue Bedingung Folgendes ein:

- Bedingungstyp: Kann entweder Erkennungsregeln oder eines der folgenden Attribute sein:

- IP-Adressen/CIDR-Bereiche, die gleichzeitig IP-Adressen und IPv4-CIDR-Bereiche enthalten können.

- API-Schlüssel, einen oder mehrere API-Schlüssel.

- API-Produkte, ein oder mehrere Apigee API-Produkte.

- Zugriffstokens, ein oder mehrere Zugriffstoken.

- Entwickler, eine oder mehrere E-Mail-Adressen von Apigee-Entwicklern.

- Entwickler-Apps, eine oder mehrere Apigee-Entwickler-Apps.

- User-Agents: Ein oder mehrere User-Agents.

- HTTP-Methoden, HTTP-Methoden wie GET oder PUT.

- Regionscodes, eine Liste der Regionscodes, auf die angewendet werden soll. Siehe ISO 3166-1-Alpha-2-Codes.

- Autonome Systemnummern (ASNs), eine Liste von ASN-Nummern, auf die reagiert werden soll, z. B. "23". Siehe Autonomes System (Internet).

- Werte: Geben Sie einen der folgenden Werte ein:

- Wenn der Bedingungstyp Erkennungsregeln ist, wählen Sie einen Satz Erkennungsregeln aus, für die eine Anfrage ausgelöst worden sein muss, damit die Sicherheitsaktion angewendet wird.

- Wenn der Bedingungstyp ein Attribut ist, geben Sie die Werte des Attributs ein, auf das die Sicherheitsaktion angewendet werden soll. Wenn das Attribut beispielsweise IP-Adressen/CIDR-Bereiche lautet, geben Sie die IP-Adressen der Quellen der Anfragen ein, auf die die Sicherheitsaktion angewendet werden soll. Sie können eine durch Kommas getrennte Liste mit IPv4- und IPv6-Adressen eingeben.

- Bedingungstyp: Kann entweder Erkennungsregeln oder eines der folgenden Attribute sein:

- Aktionstyp:Der Typ der Sicherheitsaktion:

- Klicken Sie auf Erstellen, um die Sicherheitsaktion zu erstellen.

Sicherheitsaktionen aktivieren, deaktivieren, pausieren oder löschen

In diesem Abschnitt wird beschrieben, wie Sie den Status einer Sicherheitsaktion auf der Seite Sicherheitsaktionen ändern. Informationen zu den einzelnen Statustypen und dazu, wie sie sich auf Aktionen für API-Anfragen auswirken, finden Sie unter Status von Sicherheitsaktionen.

So können Sie den Status ändern:

- Wenn Sie eine aktive Sicherheitsaktion deaktivieren möchten, klicken Sie entweder in der Zeile für die Aktion auf das Dreipunkt-Menü und wählen Sie Deaktivieren aus oder klicken Sie auf den Namen der Sicherheitsaktion und dann oben auf der Seite auf Deaktivieren.

- Wenn Sie eine Sicherheitsaktion aktivieren möchten, klicken Sie entweder in der Zeile für die Aktion auf das Dreipunkt-Menü und wählen Sie Aktivieren aus oder klicken Sie auf den Namen der Sicherheitsaktion und dann oben auf der Seite auf Aktivieren.

- Wenn Sie alle aktiven Sicherheitsaktionen pausieren und damit vorübergehend deaktivieren möchten, klicken Sie oben in der Liste der Sicherheitsaktionen auf Aktivierte Aktionen pausieren. Wenn Sie alle pausierten Aktionen fortsetzen möchten, klicken Sie oben auf der Seite auf Pausierte Aktionen fortsetzen.

Sie können auch eine Sicherheitsmaßnahme löschen. Wenn Sie es löschen, wird es endgültig aus Ihrer Konfiguration entfernt. Wenn Sie eine Sicherheitsaktion löschen möchten, klicken Sie in der Zeile für die Aktion auf das Dreipunkt-Menü und wählen Sie Löschen aus. Alternativ können Sie auf den Namen der Sicherheitsaktion und dann oben auf der Seite auf Löschen klicken.

Details zu Sicherheitsmaßnahmen ansehen

Wenn Sie die aktuellen API-Traffic-Daten für eine Sicherheitsaktion ansehen möchten, klicken Sie auf der Hauptseite für Sicherheitsaktionen auf den Namen der Sicherheitsaktion. Die Seite „Details zu Sicherheitsaktionen“ wird angezeigt. Sie hat zwei Tabs: Übersicht und Attribute.

Übersicht

Wählen Sie den Tab Übersicht aus, um die Seite Übersicht aufzurufen:

Auf der Seite Übersicht werden Informationen zum letzten API-Traffic während des oben ausgewählten Zeitraums angezeigt: 12 Stunden, 1 Tag, 1 Woche oder 2 Wochen.

Auf der Seite werden die folgenden Trafficdaten angezeigt:

- Aktionstyp: „Deny“, „Allow“ oder „Flag“. Informationen zu den Aktionstypen finden Sie unter Sicherheitsaktionen.

- Gesamter Traffic in der Umgebung: Die Gesamtzahl der Anfragen in der Umgebung.

- Gesamtzahl der erkannten Ereigniszugriffe:Die Anzahl der Anfragen, die in der Umgebung „erkannt“ wurden (eine Missbrauchsregel wurde ausgelöst).

- Gesamter Traffic, der von der Maßnahme betroffen ist:

- Bei einer Deny-Aktion die Anzahl der abgelehnten Anfragen.

- Bei einer Flag-Aktion die Anzahl der gekennzeichneten Anfragen.

- Bei einer Allow-Aktion die Anzahl der zulässigen Anfragen.

Auf der Seite werden außerdem die folgenden Grafiken angezeigt:

- Umgebungstraffic-Trends: Diagramme mit erkanntem Traffic, gekennzeichnetem Traffic und dem gesamten Umgebungstraffic. Dieses Diagramm ist auf ein aktuelles Zeitintervall beschränkt, das den gesamten beobachteten Traffic enthält. Dieses Intervall kann kürzer sein als das von Ihnen ausgewählte.

- Top-Regeln

- Top-Länder

- Aktionsdetails

Attribute

Wählen Sie den Tab Attribute aus, um die Seite Attribute aufzurufen.

Auf der Seite Attribute werden Daten für die Sicherheitsaktion nach Attributen, auch als Dimensionen bezeichnet, angezeigt. Dies sind Gruppierungen der Daten, mit denen Sie die Sicherheitsaktionen auf verschiedene Weise ansehen können. Mit dem Attribut „API-Produkte“ können Sie beispielsweise die Sicherheitsaktionen nach API-Produkt anzeigen.

Die auf der Seite Attribute angezeigten Informationen ähneln der Ansicht Attribute für die Attribute für Details zum Vorfall bei Missbrauchserkennung.