Compreender as portas que o plano de tempo de execução híbrido usa é importante para as implementações empresariais. Esta secção descreve as portas usadas para comunicações seguras no plano de execução, bem como as portas externas usadas para comunicações com serviços externos.

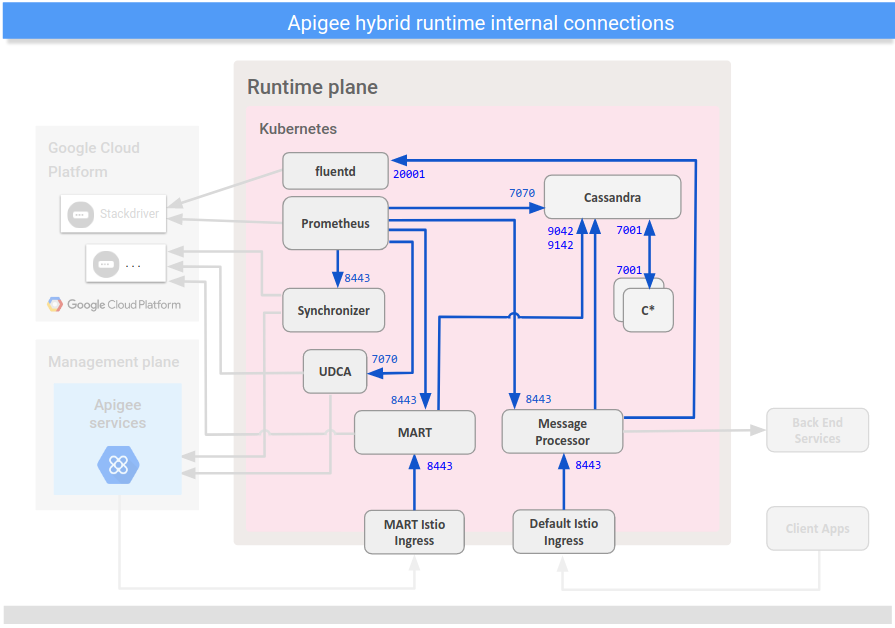

Ligações internas

A comunicação entre o plano de tempo de execução e o plano de gestão é protegida com TLS unidirecional e OAuth 2.0. Os serviços individuais usam protocolos diferentes, consoante o serviço com o qual estão a comunicar.

A imagem seguinte mostra as portas e os canais de comunicação no plano de execução híbrido:

A tabela seguinte descreve as portas e os canais de comunicação no plano de execução híbrido:

| Ligações internas | |||||

|---|---|---|---|---|---|

| Origem | Destino | Protocolo/portas | Protocolo de segurança | Descrição | |

| MART | Cassandra | TCP/9042 TCP/9142 |

mTLS | Envia dados para persistência | |

| MART Istio Ingress | MART | TCP/8443 | TLS | Os pedidos do plano de gestão passam pelo MART Istio Ingress | |

| Entrada Istio predefinida | Processador de mensagens | TCP/8443 | TLS (certificado autoassinado gerado pelo Apigee) | Processa pedidos de API recebidos | |

| Processador de mensagens | Cassandra | TCP/9042 TCP/9142 |

mTLS | Envia dados para persistência | |

| Processador de mensagens | fluentd (Analytics) | TCP/20001 | mTLS | Faz stream de dados para o pod de recolha de dados | |

| Cassandra | Cassandra | TCP/7001 | mTLS | Comunicações de cluster intra-nó. Tenha em atenção que também pode deixar a porta 7000 aberta para a configuração da firewall como uma opção de segurança para uma potencial resolução de problemas. | |

| Prometheus | Cassandra | TCP/7070 (HTTPS) | TLS | Extrai dados de métricas de vários serviços | |

| MART | TCP/8843 (HTTPS) | TLS | |||

| Processador de mensagens | TCP/8843 (HTTPS) | TLS | |||

| Sincronizador | TCP/8843 (HTTPS) | TLS | |||

| UDCA | TCP/7070 (HTTPS) | TLS | |||

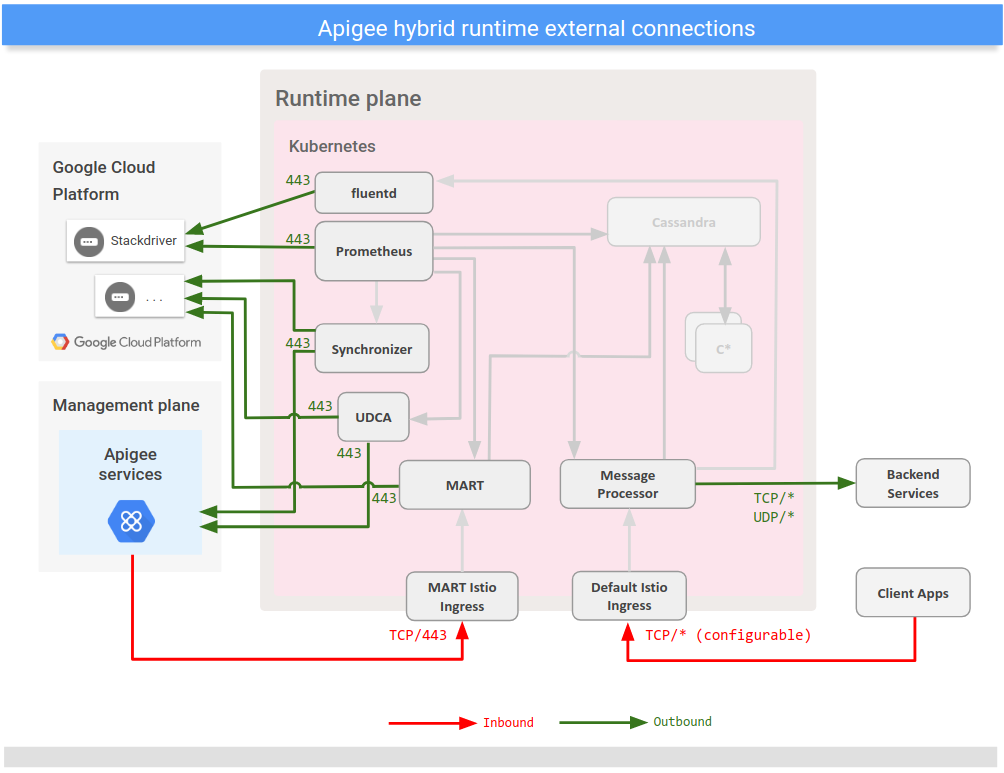

Ligações externas

Para configurar corretamente a firewall de rede, deve conhecer as portas de entrada e saída usadas pelo híbrido para comunicar com serviços externos.

A imagem seguinte mostra as portas usadas para comunicações externas com o plano de tempo de execução híbrido:

A tabela seguinte descreve as portas usadas para comunicações externas com o plano de execução híbrido:

| Ligações externas | |||||

|---|---|---|---|---|---|

| Origem | Destino | Protocolo/portas | Protocolo de segurança | Descrição | |

| Ligações de entrada (expostas externamente) | |||||

| Serviços Apigee | MART Istio Ingress | TCP/443 | OAuth através do TLS 1.2 | Chamadas de API híbridas a partir do plano de gestão | |

| Apps cliente | Entrada do Istio predefinida | TCP/* | Nenhum/OAuth através de TLS 1.2/mTLS | Pedidos de API de apps externas | |

| Ligações de saída | |||||

| Processador de mensagens | Serviços de back-end | TCP/* UDP/* |

Nenhum/OAuth através de TLS 1.2 | Envia pedidos a anfitriões definidos pelo cliente | |

| Sincronizador | Serviços Apigee | TCP/443 | OAuth através do TLS 1.2 | Obtém dados de configuração; estabelece ligação a apigee.googleapis.com |

|

| GCP | Liga-se a iamcredentials.googleapis.com para autorização |

||||

| UDCA (Analytics) | Serviços Apigee (UAP) | TCP/443 | OAuth através do TLS 1.2 | Envia dados para o UAP no plano de gestão e para o GCP; liga-se ao

apigee.googleapis.com e ao storage.googleapis.com |

|

| Prometheus (métricas) | GCP (Stackdriver) | TCP/443 | TLS | Envia dados para o Stackdriver no plano de gestão; liga-se a

monitoring.googleapis.com |

|

| fluentd (registo) | GCP (Stackdriver) | TCP/443 | TLS | Envia dados para o Stackdriver no plano de gestão; liga-se a

logging.googleapis.com |

|

| MART | GCP | TCP/443 | OAuth através do TLS 1.2 | Liga-se a iamcredentials.googleapis.com para autorização |

|

| * indica que a porta é configurável. A Apigee recomenda a utilização da porta 443. | |||||

Não deve permitir ligações externas para endereços IP específicos associados ao

*.googleapis.com. Os endereços IP podem mudar, uma vez que o domínio resolve atualmente para vários endereços.