Esta página se aplica à Apigee e à Apigee híbrida.

Confira a documentação da

Apigee Edge.

![]()

Quando você chama um proxy de API na Apigee que tem segurança do OAuth, a Apigee é responsável por verificar os tokens de acesso. Pense na Apigee como a central de suporte: nenhuma chamada de API pode passar por isso que não tem um token de acesso que pode ser verificado.

Como adicionar uma política VerifyAccessToken

Para configurar a verificação de token, coloque uma política OAuthV2 com a operação VerifyAccessToken no início do fluxo do proxy da API (o início do pré-fluxo ProxyEndpoint). Se inseridos, os tokens de acesso serão verificados antes de qualquer outro processamento e, se um token for rejeitado, a Apigee interromperá o processamento e retornará um erro ao cliente.

Para acessar a página de proxies da API usando a IU da Apigee, siga estas etapas:

Apigee no console do Cloud

No console Google Cloud , acesse a página Desenvolvimento de proxy > Proxies de API.

- Na lista, selecione o proxy que você quer proteger.

- Na página de detalhes do proxy, clique na guia Desenvolver.

- No menu de navegação, em Endpoints de proxy,

padrão, clique em PreFlow. Normalmente, o endpoint

pretendido é chamado de default, mesmo que seja possível

criar vários endpoints de proxy. Se você tiver vários endpoints,

convém seguir estas etapas para realizar a verificação de token

em cada um.

No editor de fluxo de proxy, clique em Adicionar etapa de política.

- Na caixa de diálogo Adicionar etapa de política, selecione Criar nova política.

- Na lista de políticas, em Segurança, selecione OAuth v2.0.

- Se quiser, altere o nome da política e o nome de exibição. Por exemplo, para melhor legibilidade, é possível mudar o Nome de exibição e o Nome para VerifyAccessToken.

- Clique em Adicionar.

IU clássica

- Abra a IU da Apigee.

- Selecione Develop > API Proxies na barra de navegação à esquerda.

- Na lista, selecione o proxy que você quer proteger.

- Na Página de visão geral, clique na guia Desenvolver.

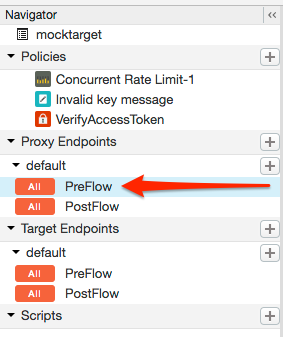

- No navegador, selecione PreFlow para um endpoint listado em Endpoints

do proxy. Normalmente, o endpoint pretendido é chamado de "padrão", mesmo que seja possível

criar vários endpoints de proxy. Se você tiver vários endpoints, convém

seguir estas etapas para realizar a verificação de token em cada um.

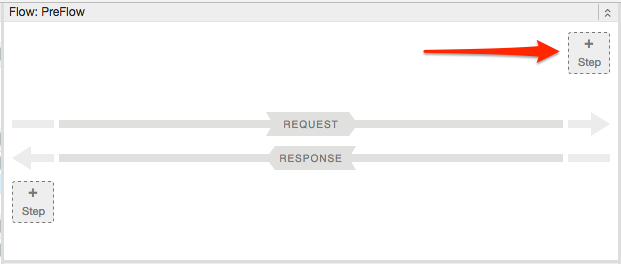

- No editor de fluxo de proxy, clique em + Etapa.

- Selecione Nova instância de política.

- Na lista de políticas, selecione OAuth v2.0.

- Se quiser, altere o nome da política e o nome de exibição. Por exemplo, para uma melhor legibilidade, é possível alterar o nome de exibição e o nome para "VerifyAccessToken".

- Clique em Adicionar.

A política padrão já está configurada com a operação VerifyAccessToken. Portanto, você não precisa fazer mais nada:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<OAuthV2 async="false" continueOnError="false" enabled="true" name="OAuth-v20-1">

<DisplayName>OAuth v2.0 1</DisplayName>

<FaultRules/>

<Properties/>

<Attributes/>

<ExternalAuthorization>false</ExternalAuthorization>

<Operation>VerifyAccessToken</Operation>

<SupportedGrantTypes/>

<GenerateResponse enabled="true"/>

<Tokens/>

</OAuthV2>