このガイドでは、 Google Cloud上で SAP MaxDB が機能する仕組みの概要と、新しい SAP MaxDB システムの実装を計画する際に使用できる詳細情報について説明します。

Google Cloudに SAP MaxDB をデプロイする方法については、以下をご覧ください。

- シングルノード システムをデプロイするには、Cloud カスタマーケアにお問い合わせください。

- RHEL に高可用性(HA)クラスタをデプロイするには、RHEL 上の SAP MaxDB の HA クラスタの手動構成ガイドをご覧ください。

SAP MaxDB に関する SAP の詳細については、SAP ヘルプポータルにある SAP MaxDB ライブラリをご覧ください。

Google Cloud の基本

Google Cloud は、クラウドベースの多くのサービスとプロダクトから構成されています。 Google Cloud上で SAP 製品を実行する場合は、主に Compute Engine と Cloud Storage から提供される IaaS ベースのサービスと、ツールなどのプラットフォーム全体の機能を使用します。

重要なコンセプトと用語については、Google Cloud プラットフォームの概要をご覧ください。このガイドでは、わかりやすく説明するため、この概要の情報を一部利用しています。

エンタープライズ規模の企業が Google Cloudを利用する場合の考慮事項の概要については、Google Cloud Well-Architected Framework をご覧ください。

Google Cloudの操作

Google Cloud では、クラウド上のプラットフォームとリソースを操作する際に、主に次の 3 つの方法が使用できます。

- Google Cloud コンソール。ウェブベースのユーザー インターフェースです。

gcloudコマンドライン ツール。 Google Cloud コンソールが提供する機能のスーパーセットです。- サービスへのアクセス、リソースの管理のための API を提供するクライアント ライブラリ。クライアント ライブラリは、オリジナルのツールを作成する際に便利です。

Google Cloud サービス

SAP のデプロイでは通常、次の Google Cloudサービスの一部またはすべてを利用します。

| サービス | 説明 |

|---|---|

| VPC ネットワーキング |

VM インスタンスを相互に接続します。また、インスタンスをインターネットに接続します。 各 VM インスタンスは、1 つのグローバル IP 範囲を持つ以前のネットワークのメンバー、または推奨されるサブネット ネットワークのメンバーです。後者の場合、VM インスタンスは、より大規模なネットワークを構成する単一サブネットワークのメンバーです。 Virtual Private Cloud(VPC)ネットワークを複数の Google Cloud プロジェクトにまたがるように構成することはできませんが、1 つの Google Cloud プロジェクトに複数の VPC ネットワークを作成することは可能です。 複数のプロジェクトのリソースを共通の VPC ネットワークに接続するには、共有 VPC を使用します。これにより、ネットワークの内部 IP アドレスを使用し、リソース間で安全かつ効率的に通信を行うことができます。要件、構成手順、使用方法など、共有 VPC のプロビジョニング方法については、共有 VPC のプロビジョニングをご覧ください。 |

| Compute Engine | 選択されたオペレーティング システムとソフトウェア スタックで VM を作成し、管理します。 |

| Persistent Disk と Hyperdisk |

Persistent Disk と Google Cloud Hyperdisk を使用できます。

|

| Google Cloud コンソール |

Compute Engine リソースを管理するブラウザベースのツール。 テンプレートを使って、必要な Compute Engine リソースとインスタンスをすべて定義できます。 Google Cloud コンソールが自動的にリソースを作成し、依存関係を検出するので、リソースを個別に作成して構成する必要はありません。また、依存関係を指定する必要もありません。 |

| Cloud Storage | SAP データベースのバックアップを Cloud Storage に保存すると、レプリケーションによって耐久性と信頼性を高めることができます。 |

| Cloud Monitoring |

Compute Engine、ネットワーク、永続ストレージ ディスクのデプロイ状況、パフォーマンス、稼働時間、健全性を視覚的に確認できます。 Monitoring は、 Google Cloud から指標、イベント、メタデータを収集し、これらの分析結果をダッシュボード、グラフ、アラートを通じて提供します。Monitoring で、コンピューティング指標を無料でモニタリングできます。 |

| IAM |

Google Cloud リソースの権限を一元管理できます。 IAM を使用すると、VM と永続ストレージ ディスクの作成、変更、削除、ネットワークの作成と変更など、VM に対するコントロール プレーンの処理を実行できるユーザーを制御できます。 |

料金と割り当て

料金計算ツールを使用すると、使用料金を概算できます。料金の詳細については、Compute Engine の料金、Cloud Storage の料金、Google Cloud Observability の料金をご覧ください。

Google Cloud リソースには割り当てが適用されます。ハイ CPU またはハイメモリのマシンを使用する場合、割り当て量の追加リクエストが必要になる場合があります。詳細については、Compute Engine のリソース割り当てをご覧ください。

コンプライアンスと主権管理

データ所在地、アクセス制御、サポート担当者、規制要件に準拠して SAP ワークロードを実行する必要がある場合は、クラウド エクスペリエンスの質を損なうことなく、 Google Cloud でセキュリティとコンプライアンスを確保したワークロードを実行できるサービスである、Assured Workloads の使用を計画する必要があります。詳細については、 Google Cloudでの SAP のコンプライアンスと主権管理をご覧ください。

デプロイ アーキテクチャ

Google Cloud の基本的な単一ノード SAP MaxDB インストールは、次のコンポーネントで構成されています。

- SAP MaxDB データベースを実行している 1 台の Compute Engine VM。

3~4 個の接続された永続ディスク ドライブ。

ドライブ コンテンツ Linux Windows データベース インスタンスのルート ディレクトリ /sapdb/[DBSID]MaxDB (D:)データベース データファイル /sapdb/[DBSID]/sapdataMaxDB Data (E:)データベースのトランザクション ログ /sapdb/[DBSID]/saplogMaxDB Log (L:)データベースのバックアップ(オプション) /maxdbbackupBackup (X:)

必要に応じて、次のようにインストール環境を拡張できます。

次のような NetWeaver ディレクトリ。

/usr/sap(Linux の場合)またはSAP (S:)(Windows の場合)/sapmnt(Linux の場合)またはPagefile (P:)(Windows の場合)

NAT ゲートウェイ。NAT ゲートウェイを使用すると、VM とインターネットの直接接続は拒否しながら、VM にインターネット接続を提供できます。また、この VM を踏み台インスタンスとして構成し、プライベート サブネット上の他の VM との SSH 接続を確立することもできます。詳細については、NAT ゲートウェイと踏み台インスタンスをご覧ください。

ユースケースによっては、追加のデバイスやデータベースが必要になる場合があります。詳細については、SAP ヘルプポータルで MaxDB のドキュメントをご覧ください。

リソース要件

Google Cloud での SAP MaxDB の実行は、多くの点で独自のデータセンターでの実行と似ています。データセンターの場合と同様、コンピューティング リソース、ストレージ、ネットワークについて検討する必要があります。詳細については、 SAP Note 2456432 - Google Cloudでの SAP アプリケーション: サポートされるプロダクトと Google Cloud マシンタイプ をご覧ください。

VM 構成

SAP MaxDB は、カスタムタイプを含むすべての Compute Engine マシンタイプで動作が保証されています。ただし、SAP NetWeaver または Application Server Central Services(ASCS)と同じ VM で MaxDB を実行する場合、SAP NetWeaver でサポートされている VM を使用する必要があります。SAP NetWeaver がサポートする VM の一覧については、SAP NetWeaver プランニング ガイドをご覧ください。

Google Cloud での使用可能なすべてのマシンタイプとそのユースケースについては、Compute Engine ドキュメントのマシンタイプをご覧ください。

CPU 構成

MaxDB に選択する vCPU の数は、アプリケーションの負荷とパフォーマンス目標によって異なります。SAP MaxDB のインストールには、2 つ以上の vCPU を割り当てる必要があります。最高のパフォーマンスを得るには、パフォーマンス目標が達成されるまで vCPU の数と永続ディスクのサイズを調整します。MaxDB に関する SAP の追加情報については、SAP ヘルプポータルをご覧ください。

メモリ構成

SAP MaxDB システムに割り当てるメモリは、ユースケースによって異なります。ユースケースに最適なメモリ容量は、実行するクエリの複雑さ、データのサイズ、並列処理の量、期待されるパフォーマンス レベルによって異なります。

MaxDB に関する SAP の追加情報については、SAP ヘルプポータルをご覧ください。

ストレージ構成

デフォルトでは、それぞれの Compute Engine VM に、オペレーティング システムを含む小規模なルート永続ディスクが設定されています。データベースのデータ、ログ、データベースのバックアップ(必要な場合)に追加のディスクをプロビジョニングします。

ログボリュームに対して高性能の永続ディスクを使用し、パフォーマンス目標に応じてデータ ボリュームも使用してください。

SAP MaxDB の永続ディスク オプションについて詳しくは、永続ディスクをご覧ください。

SAP からの追加情報。

- SAP Note 869267 - FAQ: SAP MaxDB Log area

- SAP Note 1173395 - FAQ: SAP MaxDB and liveCache configuration

サポートされている SAP MaxDB のバージョンと機能

SAP は、Google Cloudでの SAP MaxDB バージョン 7.9.09 以降の使用を認定しています。

SAP はまた、以下のバージョンの SAP liveCache と SAP Content Server の Google Cloudでの使用を認定しています。

- SAP LC/LCAPPS 10.0 SP 39 以降の SAP liveCache テクノロジー(EhP 4 for SAP SCM 7.0 以降用の liveCache 7.9.09.09 および LCA-Build 39 を含む)

- Internet Information Services 10(IIS)を使用している Windows での SAP Content Server 6.50

- Apache Web Server 2.4.x を使用している Linux での SAP Content Server 6.50

liveCache のサポート対象バージョンの詳細については、SAP Note 2074842 をご覧ください。

Google Cloudでサポートされている SAP プロダクトの詳細については、 SAP Note 2456432 - Google Cloudでの SAP アプリケーション: サポートされる製品と Google Cloud マシンタイプ をご覧ください。

サポートされているオペレーティング システム

SAP MaxDB は、 Google Cloudでの次のオペレーティング システムで実行できます。

- Red Hat Enterprise Linux(RHEL)

- SUSE Linux Enterprise Server(SLES)

- Windows Server

MaxDB で使用できるオペレーティング システムのバージョンについては、SAP Product Availability Matrix をご覧ください。

Compute Engine では、 Google Cloudの拡張機能を含む公開イメージとして Linux および Windows オペレーティング システムが提供されます。Compute Engine イメージの詳細については、イメージをご覧ください。

デプロイに関する考慮事項

リージョンとゾーン

VM をデプロイするときに、リージョンとゾーンを選択する必要があります。リージョンとは、リソースを実行できる特定の地理的な場所で、データセンターのロケーションに対応します。各リージョンには 1 つ以上のゾーンがあります。

事前に構成されたディスク イメージやディスク スナップショットなどのグローバル リソースは、リージョンやゾーンを越えてアクセスできます。静的外部 IP アドレスなどのリージョン リソースには、同じリージョン内のリソースのみがアクセスできます。VM やディスクなどのゾーンリソースには、同じゾーン内のリソースのみがアクセスできます。

VM のリージョンとゾーンを選択する場合は、次の点に注意してください。

- ユーザーとユーザーの内部リソースの場所(データセンターや企業ネットワークなど)。レイテンシを短縮するには、ユーザーやリソースに近いロケーションを選択します。

- 他の SAP リソースのロケーション。SAP アプリケーションとデータベースは同じゾーンに配置する必要があります。

永続ディスク

永続ディスクは長期的なブロック ストレージ デバイスであり、パソコンやサーバーの物理ディスクと同じように機能します。

Compute Engine には、さまざまな種類の永続ディスクが用意されています。タイプごとにパフォーマンス特性が異なります。 Google Cloudは、永続ディスクの基盤となるハードウェアを管理して、データの冗長性を保証し、パフォーマンスを最適化します。

次のいずれかの Compute Engine 永続ディスクを使用できます。

- 標準永続ディスク(

pd-standard): 順次読み取り / 書き込みオペレーションを処理するのに効率的かつ経済的な、標準ハードディスク ドライブ(HDD)を基盤とするブロック ストレージですが、1 秒あたりのランダム入出力オペレーション(IOPS)量が多い処理には不向きです。 - SSD(

pd-ssd): ソリッド ステート ドライブ(SSD)を基盤とする信頼性の高い、高性能なブロック ストレージを提供します。 - バランス(

pd-balanced): 費用対効果と信頼性に優れた SSD ベースのブロック ストレージを提供します。 - エクストリーム(

pd-extreme): 大規模な Compute Engine マシンタイプの場合、pd-ssdよりも最大 IOPS とスループットが高くなります。詳細については、エクストリーム永続ディスクをご覧ください。

SSD とバランス永続ディスクのパフォーマンスはサイズに合わせて自動的にスケーリングするので、既存の永続ディスクのサイズを変更するか、VM に永続ディスクを追加して、パフォーマンスを調整できます。

使用している VM の種類と、そこに含まれる vCPU の数も、永続ディスクのパフォーマンスに影響します。

永続ディスクは VM とは独立して存在するため、VM を削除した後であっても、永続ディスクを切断または移動してデータを保持できます。

Compute Engine 永続ディスクの種類、パフォーマンス特性、それらの使用方法について詳しくは、Compute Engine のドキュメントをご覧ください。

- ストレージ オプション

- Hyperdisk のパフォーマンスについて

- Persistent Disk のパフォーマンス

- Persistent Disk のパフォーマンスに影響するその他の要因

- Persistent Disk を追加する

- 永続ディスクのスナップショットの作成

ローカル SSD(非永続)

Google Cloud にはローカル SSD ディスク ドライブも用意されています。ローカル SSD は永続ディスクにはない利点がいくつかありますが、SAP MaxDB システムの一部として使用しないでください。ローカル SSD が接続されている VM インスタンスを停止して、再起動することはできません。

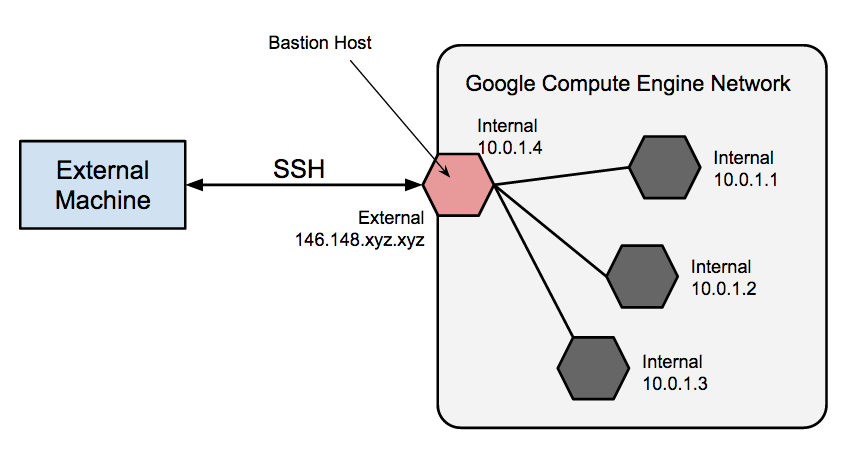

NAT ゲートウェイと踏み台インスタンス

VM を完全に内部的なものにすることがセキュリティ ポリシーの要件となっている場合、ネットワーク上で NAT プロキシを手動で設定し、対応するルートを設定する必要があります。これにより、VM とインターネットとの接続が可能となります。SSH を使用して完全な内部 VM インスタンスに直接接続することはできません。このような内部マシンに接続するには、外部 IP アドレスを持つ踏み台インスタンスを設定し、そのアドレスからトンネル接続を行う必要があります。外部 IP アドレスを持たない VM に他の VM から到達するには、その VM が同じネットワーク上にあるか、マネージド VPN ゲートウェイを経由する必要があります。ネットワーク内の VM を、受信接続(踏み台インスタンス)または下りネットワーク(NAT ゲートウェイ)用の信頼できるリレーとしてプロビジョニングできます。このような接続の設定が不要な透過的な接続を行うには、マネージド VPN ゲートウェイ リソースを使用します。

受信接続に踏み台インスタンスを使用する

踏み台インスタンスは、プライベート ネットワーク VM を含むネットワークへの、外部に面するエントリ ポイントを提供します。このホストは、要塞化や監査のための単一の場所を提供したり、インターネットからのインバウンド SSH 通信を有効または無効にするために開始および停止したりできます。

最初に踏み台インスタンスに接続することで、外部 IP アドレスを持たない VM への SSH アクセスを確立できます。踏み台インスタンスの完全な強化は、本ガイドの範囲外ですが、最初に実施する対策としては次のものがあります。

- 踏み台インスタンスと通信できるソース IP の CIDR 範囲を制限します。

- 踏み台インスタンスからのみプライベート VM への SSH トラフィックを許可するように、ファイアウォール ルールを構成します。

デフォルトで、VM 上の SSH が認証で秘密鍵を使用するように構成されます。踏み台インスタンスを使用する場合、まず踏み台インスタンスにログインし、次にターゲット プライベート VM にログインします。このように 2 段階でログインを行うため、ターゲット VM の秘密鍵を踏み台インスタンスに保存する代わりに、SSH エージェント転送を使用してターゲット VM に接続する必要があります。これは、踏み台インスタンスとターゲット VM に同じ鍵ペアを使用する場合でも必要です。踏み台インスタンスは、鍵ペアの公開鍵にしか直接アクセスできないためです。

下り(外向き)トラフィックに NAT ゲートウェイを使用する

VM に外部 IP アドレスが割り当てられていない場合、他の Google Cloud サービスを含む外部サービスに直接接続することはできません。これらの VM がインターネット上のサービスに到達できるようにするには、NAT ゲートウェイをセットアップして構成します。NAT ゲートウェイは、ネットワーク上の他の VM の代わりにトラフィックを転送する VM です。ネットワークごとに NAT ゲートウェイを 1 つ構成する必要があります。1 つの VM の NAT ゲートウェイでは、複数の VM で高スループットのトラフィック処理を実現できないため、可用性は高いといえません。NAT ゲートウェイとして機能するように VM を設定する方法については、Linux 向け SAP MaxDB デプロイガイドまたは Windows 向け SAP MaxDB デプロイガイドをご覧ください。

カスタム イメージ

システムが稼働したらカスタム イメージを作成できます。これらのイメージは、ルート永続ディスクの状態を変更したときに作成する必要があります。こうすることで、その新しい状態を簡単に復元できるようになります。作成したカスタム イメージの管理方法についても計画を立てる必要があります。詳細については、イメージ管理のベスト プラクティスをご覧ください。

ユーザー ID とリソース アクセス

Google Cloudで SAP デプロイのセキュリティを計画する場合は、次の情報を確認する必要があります。

- Google Cloud プロジェクトのGoogle Cloud リソースにアクセスする必要があるユーザー アカウントとアプリケーション

- プロジェクト内で、各ユーザーがアクセスする必要のある特定の Google Cloud リソース

プリンシパルとして Google アカウント ID をプロジェクトに追加して、各ユーザーをプロジェクトに追加する必要があります。Google Cloud リソースを使用するアプリケーション プログラムについては、プロジェクト内のプログラムのユーザー ID を指定するサービス アカウントを作成します。

Compute Engine VM には独自のサービス アカウントがあります。VM サービス アカウントにプログラムが必要とするリソース権限があれば、VM で実行されるプログラムは VM サービス アカウントを使用できます。

各ユーザーが使用する必要がある Google Cloud リソースを特定したら、リソース固有のロールをユーザーに割り当て、各リソースの使用権限をユーザーごとに付与します。IAM が各リソースに付与する事前定義ロールを確認し、ユーザーのタスクまたは機能の完了に必要な最低限の権限を持つロールをユーザーに割り当てます。

IAM の事前定義ロールよりも詳細に、または厳格に権限を制御する必要がある場合は、カスタムロールを作成します。

SAP プログラムが Google Cloudで必要とする IAM のロールについて詳しくは、 Google Cloud上の SAP プログラム向け Identity and Access Management をご覧ください。

Google Cloud上の SAP の Identity and Access Management の概要については、 Google Cloud上の SAP 用 Identity and Access Management の概要をご覧ください。

ネットワーキングとネットワーク セキュリティ

ネットワークとセキュリティを計画する際は、以降のセクションの情報を参考にしてください。

最小権限モデル

最前線の防御策としてまず行うべきことは、ファイアウォールを使用してネットワークと VM にアクセスできるユーザーを制限することです。デフォルトでは、アクセスを許可するルールを作成しない限り、VM へのトラフィックはすべてファイアウォールによってブロックされます。他の VM からのトラフィックについても同様です。例外は、各プロジェクトで自動的に作成され、デフォルトのファイアウォール ルールが設定されているデフォルト ネットワークです。

ファイアウォール ルールを作成することで、特定のポートセットに対するアクセスを特定の送信元 IP アドレスからのトラフィックに制限できます。このとき、最小権限モデルに従って特定の IP アドレス、プロトコル、ポートへのアクセスのみを許可し、不要なアクセスを防ぐ必要があります。たとえば、踏み台インスタンスを常に設定し、そのインスタンスからのみ SAP NetWeaver システムへの SSH 接続を許可する必要があります。

アクセス管理

実装を計画する前に、 Google Cloud でのアクセス管理の方法を理解しておく必要があります。次のことを決める必要があります。

- Google Cloudでリソースを整理する方法。

- リソースへのアクセスを許可するチームメンバー

- 各チームメンバーの権限

- サービスやアプリケーションが使用するサービス アカウントと、その場合に付与する権限のレベル

まず、Cloud Platform のリソース階層について理解しましょう。さまざまなリソース コンテナとその関連性、アクセス境界がどこに作成されるかを理解しておく必要があります。

Identity and Access Management(IAM)では、Google Cloud リソースの権限を一元管理できます。誰がどのリソースにアクセスできるのかを定義することで、アクセス制御を管理できます。たとえば、VM、永続ディスク、ネットワークの作成や変更など、SAP インスタンスに対するコントロール プレーンの処理を実行できるユーザーを制御できます。

IAM の詳細については、IAM の概要をご覧ください。

Compute Engine での IAM の概要については、アクセス制御オプションをご覧ください。

IAM ロールは、ユーザーに権限を付与する重要な機能です。役割とそれによって付与される権限の詳細については、Identity and Access Management の役割をご覧ください。

アプリケーションやサービスに権限を付与するときにGoogle Cloudのサービス アカウントを使用できます。Compute Engine 内でサービス アカウントがどのように機能するか理解しておく必要があります。詳細については、サービス アカウントをご覧ください。

カスタム ネットワークとファイアウォール ルール

ネットワークを使用して、ネットワークに接続している VM のゲートウェイ IP とネットワーク範囲を定義できます。すべての Compute Engine ネットワークは IPv4 プロトコルを使用します。すべての Google Cloud プロジェクトには、事前設定された構成とファイアウォール ルールを持つデフォルト ネットワークが用意されていますが、最小権限モデルに基づいてカスタム サブネットワークとファイアウォール ルールを追加する必要があります。デフォルトでは、新たに作成されたネットワークにはファイアウォール ルールがありません。つまり、このネットワークにはアクセスできません。

要件によっては、サブネットワークを追加してネットワークの一部を分離しなければならないこともあります。詳細については、サブネットワークをご覧ください。

ファイアウォール ルールは、ネットワーク全体とネットワーク内のすべての VM に適用されます。同じネットワーク内の VM 間またはサブネットワーク間のトラフィックを許可するファイアウォール ルールを追加できます。タグを使用して、特定のターゲット VM に適用されるようにファイアウォールを構成することもできます。

SAP NetWeaver などの一部の SAP プロダクトでは、特定のポートへのアクセスが必要になります。SAP が定義しているポートへのアクセスを許可するファイアウォール ルールを追加してください。

ルート

ルートは、1 つのネットワークに関連付けられるグローバル リソースです。ユーザーが作成したルートは、ネットワーク内のすべての VM に適用されます。つまり、外部 IP アドレスを使用せずに、同じネットワーク内の VM 間またはサブネットワーク間のトラフィックを転送するルートを追加できます。

インターネット リソースへの外部アクセスの場合、外部 IP アドレスを指定せずに VM を起動し、別の仮想マシンを NAT ゲートウェイとして構成します。この構成では、SAP インスタンスへのルートとして NAT ゲートウェイを追加する必要があります。詳細については、NAT ゲートウェイと踏み台インスタンスをご覧ください。

Cloud VPN

Cloud VPN を使用することで、IPsec を使用する VPN 接続を介して、既存のネットワークを Google Cloud に安全に接続できます。2 つのネットワーク間のトラフィックは、一方の VPN ゲートウェイで暗号化され、もう一方の VPN ゲートウェイで復号されます。これにより、インターネットでデータをやり取りする際もデータが保護されます。ルート上のインスタンス タグを使用すると、トラフィックを VPN に送信する VM を動的に制御できます。Cloud VPN トンネルは、固定の月額料金に標準の下り(外向き)料金が加算されて課金されます。同じプロジェクト内で 2 つのネットワークを接続しても、標準の下り(外向き)料金が適用されることに注意してください。詳細については、Cloud VPN の概要と VPN の作成をご覧ください。

Cloud Storage バケットの保護

Cloud Storage を使用してデータとログのバックアップをホストする場合、転送中のデータを保護するため、VM から Cloud Storage へのデータ送信に必ず TLS(HTTPS)を使用してください。Cloud Storage は、保存データを自動的に暗号化します。独自の鍵管理システムを使用している場合は、独自の暗号鍵を指定できます。

関連のセキュリティ ドキュメント

Google Cloud上の SAP 環境については、以下のセキュリティ リソースもご覧ください。

- VM インスタンスへの安全な接続

- セキュリティ センター

- Google Cloud のコンプライアンス

- Google Cloud セキュリティに関するホワイトペーパー

- Google インフラストラクチャのセキュリティ設計

バックアップと復元

最悪の事態が発生した場合のシステムの復旧方法を計画しておく必要があります。 Google Cloudを使用する障害復旧を計画する方法に関する一般的なガイダンスについては、次の情報をご覧ください。

ライセンス

このセクションでは、ライセンス要件について説明します。

SAP のライセンス

SAP MaxDB を Google Cloud で実行するには、BYOL(お客様所有ライセンスの使用)が必要です。詳しくは以下をご覧ください。

- SAP Note 2446441 - Linux on Google Cloud Platform (IaaS): Adaption of your SAP License

- SAP Note 2456953 - Windows on Google Cloud Platform (IaaS): Adaption of your SAP License

SAP ライセンスの詳細については、SAP にお問い合わせください。

オペレーティング システムのライセンス

Compute Engine では、SLES、RHEL、Windows Server のライセンスを取得する方法が 2 つあります。

従量課金制ライセンスの場合、Compute Engine VM の 1 時間あたりの料金にライセンス料が含まれます。ライセンスは Google が管理しています。時間あたりの料金は高くなりますが、料金は柔軟で、使用量に応じて課金されます。これは、SLES、RHEL、Windows Server を含むGoogle Cloud パブリック イメージで採用されているライセンス モデルです。

BYOL の場合、ライセンス料が含まれていないため、Compute Engine VM の料金は低くなります。既存のライセンスを移行するか、独自のライセンスを購入する必要があります。この場合、前払いとなるため、料金の柔軟性は低くなります。

サポート

Google Cloud のインフラストラクチャやサービスに関する問題については、カスタマーケアにお問い合わせください。お問い合わせ先は、 Google Cloud コンソールのサポートの概要ページで確認できます。カスタマーケアが SAP システムに問題があると判断した場合は、SAP サポートをご案内します。

SAP プロダクト関連の問題については、SAP サポートでサポート リクエストを送信してください。SAP はサポート チケットを評価し、 Google Cloudインフラストラクチャの問題と判断した場合は、そのチケットをシステム内の適切なGoogle Cloud コンポーネント(BC-OP-LNX-GOOGLE または BC-OP-NT-GOOGLE)に転送します。

サポート要件

SAP システムと、そのシステムが使用するGoogle Cloudのインフラストラクチャおよびサービスに対するサポートを受けるには、サポートプランの最小限の要件を満たす必要があります。

Google Cloudでの SAP に関する最小限のサポート要件について詳しくは、以下をご覧ください。

- Google Cloudでの SAP に関するサポートを受ける

- SAP Note 2456406 - Google Cloud プラットフォームでの SAP: サポート前提条件(SAP ユーザー アカウントが必要です)

SAP ヘルプポータルで SAP MaxDB に関する情報を調べることもできます。

次のステップ

Linux に SAP MaxDB をデプロイする。Linux 向け SAP MaxDB デプロイガイドをご覧ください。

Windows に SAP MaxDB をデプロイする。Windows 向け SAP MaxDB デプロイガイドをご覧ください。