このガイドでは、SAP NetWeaver を実行するように構成された VM を Google Cloud上の Linux ベースのシステムにデプロイし、その VM に接続する方法を説明します。Windows を実行する VM をデプロイする場合は、Windows デプロイガイドをご覧ください。

この手順でデプロイする VM 構成

この手順でデプロイする VM は 3 層構成で使用されます。この構成では、SAP NetWeaver とデータベース サーバーがそれぞれ別個の VM 上で稼働します。デプロイ中、 Google Cloudの SAP 用エージェントもインストールし、SAP に指標が送信されていることを確認できます。

SAP NetWeaver がデータベース サーバーと同じ VM 上で稼働している 2 層構成を設定するには、最初にデータベース サーバーをデプロイし、VM を作成して、その時点でデータベース サーバーと SAP NetWeaver の両方に必要なディスク ドライブを作成します。その後、データベース サーバーと同じ VM に SAP NetWeaver をインストールします。2 層構成では、SAP NetWeaver と SAP HANA がそれぞれ異なる SAP システム ID(SID)を使用する必要があります。

データベース サーバー用の VM のデプロイについては、データベース サーバー用のデータベース デプロイガイドをご覧ください。

実装の計画について詳しくは、プランニング ガイドをご覧ください。システムの IT オペレーションの概要については、オペレーション ガイドをご覧ください。

プロジェクトの作成

データ所在地、アクセス制御、サポート担当者、規制要件に準拠しながら SAP ワークロードを実行する必要がある場合は、必要な Assured Workloads フォルダを作成する必要があります。詳細については、 Google Cloudでの SAP のコンプライアンスと主権管理をご覧ください。

プロジェクトを作成するには:

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

構成を初期化する。

gcloud init

現在の gcloud 構成の設定を確認する。

gcloud config list

必要な Google Cloud プロジェクトに切り替えます。

PROJECT_IDは、実際の Google Cloud プロジェクト ID に置き換えます。gcloud config set project PROJECT_ID

デフォルト リージョンを設定する。

REGIONは、Google Cloud リージョンに置き換えます。gcloud config set compute/region REGION

デフォルト ゾーンを設定する。

ZONEは、Google Cloud ゾーンに置き換えます。gcloud config set compute/zone ZONE

新しい構成を作成する。

NAMEは、構成の名前に置き換えます。gcloud config configurations create NAME

- Google Cloud コンソールで、[VPC ネットワーク] ページに移動します。

- [VPC ネットワークを作成] をクリックします。

- ネットワークの名前を入力します。

命名規則に従って名前を付けてください。VPC ネットワークは、Compute Engine の命名規則を使用します。

- [サブネット作成モード] で [カスタム] をクリックします。

- [新しいサブネット] セクションで、サブネットに次の構成パラメータを指定します。

- サブネットの名前を入力します。

- [リージョン] で、サブネットを作成する Compute Engine のリージョンを選択します。

- [IP スタックタイプ] で [IPv4(シングルスタック)] を選択し、CIDR 形式で IP アドレス範囲を入力します。(

10.1.0.0/24など)これはサブネットのプライマリ IPv4 範囲です。複数のサブネットワークを追加する場合は、ネットワーク内の各サブネットワークに重複しない CIDR IP 範囲を割り当ててください。各サブネットワークとその内部 IP 範囲は、単一のリージョンにマッピングされることに注意してください。

- [完了] をクリックします。

- さらにサブネットを追加するには、[サブネットを追加] をクリックして前の手順を繰り返します。ネットワークを作成した後で、ネットワークにさらにサブネットを追加できます。

- [作成] をクリックします。

- Cloud Shell に移動します。

- カスタム サブネットワーク モードで新しいネットワークを作成するには、次のコマンドを実行します。

gcloud compute networks create NETWORK_NAME --subnet-mode custom

NETWORK_NAMEは、新しいネットワークの名前に置き換えます。命名規則に従って名前を付けてください。VPC ネットワークは、Compute Engine の命名規則を使用します。デフォルトの自動モードでは、各 Compute Engine リージョンにサブネットが自動的に作成されます。この自動モードを使用しないようにするには、

--subnet-mode customを指定します。詳しくは、サブネット作成モードをご覧ください。 - サブネットワークを作成し、リージョンと IP 範囲を指定します。

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGE次のように置き換えます。

SUBNETWORK_NAME: 新しいサブネットワークの名前NETWORK_NAME: 前の手順で作成したサービスの名前REGION: サブネットワークを配置するリージョンRANGE: CIDR 形式で指定された IP アドレス範囲(例:10.1.0.0/24)。複数のサブネットワークを追加する場合は、ネットワーク内の各サブネットワークに重複しない CIDR IP 範囲を割り当ててください。各サブネットワークとその内部 IP 範囲は、単一のリージョンにマッピングされることに注意してください。

- 必要に応じて前の手順を繰り返し、サブネットワークを追加します。

- TCP/IP Ports of All SAP Products に記述されている SAP NetWeaver によって使用されるデフォルトのポート。

- 自分のパソコンまたは企業のネットワーク環境から Compute Engine VM インスタンスへの接続。使用すべき IP アドレスがわからない場合は、会社のネットワーク管理者に相談してください。

- 3 層構成、スケールアウト構成、または高可用性構成の VM 間の通信。たとえば、3 層システムをデプロイしている場合、サブネットワークに少なくとも 2 つの VM(SAP NetWeaver 用の VM とデータベース サーバー用の VM)が存在することになります。2 つの VM 間の通信を有効にするには、サブネットワークから発信されるトラフィックを許可するファイアウォール ルールを作成する必要があります。

- ポート

22を介した VM インスタンスへの SSH 接続(ブラウザからの SSH 接続など)。 - サードパーティ製ツール(ローカル ターミナルや PuTTY など)から VM インスタンスへの接続。ファイアウォール ルールを作成して、ツールのアクセスを許可します。詳細については、サードパーティ ツールを使用して Linux VM に接続するをご覧ください。

Google Cloud コンソールで、VPC ネットワークの [ファイアウォール] ページに移動します。

ページ上部の [ファイアウォール ルールを作成] をクリックします。

- [ネットワーク] フィールドで、VM が配置されているネットワークを選択します。

- [ターゲット] フィールドで、[ネットワーク上のすべてのインスタンス] を選択します。

- [ソースフィルタ] フィールドで、次のいずれかを選択します。

- 特定の IP アドレスからのトラフィックを許可する場合は、[IP 範囲] を選択します。[ソース IP の範囲] フィールドで IP アドレスの範囲を指定します。

- サブネット: 特定のサブネットワークからの受信トラフィックを許可する場合に使用します。次の [サブネット] フィールドにサブネットワーク名を指定します。このオプションを使用すると、3 層構成またはスケールアウト構成で VM 間のアクセスを許可できます。

- [プロトコルとポート] セクションで、[指定したプロトコルとポート] を選択して

tcp:PORT_NUMBER;を指定します。

[作成] をクリックしてファイアウォール ルールを作成します。

Compute Engine の [イメージ] ページに移動します。

公開イメージを使用するには、次のいずれかのイメージ ファミリーのイメージを選択します。

- RHEL の場合は、名前が

rhel-で始まるイメージを選択します(rhel-7-sap-appsなど)。 - SLES の場合は、名前が

sles-で始まるイメージを選択します(sles-12-sp3-sapなど)。

- RHEL の場合は、名前が

[インスタンスを作成] ボタンをクリックします。

VM の名前を入力します。

名前は最大 13 文字です。これは SAP でサポートされている最大文字数です。詳細については、SAP Note 611361: Hostnames of SAP servers をご覧ください。

内部リソースとユーザーのロケーション、使用する CPU プラットフォームに基づいて、VM のリージョンとゾーンを選択します。

SAP NetWeaver でサポートされているゾーンについて詳しくは、以下のガイドと SAP Note をご覧ください。

[マシンタイプ] で、定義済みマシンタイプの

n1-standardまたはn1-highmemを選択するか、見込まれるワークロードとより正確に一致するように VM をカスタマイズします。サポートされているマシンタイプとそれぞれの永続ディスクの制限を比較するには、プランニング ガイドをご覧ください。

必要に応じて、[ブートディスク] セクションの [変更] をクリックして、ブートディスクを構成します。Linux システムの場合は必ず、ブートディスクのサイズが 16 GB 以上になるようにしてください。

[サービス アカウント] で、VM から Google Cloud リソースへのアクセスを適切に制限するサービス アカウントを選択します。

サービス アカウントを作成していない場合はデフォルトのサービス アカウントを使用できますが、デフォルトのサービス アカウントは、企業ユーザーの大半にとっては制限が緩すぎます。サービス アカウントの詳細については、SAP プログラム向け IAM をご覧ください。

[アクセス スコープ] で、次の操作を行います。

- Compute Engine のデフォルト サービス アカウントを使用している場合は、[各 API にアクセス権を設定] を選択します。

- Google Cloud リソースへのアクセスを制限するカスタム サービス アカウントを使用している場合は、[すべての API に完全アクセス権を許可] を選択します。

Compute Engine では、すべての Cloud APIs に完全アクセス権を使用できるように VM インスタンスを構成し、インスタンス サービス アカウントの IAM 権限のみを使用して Google Cloudリソースへのアクセスを制御することをおすすめします。詳細については、ユーザー管理のサービス アカウントを使用する VM を作成するをご覧ください。

[各 API にアクセス権を設定] を選択した場合、VM インスタンスが Compute Engine や Cloud Monitoring とやり取りして、 Google Cloudの SAP 用エージェントが正常に機能するようにするには、サービス アカウントに次の API アクセス スコープを設定することをおすすめします。

API アクセス Cloud Source Repositories 読み取り / 書き込み Compute Engine 読み取り / 書き込み Service Control 有効 Service Management 読み取りのみ Cloud Logging API フル Cloud Monitoring API フル Cloud Trace 書き込みのみ Storage フル [管理、セキュリティ、ディスク、ネットワーク、単一テナンシー] セクションを展開します。

NAT ゲートウェイを使用している場合は、[ネットワーキング] タブの [ネットワーク タグ] で、トラフィックがゲートウェイを通過するようにルートを設定したときに

[YOUR_TAG_NAME]として指定したタグを追加します。[管理] タブの [可用性ポリシー] で、次の設定をデフォルトのままにします。

- SAP システムの可用性を確保するために、[プリエンプティブ] 設定を [オフ(推奨)] のままにします。

- メンテナンスまたは障害のイベントが発生した場合に VM が確実に再起動できるように、[自動再起動] 設定を [オン(推奨)] のままにします。

- インフラストラクチャのメンテナンス中に VM が他のハードウェアに確実に移行されるように、[ホスト メンテナンス時] 設定を [VM インスタンスを移行(推奨)] のままにします。

必要に応じて、[ディスク] タブの [ブートディスク] > [削除ルール] で、[インスタンスを削除する際にブートディスクを削除する] チェックボックスをオフにします。

[ディスク] タブの [追加ディスク] で [新しいディスクを追加] をクリックし、ストレージ用の永続ディスクを追加します。

NetWeaver の場合、SAP NetWeaver バイナリ用のディスクとスワップ ディスクを追加します。データベース サーバーの場合は、データベース データやログなどのためのディスクも必要です。選択できる永続ディスクの種類については、永続ディスク ストレージをご覧ください。

必要に応じて、[名前] フィールドに名前を入力します。

[ディスクの作成] ウィンドウの [ディスクタイプ] で、ディスクの目的に応じてディスクタイプを選択します。

[ソースの種類] で [空のディスク] を選択します。

ディスクのサイズを指定します。

スワップ ディスクの場合は、必要に応じてディスクのサイズを調整します。推奨される最小サイズは 24 GB です。インスタンスのサイズが大きい場合は、これよりもサイズを大きくする必要があります。詳しくは、SAP のドキュメント( SAP Note 1597355 - Swap-space recommendation for Linux など)をご覧ください。

[完了] をクリックします。

以上の手順を繰り返して、システムに必要な各ディスクを作成します。

[ネットワーキング] タブの [ネットワーク インターフェース] で鉛筆アイコンをクリックし、選択したネットワーク インターフェースを編集します。

- 前に作成したネットワークを選択します。

- サブネットワークを選択します。

- [完了] をクリックします。

[作成] をクリックしてインスタンスを作成し、そのインスタンスを起動します。

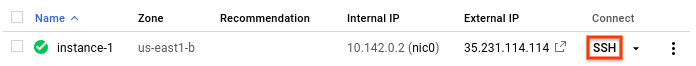

- In the Google Cloud console, go to the VM instances page.

-

In the list of virtual machine instances, click SSH in the row of

the instance that you want to connect to.

VM に接続されているターミナルで、スーパー ユーザーに切り替えます。

sudo su -

ディスクの物理ボリュームを作成します。

pvcreate /dev/disk/by-id/google-[DISK]

ディスクのボリューム グループを作成します。

vgcreate vg_usrsap /dev/disk/by-id/google-[DISK]

ディスクの論理ボリュームを作成します。

lvcreate -l 100%FREE -n vol vg_usrsap

ディスクをフォーマットします。次のコマンドは、各ディスクを、単一の

xfsファイル システムを使用し、パーティション テーブルを使用せずにフォーマットします。mkfs -t xfs /dev/vg_usrsap/vol

ファイル システム テーブル

fstabを更新します。echo "/dev/vg_usrsap/vol /usr/sap xfs defaults,discard,nofail 0 2" >>/etc/fstab

ディスクが存在しない場合でもインスタンスがブートを継続できるように、

nofailオプションを指定します。たとえば、ブートディスクのスナップショットを作成し、永続ディスクをアタッチせずに新しいインスタンスを作成した場合、インスタンスは起動プロセスを続行でき、いつまでも一時停止することはありません。マウント ポイントを作成します。

mkdir -p /usr/sap

ディスクを VM にマウントします。

mount -a

ディスクが正しくマウントされていることを確認します。

df -h

出力は次のようになります。

Filesystem Size Used Avail Use% Mounted on devtmpfs 15G 8.0K 15G 1% /dev tmpfs 23G 0 23G 0% /dev/shm tmpfs 15G 9.7M 15G 1% /run /dev/sda1 16G 1.8G 14G 12% / tmpfs 15G 0 15G 0% /sys/fs/cgroup tmpfs 3.0G 0 3.0G 0% /run/user/1001 /dev/mapper/vg_usrsap-vol 15G 33M 15G 1% /usr/sap /dev/mapper/vg_sapmnt-vol 15G 33M 15G 1% /sapmnt

ディスクごとに上記の手順を繰り返します。

VM に接続されているターミナルで、スワップ ディスクの物理ボリュームを作成します。

pvcreate /dev/disk/by-id/google-[DISK]

スワップ ディスクのボリューム グループを作成します。

vgcreate vg_swap /dev/disk/by-id/google-[DISK]

スワップ ディスクの論理ボリュームを作成します。

lvcreate -l 100%FREE -n vol vg_swap

スワップ ディスクをフォーマットします。

mkswap /dev/vg_swap/vol

fstabを更新します。echo "/dev/vg_swap/vol none swap defaults,nofail 0 2" >>/etc/fstab

ディスクを VM にマウントします。

swapon /dev/vg_swap/vol

- 1984787 - SUSE LINUX Enterprise Server 12: Installation notes

- 2578899 - SUSE Linux Enterprise Server 15: Installation Note

- 2002167 - Red Hat Enterprise Linux 7.x: Installation and Upgrade

- 2772999 - Red Hat Enterprise Linux 8.x: Installation and Upgrade

- 3108316 - Red Hat Enterprise Linux 9.x: Installation and Configuration

- SAP HANA ガイド

- SAP ASE ガイド

- SAP MaxDB ガイド

- IBM Db2 ガイド

- Oracle Database ガイド。SAP NetWeaver で Oracle Database を実行するには、SAP 認定バージョンの Oracle Linux を使用する必要があります。また、SAP システムのすべてのコンポーネントが同じ Oracle Linux バージョンを実行する必要があります。これには、データベース、アプリサーバー、その他の密接に結合された補助システムが含まれます。

- Windows SQL Server ガイド: SAP NetWeaver を Linux で実行しているとき、Windows SQL Server をサポートするのは 3 層アーキテクチャのみです。

- RHEL: すべての「SAP 用」イメージ

- SLES: SAP 用 SLES 15 SP4 以降のバージョン

Google Cloud コンソールで、[IAM] ページに移動します。

Google Cloud プロジェクトを選択します。

ロールを追加するサービス アカウントを特定します。

- サービス アカウントがまだプリンシパル リストに含まれていない場合、サービス アカウントには何もロールが割り当てられていません。[追加] をクリックし、サービス アカウントのメールアドレスを入力します。

- このサービス アカウントがすでにプリンシパル リストに含まれている場合、サービス アカウントには既存のロールがあります。編集するサービス アカウントの [編集] ボタンをクリックします。

使用可能なロールのリストから必要なロールを選択します。

- Compute Engine > Compute 閲覧者

- Monitoring > モニタリング閲覧者

- Workload Manager > Workload Manager Insights ライター

[追加] または [保存] をクリックして、サービス アカウントにロールを適用します。

- Cloud Platform: 有効

- Compute Engine: 読み取り専用

- Stackdriver Monitoring API: 読み取り専用

- コンピューティング インスタンスとの SSH 接続を確立します。

- ターミナルでオペレーティング システムに固有のコマンドを実行して、エージェントをインストールします。

- (推奨)エージェントのバージョン 3.8(最新)をインストールするには:

RHEL

sudo tee /etc/yum.repos.d/google-cloud-sap-agent.repo << EOM [google-cloud-sap-agent] name=Google Cloud Agent for SAP baseurl=https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-el$(cat /etc/redhat-release | cut -d . -f 1 | tr -d -c 0-9)-x86_64 enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM sudo yum install google-cloud-sap-agent

SLES15

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles15-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent

SLES 12

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles12-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent

- 特定のバージョンのエージェントをインストールするには:

RHEL

sudo tee /etc/yum.repos.d/google-cloud-sap-agent.repo << EOM [google-cloud-sap-agent] name=Google Cloud Agent for SAP baseurl=https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-el$(cat /etc/redhat-release | cut -d . -f 1 | tr -d -c 0-9)-x86_64 enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM sudo yum install google-cloud-sap-agent-VERSION_NUMBER.x86_64

SLES15

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles15-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent-VERSION_NUMBER.x86_64

SLES 12

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles12-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent-VERSION_NUMBER.x86_64

VERSION_NUMBERは、インストールするエージェントのバージョン番号(3.1-606637668など)に置き換えます。インストール可能なエージェント バージョンについては、使用可能なすべてのエージェント バージョンを一覧取得するをご覧ください。エージェントを特定のバージョンにダウングレードする方法については、 Google Cloudの SAP 用エージェントをダウングレードするをご覧ください。

- (推奨)エージェントのバージョン 3.8(最新)をインストールするには:

SAP カーネルをサポートされている最小のパッチレベルに更新します。

サポートされている SAP カーネルのパッチレベルについて詳しくは、SAP Note 2446441 - Linux on Google Cloud (IaaS): Adaptation of your SAP License をご覧ください。

SAP NetWeaver の永続ライセンスをインストールします。

SAP NetWeaver ライセンスの管理に関する SAP の詳細情報については、SAP Licensing Procedure をご覧ください。

- SAP Note 2460297 - SAP on Linux on Google Cloud Platform: Enhanced Monitoring

- SAP Host Agent をデフォルトで定期的に更新するには、SAP Note 1473974 - Using the SAP Host Agent Auto Upgrade Feature をご覧ください。

Compute Engine インスタンスと SSH 接続を確立します。

次のコマンドを実行します。

systemctl status google-cloud-sap-agent

エージェントが正常に機能している場合、出力には

active (running)が含まれます。次に例を示します。google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- SAP システムで、トランザクションとして「

ST06」を入力します。 概要ウィンドウで可用性と以下のフィールドの内容を確認し、SAP と Google モニタリング インフラストラクチャのエンドツーエンドの設定が正しいか調べます。

- クラウド プロバイダ:

Google Cloud Platform - Enhanced Monitoring Access:

TRUE - Enhanced Monitoring Details:

ACTIVE

- クラウド プロバイダ:

gcloud コマンド環境の構成

この手順では、 Google Cloud リソースをデプロイまたは構成するための gcloud コマンドを、Cloud Shell を使用して入力します。Cloud Shell には、Google Cloud コンソールのブラウザからアクセスします。

Cloud Shell は、Cloud Shell を起動するたびに Google Cloud がプロビジョニングする VM 上で動作します。初めて Cloud Shell を使用するときには、Google Cloud は永続的な $HOME ディレクトリも作成します。このディレクトリは、Cloud Shell を開くたびに復元されます。

プロビジョニングされた VM には、最新の Google Cloud CLI が含まれています。したがって、Cloud Shell で使用する gcloud コマンドは、gcloud CLI のローカルにインストールされたインスタンスで使用するコマンドと同じです。

gcloud CLI がインストールされている場合は、以下の手順の中で使用されている gcloud コマンドをローカルマシンから発行できます。ただし、ローカルにインストールされた gcloud CLI を使用する場合は、常に最新バージョンの gcloud CLI を使用していることを確認する必要があります。

Cloud Shell または gcloud CLI のいずれを使用する場合でも、gcloud コマンド環境のプロパティを設定または変更して、それらのプロパティを 1 つの構成として保存できます。構成は、gcloud コマンドの動作に影響を与える Key-Value ペアのコレクションです。

Cloud Shell の構成で実行できる基本的な操作は次のとおりです。

構成に対する操作について詳しくは、gcloud CLI 構成の管理をご覧ください。

ネットワークの作成

セキュリティ上の理由から、新しいネットワークを作成します。アクセスできるユーザーを制御するには、ファイアウォール ルールを追加するか、別のアクセス制御方法を使用します。

プロジェクトにデフォルトの VPC ネットワークがある場合、デフォルトは使用せず、明示的に作成したファイアウォール ルールが唯一の有効なルールとなるように、独自の VPC ネットワークを作成してください。

デプロイ中、Compute Engine インスタンスは通常、 Google Cloudの SAP 用エージェントをダウンロードするためにインターネットにアクセスする必要があります。 Google Cloudから入手できる SAP 認定の Linux イメージのいずれかを使用している場合も、ライセンスを登録して OS ベンダーのリポジトリにアクセスするために、コンピューティング インスタンスからインターネットにアクセスする必要があります。このアクセスをサポートするために、NAT ゲートウェイを配置し、VM ネットワーク タグを使用して構成します。ターゲットのコンピューティング インスタンスに外部 IP がない場合でもこの構成が可能です。

ネットワークを設定するには:

コンソール

gcloud

NAT ゲートウェイの設定

パブリック IP アドレスなしで 1 台以上の VM を作成する必要がある場合は、ネットワーク アドレス変換(NAT)を使用して、VM がインターネットにアクセスできるようにする必要があります。Cloud NAT は Google Cloud の分散ソフトウェア定義マネージド サービスであり、VM からインターネットへのアウトバウンド パケットの送信と、それに対応するインバウンド レスポンス パケットの受信を可能にします。また、別個の VM を NAT ゲートウェイとして設定することもできます。

プロジェクトに Cloud NAT インスタンスを作成する方法については、Cloud NAT の使用をご覧ください。

プロジェクトに Cloud NAT を構成すると、VM インスタンスはパブリック IP アドレスなしでインターネットに安全にアクセスできるようになります。

ファイアウォール ルールの追加

デフォルトでは、 Google Cloud ネットワークの外部からの受信接続はブロックされています。受信側の接続を許可するには、VM にファイアウォール ルールを設定します。ファイアウォール ルールは、VM への新しい受信接続のみを規制します。VM との接続が確立された後、トラフィックはその接続の両方向で許可されます。

指定したポートへのアクセスや、同じサブネットワーク上の VM 間のアクセスを許可するファイアウォール ルールを作成できます。

次のようなアクセスを許可するためのファイアウォール ルールを作成します。

ファイアウォール ルールを作成するには:

VM を手動でデプロイする

以下の手順で、Linux を実行するサンプルの 3 層 SAP システムをデプロイする方法を説明します。このシステムがデータベースとして実行するのは、SAP HANA、SAP ASE、または IBM Db2 for Linux、UNIX、Windows(IBM Db2)のいずれかです。データベース コンポーネントは、SAP セントラル サービスを含むその他の SAP コンポーネントが稼働する VM とは異なる VM 上で稼働します。

スケールアウト システムに関する一般的な考慮事項については、3 層スケールアウト システムのデプロイをご覧ください。

VM を作成して設定する

VM を作成するときに、オペレーティング システム、リージョン、マシンタイプ、永続ディスクなど、いくつかのオプションを指定できます。後で VM をデプロイした後に、VM に Google Cloudの SAP 用エージェントもインストールする必要があります。

VM を作成するには:

ページの下部にある [REST] または [コマンドライン] をクリックすると、作成中のインスタンスに対する同等の REST や gcloud コマンドを確認できます。これは、さらに VM を作成する際に役立ちます。

VM に接続する

ポート 22 でアクセスを許可するファイアウォール ルールを定義した場合は、一般的な SSH ツールを使用して Linux VM に接続できます。

Google Cloud には、簡単な接続方法が 2 つあります。 Google Cloud コンソールでボタンをクリックして接続することも、ターミナルから gcloud コマンドを使用して接続することもできます。

コンソール

Google Cloud consoleでウェブブラウザから直接 SSH 接続するには:

gcloud

Google Cloud CLI は、必要に応じてプロジェクト全体の SSH 認証鍵を新たに生成して適用することで、SSH 認証鍵を管理します。gcloud CLI を使用して接続するには、次のコマンドを使用します。コマンドに含まれる角かっことその内容は、実際の値で置き換えてください。

gcloud compute --project "[VM-GC-PROJECT]" ssh --zone "[VM-ZONE]" "[VM-NAME]"

このコマンドを送信すると、ターミナルが Google Cloud 上の VM に接続され、Linux VM に対してコマンドを実行できるようになります。完了したら、exit コマンドを使用して VM との接続を解除します。

また、Linux VM 用に新しい鍵ペアを生成してプロジェクトに適用すると、Windows ワークステーション用の PuTTY などのサードパーティ製ツールを使用した接続も可能になります。詳しくは、SSH 認証鍵を作成するをご覧ください。

ここでは説明しませんが、他にも使用できる接続オプションがあります。

Google Cloud上の Linux VM に接続する方法について詳しくは、Linux インスタンスへの接続をご覧ください。

ディスク ドライブのフォーマットとマウント

VM に接続したら、ディスク ドライブをフォーマットしてマウントします。これには、SAP ディスク ドライブとスワップ ディスク ドライブも含まれます。

SAP ディスク ドライブをフォーマットしてマウントする

/usr/sap ディスクをフォーマットしてマウントするには、以下の手順に従います。/sapmnt や /backup などの他のディスクの場合は、コマンド例で使用している usrsap、/usr/sap といったボリューム識別子およびマウント ポイント識別子を、該当するディスクの識別子で置き換えてください。

スワップ ディスクをフォーマットしてマウントする

オペレーティング システムの準備

VM を作成したら、インストールに関する以下の SAP Note を参照し、そこで指定されているソフトウェア コンポーネントがシステムに含まれていることを確認します。

RHEL for SAP 9.x に SAP ソフトウェアをインストールする前に、ホストマシン、特に chkconfig と compat-openssl11 に追加パッケージをインストールする必要があります。Compute Engine が提供するイメージを使用する場合、これらのパッケージは自動的にインストールされます。SAP の詳細については、SAP Note 3108316 - Red Hat Enterprise Linux 9.x: Installation and Configuration をご覧ください。

データベースの設定

データベースを Google Cloudにまだデプロイしていない場合は、データベース用の Google Cloudデプロイガイドとデータベース ベンダーから提供されるデータベース ドキュメントの両方のデータベース設定手順に沿って操作してください。

Google Cloud では、以下の SAP 認定データベース用のデプロイガイドを用意しています。

SAP NetWeaver とデータベース サーバーが 3 層アーキテクチャの異なるコンピューティング インスタンス上で実行されている場合は、ファイアウォール ルールがそのインスタンス間の通信を許可するように定義されていることを確認してください。

Cloud Logging エージェントをインストールする

Cloud Logging エージェントは、オペレーティング システム イベント(SAP HANA を使用している場合は SAP HANA イベント)などの Google Cloudシステム アクティビティのロギング ソリューションを提供します。Cloud Logging エージェントは省略可能ですが、おすすめのコンポーネントです。 Google Cloud ロギングについて詳しくは、 Google Cloud 上の SAP NetWeaver オペレーション ガイドをご覧ください。

Cloud Logging エージェントを新しい VM にインストールするには、エージェントのインストールの Linux および Windows 用の手順をご覧ください。

Google Cloudの SAP 用エージェントをインストールする

Google Cloudの SAP 用エージェントは、SAP NetWeaver、SAP HANA、SAP ASE、SAP MaxDB など、 Google Cloud上で実行される SAP システムの SAP サポートに必要です。

SAP Host Agent の指標の場合、Compute Engine インスタンスに Google Cloudの SAP 用エージェントをインストールすると、Cloud Monitoring と Compute Engine API のモニタリング データが結合され、そのデータが SAP Host Agent に提供されます。

Google Cloudが提供する次の「SAP 用」RHEL または SLES OS イメージを使用する場合、 Google Cloudの SAP 用エージェントは OS イメージに含まれています。

Google Cloudの SAP 用エージェントでサポートされているオペレーティング システムについては、サポートされているオペレーティング システムをご覧ください。

エージェントの前提条件

Google Cloudの SAP 用エージェントをインストールする前に、次の前提条件を満たしていることを確認する必要があります。

必要な IAM ロールを設定する

Google Cloudの SAP 用エージェントが使用するサービス アカウントには、少なくとも Compute 閲覧者(roles/compute.viewer)、モニタリング閲覧者(roles/monitoring.viewer)、Workload Manager Insights ライター(roles/workloadmanager.insightWriter)のロールを含める必要があります。

サービス アカウントに必要なロールを追加する手順は次のとおりです。

Google Cloud APIs へのアクセスを有効にする

Compute Engine では、すべての Cloud APIs にすべてのアクセス スコープを使用できるようにコンピューティング インスタンスを構成し、インスタンス サービス アカウントの IAM 権限のみを使用して Google Cloud リソースへのアクセスを制御することをおすすめします。詳細については、ユーザー管理のサービス アカウントを使用する VM を作成するをご覧ください。

Cloud APIs へのアクセスを制限する場合、 Google Cloudの SAP 用エージェントには、ホスト Compute Engine インスタンスで次の最小 Cloud API アクセス スコープが必要です。

外部 IP アドレスを持たないコンピューティング インスタンスで SAP アプリケーションを実行している場合は、コンピューティング インスタンスのサブネットでプライベート Google アクセスを有効にして、 Google Cloudの SAP 用エージェントが Google API とサービスにアクセスできるようにする必要があります。サブネットでプライベート Google アクセスを有効にするには、プライベート Google アクセスの構成をご覧ください。

Compute Engine インスタンスにエージェントをインストールするには、次の操作を行います。

Google Cloudの SAP 用エージェントと SAP Host Agent をインストールしたら、エージェントのインストールを検証するの説明に従って、 Google Cloudの SAP 用エージェントのインストールを検証します。

SAP NetWeaver をインストールする

新しい VM に SAP NetWeaver をインストールする手順については、SAP ヘルプポータルと SAP NetWeaver マスターガイドをご覧ください。

SAP NetWeaver をインストールしたら、次の手順を実施します。

SAP Host Agent をインストールする

SAP Host Agent が Google Cloud上で動作するように拡張されました。Google Cloud 環境に必要な最小バージョンの SAP Host Agent を必ず実行してください。

詳しくは、以下の SAP Note をご覧ください。

Google Cloudの SAP 用エージェントのインストールを検証する

VM をデプロイして SAP システムをインストールしたら、Google Cloudの SAP 用エージェントが正常に機能していることを確認します。

Google Cloudの SAP 用エージェントが実行されていることを確認する

エージェントの動作確認の手順は次のとおりです。

エージェントが実行されていない場合は、エージェントを再起動します。

SAP Host Agent が指標を受信していることを確認する

Google Cloudの SAP 用エージェントによってインフラストラクチャの指標が収集され、SAP Host Agent に正しく送信されていることを確認するには、次の操作を行います。

SAP NetWeaver ワークロードを評価する

Google Cloudで実行される SAP NetWeaver ワークロードの継続的な検証チェックを自動化するには、Workload Manager を使用します。

Workload Manager を使用すると、SAP NetWeaver ワークロードを SAP、 Google Cloud、OS ベンダーのベスト プラクティスに対して自動的にスキャンして評価できます。これにより、ワークロードの品質、パフォーマンス、信頼性が向上します。

Google Cloudで実行されている SAP NetWeaver ワークロードの評価で Workload Manager がサポートするベスト プラクティスについては、SAP 向けの Workload Manager のベスト プラクティスをご覧ください。Workload Manager を使用して評価を作成および実行する方法については、評価を作成して実行するをご覧ください。

トラブルシューティング

このセクションでは、一般的な問題を修正する方法について説明します。

データベース サーバーとの通信問題のトラブルシューティング

3 層 SAP システムを設定していて、VM 間の接続に問題がある場合は、サブネットワーク上の VM 間のトラフィックを許可するファイアウォール ルールを作成したことを確認してください。

VM への接続に関するトラブルシューティング

ssh 経由で VM に接続する際に問題がある場合は、使用している Google Cloud ネットワーク上でポート 22 をオープンにするファイアウォール ルールが作成されていることを確認してください。

その他の考えられる問題については、ブラウザから SSH 経由で接続する際の既知の問題をご覧ください。

Google Cloudの SAP 用エージェントのトラブルシューティング

Google Cloudの SAP 用エージェントのトラブルシューティングについては、Google Cloudの SAP 用エージェントのトラブルシューティング ガイドをご覧ください。