In dieser Bereitstellungsanleitung erfahren Sie, wie Sie ein SAP HANA-System aufGoogle Cloud mithilfe von Terraform und einer Konfigurationsdatei für die Definition der Installation bereitstellen. Die Anleitung unterstützt Sie beim Konfigurieren der virtuellen Maschinen (VMs) und nichtflüchtigen Speicher von Compute Engine sowie des Linux-Betriebssystems, um die bestmögliche Leistung für das SAP HANA-System zu erzielen. Die Terraform-Konfigurationsdatei enthält Best Practices sowohl von Compute Engine als auch von SAP.

Verwenden Sie diese Anleitung, um ein SAP HANA-System ohne Standby-Hosts zur vertikalen Skalierung mit einem einzelnen Host oder zur horizontalen Skalierung mit mehreren Hosts bereitzustellen.

Wenn Sie ein automatisches Host-Failover für SAP HANA einbinden möchten, verwenden Sie stattdessen Terraform: Bereitstellungsanleitung für SAP HANA-Systeme zur horizontalen Skalierung mit automatischem Host-Failover.

Wenn Sie SAP HANA in einem Linux-Hochverfügbarkeitscluster bereitstellen müssen, verwenden Sie eine der folgenden Anleitungen:

- Terraform: Konfigurationsanleitung für SAP HANA-Hochverfügbarkeitscluster

- Der Konfigurationsleitfaden Hochverfügbarkeitscluster für SAP HANA unter RHEL

- Der Konfigurationsleitfaden Hochverfügbarkeitscluster für SAP HANA unter SLES

Vorbereitung

Bevor Sie beginnen, sollten Sie prüfen, ob die folgenden Voraussetzungen erfüllt sind:

- Sie haben den Planungsleitfaden für SAP HANA gelesen.

- Sie haben ein Google Cloud -Konto und Google Cloud -Projekt.

- Wenn Ihre SAP-Arbeitslast die Anforderungen an den Datenstandort, die Zugriffssteuerung oder die Supportmitarbeiter oder gesetzliche Anforderungen erfüllen muss, müssen Sie den erforderlichen Assured Workloads-Ordner erstellen. Weitere Informationen finden Sie unter Compliance und Steuerung der Datenhoheit für SAP in Google Cloud.

- Das Virtual Private Cloud-Netzwerk wird mit Firewallregeln oder anderen Methoden eingerichtet, um den Zugriff auf Ihre VMs zu steuern.

Sie haben Zugriff auf die SAP HANA-Installationsmedien.

Wenn OS Login in Ihren Projektmetadaten aktiviert ist und Sie horizontal skalierbare Knoten bereitstellen, müssen Sie OS Login vorübergehend deaktivieren, bis die Bereitstellung abgeschlossen ist. Für die Bereitstellung konfiguriert dieses Verfahren SSH-Schlüssel in Instanzmetadaten. Bei aktiviertem OS Login sind metadatenbasierte SSH-Schlüsselkonfigurationen deaktiviert und diese Bereitstellung schlägt fehl. Nach Abschluss der Bereitstellung können Sie die OS Login-Funktion wieder aktivieren.

Weitere Informationen finden Sie unter:

Google-Konto einrichten

Für die Nutzung von Google Cloudist ein Google-Konto erforderlich.

- Registrieren Sie sich für ein Google-Konto, falls Sie noch keines haben.

- (Optional) Wenn Ihre SAP-Arbeitslast die Anforderungen an den Datenstandort, die Zugriffssteuerung oder die Supportmitarbeiter oder gesetzliche Anforderungen erfüllen muss, müssen Sie den erforderlichen Assured Workloads-Ordner erstellen. Weitere Informationen finden Sie unter Compliance und Steuerung der Datenhoheit für SAP in Google Cloud.

- Melden Sie sich in der Google Cloud Console an und erstellen Sie ein neues Projekt.

- Aktivieren Sie Ihr Rechnungskonto.

- Konfigurieren Sie SSH-Schlüssel, damit Sie sie für eine SSH-Verbindung zu Ihren Compute Engine-VM-Instanzen nutzen können. Verwenden Sie die Google Cloud CLI, um einen neuen SSH-Schlüssel zu erstellen.

- Verwenden Sie die gcloud CLI oder die Google Cloud Console, um die SSH-Schlüssel zu Ihren Projektmetadaten hinzuzufügen. Auf diese Weise können Sie auf jede in diesem Projekt erstellte Compute Engine-VM-Instanz zugreifen. Ausgenommen davon sind Instanzen, für die projektweite SSH-Schlüssel explizit deaktiviert sind.

Netzwerk erstellen

Erstellen Sie aus Sicherheitsgründen ein neues Netzwerk. Durch das Festlegen von Firewallregeln oder die Nutzung eines anderen Verfahrens der Zugriffskontrolle steuern Sie, wer Zugriff hat.

Wenn Ihr Projekt ein Standard-VPC-Netzwerk (Virtual Private Cloud) hat, verwenden Sie es nicht. Erstellen Sie stattdessen Ihr eigenes VPC-Netzwerk, sodass nur die von Ihnen explizit formulierten Firewallregeln gelten.

Während der Bereitstellung müssen Compute Engine-Instanzen normalerweise auf das Internet zugreifen können, um den Agenten für SAP von Google Cloudherunterzuladen. Wenn Sie eines der von SAP zertifizierten Linux-Images verwenden, die auf Google Cloudverfügbar sind, benötigt die Compute-Instanz außerdem einen Internetzugang, um die Lizenz zu registrieren und auf Repositories von Betriebssystemanbietern zuzugreifen. Eine Konfiguration mit einem NAT-Gateway und VM-Netzwerk-Tags unterstützt diesen Zugriff selbst dann, wenn die Ziel-Compute-Instanzen keine externen IP-Adressen haben.

Führen Sie die folgenden Schritte aus, um ein VPC-Netzwerk für Ihr Projekt zu erstellen:

-

Erstellen Sie ein Netzwerk im benutzerdefinierten Modus. Weitere Informationen finden Sie unter Netzwerk im benutzerdefinierten Modus erstellen.

-

Erstellen Sie ein Subnetzwerk und geben Sie die Region und den IP-Adressbereich an. Weitere Informationen finden Sie unter Subnetze hinzufügen.

NAT-Gateway einrichten

Wenn Sie eine oder mehrere VMs ohne öffentliche IP-Adressen erstellen müssen, müssen Sie die Network Address Translation (NAT) verwenden, damit die VMs auf das Internet zugreifen können. Verwenden Sie Cloud NAT, einen Google Cloud verteilten, softwarebasierten verwalteten Dienst, der es VMs ermöglicht, ausgehende Pakete an das Internet zu senden und entsprechende eingehende Antwortpakete zu empfangen. Alternativ können Sie eine separate VM als NAT-Gateway einrichten.

Informationen zum Erstellen einer Cloud NAT-Instanz für Ihr Projekt finden Sie unter Cloud NAT verwenden.

Nachdem Sie Cloud NAT für Ihr Projekt konfiguriert haben, können Ihre VM-Instanzen ohne öffentliche IP-Adressen sicher auf das Internet zugreifen.

Firewallregeln hinzufügen

Standardmäßig verhindert eine implizite Firewallregel eingehende Verbindungen von außerhalb Ihres VPC-Netzwerks. Wenn Sie eingehende Verbindungen zulassen möchten, richten Sie für Ihre VM eine entsprechende Firewallregel ein. Wenn eine eingehende Verbindung zu einer VM hergestellt wurde, ist Traffic über diese Verbindung in beide Richtungen zulässig.

Sie können auch eine Firewallregel erstellen, um externen Zugriff auf bestimmte Ports zuzulassen oder Zugriff zwischen VMs im selben Netzwerk einzuschränken. Wenn der VPC-Netzwerktyp default verwendet wird, gelten auch einige zusätzliche Standardregeln. So etwa die Regel default-allow-internal, die den Zugriff zwischen VMs im selben Netzwerk an allen Ports erlaubt.

Abhängig von der für Ihre Umgebung geltenden IT-Richtlinie müssen Sie möglicherweise die Konnektivität zu Ihrem Datenbankhost isolieren oder anderweitig einschränken. Dazu erstellen Sie Firewallregeln.

Je nach Szenario können Sie Firewallregeln erstellen, die den Zugriff für Folgendes erlauben:

- SAP-Standardports, die unter TCP/IP-Ports aller SAP-Produkte aufgeführt sind.

- Verbindungen von Ihrem Computer oder dem Unternehmensnetzwerk aus zu Ihrer Compute Engine-VM-Instanz. Wenn Sie sich nicht sicher sind, welche IP-Adresse Sie verwenden sollen, wenden Sie sich an den Netzwerkadministrator Ihres Unternehmens.

- Kommunikation zwischen VMs im SAP HANA-Subnetzwerk, einschließlich der Kommunikation zwischen Knoten in einem SAP HANA-System mit horizontaler Skalierung oder Kommunikation zwischen dem Datenbankserver und Anwendungsservern in einer dreistufigen Architektur.Kommunikation zwischen VMs im SAP HANA-Subnetzwerk, einschließlich der Kommunikation zwischen Knoten in einem SAP HANA-System mit horizontaler Skalierung oder Kommunikation zwischen dem Datenbankserver und Anwendungsservern in einer dreistufigen Architektur. Sie können die Kommunikation zwischen VMs aktivieren, indem Sie eine Firewallregel erstellen, die Traffic aus dem Subnetzwerk zulässt.

- SSH-Verbindungen zu Ihrer VM-Instanz, einschließlich SSH-in-Browser.

- Verbindung zu Ihrer VM über ein Drittanbieter-Tool unter Linux. Erstellen Sie eine Regel, die dem Tool den Zugriff über Ihre Firewall ermöglicht.

Informationen zum Erstellen der Firewallregeln für Ihr Projekt finden Sie unter Firewallregeln erstellen.

Cloud Storage-Bucket für SAP HANA-Installationsdateien erstellen

Bevor Sie SAP HANA mit Terraform auf Ihrer Compute Engine-VM installieren, müssen Sie die Installationsdateien mit den SAP HANA-Binärdateien in einen Cloud Storage-Bucket hochladen.

Terraform erwartet die SAP HANA-Installationsdateien in den von SAP bereitgestellten Dateiformaten. Je nach Version von SAP HANA kann das Dateiformat ZIP, EXE oder RAR sein.Wenn Sie die SAP HANA-Installationsdateien herunterladen möchten, müssen Sie einen Cloud Storage-Bucket erstellen und die Dateien dann so in den Bucket hochladen:

Laden Sie die Basisinstallationsdateien für die erforderliche SAP HANA-Version herunter:

- Rufen Sie das SAP Support Portal auf.

- Klicken Sie auf Softwaredownloads.

- Unter dem Tab Installationen und Upgrades, klicken Sie auf Nach alphabetischem Index (AZ) > H > SAP HANA Platform-Edition> SAP HANA Platform Edition 2.0.

- Klicken Sie auf Installation.

Wählen Sie für das erforderliche Service Pack die Linux x86_64-Distribution aus und klicken Sie dann auf Download Warenkorb.

Wenn Ihr SAP Support Portal-Konto keinen Zugriff auf die Software ermöglicht und Sie der Ansicht sind, dass Sie Zugriff auf die Software haben sollten, wenden Sie sich an das SAP Global Support Customer Interaction Center.

Laden Sie die Dateien herunter, die für das Upgrade der SAP HANA-Datenbank auf die erforderliche Version erforderlich sind. Diese Dateien sind im SAR-Format und die Dateinamen beginnen mit

IMDB_SERVER,IMDB_CLIENTundIMDB_AFL.Rufen Sie das SAP Support Portal auf.

Klicken Sie auf Softwaredownloads.

Rufen Sie den Tab Supportpakete und ‑patches auf.

Klicken Sie auf Nach alphabetischem Index (AZ) > H > SAP HANA Platform-Edition > SAP HANA Platform Edition-2.0.

Klicken Sie auf die gewünschte Komponente. Beispiel: SAP HANA Database 2.0, SAP HANA Client 2.0 oder SAP HANA AFL 2.0.

Wählen Sie die gewünschte Datei aus und klicken Sie dann auf Download-Kaufwagen.

Google Cloud Erstellen Sie in Ihrem Projekt einen Cloud Storage-Bucket. Eine Anleitung finden Sie unter Buckets erstellen.

Der Bucket-Name muss in Google Cloudeindeutig sein. Wählen Sie während der Bucket-Erstellung als Speicherklasse Standard aus.

Konfigurieren Sie die Bucket-Berechtigungen. Als Inhaber des Buckets haben Sie standardmäßig Lese-/Schreibzugriff auf den Bucket. Wie Sie anderen Hauptkonten Zugriff gewähren, erfahren Sie unter IAM-Berechtigungen verwenden.

Laden Sie die heruntergeladenen SAP HANA-Binärdateien in den Cloud Storage-Bucket oder in einen Ordner im Bucket hoch. Eine Anleitung finden Sie unter Objekte aus einem Dateisystem hochladen.

Ihr Bucket oder Ordner darf nur eine Installationsdatei für jeden Dateityp enthalten. Beispiel:

510056441.ZIP IMDB_SERVER20_059_11-80002031.SAR IMDB_CLIENT20_005_111-80002082.SAR IMDB_AFL20_059_11-80002031.SAR

Notieren Sie sich den Namen des Buckets und des Ordners, in den Sie die SAP-Binärdateien hochgeladen haben. Sie benötigen sie später bei der Installation von SAP HANA.

VM mit installiertem SAP HANA erstellen

In der folgenden Anleitung wird Terraform verwendet, um SAP HANA auf einer oder mehreren VM-Instanzen mit allen nichtflüchtigen Speichern zu installieren, die von SAP HANA benötigt werden. Die Werte für die Installation definieren Sie in einer Terraform-Konfigurationsdatei.

In der folgenden Anleitung wird Cloud Shell verwendet, sie ist aber allgemein auf das Google Cloud CLI anwendbar.

Prüfen Sie, ob Ihre aktuellen Kontingente für Ressourcen wie nichtflüchtige Speicher und CPUs für das SAP HANA-System, das Sie installieren möchten, ausreichen. Wenn Ihre Kontingente nicht ausreichen, schlägt das Deployment fehl. Welche Kontingente Sie für SAP HANA benötigen, erfahren Sie unter Überlegungen zu Preisen und Kontingenten für SAP HANA.

Öffnen Sie Cloud Shell. Wenn Sie das Google Cloud CLI auf Ihrer lokalen Workstation installiert haben, öffnen Sie stattdessen ein Terminal.

Laden Sie die Konfigurationsdatei

sap_hana.tfin Ihr Arbeitsverzeichnis herunter. Führen Sie dazu den folgenden Befehl in Cloud Shell oder in Ihrem Terminal aus:wget https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_hana/terraform/sap_hana.tf

Öffnen Sie die Datei

sap_hana.tfim Cloud Shell-Code-Editor bzw. bei Verwendung des Terminals in Ihrem bevorzugten Texteditor.Klicken Sie zum Öffnen des Code-Editors auf das Stiftsymbol oben rechts im Cloud Shell-Terminalfenster.

Aktualisieren Sie in der Datei

sap_hana.tfdie folgenden Argumentwerte. Ersetzen Sie hierzu die Klammern und deren Inhalt durch die Werte für Ihre Installation.Einige der Attributwerte, die Sie für das SAP HANA-System angeben, z. B.

sap_hana_sid,sap_hana_sidadm_passwordodersap_hana_system_passwordunterliegen von SAP definierten Regeln. Weitere Informationen finden Sie in der Parameterreferenz der Installations- und Aktualisierungsanleitung für SAP HANA-Server.Wenn Sie Passwörter in der Konfigurationsdatei angeben möchten, müssen Sie entweder Secrets verwenden oder Passwörter im Nur-Text-Format angeben. Weitere Informationen finden Sie unter Passwortverwaltung.

Wenn Sie eine VM-Instanz erstellen möchten, ohne SAP HANA zu installieren, löschen Sie alle Zeilen, die mit

sap_hana_beginnen.Argument Datentyp Beschreibung sourceString Gibt den Speicherort und die Version des Terraform-Moduls an, das während der Bereitstellung verwendet werden soll.

Die Konfigurationsdatei

sap_hana.tfenthält zwei Instanzen des Argumentssource: eine aktive und eine als Kommentar. Das standardmäßig aktive Argumentsourcegibtlatestals Modulversion an. Die zweite Instanz des Argumentssource, die standardmäßig durch ein führendes#-Zeichen deaktiviert ist, gibt einen Zeitstempel an, der eine Modulversion identifiziert.Wenn alle Ihre Bereitstellungen dieselbe Modulversion verwenden müssen, entfernen Sie das führende

#-Zeichen aus dem Argumentsource, das den Zeitstempel der Version angibt, und fügen Sie es dem Argumentsourcehinzu, daslatestangibt.project_idString Geben Sie die ID Ihres Google Cloud Projekts an, in dem Sie dieses System bereitstellen. Beispiel: my-project-x.instance_nameString Geben Sie einen Namen für die Host-VM-Instanz an. Der Name darf Kleinbuchstaben, Zahlen und Bindestriche enthalten. Die VM-Instanzen für die Worker- und Standby-Hosts verwenden denselben Namen mit angehängtem wund Hostnummer.machine_typeString Geben Sie den Typ der virtuellen Maschine (VM) von Compute Engine an, auf der Sie Ihr SAP-System ausführen müssen. Wenn Sie einen benutzerdefinierten VM-Typ benötigen, geben Sie einen vordefinierten VM-Typ mit einer Anzahl an vCPUs an, die der benötigten Anzahl am nächsten kommt, aber noch darüber liegt. Wenn die Bereitstellung abgeschlossen ist, ändern Sie die Anzahl der vCPUs und den Umfang des Arbeitsspeichers. Beispiel:

n1-highmem-32.zoneString Geben Sie die Zone an, in der Sie das SAP-System bereitstellen. Die Zone muss sich in derselben Region befinden, die Sie für Ihr Subnetz ausgewählt haben.

Wenn Ihr Subnetz beispielsweise in der Region

us-central1bereitgestellt wird, können Sie eine Zone wieus-central1-aangeben.sole_tenant_deploymentBoolesch Optional. Wenn Sie einen Sole-Tenant-Knoten für Ihre SAP HANA-Bereitstellung bereitstellen möchten, geben Sie den Wert

truean.Der Standardwert ist

false.Dieses Argument ist in der

sap_hana-Version1.3.704310921oder höher verfügbar.sole_tenant_name_prefixString Optional. Wenn Sie einen Knoten für Einzelkunden für Ihre SAP HANA-Bereitstellung bereitstellen, können Sie mit diesem Argument ein Präfix angeben, das Terraform für die Namen der entsprechenden Vorlage und Gruppe für Einzelkunden festlegt.

Der Standardwert ist

st-SID_LC.Informationen zu Vorlagen und Gruppen für einzelne Mandanten finden Sie unter Einzelne Mandanten.

Dieses Argument ist in der

sap_hana-Version1.3.704310921oder höher verfügbar.sole_tenant_node_typeString Optional.Wenn Sie einen Knoten für einzelne Mandanten für Ihre SAP HANA-Bereitstellung bereitstellen möchten, geben Sie den Knotentyp an, den Sie für die entsprechende Knotenvorlage festlegen möchten.

Dieses Argument ist in der

sap_hana-Version1.3.704310921oder höher verfügbar.subnetworkString Geben Sie den Namen des Subnetzwerks an, das Sie in einem vorherigen Schritt erstellt haben. Wenn die Bereitstellung in einer freigegebenen VPC erfolgt, geben Sie diesen Wert als SHARED_VPC_PROJECT_ID/SUBNETWORKan. Beispiel:myproject/network1.linux_imageString Geben Sie den Namen des Linux-Betriebssystem-Images an, auf dem Sie Ihr SAP-System bereitstellen möchten. Beispiel: rhel-9-2-sap-haodersles-15-sp5-sap. Eine Liste der verfügbaren Betriebssystem-Images finden Sie in der Google Cloud Console auf der Seite Images.linux_image_projectString Geben Sie das Google Cloud -Projekt an, in dem das Image enthalten ist, das Sie für das Argument linux_imageangegeben haben. Dabei kann es sich um Ihr eigenes Projekt oder um ein Google Cloud -Imageprojekt handeln. Geben Sie für ein Compute Engine-Image entwederrhel-sap-cloudodersuse-sap-cloudan. Weitere Informationen zum Image-Projekt für Ihr Betriebssystem finden Sie unter Details zu Betriebssystemen.sap_hana_deployment_bucketString Wenn Sie SAP HANA automatisch auf den bereitgestellten VMs installieren möchten, geben Sie den Pfad des Cloud Storage-Buckets an, der die SAP HANA-Installationsdateien enthält. Fügen Sie gs://nicht in den Pfad ein. Geben Sie nur den Bucket-Namen und die Namen der Ordner an. Beispiel:my-bucket-name/my-folder.Der Cloud Storage-Bucket muss in dem Google Cloud -Projekt vorhanden sein, das Sie für das Argument

project_idangeben.sap_hana_sidString Geben Sie die SAP HANA-System-ID an, damit SAP HANA automatisch auf den bereitgestellten VMs installiert wird. Die ID muss aus drei alphanumerischen Zeichen bestehen und mit einem Buchstaben beginnen. Alle Buchstaben müssen Großbuchstaben sein. Beispiel: ED1.sap_hana_sidadm_uidGanzzahl Optional. Geben Sie einen Wert an, um den Standardwert der SID_LCadm-Nutzer-ID zu überschreiben. Der Standardwert ist 900. Sie können diesen Wert zwecks Vereinheitlichung innerhalb Ihrer SAP-Landschaft ändern.sap_hana_instance_numberGanzzahl Optional. Geben Sie die Instanznummer (0 bis 99) des SAP HANA-Systems an. Der Standardwert ist 0.sap_hana_sidadm_passwordString Wenn Sie SAP HANA automatisch auf den bereitgestellten VMs installieren möchten, geben Sie ein temporäres SIDadm-Passwort an, das während der Bereitstellung für die Installationsskripts verwendet werden soll. Das Passwort muss mindestens 8 Zeichen lang sein und mindestens einen Großbuchstaben, einen Kleinbuchstaben und eine Zahl enthalten.Anstatt das Passwort als Nur-Text anzugeben, empfehlen wir die Verwendung eines Secrets. Weitere Informationen finden Sie unter Passwortverwaltung.

sap_hana_sidadm_password_secretString Optional. Wenn Sie Secret Manager zum Speichern des Passworts SIDadmverwenden, geben Sie den Namen des Secrets an, das zu diesem Passwort gehört.Achten Sie im Secret Manager darauf, dass der Secret-Wert, also das Passwort, mindestens 8 Zeichen enthält und mindestens einen Großbuchstaben, einen Kleinbuchstaben und eine Zahl umfasst.

Weitere Informationen finden Sie unter Passwortverwaltung.

sap_hana_system_passwordString Wenn Sie SAP HANA automatisch auf den bereitgestellten VMs installieren möchten, geben Sie ein temporäres Passwort für den Datenbank-Superuser an, das während der Bereitstellung für die Installationsskripts verwendet werden soll. Das Passwort muss mindestens 8 Zeichen lang sein und mindestens einen Großbuchstaben, einen Kleinbuchstaben und eine Zahl enthalten. Anstatt das Passwort als Nur-Text anzugeben, empfehlen wir die Verwendung eines Secrets. Weitere Informationen finden Sie unter Passwortverwaltung.

sap_hana_system_password_secretString Optional. Wenn Sie das Passwort des Datenbank-Superusers mit Secret Manager speichern, geben Sie den Namen des Secrets an, das diesem Passwort entspricht. Achten Sie im Secret Manager darauf, dass der Secret-Wert, also das Passwort, mindestens 8 Zeichen enthält und mindestens einen Großbuchstaben, einen Kleinbuchstaben und eine Zahl umfasst.

Weitere Informationen finden Sie unter Passwortverwaltung.

sap_hana_scaleout_nodesInteger Geben Sie die Anzahl der Worker-Hosts an, die Sie in Ihrem System mit horizontaler Skalierung benötigen. Zum Bereitstellen eines Systems mit horizontaler Skalierung benötigen Sie mindestens einen Worker-Host. Terraform erstellt die Worker-Hosts zusätzlich zur primären SAP HANA-Instanz. Wenn Sie beispielsweise

3angeben, werden vier SAP HANA-Instanzen in Ihrem System mit horizontaler Skalierung bereitgestellt.sap_hana_shared_nfsString Optional. Geben Sie bei einer Bereitstellung mit mehreren Hosts, die eine NFS-Lösung zum Teilen des Volumes /hana/sharedmit den Worker-Hosts nutzt, den NFS-Bereitstellungspunkt für dieses Volume an. Zum Beispiel:10.151.91.122:/hana_shared_nfs.Weitere Informationen finden Sie unter Dateifreigabelösungen für Bereitstellungen mit mehreren Hosts und horizontaler Skalierung.

Dieses Argument ist in dersap_hana-Modulversion202302060649oder höher verfügbar.sap_hana_backup_nfsString Optional. Geben Sie bei einer Bereitstellung mit mehreren Hosts, die eine NFS-Lösung zum Teilen des Volumes /hanabackupmit den Worker-Hosts nutzt, den NFS-Bereitstellungspunkt für dieses Volume an. Zum Beispiel:10.216.41.122:/hana_backup_nfs.Weitere Informationen finden Sie unter Dateifreigabelösungen für Bereitstellungen mit mehreren Hosts und horizontaler Skalierung.

Dieses Argument ist in dersap_hana-Modulversion202302060649oder höher verfügbar.sap_hana_shared_nfs_resourceMap/Objekt Optional. Geben Sie den Namen der Dateifreigabe an, den Sie in der Definition Ihrer Ressource google_filestore_instancefestgelegt haben, um eine Filestore-Instanz bereitzustellen, die das Volume/hana/shared/mit den Hosts in Ihrem SAP-HANA-System mit horizontaler Skalierung mit mehreren Hosts teilt. Ein Beispiel finden Sie in der Beispielkonfiguration in dieser Anleitung.Weitere Informationen finden Sie unter Dateifreigabelösungen für Bereitstellungen mit mehreren Hosts und horizontaler Skalierung.

Dieses Argument ist in dersap_hana-Modulversion202302060649oder höher verfügbar.sap_hana_backup_nfs_resourceMap/Objekt Optional. Geben Sie den Namen der Dateifreigabe an, den Sie in der Definition Ihrer Ressource google_filestore_instancefestgelegt haben, um eine Filestore-Instanz bereitzustellen, die das Volume/hanabackupmit den Hosts in Ihrem SAP-HANA-System mit horizontaler Skalierung mit mehreren Hosts teilt. Ein Beispiel finden Sie in der Beispielkonfiguration in dieser Anleitung.Weitere Informationen finden Sie unter Dateifreigabelösungen für Bereitstellungen mit mehreren Hosts und horizontaler Skalierung.

Dieses Argument ist in dersap_hana-Modulversion202302060649oder höher verfügbar.sap_hana_backup_sizeGanzzahl Optional. Geben Sie die Größe des Volumes /hanabackupin GB an. Wenn Sie dieses Argument nicht angeben oder auf0setzen, stellt das Installationsskript die Compute Engine-Instanz mit einem HANA-Sicherungsvolumen bereit, das doppelt so groß wie der Gesamtspeichers ist.sap_hana_backup_sizewird ignoriert, wenn Sie einen Wert fürsap_hana_backup_nfsodersap_hana_backup_nfs_resourceangeben.sap_hana_sapsys_gidInteger Optional. Überschreibt die Standardgruppen-ID für sapsys. Der Standardwert ist79.network_tagsString Optional. Geben Sie ein oder mehrere kommagetrennte Netzwerk-Tags an, die Sie zu Firewall- oder Routingzwecken mit Ihren VM-Instanzen verknüpfen möchten. Wenn Sie

public_ip = false, aber kein Netzwerk-Tag angeben, müssen Sie eine andere Möglichkeit für den Zugriff auf das Internet bereitstellen.nic_typeString Optional. Gibt die Netzwerkschnittstelle an, die mit der VM-Instanz verwendet werden soll. Sie können den Wert GVNICoderVIRTIO_NETangeben. Wenn Sie eine Google Virtual NIC (gVNIC) verwenden möchten, müssen Sie ein Betriebssystem-Image angeben, das gVNIC als Wert für das Argumentlinux_imageunterstützt. Eine Liste der Betriebssystem-Images finden Sie unter Details zu Betriebssystemen.Wenn Sie für dieses Argument keinen Wert angeben, wird die Netzwerkschnittstelle automatisch basierend auf dem Maschinentyp ausgewählt, den Sie für das Argument

Dieses Argument ist in dermachine_typeangeben.sap_hana-Modulversion202302060649oder höher verfügbar.disk_typeString Optional. Geben Sie den Standardtyp der Persistent Disk oder des Hyperdisk-Volumes an, den Sie für die SAP-Daten- und -Log-Volumes in Ihrer Bereitstellung einsetzen möchten. Informationen zur standardmäßigen Laufwerkbereitstellung, die von den von Google Cloudbereitgestellten Terraform-Konfigurationen ausgeführt wird, finden Sie unter Laufwerkbereitstellung durch Terraform. Folgende Werte sind für dieses Argument gültig:

pd-ssd,pd-balanced,hyperdisk-extreme,hyperdisk-balancedundpd-extreme. Bei SAP HANA-Bereitstellungen mit vertikaler Skalierung wird auch eine separate Balanced Persistent Disk für das Verzeichnis/hana/sharedbereitgestellt.Sie können diesen Standardlaufwerkstyp und die zugehörige Standardlaufwerksgröße und die Standard-IOPS mit einigen erweiterten Argumenten überschreiben. Weitere Informationen finden Sie in Ihrem Arbeitsverzeichnis. Führen Sie dann den Befehl

terraform initaus und sehen Sie sich die Datei/.terraform/modules/sap_hana/variables.tfan. Bevor Sie diese Argumente in der Produktion verwenden, sollten Sie sie in einer Nicht-Produktionsumgebung testen.Wenn Sie die native Speichererweiterung für SAP HANA (NSE) verwenden möchten, müssen Sie mithilfe der erweiterten Argumente größere Laufwerke bereitstellen.

use_single_shared_data_log_diskBoolesch Optional. Der Standardwert ist false, womit Terraform angewiesen wird, für jedes der folgenden SAP-Volumes einen separaten nichtflüchtigen Speicher oder Hyperdisk bereitzustellen:/hana/data,/hana/log,/hana/sharedund/usr/sap. Geben Sietruean, um diese SAP-Volumes auf demselben nichtflüchtigen Speicher oder Hyperdisk bereitzustellen.enable_data_stripingBoolesch Optional. Mit diesem Argument können Sie das /hana/data-Volume auf zwei Laufwerken bereitstellen. Der Standardwert istfalse, der Terraform anweist, einen einzelnen Datenträger zum Hosten des/hana/data-Volumes bereitzustellen.Dieses Argument ist in der

sap_hana-Modulversion1.3.674800406oder höher verfügbar.include_backup_diskBoolesch Optional. Dieses Argument gilt für SAP HANA-Bereitstellungen mit vertikaler Skalierung. Der Standardwert ist true, der Terraform anweist, einen separaten Datenträger zum Hosten des Verzeichnisses/hanabackupbereitzustellen.Der Laufwerktyp wird durch das Argument

backup_disk_typebestimmt. Die Größe des Laufwerks wird durch das Argumentsap_hana_backup_sizebestimmt.Wenn Sie den Wert für

include_backup_diskalsfalsefestlegen, wird für das Verzeichnis/hanabackupkein Laufwerk bereitgestellt.backup_disk_typeString Optional. Geben Sie bei Bereitstellungen mit vertikaler Skalierung den Typ der Persistent Disk oder der Hyperdisk an, den Sie für das Volume /hanabackupbereitstellen möchten. Informationen zur standardmäßigen Laufwerkbereitstellung, die von den von Google Cloudbereitgestellten Terraform-Konfigurationen ausgeführt wird, finden Sie unter Laufwerkbereitstellung durch Terraform.Folgende Werte sind für dieses Argument gültig:

pd-ssd,pd-balanced,pd-standard,hyperdisk-extreme,hyperdisk-balancedundpd-extreme.Dieses Argument ist in der

sap_hana-Modulversion202307061058oder höher verfügbar.enable_fast_restartBoolesch Optional. Dieses Argument bestimmt, ob die Option "SAP HANA Fast Restart" für Ihre Bereitstellung aktiviert ist. Der Standardwert ist true. Google Cloud empfiehlt dringend, die Option „SAP HANA Fast Restart“ zu aktivieren.Dieses Argument ist in der

sap_hana-Modulversion202309280828oder höher verfügbar.public_ipBoolesch Optional. Legt fest, ob Ihre VM-Instanz eine öffentliche IP-Adresse erhält. Der Standardwert ist true.service_accountString Optional. Geben Sie die E-Mail-Adresse eines nutzerverwalteten Dienstkontos an, das von den Host-VMs und den darauf ausgeführten Programmen verwendet werden soll. Beispiel: svc-acct-name@project-id..Wenn Sie dieses Argument ohne Wert angeben oder weglassen, verwendet das Installationsskript das Compute Engine-Standarddienstkonto. Weitere Informationen finden Sie unter Identitäts- und Zugriffsverwaltung für SAP-Programme in Google Cloud.

sap_deployment_debugBoolesch Optional. Geben Sie truenur dann an, wenn Sie von Cloud Customer Care aufgefordert werden, das Debugging für Ihre Bereitstellung zu aktivieren, da hierdurch ausführliche Bereitstellungslogs generiert werden. Der Standardwert istfalse.reservation_nameString Optional. Um eine bestimmte Compute Engine-VM-Reservierung für diese Bereitstellung zu verwenden, geben Sie den Namen der Reservierung an. Standardmäßig wählt das Installationsskript basierend auf den folgenden Bedingungen jede verfügbare Compute Engine-Reservierung aus. Damit eine Reservierung unabhängig davon verwendet werden kann, ob Sie einen Namen angeben oder dieser vom Installationsskript automatisch ausgewählt wird, muss die Reservierung so festgelegt werden:

-

Die Option

specificReservationRequiredist auftrueoder in der Google Cloud Console auf Bestimmte Reservierung auswählen festgelegt. -

Einige Compute Engine-Maschinentypen unterstützen CPU-Plattformen, die nicht von der SAP-Zertifizierung des Maschinentyps abgedeckt sind. Wenn die Zielreservierung für einen der folgenden Maschinentypen gilt, muss die Reservierung die Mindest-CPU-Plattformen angeben:

n1-highmem-32: Intel Broadwelln1-highmem-64: Intel Broadwelln1-highmem-96: Intel Skylakem1-megamem-96: Intel Skylake

Die Mindest-CPU-Plattformen für alle anderen Maschinentypen, die von SAP für die Verwendung in Google Cloud zertifiziert sind, entsprechen der Mindest-CPU-Anforderung von SAP. Google Cloud

vm_static_ipString Optional. Geben Sie eine gültige statische IP-Adresse für die VM-Instanz an. Wenn Sie keine angeben, wird automatisch eine IP-Adresse für die VM-Instanz generiert. Dieses Argument ist in der

sap_hana-Modulversion202306120959oder höher verfügbar.worker_static_ipsList(String) Optional. Geben Sie ein Array gültiger statischer IP-Adressen für die Worker-Instanzen in Ihrem System mit horizontaler Skalierung an. Wenn Sie für dieses Argument keinen Wert angeben, wird für jede Worker-VM-Instanz automatisch eine IP-Adresse generiert. Beispiel: [ "1.0.0.1", "2.3.3.4" ].Die statischen IP-Adressen werden in der Reihenfolge der Instanzerstellung zugewiesen. Wenn Sie sich beispielsweise für die Bereitstellung von 3 Worker-Instanzen entscheiden, aber nur 2 IP-Adressen für das Argument

worker_static_ipsangeben, dann werden diese IP-Adressen den ersten beiden VM-Instanzen zugewiesen, die die Terraform-Konfiguration bereitstellt. Für die dritte Worker-VM-Instanz wird die IP-Adresse automatisch generiert.Dieses Argument ist in der

sap_hana-Modulversion202306120959oder höher verfügbar.can_ip_forwardBoolesch Geben Sie an, ob das Senden und Empfangen von Paketen mit nicht übereinstimmenden Quell- oder Ziel-IP-Adressen zulässig ist. Dadurch kann eine VM als Router fungieren. Der Standardwert ist

true.Wenn Sie nur die internen Load Balancer von Google zum Verwalten virtueller IP-Adressen für die bereitgestellten VMs verwenden möchten, legen Sie den Wert auf

falsefest. Ein interner Load-Balancer wird im Rahmen von Hochverfügbarkeitsvorlagen automatisch bereitgestellt.Das folgende Beispiel zeigt eine fertige Konfigurationsdatei, die Terraform anweist, eine virtuelle Maschine

n2-highmem-32mit einem SAP-HANA-System mit horizontaler Skalierbarkeit bereitzustellen, das eine SAP HANA-Masterinstanz mit drei Worker-Hosts und Filestore-Basic-Instanzen umfasst, die die Volumes/hana/sharedund/hanabackupmit den Worker-Hosts teilen. Auf den Hosts wird das Betriebssystem SLES for SAP 15 SP2 ausgeführt.# resource "google_filestore_instance" "hana_shared_nfs" { name = "fs-basic-shared" tier = "PREMIUM" project = "example-project-123456" location = "us-central1-f" file_shares { name = "hana_shared_nfs" capacity_gb = 2600 } networks { network = "example-network" modes = ["MODE_IPV4"] } } resource "google_filestore_instance" "hana_backup_nfs" { name = "fs-basic-backup" tier = "PREMIUM" project = "example-project-123456" location = "us-central1-f" file_shares { name = "hana_backup_nfs" capacity_gb = 2600 } networks { network = "example-network" modes = ["MODE_IPV4"] } } #... module "sap_hana" { source = "https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_hana/sap_hana_module.zip" # # By default, this source file uses the latest release of the terraform module # for SAP on Google Cloud. To fix your deployments to a specific release # of the module, comment out the source property above and uncomment the source property below. # # source = "https://storage.googleapis.com/cloudsapdeploy/terraform/YYYYMMDDHHMM/terraform/sap_hana/sap_hana_module.zip" # ... project_id = "example-project-123456" zone = "us-central1-f" machine_type = "n2-highmem-32" subnetwork = "example-subnet-us-central1" linux_image = "sles-15-sp2-sap" linux_image_project = "suse-sap-cloud" instance_name = "hana-scaleout" sap_hana_shared_nfs_resource = resource.google_filestore_instance.hana_shared_nfs sap_hana_backup_nfs_resource = resource.google_filestore_instance.hana_backup_nfs # sap_hana_shared_nfs = "10.151.91.122:/hana_shared_nfs" # sap_hana_backup_nfs = "10.216.41.122:/hana_backup_nfs" sap_hana_deployment_bucket = "mybucketname" sap_hana_sid = "AB2" sap_hana_instance_number = 12 sap_hana_sidadm_password = "TempPa55word" sap_hana_system_password = "TempPa55word" sap_hana_scaleout_nodes = 3 sap_hana_sidadm_uid = 11 vm_static_ip = "10.0.0.1" worker_static_ips = ["10.0.0.2", "10.0.0.3", "10.0.0.4"] enable_fast_restart = true # ... }-

Die Option

So initialisieren Sie Ihr aktuelles Arbeitsverzeichnis und laden das Plug-in und die Moduldateien des Terraform-Anbieters für Google Cloudherunter:

terraform init

Mit dem Befehl

terraform initwird Ihr Arbeitsverzeichnis für andere Terraform-Befehle vorbereitet.Wenn Sie eine Aktualisierung der Plug-in- und Konfigurationsdateien des Anbieters in Ihrem Arbeitsverzeichnis erzwingen möchten, geben Sie das Flag

--upgradean. Wenn das Flag--upgradeweggelassen wird und Sie keine Änderungen in Ihrem Arbeitsverzeichnis vornehmen, verwendet Terraform die lokal im Cache gespeicherten Kopien, auch wenn in dersource-URL der Wertlatestangegeben ist.terraform init --upgrade

Optional können Sie den Terraform-Ausführungsplan so erstellen:

terraform plan

Der Befehl

terraform planzeigt die Änderungen an, die für Ihre aktuelle Konfiguration erforderlich sind. Wenn Sie den Befehlterraform planüberspringen, wird der Plan mit dem Befehlterraform applyberechnet, bevor er angewendet wird.So wenden Sie den Ausführungsplan an:

terraform apply

Wenn Sie aufgefordert werden, die Aktionen zu genehmigen, geben Sie

yesein.Mit dem Befehl

terraform applywird die Google Cloud Infrastruktur eingerichtet und dann ein weiteres Skript aufgerufen, das das Betriebssystem konfiguriert und SAP HANA installiert.Solange Terraform die Kontrolle hat, werden Statusmeldungen in Cloud Shell geschrieben. Nach dem Aufrufen des Skripts werden Statusmeldungen in Logging geschrieben und können in der Google Cloud Console angezeigt werden, wie unter Logging-Logs überprüfen beschrieben.

Die Abschlusszeit kann variieren, aber der gesamte Vorgang dauert in der Regel weniger als 30 Minuten.

Deployment überprüfen

Prüfen Sie zum Überprüfen der Bereitstellung die Bereitstellungslogs in Cloud Logging sowie die Laufwerke und Dienste auf den VMs des primären und der Worker-Hosts.

Log prüfen

Öffnen Sie in der Google Cloud Console Cloud Logging, um den Installationsfortschritt zu überwachen und nach Fehlern zu suchen.

Filtern Sie die Logs:

Log-Explorer

Wechseln Sie auf der Seite Log-Explorer zum Bereich Abfrage.

Wählen Sie im Drop-down-Menü Ressource die Option Global aus und klicken Sie dann auf Hinzufügen.

Wenn die Option Global nicht angezeigt wird, geben Sie im Abfrageeditor die folgende Abfrage ein:

resource.type="global" "Deployment"Klicken Sie auf Abfrage ausführen.

Legacy-Loganzeige

- Wählen Sie auf der Seite Legacy-Loganzeige im einfachen Auswahlmenü die Option Global als Logging-Ressource aus.

Analysieren Sie die gefilterten Logs:

- Wenn

"--- Finished"angezeigt wird, ist die Verarbeitung des Deployments abgeschlossen und Sie können mit dem nächsten Schritt fortfahren. Wenn ein Kontingentfehler auftritt:

Erhöhen Sie auf der Seite IAM & Verwaltung > Kontingente alle Kontingente, die nicht die im Planungsleitfaden für SAP HANA aufgeführten Anforderungen erfüllen.

Öffnen Sie Cloud Shell.

Wechseln Sie zu Ihrem Arbeitsverzeichnis und löschen Sie das Deployment, um die VMs und nichtflüchtigen Speicher aus der fehlgeschlagenen Installation zu entfernen:

terraform destroy

Wenn Sie aufgefordert werden, die Aktion zu genehmigen, geben Sie

yesein.Führen Sie die Bereitstellung noch einmal aus.

- Wenn

Konfiguration der VM und des SAP HANA-Systems prüfen

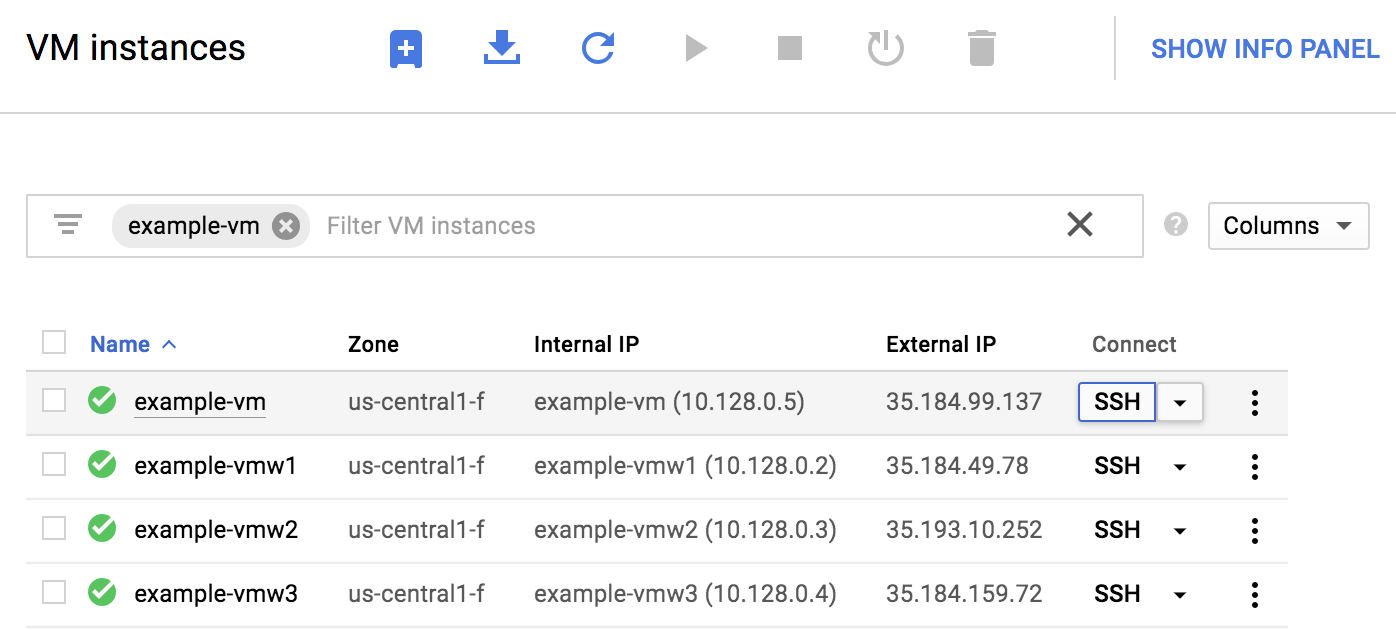

Wenn das SAP HANA-System fehlerfrei bereitgestellt wurde, stellen Sie eine SSH-Verbindung zu jeder VM her. Sie können hierfür wahlweise in Compute Engine auf der Seite mit den VM-Instanzen neben jeder VM-Instanz auf die Schaltfläche "SSH" klicken oder Ihre bevorzugte SSH-Methode verwenden.

Wechseln Sie zum Root-Nutzer.

sudo su -

Geben Sie bei der Eingabeaufforderung

df -hein und prüfen Sie, ob die Ausgabe in etwa so aussieht und die erwarteten Volumes und Größen angezeigt werden.Folgendes ist eine Beispielausgabe vom Masterknoten eines Systems mit horizontaler Skalierung und drei Worker-Knoten. Beachten Sie, dass für

/hana/sharedund/hanabackupkeine Volumes vorhanden sind, da diese Volumes auf Filestore-Instanzen gehostet werden.example-vm:~ # df -h Filesystem Size Used Avail Use% Mounted on devtmpfs 126G 8.0K 126G 1% /dev tmpfs 189G 0 189G 0% /dev/shm tmpfs 126G 18M 126G 1% /run tmpfs 126G 0 126G 0% /sys/fs/cgroup /dev/sda3 30G 6.5G 24G 22% / /dev/sda2 20M 2.9M 18M 15% /boot/efi 10.65.188.162:/hana_shared_nfs 2.5T 41G 2.4T 2% /hana/shared /dev/mapper/vg_hana_usrsap-usrsap 32G 265M 32G 1% /usr/sap /dev/mapper/vg_hana_data-data 308G 10G 298G 4% /hana/data /dev/mapper/vg_hana_log-log 128G 7.8G 121G 7% /hana/log 10.160.217.66:/hana_backup_nfs 2.5T 0 2.4T 0% /hanabackup tmpfs 26G 0 26G 0% /run/user/472 tmpfs 26G 0 26G 0% /run/user/900 tmpfs 26G 0 26G 0% /run/user/1000

Wechseln Sie zum SAP-Administrator:

su - SID_LCadmErsetzen Sie

SID_LCdurch den [SID]-Wert, den Sie in der Konfigurationsdatei angegeben haben. Verwenden Sie Kleinbuchstaben für Buchstaben.Prüfen Sie, ob SAP HANA-Dienste wie

hdbnameserver,hdbindexserverund andere auf der Instanz ausgeführt werden:HDB infoWenn Sie RHEL für SAP 9.0 oder höher verwenden, achten Sie darauf, dass die Pakete

chkconfigundcompat-openssl11auf Ihrer VM-Instanz installiert sind.Weitere Informationen von SAP finden Sie im SAP-Hinweis 3108316 – Red Hat Enterprise Linux 9.x: Installation und Konfiguration.

Führen Sie eine Bereinigung durch und wiederholen Sie die Bereitstellung.

Wenn einer der Schritte zur Bereitstellungsprüfung in den vorherigen Abschnitten zeigt, dass die Installation nicht erfolgreich war, müssen Sie die Bereitstellung rückgängig machen und es noch einmal ausführen. Gehen Sie dazu so vor:

Beheben Sie alle Fehler, um sicherzustellen, dass Ihre Bereitstellung nicht aus demselben Grund fehlschlägt. Informationen zum Prüfen der Logs oder zum Beheben von kontingentbezogenen Fehlern finden Sie unter Logs prüfen.

Öffnen Sie Cloud Shell. Wenn Sie die Google Cloud CLI auf Ihrer lokalen Workstation installiert haben, öffnen Sie stattdessen ein Terminal.

Wechseln Sie zu dem Verzeichnis, das die Terraform-Konfigurationsdatei enthält, die Sie für diese Bereitstellung verwendet haben.

Löschen Sie alle Ressourcen, die Teil Ihrer Bereitstellung sind, indem Sie den folgenden Befehl ausführen:

terraform destroy

Wenn Sie aufgefordert werden, die Aktion zu genehmigen, geben Sie

yesein.Wiederholen Sie Ihre Bereitstellung wie zuvor in dieser Anleitung beschrieben.

Installation des Google Cloud-Agents für SAP prüfen

Nachdem Sie eine VM bereitgestellt und Ihr SAP-System installiert haben, prüfen Sie, ob der Agent für SAP vonGoogle Cloudordnungsgemäß funktioniert.

Prüfen, ob der Agent für SAP von Google Cloudausgeführt wird

So prüfen Sie, ob der Agent ausgeführt wird:

Stellen Sie eine SSH-Verbindung zu Ihrer Compute Engine-Instanz her.

Führen Sie dazu diesen Befehl aus:

systemctl status google-cloud-sap-agent

Wenn der Agent ordnungsgemäß funktioniert, enthält die Ausgabe

active (running). Beispiel:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent

Wenn der Agent nicht ausgeführt wird, starten Sie den Agent neu.

Prüfen, ob der SAP-Host-Agent Messwerte empfängt

Führen Sie die folgenden Schritte aus, um zu prüfen, ob die Infrastrukturmesswerte vom Agent vonGoogle Cloudfür SAP erfasst und korrekt an den SAP-Host-Agent gesendet werden:

- Geben Sie in Ihrem SAP-System Transaktion

ST06ein. Kontrollieren Sie im Übersichtsbereich die Verfügbarkeit und den Inhalt der folgenden Felder, um die korrekte End-to-End-Einrichtung der SAP- und Google-Monitoring-Infrastruktur zu überprüfen:

- Cloud-Anbieter:

Google Cloud Platform - Zugriff für erweitertes Monitoring:

TRUE - Details für erweitertes Monitoring:

ACTIVE

- Cloud-Anbieter:

SAP HANA Studio auf einer Compute Engine-Windows-VM installieren

Sie können eine Verbindung von einer SAP HANA-Instanz außerhalb von Google Cloud oder von einer Instanz in Google Cloudherstellen. Dazu müssen Sie möglicherweise den Netzwerkzugriff auf die Ziel-VMs in SAP HANA Studio aktivieren.

Gehen Sie so vor, um SAP HANA Studio auf einer Windows-VM auf Google Cloudzu installieren.

Verwenden Sie Cloud Shell, um die folgenden Befehle aufzurufen.

export NETWORK_NAME="[YOUR_NETWORK_NAME]" export REGION="[YOUR_REGION]" export ZONE="[YOUR_ZONE]" export SUBNET="[YOUR_SUBNETWORK_NAME]" export SOURCE_IP_RANGE="[YOUR_WORKSTATION_IP]"

gcloud compute instances create saphanastudio --zone=$ZONE \ --machine-type=n1-standard-2 --subnet=$SUBNET --tags=hanastudio \ --image-family=windows-2016 --image-project=windows-cloud \ --boot-disk-size=100 --boot-disk-type=pd-standard \ --boot-disk-device-name=saphanastudio

gcloud compute firewall-rules create ${NETWORK_NAME}-allow-rdp \ --network=$NETWORK_NAME --allow=tcp:3389 --source-ranges=$SOURCE_IP_RANGE \ --target-tags=hanastudioMit den obigen Befehlen werden Variablen für die aktuelle Cloud Shell-Sitzung festgelegt, ein Windows-Server im zuvor angelegten Subnetzwerk erstellt und eine Firewallregel erstellt, die den Zugriff von Ihrer lokalen Workstation auf die Instanz über das Remotedesktopprotokoll (RDP) ermöglicht.

Installieren Sie SAP HANA Studio auf diesem Server.

- Laden Sie die SAP HANA Studio-Installationsdateien und das SAPCAR-Extraktionstool in einen Cloud Storage-Bucket in Ihrem Google Cloud -Projekt hoch.

- Stellen Sie mithilfe von RDP oder Ihrer bevorzugten Methode eine Verbindung zur neuen Windows-VM her.

- Öffnen Sie unter Windows mit Administratorberechtigungen die Cloud Shell des Google Cloud CLI oder eine andere Befehlszeilenschnittstelle.

Kopieren Sie die SAP HANA Studio-Installationsdateien und das SAPCAR-Extraktionstool aus dem Storage-Bucket in die VM. Geben Sie hierfür in der Befehlszeilenschnittstelle den Befehl

gcloud storage cpein. Beispiel:gcloud storage cp gs://[SOURCE_BUCKET]/IMC_STUDIO2_232_0-80000323.SAR C:\[TARGET_DIRECTORY] & gcloud storage cp gs://[SOURCE_BUCKET]/SAPCAR_1014-80000938.EXE C:\[TARGET_DIRECTORY]

Wechseln Sie in Ihr Zielverzeichnis.

cd C:\[TARGET_DIRECTORY]

Führen Sie das SAPCAR-Programm aus, um die Installationsdatei für SAP HANA Studio zu extrahieren.

SAPCAR_1014-80000938.EXE -xvf IMC_STUDIO2_232_0-80000323.SAR

Führen Sie das extrahierte Programm

hdbinstaus, um SAP HANA Studio zu installieren.

Monitoring für SAP HANA einrichten

Optional können Sie Ihre SAP HANA-Instanzen mit dem Agenten für SAP vonGoogle Cloudüberwachen. Ab Version 2.0 können Sie den Agent so konfigurieren, dass er die SAP HANA-Monitoring-Messwerte erfasst und an Cloud Monitoring sendet. Mit Cloud Monitoring lassen sich Dashboards erstellen, um diese Messwerte zu visualisieren, Benachrichtigungen anhand von Messwertschwellen einzurichten und vieles mehr.

Weitere Informationen zur Erfassung von SAP HANA-Monitoring-Messwerten mit dem Agenten für SAP vonGoogle Cloudfinden Sie unter SAP HANA-Monitoring-Messwerte erfassen.

Verbindung zu SAP HANA herstellen

Da in dieser Anleitung keine externe IP-Adresse für SAP HANA verwendet wird, können Sie nur über die Bastion-Instanz mit SSH oder über den Windows-Server mit SAP HANA Studio eine Verbindung zu den SAP HANA-Instanzen herstellen.

Zum Herstellen einer Verbindung mit SAP HANA über die Bastion-Instanz stellen Sie zuerst über einen SSH-Client Ihrer Wahl eine Verbindung zum Bastion Host und anschließend zu den SAP HANA-Instanzen her.

Zum Herstellen einer Verbindung mit der SAP HANA-Datenbank über SAP HANA Studio verwenden Sie einen Remote-Desktop-Client, um eine Verbindung zur Windows Server-Instanz herzustellen. Nach dem Verbindungsaufbau installieren Sie SAP HANA Studio manuell und greifen auf Ihre SAP HANA-Datenbank zu.

Aufgaben nach dem Deployment ausführen

Bevor Sie Ihre SAP HANA-Instanz verwenden, sollten Sie nach der Bereitstellung diese Schritte ausführen: Weitere Informationen finden Sie in der Installations- und Aktualisierungsanleitung für SAP HANA.

Ändern Sie die temporären Passwörter für den SAP HANA-Systemadministrator und den Datenbank-Superuser. Beispiel:

sudo passwd SIDadm

Installieren Sie Ihre permanente SAP HANA-Lizenz. Andernfalls wird SAP HANA möglicherweise nach Ablauf der temporären Lizenz die Datenbank sperren.

Weitere Informationen von SAP über das Verwalten Ihrer SAP HANA-Lizenzen finden Sie unter Lizenzschlüssel für die SAP HANA-Datenbank.

Aktualisieren Sie die SAP HANA-Software mit den neuesten Patches.

Wenn Ihr SAP HANA-System in einer VirtIO-Netzwerkschnittstelle bereitgestellt wird, empfehlen wir, den Wert des TCP-Parameters

/proc/sys/net/ipv4/tcp_limit_output_bytesauf1048576zu setzen. Diese Änderung hilft, den Gesamtdurchsatz des Netzwerks der VirtIO-Netzwerkschnittstelle zu verbessern, ohne die Netzwerklatenz zu beeinträchtigen.Installieren Sie ggf. zusätzliche Komponenten wie AFLs (Application Function Libraries) oder SDA (Smart Data Access).

Konfigurieren und sichern Sie Ihre neue SAP HANA-Datenbank. Weitere Informationen finden Sie in der Betriebsanleitung für SAP HANA.

SAP HANA-Arbeitslast bewerten

Mit Workload Manager können Sie kontinuierliche Validierungsprüfungen für Ihre SAP HANA-Arbeitslasten automatisieren, die auf Google Cloudausgeführt werden.

Mit Workload Manager können Sie Ihre SAP HANA-Arbeitslasten automatisch anhand von Best Practices von SAP, Google Cloudund Betriebssystemanbietern scannen und bewerten. Dies verbessert die Qualität, Leistung und Zuverlässigkeit Ihrer Arbeitslasten.

Informationen zu den Best Practices, die Workload Manager für die Bewertung von SAP HANA-Arbeitslasten in Google Cloudunterstützt, finden Sie unter Best Practices von Workload Manager für SAP. Informationen zum Erstellen und Ausführen einer Bewertung mit Workload Manager finden Sie unter Evaluierung erstellen und ausführen.

Nächste Schritte

- Wenn Sie Google Cloud NetApp Volumes anstelle von nichtflüchtigen Speichern oder Hyperdisk-Volumes zum Hosten von SAP HANA-Verzeichnissen wie

/hana/sharedoder/hanabackupverwenden müssen, lesen Sie die Informationen zum Deployment von NetApp Volumes im Planungsleitfaden für SAP HANA. - Weitere Informationen zu VM-Verwaltung und VM-Monitoring finden Sie in der Betriebsanleitung für SAP HANA.