Dieser Leitfaden bietet einen Überblick über die Funktionsweise von SAP Adaptive Server Enterprise (ASE) auf Google Cloud. Er enthält außerdem ausführliche Informationen zur Planung der Implementierung eines neuen SAP ASE-Systems.

Eine Anleitung zum Bereitstellen von SAP ASE auf Google Cloudfinden Sie unter Terraform: Automatisierte VM-Bereitstellung für SAP ASE unter Linux.

Wenn Sie SAP ASE mit Windows auf Google Cloudbereitstellen möchten, wenden Sie sich an Cloud Customer Care.

Google Cloud Grundlagen

Google Cloud besteht aus vielen cloudbasierten Diensten und Produkten. Wenn Sie SAP-Produkte auf Google Cloudausführen, verwenden Sie in erster Linie die IaaS-basierten Dienste, die über Compute Engine und Cloud Storage verfügbar sind, sowie verschiedene plattformweite Funktionen wie etwa Tools.

Wichtige Konzepte und Begriffe finden Sie in der Google Cloud -Plattformübersicht. Zur Vereinfachung und zum besseren Verständnis werden einige Informationen aus dem Überblick in diesem Leitfaden wiederholt.

Eine Übersicht über Überlegungen, die größere Unternehmen bei der Ausführung in Google Cloudberücksichtigen sollten, finden Sie im Google Cloud Well-Architected Framework.

Mit Google Cloudinteragieren

Google Cloud bietet drei Hauptmethoden für die Interaktion mit der Plattform und Ihren Ressourcen in der Cloud:

- Die Google Cloud Console, eine webbasierte Benutzeroberfläche.

- Das

gcloud-Befehlszeilentool, das eine Obermenge der Funktionen darstellt, die die Google Cloud Console bietet. - Clientbibliotheken, die APIs für den Zugriff auf Dienste und für die Verwaltung von Ressourcen bereitstellen. Clientbibliotheken sind hilfreich, wenn Sie Ihre eigenen Tools erstellen.

Google Cloud -Dienste

Bei SAP-Bereitstellungen sind in der Regel einige oder alle der folgenden Google Cloud-Dienste beteiligt:

| Dienst | Beschreibung |

|---|---|

| VPC-Netzwerk |

Verbindet Ihre VM-Instanzen miteinander und mit dem Internet. Jede VM gehört entweder zu einem Legacy-Netzwerk mit einem einzelnen globalen IP-Bereich oder zu einem empfohlenen Subnetzwerk. In letzterem Fall gehört die VM-Instanz zu einem einzelnen Subnetzwerk, das wiederum in ein größeres Netzwerk eingebunden ist. Ein VPC-Netzwerk (Virtual Private Cloud) kann nicht mehrere Google Cloud -Projekte umfassen, aber ein Google Cloud -Projekt kann mehrere VPC-Netzwerke haben. Sie können eine freigegebene VPC verwenden, um Ressourcen aus mehreren Projekten mit einem gemeinsamen VPC-Netzwerk zu verbinden. So können die Ressourcen sicher und effizient über die internen IP-Adressen dieses Netzwerks miteinander kommunizieren. Informationen zum Bereitstellen einer freigegebenen VPC, einschließlich Anforderungen, Konfigurationsschritten und Nutzung, finden Sie unter Freigegebene VPC bereitstellen. |

| Compute Engine | Erstellt und verwaltet VMs mit dem Betriebssystem und Softwarepaket Ihrer Wahl. |

| Persistent Disk und Hyperdisk |

Sie können Persistent Disk und Google Cloud Hyperdisk verwenden:

|

| Google Cloud console |

Browserbasiertes Tool zum Verwalten von Compute Engine-Ressourcen. Mithilfe einer Vorlage können Sie Ihre benötigten Compute Engine-Ressourcen und -Instanzen beschreiben. Die Google Cloud -Konsole übernimmt das Erstellen und Konfigurieren der Ressourcen und kümmert sich außerdem um Abhängigkeiten, sodass Sie dies nicht für jede Ressource einzeln tun müssen. |

| Cloud Storage | Sie können Ihre SAP-Datenbanksicherungen in Cloud Storage speichern, um die Langlebigkeit und Zuverlässigkeit Ihrer Daten durch Replikation weiter zu erhöhen. |

| Cloud Monitoring |

Bietet Einblick in die Bereitstellung, Leistung, Betriebszeit und korrekte Funktion von Compute Engine, Netzwerken und nichtflüchtigem Speicher. Monitoring erfasst Messwerte, Ereignisse und Metadaten von Google Cloud und liefert die daraus gewonnenen Erkenntnisse über Dashboards, Tabellen oder Meldungen. Mit Monitoring können Sie die Messwerte kostenlos überwachen. |

| IAM |

Bietet einheitliche Kontrolle über Berechtigungen für Google Cloud -Ressourcen. Mit IAM steuern Sie, wer Vorgänge auf der Steuerungsebene für Ihre VMs ausführen kann. Dazu gehören das Erstellen, Ändern und Löschen von VMs und nichtflüchtigem Speicher sowie das Erstellen und Ändern von Netzwerken. |

Preise und Kontingente

Mit dem Preisrechner können Sie Ihre Nutzungskosten abschätzen. Weitere Preisinformationen finden Sie in der jeweiligen Preisübersicht für Compute Engine, Cloud Storage und Google Cloud Observability.

FürGoogle Cloud -Ressourcen gelten Kontingente. Wenn Sie Maschinen mit hoher CPU- und Arbeitsspeicherleistung verwenden möchten, müssen Sie unter Umständen zusätzliche Kontingente anfordern. Weitere Informationen finden Sie unter Compute Engine-Ressourcenkontingente.

Compliance und Steuerung der Datenhoheit

Wenn Ihre SAP-Arbeitslast die Anforderungen an den Datenstandort, die Zugriffssteuerung oder die Supportmitarbeiter oder gesetzliche Anforderungen erfüllen muss, müssen Sie die Verwendung von Assured Workloads planen. Dieser Dienst hilft Ihnen, sichere und konforme Arbeitslasten auf Google Cloud auszuführen, ohne die Qualität Ihrer Cloud-Umgebung zu beeinträchtigen. Weitere Informationen finden Sie unter Compliance und Steuerung der Datenhoheit für SAP auf Google Cloud.

Bereitstellungsarchitektur

Eine einfache SAP ASE-Installation auf einem einzelnen Knoten in Google Cloud umfasst die folgenden Komponenten:

- Eine Compute Engine-VM, die Ihre SAP ASE-Datenbank ausführt.

Vier oder fünf angehängte Laufwerke für nichtflüchtigen Speicher:

Laufwerkinhalt Linux Windows Stammverzeichnis der Datenbankinstanz sybase/[DBSID] ASE (D:) Datendateien der Datenbank /sybase/[DBSID]/sapdata ASE-Daten (E:) Transaktionslogs der Datenbank /sybase/[DBSID]/logdir ASE-Log (L:) Temporärer Tablespace der Datenbank /sybase/[DBSID]/saptmp ASE-Temp (T:) Diagnostischer Tablespace für SAPTOOLS /sybase/[DBSID]/sapdiag Nicht zutreffend

Optional können Sie Ihre Installation auch mit folgenden Elementen erweitern:

- Ein Laufwerk für Sicherungen. Unter Linux ist das Sicherungslaufwerk

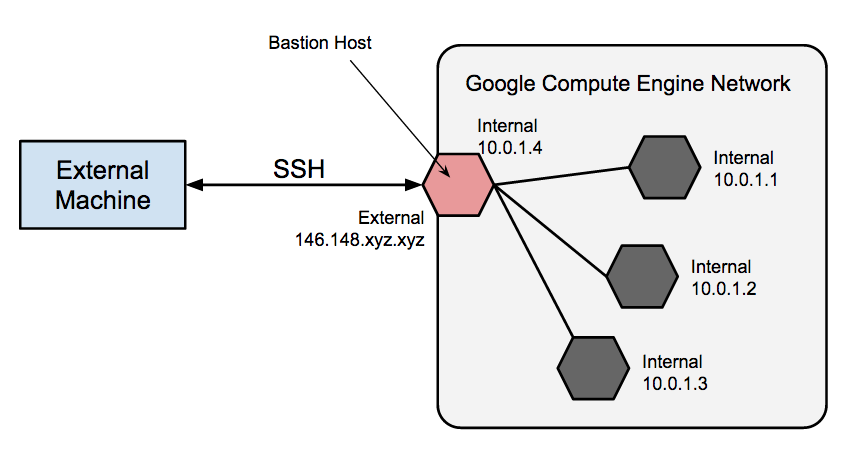

/sybasebackup. Unter Windows ist esBackup (X:). - Ein NAT-Gateway. Mit einem NAT-Gateway können Sie für Ihre VMs eine Internetverbindung bereitstellen und gleichzeitig den direkten Zugriff aus dem Internet auf diese VMs verhindern. Eine VM lässt sich auch als Bastion Host konfigurieren, mit dem Sie SSH-Verbindungen zu den anderen VMs in Ihrem privaten Subnetz einrichten können. Weitere Informationen finden Sie unter NAT-Gateways und Bastion Hosts.

NetWeaver-Verzeichnisse, einschließlich:

/usr/sapunter Linux oderSAP (S:)unter Windows/sapmntunter Linux oderPagefile (P:)unter Windows

Ein Warm-Standby-Server, den Sie einrichten müssen, wenn Sie die HADR-Option (Always-On High Availability Disaster Recovery) von SAP ASE verwenden. Der Warm-Standby-Server erfordert die gleiche Festplattenkonfiguration wie eine Basisinstallation von SAP ASE.

Wichtige Softwarevoraussetzungen für die Option "immer aktiv" von SAP ASE finden Sie unter Unterstützte SAP ASE-Features.

Weitere Informationen zum Einrichten von HADR für SAP ASE finden Sie im HADR-Nutzerhandbuch.

Pacemaker und andere hochverfügbare Ressourcenverwaltungssoftware werden derzeit mit SAP ASE auf Google Cloudnicht unterstützt.

Für andere Anwendungsfälle sind möglicherweise zusätzliche Geräte oder Datenbanken erforderlich. Weitere Informationen finden Sie unter SAP ASE-Konfigurationshandbuch für UNIX > Zusätzliche Geräte und Datenbanken.

Ressourcenanforderungen

Das Ausführen von SAP ASE auf Google Cloud ist größtenteils mit dem Ausführen in Ihrem eigenen Rechenzentrum vergleichbar. Trotzdem müssen Sie sich Gedanken über Rechenressourcen, Speicher und Netzwerke machen. Weitere Informationen finden Sie im SAP-Hinweis 2537664: SAP ASE 16.0-Zertifizierungsbericht für Google Cloud.

VM-Konfiguration

SAP ASE ist für das Ausführen auf allen Compute Engine-Maschinentypen zertifiziert, einschließlich benutzerdefinierter Typen. Informationen zu verschiedenen Maschinentypen und ihren Anwendungsfällen finden Sie unter Maschinentypen in der Compute Engine-Dokumentation.

CPU-Konfiguration

Die Anzahl der erforderlichen vCPUs hängt von der Anwendungslast in SAP ASE ab. Sie sollten Ihrer SAP ASE-Installation mindestens zwei vCPUs zuordnen. Befolgen Sie die Leitfäden zu den Themen Leistung und Optimierung von SAP ASE, um die vorhandenen Ressourcen optimal zu nutzen, und erweitern Sie dann Ihre Rechenressourcen nach Bedarf.

Arbeitsspeicherkonfiguration

Ihre SAP ASE-VM sollte mindestens 4 GB RAM pro vCPU haben. Ordnen Sie von dieser RAM-Menge ungefähr 80 % Ihrem SAP ASE-System und den Rest dem Betriebssystem zu, unter dem SAP ASE ausgeführt wird.

Die optimale Größe für den jeweiligen Anwendungsfall hängt von der Komplexität der ausgeführten Abfragen, der Menge Ihrer Daten, dem Parallelitätsgrad und dem erwarteten Leistungsniveau ab. Weitere Anleitungen zur Optimierung Ihrer Arbeitsspeicherkonfiguration finden Sie in der SAP ASE-Reihe Leistung und Optimierung.

Speicherkonfiguration

Standardmäßig hat jede Compute Engine-VM ein kleines nichtflüchtiges Root-Laufwerk, auf dem sich das Betriebssystem befindet. Darüber hinaus sollten Sie zusätzliche Laufwerke für Ihre Datenbank, Ihre Logs und Ihre gespeicherten Prozeduren erstellen, verbinden, formatieren und bereitstellen.

Ihre Laufwerkgröße und Leistungsanforderungen hängen von Ihrer Anwendung ab. Passen Sie die Größe jedes Geräts an Ihre Bedürfnisse an.

Weitere Informationen zu den Optionen für nichtflüchtige Speicher für SAP ASE finden Sie unter Nichtflüchtige Speicher.

Eine Anleitung von SAP zur Laufwerksgröße finden Sie im Konfigurationsleitfaden für UNIX > Bestimmen der Größe eines Datenbankgeräts.

Unterstützte SAP ASE-Versionen

SAP unterstützt die folgenden SAP ASE-Versionen auf Google Cloud:

- SAP ASE 16.0 SP03

- SAP ASE 16.0 SP04

Weitere Informationen zu den von SAP in Google Cloudunterstützten ASE-Versionen finden Sie hier:

SAP ASE-Featureunterstützung

Die meisten SAP ASE-Funktionen werden auf Google Cloudunterstützt. In diesem Abschnitt werden nur die SAP ASE-Features aufgeführt, die entweder nur mit Bedingungen oder gar nicht unterstützt werden.

Unterstützte SAP ASE-Features

Die immer aktivierte HADR-Option (High Availability Disaster Recovery) von SAP ASE wird in Google Cloudunterstützt.

Weitere Informationen zur immer aktivierten HADR-Option von SAP ASE finden Sie hier:

Nicht unterstützte SAP ASE-Features

Die folgenden SAP ASE-Funktionen werden auf Google Cloudgemäß den SAP-Hinweisen 2922454 und 2537664 nicht unterstützt:

- Datendienste in Echtzeit

- Webdienste

- Kerberos

- IPv6

- SAP ASE-Hochverfügbarkeitsoption mit nativen Clustermanagern

- Raw-Laufwerk als Datenbankgeräte

- Kernel-Prozessmodus

- Tivoli-Speicherverwaltung

Weitere Informationen zu den unterstützten SAP ASE-Funktionen auf Google Cloudfinden Sie im SAP-Hinweis 2537664.

Unterstützte Betriebssysteme

SAP unterstützt SAP ASE auf den folgenden Betriebssystemen:

- RHEL

- SLES

- Windows Server

Compute Engine bietet aktuelle Versionen dieser Betriebssysteme, die Sie verwenden können. Informationen zu den in Compute Engine verfügbaren Betriebssystemversionen finden Sie unter Images.

Informationen zu den aktuellen Betriebssystemversionen, die von SAP ASE unterstützt werden, finden Sie im SAP-Hinweis 2489781.

Überlegungen zur Bereitstellung

Regionen und Zonen

Wenn Sie eine VM bereitstellen, müssen Sie eine Region und eine Zone auswählen. Eine Region ist ein bestimmter Standort, an dem Sie Ihre Ressourcen ausführen können, und entspricht dem Standort eines Rechenzentrums. Jede Region hat eine oder mehrere Zonen.

Der Zugriff auf globale Ressourcen wie vorkonfigurierte Laufwerk-Images und Laufwerk-Snapshots kann regions- und zonenübergreifend erfolgen. Auf regionale Ressourcen wie statische externe IP-Adressen können nur Ressourcen zugreifen, die sich in derselben Region befinden. Zonale Ressourcen wie VMs und Laufwerke sind nur Ressourcen zugänglich, die in derselben Zone angesiedelt sind.

Berücksichtigen Sie bei der Auswahl von Regionen und Zonen für Ihre VMs Folgendes:

- Den Standort Ihrer Nutzer und Ihrer internen Ressourcen, beispielsweise Ihres Rechenzentrums oder Unternehmensnetzwerks. Wählen Sie zum Reduzieren der Latenz einen Standort aus, der sich in unmittelbarer Nähe Ihrer Nutzer und Ressourcen befindet.

- Den Standort Ihrer anderen SAP-Ressourcen. Ihre SAP-Anwendung und Ihre Datenbank müssen sich in derselben Zone befinden.

Nichtflüchtige Speicher

Nichtflüchtige Speicher sind robuste Blockspeichergeräte, die ähnlich wie physische Laufwerke in Computern oder Servern funktionieren.

Compute Engine bietet verschiedene Arten von nichtflüchtigen Speichern. Jeder Typ hat unterschiedliche Leistungsmerkmale. Google Cloudverwaltet die zugrunde liegende Hardware nichtflüchtiger Speicher, um die Datenredundanz zu gewährleisten und die Leistung zu optimieren.

Sie können einen der folgenden Compute Engine-Typen für nichtflüchtige Speicher verwenden:

- Nichtflüchtige Standardspeicher (

pd-standard): Effizienter und kostengünstiger Blockspeicher, der auf Standardfestplattenlaufwerken (HDD) basiert und sequenzielle Lese-/Schreibvorgänge verarbeitet. Der Speicher ist aber nicht für die Verarbeitung hoher Raten zufälliger Ein-/Ausgabevorgänge pro Sekunde (IOPS) optimiert. - SSD (

pd-ssd): Zuverlässiger, leistungsstarker Blockspeicher, der auf Solid-State-Laufwerken (SSD) basiert. - Abgestimmter Speicher (

pd-balanced): Kostengünstiger und zuverlässiger, SSD-basierter Blockspeicher. - Extrem (

pd-extreme): Speicher mit höheren maximalen IOPS- und Durchsatzoptionen alspd-ssd, für größere Compute Engine-Maschinentypen. Weitere Informationen finden Sie unter Extrem nichtflüchtige Speicher.

Die Leistung von SSD- und abgestimmten nichtflüchtigen Speichern wird automatisch mit der Größe skaliert, sodass Sie die Leistung anpassen können, indem Sie die Größe der vorhandenen nichtflüchtigen Speicher anpassen oder einer VM weitere nichtflüchtige Speicher hinzufügen.

Die Art der verwendeten VM und die Anzahl der darin enthaltenen vCPUs wirken sich auch auf die Leistung des nichtflüchtigen Speichers aus.

Nichtflüchtige Speicher sind unabhängig von Ihren VMs. Sie können sie deshalb trennen oder verschieben, wenn Sie Daten aufbewahren möchten, auch wenn Sie die VMs löschen.

Weitere Informationen zu den verschiedenen Arten von nichtflüchtigen Compute Engine-Speichern, ihrer Leistungsmerkmale und ihrer Verwendung finden Sie in der Compute Engine-Dokumentation:

- Speicheroptionen

- Hyperdisk-Leistung

- Leistung von Persistent Disk

- Weitere Faktoren, die sich auf die Leistung von Persistent Disk auswirken

- Persistent Disk hinzufügen

- Snapshots von nichtflüchtigem Speicher erstellen

Lokale SSDs (flüchtig)

Google Cloud bietet auch lokale SSD-Laufwerke an. Obwohl lokale SSDs einige Vorteile gegenüber nichtflüchtigen Speichern bieten, sollten Sie sie nicht als Teil eines SAP ASE-Systems verwenden. VM-Instanzen mit angehängten lokalen SSDs können nicht beendet und neugestartet werden.

NAT-Gateways und Bastion Hosts

Falls Ihre Sicherheitsrichtlinien echte interne VM-Instanzen vorschreiben, müssen Sie manuell einen NAT-Proxy für Ihr Netzwerk und eine entsprechende Route einrichten, damit VMs das Internet erreichen können. Sie können über SSH keine direkte Verbindung zu einer komplett internen VM-Instanz herstellen. Zum Herstellen einer Verbindung zu solchen internen VMs müssen Sie eine Bastion-Instanz mit einer externen IP-Adresse einrichten und den Traffic dann darüber leiten. Wenn VMs keine externen IP-Adressen haben, können sie nur von anderen VMs im Netzwerk oder über ein verwaltetes VPN-Gateway erreicht werden. VMs lassen sich in Ihrem Netzwerk als vertrauenswürdige Relais für eingehende Verbindungen (Bastion Hosts) oder ausgehenden Netzwerktraffic (NAT-Gateways) bereitstellen. Wenn Sie mehr Verbindungstransparenz ohne Einrichtung solcher Verbindungen benötigen, können Sie eine verwaltete VPN-Gateway-Ressource verwenden.

Bastion Hosts für eingehende Verbindungen verwenden

Bastion Hosts stellen einen Zugangspunkt von außen in ein Netzwerk mit privaten Netzwerk-VMs dar. Dieser Host kann als ein einziger Verteidigungs- oder Prüfpunkt des Netzwerkschutzes dienen und gestartet und gestoppt werden, um die eingehende SSH-Kommunikation aus dem Internet zu aktivieren oder zu deaktivieren.

Wenn Sie zuerst eine Verbindung zu einem Bastion Host herstellen, erhalten Sie SSH-Zugriff auf VMs, die keine externe IP-Adresse haben. Die vollständige Härtung eines Bastion Hosts wird in diesem Leitfaden nicht behandelt. Sie können aber erste Schritte ausführen, z. B. die folgenden:

- Einschränkung des CIDR-Bereichs der Quell-IPs, die mit dem Bastion Host kommunizieren können.

- Konfigurieren von Firewallregeln, um nur SSH-Traffic an private VMs zuzulassen, der vom Bastion Host kommt

SSH ist auf VMs standardmäßig so konfiguriert, dass private Schlüssel für die Authentifizierung verwendet werden. Bei Verwendung eines Bastion Hosts melden Sie sich zuerst beim Bastion Host und dann bei der privaten Ziel-VM an. Aufgrund dieser zweistufigen Anmeldung sollten Sie die Ziel-VM über die SSH-Agent-Weiterleitung ansteuern und nicht den privaten Schlüssel der Ziel-VM auf dem Bastion Host speichern. Sie müssen auch so vorgehen, wenn Sie dasselbe Schlüsselpaar für den Bastion Host und die Ziel-VMs verwenden, da der Bastion Host nur auf die öffentliche Hälfte des Schlüsselpaars direkten Zugriff hat.

NAT-Gateways für ausgehenden Traffic verwenden

Wenn einer VM keine externe IP-Adresse zugewiesen wurde, kann sie keine direkten Verbindungen zu externen Diensten, einschließlich anderer Google Cloud -Dienste, herstellen. Wenn für diese VMs Dienste im Internet erreichbar sein sollen, müssen Sie ein NAT-Gateway einrichten und konfigurieren. Das NAT-Gateway ist eine VM, die Traffic im Namen jeder anderen VM im Netzwerk weiterleiten kann. Sie sollten ein NAT-Gateway pro Netzwerk einrichten. Beachten Sie, dass ein aus einer einzigen VM bestehendes NAT-Gateway keine Hochverfügbarkeit bietet und keinen hohen Trafficdurchsatz für mehrere VMs unterstützt. Eine Anleitung zum Einrichten einer VM als NAT-Gateway finden Sie im SAP ASE-Bereitstellungsleitfaden für Linux bzw. im SAP ASE-Bereitstellungsleitfaden für Windows.

Benutzerdefinierte Images

Wenn Ihr System einsatzbereit ist, können Sie benutzerdefinierte Images erstellen. Sie sollten dies tun, wenn Sie den Zustand Ihres nichtflüchtigen Root-Laufwerks ändern und in der Lage sein möchten, den neuen Zustand schnell wiederherzustellen. Legen Sie sich außerdem zum Verwalten Ihrer benutzerdefinierten Images einen Plan zurecht. Weitere Informationen finden Sie unter Best Practices für die Image-Verwaltung.

Nutzeridentifizierung und Ressourcenzugriff

Bei der Planung der Sicherheit für eine SAP-Bereitstellung in Google Cloudmüssen Sie Folgendes ermitteln:

- Die Nutzerkonten und Anwendungen, die Zugriff auf dieGoogle Cloud -Ressourcen in Ihrem Google Cloud -Projekt benötigen

- Die spezifischen Google Cloud Ressourcen in Ihrem Projekt, auf die jeder Nutzer zugreifen muss

Sie müssen jeden Nutzer Ihrem Projekt hinzufügen, indem Sie dessen Google-Konto-ID in das Projekt als Hauptkonto einfügen. Für ein Anwendungsprogramm, dasGoogle Cloud -Ressourcen verwendet, erstellen Sie ein Dienstkonto, das eine Nutzeridentität für das Programm innerhalb Ihres Projekts bereitstellt.

Compute Engine-VMs haben ein eigenes Dienstkonto. Alle Programme, die auf einer VM ausgeführt werden, können das VM-Dienstkonto verwenden, solange es die Ressourcenberechtigungen hat, die das Programm benötigt.

Nachdem Sie die Google Cloud Ressourcen ermittelt haben, die jeder Nutzer benötigt, erteilen Sie den Nutzern die Berechtigung, diese Ressourcen zu verwenden. Dazu weisen Sie dem jeweiligen Nutzer ressourcenspezifische Rollen zu. Prüfen Sie die vordefinierten IAM-Rollen, die IAM für jede Ressource bereitstellt, und weisen Sie jedem Nutzer Rollen zu, die genau so viele Berechtigungen enthalten, wie für das Erledigen der Aufgaben oder Funktionen des Nutzers erforderlich sind.

Wenn Sie eine detailliertere oder restriktivere Kontrolle über Berechtigungen benötigen, als die vordefinierten IAM-Rollen bieten, können Sie benutzerdefinierte Rollen erstellen.

Weitere Informationen zu den IAM-Rollen, die SAP-Programme in Google Cloudbenötigen, finden Sie unter Identitäts- und Zugriffsverwaltung für SAP-Programme in Google Cloud.

Informationen zur Identitäts- und Zugriffsverwaltung für SAP inGoogle Cloudfinden Sie in der Übersicht über die Identitäts- und Zugriffsverwaltung für SAP in Google Cloud.

Netzwerke und Sicherheit

Beachten Sie die Informationen in den folgenden Abschnitten, wenn Sie das Netzwerk und die Sicherheit planen.

Modell der geringsten Berechtigung

Eine der wichtigsten Sicherheitsmaßnahmen besteht darin, den Zugang zu Ihrem Netzwerk und Ihren VMs mithilfe von Firewalls zu beschränken. Der gesamte Traffic an VMs, auch der von anderen VMs, wird standardmäßig von der Firewall blockiert, sofern Sie keine Regeln erstellen, die den Zugriff zulassen. Die einzige Ausnahme hiervon ist das Standardnetzwerk "default", das für jedes Projekt automatisch erstellt wird und Standardfirewallregeln besitzt.

Mithilfe von Firewallregeln können Sie den gesamten Traffic mit einem bestimmten Satz von Ports auf bestimmte Quell-IP-Adressen beschränken. Folgen Sie dem Modell der geringsten Berechtigung, um den Zugriff auf die jeweiligen IP-Adressen, Protokolle und Ports zu beschränken, die zugänglich sein müssen. So sollten Sie immer einen Bastion Host einrichten und SSH-Verbindungen in das SAP NetWeaver-System nur von diesem Host aus zulassen.

Benutzerdefinierte Netzwerke und Firewallregeln

Mithilfe eines Netzwerks können Sie eine Gateway-IP-Adresse und den Netzwerkbereich für die mit diesem Netzwerk verbundenen VMs definieren. Alle Compute Engine-Netzwerke verwenden das IPv4-Protokoll. Für jedes Google Cloud -Projekt wird ein Standardnetzwerk mit vordefinierten Konfigurationen und Firewallregeln bereitgestellt. Sie sollten aber ein benutzerdefiniertes Subnetzwerk sowie Firewallregeln hinzufügen, die auf dem Modell der geringsten Berechtigung basieren. Standardmäßig hat ein neu erstelltes Netzwerk keine Firewallregeln und somit keinen Netzwerkzugriff.

Je nach Ihren Anforderungen möchten Sie eventuell zusätzliche Subnetzwerke hinzufügen, um Teile Ihres Netzwerks zu isolieren. In diesem Fall finden Sie weitere Informationen unter Subnetzwerke.

Die Firewallregeln gelten für das gesamte Netzwerk und alle VMs im Netzwerk. Sie können eine Firewallregel erstellen, die den Traffic zwischen VMs im selben Netzwerk und über Subnetzwerke hinweg zulässt. Außerdem bietet der Tagging-Mechanismus die Möglichkeit, Firewalls gezielt für bestimmte VMs zu konfigurieren.

Einige SAP-Produkte wie SAP NetWeaver benötigen Zugriff auf bestimmte Ports. Sie sollten also unbedingt Firewallregeln erstellen, die den Zugriff auf die von SAP beschriebenen Ports zulassen.

Routen

Routen sind globale Ressourcen, die mit einem einzelnen Netzwerk verbunden sind. Von Nutzern erstellte Routen gelten für alle VMs in einem Netzwerk. Sie können also eine Route erstellen, die Traffic ohne die Notwendigkeit einer externen IP-Adresse von VM zu VM innerhalb desselben Netzwerks und über Subnetzwerke hinweg weiterleitet.

Damit der externe Zugriff auf Internetressourcen möglich ist, starten Sie eine VM ohne externe IP-Adresse und konfigurieren eine weitere virtuelle Maschine als NAT-Gateway. Für diese Konfiguration müssen Sie das NAT-Gateway als Route für Ihre SAP-Instanz hinzufügen. Weitere Informationen finden Sie unter NAT-Gateways und Bastion Hosts.

Google Cloud VPN

Mit einer VPN-Verbindung und IPsec können Sie über Google Cloud VPN eine sichere Verbindung von einem vorhandenen Netzwerk zu Google Cloud herstellen. Der Traffic zwischen den beiden Netzwerken ist durch ein VPN-Gateway verschlüsselt und wird anschließend von dem anderen VPN-Gateway wieder entschlüsselt. Dies schützt Ihre Daten, wenn sie über das Internet übertragen werden. Mithilfe von Instanztags auf Routen lässt sich dynamisch steuern, welche VMs Traffic über das VPN senden können. Cloud VPN-Tunnel werden bei gleichbleibendem Preis monatlich berechnet. Hinzu kommen die Standardpreise für ausgehenden Traffic, die auch dann anfallen, wenn zwei Netzwerke im selben Projekt verbunden werden. Weitere Informationen finden Sie unter VPN-Übersicht und VPN-Routingoption auswählen.

Cloud Storage-Bucket sichern

Wenn Sie Ihre Daten- und Logsicherungen über Cloud Storage hosten, sollten Sie für die Datenübertragung von Ihren VMs zu Cloud Storage unbedingt TLS (HTTPS) verwenden. Damit sind die Daten während der Übertragung geschützt. Cloud Storage verschlüsselt inaktive Daten automatisch. Sie können Ihre eigenen Verschlüsselungsschlüssel angeben, wenn Sie mit einem eigenen Schlüsselverwaltungssystem arbeiten.

Zugehörige Dokumente zum Thema Sicherheit

Zum Thema Sicherheit für Ihre SAP-Umgebung inGoogle Cloudstehen Ihnen folgende zusätzliche Ressourcen zur Verfügung:

- Sichere Verbindung zu VM-Instanzen

- Sicherheitscenter

- Compliance in Google Cloud

- Whitepaper zur Sicherheit in Google Cloud

- Sicherheitsdesign der Google-Infrastruktur

Sicherung und Wiederherstellung

Sie müssen sich überlegen, wie Sie den Betriebszustand Ihres Systems im Ernstfall wiederherstellen können. Allgemeine Hinweise zur Planung einer Notfallwiederherstellung mithilfe von Google Cloudfinden Sie hier:

Lizenzen

Dieser Abschnitt enthält Informationen zu Lizenzbestimmungen.

SAP-Lizenzen

Für die Ausführung von SAP ASE auf Google Cloud benötigen Sie eine eigene Lizenz (BYOL). Weitere Informationen finden Sie unter:

- SAP-Hinweis 2446441 – Linux auf Google Cloud Platform (IaaS): Anpassung Ihrer SAP-Lizenz

- SAP-Hinweis 2456953 – Windows auf der Google Cloud Platform (IaaS): Anpassung Ihrer SAP-Lizenz

Weitere Informationen zur SAP-Lizenzierung erhalten Sie von SAP direkt.

Betriebssystemlizenzen

In Compute Engine gibt es zwei Möglichkeiten, SLES, RHEL und Windows Server zu lizenzieren:

Bei der Pay-As-You-Go-Lizenzierung ist die Lizenzierung in den stündlich abgerechneten Kosten für Ihre Compute Engine-VMs inbegriffen. Google verwaltet die Lizenzlogistik. Ihre Kosten pro Stunde sind höher, können jedoch völlig flexibel an den jeweiligen Bedarf angepasst werden. Dies ist das Lizenzmodell für öffentliche Google Cloud-Images, zu denen SLES, RHEL und Windows Server gehören.

Mit BYOL sind die Kosten für Ihre Compute Engine-VMs niedriger, da die Lizenzierung nicht inbegriffen ist. Sie müssen dafür aber eine vorhandene Lizenz migrieren oder eine eigene Lizenz erwerben, d. h, Sie müssen im Voraus bezahlen und sind so weniger flexibel.

Support

Bei Problemen mit der Infrastruktur oder den Diensten von Google Cloud wenden Sie sich an Customer Care. Kontaktdaten finden Sie in der Google Cloud Console auf der Seite Supportübersicht. Wenn Customer Care feststellt, dass sich um ein Problem Ihres SAP-Systems handelt, werden Sie an den SAP-Support verwiesen.

Reichen Sie bei Problemen in Zusammenhang mit SAP-Produkten Ihre Supportanfrage beim SAP-Support ein.

SAP wertet das Support-Ticket aus und leitet es, wenn es sich um ein Problem mit der Google Cloud-Infrastruktur handelt, gegebenenfalls an die entsprechendeGoogle Cloud -Komponente in seinem System weiter: BC-OP-LNX-GOOGLE oder BC-OP-NT-GOOGLE.

Supportanforderungen

Bevor Sie Support für SAP-Systeme und die Infrastruktur und Dienste vonGoogle Clouderhalten können, die von SAP-Systemen verwendet werden, müssen Sie die Mindestanforderungen für den Supportplan erfüllen.

Weitere Informationen zu den Mindestsupportanforderungen für SAP inGoogle Cloudfinden Sie hier:

- Support für SAP auf Google Cloud

- SAP-Hinweis 2456406 – SAP auf der Google Cloud Platform: Support-Voraussetzungen (SAP-Nutzerkonto erforderlich)

Nächste Schritte

Informationen zum Bereitstellen von SAP ASE mit Linux auf Google Cloudfinden Sie unter Terraform: Automatisierte VM-Bereitstellung für SAP ASE unter Linux.

Wenn Sie SAP ASE mit Windows auf Google Cloudbereitstellen möchten, wenden Sie sich an Cloud Customer Care.