In diesem Bereitstellungsleitfaden wird erläutert, wie eine virtuelle Maschine (VM) von Compute Engine, die für die Installation von SAP Adaptive Server Enterprise (ASE) auf einem Linux-Betriebssystem vorbereitet ist, bereitgestellt und eine Verbindung hergestellt wird.

In den Anleitungen in diesem Leitfaden wird Terraform verwendet, um die VM, das Linux-Betriebssystem und die erforderlichen Laufwerks-Volumes für SAP ASE bereitzustellen und zu konfigurieren sowie den Monitoring-Agent vonGoogle Cloudfür SAP NetWeaver zu installieren.

Ausführliche Informationen zur Planung Ihrer Bereitstellung finden Sie in der SAP ASE-Planungsanleitung. Eine Übersicht über die automatisierte Bereitstellung finden Sie unter SAP-Bereitstellungen in Google Cloud mit Terraform automatisieren.

Vorbereitung

Wenn Ihre SAP-Arbeitslast die Anforderungen an den Datenstandort, die Zugriffssteuerung oder die Supportmitarbeiter oder gesetzliche Anforderungen erfüllen muss, müssen Sie den erforderlichen Assured Workloads-Ordner erstellen. Weitere Informationen finden Sie unter Compliance und Steuerung der Datenhoheit für SAP auf Google Cloud.

Wenn Sie noch kein Google Cloud -Projekt mit aktivierter Abrechnung haben, müssen Sie ein solches erstellen, bevor Sie eine VM für Ihre SAP ASE-Installation bereitstellen können.

Projekt erstellen

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

Konfiguration initialisieren:

gcloud init

Die Einstellungen Ihrer aktuellen gcloud-Konfiguration prüfen:

gcloud config list

Wechseln Sie zum erforderlichen Google Cloud -Projekt. Ersetzen Sie

PROJECT_IDdurch Ihre Google Cloud Projekt-ID.gcloud config set project PROJECT_ID

Eine Standardregion festlegen. Ersetzen Sie

REGIONdurch eineGoogle Cloud -Region.gcloud config set compute/region REGION

Eine Standardzone festlegen. Ersetzen Sie

ZONEdurch eineGoogle Cloud -Zone.gcloud config set compute/zone ZONE

Eine neue Konfiguration erstellen. Ersetzen Sie

NAMEdurch den Namen für die Konfiguration.gcloud config configurations create NAME

-

Erstellen Sie ein Netzwerk im benutzerdefinierten Modus. Weitere Informationen finden Sie unter Netzwerk im benutzerdefinierten Modus erstellen.

-

Erstellen Sie ein Subnetzwerk und geben Sie die Region und den IP-Adressbereich an. Weitere Informationen finden Sie unter Subnetze hinzufügen.

- ASE-Netzwerk-Listener für Clientverbindungen. Die standardmäßige ASE-Portnummer ist

5000. - Die von SAP ASE Cockpit benötigten Ports. Eine Liste der von ASE Cockpit verwendeten Ports finden Sie in der Dokumentation zu SAP ASE Cockpit im SAP-Hilfeportal.

- SAP-Standardports, die unter TCP/IP-Ports aller SAP-Produkte aufgeführt sind.

- Verbindungen von Ihrem Computer oder dem Unternehmensnetzwerk aus zu Ihrer Compute Engine-VM-Instanz. Wenn Sie sich nicht sicher sind, welche IP-Adresse Sie verwenden sollen, wenden Sie sich an den Netzwerkadministrator Ihres Unternehmens.

- SSH-Verbindungen zu Ihrer VM-Instanz, einschließlich SSH-in-Browser.

- Verbindung zu Ihrer VM über ein Drittanbieter-Tool unter Linux. Erstellen Sie eine Regel, die dem Tool den Zugriff über Ihre Firewall ermöglicht.

Öffnen Sie Cloud Shell.

Laden Sie die

sap_ase.tf-Konfigurationsdatei in Ihr Arbeitsverzeichnis herunter. Geben Sie dazu den folgenden Befehl in Cloud Shell ein:wget https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_ase/terraform/sap_ase.tf

Öffnen Sie die Datei

sap_ase.tfim Cloud Shell-Code-Editor.Klicken Sie zum Öffnen des Cloud Shell-Code-Editors auf Editor öffnen.

Aktualisieren Sie in der Datei

sap_ase.tfdie folgenden Argumentwerte. Ersetzen Sie dazu den Inhalt innerhalb der doppelten Anführungszeichen durch die Werte für Ihre Installation.Die meisten optionalen Argumente haben einen Standardwert. Wenn Sie kein optionales Argument angeben, verwendet die Terraform-Konfiguration gegebenenfalls den Standardwert dieses Arguments.

Argument Datentyp Beschreibung sourceString Gibt den Speicherort und die Version des Terraform-Moduls an, das während der Bereitstellung verwendet werden soll.

Die Konfigurationsdatei

sap_ase.tfenthält zwei Instanzen des Argumentssource: eine aktive und eine als Kommentar. Das standardmäßig aktive Argumentsourcegibtlatestals Modulversion an. Die zweite Instanz des Argumentssource, die standardmäßig durch ein führendes#-Zeichen deaktiviert ist, gibt einen Zeitstempel an, der eine Modulversion identifiziert.Wenn alle Ihre Bereitstellungen dieselbe Modulversion verwenden müssen, entfernen Sie das führende

#-Zeichen aus dem Argumentsource, das den Zeitstempel der Version angibt, und fügen Sie es dem Argumentsourcehinzu, daslatestangibt.project_idString Geben Sie die ID Ihres Google Cloud -Projekts an, in dem Sie dieses System bereitstellen. Beispiel: my-project-x.zoneString Geben Sie die Zone an, in der Sie das SAP-System bereitstellen. Die Zone muss sich in derselben Region befinden, die Sie für Ihr Subnetz ausgewählt haben.

Wenn Ihr Subnetz beispielsweise in der Region

us-central1bereitgestellt wird, können Sie eine Zone wieus-central1-aangeben.machine_typeString Geben Sie den Typ der virtuellen Maschine (VM) von Compute Engine an, auf der Sie Ihr SAP-System ausführen müssen. Wenn Sie einen benutzerdefinierten VM-Typ benötigen, geben Sie einen vordefinierten VM-Typ mit einer Anzahl an vCPUs an, die der benötigten Anzahl am nächsten kommt, aber noch darüber liegt. Wenn die Bereitstellung abgeschlossen ist, ändern Sie die Anzahl der vCPUs und den Umfang des Arbeitsspeichers. Beispiel:

n1-highmem-32.subnetworkString Geben Sie den Namen des Subnetzwerks an, das Sie in einem vorherigen Schritt erstellt haben. Wenn die Bereitstellung in einer freigegebenen VPC erfolgt, geben Sie diesen Wert als SHARED_VPC_PROJECT_ID/SUBNETWORKan. Beispiel:myproject/network1.linux_imageString Geben Sie den Namen des Linux-Betriebssystem-Images an, auf dem Sie Ihr SAP-System bereitstellen möchten. Beispiel: rhel-9-2-sap-haodersles-15-sp5-sap. Eine Liste der verfügbaren Betriebssystem-Images finden Sie in der Google Cloud Console auf der Seite Images.linux_image_projectString Geben Sie das Google Cloud -Projekt an, das das Image enthält, das Sie für das Argument linux_imageangegeben haben. Dieses Projekt kann Ihr eigenes Projekt oder ein Google Cloud -Image-Projekt sein. Geben Sie für ein Compute Engine-Image entwederrhel-sap-cloudodersuse-sap-cloudan. Weitere Informationen zum Image-Projekt für Ihr Betriebssystem finden Sie unter Details zu Betriebssystemen.instance_nameString Geben Sie einen Namen für die Host-VM-Instanz an. Der Name darf Kleinbuchstaben, Zahlen und Bindestriche enthalten. Die VM-Instanzen für die Worker- und Standby-Hosts verwenden denselben Namen mit angehängtem wund Hostnummer.ase_sidString Geben Sie die SID Ihrer SAP ASE-Datenbankinstanz an. Die ID muss aus drei alphanumerischen Zeichen bestehen und mit einem Buchstaben beginnen. Alle Buchstaben müssen Großbuchstaben sein. Beispiel: ED1.ase_sid_sizeGanzzahl Optional. Geben Sie die Größe in GB für das Volume /sybase/DBSIDan, das das Stammverzeichnis Ihrer SAP ASE-Datenbankinstanz ist. Die Mindestgröße beträgt 8 GB. Der Standardwert ist8.ase_diag_sizeGanzzahl Optional. Geben Sie die Größe in GB für das Volume /sybase/DBSID/sapdiagan, das den diagnostischen Tablespace für SAPTOOLS enthält. Die Mindestgröße beträgt 8 GB. Der Standardwert ist8.ase_sap_temp_sizeGanzzahl Optional. Geben Sie die Größe in GB für das Volume /sybase/DBSID/saptmpan, das den temporären Tablespace der Datenbankinstanz enthält. Die Mindestgröße beträgt 8 GB. Der Standardwert ist8.ase_sap_data_sizeGanzzahl Optional. Geben Sie die Größe in GB für das Volume /sybase/DBSID/sapdataan, das die Datendateien der Datenbank enthält. Die Mindestgröße beträgt 30 GB. Der Standardwert ist30.ase_sap_data_ssdBoolesch Optional. Geben Sie truean, um einen nichtflüchtiger SSD-Speicher für das Volume/sybase/DBSID/sapdatabereitzustellen. Wenn Siefalseangeben, wird ein abgestimmter nichtflüchtiger Speicher bereitgestellt. Der Standardwert isttrue.ase_log_sizeGanzzahl Optional. Geben Sie die Größe in GB für das Volume /sybase/DBSID/logdiran, das die Datenbanktransaktionslogs enthält. Die Mindestgröße beträgt 8 GB. Der Standardwert ist8.ase_log_ssdBoolesch Optional. Geben Sie truean, um einen nichtflüchtiger SSD-Speicher für das Volume/sybase/DBSID/logdirbereitzustellen. Wenn Siefalseangeben, wird ein abgestimmter nichtflüchtiger Speicher bereitgestellt. Der Standardwert isttrue.ase_backup_sizeGanzzahl Optional. Geben Sie die Größe des Volumes /sybasebackupin GB an. Wenn Sie dieses Argument nicht angeben oder seinen Wert auf0setzen, wird für das Volume/sybasebackupkein Laufwerk bereitgestellt.usr_sap_sizeInteger Wenn Sie SAP ASE und SAP NetWeaver auf derselben VM-Instanz ausführen möchten, geben Sie die Größe des Laufwerks /usr/sapin GB an.Wenn Sie dieses Argument nicht angeben oder seinen Wert auf

0festlegen, wird kein Laufwerk für das Volume/usr/sapbereitgestellt.sap_mnt_sizeInteger Wenn Sie SAP ASE und SAP NetWeaver auf derselben VM-Instanz ausführen möchten, geben Sie die Größe des Laufwerks /sapmntin GB an.Wenn Sie dieses Argument nicht angeben oder seinen Wert auf

0festlegen, wird kein Laufwerk für das Volume/sapmntbereitgestellt.swap_sizeInteger Wenn Sie SAP ASE und SAP NetWeaver auf derselben VM-Instanz ausführen möchten, geben Sie die Größe des Auslagerungs-Volumes in GB an. Wenn Sie dieses Argument nicht angeben oder seinen Wert auf

0festlegen, wird kein Laufwerk für das Swap-Volume bereitgestellt.network_tagsString Optional. Geben Sie ein oder mehrere kommagetrennte Netzwerk-Tags an, die Sie zu Firewall- oder Routingzwecken mit Ihren VM-Instanzen verknüpfen möchten. Wenn Sie

public_ip = false, aber kein Netzwerk-Tag angeben, müssen Sie eine andere Möglichkeit für den Zugriff auf das Internet bereitstellen.public_ipBoolesch Optional. Legt fest, ob Ihre VM-Instanz eine öffentliche IP-Adresse erhält. Der Standardwert ist true.service_accountString Optional. Geben Sie die E-Mail-Adresse eines nutzerverwalteten Dienstkontos an, das von den Host-VMs und den darauf ausgeführten Programmen verwendet werden soll. Beispiel: svc-acct-name@project-id..Wenn Sie dieses Argument ohne Wert angeben oder weglassen, verwendet das Installationsskript das Compute Engine-Standarddienstkonto. Weitere Informationen finden Sie unter Identitäts- und Zugriffsverwaltung für SAP-Programme in Google Cloud.

sap_deployment_debugBoolesch Optional. Geben Sie truenur dann an, wenn Sie von Cloud Customer Care aufgefordert werden, das Debugging für Ihre Bereitstellung zu aktivieren, da hierdurch ausführliche Bereitstellungslogs generiert werden. Der Standardwert istfalse.reservation_nameString Optional. Um eine bestimmte Compute Engine-VM-Reservierung für diese Bereitstellung zu verwenden, geben Sie den Namen der Reservierung an. Standardmäßig wählt das Installationsskript basierend auf den folgenden Bedingungen jede verfügbare Compute Engine-Reservierung aus. Damit eine Reservierung unabhängig davon verwendet werden kann, ob Sie einen Namen angeben oder dieser vom Installationsskript automatisch ausgewählt wird, muss die Reservierung so festgelegt werden:

-

Die Option

specificReservationRequiredist auftrueoder in der Google Cloud Console auf Bestimmte Reservierung auswählen festgelegt. -

Einige Compute Engine-Maschinentypen unterstützen CPU-Plattformen, die nicht von der SAP-Zertifizierung des Maschinentyps abgedeckt sind. Wenn die Zielreservierung für einen der folgenden Maschinentypen gilt, muss die Reservierung die Mindest-CPU-Plattformen angeben:

n1-highmem-32: Intel Broadwelln1-highmem-64: Intel Broadwelln1-highmem-96: Intel Skylakem1-megamem-96: Intel Skylake

Die Mindest-CPU-Plattformen für alle anderen Maschinentypen, die von SAP für die Verwendung in Google Cloud zertifiziert sind, entsprechen der Mindest-CPU-Anforderung von SAP.

Das folgende Beispiel zeigt eine fertig erstellte Konfigurationsdatei, die eine VM erstellt, die für die Ausführung sowohl des SAP ASE-Datenbankservers als auch von SAP NetWeaver konfiguriert ist. Die Konfigurationsdatei weist Terraform an, eine VM

n1-standard-16bereitzustellen, auf der ein Betriebssystem SLES 15 SP3 ausgeführt wird. Die VM enthält alle Verzeichnisse, die zum Ausführen von SAP ASE mit SAP NetWeaver benötigt werden.# #... module "sap_ase" { source = https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_ase/sap_ase_module.zip # # By default, this source file uses the latest release of the terraform module # for SAP on Google Cloud. To fix your deployments to a specific release # of the module, comment out the source property above and uncomment the source property below. # # source = "https://storage.googleapis.com/cloudsapdeploy/terraform/YYYYMMDDHHMM/terraform/sap_ase/sap_ase_module.zip" # ... project_id = "example-project-123456" zone = "us-central1-f" machine_type = "n1-standard-16" subnetwork = "example-subnet-us-central1" linux_image = "sles-15-sp3-sap" linux_image_project = "suse-sap-cloud" # ... instance_name = "ex-vm-ase-lin" # ... ase_sid = "AS1" ase_sid_size = 10 ase_diag_size = 15 ase_sap_temp_size = 20 ase_sap_data_size = 50 ase_sap_data_ssd = true ase_log_size = 30 ase_log_ssd = true ase_backup_size = 100 # ... usr_sap_size = 15 sap_mnt_size = 15 swap_size = 24 # ... }-

Die Option

So initialisieren Sie Ihr aktuelles Arbeitsverzeichnis und laden das Plug-in und die Moduldateien des Terraform-Anbieters für Google Cloudherunter:

terraform init

Mit dem Befehl

terraform initwird Ihr Arbeitsverzeichnis für andere Terraform-Befehle vorbereitet.Wenn Sie eine Aktualisierung der Plug-in- und Konfigurationsdateien des Anbieters in Ihrem Arbeitsverzeichnis erzwingen möchten, geben Sie das Flag

--upgradean. Wenn das Flag--upgradeweggelassen wird und Sie keine Änderungen in Ihrem Arbeitsverzeichnis vornehmen, verwendet Terraform die lokal im Cache gespeicherten Kopien, auch wenn in dersource-URL der Wertlatestangegeben ist.terraform init --upgrade

Optional können Sie den Terraform-Ausführungsplan so erstellen:

terraform plan

Der Befehl

terraform planzeigt die Änderungen an, die für Ihre aktuelle Konfiguration erforderlich sind. Wenn Sie diesen Schritt überspringen, wird mit dem Befehlterraform applyautomatisch ein neuer Plan erstellt und Sie werden aufgefordert, diesen zu genehmigen.So wenden Sie den Ausführungsplan an:

terraform apply

Wenn Sie aufgefordert werden, die Aktionen zu genehmigen, geben Sie

yesein.Mit dem terraform-Befehl

applywird die Google Cloud Infrastruktur gemäß den in der Terraform-Konfigurationsdatei definierten Argumenten eingerichtet. Der Vorgang kann einige Minuten dauern. Führen Sie die Schritte im nächsten Abschnitt aus, um den Fortschritt des Deployments zu überprüfen.Wenn es für Sie nötig ist, dass Compute Engine nach der Bereitstellung der VM-Instanz das Bootlaufwerk für den Fall speichert, dass die VM-Instanz gelöscht wird, führen Sie die folgenden Schritte aus:

Öffnen Sie in der Google Cloud Console die Seite Compute Engine-VM-Instanzen:

Klicken Sie auf den Namen der VM-Instanz, um die Seite VM-Instanzdetails für Ihre VM-Instanz zu öffnen.

Klicken Sie auf Bearbeiten.

Achten Sie darauf, dass im Abschnitt Bootlaufwerk für die Löschregel die Option Laufwerk behalten ausgewählt ist.

Klicken Sie auf Speichern.

Öffnen Sie in der Google Cloud Console Cloud Logging, um den Installationsfortschritt zu überwachen und nach Fehlern zu suchen.

Filtern Sie die Logs:

Log-Explorer

Wechseln Sie auf der Seite Log-Explorer zum Bereich Abfrage.

Wählen Sie im Drop-down-Menü Ressource die Option Global aus und klicken Sie dann auf Hinzufügen.

Wenn die Option Global nicht angezeigt wird, geben Sie im Abfrageeditor die folgende Abfrage ein:

resource.type="global" "Deployment"Klicken Sie auf Abfrage ausführen.

Legacy-Loganzeige

- Wählen Sie auf der Seite Legacy-Loganzeige im einfachen Auswahlmenü die Option Global als Logging-Ressource aus.

Analysieren Sie die gefilterten Logs:

- Wenn

"--- Finished"angezeigt wird, ist die Verarbeitung des Deployments abgeschlossen und Sie können mit dem nächsten Schritt fortfahren. Wenn ein Kontingentfehler auftritt:

Erhöhen Sie auf der Seite IAM & Verwaltung > Kontingente alle Kontingente, die nicht die im Planungsleitfaden für SAP ASE aufgeführten Anforderungen erfüllen.

Öffnen Sie Cloud Shell.

Wechseln Sie zu Ihrem Arbeitsverzeichnis und löschen Sie das Deployment, um die VMs und nichtflüchtigen Speicher aus der fehlgeschlagenen Installation zu entfernen:

terraform destroy

Wenn Sie aufgefordert werden, die Aktion zu genehmigen, geben Sie

yesein.Führen Sie die Bereitstellung noch einmal aus.

- Wenn

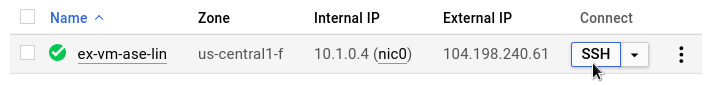

Stellen Sie nach der fehlerfreien Bereitstellung des SAP ASE-Systems mithilfe von SSH eine Verbindung zu Ihrer VM her. Klicken Sie dazu in Compute Engine auf der Seite "VM-Instanzen" auf die SSH-Schaltfläche für Ihre VM-Instanz. Alternativ stellen Sie die Verbindung mit Ihrer bevorzugten SSH-Methode her.

Wechseln Sie zum Root-Nutzer.

sudo su -

Geben Sie bei der Eingabeaufforderung

df -hein. Achten Sie darauf, dass die Ausgabe in etwa der nachstehenden entspricht, z. B. mit dem Verzeichnis//sybase/DBSID/sapdata.Filesystem Size Used Avail Use% Mounted on devtmpfs 4.0M 8.0K 4.0M 1% /dev tmpfs 30G 0 30G 0% /dev/shm tmpfs 12G 18M 12G 1% /run tmpfs 4.0M 0 4.0M 0% /sys/fs/cgroup /dev/sda3 30G 4.3G 26G 15% / /dev/sda2 20M 2.9M 18M 15% /boot/efi tmpfs 5.9G 0 5.9G 0% /run/user/0 tmpfs 5.9G 0 5.9G 0% /run/user/1000 /dev/mapper/vg_asesid-vol 10G 43M 10G 1% /sybase/AS1 /dev/mapper/vg_asesapdata-vol 50G 84M 50G 1% /sybase/AS1/sapdata_1 /dev/mapper/vg_aselog-vol 30G 63M 30G 1% /sybase/AS1/saplog_1 /dev/mapper/vg_asesaptemp-vol 20G 53M 20G 1% /sybase/AS1/saptemp /dev/mapper/vg_asesapdiag-vol 15G 48M 15G 1% /sybase/AS1/sapdiag /dev/mapper/vg_asebackup-vol 100G 135M 100G 1% /sybasebackup /dev/mapper/vg_usrsap-vol 15G 48M 15G 1% /usr/sap /dev/mapper/vg_sapmnt-vol 15G 48M 15G 1% /sapmnt

Bestätigen Sie, dass das Auslagerungsverzeichnis erstellt wurde, indem Sie den folgenden Befehl eingeben:

cat /proc/meminfo | grep Swap

Die Ausgabe sollte diesem Beispiel ähneln:

SwapCached: 0 kB SwapTotal: 25161724 kB SwapFree: 25161724 kB

Beheben Sie alle Fehler, um sicherzustellen, dass Ihre Bereitstellung nicht aus demselben Grund fehlschlägt. Informationen zum Prüfen der Logs oder zum Beheben von kontingentbezogenen Fehlern finden Sie unter Logs prüfen.

Öffnen Sie Cloud Shell. Wenn Sie die Google Cloud CLI auf Ihrer lokalen Workstation installiert haben, öffnen Sie stattdessen ein Terminal.

Wechseln Sie zu dem Verzeichnis, das die Terraform-Konfigurationsdatei enthält, die Sie für diese Bereitstellung verwendet haben.

Löschen Sie alle Ressourcen, die Teil Ihrer Bereitstellung sind, indem Sie den folgenden Befehl ausführen:

terraform destroy

Wenn Sie aufgefordert werden, die Aktion zu genehmigen, geben Sie

yesein.Wiederholen Sie Ihre Bereitstellung wie zuvor in dieser Anleitung beschrieben.

- Stellen Sie eine SSH-Verbindung zu Ihrer VM her.

- Laden Sie Ihre SAP ASE-Installationsmedien von SAP auf Ihre VM herunter oder kopieren Sie sie.

- Bereiten Sie Ihre SAP ASE SySAM-Lizenzdatei oder Ihren Lizenzserver für die Installation vor.

- Installieren Sie die SAP ASE-Datenbank.

- Aktualisieren Sie Ihre SAP ASE-Software mit den neuesten Patches, falls verfügbar.

- Installieren Sie alle zusätzlichen Komponenten.

- Konfigurieren und sichern Sie Ihre neue SAP ASE-Datenbankinstanz.

Stellen Sie eine SSH-Verbindung zu Ihrer Compute Engine-Instanz her.

Führen Sie dazu diesen Befehl aus:

systemctl status google-cloud-sap-agent

Wenn der Agent ordnungsgemäß funktioniert, enthält die Ausgabe

active (running). Beispiel:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- Geben Sie in Ihrem SAP-System Transaktion

ST06ein. Kontrollieren Sie im Übersichtsbereich die Verfügbarkeit und den Inhalt der folgenden Felder, um die korrekte End-to-End-Einrichtung der SAP- und Google-Monitoring-Infrastruktur zu überprüfen:

- Cloud-Anbieter:

Google Cloud Platform - Zugriff für erweitertes Monitoring:

TRUE - Details für erweitertes Monitoring:

ACTIVE

- Cloud-Anbieter:

gcloud-Befehlsumgebung konfigurieren

In dieser Anleitung wird Cloud Shell für die Eingabe von gcloud-Befehlen verwendet, mit denen Google Cloud -Ressourcen bereitgestellt oder konfiguriert werden. Auf Cloud Shell greifen Sie in Ihrem Browser über dieGoogle Cloud Console zu.

Cloud Shell wird auf einer VM ausgeführt, die Google Cloud bei jedem Start von Cloud Shell bereitstellt. Wenn Sie Cloud Shell zum ersten Mal verwenden, erstelltGoogle Cloud für Sie auch ein nichtflüchtiges $HOME-Verzeichnis, das jedes Mal wiederhergestellt wird, wenn Sie Cloud Shell öffnen.

Die bereitgestellte VM enthält das neueste Google Cloud CLI.

Daher verwenden Sie in Cloud Shell dieselben gcloud-Befehle wie in einer lokal installierten Instanz der gcloud CLI.

Wenn die gcloud CLI installiert ist, können Sie die gcloud-Befehle in dieser Anleitung auf Ihrem lokalen Computer ausführen. Bei einer lokal installierten gcloud CLI müssen Sie jedoch immer darauf achten, dass Sie die neueste Version der gcloud CLI verwenden.

Unabhängig davon, ob Sie Cloud Shell oder die gcloud CLI verwenden, können Sie die Attribute Ihrer gcloud-Befehlsumgebung festlegen und ändern und als Konfiguration speichern. Konfigurationen sind Sammlungen von Schlüssel/Wert-Paaren, die das Verhalten der gcloud-Befehle beeinflussen.

Zu den grundlegenden Aktionen, die Sie mit einer Konfiguration in Cloud Shell ausführen können, gehören:

Weitere Informationen zum Arbeiten mit Konfigurationen finden Sie unter Konfigurationen der gcloud CLI verwalten.

Netzwerk erstellen

Erstellen Sie aus Sicherheitsgründen ein neues Netzwerk. Durch das Festlegen von Firewallregeln oder die Nutzung eines anderen Verfahrens der Zugriffskontrolle steuern Sie, wer Zugriff hat.

Wenn Ihr Projekt ein Standard-VPC-Netzwerk (Virtual Private Cloud) hat, verwenden Sie es nicht. Erstellen Sie stattdessen Ihr eigenes VPC-Netzwerk, sodass nur die von Ihnen explizit formulierten Firewallregeln gelten.

Während der Bereitstellung müssen Compute Engine-Instanzen normalerweise auf das Internet zugreifen können, um den Google Cloud-Agent für SAP herunterzuladen. Wenn Sie eines der von SAP zertifizierten Linux-Images verwenden, die von Google Cloudverfügbar sind, benötigt die Compute-Instanz außerdem einen Internetzugang, um die Lizenz zu registrieren und auf Repositories von Betriebssystemanbietern zuzugreifen. Eine Konfiguration mit einem NAT-Gateway und VM-Netzwerk-Tags unterstützt diesen Zugriff selbst dann, wenn die Ziel-Compute-Instanzen keine externen IP-Adressen haben.

Führen Sie die folgenden Schritte aus, um ein VPC-Netzwerk für Ihr Projekt zu erstellen:

NAT-Gateway einrichten

Wenn Sie eine oder mehrere VMs ohne öffentliche IP-Adressen erstellen müssen, müssen Sie die Network Address Translation (NAT) verwenden, damit die VMs auf das Internet zugreifen können. Verwenden Sie Cloud NAT, einen Google Cloud verteilten, softwarebasierten verwalteten Dienst, der es VMs ermöglicht, ausgehende Pakete an das Internet zu senden und entsprechende eingehende Antwortpakete zu empfangen. Alternativ können Sie eine separate VM als NAT-Gateway einrichten.

Informationen zum Erstellen einer Cloud NAT-Instanz für Ihr Projekt finden Sie unter Cloud NAT verwenden.

Nachdem Sie Cloud NAT für Ihr Projekt konfiguriert haben, können Ihre VM-Instanzen ohne öffentliche IP-Adressen sicher auf das Internet zugreifen.

Firewallregeln hinzufügen

Standardmäßig verhindert eine implizite Firewallregel eingehende Verbindungen von außerhalb Ihres VPC-Netzwerks. Wenn Sie eingehende Verbindungen zulassen möchten, richten Sie für Ihre VM eine entsprechende Firewallregel ein. Wenn eine eingehende Verbindung zu einer VM hergestellt wurde, ist Traffic über diese Verbindung in beide Richtungen zulässig.

Sie können auch eine Firewallregel erstellen, um externen Zugriff auf bestimmte Ports zuzulassen oder Zugriff zwischen VMs im selben Netzwerk einzuschränken. Wenn der VPC-Netzwerktyp default verwendet wird, gelten auch einige zusätzliche Standardregeln. So etwa die Regel default-allow-internal, die den Zugriff zwischen VMs im selben Netzwerk an allen Ports erlaubt.

Abhängig von der für Ihre Umgebung geltenden IT-Richtlinie müssen Sie möglicherweise die Konnektivität zu Ihrem Datenbankhost isolieren oder anderweitig einschränken. Dazu erstellen Sie Firewallregeln.

Je nach Szenario können Sie Firewallregeln erstellen, die den Zugriff für Folgendes erlauben:

Informationen zum Erstellen der Firewallregeln für Ihr Projekt finden Sie unter Firewallregeln erstellen.

Linux-VM für SAP ASE mit Terraform bereitstellen

In den folgenden Anleitungen wird Terraform verwendet, um eine VM-Instanz mit Linux und allen nichtflüchtigen Speichern bereitzustellen, die von SAP ASE benötigt werden. Die Werte für die Installation definieren Sie in einer sap_ase.tf-Konfigurationsdatei, die von Google Cloud bereitgestellt wird.

In der folgenden Anleitung wird Cloud Shell verwendet. Sie können stattdessen aber auch Terraform in Ihrem lokalen Terminal verwenden, wenn Sie dies vorziehen.

Deployment überprüfen

Zum Prüfen der Bereitstellung prüfen Sie die Bereitstellungslogs in Cloud Logging und die Konfiguration der VM.

Log prüfen

Konfiguration der VM prüfen

Führen Sie eine Bereinigung durch und wiederholen Sie die Bereitstellung.

Wenn einer der Schritte zur Bereitstellungsprüfung in den vorherigen Abschnitten zeigt, dass die Installation nicht erfolgreich war, müssen Sie die Bereitstellung rückgängig machen und es noch einmal ausführen. Gehen Sie dazu so vor:

Datenbank installieren

Nachdem das Betriebssystem konfiguriert ist, können Sie nun die SAP ASE-Datenbankinstanz installieren.

So installieren Sie SAP ASE auf Ihrer Linux-basierten VM:

Weitere Informationen zur Installation finden Sie im SAP ASE Installations- und Upgrade-Leitfaden für Linux.

Aufgaben nach dem Deployment ausführen

Bevor Sie Ihre SAP ASE-Instanz verwenden, sollten Sie nach der Bereitstellung diese Schritte ausführen:

Weitere Informationen zu Aufgaben nach der Bereitstellung finden Sie im Abschnitt "Aufgaben nach der Installation" im SAP ASE Installations- und Upgrade-Leitfaden für Linux.

Installation des Google Cloud-Agents für SAP prüfen

Nachdem Sie eine VM bereitgestellt und Ihr SAP-System installiert haben, prüfen Sie, ob derGoogle Cloud-Agent für SAP ordnungsgemäß funktioniert.

Prüfen, ob der Agent für SAP von Google Cloudausgeführt wird

So prüfen Sie, ob der Agent ausgeführt wird:

Wenn der Agent nicht ausgeführt wird, starten Sie den Agent neu.

Prüfen, ob der SAP-Host-Agent Messwerte empfängt

So prüfen Sie, ob die Infrastrukturmesswerte vom Agent vonGoogle Cloudfür SAP erfasst und korrekt an den SAP-Host-Agent gesendet werden:

Fehlerbehebung

Dieser Abschnitt enthält Informationen zur Behebung häufiger Probleme.

Fehlerbehebung beim Herstellen einer Verbindung zu der VM

Wenn Sie Probleme beim Herstellen der Verbindung zur VM über SSH haben, überprüfen Sie, ob Sie eine Firewallregel zum Öffnen von Port 22 im verwendeten VPC-Netzwerk erstellt haben.

Weitere mögliche Probleme in Zusammenhang mit SSH über den Browser finden Sie unter Bekannte Probleme.

Fehlerbehebung beim Monitoring-Agent von Google

Informationen zur Fehlerbehebung bei Problemen mit dem Monitoring-Agent für SAP NetWeaver finden Sie unter Fehlerbehebung beim Monitoring.