Questa guida utilizza Terraform per eseguire il deployment di tutte le risorse Google Cloud richieste per eseguire SAP NetWeaver su Linux, tra cui la macchina virtuale (VM) Compute Engine, il sistema operativo Linux e i dischi permanenti. Definisci i valori per l'installazione, come tipo di macchina, nomi delle risorse, dimensioni del disco e così via, in un file di configurazione Terraform.

Se l'installazione di SAP NetWeaver richiede un maggiore controllo sul processo di deployment rispetto a quello fornito dal file di configurazione Terraform, consulta la sezione Deployment manuale delle VM per SAP NetWeaver su Linux.

Per eseguire il deployment di una VM che esegue Windows, consulta la guida al deployment di Windows.

Configurazione VM di cui è stato eseguito il deployment seguendo queste istruzioni

La VM di cui viene eseguito il deployment in base a queste istruzioni è destinata all'utilizzo in una configurazione a tre livelli, in cui SAP NetWeaver viene eseguito su una VM e il server di database su un'altra.

Per configurare una configurazione a due livelli, in cui SAP NetWeaver viene eseguito sulla stessa VM del server di database, devi prima eseguire il deployment del server di database e creare la VM e le unità disco richieste sia per il server di database sia per SAP NetWeaver. Quindi installi SAP NetWeaver sulla stessa VM del server di database.

Per istruzioni sul deployment della VM per un server di database, consulta la guida al deployment del database per il tuo server di database.

Google Cloud Risorse implementate da queste istruzioni

Le risorse Google Cloud di cui viene eseguito il deployment dal file di configurazione Terraform includono:

- Una VM che utilizza una versione di Linux certificata da SAP.

- Un disco permanente per il disco di avvio.

- Un disco permanente per i binari SAP.

- Un disco permanente per lo spazio di swap.

- Le API consigliate.

- Agente per SAP diGoogle Cloud.

Le seguenti istruzioni utilizzano Cloud Shell, ma se preferisci, puoi utilizzare Google Cloud CLI nel tuo terminale locale.

Per ulteriori dettagli sulla pianificazione dell'implementazione, consulta la Guida alla pianificazione. Per una panoramica delle operazioni IT per il tuo sistema, consulta la Guida alle operazioni.

Creazione di un progetto

Se vuoi che il tuo carico di lavoro SAP venga eseguito in conformità con i requisiti di residenza dei dati, controllo dell'accesso, personale di assistenza o normativi, devi creare la cartella Assured Workloads richiesta. Per ulteriori informazioni, consulta Controlli di conformità e sovranità per SAP su Google Cloud.

Per creare un progetto:

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

Inizializza una configurazione:

gcloud init

Controlla le impostazioni della tua attuale configurazione gcloud:

gcloud config list

Passa al progetto Google Cloud richiesto. Sostituisci

PROJECT_IDcon l'ID del tuo progetto Google Cloud .gcloud config set project PROJECT_ID

Imposta una regione predefinita. Sostituisci

REGIONcon una regioneGoogle Cloud .gcloud config set compute/region REGION

Imposta una zona predefinita. Sostituisci

ZONEcon una zonaGoogle Cloud .gcloud config set compute/zone ZONE

Crea una nuova configurazione. Sostituisci

NAMEcon il nome della configurazione.gcloud config configurations create NAME

-

Crea una rete in modalità personalizzata. Per maggiori informazioni, vedi Creazione di una rete in modalità personalizzata.

-

Crea una subnet e specifica la regione e l'intervallo IP. Per ulteriori informazioni, vedi Aggiunta di subnet.

- Le porte predefinite utilizzate da SAP NetWeaver, come documentato in Porte TCP/IP di tutti i prodotti SAP.

- Connessioni dal tuo computer o dal tuo ambiente di rete aziendale alla tua istanza VM di Compute Engine. Se non sai quale indirizzo IP utilizzare, rivolgiti all'amministratore di rete della tua azienda.

- Comunicazione tra le VM in una configurazione a tre livelli, di scalabilità orizzontale o di alta disponibilità. Ad esempio, se esegui il deployment di un sistema a tre livelli, avrai almeno due VM nella tua subnet: la VM per SAP NetWeaver e un'altra VM per il server di database. Per abilitare la comunicazione tra le due VM, devi creare una regola firewall per consentire il traffico proveniente dalla subnet.

- Connessioni SSH alla tua istanza VM, inclusa

SSH dal browser,

tramite la porta

22. - Connessioni alla tua istanza VM da strumenti di terze parti, ad esempio un terminale locale o PuTTY. Crea una regola per consentire l'accesso allo strumento tramite il firewall. Per ulteriori informazioni, vedi Connessione alle VM Linux utilizzando strumenti di terze parti.

Apri Cloud Shell.

Scarica il file di configurazione

sap_nw.tfnella directory di lavoro:wget https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_nw/terraform/sap_nw.tf

Apri il file

sap_nw.tfnell'editor di codice di Cloud Shell.Per aprire l'editor di codice di Cloud Shell, fai clic sull'icona a forma di matita nell'angolo in alto a destra della finestra del terminale Cloud Shell.

Nel file

sap_nw.tf, aggiorna i valori degli argomenti sostituendo i contenuti tra le virgolette doppie con i valori della tua installazione. Gli argomenti sono descritti nella tabella seguente.Argomento Tipo di dati Descrizione sourceStringa Specifica la posizione e la versione del modulo Terraform da utilizzare durante il deployment.

Il file di configurazione

sap_nw.tfinclude due istanze dell'argomentosource: una attiva e una inclusa come commento. L'argomentosourceattivo per impostazione predefinita specificalatestcome versione del modulo. La seconda istanza dell'argomentosource, che per impostazione predefinita è disattivata da un carattere#iniziale, specifica un timestamp che identifica una versione del modulo.Se vuoi che tutti i deployment utilizzino la stessa versione del modulo, rimuovi il carattere

#iniziale dall'argomentosourceche specifica il timestamp della versione e aggiungilo all'argomentosourceche specificalatest.project_idStringa Specifica l'ID del tuo progetto Google Cloud in cui stai eseguendo il deployment di questo sistema. Ad esempio, my-project-x.zoneStringa Specifica la zona in cui stai eseguendo il deployment del sistema SAP. La zona deve trovarsi nella stessa regione che hai selezionato per la subnet.

Ad esempio, se la tua subnet è implementata nella regione

us-central1, puoi specificare una zona comeus-central1-a.machine_typeStringa Specifica il tipo di macchina virtuale (VM) Compute Engine su cui devi eseguire il sistema SAP. Se hai bisogno di un tipo di VM personalizzato, specifica un tipo di VM predefinito con un numero di vCPU il più vicino possibile al numero di cui hai bisogno, ma comunque maggiore. Al termine del deployment, modifica il numero di vCPU e la quantità di memoria. Ad esempio,

n1-highmem-32.subnetworkStringa Specifica il nome della subnet che hai creato in un passaggio precedente. Se esegui il deployment in un VPC condiviso, specifica questo valore come SHARED_VPC_PROJECT_ID/SUBNETWORK. Ad esempio:myproject/network1.linux_imageStringa Specifica il nome dell'immagine del sistema operativo Linux su cui vuoi eseguire il deployment del sistema SAP. Ad esempio, rhel-9-2-sap-haosles-15-sp5-sap. Per l'elenco delle immagini del sistema operativo disponibili, consulta la pagina Immagini nella console Google Cloud .linux_image_projectStringa Specifica il progetto Google Cloud che contiene l'immagine che hai specificato per l'argomento linux_image. Questo progetto potrebbe essere il tuo progetto o un Google Cloud progetto di immagini. Per un'immagine Compute Engine, specificarhel-sap-cloudosuse-sap-cloud. Per trovare il progetto di immagine per il tuo sistema operativo, vedi Dettagli del sistema operativo.usr_sap_sizeNumero intero Facoltativo. Specifica le dimensioni del disco /usr/sapin GB. La dimensione minima è 8 GB. Il valore predefinito è8.sap_mnt_sizeNumero intero Facoltativo. Specifica le dimensioni del disco /sapmntin GB. La dimensione minima è 8 GB. Il valore predefinito è8.swap_sizeNumero intero Facoltativo. Specifica le dimensioni del volume di swap in GB. La dimensione minima è 8 GB. Il valore predefinito è 8.network_tagsStringa Facoltativo. Specifica uno o più tag di rete separati da virgole che vuoi associare alle tue istanze VM per scopi di firewall o routing. Se specifichi

public_ip = falsee non specifichi un tag di rete, assicurati di fornire un altro mezzo di accesso a internet.public_ipBooleano Facoltativo. Determina se un indirizzo IP pubblico viene aggiunto o meno all'istanza VM. Il valore predefinito è true.service_accountStringa Facoltativo. Specifica l'indirizzo email di un account di servizio gestito dall'utente da utilizzare dalle VM host e dai programmi eseguiti sulle VM host. Ad esempio, svc-acct-name@project-id..Se specifichi questo argomento senza un valore o lo ometti, lo script di installazione utilizza il service account predefinito di Compute Engine. Per saperne di più, consulta la pagina Gestione di identità e accessi per i programmi SAP su Google Cloud.

sap_deployment_debugBooleano Facoltativo. Solo quando assistenza clienti Google Cloud ti chiede di attivare il debug per il tuo deployment, specifica true, che fa sì che il deployment generi log di deployment dettagliati. Il valore predefinito èfalse.reservation_nameStringa Facoltativo. Per utilizzare una prenotazione VM Compute Engine specifica per questo deployment, specifica il nome della prenotazione. Per impostazione predefinita, lo script di installazione seleziona qualsiasi prenotazione di Compute Engine disponibile in base alle seguenti condizioni. Affinché una prenotazione sia utilizzabile, indipendentemente dal fatto che tu specifichi un nome o che lo script di installazione lo selezioni automaticamente, la prenotazione deve essere impostata con quanto segue:

-

L'opzione

specificReservationRequiredè impostata sutrueoppure, nella console Google Cloud , è selezionata l'opzione Seleziona una prenotazione specifica. -

Alcuni tipi di macchine Compute Engine supportano piattaforme CPU non

coperte dalla certificazione SAP del tipo di macchina. Se la prenotazione di destinazione

riguarda uno dei seguenti tipi di macchina, la prenotazione

deve specificare le piattaforme CPU minime come indicato:

n1-highmem-32: Intel Broadwelln1-highmem-64: Intel Broadwelln1-highmem-96: Intel Skylakem1-megamem-96: Intel Skylake

Le piattaforme CPU minime per tutti gli altri tipi di macchina certificati da SAP per l'utilizzo su Google Cloud sono conformi al requisito minimo di CPU di SAP.

can_ip_forwardBooleano Specifica se l'invio e la ricezione di pacchetti con IP di origine o destinazione non corrispondenti sono consentiti, il che consente a una VM di fungere da router. Il valore predefinito è

true.Se intendi utilizzare solo i bilanciatori del carico interni di Google per gestire gli IP virtuali per le VM di cui è stato eseguito il deployment, imposta il valore su

false. Un bilanciatore del carico interno viene distribuito automaticamente nell'ambito dei modelli ad alta disponibilità.Il seguente file di configurazione crea una VM configurata per eseguire SAP NetWeaver. Il file di configurazione esegue il deployment di una VM

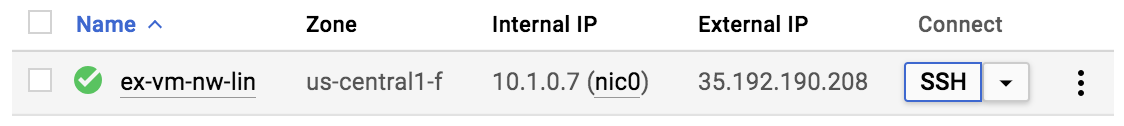

n1-standard-16che esegue un sistema operativo SLES 15 SP3. La VM include tutte le directory necessarie per eseguire SAP NetWeaver.# ... module "sap_nw" { source = "https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/sap_nw/sap_nw_module.zip" # # By default, this source file uses the latest release of the terraform module # for SAP on Google Cloud. To fix your deployments to a specific release # of the module, comment out the source property above and uncomment the source property below. # # source = "https://storage.googleapis.com/cloudsapdeploy/terraform/YYYYMMDDHHMM/terraform/sap_nw/sap_nw_module.zip" # # ... # project_id = "example-project-123456" zone = "us-central1-f" machine_type = "n1-standard-16" subnetwork = "example-sub-network-sap" linux_image = "sles-15-sp3-sap" linux_image_project = "suse-sap-cloud" instance_name = "ex-vm-nw-lin" # ... usr_sap_size = 15 sap_mnt_size = 15 swap_size = 24 # ... }-

L'opzione

Per inizializzare la directory di lavoro corrente e scaricare il plug-in del provider Terraform e i file del modulo per Google Cloud:

terraform init

Il comando

terraform initprepara la directory di lavoro per altri comandi Terraform.Per forzare l'aggiornamento del plug-in del provider e dei file di configurazione nella directory di lavoro, specifica il flag

--upgrade. Se il flag--upgradeviene omesso e non apporti modifiche alla directory di lavoro, Terraform utilizza le copie memorizzate nella cache locale, anche selatestè specificato nell'URLsource.terraform init --upgrade

(Facoltativo) Per creare il piano di esecuzione di Terraform:

terraform plan

Il comando

terraform planmostra le modifiche richieste dalla configurazione corrente. Se salti questo passaggio, il comandoterraform applycrea automaticamente un nuovo piano e ti chiede di approvarlo.Per applicare il piano di esecuzione:

terraform apply

Quando ti viene chiesto di approvare le azioni, inserisci

yes.Il comando terraform

applyconfigura l'infrastruttura Google Cloud in base agli argomenti definiti nel file di configurazione Terraform. La procedura può richiedere alcuni minuti. Per controllare l'avanzamento dell'implementazione, segui i passaggi nella sezione successiva.Dopo il deployment dell'istanza VM, se vuoi che Compute Engine salvi il disco di avvio nel caso in cui l'istanza VM venga eliminata:

Nella console Google Cloud , vai alla pagina Istanze VM.

Per aprire la pagina Dettagli istanza VM per la tua istanza VM, fai clic sul nome dell'istanza VM.

Fai clic su Modifica.

Nella sezione Disco di avvio, per la Regola di eliminazione, assicurati che sia selezionata l'opzione Conserva il disco.

Fai clic su Salva.

Nella console Google Cloud , apri Cloud Logging per monitorare l'avanzamento dell'installazione e verificare la presenza di errori.

Filtra i log:

Esplora log

Nella pagina Esplora log, vai al riquadro Query.

Dal menu a discesa Risorsa, seleziona Globale e poi fai clic su Aggiungi.

Se non vedi l'opzione Globale, inserisci la seguente query nell'editor di query:

resource.type="global" "Deployment"Fai clic su Esegui query.

Visualizzatore log legacy

- Nella pagina Visualizzatore log legacy, seleziona Globale come risorsa di logging dal menu di selezione di base.

Analizza i log filtrati:

- Se viene visualizzato

"--- Finished", l'elaborazione del deployment è completata e puoi procedere al passaggio successivo. Se visualizzi un errore di quota:

Nella pagina IAM e amministrazione Quote, aumenta le quote che non soddisfano i requisiti di SAP NetWeaver elencati nella guida alla pianificazione di SAP NetWeaver.

Apri Cloud Shell.

Vai alla directory di lavoro ed elimina il deployment per pulire le VM e i dischi permanenti dall'installazione non riuscita:

terraform destroy

Quando ti viene chiesto di approvare l'azione, inserisci

yes.Esegui di nuovo il deployment.

- Se viene visualizzato

Dopo il deployment dell'istanza VM, connettiti alla VM utilizzando

ssh.- Se non l'hai ancora fatto,

crea una regola firewall

per consentire una connessione SSH sulla porta

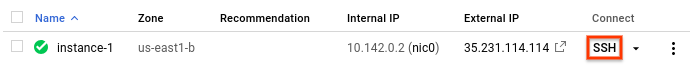

22. Vai alla pagina Istanze VM.

Fai clic su SSH per l'istanza VM oppure puoi utilizzare il metodo SSH che preferisci.

- Se non l'hai ancora fatto,

crea una regola firewall

per consentire una connessione SSH sulla porta

Passa all'utente root.

sudo su -

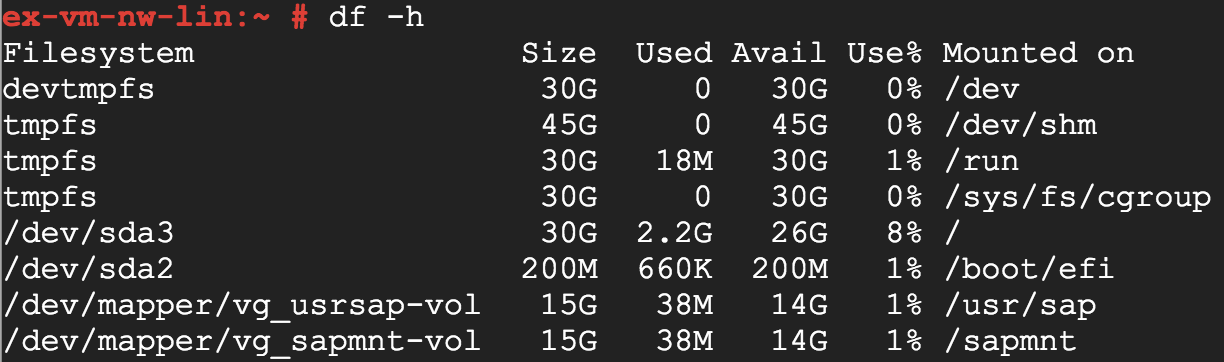

Al prompt dei comandi, inserisci

df -h. Assicurati di visualizzare un output simile al seguente.

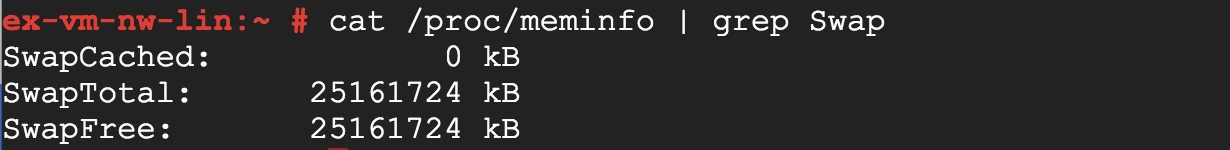

Verifica che la directory di swap sia stata creata:

cat /proc/meminfo | grep Swap

Vedi risultati simili all'esempio seguente:

Se utilizzi RHEL for SAP 9.0 o versioni successive, assicurati che i pacchetti

chkconfigecompat-openssl11siano installati nell'istanza VM.Per ulteriori informazioni da SAP, consulta Nota SAP 3108316 - Red Hat Enterprise Linux 9.x: installazione e configurazione .

Correggi l'errore.

Apri Cloud Shell.

Vai alla directory che contiene il file di configurazione Terraform.

Elimina il deployment:

terraform destroy

Quando ti viene chiesto di approvare l'azione, inserisci

yes.Esegui di nuovo il deployment.

- In the Google Cloud console, go to the VM instances page.

-

In the list of virtual machine instances, click SSH in the row of

the instance that you want to connect to.

[VM_PROJECT_ID]è l'ID del progetto Google Cloud in cui hai creato la VM.[VM_ZONE]è la zona in cui si trova la VM.[VM_NAME]è il nome dell'istanza VM.- Guide di SAP HANA

- Guide di SAP ASE

- Guide di SAP MaxDB

- Guide di IBM Db2

- Guide di Oracle Database. Per eseguire un database Oracle con SAP NetWeaver, devi utilizzare una versione di Oracle Linux certificata da SAP. Inoltre, tutti i componenti del sistema SAP devono eseguire la stessa versione di Oracle Linux. Sono inclusi il database, i server delle app e qualsiasi altro sistema ausiliario strettamente accoppiato.

- Guida a Windows SQL Server: quando SAP NetWeaver è in esecuzione su Linux, Windows SQL Server è supportato solo in architetture a tre livelli.

Aggiorna il kernel SAP al livello di patch minimo supportato.

Per informazioni dettagliate sui livelli di patch del kernel SAP supportati, vedi Nota SAP 2446441 - Linux su Google Cloud (IaaS): adattamento della tua licenza SAP.

Installa la licenza SAP NetWeaver permanente.

Per ulteriori informazioni da SAP sulla gestione delle licenze SAP NetWeaver, consulta la procedura di licenza SAP.

- Nota SAP 2460297 - SAP on Linux on Google Cloud Platform: Enhanced Monitoring.

- Per aggiornare regolarmente SAP Host Agent per impostazione predefinita, consulta la nota SAP 1473974 - Using the SAP Host Agent Auto Upgrade Feature.

Stabilisci una connessione SSH con la tua istanza Compute Engine.

Esegui questo comando:

systemctl status google-cloud-sap-agent

Se l'agente funziona correttamente, l'output contiene

active (running). Ad esempio:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- Nel sistema SAP, inserisci la transazione

ST06. Nel riquadro Panoramica, controlla la disponibilità e i contenuti dei seguenti campi per la corretta configurazione end-to-end dell'infrastruttura di monitoraggio SAP e Google:

- Cloud Provider:

Google Cloud Platform - Accesso al monitoraggio avanzato:

TRUE - Dettagli di monitoraggio avanzati:

ACTIVE

- Cloud Provider:

Configurazione dell'ambiente di comando gcloud

Queste istruzioni utilizzano

Cloud Shell per inserire i comandi gcloud che distribuiscono o configurano

le tue risorse Google Cloud . A Cloud Shell si accede tramite la consoleGoogle Cloud nel browser.

Cloud Shell viene eseguito su una VM di cui viene eseguito il provisioning ogni volta che avvii Cloud Shell. Google Cloud La prima volta che utilizzi Cloud Shell, viene creata anche una directory $HOME permanenteGoogle Cloud , che viene ripristinata ogni volta che apri Cloud Shell.

La VM di cui è stato eseguito il provisioning include l'ultima versione di Google Cloud CLI.

Pertanto, i comandi gcloud

che utilizzi in Cloud Shell sono gli stessi che

useresti in un'istanza installata localmente di gcloud CLI.

Se hai installato gcloud CLI, puoi eseguire i comandi gcloud

utilizzati in queste istruzioni dalla tua macchina locale. Tuttavia,

con gcloud CLI installata localmente devi sempre assicurarti di

utilizzare l'ultima versione di gcloud CLI.

Indipendentemente dal fatto che utilizzi Cloud Shell o gcloud CLI, puoi impostare e modificare le proprietà dell'ambiente di comando gcloud e salvarle come configurazione. Le configurazioni sono raccolte di coppie chiave-valore

che influenzano il comportamento dei comandi gcloud.

Alcune azioni di base che puoi eseguire con una configurazione in Cloud Shell includono:

Per ulteriori informazioni sull'utilizzo delle configurazioni, vedi Gestione della gcloud CLI gcloud.

Creare una rete

Per motivi di sicurezza, crea una nuova rete. Puoi controllare chi ha accesso aggiungendo regole firewall o utilizzando un altro metodocontrollo dell'accessoo.

Se il tuo progetto ha una rete VPC predefinita, non utilizzarla. Crea invece una rete VPC personalizzata in modo che le uniche regole firewall in vigore siano quelle che crei esplicitamente.

Durante il deployment, le istanze Compute Engine in genere richiedono l'accesso a internet per scaricare l'agente per SAP di Google Cloud. Se utilizzi una delle immagini Linux con certificazione SAP disponibili da Google Cloud, l'istanza di calcolo richiede anche l'accesso a internet per registrare la licenza e accedere ai repository del fornitore del sistema operativo. Una configurazione con un gateway NAT e con tag di rete VM supporta questo accesso, anche se le istanze di computing di destinazione non hanno IP esterni.

Per creare una rete VPC per il tuo progetto, completa i seguenti passaggi:

Configurazione di un gateway NAT

Se devi creare una o più VM senza indirizzi IP pubblici, devi utilizzare la conversione degli indirizzi di rete (NAT) per consentire alle VM di accedere a internet. Utilizza Cloud NAT, un servizio gestito Google Cloud distribuito e software-defined che consente alle VM di inviare pacchetti in uscita a internet e ricevere i pacchetti di risposta in entrata corrispondenti. In alternativa, puoi configurare una VM separata come gateway NAT.

Per creare un'istanza Cloud NAT per il tuo progetto, consulta Utilizzo di Cloud NAT.

Dopo aver configurato Cloud NAT per il tuo progetto, le tue istanze VM possono accedere in modo sicuro a internet senza un indirizzo IP pubblico.

aggiungi regole firewall

Per impostazione predefinita, le connessioni in entrata dall'esterno della tua rete Google Cloud sono bloccate. Per consentire le connessioni in entrata, configura una regola firewall per la tua VM. Le regole firewall regolano solo le nuove connessioni in entrata a una VM. Dopo aver stabilito una connessione con una VM, il traffico è consentito in entrambe le direzioni tramite questa connessione.

Puoi creare una regola firewall per consentire l'accesso a porte specifiche o per consentire l'accesso tra le VM nella stessa subnet.

Crea regole firewall per consentire l'accesso a elementi quali:

Per creare le regole firewall per il tuo progetto, consulta Creazione di regole firewall.

Deployment di una VM Linux per SAP NetWeaver con Terraform

Le seguenti istruzioni utilizzano Cloud Shell per eseguire il deployment di un'istanza VM con Linux e tutti i dischi permanenti richiesti da SAP NetWeaver.

Procedura di deployment

Verifica del deployment

Per verificare il deployment, controlla i log di deployment in Cloud Logging e la configurazione della VM.

Controllare i log

Controlla la configurazione della VM

Se uno qualsiasi dei passaggi di convalida indica che l'installazione non è riuscita:

Connessione alla VM

Se hai definito una regola firewall che consente l'accesso

sulla porta 22, puoi connetterti a una VM Linux utilizzando strumenti SSH comuni.

Puoi connetterti tramite la console Google Cloud oppure da un terminale utilizzando un comando gcloud.

Console

Per connetterti utilizzando ssh direttamente dal browser in

Google Cloud console:

gcloud

Google Cloud CLI gestisce le chiavi SSH per te generando e applicando nuove chiavi SSH a livello di progetto quando ne hai bisogno.

Connettiti all'istanza VM:

gcloud compute --project "[VM_PROJECT_ID]" ssh --zone "[VM_ZONE]" "[VM_NAME]"

dove:

Dopo aver inviato questo comando, il terminale viene connesso alla tua VM su Google Cloud e puoi eseguire i comandi sulla tua VM Linux. Al termine, utilizza il comando exit per disconnetterti dalla VM.

Puoi anche generare una nuova coppia di chiavi per la tua VM Linux e applicarla al tuo progetto, il che ti consente di connetterti utilizzando strumenti di terze parti come PuTTY sulle workstation Windows. Per maggiori dettagli, vedi Creare chiavi SSH.

Sono possibili anche altre opzioni di connessione, che non vengono trattate qui.

Per informazioni più dettagliate sulla connessione a una VM Linux su Google Cloud, consulta Connessione alle istanze Linux.

Configurazione del database

Se non hai ancora eseguito il deployment del database su Google Cloud, segui le istruzioni per configurarlo nella Google Cloudguida al deployment del database e nella documentazione fornita dal fornitore del database.

Google Cloud fornisce guide al deployment per i seguenti database con certificazione SAP:

Quando SAP NetWeaver e il server di database vengono eseguiti su istanze di calcolo diverse in un'architettura a tre livelli, assicurati che le regole firewall siano definite per consentire la comunicazione tra le istanze.

Installazione dell'agente Cloud Logging

L'agente Cloud Logging fornisce una soluzione per il logging dell'attività di sistema, inclusi gli eventi del sistema operativo e, se utilizzi SAP HANA, gli eventi SAP HANA. Google CloudL'agente Cloud Logging è un componente facoltativo ma consigliato. Per saperne di più sulla registrazione, consulta la Guida alle operazioni per SAP NetWeaver su Google Cloud . Google Cloud

Per installare l'agente Cloud Logging nella nuova VM, consulta le istruzioni per Linux e Windows in Installazione dell'agente.

Installazione di SAP NetWeaver

Per istruzioni sull'installazione di SAP NetWeaver sulla nuova VM, consulta il portale di assistenza SAP e la Guida principale di SAP NetWeaver.

Dopo aver installato SAP NetWeaver:

Installazione di SAP Host Agent

L'agente host SAP è stato migliorato per l'esecuzione su Google Cloud. Assicurati di eseguire almeno la versione minima di SAP Host Agent richiesta per l'ambiente Google Cloud .

Per maggiori dettagli, consulta le seguenti note SAP:

Convalidare l'installazione dell'agente per SAP di Google Cloud

Dopo aver eseguito il deployment di una VM e installato il sistema SAP, verifica che l'agente diGoogle Cloudper SAP funzioni correttamente.

Verifica che l'agente per SAP di Google Cloudsia in esecuzione

Per verificare che l'agente sia in esecuzione:

Se l'agente non è in esecuzione, riavvialo.

Verifica che SAP Host Agent riceva le metriche

Per verificare che le metriche dell'infrastruttura vengano raccolte dall'agente per SAP diGoogle Cloude inviate correttamente all'agente host SAP, segui questi passaggi:

Valuta il tuo workload SAP NetWeaver

Per automatizzare i controlli di convalida continua per i carichi di lavoro SAP NetWeaver in esecuzione su Google Cloud, puoi utilizzare Workload Manager.

Workload Manager ti consente di eseguire automaticamente la scansione e la valutazione dei tuoi carichi di lavoro SAP NetWeaver rispetto alle best practice di SAP, Google Cloude dei fornitori di sistemi operativi. Ciò contribuisce a migliorare la qualità, il rendimento e l'affidabilità dei carichi di lavoro.

Per informazioni sulle best practice supportate da Gestore carichi di lavoro per la valutazione dei carichi di lavoro SAP NetWeaver in esecuzione su Google Cloud, consulta Best practice di Gestore carichi di lavoro per SAP. Per informazioni sulla creazione e l'esecuzione di una valutazione utilizzando Workload Manager, vedi Creare ed eseguire una valutazione.

Risoluzione dei problemi

Questa sezione contiene informazioni su come correggere i problemi comuni.

Risoluzione dei problemi di comunicazione con il server di database

Se stai configurando un sistema SAP a tre livelli e riscontri problemi di connessione tra le tue VM, assicurati di aver creato una regola firewall per consentire il traffico tra le VM nella tua subnet.

Risoluzione dei problemi di connessione alla VM

Se hai problemi a connetterti alla VM tramite ssh, assicurati di aver creato una regola firewall per aprire la porta 22 sulla rete Google Cloud che stai utilizzando.

Per altri possibili problemi, consulta la sezione Problemi noti per SSH dal browser.

Risoluzione dei problemi dell'agente per SAP di Google Cloud

Per risolvere i problemi relativi all'agente per SAP di Google Cloud, consulta la guida alla risoluzione dei problemi relativi all'agente per SAP diGoogle Cloud.