이 가이드에서는 Deployment Manager를 사용하여 Compute Engine 가상 머신(VM), Linux 운영체제, 영구 디스크를 포함하여 Linux에서 SAP NetWeaver를 실행하는 데 필요한 모든 Google Cloud 리소스를 배포합니다. Deployment Manager 구성 파일 템플릿에서 머신 유형, 리소스 이름, 디스크 크기 등의 설치 값을 정의합니다.

Terraform을 사용하여 Linux에서 SAP NetWeaver가 실행되도록 Google Cloud 리소스 배포를 자동화하려면 Terraform: Linux에서 SAP NetWeaver용 VM 자동 배포를 참조하세요.

SAP NetWeaver 설치 시 Deployment Manager 템플릿에서 제공하는 것 이상으로 더 세밀하게 배포 프로세스를 제어해야 하는 경우에는 Linux에 SAP NetWeaver용 VM 수동 배포를 참조하세요.

Windows를 실행하는 VM을 배포하려면 Windows 배포 가이드를 참조하세요.

이 안내에 따라 배포되는 VM 구성

이 안내에 따라 배포되는 VM은 3계층 구성으로 사용됩니다. 즉, SAP NetWeaver와 데이터베이스 서버가 각각 별도의 VM에서 실행됩니다.

SAP NetWeaver가 데이터베이스 서버와 동일한 VM에서 실행되는 2계층 구성을 설정하려면 먼저 데이터베이스 서버를 배포하면서 데이터베이스 서버와 SAP NetWeaver 모두에 필요한 디스크 드라이브와 VM을 동시에 만듭니다. 그런 다음 SAP NetWeaver를 데이터베이스 서버와 동일한 VM에 설치합니다.

데이터베이스 서버용 VM 배포에 대한 안내는 데이터베이스 서버의 데이터베이스 배포 가이드를 참조하세요.

이 안내에 따라 배포되는Google Cloud 리소스

Deployment Manager에서 배포하는 Google Cloud 리소스에는 다음이 포함됩니다.

- SAP 인증 버전의 Linux를 사용하는 VM

- 부팅 디스크용 영구 디스크

- SAP 바이너리용 영구 디스크

- 스왑 공간용 영구 디스크

- 권장 API

- SAP용Google Cloud에이전트

다음 안내에서는 Cloud Shell을 사용하지만, 원하는 경우 로컬 터미널에서 Google Cloud CLI를 대신 사용해도 됩니다.

구현 계획에 대한 자세한 내용은 계획 가이드를 참조하세요. 시스템 IT 운영에 대한 개요는 운영 가이드를 참조하세요.

프로젝트 만들기

데이터 상주, 액세스 제어, 지원 담당자 또는 규제 요건에 따라 SAP 워크로드를 실행해야 하는 경우 필요한 Assured Workloads 폴더를 만들어야 합니다. 자세한 내용은 Google Cloud기반 SAP의 규정 준수 및 주권 제어를 참조하세요.

프로젝트를 만들려면 다음 안내를 따르세요.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

구성을 초기화합니다.

gcloud init

현재 gcloud 구성의 설정을 확인합니다.

gcloud config list

필요한 Google Cloud 프로젝트로 전환합니다.

PROJECT_ID를 Google Cloud 프로젝트 ID로 바꿉니다.gcloud config set project PROJECT_ID

기본 리전을 설정합니다.

REGION을Google Cloud 리전으로 바꿉니다.gcloud config set compute/region REGION

기본 영역을 설정합니다.

ZONE을Google Cloud 영역으로 바꿉니다.gcloud config set compute/zone ZONE

새 구성을 만듭니다.

NAME을 구성 이름으로 바꿉니다.gcloud config configurations create NAME

- Google Cloud 콘솔에서 VPC 네트워크 페이지로 이동합니다.

- VPC 네트워크 만들기를 클릭합니다.

- 네트워크의 이름을 입력합니다.

이름은 이름 지정 규칙을 준수해야 합니다. VPC 네트워크는 Compute Engine 이름 지정 규칙을 사용합니다.

- 서브넷 생성 모드에서 커스텀을 선택합니다.

- 새 서브넷 섹션에서 서브넷에 다음 구성 매개변수를 지정합니다.

- 서브넷 이름을 입력합니다.

- 리전에서 서브넷을 만들 Compute Engine 리전을 선택합니다.

- IP 스택 유형에서 IPv4(단일 스택)를 선택한 다음 CIDR 형식의 IP 주소 범위(예:

10.1.0.0/24)를 입력합니다.이 범위는 서브넷의 기본 IPv4 범위입니다. 서브네트워크를 한 개 넘게 추가하려는 경우 네트워크의 각 서브네트워크에 서로 겹치지 않는 CIDR IP 범위를 할당하세요. 각 서브네트워크 및 내부 IP 범위는 단일 리전에 매핑됩니다.

- 완료를 클릭합니다.

- 서브넷을 추가하려면 서브넷 추가를 클릭하고 이전 단계를 반복합니다. 네트워크를 만든 후에 네트워크에 서브넷을 더 추가할 수 있습니다.

- 만들기를 클릭합니다.

- Cloud Shell로 이동합니다.

- 커스텀 서브네트워크 모드에서 새 네트워크를 만들려면 다음을 실행합니다.

gcloud compute networks create NETWORK_NAME --subnet-mode custom

NETWORK_NAME을 새 네트워크 이름으로 바꿉니다. 이름은 이름 지정 규칙을 준수해야 합니다. VPC 네트워크는 Compute Engine 이름 지정 규칙을 사용합니다.각 Compute Engine 리전에 서브넷을 자동으로 만드는 기본 자동 모드를 사용하지 않으려면

--subnet-mode custom을 지정합니다. 자세한 내용은 서브넷 생성 모드를 참조하세요. - 서브네트워크를 만들고 리전 및 IP 범위를 지정합니다.

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGE다음을 바꿉니다.

SUBNETWORK_NAME: 새 서브네트워크의 이름입니다.NETWORK_NAME: 이전 단계에서 만든 네트워크의 이름입니다.REGION: 서브네트워크가 위치할 리전입니다.RANGE: CIDR 형식으로 지정된 IP 주소 범위(예:10.1.0.0/24)입니다.서브네트워크를 한 개 넘게 추가하려는 경우 네트워크의 각 서브네트워크에 서로 겹치지 않는 CIDR IP 범위를 할당하세요. 각 서브네트워크 및 내부 IP 범위는 단일 리전에 매핑됩니다.

- 필요한 경우 이전 단계를 반복하고 서브네트워크를 추가합니다.

- 모든 SAP 제품의 TCP/IP 포트에 설명된 대로 SAP NetWeaver에서 사용하는 기본 포트

- 사용자 컴퓨터 또는 기업 네트워크 환경에서 Compute Engine VM 인스턴스에 연결. 사용할 IP 주소를 잘 모를 때는 회사의 네트워크 관리자에게 문의하세요.

- 3계층, 수평 확장 또는 고가용성 구성에서 VM 간 통신 예를 들어 3계층 시스템을 배포하는 경우 SAP NetWeaver용 VM과 데이터베이스 서버용 VM 각각 1개씩, 2개 이상의 VM이 서브네트워크에 포함됩니다. 두 VM 간 통신을 사용 설정하려면 서브네트워크에서 시작된 트래픽을 허용하는 방화벽 규칙을 만들어야 합니다.

- 포트

22를 통한 브라우저에서 SSH를 통해 연결을 포함하여 VM 인스턴스로의 SSH 연결 - 로컬 터미널 또는 PuTTY와 같은 타사 도구에서 VM 인스턴스에 연결 방화벽을 통해 도구에 대한 액세스를 허용하는 규칙을 만듭니다. 자세한 내용은 타사 도구를 사용하여 Linux VM에 연결을 참조하세요.

Google Cloud 콘솔에서 VPC 네트워크 방화벽 페이지로 이동합니다.

페이지 상단에서 방화벽 규칙 만들기를 클릭합니다.

- 네트워크 필드에서 VM이 위치하는 네트워크를 선택합니다.

- 대상 필드에서 네트워크의 모든 인스턴스를 선택합니다.

- 소스 필터 필드에서 다음 중 하나를 선택합니다.

- 특정 IP 주소에서 들어오는 트래픽을 허용하려면 IP 범위를 선택합니다. 소스 IP 범위 필드에 IP 주소 범위를 지정합니다.

- 특정 서브네트워크에서 들어오는 트래픽을 허용하려면 서브넷을 선택합니다. 다음 서브넷 필드에 서브네트워크 이름을 지정합니다. 이 옵션을 사용하면 3계층 또는 수평 확장 구성의 VM 간에 액세스를 허용할 수 있습니다.

- 프로토콜 및 포트 섹션에서 지정된 프로토콜 및 포트를 선택하고

tcp:PORT_NUMBER;를 지정합니다.

만들기를 클릭하여 방화벽 규칙을 만듭니다.

- 배포를 삭제하면 VM, 영구 디스크, VM에 설치된 모든 SAP 시스템을 비롯하여 배포와 연결된 모든 리소스가 삭제됩니다.

기본적으로 Deployment Manager는

ACQUIRE리소스 만들기 정책을 사용합니다. 프로젝트의 다른 VM에서 이미 사용 중인 VM 이름을 지정하면 Deployment Manager는 새 VM을 만드는 대신 기존 VM을 새 배포에 추가합니다. 원래 VM이 이전에 Deployment Manager를 실행하여 생성된 경우 해당 VM은 두 배포에 연결됩니다.그런 다음 새 배포를 삭제하면 획득된 VM은 자신이 처음에 생성된 배포에서 삭제됩니다. 이러한 시나리오를 피하려면 Deployment Manager 리소스 정책을

CREATE로 설정하거나 새 배포에서 고유한 리소스 이름을 사용해야 합니다.Deployment Manager를 사용하여 리소스를 만들 때 사용할 수 있는 정책에 대한 자세한 내용과 정책을 지정하는 방법은 Deployment Manager 문서를 참조하세요.

Cloud Shell을 엽니다.

template.yaml구성 파일 템플릿을 작업 디렉터리에 다운로드합니다.wget https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_nw/template.yaml

필요한 경우

template.yaml파일의 이름을 변경하여 정의하는 구성을 식별합니다. 예를 들면nw-sles12sp3.yaml입니다.Cloud Shell 코드 편집기에서

template.yaml파일을 열려면 Cloud Shell 터미널 창 오른쪽 상단에 있는 연필(edit) 아이콘을 클릭하여 편집기를 실행합니다.template.yaml파일에서 대괄호로 묶인 콘텐츠를 설치에 해당하는 값으로 바꿔 다음 속성 값을 업데이트합니다.속성 데이터 유형 설명 유형 문자열 배포 중에 사용할 Deployment Manager 템플릿의 위치, 유형, 버전을 지정합니다.

YAML 파일에는 두 가지의

type사양이 포함되어 있으며 그 중 하나는 주석 처리되어 있습니다. 기본적으로 활성화되는type사양은 템플릿 버전을latest으로 지정합니다. 주석 처리된type사양은 타임스탬프가 있는 특정 템플릿 버전을 지정합니다.모든 배포에서 동일한 템플릿 버전을 사용하려면 타임스탬프가 포함된

type사양을 사용하세요.instanceName문자열 SAP NetWeaver를 설치할 VM 인스턴스의 이름입니다. 이름은 13자 이하여야 하고 소문자, 숫자 또는 하이픈으로 지정해야 합니다. 프로젝트 내에서 고유한 이름을 사용합니다. instanceType문자열 필요한 Compute Engine 가상 머신 유형입니다. 커스텀 VM 유형이 필요하면 작은 사전 정의된 VM 유형을 지정하고, 배포가 완료된 후 필요에 따라 VM을 맞춤설정합니다. zone문자열 SAP NetWeaver를 배포할 영역입니다. 서브네트워크에 선택한 리전과 동일한 리전에 있어야 합니다. subnetwork문자열 이전 단계에서 만든 서브네트워크 이름입니다. 공유 VPC에 배포하는 경우 이 값을 [SHAREDVPC_PROJECT]/[SUBNETWORK]로 지정합니다. 예를 들면myproject/network1입니다.linuxImage문자열 SAP NetWeaver와 함께 사용할 Linux 운영체제 이미지 또는 이미지 계열의 이름입니다. 이미지 계열을 지정하려면 계열 이름에 프리픽스 family/를 추가합니다. 예를 들면family/rhel-7-sap-hana와 같습니다. 사용 가능한 이미지 계열 목록은 Google Cloud 콘솔의 이미지 페이지를 참조하세요.linuxImageProject문자열 사용하려는 이미지가 포함된 Google Cloud 프로젝트입니다. 이 프로젝트는 고유한 프로젝트이거나 rhel-sap-cloud또는suse-sap-cloud와 같은 Google Cloud 이미지 프로젝트일 수도 있습니다. Google Cloud 이미지 프로젝트 목록은 Compute Engine 문서의 이미지 페이지를 참조하세요.usrsapSize정수 '/usr/sap' 디스크의 크기입니다. 최소 크기는 8GB입니다. sapmntSize정수 '/sapmnt' 디스크의 크기입니다. 최소 크기는 8GB입니다. swapSize정수 스왑 볼륨 크기입니다. 최소 크기는 1GB입니다. networkTag문자열 선택사항. 방화벽 또는 라우팅 용도로 VM 인스턴스를 나타내는 네트워크 태그입니다. `publicIP: No`를 지정하고 네트워크 태그를 지정하지 않는 경우에는 인터넷에 액세스할 수 있는 다른 방법을 제공해야 합니다. publicIPBoolean 선택사항. 공개 IP 주소를 VM 인스턴스에 추가할지 여부를 결정합니다. 기본값은 Yes입니다.sap_deployment_debugBoolean 선택사항. 이 값이 Yes로 설정된 경우 배포 시 상세 배포 로그가 생성됩니다. Google 지원 엔지니어가 디버깅을 사용 설정하도록 요청하지 않는 한 이 설정을 사용하지 마세요.다음 구성 파일은 SAP NetWeaver를 실행하도록 구성된 VM을 만듭니다. 구성 파일은 Deployment Manager가 SLES 12 SP2 운영체제를 실행하는

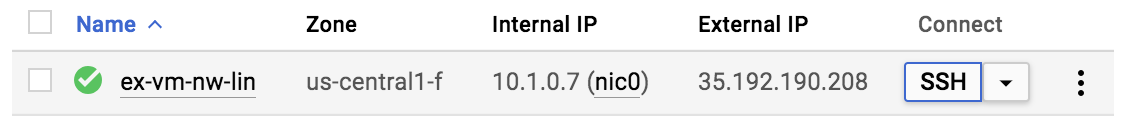

n1-standard-16VM을 배포하도록 지시합니다. VM에는 SAP NetWeaver를 실행하는 데 필요한 모든 디렉터리가 포함되어 있습니다.resources: - name: sap_nw type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_nw/sap_nw.py # # By default, this configuration file uses the latest release of the deployment # scripts for SAP on Google Cloud. To fix your deployments to a specific release # of the scripts, comment out the type property above and uncomment the type property below. # # type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/202103310846/dm-templates/sap_nw/sap_nw.py properties: instanceName: ex-vm-nw-lin instanceType: n1-standard-16 zone: us-central1-f subnetwork: example-sub-network-sap linuxImage: family/sles-12-sp2-sap linuxImageProject: suse-sap-cloud usrsapSize: 15 sapmntSize: 15 swapSize: 24VM 인스턴스를 만듭니다.

gcloud deployment-manager deployments create [DEPLOYMENT_NAME] --config [TEMPLATE_NAME].yaml

각 항목의 의미는 다음과 같습니다.

[DEPLOYMENT_NAME]은 배포 이름을 나타냅니다.[TEMPLATE_NAME]은template.yaml파일의 이름을 나타냅니다.

위 명령어는 Deployment Manager를 호출하여

template.yaml파일의 사양에 따라 VM을 배포합니다. 이 프로세스는 몇 분 정도 걸릴 수 있습니다. 배포 진행 상황을 확인하려면 다음 섹션의 단계를 따르세요.VM 인스턴스가 배포된 후 VM 인스턴스가 삭제될 때 Compute Engine에서 부팅 디스크를 저장하려면 다음 단계를 수행합니다.

Google Cloud 콘솔에서 VM 인스턴스 페이지로 이동합니다.

VM 인스턴스에서 VM 인스턴스 세부정보 페이지를 열려면 VM 인스턴스 이름을 클릭합니다.

부팅 디스크 및 로컬 디스크에서 인스턴스가 삭제되면 부팅 디스크 삭제 체크박스를 선택 취소합니다.

Google Cloud 콘솔에서 Cloud Logging을 열어 설치 진행 상태를 모니터링하고 오류를 확인합니다.

로그를 필터링합니다.

로그 탐색기

로그 탐색기 페이지에서 쿼리 창으로 이동합니다.

리소스 드롭다운 메뉴에서 전역을 선택한 후 추가를 클릭합니다.

전역 옵션이 표시되지 않으면 쿼리 편집기에 다음 쿼리를 입력합니다.

resource.type="global" "Deployment"쿼리 실행을 클릭합니다.

기존 로그 뷰어

- 기존 로그 뷰어 페이지의 기본 선택기 메뉴에서 전역을 로깅 리소스로 선택합니다.

필터링된 로그를 분석합니다.

"--- Finished"가 표시되면 배포 처리가 완료된 것이므로 다음 단계를 진행할 수 있습니다.할당량 오류가 표시되면 다음을 수행합니다.

IAM 및 관리자 할당량 페이지에서 SAP NetWeaver 계획 가이드에 나와 있는 SAP NetWeaver 요구사항을 충족하지 않는 할당량을 늘립니다.

Deployment Manager 배포 페이지에서 배포를 삭제하여 설치를 실패한 VM과 영구 디스크를 삭제합니다.

배포를 다시 실행합니다.

VM 인스턴스가 배포된 후

ssh를 사용하여 VM에 연결합니다.- 아직 방화벽 규칙을 만들지 않았다면 포트

22를 통해 SSH 연결을 허용하는 방화벽 규칙을 만듭니다. VM 인스턴스 페이지로 이동합니다.

VM 인스턴스의 SSH를 클릭하거나 원하는 SSH 메서드를 사용할 수 있습니다.

- 아직 방화벽 규칙을 만들지 않았다면 포트

루트 사용자로 변경합니다.

sudo su -

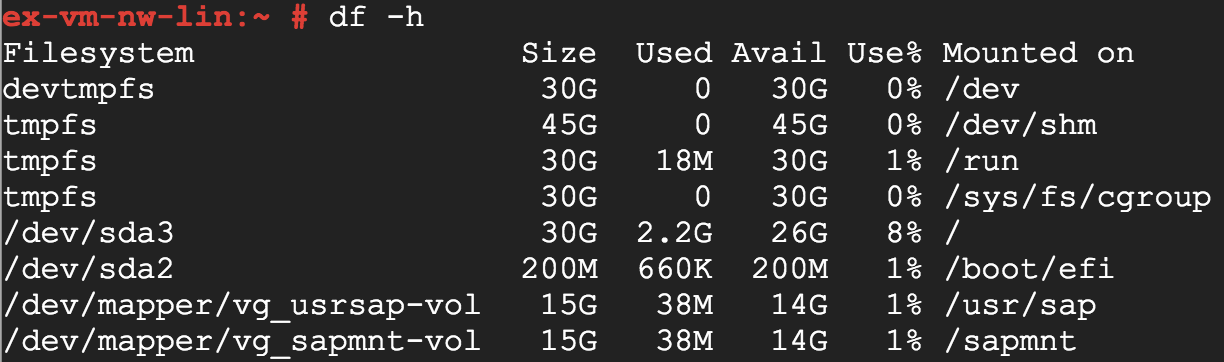

명령 프롬프트에서

df -h를 입력합니다. 다음과 유사한 출력이 표시되는지 확인합니다.

스왑 디렉터리가 만들어졌는지 확인합니다.

cat /proc/meminfo | grep Swap

다음 예시와 비슷한 결과가 표시됩니다.

RHEL for SAP 9.0 이상을 사용하는 경우

chkconfig및compat-openssl11패키지가 VM 인스턴스에 설치되어 있는지 확인합니다.SAP의 자세한 내용은 SAP Note 3108316 - Red Hat Enterprise Linux 9.x: Installation and Configuration을 참조하세요.

- 오류를 수정합니다.

- 배포 페이지에서 배포를 삭제하여 설치에 실패한 VM과 영구 디스크를 삭제합니다.

- 배포를 다시 실행합니다.

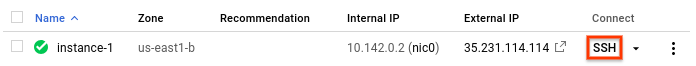

- In the Google Cloud console, go to the VM instances page.

-

In the list of virtual machine instances, click SSH in the row of

the instance that you want to connect to.

[VM_CGP_PROJECT]는 VM을 만들었던 Google Cloud 프로젝트의 이름입니다.[VM_ZONE]은 VM이 위치한 영역입니다.[VM_NAME]은 VM 인스턴스 이름입니다.- SAP HANA 가이드

- SAP ASE 가이드

- SAP MaxDB 가이드

- IBM Db2 가이드

- Oracle Database 가이드 SAP NetWeaver에서 Oracle Database를 실행하려면 SAP 인증 버전의 Oracle Linux를 사용해야 합니다. 또한 SAP 시스템의 모든 구성요소는 같은 Oracle Linux 버전을 실행해야 합니다. 여기에는 데이터베이스, 앱 서버, 기타 밀접하게 결합된 보조 시스템이 포함됩니다.

- Windows SQL Server 가이드: SAP NetWeaver가 Linux에서 실행되는 경우 Windows SQL Server는 3계층 아키텍처에서만 지원됩니다.

SAP 커널을 지원되는 최소 패치 수준으로 업데이트합니다.

지원되는 SAP 커널 패치 수준에 대한 자세한 내용은 SAP Note 2446441 - Linux on Google Cloud (IaaS): Adaptation of your SAP License를 참조하세요.

SAP NetWeaver 영구 라이선스를 설치합니다.

SAP NetWeaver 라이선스 관리에 대한 자세한 내용은 SAP Licensing Procedure(SAP 라이선스 절차)를 참조하세요.

- SAP Note 2460297 - Google Cloud Platform의 Linux용 SAP: 향상된 모니터링

- 기본적으로 SAP 호스트 에이전트를 정기적으로 업데이트하려면 SAP Note 1473974 - Using the SAP Host Agent Auto Upgrade Feature를 참조하세요.

Compute Engine 인스턴스와 SSH 연결을 설정합니다.

다음 명령어를 실행합니다.

systemctl status google-cloud-sap-agent

에이전트가 올바르게 작동하는 경우 출력에

active (running)이 포함됩니다. 예를 들면 다음과 같습니다.google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- SAP 시스템에서

ST06트랜잭션을 입력합니다. 개요 창에서 다음 필드의 가용성과 콘텐츠를 확인하여 SAP 및 Google 모니터링 인프라의 엔드 투 엔드 설정이 올바른지 확인합니다.

- 클라우드 제공업체:

Google Cloud Platform - 향상된 모니터링 액세스:

TRUE - 향상된 모니터링 세부정보:

ACTIVE

- 클라우드 제공업체:

gcloud 명령어 환경 구성

이 안내에서는 Cloud Shell을 사용하여 Google Cloud 리소스를 배포하거나 구성하는 gcloud 명령어를 입력합니다. 브라우저에서Google Cloud 콘솔을 통해 Cloud Shell에 액세스할 수 있습니다.

Cloud Shell은 Cloud Shell을 시작할 때마다 Google Cloud 에서 프로비저닝하는 VM에서 실행됩니다. 또한 Cloud Shell을 처음 사용하면Google Cloud 에서 영구 $HOME 디렉터리도 자동으로 만듭니다. 이 디렉터리는 Cloud Shell을 열 때마다 복원됩니다.

프로비저닝된 VM에는 최신 Google Cloud CLI가 포함되어 있습니다.

따라서 Cloud Shell에서 사용하는 gcloud 명령어와 로컬에 설치된 gcloud CLI 인스턴스에서 사용하는 명령어가 동일합니다.

gcloud CLI가 설치되어 있으면 이 안내에서 사용되는 gcloud 명령어를 로컬 머신에서 실행할 수 있습니다. 단, gcloud CLI를 로컬에 설치한 경우 항상 최신 버전의 gcloud CLI를 사용해야 합니다.

Cloud Shell 또는 gcloud CLI 사용 여부에 관계없이 gcloud 명령어 환경의 속성을 설정 및 변경하고 구성으로 저장할 수 있습니다. 구성은 gcloud 명령어의 동작에 영향을 주는 키-값 쌍의 모음입니다.

Cloud Shell에서 구성을 통해 수행할 수 있는 몇 가지 기본 작업은 다음과 같습니다.

구성 작업에 대한 자세한 내용은 gcloud CLI 구성 관리를 참조하세요.

네트워크 만들기

보안 문제로 새 네트워크를 만들어야 합니다. 방화벽 규칙을 추가하거나 다른 액세스 제어 방법을 사용하여 액세스 권한이 있는 사용자를 제어할 수 있습니다.

프로젝트에 기본 VPC 네트워크가 있으면 사용하지 마세요. 명시적으로 직접 만든 방화벽 규칙만 적용되도록 VPC 네트워크를 직접 만드시기 바랍니다.

배포 중에 Compute Engine 인스턴스는 일반적으로 SAP용 Google Cloud에이전트를 다운로드하기 위해 인터넷에 액세스할 수 있어야 합니다. Google Cloud에서 제공하는 SAP 인증 Linux 이미지 중 하나를 사용하는 경우 컴퓨팅 인스턴스도 라이선스를 등록하고 OS 공급업체 저장소에 액세스하기 위해 인터넷에 액세스할 수 있어야 합니다. NAT 게이트웨이 및 VM 네트워크 태그가 있는 구성은 대상 컴퓨팅 인스턴스에 외부 IP가 없더라도 이러한 액세스를 지원합니다.

네트워킹을 설정하는 방법은 다음과 같습니다.

콘솔

gcloud

NAT 게이트웨이 설정

공개 IP 주소가 없는 VM을 하나 이상 만들어야 하는 경우 네트워크 주소 변환(NAT)을 사용하여 VM이 인터넷에 액세스하도록 사용 설정해야 합니다. VM에서 아웃바운드 패킷을 인터넷에 보내고 그에 따라 설정된 인바운드 응답 패킷을 받을 수 있게 하는 Google Cloud 분산 소프트웨어 정의 관리형 서비스인 Cloud NAT를 사용합니다. 또는 별도의 VM을 NAT 게이트웨이로 설정할 수 있습니다.

프로젝트에 Cloud NAT 인스턴스를 만들려면 Cloud NAT 사용을 참조하세요.

프로젝트에 Cloud NAT를 구성하면 VM 인스턴스가 공개 IP 주소 없이 인터넷에 안전하게 액세스할 수 있습니다.

방화벽 규칙 추가

기본적으로 Google Cloud 네트워크 외부에서 들어오는 연결은 차단됩니다. 새로 추가되는 연결을 허용하려면 VM에 대해 방화벽 규칙을 설정합니다. 방화벽 규칙은 VM에 새로 추가되는 연결만 규제합니다. VM과 연결이 설정되면 이 연결을 통해 트래픽이 양방향으로 허용됩니다

지정된 포트에 액세스를 허용하거나 동일한 서브네트워크에 있는 VM 간의 액세스를 허용하는 방화벽 규칙을 만들 수 있습니다.

다음에 액세스를 허용하는 방화벽 규칙을 만들 수 있습니다.

방화벽 규칙을 만들려면 다음 안내를 따르세요.

Deployment Manager로 SAP NetWeaver용 Linux VM 배포

다음 안내에서는 Google Cloud 콘솔, Cloud Shell, Deployment Manager를 사용하여 SAP NetWeaver에 필요한 Linux 및 모든 영구 디스크가 포함된 VM 인스턴스를 배포합니다.

Deployment Manager 정보

이 안내에서는 Deployment Manager 구성 파일 템플릿에서 설치에 필요한 리소스 옵션을 정의합니다.

Deployment Manager는 SAP 시스템용으로 생성된 모든 리소스를 배포라는 단일 항목으로 취급합니다. Google Cloud 콘솔의 배포 페이지에서 프로젝트의 모든 배포를 보고 사용할 수 있습니다.

Deployment Manager를 사용할 때는 다음 동작에 유의해야 합니다.

배포 절차

배포 확인

배포를 확인하려면 Cloud Logging에서 배포 로그를 확인하고 VM 구성을 확인합니다.

로그 확인

VM 구성 확인

검증 단계에서 설치에 실패한 단계를 하나라도 발견한 경우 다음을 수행합니다.

VM에 연결

포트 22에서 액세스를 허용하는 방화벽 규칙을 정의한 경우 일반적인 SSH 도구를 사용하여 Linux VM에 연결할 수 있습니다.

Google Cloud 는 두 가지 연결 방법을 제공합니다.Google Cloud 콘솔을 통해 연결하거나 gcloud 명령어를 사용하여 터미널에서 연결할 수 있습니다.

콘솔

Google Cloud console의 브라우저에서 직접 ssh를 사용하여 연결하려면 다음 안내를 따르세요.

gcloud

Google Cloud CLI는 프로젝트 전체 SSH 키가 필요할 때 키를 생성하고 적용하여 SSH 키를 자동으로 관리합니다.

VM 인스턴스에 연결합니다.

gcloud compute --project "[VM_GCP_PROJECT]" ssh --zone "[VM_ZONE]" "[VM_NAME]"

각 항목의 의미는 다음과 같습니다.

이 명령어를 제출하면 터미널이 Google Cloud 의 VM에 연결되고 Linux VM에서 명령어를 실행할 수 있습니다. 작업을 마쳤으면 exit 명령어를 사용하여 VM에서 연결을 해제합니다.

또한 Linux VM용으로 새로운 키 쌍을 만들고 프로젝트에 적용하여 Windows 워크스테이션의 PuTTY와 같은 타사 도구를 통해 연결할 수도 있습니다. 자세한 내용은 SSH 키 만들기를 참조하세요.

이 문서에서 설명하지 않은 다른 연결 옵션도 있습니다.

Google Cloud기반 Linux VM에 연결하는 방법에 대한 자세한 내용은 Linux 인스턴스에 연결을 참조하세요.

데이터베이스 설정

아직 데이터베이스를 Google Cloud에 배포하지 않았으면 데이터베이스의 Google Cloud배포 가이드와 데이터베이스 공급업체에서 제공하는 데이터베이스 문서의 데이터베이스 설정 안내를 수행합니다.

Google Cloud 는 다음 SAP 인증 데이터베이스용 배포 가이드를 제공합니다.

3계층 아키텍처의 서로 다른 컴퓨팅 인스턴스에서 SAP NetWeaver 및 데이터베이스 서버가 실행 중인 경우 방화벽 규칙이 인스턴스 간의 통신을 허용하도록 정의되어 있는지 확인합니다.

Cloud Logging 에이전트 설치

Cloud Logging 에이전트는 운영체제 이벤트 및 SAP HANA 이벤트(SAP HANA를 사용하는 경우)를 포함하여 Google Cloud시스템 활동 로깅을 위한 솔루션을 제공합니다. Cloud Logging 에이전트는 선택사항이지만 권장 구성요소입니다. Google Cloud 로깅에 대한 자세한 내용은 Google Cloud 기반 SAP NetWeaver 작업 가이드를 참조하세요.

새 VM에 Cloud Logging 에이전트를 설치하려면 에이전트 설치에서 Linux 및 Windows용 안내를 참조하세요.

SAP NetWeaver 설치

새 VM에 SAP NetWeaver를 설치하는 방법은 SAP 도움말 포털 및 SAP NetWeaver 마스터 가이드를 참조하세요.

SAP NetWeaver를 설치한 후 다음 안내를 따르세요.

SAP 호스트 에이전트 설치

SAP 호스트 에이전트가 Google Cloud에서 실행되도록 향상되었습니다.Google Cloud 환경에 필요한 최소 SAP 호스트 에이전트 버전을 실행해야 합니다.

자세한 내용은 다음 SAP Note를 참조하세요.

SAP용 Google Cloud에이전트 설치 검증

VM을 배포하고 SAP 시스템을 설치했으면 SAP용Google Cloud에이전트가 올바르게 작동하는지 확인합니다.

SAP용 Google Cloud에이전트가 실행 중인지 확인

에이전트가 실행 중인지 확인하려면 다음 단계를 따릅니다.

에이전트가 실행되고 있지 않으면 에이전트를 다시 시작합니다.

SAP 호스트 에이전트가 측정항목을 수신하는지 확인

SAP용Google Cloud에이전트에서 인프라 측정항목을 수집하고 SAP 호스트 에이전트로 올바르게 전송하는지 확인하려면 다음 단계를 수행합니다.

문제 해결

이 섹션에는 일반적인 문제를 해결하는 방법에 대한 정보가 포함되어 있습니다.

데이터베이스 서버와의 통신 문제 해결

3계층 SAP 시스템을 설정할 때 VM 사이에서 연결 문제가 발생하면 서브네트워크의 VM 간에 트래픽을 허용하는 방화벽 규칙을 만들었는지 확인합니다.

VM 연결 문제 해결

ssh를 통해 VM에 연결하는 데 문제가 있으면 사용 중인 Google Cloud 네트워크에서 포트 22를 여는 방화벽 규칙을 만들었는지 확인합니다.

그 외 발생 가능한 문제는 브라우저에서 SSH를 통해 연결의 알려진 문제를 참조하세요.

SAP용 Google Cloud에이전트 문제 해결

SAP용 Google Cloud에이전트 문제를 해결하려면 SAP용Google Cloud에이전트 문제 해결 가이드를 참조하세요.