Looker 提供双重身份验证 (2FA) 作为额外的安全保障,保护可通过 Looker 访问的数据。启用 2FA 后,每个登录的用户都必须使用其移动设备生成的一次性验证码进行身份验证。没有为部分用户启用 2FA 的选项。

通过管理菜单的身份验证部分中的双重身份验证页面,您可以启用和配置 2FA。

双重身份验证不会影响 Looker API 的使用。

双重身份验证不会影响通过外部系统(如 LDAP、SAML、Google OAuth 或 OpenID Connect)进行的身份验证。双重身份验证确实会影响这些系统使用的所有备用登录凭据。

使用双重身份验证

以下是设置和使用 2FA 的简要工作流程。请注意,正确执行 2FA 需要满足的时间同步要求。

管理员在 Looker 的管理员设置中启用了双重身份验证。

启用 2FA 后,所有登录 Looker 的用户都将退出,并且必须使用 2FA 重新登录。

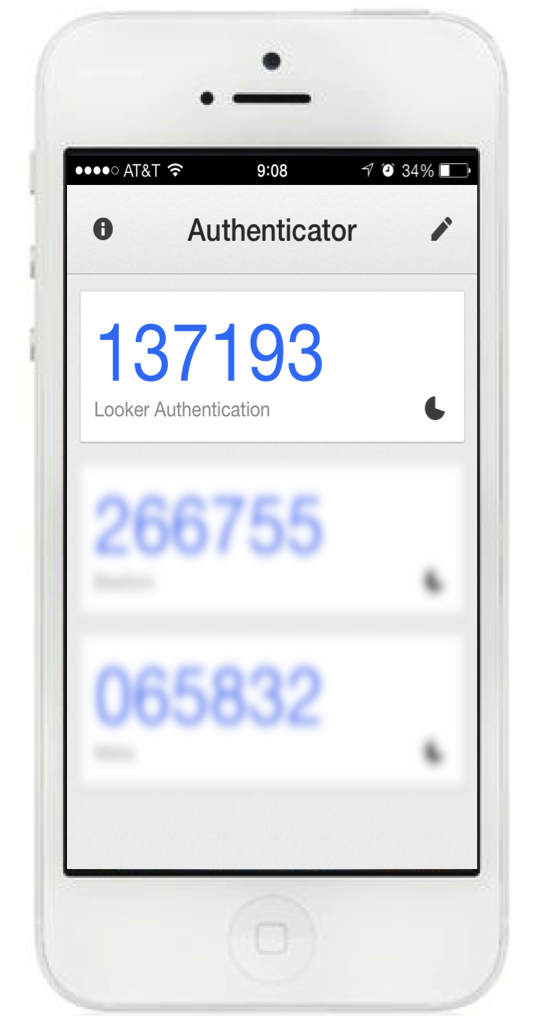

个人用户可在其移动设备上安装 Google 身份验证器 iPhone 应用或 Android 应用。

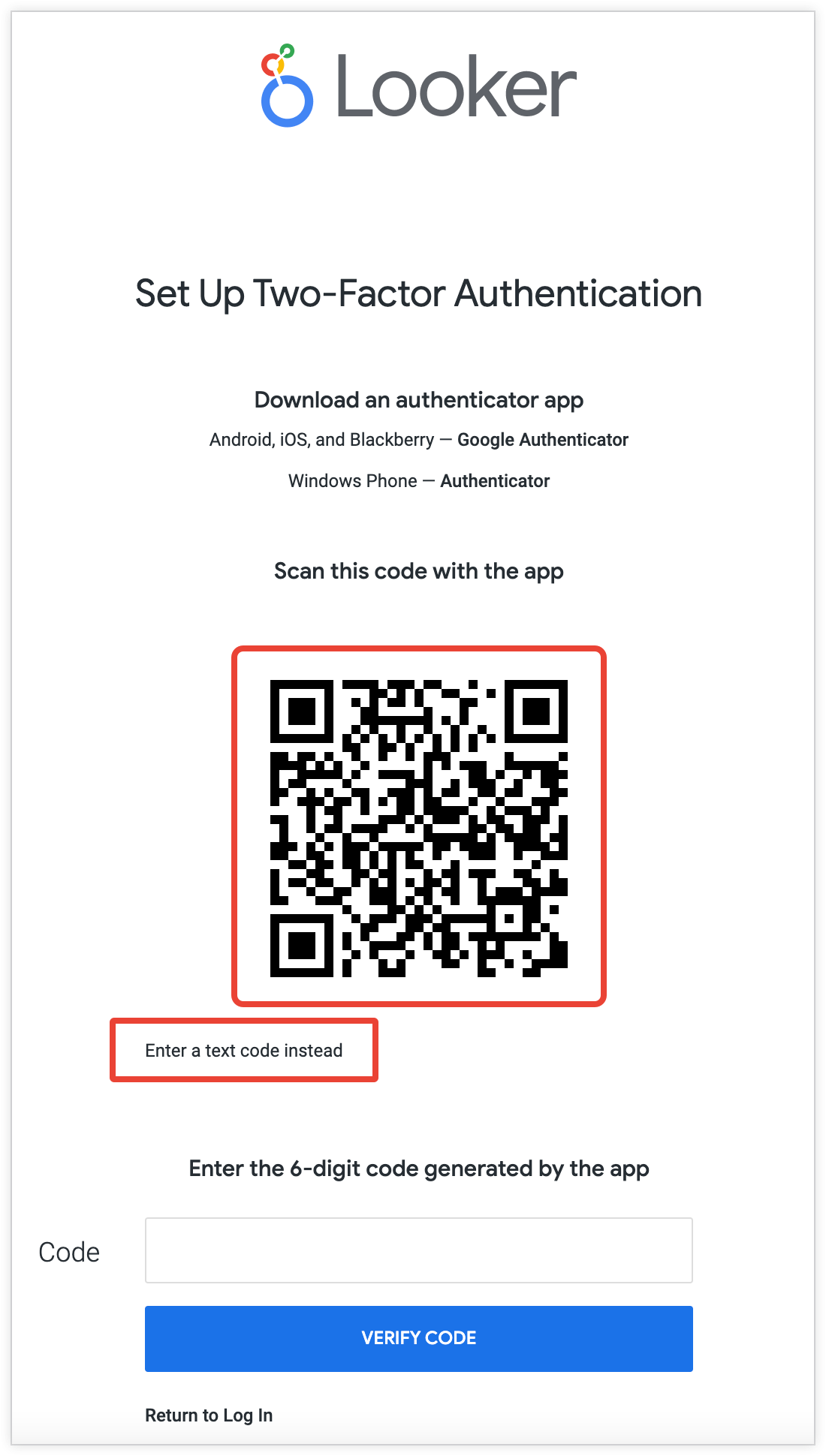

首次登录时,用户会看到一张计算机屏幕上的二维码,系统会使用 Google 身份验证器应用通过手机扫描该二维码:

如果用户无法使用手机扫描二维码,还可选择生成文字代码并在手机上输入。

完成此步骤后,用户将能够为 Looker 生成身份验证密钥。

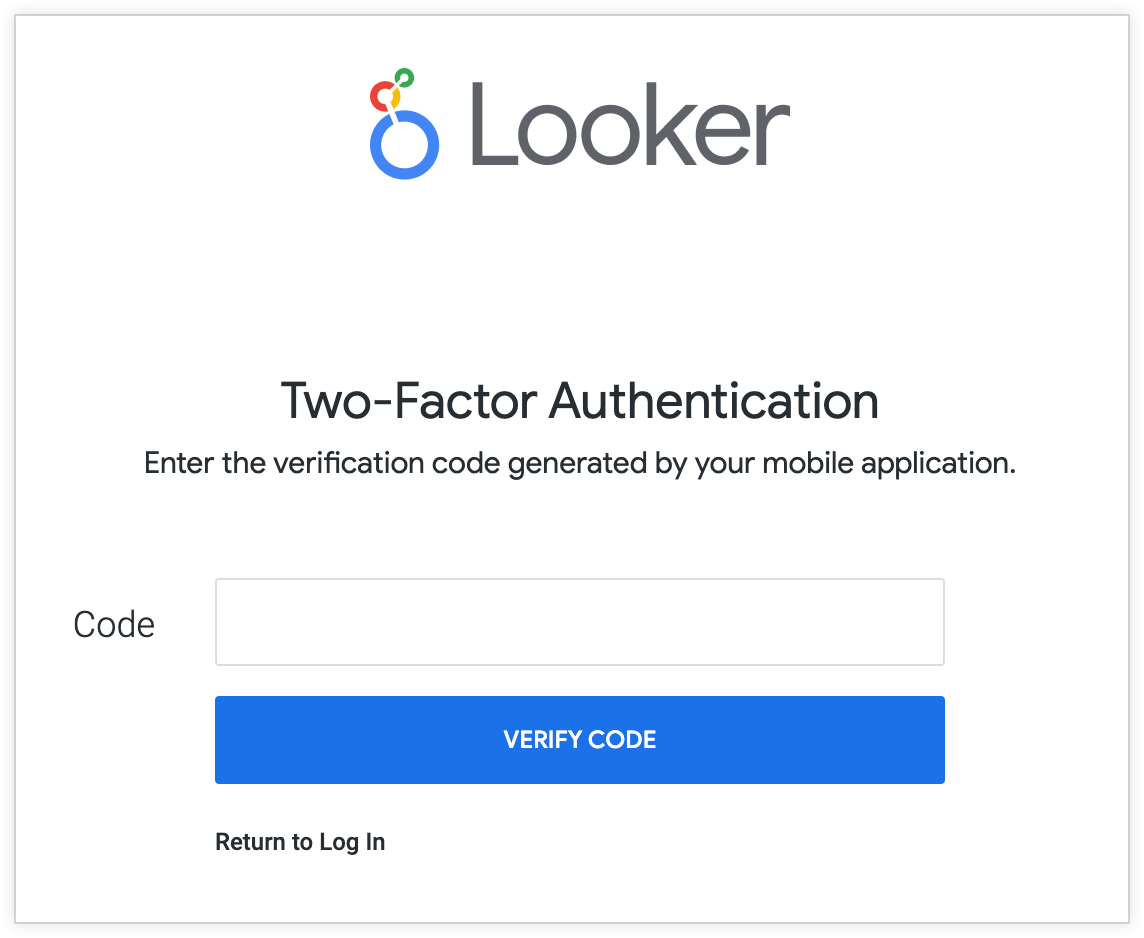

用户后续登录 Looker 时,需要在提交用户名和密码后输入身份验证密钥。

如果用户启用了这是受信任的计算机选项,该密钥就会在 30 天的时间范围内对登录浏览器进行身份验证。在此时段内,用户可以仅使用用户名和密码登录。每 30 天,Looker 就会要求每个用户使用 Google 身份验证器对浏览器重新进行身份验证。

时间同步要求

Google 身份验证器会生成基于时间的令牌,这些令牌需要在 Looker 服务器和每个移动设备之间同步,以便令牌生效。如果 Looker 服务器与移动设备未同步,则可能导致移动设备用户无法通过 2FA 进行身份验证。如需同步时间源,请执行以下操作:

- 将移动设备设置为自动与网络同步时间。

- 对于客户托管的 Looker 部署,请确保 NTP 在服务器上运行和配置。如果服务器是在 AWS 上配置的,您可能需要在 AWS Network ACL 中明确允许 NTP。

- Looker 管理员可以在 Looker 管理面板中设置允许的最大时间差,它指定服务器和移动设备之间允许的差距。如果移动设备的时间关闭时限超出了允许的偏移值,身份验证密钥将无法使用。默认值为 90 秒。

重置双重验证

如果用户需要重置双重身份验证(例如,用户使用的是新的移动设备),请执行以下操作:

- 在 Looker 管理部分的用户页面中,点击用户所在行右侧的修改,即可修改该用户的帐号信息。

- 在双重身份验证密钥部分,点击重置。这会导致 Looker 在下次尝试登录 Looker 实例时,提示用户使用 Google 身份验证器应用重新扫描二维码。