Wenn Sie Private Service Connect mit Looker (Google Cloud Core) verwenden möchten, muss die Looker (Google Cloud Core)-Instanz beim Erstellen der Instanz für die Verwendung von Private Service Connect aktiviert sein.

Auf dieser Dokumentationsseite wird beschrieben, wie Sie mit Private Service Connect das Routing von Clients zu Looker (Google Cloud Core) konfigurieren, auch als eingehender Traffic bezeichnet.

Mit Private Service Connect können Nutzer privat aus ihrem VPC-Netzwerk, über Hybridnetzwerke oder öffentlich auf verwaltete Dienste zugreifen, wenn es mit einem externen regionalen Application Load Balancer bereitgestellt wird. Ersteller verwalteter Dienste können damit diese Dienste in ihren eigenen separaten VPC-Netzwerken hosten und ihren Nutzern eine private oder öffentliche Verbindung bieten.

Wenn Sie mit Private Service Connect auf Looker (Google Cloud Core) zugreifen, sind Sie der Dienstnutzer und Looker (Google Cloud Core) ist der Dienstersteller. Für den eingehenden Zugriff auf Looker (Google Cloud Core) muss die VPC des Nutzers als zulässige VPC für die Private Service Connect-Instanz von Looker (Google Cloud Core) hinzugefügt werden.

In dieser Dokumentation wird beschrieben, wie Sie eine benutzerdefinierte Domain einrichten und konfigurieren. Außerdem finden Sie hier eine Anleitung für den Zugriff auf Looker (Google Cloud Core) über einen Endpunkt für private Verbindungen.

Die empfohlene Bereitstellung für den Zugriff auf Looker (Google Cloud Core) erfolgt über einen Application Load Balancer mit einem Back-End. Diese Einrichtung ermöglicht auch die Authentifizierung von benutzerdefinierten Domainzertifikaten, was eine zusätzliche Sicherheits- und Kontrollebene für den Nutzerzugriff bietet.

Benutzerdefinierte Domain erstellen

Nachdem die Looker (Google Cloud Core)-Instanz erstellt wurde, müssen Sie als Erstes eine benutzerdefinierte Domain einrichten und die OAuth-Anmeldedaten für die Instanz aktualisieren. In den folgenden Abschnitten wird der Prozess beschrieben.

Wenn Sie eine benutzerdefinierte Domain für Instanzen mit privaten Verbindungen (Private Service Connect) erstellen, muss die benutzerdefinierte Domain die folgenden Anforderungen erfüllen:

- Die benutzerdefinierte Domain muss aus mindestens drei Teilen bestehen, darunter mindestens eine Subdomain. Beispiel:

subdomain.domain.com. - Die benutzerdefinierte Domain darf Folgendes nicht enthalten:

- looker.com

- google.com

- googleapis.com

- gcr.io

- pkg.dev

Benutzerdefinierte Domain einrichten

Nachdem Ihre Looker (Google Cloud Core)-Instanz erstellt wurde, können Sie eine benutzerdefinierte Domain einrichten.

Hinweise

Bevor Sie die Domain Ihrer Looker (Google Cloud Core)-Instanz anpassen können, müssen Sie herausfinden, wo die DNS-Einträge Ihrer Domain gespeichert sind, damit Sie sie aktualisieren können.

Erforderliche Rollen

Bitten Sie Ihren Administrator, Ihnen die IAM-Rolle Looker-Administrator (roles/looker.admin) für das Projekt zuzuweisen, in dem sich die Instanz befindet, um die Berechtigungen zu erhalten, die Sie zum Erstellen einer benutzerdefinierten Domain für eine Looker (Google Cloud Core)-Instanz benötigen.

Weitere Informationen zum Zuweisen von Rollen finden Sie unter Zugriff auf Projekte, Ordner und Organisationen verwalten.

Sie können die erforderlichen Berechtigungen auch über benutzerdefinierte Rollen oder andere vordefinierte Rollen erhalten.

Benutzerdefinierte Domain erstellen

So passen Sie die Domain Ihrer Looker (Google Cloud Core)-Instanz in der Google Cloud -Konsole an:

- Klicken Sie auf der Seite Instanzen auf den Namen der Instanz, für die Sie eine benutzerdefinierte Domain einrichten möchten.

- Klicken Sie auf den Tab BENUTZERDEFINIERTE DOMAIN.

Klicken Sie auf BENUTZERDEFINIERTE DOMAIN HINZUFÜGEN.

Daraufhin öffnet sich der Bereich Neue benutzerdefinierte Domain hinzufügen.

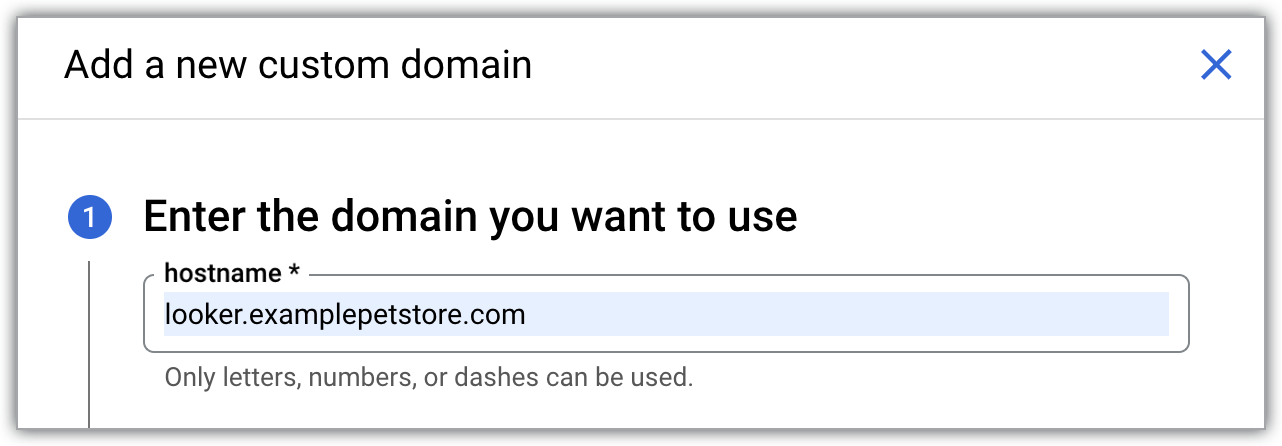

Geben Sie den Hostnamen der Webdomain ein, die Sie verwenden möchten. Er darf maximal 64 Zeichen lang sein und nur Buchstaben, Ziffern und Bindestriche enthalten, z. B.

looker.examplepetstore.com.

Klicken Sie im Bereich Neue benutzerdefinierte Domain hinzufügen auf FERTIG, um zum Tab BENUTZERDEFINIERTE DOMAIN zurückzukehren.

Nachdem Ihre benutzerdefinierte Domain eingerichtet wurde, wird sie in der Google Cloud Console auf der Seite mit den Instanzdetails von Looker (Google Cloud Core) auf dem Tab BENUTZERDEFINIERTE DOMAIN in der Spalte Domain angezeigt.

Nachdem Sie eine benutzerdefinierte Domain erstellt haben, können Sie Informationen dazu aufrufen oder sie löschen.

OAuth-Anmeldedaten aktualisieren

- Rufen Sie in der Google Cloud -Konsole APIs & Dienste > Anmeldedaten auf und wählen Sie die OAuth-Client-ID für den OAuth-Client aus, der von Ihrer Looker (Google Cloud Core)-Instanz verwendet wird.

Klicken Sie auf die Schaltfläche URI hinzufügen, um das Feld Autorisierte JavaScript-Quellen in Ihrem OAuth-Client zu aktualisieren. Es muss denselben DNS-Namen enthalten, den Ihre Organisation für den Zugriff auf Looker (Google Cloud Core) verwendet. Wenn Ihre benutzerdefinierte Domain beispielsweise

looker.examplepetstore.comist, geben Sielooker.examplepetstore.comals URI ein.

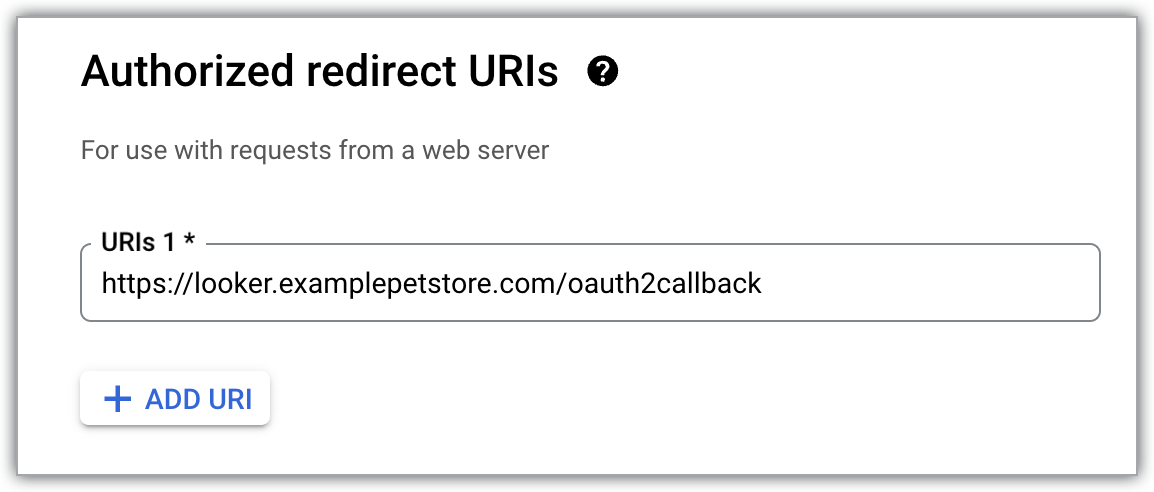

Aktualisieren oder fügen Sie die benutzerdefinierte Domain der Liste der autorisierten Weiterleitungs-URIs für die OAuth-Anmeldedaten hinzu, die Sie beim Erstellen der Looker (Google Cloud Core)-Instanz verwendet haben. Fügen Sie

/oauth2callbackam Ende des URI hinzu. Wenn Ihre benutzerdefinierte Domain beispielsweiselooker.examplepetstore.comist, geben Sielooker.examplepetstore.com/oauth2callbackein.

Privater Zugriff auf Looker (Google Cloud Core)

Nachdem Sie die benutzerdefinierte Domain eingerichtet haben, sind die folgenden Netzwerkkomponenten erforderlich, um über Hybrid Networking von einem lokalen Netzwerk oder von der Umgebung eines anderen Cloud-Anbieters auf die Instanz zuzugreifen:

- Cloud Router

- Hybrid-Netzwerkprodukte wie HA VPN, Cloud Interconnect und SD-WAN

- Lokales oder Cloud DNS

- Nur-Proxy-Subnetz

- Interner Application Load Balancer

- SSL-Zertifikatsressource

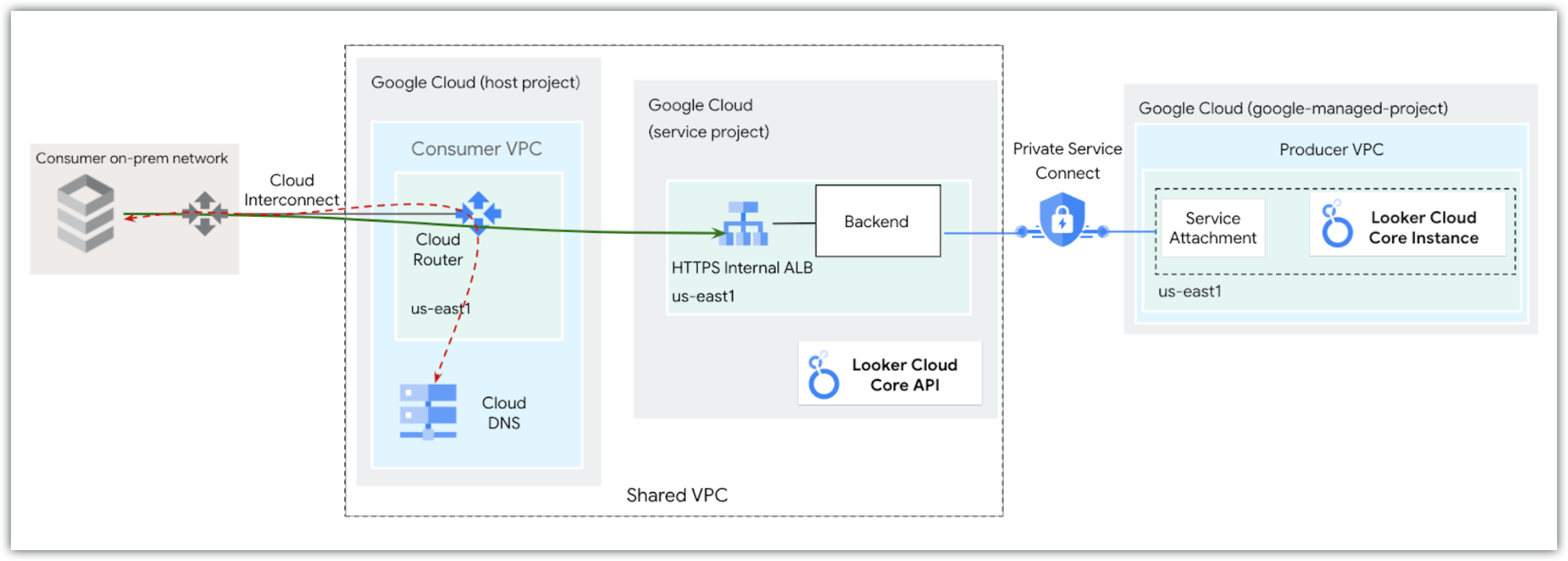

Looker (Google Cloud Core), das mit Private Service Connect bereitgestellt wird, unterstützt Private Service Connect-Netzwerk-Endpunktgruppen (NEGs), die als Backends bezeichnet werden und in Cloud Load Balancing integriert sind. Im Codelab Looker PSC Northbound Regional Internal L7 ALB finden Sie eine Anleitung dazu, wie Sie über ein Back-End privat auf eine Looker (Google Cloud Core)-Instanz zugreifen, für die Private Service Connect aktiviert ist.

Ein Beispiel für die Einrichtung eines Private Service Connect-Backend-Netzwerks ist im folgenden Diagramm dargestellt:

DNS einrichten

Bei der Einrichtung von DNS haben Sie zwei Möglichkeiten:

- Aktualisieren Sie das lokale DNS, damit es für die benutzerdefinierte Looker (Google Cloud Core)-Domain autoritativ ist, die der IP-Adresse des Private Service Connect-Endpunkts zugeordnet ist.

- Erstellen Sie eine private Cloud DNS-Zone, erstellen Sie einen Datensatz mit der für den Private Service Connect-Endpunkt zugewiesenen IP-Adresse und aktivieren Sie die eingehende DNS-Weiterleitung, damit Ihre VPC für die benutzerdefinierte Looker (Google Cloud Core)-Domain autorisiert ist, die der IP-Adresse des Private Service Connect-Endpunkts zugeordnet ist.

Nächste Schritte

- Looker (Google Cloud Core) mit Ihrer Datenbank verbinden

- Looker (Google Cloud Core)-Instanz für Nutzer vorbereiten

- Nutzer in Looker (Google Cloud Core) verwalten