Google Cloud Armor

Protégez vos applications et vos sites Web contre les attaques sur le Web et par déni de service.

Bénéficiez de la protection DDoS et du WAF à l'échelle de Google.

Détectez et réduisez les attaques contre vos charges de travail ou VM Cloud Load Balancing.

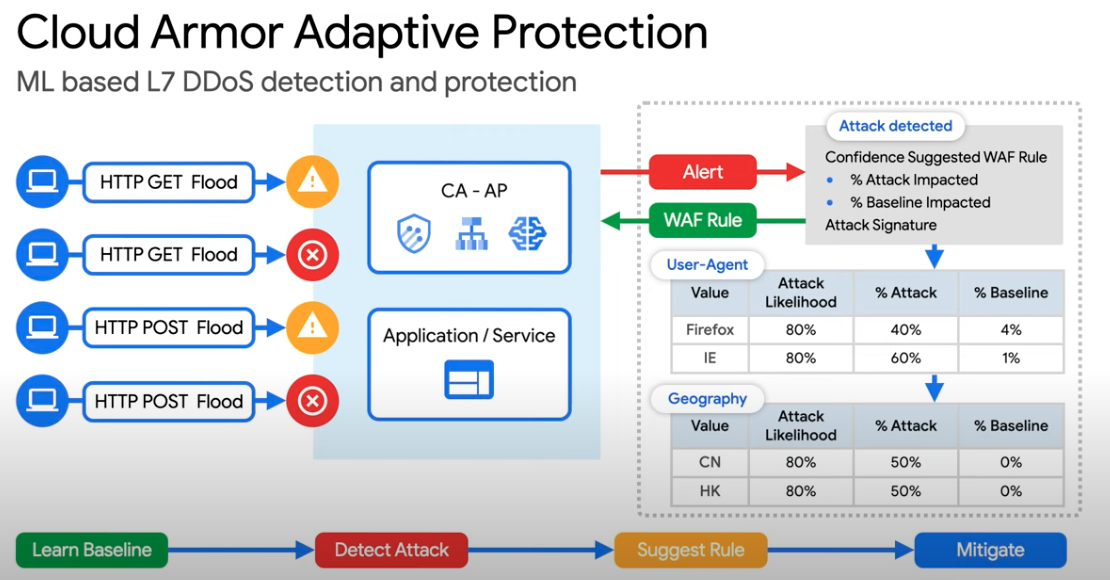

Un mécanisme Adaptive Protection basé sur le ML (version bêta) pour détecter et bloquer les attaques DDoS de couche 7.

Atténuez les risques répertoriés dans le top 10 de l'OWASP et protégez vos charges de travail sur site ou dans le cloud.

Gestion des bots pour lutter contre la fraude à la périphérie grâce à l'intégration native à reCAPTCHA Enterprise.

Avantages

Protection contre les attaques DDoS intégrée

Protection contre les attaques DDoS intégrée

Cloud Armor bénéficie de notre expérience dans la protection des plus grandes propriétés Internet, comme la Recherche Google, Gmail et YouTube. Il dispose de défenses intégrées contre les attaques DDoS de couches 3 et 4.

Atténuer les risques répertoriés dans le top 10 de l'OWASP

Atténuer les risques répertoriés dans le top 10 de l'OWASP

Cloud Armor fournit des règles prédéfinies pour vous aider à vous protéger contre les attaques de type script intersites (XSS) et injection SQL (SQLi).

Protection de niveau professionnel

Protection de niveau professionnel

Avec le niveau Cloud Armor Enterprise, accédez à des services DDoS et WAF, à des ensembles de règles personnalisés et à d'autres services, le tout à un tarif mensuel prévisible.

Principales fonctionnalités

Principales fonctionnalités

Adaptive Protection

Détectez et limitez automatiquement les nombreuses attaques DDoS de couche 7 à l'aide d'un système de ML entraîné localement sur vos applications. En savoir plus

Protection DDoS avancée du réseau

Détection et atténuation permanente des attaques pour vous protéger contre les attaques DDoS (réseau et protocole volumétriques) visant les charges de travail à l'aide d'équilibreurs de charge réseau externes, de transferts de protocoles et de VM dotées d'adresses IP publiques. En savoir plus

Règles WAF préconfigurées

Règles prêtes à l'emploi basées sur les standards de l'industrie, permettant de réduire les failles courantes des applications Web et de protéger le système des dix risques les plus importants sur OWASP. Pour en savoir plus, consultez notre guide sur les règles WAF.

Gestion des robots

Ce service fournit à vos applications une protection automatique contre les bots et permet d'empêcher la fraude en ligne et à la périphérie grâce à l'intégration native à reCAPTCHA Enterprise. En savoir plus

Limitation de débit

Les règles basées sur le taux vous aident à protéger vos applications contre les attaques qui inondent vos instances avec un grand volume de requêtes afin de bloquer l'accès des utilisateurs légitimes. En savoir plus

Clients

Découvrez comment nos clients utilisent Cloud Armor

Nouveautés

Nouveautés

Inscrivez-vous à la newsletter Google Cloud pour recevoir des informations sur les produits et événements, des offres spéciales et bien plus encore.

Documentation

Documentation

Atelier pratique : équilibreur de charge d'application avec Cloud Armor

Apprenez à configurer un équilibreur de charge HTTP avec des backends à l'échelle mondiale, à effectuer un test de contrainte sur l'équilibreur de charge et à ajouter dans la liste de blocage l'adresse IP associée au test de contrainte.

Toutes les fonctionnalités

Toutes les fonctionnalités

| Règles WAF prédéfinies pour atténuer les risques répertoriés dans le top 10 de l'OWASP | Règles prêtes à l'emploi basées sur les standards de l'industrie, permettant de réduire les failles courantes des applications Web et de protéger le système des dix risques les plus importants sur OWASP. |

| Langage enrichi avec des règles pour le pare-feu d'application Web | Créez des règles personnalisées à l'aide de combinaisons de paramètres de couche 3-7 et de la géolocalisation pour protéger votre déploiement avec un langage aux règles flexibles. |

| Visibilité et surveillance | Surveillez facilement toutes les métriques associées à vos stratégies de sécurité dans le tableau de bord Cloud Monitoring. Vous pouvez également consulter les modèles de trafic suspects des applications détectés par Cloud Armor directement dans le tableau de bord Security Command Center. |

| Logging | Bénéficiez d'une visibilité sur les décisions Cloud Armor ainsi que sur les stratégies et règles impliquées pour chaque requête dans Cloud Logging. |

| Mode aperçu | Déployez les règles Cloud Armor en mode aperçu pour comprendre leur efficacité et leur impact sur le trafic en production avant de les activer. |

| Framework stratégique avec des règles | Configurez une ou plusieurs stratégies de sécurité à l'aide d'une hiérarchie de règles. Appliquez une stratégie comportant des niveaux de précision variables à une ou plusieurs charges de travail. |

| Contrôle d'accès basé sur les adresses IP et la géolocalisation | Filtrez le trafic entrant sur la base d'adresses IPv4 et IPv6 ou de plages CIDR. Identifiez et appliquez un contrôle des accès basé sur l'emplacement géographique du trafic entrant. |

| Solution compatible avec les déploiements hybrides et multicloud | Protégez-vous des attaques DDoS ou sur le Web et appliquez des stratégies de sécurité de couche 7, que votre application soit déployée sur Google Cloud ou sur une architecture hybride ou multicloud. |

| Listes d'adresses IP nommées | Autorisez ou refusez le trafic à l'aide d'une stratégie de sécurité Cloud Armor basée sur une liste d'adresses IP nommée. |

Tarification

Tarifs

Google Cloud Armor est proposé en deux niveaux de service : Standard et Cloud Armor Enterprise.

Un produit ou une fonctionnalité figurant sur cette page est en version bêta. Découvrez les étapes de lancement des produits.

Passez à l'étape suivante

Profitez de 300 $ de crédits gratuits et de plus de 20 produits Always Free pour commencer à créer des applications sur Google Cloud.

Vous avez besoin d'aide pour démarrer ?

Contacter le service commercialFaites appel à un partenaire de confiance

Trouvez un partenairePoursuivez vos recherches

Voir tous les produits