Looker proporciona la autenticación de dos factores (2FA) como una capa adicional de seguridad para proteger los datos a los que se puede acceder a través de Looker. Con la 2FA habilitada, cada usuario que acceda deberá autenticarse con un código único generado por su dispositivo móvil. No hay opción para habilitar la 2FA para un subconjunto de usuarios.

La página Autenticación de dos factores en la sección Autenticación del menú Administrador te permite habilitar y configurar la 2FA.

Cómo usar la autenticación de dos factores

A continuación, se muestra el flujo de trabajo general para configurar y usar la 2FA. Ten en cuenta los requisitos de sincronización de tiempo, que son necesarios para el funcionamiento correcto de la 2FA.

El administrador habilita la 2FA en la configuración de administrador de Looker.

Cuando habilites la 2FA, se cerrará la sesión de todos los usuarios que hayan accedido a Looker y deberán volver a acceder con la 2FA.

Los usuarios individuales instalan la app para iPhone o la app para Android del Autenticador de Google en sus dispositivos móviles.

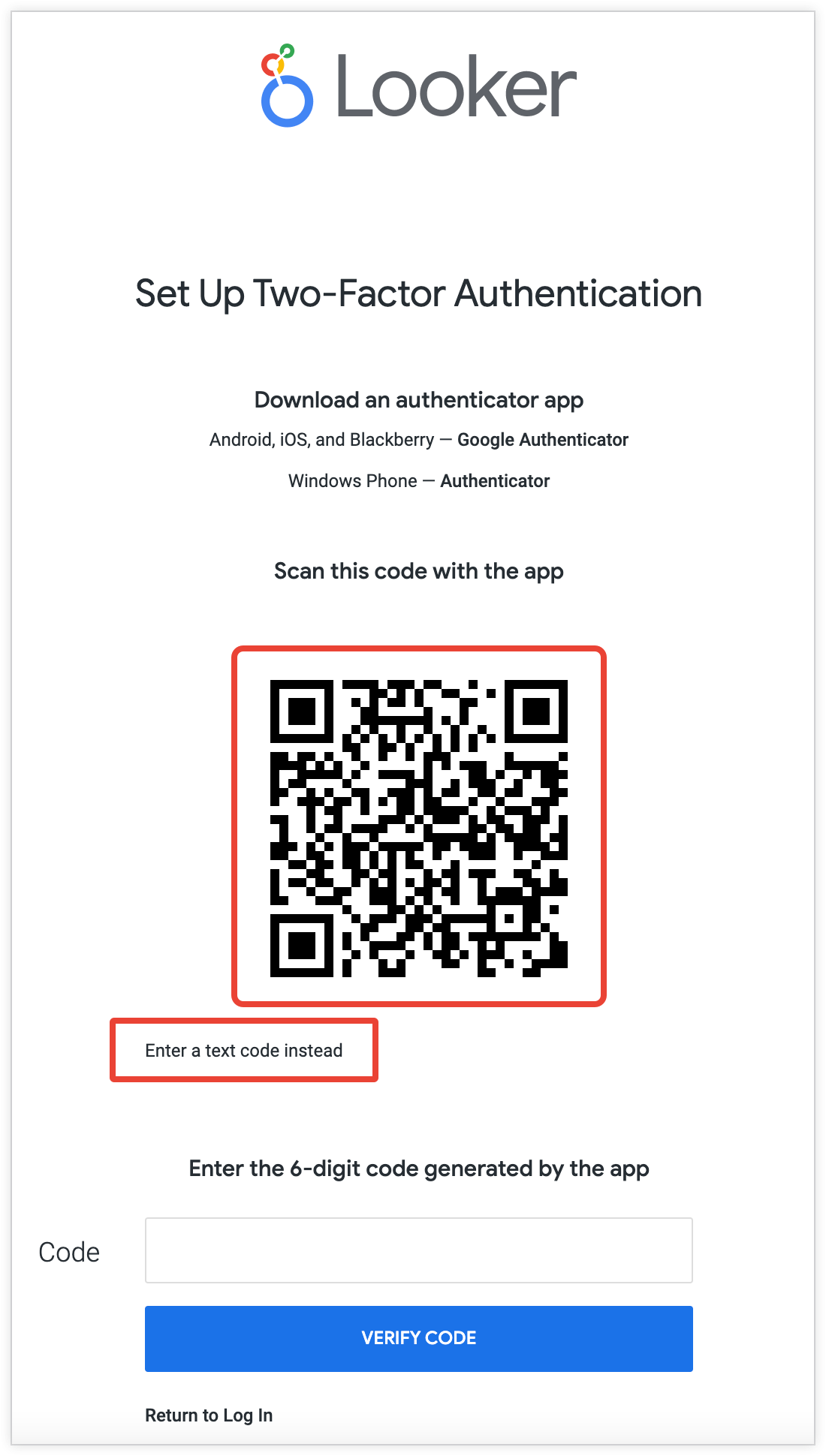

En el primer acceso, se le mostrará al usuario una imagen de un código QR en la pantalla de la computadora, que deberá escanear con su teléfono usando la app del Autenticador de Google.

Si el usuario no puede escanear un código QR con su teléfono, también puede generar un código de texto que puede ingresar en su teléfono.

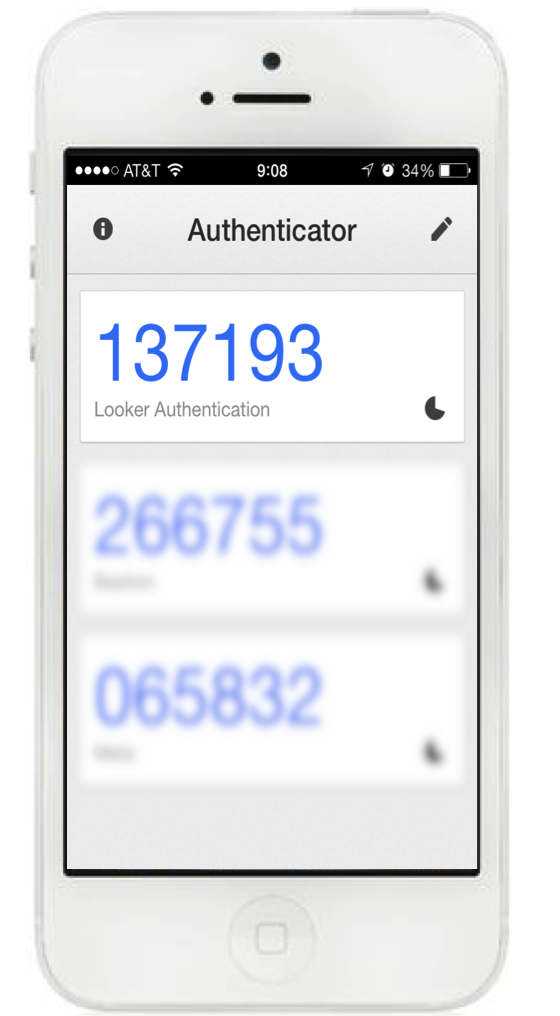

Después de completar este paso, los usuarios podrán generar claves de autenticación para Looker.

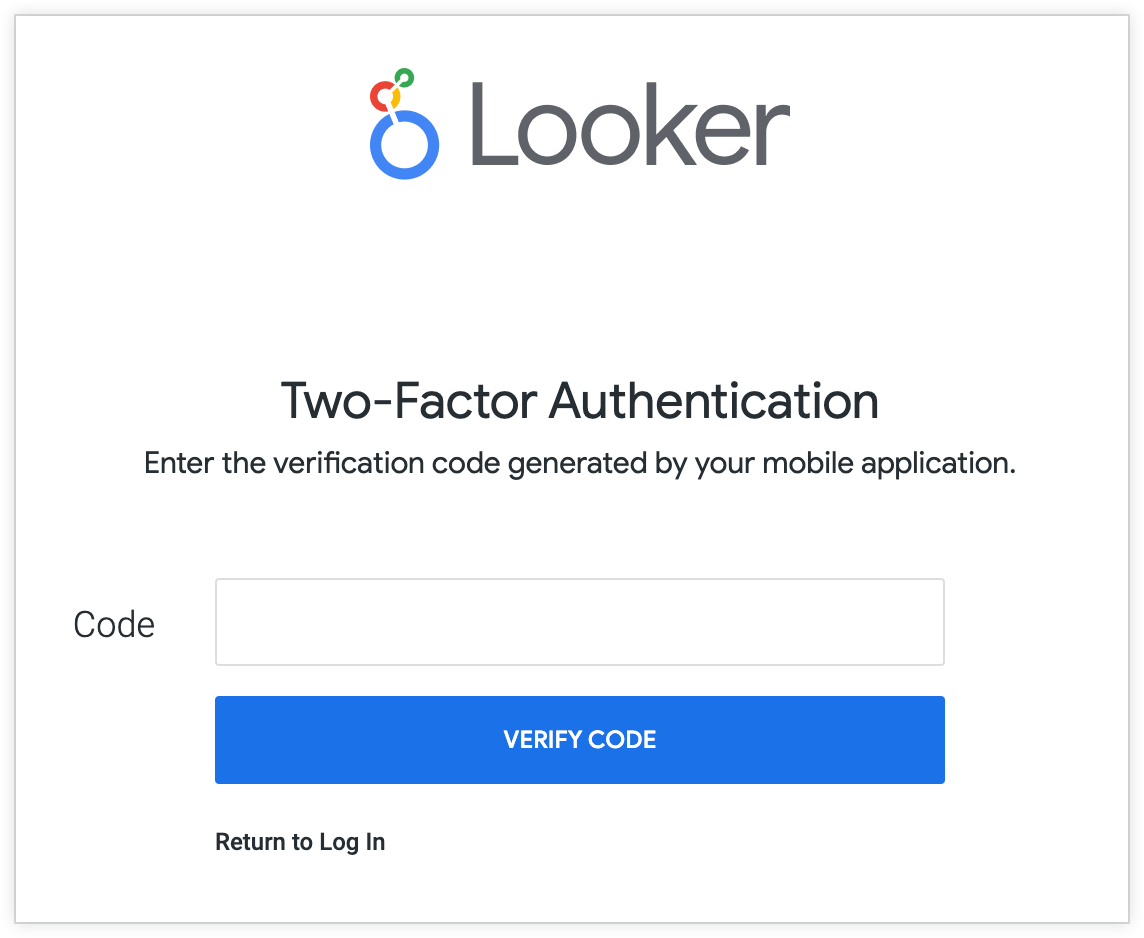

En los inicios de sesión posteriores en Looker, el usuario deberá ingresar una clave de autenticación después de enviar su nombre de usuario y contraseña.

Si un usuario habilita la opción Esta es una computadora de confianza, la clave autentica el navegador de acceso durante un período de 30 días. Durante este período, el usuario puede acceder solo con su nombre de usuario y contraseña. Cada 30 días, Looker requiere que cada usuario vuelva a autenticar el navegador con Google Authenticator.

Requisitos de sincronización de hora

El Autenticador de Google genera tokens basados en el tiempo, que requieren la sincronización de la hora entre el servidor de Looker y cada dispositivo móvil para que funcionen. Si el servidor de Looker y un dispositivo móvil no están sincronizados, es posible que el usuario del dispositivo móvil no pueda autenticarse con la A2F. Para sincronizar las fuentes de tiempo, haz lo siguiente:

- Configura los dispositivos móviles para que se sincronicen automáticamente con la red.

- En el caso de las implementaciones de Looker alojadas por el cliente, asegúrate de que el NTP se ejecute y esté configurado en el servidor. Si el servidor se aprovisiona en AWS, es posible que debas permitir explícitamente el NTP en la ACL de red de AWS.

- Un administrador de Looker puede establecer el desvío temporal máximo permitido en el panel Administrador de Looker, que define la diferencia permitida entre el servidor y los dispositivos móviles. Si el ajuste de hora de un dispositivo móvil se desvía más de lo permitido, las claves de autenticación no funcionarán. El valor predeterminado es de 90 segundos.

Cómo restablecer la autenticación de dos factores

Si un usuario necesita restablecer la 2FA (por ejemplo, si tiene un dispositivo móvil nuevo), debe seguir estos pasos:

- En la página Usuarios de la sección Administrador de Looker, haz clic en Editar a la derecha de la fila del usuario para editar la información de su cuenta.

- En la sección Secret de dos factores, haz clic en Restablecer. Esto hace que Looker le solicite al usuario que vuelva a escanear un código QR con la app del Autenticador de Google la próxima vez que intente acceder a la instancia de Looker.

Consideraciones

Cuando configures la autenticación de dos factores, ten en cuenta las siguientes consideraciones:

- La autenticación de dos factores no afecta el uso de la API de Looker.

- La autenticación de dos factores no afecta la autenticación a través de sistemas externos, como LDAP, SAML, OAuth de Google o OpenID Connect. La A2F no afecta las credenciales de acceso alternativas que se usan con estos sistemas.