Looker では、Looker を介してアクセス可能なデータを保護するために、追加のセキュリティ レイヤとして 2 要素認証(2FA)が提供されています。2FA を有効にすると、ログインするすべてのユーザーが、モバイル デバイスで生成された 1 回限りのコードによる認証を受ける必要があります。一部のユーザーに対して 2FA を有効にするオプションはありません。

[Admin] メニューの [Authentication] セクションの [Two-Factor Authentication] ページでは、2FA を有効にして構成できます。

2 要素認証は Looker API の使用には影響しません。

2 要素認証は、LDAP、SAML、Google OAuth、OpenID Connect などの外部システムを介した認証には影響しません。2FA は、これらのシステムで使用される予備のログイン認証情報に影響します。

2 要素認証を使用する

以下では、2FA の設定と使用に関するワークフローの概要を説明します。2FA を正しく機能させるには、時刻の同期に関する要件を確認してください。

管理者は、Looker の管理者設定で 2 要素認証を有効にします。

2FA を有効にすると、Looker にログインしているユーザーはログアウトされるため、2FA でログインし直す必要があります。

各ユーザーが Google 認証システムの iPhone アプリまたは Android アプリをモバイル デバイスにインストールします。

初回のログイン時に、パソコン画面に QR コードの画像が表示され、Google 認証システム アプリを使用してスマートフォンでスキャンします。

スマートフォンで QR コードをスキャンできない場合は、スマートフォンでテキストコードを生成して入力することもできます。

この手順を完了すると、ユーザーは Looker の認証キーを生成できます。

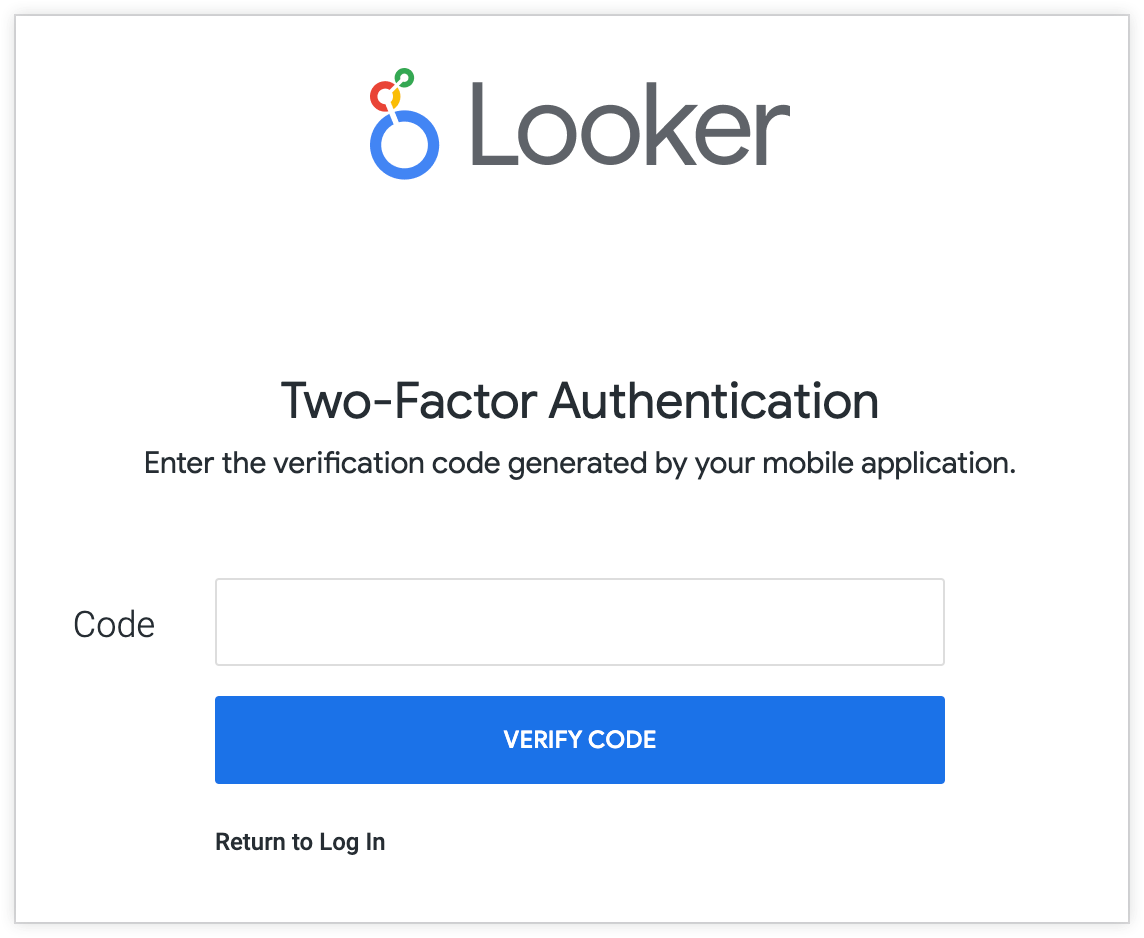

それ以降の Looker へのログインでは、ユーザーはユーザー名とパスワードを送信した後に認証キーを入力する必要があります。

ユーザーが [これは信頼できるパソコンです] オプションを有効にすると、キーでは 30 日間、ログイン ブラウザの認証が行われます。この期間中、ユーザーはユーザー名とパスワードのみでログインできます。Looker では、30 日ごとに各ユーザーが Google 認証システムを使用してブラウザを再認証する必要があります。

時刻同期の要件

Google 認証システムは、時間ベースのトークンを生成します。トークンを機能させるには、Looker サーバーと各モバイル デバイス間の時間同期が必要です。Looker サーバーとモバイル デバイスが同期していない場合、モバイル デバイス ユーザーは 2FA で認証されない可能性があります。タイムソースを同期するには:

- モバイル デバイスのネットワークとの自動時刻同期を設定します。

- お客様がホストする Looker のデプロイの場合は、サーバーで NTP が実行され構成されていることを確認する。サーバーが AWS にプロビジョニングされている場合は、AWS ネットワーク ACL で NTP を明示的に許可する必要がある場合があります。

- Looker 管理者は、Looker の [Admin] パネルで、許容される最大時間ドリフトを設定できます。ドリフトでは、サーバーとモバイル デバイスで許容される差の量を定義します。モバイル デバイスの時刻設定が許容ドリフトを超えてオフになっている場合、認証キーは機能しません。デフォルト値は 90 秒です。

2 要素認証のリセット

お客様が 2 要素認証をリセットする必要がある場合(新しいモバイル デバイスをお持ちの場合など):

- Looker の [Admin] セクションの [Users] ページで、ユーザー行の右側にある [Edit] をクリックして、ユーザーのアカウント情報を編集します。

- [2 要素シークレット] セクションで、[リセット] をクリックします。これにより、ユーザーが次にLookerインスタンスにログインしようとすると、LookerはGoogle認証システムアプリでQRコードを再スキャンするようユーザーに促します。