En esta guía, se brinda información que puedes usar para planificar la instalación de un sistema IBM Db2 Advanced Enterprise Server Edition (AESE) (IBM Db2) que admita aplicaciones de SAP en Google Cloud.

Para implementar IBM Db2 con productos de SAP en Google Cloud, consulta lo siguiente:

- Implementación automatizada de VM para IBM Db2 en Linux mediante Terraform

- Implementación manual de VM para IBM Db2 en Linux y Windows

Si deseas obtener información de SAP sobre IBM Db2, consulta SAP en IBM Db2 para Linux, UNIX y Windows.

Si quieres obtener más información sobre los productos que SAP certifica para que se ejecuten en Google Cloud, incluido IBM Db2, consulta la Nota de SAP 2456432 - Aplicaciones de SAP en Google Cloud: productos compatibles y Google Cloud tipos de máquinas .

Google Cloud conceptos básicos

Google Cloud consta de muchos servicios y productos basados en la nube. Cuando ejecutas productos SAP en Google Cloud, se usan sobre todo los servicios basados en IaaS que se ofrecen a través de Compute Engine y Cloud Storage, así como algunas características disponibles en toda la plataforma, como las herramientas.

Consulta la descripción general de la plataforma para conocer conceptos y terminología importantes.Google Cloud En esta guía se duplica parte de la información de la descripción general por cuestiones de conveniencia y contexto.

Para obtener una descripción general de las consideraciones que las organizaciones de nivel empresarial deben tener en cuenta cuando se ejecutan en Google Cloud, consulta el Google Cloud Marco de trabajo de Well-Architected.

Cómo interactuar con Google Cloud

Google Cloud ofrece tres formas principales de interactuar con la plataforma y tus recursos en la nube:

- La Google Cloud consola, que es una interfaz de usuario basada en la Web

- La herramienta de línea de comandos de

gcloud, que proporciona un superconjunto de la funcionalidad que ofrece la consola de Google Cloud . - Las bibliotecas cliente, que proporcionan API para acceder a servicios y administración de recursos. Las bibliotecas cliente son útiles cuando compilas tus propias herramientas.

Google Cloud servicios

Las implementaciones de SAP suelen usar algunos de los siguientes servicios de Google Cloudo todos ellos:

| Servicio | Descripción |

|---|---|

| Herramientas de redes de VPC |

Conecta tus instancias de VM entre sí y con Internet. Cada instancia de VM es miembro de una red heredada con un solo rango de IP global o una red de subred recomendada, en la que la instancia es miembro de una subred única que forma parte de una red más grande. Ten en cuenta que una red de nube privada virtual (VPC) no puede abarcar varios proyectos, pero un proyecto puede tener varias redes de VPC. Google Cloud Google Cloud Para conectar recursos de varios proyectos a una red de VPC común, puedes usar la VPC compartida para que los recursos se comuniquen entre sí de manera segura y eficiente a través de direcciones IP internas de esa red. Para obtener información sobre cómo aprovisionar una VPC compartida, incluidos los requisitos, los pasos de configuración y el uso, consulta Aprovisiona la VPC compartida. |

| Compute Engine | Crea y administra VMs con el sistema operativo y la pila de software que elijas. |

| Hyperdisk y Persistent Disk |

Puedes usar Persistent Disk y Google Cloud Hyperdisk:

|

| Google Cloud console |

Herramienta para navegador que administra los recursos de Compute Engine. Usa una plantilla para describir todas las instancias y recursos de Compute Engine que necesitas. No es necesario crear y configurar los recursos de forma individual ni determinar las dependencias, ya que la consola de Google Cloud lo hace por ti. |

| Cloud Storage | Puedes almacenar tus copias de seguridad de bases de datos de SAP en Cloud Storage para conseguir una mayor durabilidad y confiabilidad, con replicación. |

| Cloud Monitoring |

Brinda visibilidad sobre la implementación, el rendimiento, el tiempo de actividad y el estado de Compute Engine, la red y los discos de almacenamiento persistente. Monitoring recopila métricas, eventos y metadatos de Google Cloud y los usa para generar estadísticas a través de paneles, gráficos y alertas. Puedes supervisar las métricas de procesamiento sin costo a través de Monitoring. |

| IAM |

Proporciona control unificado sobre los permisos para los recursos de Google Cloud . IAM te permite controlar quién puede realizar operaciones de plano de control en las VMs, incluidas la creación, la modificación y la eliminación de VMs y discos de almacenamiento persistente, y la creación y modificación de redes. |

Precios y cuotas

Puedes usar la calculadora de precios para estimar tus costos de uso. Para obtener más información sobre los precios, consulta los precios de Compute Engine, los precios de Cloud Storage y los precios de Google Cloud Observability.

Los recursos deGoogle Cloud están sujetos a cuotas. Si planeas usar máquinas con alta capacidad de CPU o de memoria, es posible que debas solicitar una cuota adicional. Para obtener más información, consulta Cuotas de recursos de Compute Engine.

Cumplimiento y controles soberanos

Si necesitas que tu carga de trabajo de SAP se ejecute de acuerdo con los requisitos de residencia de datos, control de acceso, personal de asistencia o reglamentarios, debes planificar el uso de Assured Workloads, un servicio que te ayuda a ejecutar cargas de trabajo seguras y que cumplen con los requisitos en Google Cloud sin comprometer la calidad de tu experiencia en la nube. Para obtener más información, consulta Cumplimiento y controles soberanos para SAP en Google Cloud.

Arquitectura de implementación

Una instalación de IBM Db2 con una base de datos de partición única en Google Cloudincluye los siguientes componentes:

- Una VM de Compute Engine que ejecuta tu base de datos IBM Db2.

Una o más unidades de disco persistente para lo siguiente:

- El disco raíz.

- El volumen de ID de la base de datos (

/db2/<DBSID>/). - El volumen de instancia (

/db2/db2<dbsid>), que contiene el directorio principal del usuariodb2<dbsid>y los datos de la instancia de IBM Db2 para<DBSID>, así como el software de IBM Db2. - El volumen de registro (

/db2/<DBSID>/log_dir), que contiene al menos los archivos de registro de la base de datos en línea. - El volumen de volcado y diagnóstico (

/db2/<DBSID>/db2dump), que contiene archivos de registro de diagnóstico de Db2, archivos de volcado de Db2 y más información para ingenieros del servicio. - El volumen de datos (

/db2/<DBSID>/sapdata<n>o/db2/<DBSID>/sapdata/sapdata<n>). Esta es la ubicación de almacenamiento para espacios de tablas con espacio administrado de base de datos (DMS) de tipo contenedor, FILE o espacios de tablas con almacenamiento automático de Db2. - El volumen de espacio de tablas temporal (

/db2/<DBSID>/saptmp<n>o/db2/ <DBSID>/saptmp/saptmp<n>). Esta es la ubicación de almacenamiento para los espacios de tablas temporales.

Según los requisitos de la instalación, es posible que también debas incluir lo siguiente:

- Una puerta de enlace NAT. Una puerta de enlace NAT te permite proporcionar una conectividad indirecta a Internet para tus VM a fin de que no usen una conectividad directa. También puedes configurar esta VM como un host de bastión que te permita establecer conexiones SSH con otras VM en tu subred privada. Consulta Puertas de enlace NAT y hosts de bastión para obtener más información

- Un volumen de copia de seguridad para almacenar copias de seguridad recientes

- Un volumen de almacenamiento para almacenar archivos de registro.

Algunos casos prácticos pueden requerir dispositivos o bases de datos adicionales. Para obtener más información, consulta los siguientes vínculos:

- Nota SAP 1707361 - Sistemas de Inst. basados en NW 7.1 y superiores: UNIX Db2 para LUW

- La guía de instalación adecuada para tu sistema SAP con IBM Db2

Requisitos de los recursos

En muchos sentidos, ejecutar IBM Db2 con SAP en Google Cloud es similar a ejecutarlo en tu propio centro de datos. Debes tener en cuenta los recursos de procesamiento, el almacenamiento y las consideraciones de red.

Si deseas obtener más información, consulta la guía de instalación adecuada para tu sistema SAP con IBM Db2.

Configuración de VM

El IBM Db2 está certificado para ejecutarse en todos los tipos de máquinas de Compute Engine, incluidos los tipos personalizados. En la mayoría de los casos, debes usar un tipo de máquina con dos o más CPU virtuales.

Para obtener información sobre los diferentes tipos de máquina de Compute Engine y sus casos de uso, consulta Tipos de máquina en la documentación de Compute Engine.

Configuración de CPU

La cantidad de CPU virtuales necesarias varía según la carga de la aplicación en IBM Db2 LUW. Debes asignar un mínimo de dos CPU virtuales a la instalación de IBM Db2. Para optimizar el uso de los recursos existentes mediante el sistema IBM Db2, sigue las instrucciones de la documentación de SAP sobre IBM Db2 para Linux, UNIX y Windows y ajusta los recursos de procesamiento según sea necesario.

Configuración de la memoria

Tu VM IBM Db2 debe tener al menos 4 GB de RAM por CPU virtual. Alrededor del 80% de esta RAM debe asignarse al IBM Db2 y el resto se asigna al SO en el que se ejecuta el IBM Db2.

La cantidad óptima de memoria para tu caso de uso depende de la complejidad de las consultas que ejecutas, el tamaño de tus datos, la cantidad de paralelismo que usas y el nivel de rendimiento esperado. Para obtener más información sobre cómo optimizar la configuración de la memoria, consulta la documentación de SAP sobre IBM Db2 para Linux, UNIX y Windows.

Configuración de almacenamiento

De forma predeterminada, cada VM de Compute Engine tiene un disco raíz persistente pequeño que contiene el sistema operativo. Además, debes crear, adjuntar, formatear y activar discos adicionales para tu base de datos, registros y procedimientos almacenados.

El tamaño de tu disco y los requisitos de rendimiento dependerán de tu aplicación. Elige el tamaño de cada dispositivo según tus necesidades.

Si quieres obtener más información sobre las opciones de discos persistentes para IBM Db2, consulta Discos persistentes.

Para obtener información de SAP sobre el tamaño del disco, consulta los siguientes vínculos:

- Sistemas de archivos requeridos en IBM Db2 para Linux, UNIX y Windows

- 1707361 - Sistemas de Inst. basados en NW 7.1 y versiones superiores: UNIX Db2 para LUW

Versiones compatibles de IBM Db2

Debes usar los niveles de paquete de ajuste (FP) de software de IBM Db2 con certificación de SAP. El uso de otros niveles de software de IBM Db2 no está permitido.

Para obtener más información, consulta la Nota SAP 101809 - DB6: Versiones Db2 y niveles de paquete de ajuste compatibles.

Características compatibles de IBM Db2

SAP admite la mayoría de las funciones de IBM Db2 en Google Cloud. Sin embargo, las siguientes funciones no son compatibles:

- Bases de datos multipartición de Db2

- Característica pureScale de IBM Db2

Sistemas operativos compatibles

SAP certificó Google Cloud para ejecutar IBM Db2 en las siguientes imágenes de sistema operativo de SUSE Linux Enterprise Server (SLES), Red Hat Enterprise Linux (RHEL) y Windows Server:

- SLES 12 SP2 y superior

- RHEL 7.4

- Windows Server 2012 R2 y superior

Para obtener más información sobre las imágenes de Compute Engine, consulta Imágenes.

Consideraciones sobre la implementación

Regiones y zonas

Cuando implementas una VM, debes elegir una región y una zona. Una región es una ubicación geográfica específica en la que puedes ejecutar tus recursos y corresponde a la ubicación de un centro de datos. Cada región tiene una o más zonas.

Se puede acceder a los recursos globales, como las imágenes de disco preconfiguradas y las instantáneas de disco, desde diversas regiones y zonas. Solo se puede acceder a los recursos regionales, como las direcciones IP externas estáticas, desde recursos que se encuentran en la misma región. Solo se puede acceder a los recursos zonales, como las VM y los discos, desde recursos ubicados en la misma zona.

Cuando elijas regiones y zonas para tus VM, ten en cuenta lo siguiente:

- La ubicación de tus usuarios y recursos internos, como tu centro de datos o red corporativa. Para disminuir la latencia, selecciona una ubicación cercana a tus usuarios y recursos.

- La ubicación de tus otros recursos de SAP. Tu aplicación SAP y tu base de datos deben estar en la misma zona.

Discos persistentes

Los discos persistentes son dispositivos de almacenamiento en bloque duraderos que funcionan de manera similar a los discos físicos de una computadora de escritorio o un servidor.

Compute Engine ofrece diferentes tipos de discos persistentes. Cada tipo tiene diferentes características de rendimiento. Google Cloudadministra el hardware subyacente de los discos persistentes para garantizar la redundancia de datos y optimizar el rendimiento.

Puedes usar cualquiera de los siguientes tipos de discos persistentes de Compute Engine:

- Discos persistentes estándar (

pd-standard): Almacenamiento en bloque eficiente y económico respaldado por unidades de disco duro estándar (HDD) para controlar la lectura y escritura secuencial operaciones, pero no están optimizadas para controlar tasas altas de operaciones aleatorias de entrada y salida por segundo (IOPS). - SSD (

pd-ssd): Proporciona almacenamiento en bloque confiable y de alto rendimiento respaldado por unidades de estado sólido (SSD). - Equilibrado (

pd-balanced): Proporciona almacenamiento en bloque basado en SSD rentable y confiable. - Extremo (

pd-extreme): Proporciona opciones de IOPS y capacidad de procesamiento máximas más altas quepd-ssdpara tipos de máquinas más grandes de Compute Engine. Para obtener más información, consulta Discos persistentes extremos.

El rendimiento de los discos persistentes balanceados y SSD se escala de forma automática con el tamaño, por lo que puedes ajustar el rendimiento cuando cambias el tamaño de tus discos persistentes existentes o agregas más discos persistentes a una VM.

El tipo de VM que usas y la cantidad de CPU virtuales que contiene también afectan el rendimiento del disco persistente.

Los discos persistentes tienen ubicaciones distintas a las de tus VM, de modo que puedas desconectar o mover los discos persistentes a fin de mantener tus datos incluso después de borrar las VM.

Para obtener más información sobre los diferentes tipos de discos persistentes de Compute Engine, las características de rendimiento y cómo trabajar con ellos, consulta la documentación de Compute Engine:

- Opciones de almacenamiento

- Acerca del rendimiento de Hyperdisk

- Rendimiento de Persistent Disk

- Otros factores que afectan el rendimiento de Persistent Disk

- Agrega un disco persistente

- Crea instantáneas de disco persistente

SSD local (no persistente)

Google Cloud también ofrece unidades de disco SSD locales. Aunque los SSD locales pueden ofrecer algunas ventajas comparados con los discos persistentes, no debes usarlos como parte de un sistema IBM Db2. Las instancias de VM con SSD locales adjuntas no se pueden detener y reiniciar.

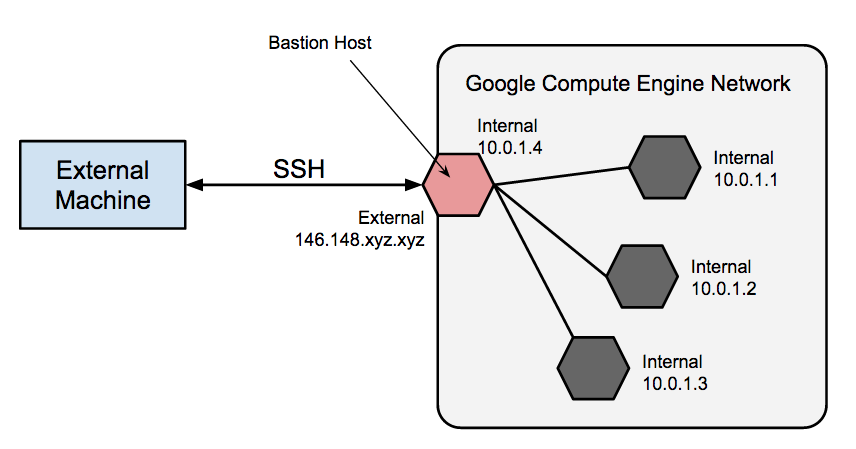

Puertas de enlace NAT y Hosts de bastión

Si tu política de seguridad requiere VM internas, debes configurar un proxy NAT de forma manual en tu red y una ruta correspondiente para que las VM puedan acceder a Internet. Es importante tener en cuenta que no puedes conectarte directamente a una instancia de VM interna mediante SSH. Para conectarte a esas máquinas internas, debes configurar una instancia de bastión que tenga una dirección IP externa y, luego, crear un túnel a través de ella. Cuando las VM no tienen direcciones IP externas, solo se puede acceder a ellas desde otras VM de la red o a través de una puerta de enlace de VPN administrada. Puedes aprovisionar VM en tu red a fin de que actúen como retransmisores de confianza para las conexiones de entrada, llamadas Hosts de bastión, o para la salida de red, llamadas puertas de enlace NAT. Para obtener una conectividad más transparente sin configurar esas conexiones, puedes usar un recurso administrado de puerta de enlace de VPN.

Usa hosts de bastión para conexiones entrantes

Los hosts de bastión proporcionan un punto de entrada externo a una red que contiene VMs de red privada. Este host puede proporcionar un único punto de fortificación o auditoría y puede iniciarse y detenerse para habilitar o inhabilitar la comunicación SSH entrante desde Internet.

Puedes obtener acceso SSH a VM que no tienen una dirección IP externa si primero te conectas a un host de bastión. El endurecimiento completo de un Host de bastión está fuera del alcance de este artículo, pero puedes seguir algunos pasos iniciales, como los siguientes:

- Limitar el rango CIDR de las IP de origen que se pueden comunicar con el bastión.

- Configurar las reglas de firewall para permitir el tráfico SSH a VM privadas solo desde el Host de bastión.

De forma predeterminada, el SSH en VM está configurado de modo que use claves privadas para la autenticación. Cuando usas un Host de bastión, primero debes acceder a él y, luego, a tu VM privada de destino. Debido a este acceso en dos pasos, debes usar el reenvío del agente de SSH para alcanzar la VM de destino, en lugar de almacenar la clave privada de la VM de destino en el Host de bastión. Debes hacer esto incluso si usas el mismo par de claves para las VM de bastión y de destino, ya que el bastión tiene acceso directo solo a la mitad pública del par de claves.

Usa puertas de enlace NAT para la salida de tráfico

Cuando una VM no tiene una dirección IP externa asignada, no puede establecer conexiones directas a servicios externos, incluidos otros servicios de Google Cloud . Para permitir que estas VMs alcancen servicios en Internet, puedes establecer y configurar una puerta de enlace NAT. La puerta de enlace NAT es una VM que puede enrutar el tráfico en nombre de cualquier otra VM de la red. Debes tener una puerta de enlace NAT por red. Ten en cuenta que una puerta de enlace NAT de VM única no debe considerarse de alta disponibilidad y no puede admitir una capacidad de procesamiento de tráfico elevada para varias VM. Consulta la Guía de implementación de IBM Db2 para SAP NetWeaver si quieres obtener instrucciones sobre cómo configurar una VM para que actúe como una puerta de enlace NAT.

Imágenes personalizadas

Una vez que tu sistema esté en funcionamiento, puedes crear imágenes personalizadas. Debes crear estas imágenes cuando modifiques el estado de tu disco persistente raíz y desees poder restablecer el nuevo estado con facilidad. Debes tener un plan para administrar las imágenes personalizadas que creas. Si quieres obtener más información, consulta Recomendaciones para la administración de imágenes.

Identificación de usuario y acceso a recursos

Cuando planifiques la seguridad de una implementación de SAP en Google Cloud, debes identificar lo siguiente:

- Las cuentas de usuario y las aplicaciones que necesitan acceso a los recursos de tu proyecto de Google CloudGoogle Cloud

- Los recursos Google Cloud específicos de tu proyecto a los que cada usuario necesita acceder

Para agregar a cada usuario a tu proyecto, agrega su ID de Cuenta de Google como principal al proyecto. Para un programa de aplicación que usa recursos deGoogle Cloud , creas una cuenta de servicio, que proporciona una identidad de usuario al programa dentro del proyecto.

Las VM de Compute Engine tienen su propia cuenta de servicio. Cualquier programa que se ejecute en una VM puede usar la cuenta de servicio de VM, siempre y cuando la cuenta de servicio de VM tenga los permisos de recursos que necesita el programa.

Después de identificar los recursos de Google Cloud que cada usuario necesita usar, asigna funciones específicas de recursos a cada usuario para otorgarles permiso para usar cada recurso. Revisa las funciones predefinidas que proporciona IAM para cada recurso y asigna funciones a cada usuario que proporcionen permisos suficientes para completar las tareas o funciones del usuario y nada más.

Si necesitas un control más detallado o restringido sobre los permisos que proveen las funciones predefinidas de IAM, puedes crear funciones personalizadas.

Para obtener más información sobre los roles de IAM que los programas de SAP necesitan en Google Cloud, consulta Administración de identidades y accesos para programas de SAP en Google Cloud.

Para obtener una descripción general de la administración de identidades y accesos para SAP enGoogle Cloud, consulta Descripción general de la administración de identidades y accesos para SAP en Google Cloud.

Herramientas de redes y seguridad de red

Considera la información de las siguientes secciones cuando planifiques las herramientas de redes y la seguridad.

Modelo de privilegio mínimo

Una de tus primeras líneas de defensa es restringir mediante firewalls quién puede alcanzar tu red y tus VM. De forma predeterminada, el firewall bloquea todo el tráfico a las VM, incluso desde otras VM, a menos que crees reglas para permitir el acceso. La excepción es la red predeterminada que se crea de forma automática con cada proyecto y tiene reglas de firewall predeterminadas.

Cuando creas reglas de firewall, puedes restringir todo el tráfico de un conjunto determinado de puertos a direcciones IP de origen específicas. Debes seguir el modelo de privilegio mínimo para restringir el acceso a las direcciones IP, protocolos y puertos específicos que necesitan acceso. Por ejemplo, siempre debes configurar un Host de bastión y solo permitir el acceso SSH a tu sistema SAP NetWeaver desde ese host.

Redes personalizadas y reglas de firewall

Puedes usar una red a fin de definir una IP de puerta de enlace y el rango de red para las VM adjuntas a esa red. Todas las redes de Compute Engine usan el protocolo IPv4. Todos los proyectos Google Cloud se proporcionan con una red predeterminada con configuraciones predeterminadas y reglas de firewall, pero debes agregar una subred personalizada y reglas de firewall según un modelo de privilegio mínimo. De forma predeterminada, una red recién creada no tiene reglas de firewall y, por lo tanto, no tiene acceso a la red.

Según tus requisitos, es posible que desees agregar subredes adicionales para aislar partes de tu red. Para obtener más información, consulta Subredes.

Las reglas del firewall aplican a toda la red y a todas las VM en ella. Puedes agregar una regla de firewall que permita el tráfico entre VM de la misma red y entre subredes. También puedes configurar firewalls para aplicar a VM de destino específicas mediante el mecanismo de etiquetado.

Algunos productos de SAP, como SAP NetWeaver, requieren acceso a ciertos puertos. Asegúrate de agregar reglas de firewall para permitir el acceso a los puertos que describe SAP.

Rutas

Las rutas son recursos globales conectados a una red única. Las rutas creadas por el usuario se aplican a todas las VM de una red. Esto significa que puedes agregar una ruta que desvía el tráfico de VM a VM dentro de la misma red y a través de subredes sin necesidad de direcciones IP externas.

Para otorgar acceso externo a recursos de Internet, inicia una VM sin dirección IP externa y configura otra máquina virtual como una puerta de enlace NAT. Esta configuración requiere que agregues tu puerta de enlace NAT como una ruta para tu instancia de SAP. Para obtener más información, consulta Puertas de enlace NAT y Hosts de bastión.

Cloud VPN

Puedes conectar tu red existente de forma segura a Google Cloud a través de una conexión de VPN que use IPsec con Cloud VPN. Una puerta de enlace de VPN encripta el tráfico que viaja entre las dos redes; luego, la otra puerta de enlace de VPN lo desencripta. De esta forma, se protegen tus datos mientras viajan por Internet. Puedes controlar de forma dinámica qué VMs pueden enviar tráfico a través de la VPN mediante etiquetas de instancia en las rutas. Los túneles de Cloud VPN se facturan con una tarifa mensual estática más los cargos de salida estándar. Ten en cuenta que la conexión de dos redes en el mismo proyecto genera costos de salida estándar. Para obtener más información, consulta Descripción general de VPN y Elige una opción de enrutamiento de VPN.

Protege un bucket de Cloud Storage

Si usas Cloud Storage para alojar copias de seguridad de tus datos y registros, asegúrate de usar TLS (HTTPS) cuando envíes datos a Cloud Storage desde tus VM para proteger los datos en tránsito. Cloud Storage encripta los datos en reposo de forma automática. Puedes especificar tus propias claves de encriptación si tienes tu propio sistema de administración de claves.

Documentos de seguridad relacionados

Consulta los siguientes recursos adicionales sobre la seguridad para tu entorno de SAP enGoogle Cloud:

- Conectarse a instancias de VM de forma segura

- Centro de seguridad

- Cumplimiento en Google Cloud

- Google Cloud Informe de seguridad

- Diseño de seguridad de la infraestructura de Google

Copia de seguridad y recuperación

Debes saber cómo restablecer tu sistema a las condiciones de funcionamiento si sucede lo peor.

Para obtener información sobre copias de seguridad y recuperación de los sistemas IBM Db2 que admiten SAP, consulta los siguientes vínculos:

- Copia de seguridad y recuperación

- Habilita la capacidad de recuperación de la base de datos de IBM Db2 para Linux, UNIX y Windows

Para obtener orientación general sobre cómo planificar la recuperación ante desastres con Google Cloud, consulta los siguientes vínculos:

- Guía de planificación para la recuperación ante desastres

- Guía de soluciones de recuperación ante desastres

Automatización para implementaciones de IBM Db2

Google Cloud proporciona un archivo de configuración de Terraform que puedes usar para automatizar la implementación de recursos para IBM Db2 con Linux.

La configuración sap_db2.tf que proporciona Google Cloud para IBM Db2 aprovisiona los siguientes recursos:

- Una instancia de VM de Compute Engine basada en el tipo de máquina que elijas

- El sistema operativo Red Hat Enterprise Linux (RHEL) o SUSE Linux Enterprise Server (SLES)

- Discos persistentes de Compute Engine.

- El agente de supervisión de Google Cloudpara SAP NetWeaver.

Si necesitas instrucciones para automatizar la implementación, consulta Implementación automatizada de VM para IBM Db2 en Linux con Terraform.

Clústeres de IBM Db2 con alta disponibilidad

Puedes configurar un clúster de IBM Db2 con alta disponibilidad y tolerante a desastres enGoogle Cloud que sea compatible con SAP. IBM Tivoli System Automation for Multiplatforms (TSAMP) configura y administra el clúster, que usa la función HADR de IBM Db2 con fines de replicación.

Las aplicaciones se conectan al servidor de IBM Db2 principal a través de una dirección IP flotante que, en caso de una conmutación por error, TSAMP reasigna al servidor de reserva.

La función HADR de IBM Db2 admite hasta tres servidores de reserva. EnGoogle Cloud, las VMs host del clúster deben estar en la misma región, pero pueden estar en diferentes zonas dentro de ella.

La compatibilidad de SAP con los clústeres de HA de DB2 en Google Cloud se encuentra en la Nota de SAP 2456432 - Aplicaciones de SAP en Google Cloud: Productos compatibles y Google Cloud tipos de máquinas .

Para obtener información sobre las características de IBM Db2 compatibles con SAP, consulta la Nota SAP 1555903.

Arquitecturas de implementación

Puedes implementar las VM host en un clúster de HA de IBM Db2 en múltiples zonas de Compute Engine de la misma región o, si es necesario, en una sola zona.

Para obtener la mayor disponibilidad, implementa cada VM host en una zona diferente.

En el siguiente diagrama, se muestra una implementación multizona que usa una implementación de ruta estática para la dirección IP flotante.

En el siguiente diagrama, se muestra una implementación de una sola zona que usa una implementación de IP de alias para la dirección IP flotante.

Documentación obligatoria

Si deseas implementar un clúster de HA de IBM Db2 para SAP, debes seguir la documentación de SAP y deGoogle Cloud .

- La documentación Solución de alta disponibilidad de IBM Db2: IBM Tivoli System Automation for Multiplatforms que brinda SAP abarca los requisitos generales del clúster y la instalación y configuración de las instancias de IBM Db2, TSAMP y el clúster de HA.

- La Guía de implementación de clústeres con alta disponibilidad de IBM Db2 para SAP que brinda Google Cloudabarca la configuración de los recursos de Google Cloud y ciertas tareas de configuración de clústeres específicas de Google Cloud.

Es posible que debas consultar documentación adicional de SAP o IBM durante la instalación de los componentes de SAP o IBM.

Requisitos específicos de un clúster de HA de IBM Db2 en Google Cloud

En Google Cloud, SAP solo admite clústeres de HA de IBM Db2 en sistemas operativos RHEL o SLES.

Si deseas conocer los requisitos de software de Google Cloud para las instancias de IBM Db2, consulta Requisitos de recursos.

Para IBM TSAMP, usa la última versión disponible que sea compatible con tu versión de IBM Db2 y tu sistema operativo.

Para todos los demás requisitos de hardware y software, consulta Solución de alta disponibilidad de IBM Db2: IBM Tivoli System Automation for Multiplatforms.

Direcciones IP flotantes para clústeres de HA de IBM Db2 en Google Cloud

Un clúster de HA de IBM Db2 para SAP usa una dirección IP flotante, también conocida como “dirección IP virtual” o “dirección IP compartida”.

Para un clúster de HA de IBM Db2, Google Cloud puedes implementar una dirección IP flotante con una Google Cloud ruta estática o una dirección Google Cloud IP de alias.

Se recomienda la implementación mediante ruta estática para clústeres de HA de IBM Db2 multizona. Las implementaciones multizona ayudan a garantizar que una falla en una sola zona no desactive tu sistema IBM Db2.

Sin embargo, si la arquitectura de tu red no admite rutas estáticas o si necesitas evitar soluciones como la superposición de IP o el enrutamiento complejo, puedes usar la implementación mediante dirección IP alias con un clúster de HA de IBM Db2 de una sola zona. No se recomiendan las direcciones IP alias para implementaciones multizona porque es posible que la reasignación del alias no esté garantizada en caso de una falla zonal.

Los requisitos de la dirección IP que usas para tu dirección IP flotante son diferentes para la implementación mediante ruta estática y la implementación mediante IP alias.

El uso de una ruta estática requiere que selecciones una dirección IP para tu dirección IP flotante que cumpla con los siguientes requisitos:

- Estar fuera de los rangos de IP de tus subredes de la nube privada virtual en la que residen las VM

- No entrar en conflicto con ninguna dirección IP externa de tu red ampliada.

Consulta con tu administrador de red a fin de determinar una dirección IP adecuada para una implementación mediante ruta estática.

El uso de una dirección IP alias requiere que reserves una dirección IP del rango de IP de la subred para usarla como dirección IP flotante.

Si deseas obtener más información sobre las direcciones IP flotantes en Google Cloud, consulta Prácticas recomendadas para las direcciones IP flotantes.

SAP recomienda el uso de direcciones IP flotantes en los clústeres de HA de IBM Db2. SAP es compatible con la redirección automática de clientes (ACR), siempre que se reconozcan todos los requisitos y limitaciones de este método. Para obtener más información, consulta la Nota SAP 1568539.

El tiebreaker de red

Por lo general, los clústeres de HA de IBM Db2 envían una solicitud de ICMP (ping) a una puerta de enlace de red, que sirve como un tiebreaker de red predeterminado para determinar qué nodo debe asumir el control cuando se pierde la comunicación entre los nodos de un clúster.

Debido a que las puertas de enlace de red en Google Cloud no responden a las solicitudes de ICMP, debes usar cualquier otra dirección IP en la que se pueda hacer ping y que tenga alta disponibilidad. Por ejemplo, puedes usar la dirección IP virtual de la instancia de Servicios centrales de tu aplicación de SAP o el DNS de Google, 8.8.8.8.

Si el tiebreaker de red no puede responder a las solicitudes de ICMP durante la configuración, esta fracasará.

Existen otros tiebreakers de red y los define IBM. Para obtener más información, consulta Configura el tiebreaker.

Herramientas de configuración para un clúster de HA de Db2

Puedes usar una de las siguientes herramientas que proporcionan IBM y SAP para configurar un clúster de HADR de IBM Db2:

- La herramienta de configuración de clústeres de SAP (sapdb2cluster.sh)

- La herramienta de configuración de instancias con alta disponibilidad de IBM DB2 (db2haicu)

Herramienta de configuración de clústeres de Db2 de SAP (sapdb2cluster.sh)

SAP recomienda la herramienta de configuración de clústeres proporcionada por SAP, sapdb2cluster.sh, para configurar y crear un clúster de HA de Db2. En las instrucciones de implementación deGoogle Cloud , se usa la herramienta de configuración de clústeres de SAP. La herramienta de configuración de clústeres simplifica gran parte de la configuración y garantiza que el clúster cumpla con los requisitos de compatibilidad de SAP.

Antes de crear el clúster de HA con la herramienta de configuración de clústeres de SAP, ten en cuenta que en uno de los pasos de las instrucciones de implementación de Google Cloudse realiza una pequeña modificación en esa herramienta, sapdb2cluster.sh, para que omita la creación de la clase de recurso predeterminada IBM.ServiceIP.

Los recursos creados a partir de la clase de recurso IBM.ServiceIP de IBM TSAMP emiten solicitudes ARP injustificadas, que no son compatibles con las redes de VPC en Google Cloud, como se explica en Desafíos para migrar IPs flotantes a Compute Engine.

Para descargar la última versión de la herramienta de configuración de clústeres, consulta la Nota SAP 960843.

La utilidad de configuración de instancias con alta disponibilidad de IBM DB2 (db2haicu)

Como alternativa al uso de la herramienta de configuración de clústeres de SAP, puedes usar la utilidad db2haicu de IBM, que también proporciona una interfaz interactiva. La herramienta de configuración de clústeres de SAP usa db2haicu para la configuración de clústeres.

Cuando usas la utilidad db2haicu, primero debes configurar la relación de HADR antes de poder usar la utilidad db2haicu para configurar el clúster. Si bien la utilidad db2haicu puede tener un procedimiento de configuración general más complejo, también permite una mayor personalización para parámetros de configuración de red complejas y otros requisitos específicos de tu entorno.

Sigue siempre los lineamientos de IBM y SAP cuando uses la utilidad db2haicu.

Para obtener más información sobre db2haicu, consulta la documentación de IBM Db2.

Google Cloud Secuencia de comandos auxiliar para la integración del clúster de IBM TSAMP

Si deseas habilitar al clúster de HA de IBM Db2 para que llame a los comandos de la API de Google Cloudadecuados para iniciar, detener y supervisar el recurso de TSAMP de la dirección IP flotante, debes descargar una secuencia de comandos auxiliar de Google Cloud en las VMs de host. Cuando creas el recurso de dirección IP flotante en IBM TSAMP, debes hacer referencia a la secuencia de comandos auxiliar Google Cloud .

Licencias

En esta sección, se brinda información sobre los requisitos de licencia.

Licencias IBM Db2

Cuando ejecutes IBM Db2 en Google Cloud, debes usar una licencia adquirida por el usuario (BYOL). Puedes obtener licencias de Db2 otorgadas por IBM o SAP. Para obtener más información sobre licencias y compatibilidad, consulta las siguientes Notas de SAP:

- Nota de SAP 1168456 - DB6: Proceso de compatibilidad y fechas de finalización de la compatibilidad para IBM Db2 LUW

- Nota de SAP 1260217 - DB6: Componentes de software de la licencia de DB2 de SAP

- Nota de SAP 816773 - DB6: Instala una licencia de OEM de SAP

Para obtener más información sobre las licencias de SAP, comunícate con SAP.

Licencias de sistema operativo

En Compute Engine, hay dos formas de obtener licencias de SLES, RHEL y Windows Server:

Con las licencias prepagas, el costo por hora de tus VM de Compute Engine incluye las licencias. Google administra la logística de las licencias. Tus costos por hora son más altos, pero cuentas con una flexibilidad total para aumentar y disminuir los costos, según sea necesario. Este es el modelo de licencias que se usa para las imágenes públicas que incluyen SLES, RHEL y Windows Server. Google Cloud

Con BYOL, los costos de las VM de Compute Engine son más bajos porque no se incluye la licencia. Debes migrar una licencia existente o comprar una propia, lo que implica pagar por adelantado. Además, tendrás menos flexibilidad.

Asistencia

Si tienes problemas con la infraestructura o los servicios de Google Cloud , comunícate con el servicio de Atención al cliente. Puedes encontrar la información de contacto en la página Descripción general de la asistencia en la consola de Google Cloud . Si el servicio de Atención al cliente determina que existe un problema en tus sistemas de SAP, te referiremos al servicio de asistencia de SAP.

Por problemas relacionados con el producto SAP, registra una solicitud de asistencia en Asistencia de SAP.

SAP evalúa el ticket de asistencia y, si parece ser un problema de infraestructura de Google Cloud, SAP transfiere ese ticket al componente deGoogle Cloud adecuado en su sistema: BC-OP-LNX-GOOGLE oBC-OP-NT-GOOGLE.

Requisitos de asistencia

Antes de recibir asistencia para los sistemas SAP y la infraestructura y los servicios deGoogle Cloudque usan, debes cumplir con los requisitos mínimos del plan de asistencia.

Para obtener más información sobre los requisitos mínimos de asistencia para SAP enGoogle Cloud, consulta lo siguiente:

- Obtén asistencia para SAP en Google Cloud

- Nota de SAP 2456406: SAP en Google Cloud Platform: Requisitos previos de asistencia (se requiere una cuenta de usuario de SAP)

Si deseas obtener información sobre la compatibilidad de SAP para Db2, consulta la Nota de SAP 1168456 - DB6: Proceso de compatibilidad y fechas de finalización de la compatibilidad para IBM Db2 LUW

¿Qué sigue?

Para implementar IBM Db2 en Google Cloud, consulta lo siguiente:

- Implementación automatizada de VM para IBM Db2 en Linux mediante Terraform

- Implementación manual de VM para IBM Db2 en Linux y Windows

Si deseas implementar un clúster de HA de IBM Db2 en Google Cloud, consulta la guía de implementación de clústeres con alta disponibilidad de IBM Db2 para SAP.