En esta guía de implementación, se muestra cómo implementar un sistema SAP HANA en Google Cloud mediante Cloud Deployment Manager y una plantilla de archivo de configuración para definir la instalación. Mediante esta guía, obtendrás ayuda para configurar las máquinas virtuales (VM) y los discos persistentes de Compute Engine, así como el sistema operativo Linux, a fin de lograr el mejor rendimiento para tu sistema SAP HANA. La plantilla de Deployment Manager incorpora las prácticas recomendadas de Compute Engine y SAP.

Usa esta guía para implementar un sistema SAP HANA de escalamiento vertical y host único o de escalamiento horizontal y varios hosts que no incluye hosts de reserva.

Si necesitas incluir la conmutación por error automática de host de SAP HANA, usa la Guía de implementación del sistema de escalamiento horizontal de SAP HANA con conmutación por error automática de host.

Si necesitas implementar SAP HANA en un clúster de alta disponibilidad de Linux, usa una de las siguientes guías:

- Terraform: Guía de configuración de clústeres de alta disponibilidad de SAP HANA

- Deployment Manager: guía de configuración de clústeres de alta disponibilidad de SAP HANA

- La Guía de configuración del clúster de HA para SAP HANA en RHEL

- La Guía de configuración de clústeres de HA para SAP HANA en SLES

Requisitos previos

Antes de comenzar, asegúrate de cumplir con los siguientes requisitos:

- Leíste la Guía de planificación de SAP HANA.

- Tienes una cuenta y un proyecto de Google Cloud.

- Si necesitas que tu carga de trabajo de SAP se ejecute de acuerdo con los requisitos de residencia de datos, control de acceso, personal de asistencia o requisitos reglamentarios, debes crear la carpeta de cargas de trabajo de Assured Workloads requerida. A fin de obtener más información, consulta Controles de cumplimiento y soberanía para SAP en Google Cloud.

- La red de nube privada virtual se configura con reglas de firewall u otros métodos para controlar el acceso a las VM.

Tienes acceso al medio de instalación de SAP HANA.

Si el acceso al SO está habilitado en los metadatos de tu proyecto y, luego, implementas nodos de escalamiento horizontal, debes inhabilitar el acceso al SO de forma temporal hasta que se complete la implementación. Para fines de implementación, este procedimiento configura las claves SSH en metadatos de instancia. Cuando el acceso al SO está habilitado, la configuración de las claves SSH basada en metadatos se inhabilita y esta implementación falla. Una vez terminada la implementación, puedes volver a habilitar el acceso al SO.

Para obtener más información, consulte:

Configura tu Cuenta de Google

Se necesita una Cuenta de Google para trabajar con Google Cloud.

- Regístrate para obtener una Cuenta de Google si aún no la tienes.

- Si necesitas que tu carga de trabajo de SAP se ejecute de acuerdo con los requisitos de residencia de datos, control de acceso, personal de asistencia o requisitos reglamentarios, debes crear la carpeta de Assured Workloads requerida (opcional). A fin de obtener más información, consulta Controles de cumplimiento y soberanía para SAP en Google Cloud.

- Accede a la consola de Google Cloud y crea un proyecto nuevo.

- Habilita tu cuenta de facturación.

- Configura claves SSH para poder usarlas a fin de establecer una conexión SSH a tus instancias de VM de Compute Engine. Usa la Google Cloud CLI para crear una clave SSH nueva.

- Usa la gcloud CLI o la consola de Google Cloud para agregar claves SSH a los metadatos del proyecto. Esto te permite acceder a cualquier instancia de VM de Compute Engine que se creó en este proyecto, a excepción de las instancias que inhabilitan de forma explícita las claves SSH de todo el proyecto.

Crea una red

Por razones de seguridad, crea una red nueva. Puedes controlar quién tiene acceso con reglas de firewall o a través de otro método de control de acceso.

Si tu proyecto tiene una red de VPC predeterminada, no la uses. En su lugar, crea tu propia red de VPC para que las únicas reglas de firewall vigentes sean aquellas que crees de forma explícita.

Durante la implementación, las instancias de VM suelen requerir acceso a Internet para descargar el agente de Google Cloud para SAP. Si usas una de las imágenes de Linux certificadas por SAP disponibles en Google Cloud, la instancia de VM también requerirá acceso a Internet para registrar la licencia y acceder a repositorios de proveedores de SO. Una configuración con una puerta de enlace NAT y con rótulos identificadores de red de VM admite este acceso, incluso si las VM de destino no tienen IP externas.

Para configurar la red, sigue estos pasos:

Consola

- En la consola de Google Cloud, ve a la página Redes de VPC.

- Haga clic en Crear red de VPC.

- Ingresa un Nombre para la red.

El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.

- En Modo de creación de subredes, selecciona Custom.

- En la sección Subred nueva, especifica los siguientes parámetros de configuración para una subred:

- Ingresa un Nombre para la subred.

- En Región, selecciona la región de Compute Engine en la que deseas crear la subred.

- En Tipo de pila IP, selecciona IPv4 (pila única) y, luego, ingresa un rango de direcciones IP en el formato CIDR. , como

10.1.0.0/24.Este es el rango de IPv4 principal de la subred. Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Haga clic en Listo.

- Para agregar más subredes, haz clic en Agregar subred y repite los pasos anteriores. Puedes agregar más subredes a la red después de haberla creado.

- Haga clic en Crear.

gcloud

- Ve a Cloud Shell.

- Para crear una red nueva en el modo de subredes personalizadas, ejecuta el siguiente comando:

gcloud compute networks create NETWORK_NAME --subnet-mode custom

Reemplaza

NETWORK_NAMEpor el nombre de la red nueva. El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.Especifica

--subnet-mode custompara evitar el uso del modo automático predeterminado, que crea de forma automática una subred en cada región de Compute Engine. Para obtener más información, consulta Modo de creación de subredes. - Crea una subred y especifica la región y el rango de IP a través del siguiente comando:

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGEReemplaza lo siguiente:

SUBNETWORK_NAME: el nombre de la subred nuevaNETWORK_NAME: el nombre de la zona que creaste en el paso anteriorREGION: la región en la que deseas que esté la subredRANGE: el rango de direcciones IP especificado en formato CIDR, como10.1.0.0/24Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Si quieres, puedes repetir el paso anterior y agregar más subredes.

Configura una puerta de enlace NAT

Si necesitas crear una o más VM sin direcciones IP públicas, debes usar la traducción de direcciones de red (NAT) para permitir que las VM accedan a Internet. Usa Cloud NAT, un servicio administrado distribuido y definido por software por Google Cloud que permite que las VM envíen paquetes salientes a Internet y reciban cualquier paquete de respuesta entrante establecido. Como alternativa, puedes configurar una VM independiente como una puerta de enlace NAT.

Para crear una instancia de Cloud NAT para tu proyecto, consulta Usa Cloud NAT.

Después de configurar Cloud NAT para tu proyecto, tus instancias de VM pueden acceder a Internet de forma segura sin una dirección IP pública.

Cómo agregar reglas de firewall

De forma predeterminada, una regla de firewall implícita bloquea las conexiones entrantes desde fuera de tu red de nube privada virtual (VPC). Para permitir conexiones entrantes, establece una regla de firewall para la VM. Después de establecer una conexión entrante con una VM, se permite el tráfico en ambas direcciones a través de esa conexión.

También puedes crear una regla de firewall para permitir el acceso externo a puertos especificados o restringir el acceso entre las VM en la misma red. Si se usa el tipo de red de VPC default, también se aplican algunas reglas predeterminadas adicionales, como la regla default-allow-internal, que permite la conectividad entre VM en la misma red en todos los puertos.

En función de la política de TI que se aplique a tu entorno, es posible que debas aislar o restringir la conectividad a tu host de base de datos, lo que puedes hacer a través de la creación de reglas de firewall.

Según la situación en la que te encuentres, puedes crear reglas de firewall para permitir los siguientes accesos:

- Los puertos SAP predeterminados que se enumeran en TCP/IP de todos los productos SAP.

- Conexiones desde tu computadora o tu entorno de red corporativa a tu instancia de VM de Compute Engine. Si no estás seguro de qué dirección IP usar, comunícate con el administrador de red de tu empresa.

- Comunicación entre las VM de la subred de SAP HANA, incluida la comunicación entre los nodos en un sistema de escalamiento horizontal de SAP HANA o la comunicación entre el servidor de base de datos y los servidores de aplicaciones en una arquitectura de 3 niveles. Puedes habilitar la comunicación entre las VM si creas una regla de firewall para permitir el tráfico que se origina desde la subred.

- Conexiones SSH a tu instancia de VM, incluido SSH en el navegador.

- Conexión a tu VM a través de una herramienta de terceros en Linux. Crea una regla para permitir el acceso a la herramienta a través de tu firewall.

Para crear una regla de firewall, sigue estos pasos:

Consola

En la consola de Google Cloud, ve a la página Firewall de la red de VPC.

En la parte superior de la página, haz clic en Crear regla de firewall.

- En el campo Red, selecciona la red donde se ubica tu VM.

- En el campo Destinos, especifica los recursos de Google Cloud a los que se aplica esta regla. Por ejemplo, especifica Todas las instancias de la red. O bien, para limitar la regla a instancias específicas en Google Cloud, ingresa etiquetas en Etiquetas de destino especificadas.

- En el campo Filtro de fuente, selecciona una de las siguientes opciones:

- Rangos de IP para permitir el tráfico entrante de direcciones IP específicas. Especifica el rango de direcciones IP en el campo Rangos de IP de origen.

- Subredes para permitir el tráfico entrante desde una subred específica. Especifica el nombre de la subred en el siguiente campo Subredes. Puedes usar esta opción para permitir el acceso entre las VM en una configuración de escalamiento horizontal o de 3 niveles.

- En la sección Protocolos y puertos, selecciona Protocolos y puertos especificados y luego ingresa

tcp:PORT_NUMBER.

Haz clic en Crear para crear tu regla de firewall.

gcloud

Crea una regla de firewall con el siguiente comando:

$ gcloud compute firewall-rules create FIREWALL_NAME

--direction=INGRESS --priority=1000 \

--network=NETWORK_NAME --action=ALLOW --rules=PROTOCOL:PORT \

--source-ranges IP_RANGE --target-tags=NETWORK_TAGSCómo crear un bucket de Cloud Storage para los archivos de instalación de SAP HANA

Antes de usar Deployment Manager para instalar SAP HANA en tu VM de Compute Engine, debes subir los archivos de instalación que contienen los objetos binarios de SAP HANA a un bucket de Cloud Storage.

Deployment Manager espera los archivos de instalación de SAP HANA en los formatos de archivo que proporciona SAP. Según la versión de SAP HANA, el formato de archivo puede ser ZIP, EXE o RAR.Para descargar los archivos de instalación de SAP HANA, debes crear un bucket de Cloud Storage y, luego, subir los archivos a ese bucket de la siguiente manera:

Descarga los archivos de instalación base para la versión de SAP HANA requerida:

- Ve al Portal de asistencia de SAP.

- Haz clic en Descargas de software.

- En la pestaña Installations & Upgrades, haz clic en By Alphabetical Index (AZ) > H > SAP HANA Platform Edition > SAP HANA Platform Edition 2.0

- Haz clic en Instalación.

Para el paquete de servicios requerido, selecciona la distribución x86_64 de Linux y, luego, haz clic en Descargar Basket.

Si tu cuenta del Portal de asistencia de SAP no permite el acceso al software y crees que deberías tenerlo, comunícate con el Centro de interacción con el cliente de la asistencia global de SAP.

Descarga los archivos necesarios para actualizar la base de datos de SAP HANA a la versión requerida. Estos archivos tienen el formato SAR y los nombres de los archivos comienzan con

IMDB_SERVER,IMDB_CLIENTyIMDB_AFL.Ve al Portal de asistencia de SAP.

Haz clic en Descargas de software.

Navega a la pestaña Paquetes de asistencia y parches.

Haz clic en Por índice alfabético (AZ) > H > SAP HANA Platform Edition > SAP HANA Platform Edition 2.0.

Haz clic en el componente requerido. Por ejemplo, SAP HANA Database 2.0, SAP HANA Client 2.0 o SAP HANA AFL 2.0.

Selecciona el archivo requerido y, luego, haz clic en Descargar cesta.

En el proyecto de Google Cloud, crea un bucket de Cloud Storage. Para obtener instrucciones, consulta Crea depósitos.

El nombre del bucket debe ser único en Google Cloud. Durante la creación del bucket, selecciona Estándar para la clase de almacenamiento.

Configura los permisos del bucket. De forma predeterminada, como propietario del bucket, tienes acceso de lectura y escritura en el bucket. Para otorgar acceso a otros principales, consulta Cómo usar permisos de IAM.

Sube los objetos binarios de SAP HANA descargados al bucket de Cloud Storage o a una carpeta en el bucket. Para obtener instrucciones, consulta Sube objetos desde un sistema de archivos.

Asegúrate de que tu bucket o carpeta contenga solo un archivo de instalación para cada tipo de archivo. Por ejemplo:

510056441.ZIP IMDB_SERVER20_059_11-80002031.SAR IMDB_CLIENT20_005_111-80002082.SAR IMDB_AFL20_059_11-80002031.SAR

Ten en cuenta el nombre del bucket y la carpeta en la que subiste los objetos binarios de SAP. Deberás usarlo más adelante cuando instales SAP HANA.

Cómo crear una VM con SAP HANA instalado

En las siguientes instrucciones, se usa Deployment Manager para instalar SAP HANA en una o más instancias de VM con todos los discos persistentes que requiere SAP HANA. Los valores para la instalación se definen en una plantilla de archivo de configuración de Deployment Manager.

Deployment Manager trata el sistema de SAP HANA y todas las VM, los discos y otros recursos que se crean para el sistema de SAP HANA como una sola entidad denominada implementación. Puedes ver todas las implementaciones del proyecto de Google Cloud en la página Implementaciones de Deployment Manager.

En las siguientes instrucciones, se usa Cloud Shell, pero, en términos generales, se pueden aplicar a Google Cloud CLI.

Confirma que tus cuotas actuales para recursos, como los discos persistentes y las CPU, sean suficientes para los sistemas SAP HANA que estás a punto de instalar. Si las cuotas no son suficientes, la implementación fallará. Si quieres ver los requisitos de cuota de SAP HANA, consulta las consideraciones de precios y cuotas para SAP HANA.

Abre Cloud Shell o, si instalaste Google Cloud CLI en la estación de trabajo local, abre una terminal.

Ingresa el siguiente comando en Cloud Shell o en la CLI de gcloud para descargar la plantilla del archivo de configuración

template.yamlen el directorio de trabajo:wget https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_hana/template.yaml

Como opción, cambia el nombre del archivo template.yaml para identificar la configuración que define.

Abre el archivo

template.yamlen el editor de código de Cloud Shell o, si usas la CLI de gcloud, el editor de texto que elijas.Para abrir el editor de código de Cloud Shell, haz clic en el ícono de lápiz en la esquina superior derecha de la ventana de la terminal de Cloud Shell.

En el archivo

template.yaml, reemplaza los corchetes y su contenido por los valores de tu instalación para actualizar los siguientes valores de propiedad.Algunos de los valores de propiedad que especificas para el sistema SAP HANA, como [SID] o [PASSWORD], están sujetos a las reglas que define SAP. Para obtener más información, consulta la Referencia de parámetros en SAP HANA Server Installation and Update Guide (Guía de instalación y actualización del servidor SAP HANA).

Si deseas crear una instancia de VM sin instalar SAP HANA, borra todas las líneas que comienzan con

sap_hana_.Propiedad Tipo de datos Descripción tipo String Especifica la ubicación, el tipo y la versión de la plantilla de Deployment Manager que se usará durante la implementación.

El archivo YAML incluye dos especificaciones

type, y una de ellas se marca como comentario. La especificacióntypeque está activa de forma predeterminada especifica la versión de la plantilla comolatest. La especificacióntypeque se marca como comentario especifica una versión específica de la plantilla con una marca de tiempo.Si necesitas que todas tus implementaciones usen la misma versión de plantilla, usa la especificación

type, que incluye la marca de tiempo.instanceName String El nombre de la instancia de VM para el host principal de SAP HANA. El nombre debe especificarse en minúsculas, números o guiones. Si se usan otros caracteres, como “_” (guion bajo) o una letra mayúscula, la implementación fallará. Las instancias de VM para cualquier host de trabajador usan el mismo nombre con una “w” y el número de host que se agregó al nombre. instanceType String El tipo de máquina virtual de Compute Engine en el que quieres ejecutar SAP HANA. Si necesitas un tipo de VM personalizada, especifica un tipo de VM predefinido con una cantidad de CPU virtuales más cercana al número que necesitas sin dejar de ser más grande. Una vez completada la implementación, modifica la cantidad de CPU virtuales y la cantidad de memoria. zona String La zona en la que se implementa el sistema SAP HANA que se ejecutará. Debe estar en la región que seleccionaste para tu subred. subnetwork String El nombre de la subred que creaste en un paso anterior. Si realizas la implementación en una VPC compartida, especifica este valor como [SHAREDVPC_PROJECT]/[SUBNETWORK]. Por ejemplo,myproject/network1.linuxImage String El nombre de la imagen del sistema operativo Linux o de la familia de imágenes que usas con SAP HANA. Para especificar una familia de imágenes, agrega el prefijo family/al nombre de la familia. Por ejemplo,family/rhel-7-4-sapofamily/sles-12-sp2-sap. Para especificar una imagen específica, determina solo el nombre de la imagen. Si deseas ver la lista de las familias de imágenes disponibles, consulta la página Imágenes en la consola de Cloud.linuxImageProject String El proyecto de Google Cloud que contiene la imagen que usarás. Este proyecto puede ser uno propio o un proyecto de imagen de Google Cloud, como rhel-sap-cloudosuse-sap-cloud. Para ver una lista de proyectos de imágenes de Google Cloud, consulta la página Imágenes en la documentación de Compute Engine.sap_hana_deployment_bucket String El nombre del bucket de Cloud Storage en el proyecto que contiene los archivos de instalación y revisión de SAP HANA que subiste en un paso anterior. Todos los archivos de revisión de actualización en el bucket se aplican a SAP HANA durante el proceso de implementación. sap_hana_sid String El ID del sistema SAP HANA. Debe constar de tres caracteres alfanuméricos y comenzar con una letra. Todas las letras deben estar en mayúsculas. sap_hana_instance_number Número entero El número de instancia, de 0 a 99, del sistema SAP HANA. El valor predeterminado es 0. sap_hana_sidadm_password String Una contraseña temporal para el administrador del sistema operativo. Las contraseñas deben tener al menos ocho caracteres y, a su vez, incluir al menos una letra mayúscula, una letra minúscula y un número. sap_hana_system_password String Una contraseña temporal para el superusuario de la base de datos. Las contraseñas deben tener al menos ocho caracteres y, a su vez, incluir al menos una letra mayúscula, una letra minúscula y un número. sap_hana_scaleout_nodes Número entero La cantidad de hosts de trabajador adicionales de SAP HANA que necesitas. Los hosts de trabajador se suman a la instancia principal de SAP HANA. Por ejemplo, si especificas 3, se implementarán cuatro instancias de SAP HANA en un clúster de escalamiento horizontal.sap_hana_shared_nfsString En una implementación de varios hosts que usa una solución de NFS para compartir el volumen /hana/sharedcon los hosts de trabajador, especifica el punto de activación de NFS para ese volumen. Por ejemplo:10.151.91.122:/hana_shared_nfsSi no especificas

Este argumento está disponible en las versionessap_hana_shared_nfs, pero especificas un valor de 1 o más parasap_hana_scaleout_nodes, la secuencia de comandos de implementación crea una exportación de NFS para el volumen/hana/shareden la instancia de VM principal de SAP HANA y comparte ese volumen con los nodos trabajadores para una configuración distribuida con la activación compartida de/hana/sharedsolicitada.202302060649o posteriores de la plantilla de Deployment Manager.sap_hana_backup_nfsString En una implementación de varios hosts que usa una solución de NFS para compartir el volumen /hanabackupcon los hosts de trabajador, especifica el punto de activación de NFS para ese volumen. Por ejemplo:10.216.41.122:/hana_backup_nfsSi no especificas

Este argumento está disponible en las versionessap_hana_backup_nfs, pero especificas un valor de 1 o más parasap_hana_scaleout_nodes, la secuencia de comandos de implementación crea una exportación de NFS para el volumen/hanabackupen la instancia de VM principal de SAP HANA y comparte ese volumen con los nodos trabajadores para una configuración distribuida con la activación compartida de/hanabackupsolicitada.202302060649o posteriores de la plantilla de Deployment Manager.networkTagString Opcional. Una etiqueta de red que representa tu instancia de VM para el firewall o el enrutamiento. Si especificas “publicIP: No”, pero no especificas una etiqueta de red, asegúrate de proporcionar otro medio de acceso a Internet. nic_typeString Opcional, pero recomendado si está disponible para la máquina de destino y la versión del SO. Especifica la interfaz de red que se usará con la instancia de VM. Puedes especificar el valor GVNICoVIRTIO_NET. Para usar una NIC virtual de Google (gVNIC), debes especificar una imagen de SO que admita gVNIC como valor de la propiedadlinuxImage. Para obtener la lista de imágenes del SO, consulta Detalles de los sistemas operativos.Si no especificas un valor para esta propiedad, la interfaz de red se selecciona de manera automática según el tipo de máquina que especifiques para la propiedad

Este argumento está disponible en las versionesinstanceType.202302060649de la plantilla de Deployment Manager o posteriores.publicIPBooleano Opcional. Determina si se agrega una dirección IP pública a tu instancia de VM. El valor predeterminado es Yes.En el siguiente ejemplo, se muestra un archivo de configuración completo, que le indica a Deployment Manager que implemente una máquina virtual

n2-highmem-32con un sistema HANA de escalamiento horizontal que incluye una instancia principal de SAP HANA con tres hosts de trabajador. SAP HANA se ejecuta en un sistema operativo SLES 15 SP2.resources: - name: sap_hana type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/latest/dm-templates/sap_hana/sap_hana.py # # By default, this configuration file uses the latest release of the deployment # scripts for SAP on Google Cloud. To fix your deployments to a specific release # of the scripts, comment out the type property above and uncomment the type property below. # # type: https://storage.googleapis.com/cloudsapdeploy/deploymentmanager/yyyymmddhhmm/dm-templates/sap_hana/sap_hana.py # properties: instanceName: example-vm instanceType: n2-highmem-32 zone: us-central1-f subnetwork: example-subnet-us-central1 linuxImage: family/sles-15-sp2-sap linuxImageProject: suse-sap-cloud sap_hana_deployment_bucket: mybucketname sap_hana_sid: ABC sap_hana_instance_number: 00 sap_hana_sidadm_password: TempPa55word sap_hana_system_password: TempPa55word sap_hana_scaleout_nodes: 3Crea las instancias:

gcloud deployment-manager deployments create [DEPLOYMENT-NAME] --config [TEMPLATE-NAME].yamlEl comando anterior invoca a Deployment Manager, que implementa la VM y los discos persistentes. Deployment Manager llama a otra secuencia de comandos que configura el sistema operativo y, luego, instala SAP HANA.

Mientras Deployment Manager tiene el control, los mensajes de estado se escriben en Cloud Shell. Una vez que se invocan las secuencias de comandos, los mensajes de estado se escriben en Logging y se pueden ver en la consola de Google Cloud, como se describe en Verifica los registros.

El tiempo de finalización puede variar, pero todo el proceso suele tardar menos de 30 minutos.

Cómo verificar la implementación

Para verificar la implementación, revisa los registros de implementación en Cloud Logging y los discos y servicios en las VM de los hosts principales y de trabajador.

Verifica los registros

En la consola de Google Cloud, abre Cloud Logging para supervisar el progreso de la instalación y verificar si hay errores.

Filtra los registros:

Explorador de registros

En la página Explorador de registros, ve al panel Consulta.

En el menú desplegable Recurso, selecciona Global y, luego, haz clic en Agregar.

Si no ves la opción Global, ingresa la siguiente consulta en el editor de consultas:

resource.type="global" "Deployment"Haz clic en Ejecutar consulta.

Visor de registros heredado

- En la página Visor de registros heredado, en el menú del selector básico, selecciona Global como tu recurso de registro.

Analiza los registros filtrados:

- Si se muestra

"--- Finished", el proceso de implementación está completo y puedes continuar con el siguiente paso. Si ves un error de cuota, sigue estos pasos:

En la página Cuotas de IAM y administración, aumenta cualquiera de las cuotas que no cumplan con los requisitos de SAP HANA que se enumeran en la Guía de planificación de SAP HANA.

En la página Implementaciones de Deployment Manager, borra la implementación para limpiar las VM y los discos persistentes de la instalación con errores.

Vuelve a ejecutar tu implementación.

- Si se muestra

Verifica la configuración de la VM y el sistema SAP HANA

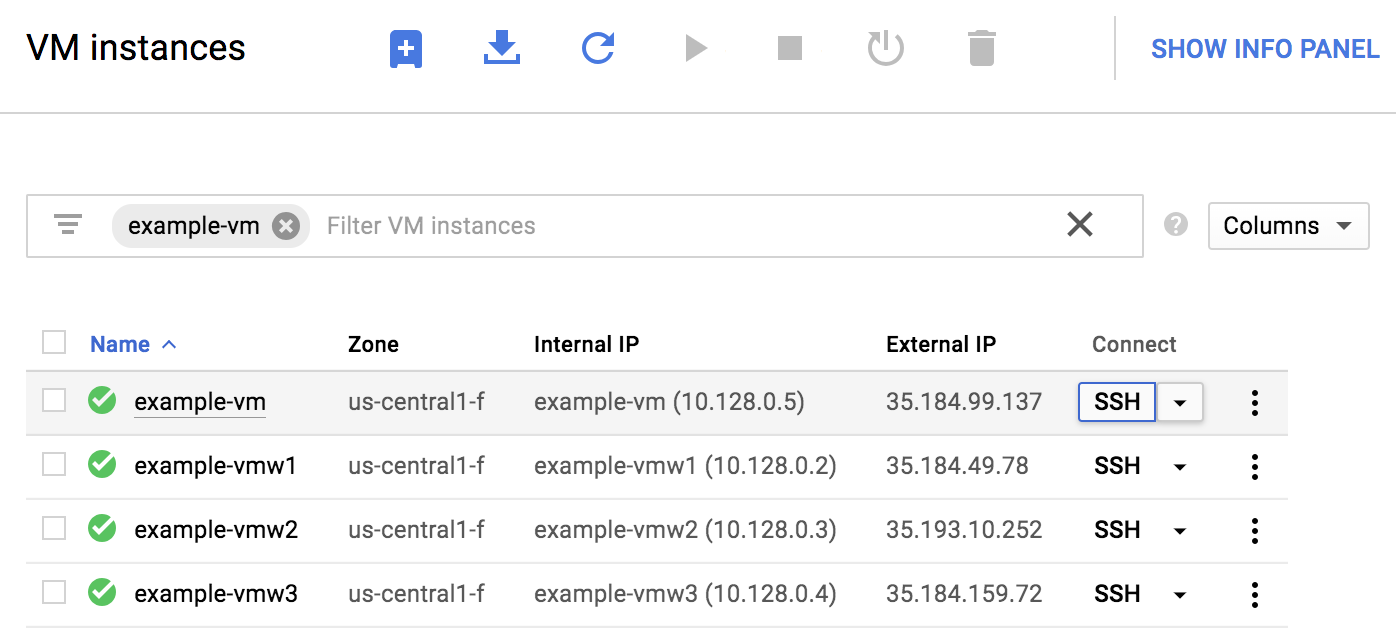

Después de que el sistema SAP HANA se implemente sin errores, conéctate a cada VM mediante una conexión SSH. En la página Instancias de VM de Compute Engine, puedes hacer clic en el botón SSH para cada instancia de VM o usar tu método SSH preferido.

Cambia al usuario raíz.

sudo su -

En el símbolo del sistema, ingresa

df -h. Asegúrate de ver un resultado similar al siguiente, con los volúmenes y tamaños que esperas. El siguiente ejemplo es del nodo principal de un sistema de escalamiento horizontal que tiene tres nodos trabajadores.example-vm:~ # df -h Filesystem Size Used Avail Use% Mounted on devtmpfs 126G 8.0K 126G 1% /dev tmpfs 189G 0 189G 0% /dev/shm tmpfs 126G 18M 126G 1% /run tmpfs 126G 0 126G 0% /sys/fs/cgroup /dev/sda3 30G 5.4G 25G 18% / /dev/sda2 20M 2.9M 18M 15% /boot/efi /dev/mapper/vg_hana-shared 251G 50G 201G 20% /hana/shared /dev/mapper/vg_hana-sap 32G 282M 32G 1% /usr/sap /dev/mapper/vg_hana-data 426G 7.4G 419G 2% /hana/data /dev/mapper/vg_hana-log 125G 4.3G 121G 4% /hana/log /dev/mapper/vg_hanabackup-backup 2.0T 2.1G 2.0T 1% /hanabackup tmpfs 26G 0 26G 0% /run/user/473 tmpfs 26G 0 26G 0% /run/user/900 tmpfs 26G 0 26G 0% /run/user/1003

Cambia al usuario administrador de SAP:

su - SID_LCadmReemplaza

SID_LCpor el valor SID que especificaste en la plantilla del archivo de configuración. Usa minúsculas para las letras.Asegúrate de que los servicios de SAP HANA, como

hdbnameserver,hdbindexservery otros, se ejecuten en la instancia:HDB infoSi usas RHEL para SAP 9.0 o una versión posterior, asegúrate de que los paquetes

chkconfigycompat-openssl11estén instalados en la instancia de VM.Para obtener más información de SAP, consulta la Nota 3108316 de SAP: Red Hat Enterprise Linux 9.x: Instalación y configuración.

Si alguno de los pasos de validación indica que la instalación falló, resuelve los errores, borra la implementación desde la página Implementaciones y vuelve a crear las instancias como se describió en el último paso de la sección anterior.

Valida la instalación del Agente de Google Cloud para SAP

Después de que hayas implementado una VM y le hayas instalado SAP NetWeaver, valida que el Agente de Google Cloud para SAP funcione de forma correcta.

Verifica que el Agente de Google Cloud para SAP esté en ejecución

Para verificar que el agente esté en ejecución, sigue estos pasos:

Establece una conexión SSH con la instancia de VM del host.

Ejecuta el siguiente comando:

systemctl status google-cloud-sap-agent

Si el agente funciona de forma correcta, el resultado contendrá

active (running). Por ejemplo:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent

Si el agente no está en ejecución, reinicia el agente.

Verifica que el agente de host SAP reciba métricas

Para verificar que el Agente de Google Cloud para SAP recopile las métricas de infraestructura y que se envíen de forma correcta al agente de host SAP, sigue estos pasos:

- En el sistema SAP, ingresa la transacción

ST06. En el panel de descripción general, revisa la disponibilidad y el contenido de los siguientes campos para verificar la configuración completa y correcta de la infraestructura de supervisión de SAP y Google:

- Proveedor de servicios en la nube:

Google Cloud Platform - Acceso de supervisión mejorada:

TRUE - Detalles de supervisión mejorada:

ACTIVE

- Proveedor de servicios en la nube:

Configura la supervisión para SAP HANA

De manera opcional, puedes supervisar tus instancias de SAP HANA con el agente para SAP de Google Cloud. Desde la versión 2.0, puedes configurar el agente para recopilar las métricas de supervisión de SAP HANA y enviarlas a Cloud Monitoring. Cloud Monitoring te permite crear paneles para visualizar estas métricas, configurar alertas basadas en límites de métricas y mucho más.

Si deseas obtener más información sobre la recopilación de métricas de supervisión de SAP HANA mediante el agente de para SAP de Google Cloud, consulta Recopilación de métricas de supervisión de SAP HANA.

Instala SAP HANA Studio en una VM de Windows de Compute Engine

Puedes conectarte desde una instancia de SAP HANA fuera de Google Cloud o desde una instancia en Google Cloud. Para ello, puede que debas habilitar el acceso a la red a las VM de destino desde SAP HANA Studio.

Para instalar SAP HANA Studio en una VM de Windows en Google Cloud, usa el siguiente procedimiento:

Usa Cloud Shell para invocar los siguientes comandos.

export NETWORK_NAME="[YOUR_NETWORK_NAME]" export REGION="[YOUR_REGION]" export ZONE="[YOUR_ZONE]" export SUBNET="[YOUR_SUBNETWORK_NAME]" export SOURCE_IP_RANGE="[YOUR_WORKSTATION_IP]"

gcloud compute instances create saphanastudio --zone=$ZONE \ --machine-type=n1-standard-2 --subnet=$SUBNET --tags=hanastudio \ --image-family=windows-2016 --image-project=windows-cloud \ --boot-disk-size=100 --boot-disk-type=pd-standard \ --boot-disk-device-name=saphanastudio

gcloud compute firewall-rules create ${NETWORK_NAME}-allow-rdp \ --network=$NETWORK_NAME --allow=tcp:3389 --source-ranges=$SOURCE_IP_RANGE \ --target-tags=hanastudioMediante los comandos anteriores, se establecen variables para la sesión actual de Cloud Shell, se crea un servidor de Windows en la subred que creaste antes y se crea una regla de firewall que permite el acceso desde una estación de trabajo local a la instancia a través del Remote Desktop Protocol (Protocolo de escritorio remoto o RDP).

Instala SAP HANA Studio en este servidor.

- Sube los archivos de instalación de SAP HANA Studio y la herramienta de extracción de SAPCAR a un depósito de Cloud Storage en tu proyecto de Google Cloud.

- Conéctate a la VM de Windows nueva mediante el RDP o mediante tu método preferido.

- En Windows, con permisos de administrador, abre la shell de Google Cloud CLI o cualquier otra interfaz de línea de comandos.

Copia los archivos de instalación de SAP HANA Studio y la herramienta de extracción de SAPCAR del depósito de almacenamiento a la VM. Para esto, ingresa el comando

gsutil cpen la interfaz de comandos. Por ejemplo:gsutil cp gs://[SOURCE_BUCKET]/IMC_STUDIO2_232_0-80000323.SAR C:\[TARGET_DIRECTORY] & gsutil cp gs://[SOURCE_BUCKET]/SAPCAR_1014-80000938.EXE C:\[TARGET_DIRECTORY]

Cambia el directorio al directorio de destino.

cd C:\[TARGET_DIRECTORY]

Ejecuta el programa de SAPCAR para extraer el archivo de instalación de SAP HANA Studio.

SAPCAR_1014-80000938.EXE -xvf IMC_STUDIO2_232_0-80000323.SAR

Ejecuta el programa

hdbinstextraído para instalar SAP HANA Studio.

Habilita SAP HANA Fast Restart

Google Cloud recomienda enfáticamente habilitar SAP HANA Fast Restart para cada instancia de SAP HANA, en especial para instancias más grandes. SAP HANA Fast Restart reduce los tiempos de reinicio en caso de que SAP HANA finalice, pero el sistema operativo permanezca en ejecución.

Como se establece en las secuencias de comandos de automatización que proporciona Google Cloud, la configuración del kernel y el sistema operativo ya son compatibles con el reinicio rápido de SAP HANA.

Debes definir el sistema de archivos tmpfs y configurar SAP HANA.

Para definir el sistema de archivos tmpfs y configurar SAP HANA, puedes seguir los pasos manuales o usar la secuencia de comandos de automatización que proporciona Google Cloud para habilitar el reinicio rápido de SAP HANA. Para obtener más información, consulta los siguientes vínculos:

- Pasos manuales: Habilita el reinicio rápido de SAP HANA

- Pasos manuales: Habilita el reinicio rápido de SAP HANA

Para obtener instrucciones autorizadas completas sobre Fast Restart SAP HANA, consulta la documentación de la opción Fast Restart SAP HANA.

Pasos manuales

Configura el sistema de archivos tmpfs

Después de que las VM del host y los sistemas base de SAP HANA se implementan de forma correcta, debes crear y activar directorios para los nodos de NUMA en el sistema de archivos tmpfs.

Muestra la topología de NUMA de tu VM

Para poder asignar el sistema de archivos tmpfs requerido, debes saber cuántos nodos de NUMA tiene tu VM. Si deseas mostrar los nodos de NUMA disponibles en una VM de Compute Engine, ingresa el siguiente comando:

lscpu | grep NUMA

Por ejemplo, un tipo de VM m2-ultramem-208 tiene cuatro nodos de NUMA, numerados del 0 al 3, como se muestra en el siguiente ejemplo:

NUMA node(s): 4 NUMA node0 CPU(s): 0-25,104-129 NUMA node1 CPU(s): 26-51,130-155 NUMA node2 CPU(s): 52-77,156-181 NUMA node3 CPU(s): 78-103,182-207

Crea los directorios de nodos de NUMA

Crea un directorio para cada nodo de NUMA en tu VM y configura los permisos.

Por ejemplo, para cuatro nodos de NUMA que están numerados del 0 al 3:

mkdir -pv /hana/tmpfs{0..3}/SID

chown -R SID_LCadm:sapsys /hana/tmpfs*/SID

chmod 777 -R /hana/tmpfs*/SID

Activa los directorios de nodos de NUMA en tmpfs

Activa los directorios del sistema de archivos tmpfs y especifica una preferencia de nodo de NUMA para cada uno con mpol=prefer:

SID especifica el SID con letras mayúsculas.

mount tmpfsSID0 -t tmpfs -o mpol=prefer:0 /hana/tmpfs0/SID mount tmpfsSID1 -t tmpfs -o mpol=prefer:1 /hana/tmpfs1/SID mount tmpfsSID2 -t tmpfs -o mpol=prefer:2 /hana/tmpfs2/SID mount tmpfsSID3 -t tmpfs -o mpol=prefer:3 /hana/tmpfs3/SID

Actualiza /etc/fstab

Para asegurarte de que los puntos de activación estén disponibles después de reiniciar el sistema operativo, agrega entradas a la tabla del sistema de archivos, /etc/fstab:

tmpfsSID0 /hana/tmpfs0/SID tmpfs rw,relatime,mpol=prefer:0 tmpfsSID1 /hana/tmpfs1/SID tmpfs rw,relatime,mpol=prefer:1 tmpfsSID1 /hana/tmpfs2/SID tmpfs rw,relatime,mpol=prefer:2 tmpfsSID1 /hana/tmpfs3/SID tmpfs rw,relatime,mpol=prefer:3

Opcional: Establece límites para el uso de memoria

El sistema de archivos tmpfs puede aumentar o reducirse de forma dinámica.

A fin de limitar la memoria que usa el sistema de archivos tmpfs, puedes establecer un límite de tamaño para un volumen de nodo NUMA con la opción size.

Por ejemplo:

mount tmpfsSID0 -t tmpfs -o mpol=prefer:0,size=250G /hana/tmpfs0/SID

También puedes limitar el uso de memoria tmpfs general de todos los nodos de NUMA para una instancia determinada de SAP HANA y un nodo del servidor determinado si configuras el parámetro persistent_memory_global_allocation_limit en la sección [memorymanager] del archivo global.ini.

Configuración de SAP HANA para Fast Restart

A fin de configurar SAP HANA para Fast Restart, actualiza el archivo global.ini y especifica las tablas que se almacenarán en la memoria persistente.

Actualiza la sección [persistence] en el archivo global.ini

Configura la sección [persistence] en el archivo global.ini de SAP HANA para hacer referencia a las ubicaciones de tmpfs. Separa cada ubicación de tmpfs con un punto y coma:

[persistence] basepath_datavolumes = /hana/data basepath_logvolumes = /hana/log basepath_persistent_memory_volumes = /hana/tmpfs0/SID;/hana/tmpfs1/SID;/hana/tmpfs2/SID;/hana/tmpfs3/SID

En el ejemplo anterior, se especifican cuatro volúmenes de memoria para cuatro nodos de NUMA, que corresponden a m2-ultramem-208. Si ejecutas en el m2-ultramem-416, debes configurar ocho volúmenes de memoria (0..7).

Reinicia SAP HANA después de modificar el archivo global.ini.

SAP HANA ahora puede usar la ubicación de tmpfs como espacio de memoria persistente.

Especifica las tablas que se almacenarán en la memoria persistente

Especifica particiones o tablas de columnas específicas para almacenarlas en la memoria persistente.

Por ejemplo, para activar la memoria persistente en una tabla existente, ejecuta la consulta de SQL:

ALTER TABLE exampletable persistent memory ON immediate CASCADE

Para cambiar el valor predeterminado de las tablas nuevas, agrega el parámetro table_default en el archivo indexserver.ini. Por ejemplo:

[persistent_memory] table_default = ON

Para obtener más información sobre cómo controlar las columnas, las tablas y qué vistas de supervisión proporcionan información detallada, consulta Memoria persistente de SAP HANA.

Pasos automatizados

La secuencia de comandos de automatización que proporciona Google Cloud para habilitar el reinicio rápido de SAP HANA realiza cambios en los directorios /hana/tmpfs*, el archivo /etc/fstab y la configuración de SAP HANA. Cuando ejecutas la secuencia de comandos, es posible que debas realizar pasos adicionales en función de si esta es la implementación inicial de tu sistema SAP HANA o de cambiar el tamaño de la máquina a un tamaño de NUMA diferente.

Para la implementación inicial de tu sistema SAP HANA o cambio del tamaño de la máquina a fin de aumentar la cantidad de nodos de NUMA, asegúrate de que SAP HANA se ejecute durante la ejecución de la secuencia de comandos de automatización que Google Cloud proporciona para habilitar el reinicio rápido de SAP HANA.

Cuando cambies el tamaño de tu máquina a fin de disminuir la cantidad de nodos de NUMA, asegúrate de que SAP HANA se detenga durante la ejecución de la secuencia de comandos de automatización que proporciona Google Cloud para habilitar el reinicio rápido de SAP HANA. Después de ejecutar la secuencia de comandos, debes actualizar de forma manual la configuración de SAP HANA para completar la configuración de reinicio rápido de SAP HANA. Para obtener más información, consulta Configuración de SAP HANA para un reinicio rápido.

Para habilitar el reinicio rápido de SAP HANA, sigue estos pasos:

Establece una conexión SSH con la VM del host.

Cambiar a la raíz:

sudo su -

Descarga la secuencia de comandos

sap_lib_hdbfr.sh:wget https://storage.googleapis.com/cloudsapdeploy/terraform/latest/terraform/lib/sap_lib_hdbfr.sh

Haz que el archivo sea ejecutable:

chmod +x sap_lib_hdbfr.sh

Verifica que la configuración no tenga errores:

vi sap_lib_hdbfr.sh ./sap_lib_hdbfr.sh -help

Si el comando muestra un error, comunícate con el servicio de Atención al cliente de Cloud. Si deseas obtener más información para comunicarte con el equipo de Atención al cliente de Cloud, consulta Obtén asistencia para SAP en Google Cloud.

Ejecuta la secuencia de comandos después de reemplazar el ID del sistema SAP HANA (SID) y la contraseña para el usuario SYSTEM de la base de datos SAP HANA. Para proporcionar la contraseña de forma segura, te recomendamos que uses un secreto en Secret Manager.

Ejecuta la secuencia de comandos con el nombre de un secreto en Secret Manager. Este secreto debe existir en el proyecto de Google Cloud que contiene tu instancia de VM del host.

sudo ./sap_lib_hdbfr.sh -h 'SID' -s SECRET_NAME

Reemplaza lo siguiente:

SID: Especifica el SID con letras mayúsculas. Por ejemplo,AHA.SECRET_NAME: Especifica el nombre del secreto que corresponde a la contraseña del usuario del sistema de la base de datos de SAP HANA. Este secreto debe existir en el proyecto de Google Cloud que contiene tu instancia de VM del host.

Como alternativa, puedes ejecutar la secuencia de comandos con una contraseña de texto sin formato. Después de habilitar el reinicio rápido de SAP HANA, asegúrate de cambiar la contraseña. No se recomienda usar una contraseña con texto sin formato, ya que tu contraseña se registraría en el historial de línea de comandos de tu VM.

sudo ./sap_lib_hdbfr.sh -h 'SID' -p 'PASSWORD'

Reemplaza lo siguiente:

SID: Especifica el SID con letras mayúsculas. Por ejemplo,AHA.PASSWORD: Especifica la contraseña para el usuario del sistema de la base de datos de SAP HANA.

Para obtener una ejecución inicial exitosa, deberías ver un resultado similar al siguiente:

INFO - Script is running in standalone mode

ls: cannot access '/hana/tmpfs*': No such file or directory

INFO - Setting up HANA Fast Restart for system 'TST/00'.

INFO - Number of NUMA nodes is 2

INFO - Number of directories /hana/tmpfs* is 0

INFO - HANA version 2.57

INFO - No directories /hana/tmpfs* exist. Assuming initial setup.

INFO - Creating 2 directories /hana/tmpfs* and mounting them

INFO - Adding /hana/tmpfs* entries to /etc/fstab. Copy is in /etc/fstab.20220625_030839

INFO - Updating the HANA configuration.

INFO - Running command: select * from dummy

DUMMY

"X"

1 row selected (overall time 4124 usec; server time 130 usec)

INFO - Running command: ALTER SYSTEM ALTER CONFIGURATION ('global.ini', 'SYSTEM') SET ('persistence', 'basepath_persistent_memory_volumes') = '/hana/tmpfs0/TST;/hana/tmpfs1/TST;'

0 rows affected (overall time 3570 usec; server time 2239 usec)

INFO - Running command: ALTER SYSTEM ALTER CONFIGURATION ('global.ini', 'SYSTEM') SET ('persistent_memory', 'table_unload_action') = 'retain';

0 rows affected (overall time 4308 usec; server time 2441 usec)

INFO - Running command: ALTER SYSTEM ALTER CONFIGURATION ('indexserver.ini', 'SYSTEM') SET ('persistent_memory', 'table_default') = 'ON';

0 rows affected (overall time 3422 usec; server time 2152 usec)

Conéctate a SAP HANA

Ten en cuenta que, como en estas instrucciones no se usa una IP externa para SAP HANA, solo puedes conectarte a las instancias de SAP HANA a través de la instancia de bastión mediante la conexión SSH o a través del servidor de Windows mediante SAP HANA Studio.

Para conectarte a SAP HANA a través de la instancia de bastión, conéctate al host de bastión y, luego, a las instancias de SAP HANA con el cliente SSH que prefieras.

Para conectarte a la base de datos de SAP HANA a través de SAP HANA Studio, usa un cliente de escritorio remoto para conectarte a la instancia de Windows Server. Después de la conexión, instala SAP HANA Studio de forma manual y accede a la base de datos de SAP HANA.

Realiza tareas posteriores a la implementación

Antes de usar la instancia de SAP HANA, te recomendamos que realices los siguientes pasos posteriores a la implementación: Para obtener más información, consulta la Guía de instalación y actualización de SAP HANA.

Cambia las contraseñas temporales para el administrador del sistema de SAP HANA y el superusuario de la base de datos. Por ejemplo:

sudo passwd SID_LCadm

Consulta Restablece la contraseña de usuario de SISTEMA de la base de datos del sistema.

Instala tu licencia permanente de SAP HANA. Si no lo haces, SAP HANA podría entrar en bloqueo de la base de datos luego de que expire la licencia temporal.

Si deseas obtener más información de SAP sobre la administración de las licencias de SAP HANA, consulta Claves de licencia para la base de datos de SAP HANA.

Actualiza el software SAP HANA con los últimos parches.

Instala cualquier componente adicional, como las bibliotecas de funciones de aplicaciones (AFL) o el acceso a datos inteligentes (SDA).

Configura y haz una copia de seguridad de tu base de datos de SAP HANA nueva. Para obtener más información, consulta la Guía de operaciones de SAP HANA.

¿Qué sigue?

- Si necesitas usar NetApp Cloud Volumes Service para Google Cloud en lugar de discos persistentes destinados a los directorios de SAP HANA, consulta la información de implementación de NetApp Cloud Volumes Service en la guía de planificación de SAP HANA.

- Para obtener más información sobre la administración y supervisión de la VM, consulta la Guía de operaciones de SAP HANA.