En esta guía, se muestra cómo implementar y conectarse a una VM configurada para ejecutar SAP NetWeaver en sistemas basados en Linux en Google Cloud. Para implementar una VM que ejecuta Windows, consulta la Guía de implementación de Windows.

Configuración de VM implementada mediante estas instrucciones

La VM que se implementa mediante estas instrucciones puede utilizarse en una configuración de 3 niveles, en la que SAP NetWeaver se ejecuta en una VM y el servidor de base de datos se ejecuta en otra. Durante la implementación, también debes instalar el agente de Google Cloudpara SAP y puedes validar que envía métricas a SAP.

Para establecer una configuración de 2 niveles en la que SAP NetWeaver se ejecuta en la misma VM que el servidor de base de datos, primero debes implementar el servidor de base de datos y crear la VM y las unidades de disco necesarias para el servidor de base de datos y SAP NetWeaver en ese momento. Luego instalas SAP NetWeaver en la misma VM que el servidor de la base de datos. En una configuración de 2 niveles, SAP NetWeaver y SAP HANA deben usar diferentes ID del sistema (SID) de SAP.

A fin de obtener instrucciones para implementar la VM de un servidor de base de datos, consulta la Guía de implementación de bases de datos para el servidor de base de datos.

Para obtener más detalles sobre la planificación de la implementación, consulta la Guía de planificación. Si deseas obtener una descripción general de las operaciones de TI para tu sistema, consulta la Guía de operaciones.

Crea un proyecto

Si necesitas que tu carga de trabajo de SAP se ejecute de acuerdo con los requisitos de residencia de datos, control de acceso, personal de asistencia o reglamentario, debes crear la carpeta de cargas de trabajo de Assured Workloads requerida. Para obtener más información, consulta Cumplimiento y controles soberanos para SAP en Google Cloud.

Sigue estos pasos para crear un proyecto:

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

-

Make sure that billing is enabled for your Google Cloud project.

Inicializa una configuración:

gcloud init

Verifica los ajustes de tu configuración actual de gcloud:

gcloud config list

Cambia al proyecto Google Cloud requerido. Reemplaza

PROJECT_IDpor el ID del proyecto Google Cloud .gcloud config set project PROJECT_ID

Configura una región predeterminada. Reemplaza

REGIONpor una regiónGoogle Cloud .gcloud config set compute/region REGION

Configura una zona predeterminada. Reemplaza

ZONEpor una zona deGoogle Cloud .gcloud config set compute/zone ZONE

Crea una configuración nueva. Reemplaza

NAMEpor el nombre de la configuración.gcloud config configurations create NAME

- En la consola de Google Cloud , ve a la página Redes de VPC.

- Haz clic en Crear red de VPC.

- Ingresa un Nombre para la red.

El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.

- En Modo de creación de subredes, selecciona Custom.

- En la sección Subred nueva, especifica los siguientes parámetros de configuración para una subred:

- Ingresa un Nombre para la subred.

- En Región, selecciona la región de Compute Engine en la que deseas crear la subred.

- En Tipo de pila IP, selecciona IPv4 (pila única) y, luego, ingresa un rango de direcciones IP en el formato CIDR. , como

10.1.0.0/24.Este es el rango de IPv4 principal de la subred. Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Haz clic en Listo.

- Para agregar más subredes, haz clic en Agregar subred y repite los pasos anteriores. Puedes agregar más subredes a la red después de haberla creado.

- Haz clic en Crear.

- Ve a Cloud Shell.

- Para crear una red nueva en el modo de subredes personalizadas, ejecuta el siguiente comando:

gcloud compute networks create NETWORK_NAME --subnet-mode custom

Reemplaza

NETWORK_NAMEpor el nombre de la red nueva. El nombre debe cumplir con la convención de nombres. Las redes de VPC usan la convención de nombres de Compute Engine.Especifica

--subnet-mode custompara evitar el uso del modo automático predeterminado, que crea de forma automática una subred en cada región de Compute Engine. Para obtener más información, consulta Modo de creación de subredes. - Crea una subred y especifica la región y el rango de IP a través del siguiente comando:

gcloud compute networks subnets create SUBNETWORK_NAME \ --network NETWORK_NAME --region REGION --range RANGEReemplaza lo siguiente:

SUBNETWORK_NAME: el nombre de la subred nuevaNETWORK_NAME: el nombre de la zona que creaste en el paso anteriorREGION: la región en la que deseas que esté la subredRANGE: el rango de direcciones IP especificado en formato CIDR, como10.1.0.0/24Si planeas agregar más de una subred, asigna rangos de IP de CIDR no superpuestos para cada subred de la red. Ten en cuenta que cada subred y sus rangos de IP interna se asignan a una sola región.

- Si quieres, puedes repetir el paso anterior y agregar más subredes.

- Los puertos predeterminados que utiliza SAP NetWeaver, como se documenta en Puertos TCP/IP de todos los productos SAP

- Conexiones desde tu computadora o tu entorno de red empresarial a tu instancia de VM de Compute Engine; Si no estás seguro de qué dirección IP usar, comunícate con el administrador de red de tu empresa

- Comunicación entre las VM en una configuración de alta disponibilidad, de escalamiento horizontal o de 3 niveles. Por ejemplo, si estás implementando un sistema de 3 niveles, tendrás al menos 2 VM en tu subred: la VM de SAP NetWeaver y otra VM para el servidor de base de datos. Para habilitar la comunicación entre las dos VM, debes crear una regla de firewall que permita el tráfico proveniente de la subred

- Conexiones SSH a la instancia de VM, incluida la SSH desde el navegador hasta el puerto

22 - Conexiones a la instancia de VM desde herramientas de terceros, como una terminal local o PuTTY. Crea una regla para permitir el acceso a la herramienta a través de tu firewall. Para obtener más información, consulta Conéctate a VM de Linux mediante herramientas de terceros.

En la consola de Google Cloud , ve a la página Firewall de la red de VPC.

En la parte superior de la página, haz clic en Crear regla de firewall.

- En el campo Red, selecciona la red en la que se ubica tu VM.

- En el campo Objetivos, selecciona Todas las instancias de la red.

- En el campo Filtro de fuente, selecciona una de las siguientes opciones:

- Rangos de IP, para permitir el tráfico entrante de direcciones IP específicas. Especifica el rango de direcciones IP en el campo Rangos de IP de origen.

- Subredes, para permitir el tráfico entrante desde una subred específica. Especifica el nombre de la subred en el siguiente campo Subredes. Puedes usar esta opción para permitir el acceso entre las VM en una configuración de escalamiento horizontal o de 3 niveles.

- En la sección Protocolos y puertos, selecciona Protocolos y puertos especificados y especifica

tcp:PORT_NUMBER;.

Haz clic en Crear para crear tu regla de firewall.

Ve a la página Imágenes en Compute Engine:

Para usar una imagen pública, elige una imagen de una de estas familias de imágenes:

- Para RHEL, selecciona una imagen que comience con

rhel-, comorhel-7-sap-apps. - Para SLES, selecciona una imagen que comience con

sles-, comosles-12-sp3-sap.

- Para RHEL, selecciona una imagen que comience con

Haz clic en el botón Crear instancia.

Ingresa un nombre para la VM.

Limita tu nombre a 13 caracteres, ya que este es el máximo que admite SAP. Para obtener más información, consulta la nota de SAP 611361: nombres de host de los servidores de SAP.

Selecciona la región y la zona para tu VM según la ubicación de tus recursos y usuarios internos, y según la plataforma de CPU que desees usar.

Para obtener más detalles sobre las zonas compatibles con SAP NetWeaver, consulta las siguientes guías y notas de SAP:

En Tipo de máquina, selecciona un tipo de máquina

n1-standardon1-highmempredefinido o personaliza una VM para que coincida con tu carga de trabajo esperada.Para comparar los tipos de máquinas compatibles y sus limitaciones de disco persistente, consulta la Guía de planificación.

De manera opcional, en la sección Disco de arranque, haz clic en Cambiar para configurar tu disco de arranque. Para los sistemas Linux, asegúrate de que el disco de arranque tenga al menos 16 GB.

En Cuenta de servicio, selecciona una cuenta de servicio que limite de forma adecuada el acceso a los recursos de Google Cloud desde la VM.

Si aún no has creado una cuenta de servicio, puedes usar la predeterminada. Sin embargo, suele ser demasiado permisiva para la mayoría de los usuarios empresariales. Si necesitas más información sobre las cuentas de servicio, consulta IAM para programas de SAP.

En Permisos de acceso, haz lo siguiente:

- Si usas la cuenta de servicio predeterminada de Compute Engine, selecciona Configurar acceso para cada API.

- Si usas una cuenta de servicio personalizada que limita el acceso a los recursos deGoogle Cloud , selecciona Permitir el acceso total a todas las APIs.

Compute Engine recomienda configurar las instancias de VM para permitir el acceso completo a todas las API de Cloud y usar solo los permisos de IAM de la cuenta de servicio de la instancia para controlar el acceso a los recursos de Google Cloud. Para obtener más información, consulta Crea una VM que use una cuenta de servicio administrada por el usuario.

Si seleccionaste Configurar acceso para cada API, se recomiendan los siguientes permisos de acceso a la API para la cuenta de servicio a fin de garantizar que tu instancia de VM pueda interactuar con Compute Engine y Cloud Monitoring, y que el agente de Google Cloudpara SAP funcione de forma correcta:

API Acceso Cloud Source Repositories Lectura y escritura Compute Engine Lectura y escritura Service Control Habilitado Administración de servicio Solo lectura API de Cloud Logging Completo API de Cloud Monitoring Completo Cloud Trace Solo escritura Almacenamiento Completo Expande la sección Administración, discos, herramientas de redes, usuario único.

Si usas una puerta de enlace NAT, en la pestaña Herramientas de redes, en Etiquetas de red, agrega la etiqueta que especificaste como

[YOUR_TAG_NAME]cuando configures la ruta que dirige el tráfico a través de la puerta de enlace.En la pestaña Administración, en Política de disponibilidad, asegúrate de dejar la siguiente configuración predeterminada:

- Para garantizar la disponibilidad de tus sistemas SAP, mantén la configuración Interrumpibilidad en Desactivado (recomendado).

- Para asegurarte de que tu VM pueda reiniciarse si hay un evento de mantenimiento o una falla, mantén la configuración Reinicio automático en Activado (recomendado).

- Para asegurarte de que tu VM migre a otro hardware durante el mantenimiento de la infraestructura, mantén la configuración de Mantenimiento en el host en Migrar instancia de VM (recomendado).

De manera opcional, en la pestaña Discos, en Disco de arranque > Regla de eliminación, desactiva la casilla de verificación Borrar disco de arranque cuando se borre la instancia.

En la pestaña Discos, en Discos adicionales, haz clic en Agregar disco nuevo para agregar discos persistentes al almacenamiento.

En NetWeaver, agrega discos para los objetos binarios de SAP NetWeaver y el disco de paginación. En el servidor de la base de datos, también necesitas discos para elementos como los registros y la información de las bases de datos. Si necesitas información sobre los tipos de discos persistentes que puedes elegir, consulta Almacenamiento de disco persistente.

De manera opcional, especifica un nombre en el campo Nombre.

En la ventana Crear un disco, en Tipo de disco, selecciona el tipo de disco según el propósito del disco.

En Tipo de fuente, selecciona Blank disk.

Especifica el tamaño del disco.

Para el disco de intercambio, cambia el tamaño según tus necesidades. El tamaño mínimo recomendado es de 24 GB. Para instancias más grandes, es posible que necesites más. Consulta la documentación de SAP. Por ejemplo, consulta la Nota de SAP 1597355: Recomendación de espacio de intercambio para Linux.

Haz clic en Listo.

Repite estos pasos para crear cada disco que necesites para tu sistema.

En la pestaña Herramientas de redes, en Interfaces de red, haz clic en el ícono de lápiz para editar la interfaz de red seleccionada.

- Selecciona la red que creaste antes.

- Selecciona la subred.

- Haz clic en Listo.

Haz clic en Crear para crear y, luego, iniciar la instancia.

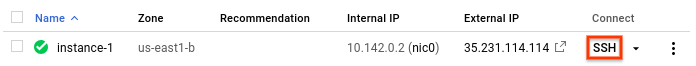

- In the Google Cloud console, go to the VM instances page.

-

In the list of virtual machine instances, click SSH in the row of

the instance that you want to connect to.

En una terminal conectada a tu VM, cambia a superusuario con este comando:

sudo su -

Usa el siguiente comando para crear un volumen físico para el disco:

pvcreate /dev/disk/by-id/google-[DISK]

Crea un grupo de volúmenes para el disco con el siguiente comando:

vgcreate vg_usrsap /dev/disk/by-id/google-[DISK]

Usa este comando para crear un volumen lógico para el disco:

lvcreate -l 100%FREE -n vol vg_usrsap

Formatea el disco. Usa el siguiente comando a fin de dar formato al disco con un solo sistema de archivos

xfsy sin una tabla particionada:mkfs -t xfs /dev/vg_usrsap/vol

Actualiza la tabla del sistema de archivos

fstabmediante este comando:echo "/dev/vg_usrsap/vol /usr/sap xfs defaults,discard,nofail 0 2" >>/etc/fstab

La opción

nofailse especifica para que la instancia pueda iniciarse incluso si el disco no está presente. Por ejemplo, si tomas una instantánea del disco de arranque y creas una instancia nueva sin ningún disco persistente conectado, la instancia puede continuar durante el proceso de inicio y no detenerse de manera indefinida.Crea un punto de activación con este comando:

mkdir -p /usr/sap

Activa el disco en la VM mediante el siguiente comando:

mount -a

Usa este comando para confirmar que el disco esté activado de forma adecuada:

df -h

Deberías ver un resultado similar al siguiente:

Filesystem Size Used Avail Use% Mounted on devtmpfs 15G 8.0K 15G 1% /dev tmpfs 23G 0 23G 0% /dev/shm tmpfs 15G 9.7M 15G 1% /run /dev/sda1 16G 1.8G 14G 12% / tmpfs 15G 0 15G 0% /sys/fs/cgroup tmpfs 3.0G 0 3.0G 0% /run/user/1001 /dev/mapper/vg_usrsap-vol 15G 33M 15G 1% /usr/sap /dev/mapper/vg_sapmnt-vol 15G 33M 15G 1% /sapmnt

Repite estos pasos para cada disco adicional.

En una terminal conectada a tu VM, crea un volumen físico para el disco de intercambio con este comando:

pvcreate /dev/disk/by-id/google-[DISK]

Usa este comando para crear un grupo de volúmenes para el disco de intercambio:

vgcreate vg_swap /dev/disk/by-id/google-[DISK]

Mediante el siguiente comando, crea un volumen lógico para el disco de intercambio:

lvcreate -l 100%FREE -n vol vg_swap

Da formato al disco de intercambio de la siguiente manera:

mkswap /dev/vg_swap/vol

Actualiza

fstabcon este comando:echo "/dev/vg_swap/vol none swap defaults,nofail 0 2" >>/etc/fstab

Activa el disco en la VM mediante el siguiente comando:

swapon /dev/vg_swap/vol

- 1984787: SUSE LINUX Enterprise Server 12: Notas de instalación

- 2578899: SUSE Linux Enterprise Server 15: Nota de instalación

- 2002167: Red Hat Enterprise Linux 7.x: instalación y actualización

- 2772999 - Red Hat Enterprise Linux 7.x: Instalación y actualización

- 3108316: Red Hat Enterprise Linux 9.x: Instalación y configuración

- Guías de SAP HANA

- Guías de SAP ASE

- Guías de SAP MaxDB

- Guías de IBM Db2

- Guías de Oracle Database Para ejecutar una base de datos de Oracle con SAP NetWeaver, debes usar una versión de Oracle Linux certificada por SAP. Además, todos los componentes de tu sistema SAP deben ejecutar la misma versión de Oracle Linux. Esto incluye la base de datos, los servidores de aplicaciones y cualquier otro sistema auxiliar estrechamente acoplado.

- Guía de Windows SQL Server: Cuando SAP NetWeaver se ejecuta en Linux, Windows SQL Server solo se admite en arquitecturas de 3 niveles.

- RHEL: todas las imágenes “para SAP”

- SLES: SLES 15 SP4 para SAP y versiones posteriores

En la consola de Google Cloud , ve a la página IAM.

Seleccionar tu Google Cloud proyecto.

Identifica la cuenta de servicio a la que le quieres agregar un rol.

- Si la cuenta de servicio no se encuentra aún en la lista de principales, no tiene ningún rol asignado. Haz clic en Agregar e ingresa la dirección de correo electrónico de la cuenta de servicio.

- Si la cuenta de servicio ya se encuentra en la lista de principales es porque tiene roles existentes. Haz clic en el botón Editar de la cuenta de servicio que deseas editar.

Selecciona el rol necesario de la lista de funciones disponibles:

- Compute Engine > Visualizador de Compute

- Monitoring > Visualizador de Monitoring

- Administrador de cargas de trabajo > Escritor de estadísticas del administrador de cargas de trabajo

Haz clic en Agregar o Guardar para aplicar los roles a la cuenta de servicio.

- Cloud Platform: Habilitado

- Compute Engine: solo lectura

- API de Stackdriver Monitoring: solo lectura

- Establece una conexión SSH a tu instancia de procesamiento.

- En tu terminal, instala el agente mediante la ejecución del comando específico de tu sistema operativo:

- (Recomendado) Para instalar la versión 3.8 (más reciente) del agente, sigue estos pasos:

RHEL

sudo tee /etc/yum.repos.d/google-cloud-sap-agent.repo << EOM [google-cloud-sap-agent] name=Google Cloud Agent for SAP baseurl=https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-el$(cat /etc/redhat-release | cut -d . -f 1 | tr -d -c 0-9)-x86_64 enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM sudo yum install google-cloud-sap-agent

SLES15

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles15-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent

SLES 12

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles12-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent

- Para instalar una versión específica del agente, ejecuta este comando:

RHEL

sudo tee /etc/yum.repos.d/google-cloud-sap-agent.repo << EOM [google-cloud-sap-agent] name=Google Cloud Agent for SAP baseurl=https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-el$(cat /etc/redhat-release | cut -d . -f 1 | tr -d -c 0-9)-x86_64 enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM sudo yum install google-cloud-sap-agent-VERSION_NUMBER.x86_64

SLES15

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles15-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent-VERSION_NUMBER.x86_64

SLES 12

sudo zypper addrepo --refresh https://packages.cloud.google.com/yum/repos/google-cloud-sap-agent-sles12-x86_64 google-cloud-sap-agent sudo zypper install google-cloud-sap-agent-VERSION_NUMBER.x86_64

Reemplaza

VERSION_NUMBERpor el número de versión del agente que deseas instalar, como3.1-606637668. Para obtener información sobre las versiones de agentes que puedes instalar, consulta Lista de todas las versiones disponibles del agente.Si deseas obtener información para cambiar el agente a una versión específica, consulta Cambia a una versión inferior del agente de Google Cloudpara SAP.

- (Recomendado) Para instalar la versión 3.8 (más reciente) del agente, sigue estos pasos:

Actualiza el kernel de SAP al nivel mínimo de parche admitido.

Para obtener detalles sobre los niveles de parches de kernel de SAP admitidos, consulta la Nota de SAP 2446441: Linux en Google Cloud (IaaS): adaptación de tu licencia de SAP.

Instala la licencia permanente de SAP NetWeaver.

Para obtener más información proveniente de SAP con relación a la administración de tus licencias de SAP NetWeaver, consulta Procedimiento de licencias de SAP.

- Nota de SAP 2460297 - SAP en Linux en Google Cloud Platform sobre la supervisión mejorada.

- Para actualizar SAP Host Agent con regularidad según la configuración predeterminada, consulta la Nota de SAP 1473974: Uso de la función de actualización automática de SAP Host Agent.

Establece una conexión SSH con tu instancia de Compute Engine.

Ejecuta el siguiente comando:

systemctl status google-cloud-sap-agent

Si el agente funciona de forma correcta, el resultado contendrá

active (running). Por ejemplo:google-cloud-sap-agent.service - Google Cloud Agent for SAP Loaded: loaded (/usr/lib/systemd/system/google-cloud-sap-agent.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2022-12-02 07:21:42 UTC; 4 days ago Main PID: 1337673 (google-cloud-sa) Tasks: 9 (limit: 100427) Memory: 22.4 M (max: 1.0G limit: 1.0G) CGroup: /system.slice/google-cloud-sap-agent.service └─1337673 /usr/bin/google-cloud-sap-agent- En el sistema SAP, ingresa la transacción

ST06. En el panel de descripción general, revisa la disponibilidad y el contenido de los siguientes campos para verificar la configuración completa y correcta de la infraestructura de supervisión de SAP y Google:

- Proveedor de servicios en la nube:

Google Cloud Platform - Acceso de supervisión mejorada:

TRUE - Detalles de supervisión mejorada:

ACTIVE

- Proveedor de servicios en la nube:

Configurar el entorno del comando gcloud

En estas instrucciones, se usa Cloud Shell para ingresar comandos de gcloud que implementan o configuran tus recursos de Google Cloud . Se accede a Cloud Shell a través de laGoogle Cloud consola en tu navegador.

Cloud Shell se ejecuta en una VM que Google Cloud aprovisiona cada vez que inicias Cloud Shell. La primera vez que usas Cloud Shell,Google Cloud también crea un directorio $HOME persistente para ti, que se restablece cada vez que abres Cloud Shell.

La VM aprovisionada incluye la última versión de Google Cloud CLI.

Por lo tanto, los comandos de gcloud que usas en Cloud Shell son los mismos que usarías en una instancia de gcloud CLI instalada a nivel local.

Si tienes instalada la gcloud CLI, puedes emitir los comandos de gcloud que se usan en estas instrucciones desde tu máquina local. Sin embargo, con una gcloud CLI instalada de forma local, siempre debes asegurarte de usar la versión más reciente de la gcloud CLI.

Ya sea que uses Cloud Shell o la gcloud CLI, puedes establecer y cambiar las propiedades del entorno del comando de gcloud y guardarlas como una configuración. Las configuraciones son conjuntos de pares clave-valor que influyen en el comportamiento de los comandos gcloud.

A continuación, se indican algunas acciones básicas que puedes realizar con una configuración en Cloud Shell:

Para obtener más información sobre cómo trabajar con configuraciones, consulta Cómo administrar las configuraciones de la gcloud CLI.

Crea una red

Por razones de seguridad, crea una red nueva. Puedes controlar quién tiene acceso con reglas de firewall o a través de otro método de control de acceso.

Si tu proyecto tiene una red de VPC predeterminada, no la uses. En su lugar, crea tu propia red de VPC para que las únicas reglas de firewall vigentes sean aquellas que crees explícitamente.

Durante la implementación, las instancias de Compute Engine suelen requerir acceso a Internet para descargar el agente de Google Cloudpara SAP. Si usas una de las imágenes de Linux certificadas por SAP que están disponibles en Google Cloud, la instancia de procesamiento también requiere acceso a Internet para registrar la licencia y acceder a los repositorios de los proveedores de SO. Una configuración con una puerta de enlace NAT y con etiquetas de red de VM admite este acceso, incluso si las instancias de procesamiento de destino no tienen IPs externas.

Para configurar la red, sigue estos pasos:

Console

gcloud

Cómo configurar una puerta de enlace NAT

Si necesitas crear una o más VMs sin direcciones IP públicas, debes usar la traducción de direcciones de red (NAT) para permitir que las VMs accedan a Internet. Usa Cloud NAT, un Google Cloud servicio administrado distribuido y definido por software que permite que las VMs envíen paquetes salientes a Internet y reciban cualquier paquete de respuesta entrante establecido. Como alternativa, puedes configurar una VM independiente como una puerta de enlace NAT.

A fin de crear una instancia de Cloud NAT para tu proyecto, consulta Usa Cloud NAT.

Después de configurar Cloud NAT para tu proyecto, tus instancias de VM pueden acceder a Internet de forma segura sin una dirección IP pública.

Agrega reglas de firewall

De forma predeterminada, las conexiones entrantes que no pertenecen a tu red de Google Cloud se bloquean. A fin de permitir conexiones entrantes, establece una regla de firewall para tu VM. Las reglas de firewall solo regulan las conexiones entrantes nuevas a una VM. Después de establecer una conexión con una VM, se permite el tráfico en ambas direcciones a través de esa conexión.

Puedes crear una regla de firewall a fin de permitir el acceso a puertos específicos o para permitir el acceso entre las VM de la misma subred.

Tendrás que crear reglas de firewall que permitan el acceso, por ejemplo, para lo siguiente:

Para crear una regla de firewall, sigue estos pasos:

Implementa una VM de forma manual

En las siguientes instrucciones se muestra cómo implementar un sistema de SAP de 3 niveles que ejecute Linux y SAP HANA, SAP ASE o IBM Db2 para Linux, UNIX y Windows (IBM Db2) como la base de datos. Los componentes de la base de datos se ejecutan en una VM y los otros componentes de SAP, incluidos los servicios centrales de SAP, se ejecutan en una segunda VM.

Para obtener consideraciones generales sobre un sistema de escalamiento horizontal, consulta Implementa un sistema de escalamiento horizontal de 3 niveles.

Crea y configura la VM

Cuando creas una VM, puedes especificar varias opciones, incluido el sistema operativo, la región, el tipo de máquina y los discos persistentes. Más adelante, después de implementar la VM, también debes instalar el agente de Google Cloudpara SAP en la VM.

Para crear una VM, sigue estos pasos:

En la parte inferior de la página, puedes hacer clic en REST o en la línea de comandos para ver los comandos de REST y de gcloud equivalentes de la instancia que estás creando. Pueden ser útiles para crear VM adicionales.

Conéctate a tu VM

Si definiste una regla de firewall que permite el acceso en el puerto 22, puedes conectarte a una VM de Linux mediante herramientas SSH comunes.

Google Cloud proporciona dos métodos de conexión sencillos. Puedes conectarte con solo un clic a través de la consola de Google Cloud o desde una terminal con un comando de gcloud.

Console

Para establecer una conexión SSH directamente desde tu navegador web en Google Cloud console, haz lo siguiente:

gcloud

Con Google Cloud CLI, se administran tus Llaves SSH mediante la generación y aplicación de nuevas Llaves SSH para todo el proyecto cuando las necesites. Para conectarte a través de la CLI de gcloud, reemplaza los corchetes y su contenido por tus valores antes de ingresar el siguiente comando:

gcloud compute --project "[VM-GC-PROJECT]" ssh --zone "[VM-ZONE]" "[VM-NAME]"

Después de enviar el comando anterior, la terminal se conecta a tu VM en Google Cloud y puedes ejecutar comandos en tu VM de Linux. Cuando hayas terminado, usa el comando exit para desconectarte de la VM.

Asimismo, puedes generar un nuevo par de claves para tu VM de Linux y aplicarlo a tu proyecto, lo que te permitirá conectarte mediante herramientas de terceros como PuTTY en estaciones de trabajo de Windows. Para obtener más detalles, consulta Crea claves SSH.

También son posibles otras opciones de conexión que no se analizan aquí.

Para obtener información más detallada sobre la conexión a una VM de Linux enGoogle Cloud, consulta Conéctate a instancias de Linux.

Da formato a unidades de disco y actívalas

Después de conectarte a tu VM, dar formato a las unidades de disco y activarlas, incluidas las unidades de disco de SAP y la unidad de disco de intercambio.

Da formato a las unidades de disco de SAP y actívalas

Para dar formato al disco /usr/sap y activarlo sigue los siguientes pasos. En el caso de otros discos, como /sapmnt o /backup, reemplaza los identificadores de volumen y punto de activación usrsap y /usr/sap en los comandos de ejemplo con identificadores para esos discos.

Da formato al disco de intercambio y actívalo

Prepara el sistema operativo

Después de crear tu VM, consulta las notas relevantes de SAP sobre la instalación y asegúrate de que tu sistema incluya los componentes de software especificados:

Antes de instalar cualquier software de SAP en RHEL para SAP 9.x, se deben instalar paquetes adicionales en tus máquinas anfitrión, en especial chkconfig y compat-openssl11. Si usas una imagen proporcionada por Compute Engine, estos paquetes se instalarán de forma automática. Para obtener más información de SAP, consulta la Nota 3108316 de SAP: Red Hat Enterprise Linux 9.x: Instalación y configuración.

Configura la base de datos

Si aún no implementaste tu base de datos en Google Cloud, sigue las instrucciones para configurarla en la guía de implementación de Google Cloudy en la documentación de la base de datos que proporciona tu proveedor de bases de datos.

Google Cloud proporciona guías de implementación para las siguientes bases de datos con certificación de SAP:

Cuando SAP NetWeaver y el servidor de base de datos se ejecutan en diferentes instancias de procesamiento en una arquitectura de 3 niveles, asegúrate de que tus reglas de firewall estén definidas para permitir la comunicación entre las instancias.

Instala el agente de Cloud Logging

El agente de Cloud Logging te proporciona una solución para registrar la actividad del sistema Google Cloud, incluidos los eventos del sistema operativo y, si usas SAP HANA, los eventos de SAP HANA. El agente de Cloud Logging es un componente opcional, pero recomendado. Consulta la guía de operaciones de SAP NetWeaver en Google Cloud para obtener más información sobre el registro de Google Cloud .

Si deseas instalar el agente de Cloud Logging en la VM nueva, consulta las instrucciones para Linux y Windows en Instala el agente.

Instala el agente de Google Cloudpara SAP

El agente deGoogle Cloudpara SAP es necesario para la asistencia de SAP de los sistemas SAP que se ejecutan en Google Cloud, incluidos SAP NetWeaver, SAP HANA, SAP ASE, SAP MaxDB y otros.

Cuando instalas el Agente de Google Cloudpara SAP en una instancia de Compute Engine, en el caso de las métricas de SAP Host Agent, el agente combina los datos de supervisión de Cloud Monitoring y las APIs de Compute Engine, y proporciona esos datos a SAP Host Agent.

Si usas las siguientes imágenes de SO de RHEL o SLES “para SAP” que proporciona Google Cloud, el agente de Google Cloudpara SAP se empaqueta con las imágenes de SO:

Para obtener información sobre los sistemas operativos compatibles con el agente de Google Cloudpara SAP, consulta Sistemas operativos compatibles.

Requisitos previos para el agente

Antes de instalar el agente de Google Cloudpara SAP, debes asegurarte de que se cumplan los siguientes requisitos previos.

Configura los roles de IAM necesarios

Como mínimo, la cuenta de servicio que usa el agente de Google Cloudpara SAP debe incluir los roles de Visualizador de Compute (roles/compute.viewer), Visualizador de Monitoring (roles/monitoring.viewer) y Escritor de estadísticas del Administrador de cargas de trabajo (roles/workloadmanager.insightWriter).

Para agregar un rol necesario a tu cuenta de servicio, sigue estos pasos:

Habilita el acceso a las APIs de Google Cloud

Compute Engine recomienda configurar las instancias de procesamiento para permitir todos los permisos de acceso a todas las API de Cloud y usar solo los permisos de IAM de la cuenta de servicio de la instancia para controlar el acceso a los recursos de Google Cloud . Para obtener más información, consulta Crea una VM que use una cuenta de servicio administrada por el usuario.

Si limitas el acceso a las API de Cloud, el agente de Google Cloudpara SAP requiere los siguientes permisos mínimos de acceso a las APIs de Cloud en la instancia de Compute Engine del host:

Si ejecutas aplicaciones de SAP en una instancia de procesamiento que no tiene una dirección IP externa, debes habilitar el Acceso privado a Google en la subred de la instancia de procesamiento para que el agente de Google Cloudpara SAP pueda acceder a los servicios y las APIs de Google. Para habilitar el acceso privado a Google en una subred, consulta Configura el acceso privado a Google.

Para instalar el agente en una instancia de Compute Engine, sigue estos pasos:

Después de instalar el agente de Google Cloudpara SAP y SAP Host Agent, valida la instalación del agente de Google Cloudpara SAP, como se describe en Valida la instalación del agente.

Instala SAP NetWeaver

Para conocer las instrucciones de instalación de SAP NetWeaver en la VM nueva, consulta el portal de ayuda de SAP y la Guía principal de SAP NetWeaver.

Una vez instalado SAP NetWeaver, haz lo siguiente:

Instala SAP Host Agent

SAP Host Agent se mejoró para ejecutarse en Google Cloud. Asegúrate de ejecutar al menos la versión mínima de SAP Host Agent requerida para el entorno deGoogle Cloud .

Para obtener más detalles, consulta las siguientes Notas SAP:

Valida la instalación del agente de Google Cloudpara SAP

Después de que hayas implementado una VM y le hayas instalado el sistema SAP, valida que el agente deGoogle Cloudpara SAP funcione correctamente.

Verifica que el agente de Google Cloudpara SAP esté en ejecución

Para verificar que el agente esté en ejecución, sigue estos pasos:

Si el agente no está en ejecución, reinicia el agente.

Verifica que SAP Host Agent reciba métricas

Para verificar que el agente deGoogle Cloudpara SAP recopile las métricas de infraestructura y que se envíen de forma correcta al agente de host SAP, sigue estos pasos:

Evalúa la carga de trabajo de SAP NetWeaver

Para automatizar las verificaciones de validación continua de las cargas de trabajo de SAP NetWeaver que se ejecutan en Google Cloud, puedes usar Workload Manager.

Workload Manager te permite analizar y evaluar de forma automática tus cargas de trabajo de SAP NetWeaver con las prácticas recomendadas de SAP, Google Cloudy los proveedores del SO. Esto ayuda a mejorar la calidad, el rendimiento y la confiabilidad de tus cargas de trabajo.

Si deseas obtener información sobre las prácticas recomendadas que admite el administrador de cargas de trabajo para evaluar las cargas de trabajo de SAP NetWeaver que se ejecutan en Google Cloud, consulta Prácticas recomendadas de Workload Manager para SAP. Para obtener información sobre cómo crear y ejecutar una evaluación con Workload Manager, consulta Crea y ejecuta una evaluación.

Soluciona problemas

En esta sección, se proporciona información sobre cómo corregir problemas comunes.

Soluciona los problemas de comunicación al servidor de base de datos

Si estás configurando un sistema SAP de 3 niveles y tienes problemas de conexión entre tus VM, asegúrate de haber creado una regla de firewall para permitir el tráfico entre las VM de tu subred.

Soluciona problemas de conexión a la VM

Si tienes problemas para conectarte a tu VM a través de ssh, asegúrate de haber creado una regla de firewall para abrir el puerto 22 en la red de Google Cloud que estás usando.

Para otros problemas posibles, consulta Problemas conocidos de SSH desde el navegador.

Solución de problemas del agente para SAP Google Cloud

Para solucionar problemas del agente de Google Cloudpara SAP, consulta la guía de solución de problemas del agente deGoogle Cloudpara SAP.