Neste tutorial interativo, aprenda a usar a recuperação automática para criar aplicativos de alta disponibilidade no Compute Engine.

Aplicativos altamente disponíveis são projetados para apresentar latência e tempo de inatividade mínimos. A disponibilidade é comprometida quando um aplicativo congela ou falha. Os usuários de um aplicativo comprometido podem observar latência ou tempo de inatividade altos.

A recuperação automática permite que os apps comprometidos sejam reiniciados automaticamente. Ela detecta as instâncias de máquina virtual (VM) com falha e as recria automaticamente para que os clientes sejam atendidos novamente. Assim, você não precisa mais ajustar manualmente seu app para que ele volte a funcionar após uma falha.

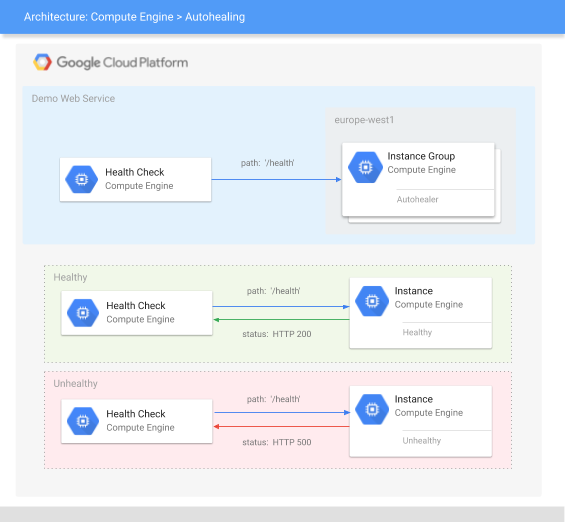

Arquitetura de apps

O aplicativo inclui os seguintes componentes do Compute Engine:

- Verificação de integridade: uma política de verificação de integridade de HTTP usada pela recuperação automática para detectar VMs com falha.

- Regras de firewall: com as regras de firewall doGoogle Cloud , é possível permitir ou negar tráfego para suas VMs.

- Grupo gerenciado de instâncias: um grupo de VMs que executam o mesmo serviço da Web de demonstração.

- Modelo de instância: um modelo usado para criar cada VM no grupo de instâncias.

Como a verificação de integridade sonda o serviço da Web de demonstração

Uma verificação de integridade envia solicitações de sondagem para uma VM usando um protocolo especificado, como HTTP(S), SSL ou TCP. Para mais informações, veja como as verificações de integridade funcionam e as categorias, protocolos e portas da verificação de integridade.

A verificação de integridade neste tutorial é HTTP. Ela faz uma sondagem no caminho HTTP /health na porta 80. Para esse tipo de verificação, o pedido de análise só será aprovado se o caminho retornar uma resposta HTTP 200 (OK). Para este tutorial, o servidor da Web de demonstração configura o caminho /health para retornar uma resposta HTTP 200 (OK) quando estiver íntegro ou uma resposta HTTP 500 (Internal Server Error) quando não estiver.

Para mais informações, consulte os critérios de sucesso para HTTP, HTTPS e HTTP/2.

Criar a verificação de integridade

Para configurar a recuperação automática, crie uma verificação de integridade personalizada e configure o firewall da rede para permitir sondagens.

Neste tutorial, você vai criar uma verificação de integridade regional. Para recuperação automática, use uma verificação de integridade regional ou global. As verificações de integridade regionais reduzem as dependências entre regiões e ajudam a conseguir a residência dos dados. As verificações de integridade globais são convenientes quando você quer usar a mesma verificação de integridade para MIGs em várias regiões.

Console

Criar uma verificação de integridade.

No console Google Cloud , acesse a página Criar verificação de integridade.

No campo Nome, use

autohealer-check.Defina o Escopo como

Regional.No menu suspenso Região, selecione

europe-west1.Em Protocolo, selecione

HTTP.Defina Caminho da solicitação como

/health. Isso indica qual caminho HTTP a verificação de integridade usa. Para este tutorial, o servidor da Web de demonstração configura o caminho/healthpara retornar uma respostaHTTP 200 (OK)quando estiver íntegro ou uma respostaHTTP 500 (Internal Server Error)quando não estiver.Defina os Critérios de integridade:

- Defina o Intervalo de verificação como

10. Isso define o período entre o início de uma sondagem e o início da próxima. - Defina o Tempo limite como

5. Isso define o tempo que oGoogle Cloud aguardará a resposta de uma sondagem. O valor precisa ser menor ou igual ao intervalo de verificação. - Defina Limite íntegro como

2. Isso define o número de sondagens seguidas que precisam ser bem-sucedidas para que a VM seja considerada íntegra. - Defina o Limite não íntegro como

3. Isso define o número de falhas seguidas em sondagens para que a VM seja considerada não íntegra.

- Defina o Intervalo de verificação como

Mantenha os valores padrão das outras opções.

Clique em Criar na parte inferior.

Crie uma regra de firewall para permitir que sondagens de verificação de integridade façam solicitações HTTP.

No console do Google Cloud , acesse a página Criar regra de firewall.

Em Nome, insira

default-allow-http-health-check.Em Rede, selecione

default.Em Destinos, selecione

All instances in the network.Em Filtro de origem, selecione

IPv4 ranges.Em Intervalos IPv4 de origem, insira

130.211.0.0/22, 35.191.0.0/16.Em Protocolos e portas, selecione TCP e insira

80.Mantenha os valores padrão das outras opções.

Clique em Criar.

gcloud

Crie uma verificação de integridade usando o comando

health-checks create http.gcloud compute health-checks create http autohealer-check \ --region europe-west1 \ --check-interval 10 \ --timeout 5 \ --healthy-threshold 2 \ --unhealthy-threshold 3 \ --request-path "/health"check-intervaldefine o período entre o início de uma sondagem e o início da próxima.timeoutdefine o tempo que Google Cloud aguarda a resposta de uma sondagem. O valor precisa ser menor ou igual ao intervalo de verificação.healthy-thresholddefine o número de sondagens seguidas que precisam ser bem-sucedidas para que a VM seja considerada íntegra.unhealthy-thresholddefine o número de falhas seguidas em sondagens para que a VM seja considerada não íntegra.request-pathindica qual caminho HTTP a verificação de integridade usa. Para este tutorial, o servidor da Web de demonstração configura o caminho/healthpara retornar uma respostaHTTP 200 (OK)quando estiver íntegro ou uma respostaHTTP 500 (Internal Server Error)quando não estiver.

Crie uma regra de firewall para permitir que sondagens de verificação de integridade façam solicitações HTTP.

gcloud compute firewall-rules create default-allow-http-health-check \ --network default \ --allow tcp:80 \ --source-ranges 130.211.0.0/22,35.191.0.0/16

O que constitui uma boa verificação de integridade de recuperação automática

As verificações de integridade usadas para recuperação automática precisam ser conservadoras, de modo que não excluam e recriem preventivamente suas instâncias. Quando uma verificação de integridade é muito agressiva, o recuperador automático pode confundir instâncias ocupadas com instâncias com falhas e reiniciá-las desnecessariamente, reduzindo a disponibilidade.

unhealthy-thresholdprecisa ser maior que1. O ideal é definir esse valor como3ou mais. Isso protege contra falhas raras, como a perda de pacotes de rede.healthy-threshold: o valor2é suficiente para a maioria dos apps.timeout: defina esse valor de tempo com um número alto (cinco vezes ou mais além do tempo de resposta esperado). Isso protege contra atrasos inesperados, como instâncias ocupadas ou uma conexão de rede lenta.check-interval: esse valor precisa ser entre um segundo e duas vezes o tempo limite (nem muito longo nem muito curto). Quando o valor é muito longo, uma instância com falha não é detectada a tempo. Quando o valor é curto demais, as instâncias e a rede poderão ficar ocupadas devido ao alto número de sondagens da verificação de integridade que são enviadas por segundo.

Configurar o serviço da Web

Neste tutorial, é usado um aplicativo da Web armazenado no GitHub. Para saber mais sobre como o app foi implementado, consulte o repositório GoogleCloudPlatform/python-docs-samples no GitHub.

Para configurar o serviço da Web de demonstração, crie um modelo de instância que o execute na inicialização. Em seguida, use esse modelo para implantar um grupo de instâncias gerenciadas e ativar a recuperação automática.

Console

Crie um modelo de instância. Inclua um script de inicialização que execute o servidor da Web de demonstração.

No console do Google Cloud , acesse a página Criar modelo de instância.

Defina o Nome como

webserver-template.Na seção Local, no menu suspenso Região, selecione europe-west1.

Na seção Configuração da máquina, no menu suspenso Tipo de máquina, selecione e2-medium.

Na seção Firewall, marque a caixa de seleção Permitir tráfego HTTP.

Abra a seção Opções avançadas para conferir as configurações avançadas. Várias subseções aparecem.

Na seção Gerenciamento, localize Automação e insira o seguinte script de inicialização:

apt-get update apt-get -y install git python3-pip python3-venv git clone https://github.com/GoogleCloudPlatform/python-docs-samples.git python3 -m venv venv ./venv/bin/pip3 install -Ur ./python-docs-samples/compute/managed-instances/demo/requirements.txt ./venv/bin/pip3 install gunicorn ./venv/bin/gunicorn --bind 0.0.0.0:80 app:app --daemon --chdir ./python-docs-samples/compute/managed-instances/demo

Mantenha os valores padrão das outras opções.

Clique em Criar.

Implante o servidor da web como um grupo de instâncias gerenciadas.

No console do Google Cloud , acesse a página Criar grupo de instâncias.

Defina o Nome como

webserver-group.Em Modelo de instância, selecione

webserver-template.Em Região, selecione

europe-west1.Em Zona, selecione

europe-west1-b.Na seção Escalonamento automático, em Modo de escalonamento automático, selecione Desativado: não fazer escalonamento automático.

Role a tela de volta até o campo Número de instâncias e defina como

3.Na seção Recuperação automática, faça o seguinte:

- No menu suspenso Verificação de integridade, selecione

autohealer-check. Defina Atraso inicial como

300.

- No menu suspenso Verificação de integridade, selecione

Mantenha os valores padrão das outras opções.

Clique em Criar.

Crie uma regra de firewall que permita solicitações HTTP para os servidores da Web.

No console do Google Cloud , acesse a página Criar regra de firewall.

Em Nome, insira

default-allow-http.Em Rede, selecione

default.Em Destinos, selecione

Specified target tags.Em Tags de destino, insira

http-server.Em Filtro de origem, selecione

IPv4 ranges.Em Intervalos IPv4 de origem, insira

0.0.0.0/0para permitir o acesso a todos os endereços IP.Em Protocolos e portas, selecione TCP e insira

80.Mantenha os valores padrão das outras opções.

Clique em Criar.

gcloud

Crie um modelo de instância. Inclua um script de inicialização que execute o servidor da Web de demonstração.

gcloud compute instance-templates create webserver-template \ --instance-template-region europe-west1 \ --machine-type e2-medium \ --tags http-server \ --metadata startup-script=' apt-get update apt-get -y install git python3-pip python3-venv git clone https://github.com/GoogleCloudPlatform/python-docs-samples.git python3 -m venv venv ./venv/bin/pip3 install -Ur ./python-docs-samples/compute/managed-instances/demo/requirements.txt ./venv/bin/pip3 install gunicorn ./venv/bin/gunicorn --bind 0.0.0.0:80 app:app --daemon --chdir ./python-docs-samples/compute/managed-instances/demo'criar um grupo gerenciado de instâncias.

gcloud compute instance-groups managed create webserver-group \ --zone europe-west1-b \ --template projects/PROJECT_ID/regions/europe-west1/instanceTemplates/webserver-template \ --size 3 \ --health-check projects/PROJECT_ID/regions/europe-west1/healthChecks/autohealer-check \ --initial-delay 300Crie uma regra de firewall que permita solicitações HTTP para os servidores da Web.

gcloud compute firewall-rules create default-allow-http \ --network default \ --allow tcp:80 \ --target-tags http-server

Aguarde alguns minutos para que o grupo gerenciado de instâncias crie e verifique as VMs.

Simular falhas na verificação de integridade

Para simular falhas na verificação de integridade, o servidor da Web de demonstração oferece algumas maneiras de forçar um problema.

Console

Navegue até uma VM do servidor da Web.

No console do Google Cloud , acesse a página Instâncias de VM.

Para qualquer VM

webserver-group, na coluna IP externo, clique no endereço IP. Uma nova guia será aberta no navegador da Web. Se a solicitação atingir o tempo limite ou a página da Web não estiver disponível, aguarde um minuto para que o servidor termine a configuração e tente novamente.

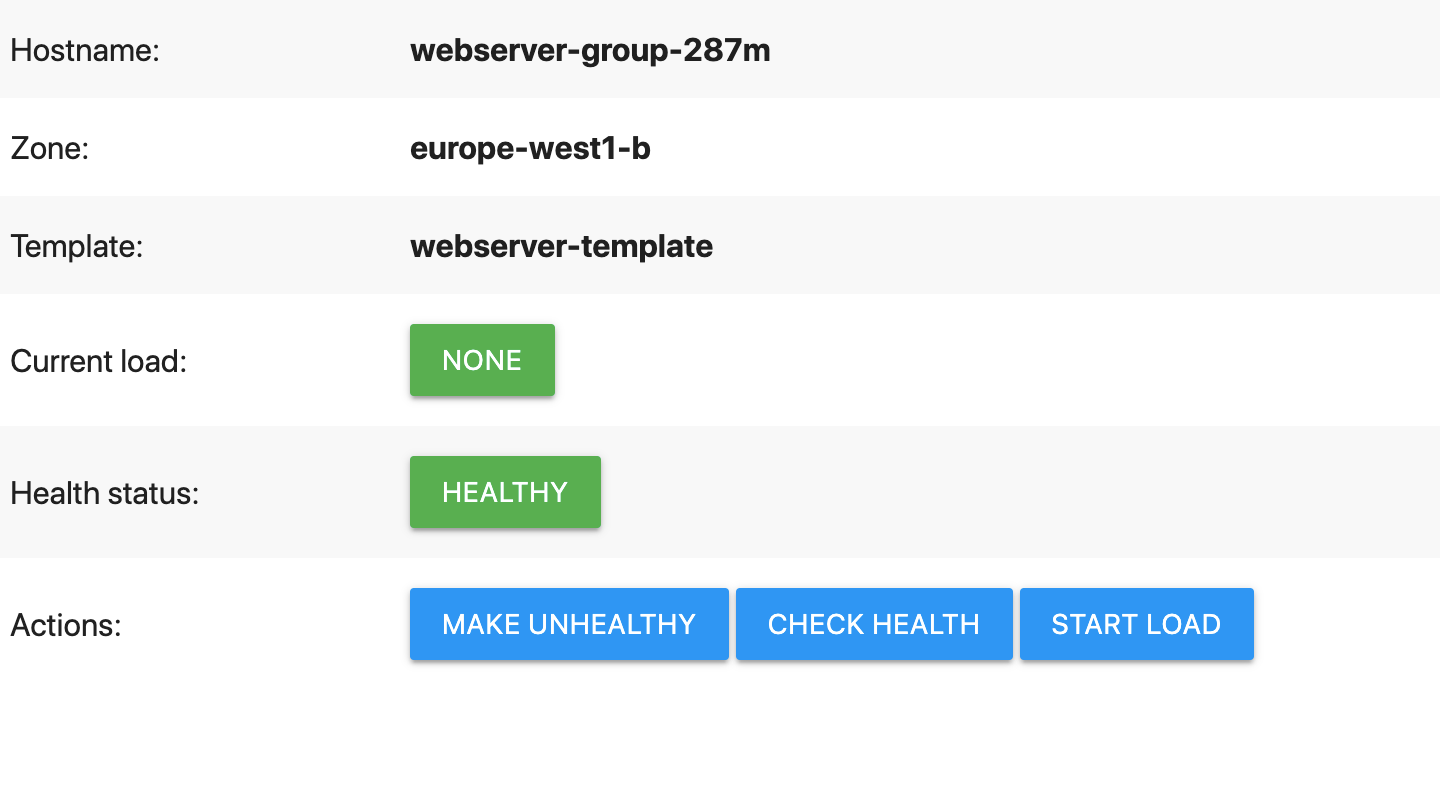

Será exibida uma página semelhante à seguinte:

Na página da demonstração, clique em Tornar não íntegra.

Isso faz com que o servidor da Web falhe na verificação de integridade. Especificamente, o servidor faz com que o caminho

/healthretorne um erroHTTP 500 (Internal Server Error). É possível verificar isso por conta própria clicando rapidamente no botão Verificar integridade. Ele vai parar de funcionar depois que a recuperação automática começar a reinicializar a VM.Espere a recuperação automática agir.

No console do Google Cloud , acesse a página Instâncias de VM.

Aguarde a mudança no status da VM do servidor da Web. O sinal de verificação verde ao lado do nome da VM muda para um quadrado cinza, indicando que a recuperação automática começou a reinicializar a VM não íntegra.

Clique em Atualizar na parte superior da página periodicamente para ver o status mais recente.

O processo de recuperação automática é concluído quando o quadrado cinza volta a ser a marca de seleção verde, indicando que a VM está íntegra novamente.

gcloud

Monitore o status do grupo gerenciado de instâncias. Quando terminar, pare de pressionar

Ctrl+C.while : ; do gcloud compute instance-groups managed list-instances webserver-group \ --zone europe-west1-b sleep 5 # Wait for 5 seconds done

NAME: webserver-group-0zx6 ZONE: europe-west1-b STATUS: RUNNING HEALTH_STATE: HEALTHY ACTION: NONE INSTANCE_TEMPLATE: webserver-template VERSION_NAME: LAST_ERROR: NAME: webserver-group-4qbx ZONE: europe-west1-b STATUS: RUNNING HEALTH_STATE: HEALTHY ACTION: NONE INSTANCE_TEMPLATE: webserver-template VERSION_NAME: LAST_ERROR: NAME: webserver-group-m5v5 ZONE: europe-west1-b STATUS: RUNNING HEALTH_STATE: HEALTHY ACTION: NONE INSTANCE_TEMPLATE: webserver-template VERSION_NAME: LAST_ERROR:

Todas as VMs no grupo precisam mostrar

STATUS: RUNNINGeACTION: NONE. Caso contrário, aguarde alguns minutos para que as VMs terminem a configuração e tente de novo.Abra uma nova sessão do Cloud Shell com a Google Cloud CLI instalada.

Consiga o endereço de uma VM do servidor da Web.

gcloud compute instances list --filter webserver-group

Na coluna

EXTERNAL_IP, copie o endereço IP de qualquer VM do servidor da Web e salve-o como uma variável bash local.export IP_ADDRESS=EXTERNAL_IP_ADDRESS

Verifique se o servidor da Web concluiu a configuração. O servidor responde com

HTTP 200 OK.curl --head $IP_ADDRESS/health

HTTP/1.1 200 OK Server: gunicorn ...

Se você receber um erro

Connection refused, espere um minuto para que o servidor termine a configuração e tente novamente.Torne o servidor da Web não íntegro.

curl $IP_ADDRESS/makeUnhealthy > /dev/null

Isso faz com que o servidor da Web falhe na verificação de integridade. Especificamente, o servidor faz com que o caminho

/healthretorne um erroHTTP 500 INTERNAL SERVER ERROR. É possível verificar por conta própria fazendo uma solicitação rápida para/health. Ele parará de funcionar depois que a recuperação automática começar a reinicializar a VM.curl --head $IP_ADDRESS/health

HTTP/1.1 500 INTERNAL SERVER ERROR Server: gunicorn ...

Retorne à sua primeira sessão do shell para monitorar o grupo gerenciado de instâncias e aguarde a ação da recuperação automática.

Quando o processo de recuperação automática tiver iniciado, as colunas

STATUSeACTIONserão atualizadas, indicando que a reinicialização da VM não íntegra está em curso.NAME: webserver-group-0zx6 ZONE: europe-west1-b STATUS: STOPPING HEALTH_STATE: UNHEALTHY ACTION: RECREATING INSTANCE_TEMPLATE: webserver-template VERSION_NAME: LAST_ERROR: ...

O processo de recuperação automática termina quando a VM mostra novamente o

STATUSdeRUNNINGe aACTIONdeNONE, indicando que a VM foi reiniciada com êxito.NAME: webserver-group-0zx6 ZONE: europe-west1-b STATUS: RUNNING HEALTH_STATE: HEALTHY ACTION: NONE INSTANCE_TEMPLATE: webserver-template VERSION_NAME: LAST_ERROR: ...

Quando terminar de monitorar o grupo gerenciado de instâncias, pressione

Ctrl+Cpara parar.

Sinta-se à vontade para repetir este exercício. Veja algumas ideias:

O que acontece se você transformar todas as VMs em não íntegras de uma só vez? Para mais informações sobre o comportamento da recuperação automática durante falhas simultâneas, consulte Comportamento da recuperação automática.

É possível atualizar a configuração da verificação de integridade para recuperar VMs o mais rápido possível? Na prática, você precisa definir os parâmetros da verificação de integridade para usar valores conservadores, conforme explicado neste tutorial. Caso contrário, as VMs correm o risco de serem excluídas e reiniciadas por engano, mesmo que não haja um problema real.

O grupo gerenciado de instâncias tem uma configuração

initial delay. É possível determinar o atraso mínimo necessário para este servidor da Web de demonstração? Na prática, você precisa definir o atraso de modo que seja um pouco mais longo (entre 10-20%) do que o tempo que leva para uma VM ser inicializada e começar a atender às solicitações do aplicativo. Caso contrário, a VM pode ficar presa em um ciclo de repetição de recuperação automática.

Ver o histórico de recuperação automática (opcional)

Para ver o histórico de operações da recuperação automática, use o seguinte comando gcloud:

gcloud compute operations list --filter='operationType~compute.instances.repair.*'

Para mais informações, consulte Como ver o histórico de operações da recuperação automática.