调查资产

如需使用资产视图在 Google Security Operations 中调查资产,请执行以下操作:

输入您要调查的资产的主机名、客户端 IP 地址或 MAC 地址:

- 主机名:简写(例如

mattu)或完全限定(例如mattu.ads.altostrat.com)。 - 内部 IP 地址:客户端的内部 IP 地址(例如

10.120.89.92)。支持 IPv4 和 IPv6。 - MAC 地址:企业内任何设备的 MAC 地址(例如,

00:53:00:4a:56:07)。

- 主机名:简写(例如

输入资产的时间戳(默认为当前世界协调时间 (UTC) 时间和日期)。

点击搜索。

“资产”视图

资产视图提供有关您环境中的资产的事件和详细信息,以便您获得深入分析。资源视图中的默认设置可能会因使用情境而异。例如,当您从特定提醒中打开资产视图时,系统只会显示与该提醒相关的信息。

您可以调整资产视图以隐藏良性活动并帮助突出显示与调查相关的数据。以下说明引用了资产视图中的界面元素。

TIMELINE 边栏列表

当您搜索资产时,Activity 返回的默认时间范围为 2 小时。 将鼠标悬停在标题类别行上,可以看到每列的排序控件,让您能够根据类别的字母顺序或时间进行排序。 使用时间滑块或在滚动条悬停在普及率图表上时滚动鼠标滚轮,以调整时间范围。另请参阅时间滑块和普及率图表。

DOMAINS 边栏列表

此列表用于查看指定时间窗口内每个不同网域的第一次查询,这有助于隐藏由频繁连接到网域的资产造成的噪声。

时间滑块

通过时间滑块,可调整检查中的时间段。您可以调整滑块以查看事件在一分钟到一天之间的变化(也可以通过将鼠标悬停在普及率图表上并滚动鼠标滚轮来调整此值)。

资产信息部分

本部分提供有关资产的其他信息,包括在指定时间段内与给定主机名关联的客户端 IP 和 MAC 地址。它还会提供以下方面的信息:首次在您的企业中观察到资产的时间,以及上次收集数据的时间。

普及率图表

普及率图表显示了企业中最近连接到所显示网域的资产的最大数量。大灰色圆圈表示首次连接到网域。灰色小圆圈表示后续与同一网域的连接。不常访问的网域会位于图表的底部,而不常访问的网域会位于顶部。图表上显示的红色三角形与普及率图表下方指定时间的安全提醒相关联。

资产数据洞察块

资产数据洞察块规则会突出显示您可能想要进一步调查的网域和提醒。它们提供了有关可能触发提醒的其他上下文,并帮助您确定设备是否被破解。 资产数据洞察块反映了显示的事件,因其威胁相关性而有所不同。

转发的提醒块

来自现有安全基础架构的提醒。这些提醒在 Google SecOps 中标有红色三角形,可能需要进一步调查。

新注册的网域块

- 利用 WHOIS 注册元数据来确定资产查询的网域是最近注册(从搜索时间窗口开始的过去 30 天)中。

- 最近注册的网域通常具有较高的威胁相关性,因为它们可能已被明确创建以避免现有的安全过滤器。在当前视图的时间戳中显示完全限定域名 (FQDN)。例如:

- John 的资产于 2018 年 5 月 29 日连接到 bar.example.com

- example.com 是在 2018 年 5 月 4 日注册的

- 在 2018 年 5 月 29 日调查 John 的资产时,bar.example.com 会显示为新注册的域名。

企业新网域块

- 检查您公司的 DNS 数据,以确定资产是否查询了公司从未有人访问过的网域。例如:

- Jane 的资产于 2018 年 5 月 25 日连接到 bad.altostrat.com。

- 其他一些资产也在 2018 年 5 月 10 日访问过 phishing.altostrat.com,但是在 2018 年 5 月 10 日之前,您的 altostrat.com 或其任何子网域没有其他活动。

- 在 2018 年 5 月 25 日调查 Jane 的资产时,bad.altostrat.com 显示在企业新网域数据洞察块下。

低普及率网域块

- 由特定资产查询且具有低普及率的网域的摘要。

- 完全限定域名的数据洞察基于其顶级专用网域 (TPD) 的普及率,其中普及率小于或等于 10。TPD 会考虑公共后缀列表{target="console"}。例如:

- Mike 的资产于 2018 年 5 月 26 日连接了 test.sandbox.altostrat.com。

- 由于 sandbox.altostrat.com 的普及率为 5,因此 test.sandbox.altostrat.com 显示在低普及率网域数据洞察块下。

ET 情报代表名单块

- Proofpoint, Inc.{target="console"} 发布了由可疑 IP 地址和网域组成的新兴威胁 (ET) 情报代表名单。

- 网域与当前时间范围内的 asset-to-indicator 列表相匹配。

US DHS AIS 块

- 美国 (US) 美国国民安全部 (DHS) 自动指示共享系统 (AIS)。

- 由 DHS 编译的网络威胁指标,包括恶意 IP 地址和网上诱骗电子邮件的发件人地址。

提醒

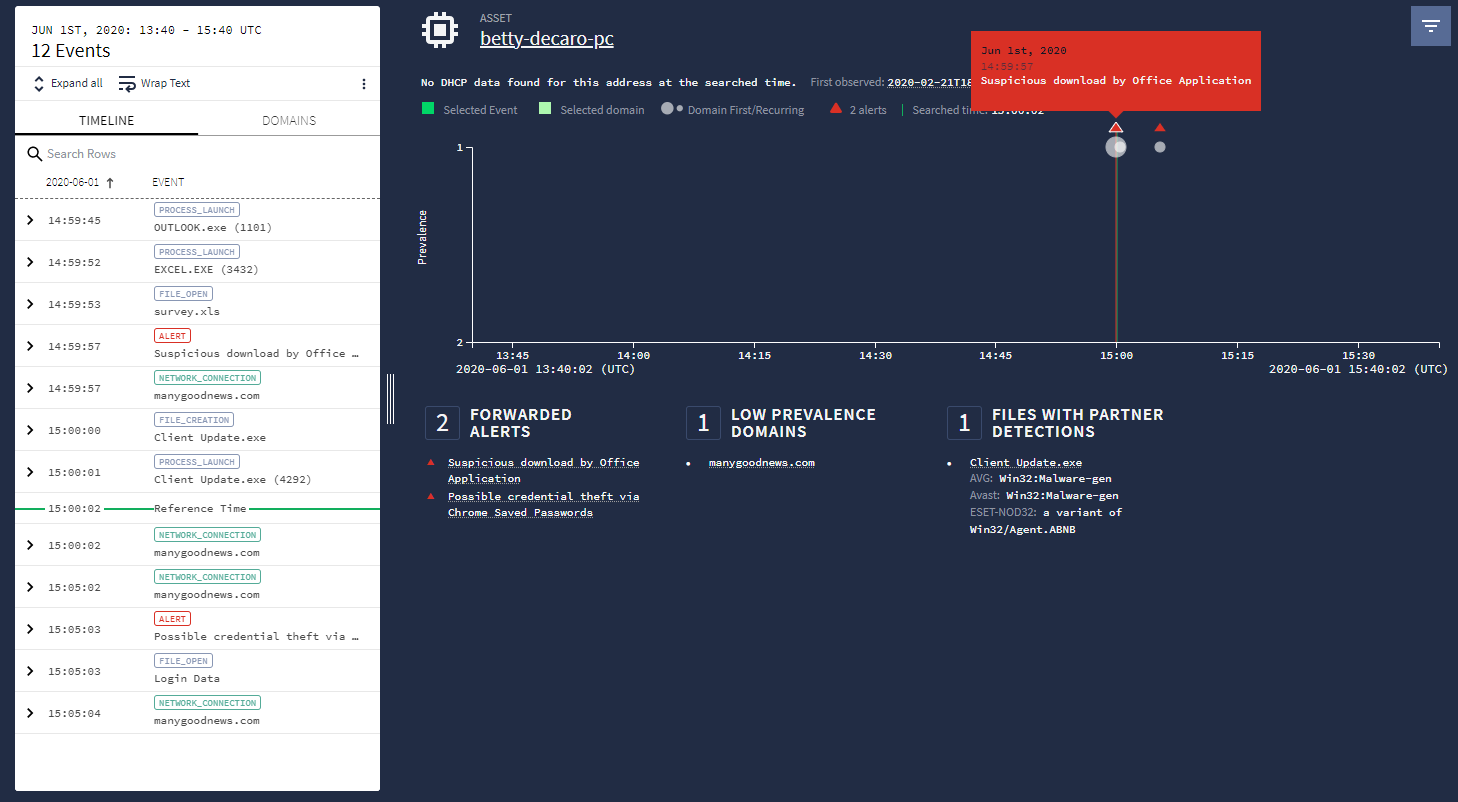

下图显示了与调查中的资产相关的第三方提醒。这些提醒可能来自热门安全产品(例如防病毒软件、入侵检测系统和硬件防火墙)。可在您调查资产时提供额外的背景信息。

“资产”视图中的提醒

“资产”视图中的提醒

过滤数据

您可以使用默认过滤或程序化过滤来过滤数据。

默认过滤

默认情况下,资产视图的时间段设置为 2 小时。如果某项资产涉及某项提醒调查,并且您从该提醒调查中查看该资产,“资产”视图会自动过滤,仅显示适用于该调查的事件。

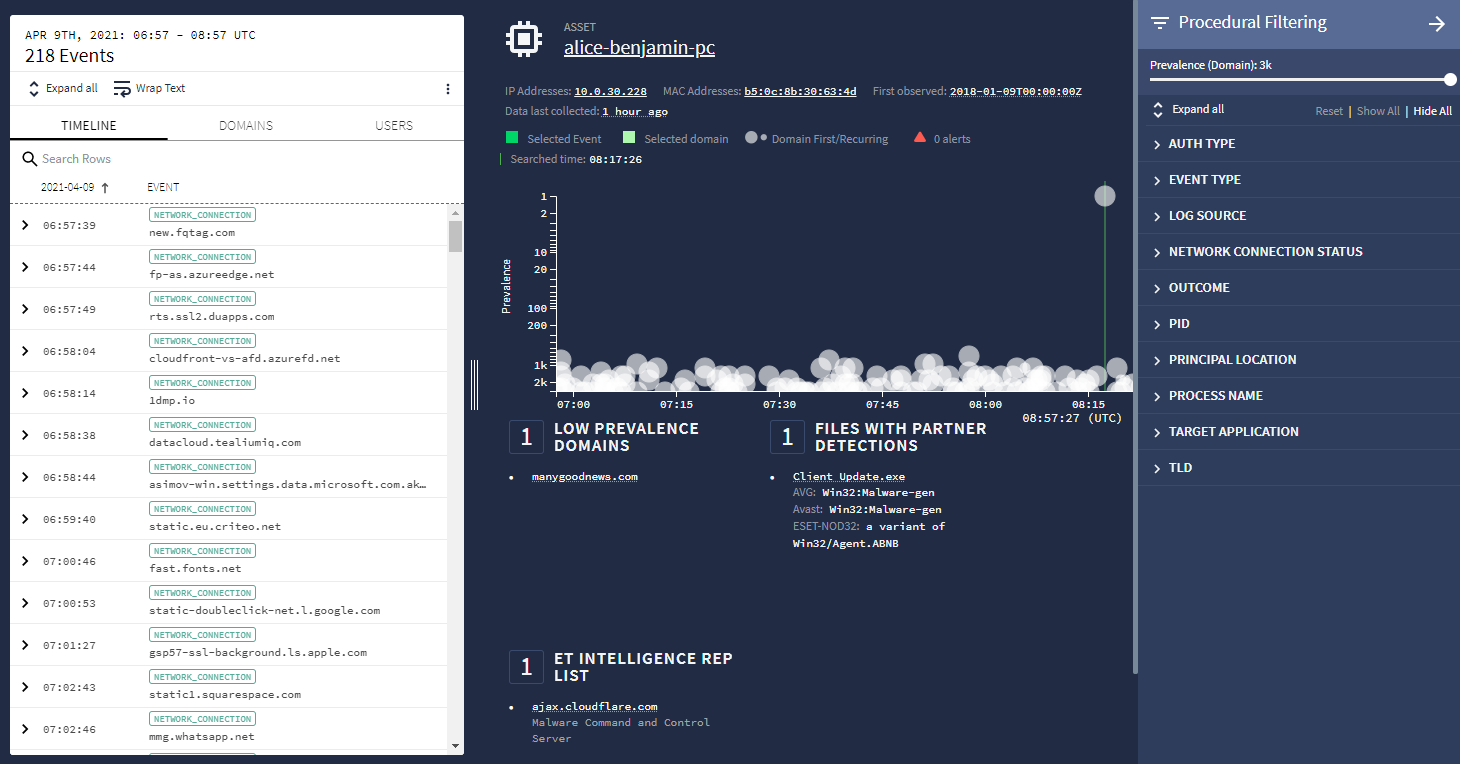

过程过滤

在过程过滤中,您可以按事件类型、日志源、身份验证类型、网络连接状态和 PID 等字段进行过滤。您可以调整调查的时间段和流行度图表设置。通过普及率图表,您可以更轻松地识别网域连接和登录事件等事件中的离群点。

如需打开过程过滤菜单,请点击 Google SecOps 界面右上角的 ![]() 图标。

图标。

“过程过滤”菜单

“过程过滤”菜单

如下图所示,过程过滤菜单可让您进一步过滤与资产相关的信息,包括:

- 普及率

- 事件类型

- 日志源

- 网络连接状态

- 顶级域名 (TLD)

普及率衡量企业在过去 7 天内与特定网域相关联的资产数量。更多连接到某个网域的资产意味着该网域在您的企业中的应用更加普遍。高普及率网域(例如 google.com)不太可能需要调查。

您可以使用普及率滑块过滤掉高普及率网域,并专注于在企业中访问的资产较少的网域。最低普及率值为 1,这意味着您可以重点关注与企业中的单个资产相关联的网域。最大值取决于您企业中拥有的资产数量。

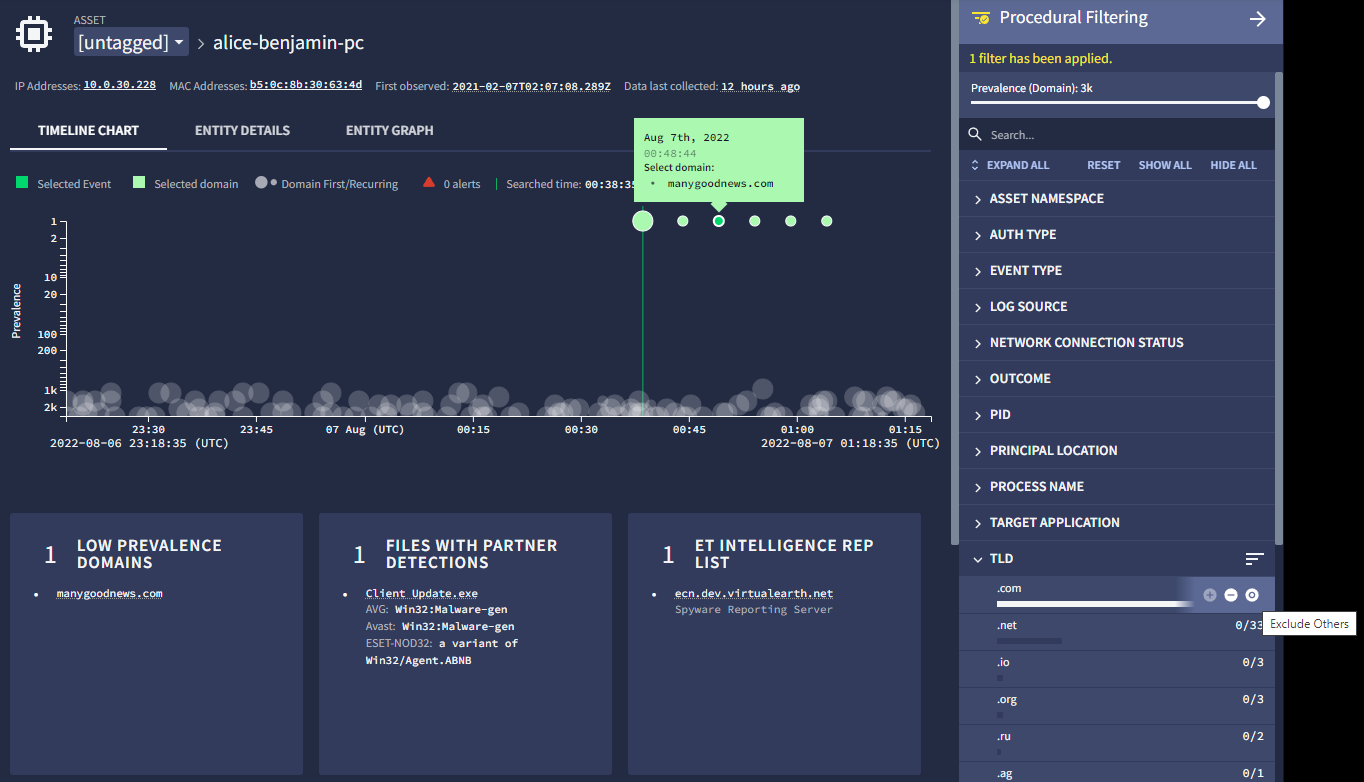

将鼠标悬停在某项内容上,系统会显示控件,供您包含、排除或查看与该项相关的数据。如下图所示,您可以通过点击 O 图标,将控件设置为仅查看顶级域名 (TLD)。

针对单个 TLD 的过程过滤。

针对单个 TLD 的过程过滤。

“企业数据洞察”视图中也提供了“过程过滤”菜单。

在时间轴中查看安全供应商数据

在“资产”视图中,您可以使用程序化过滤条件,查看特定安全供应商针对资产的事件。例如,您可以使用“日志源”过滤器以关注安全供应商(如 Tanium)的事件。

然后,您可以从时间线边栏查看 Tanium 事件。

如需了解如何创建资源命名空间,请参阅资源命名空间一文。

注意事项

素材资源视图具有以下限制:

- 此视图中最多只能显示 10 万个事件。

- 您只能过滤此视图中显示的事件。

- 此视图中仅填充了 DNS、EDR、Webproxy、提醒和用户事件类型。此视图中填充的“首次发现”和“上次发现”信息也仅限于这些事件类型。

- 通用事件不会显示在任何精选视图中。它们仅显示在原始日志和 UDM 搜索结果中。

需要更多帮助?从社区成员和 Google SecOps 专业人士那里获得解答。