Connettersi ad Amazon S3

In qualità di amministratore BigQuery, puoi creare una connessione per consentire agli analisti dei dati di accedere ai dati archiviati nei bucket Amazon Simple Storage Service (Amazon S3).

BigQuery Omni accede ai dati Amazon S3 tramite le connessioni. Ogni connessione ha il suo utente Amazon Web Services (AWS) Identity and Access Management (IAM) univoco. Concedi le autorizzazioni agli utenti tramite i ruoli AWS IAM. I criteri all'interno dei ruoli AWS IAM determinano a quali dati BigQuery può accedere per ogni connessione.

Le connessioni sono necessarie per interrogare i dati di Amazon S3 e esportare i risultati delle query da BigQuery al tuo bucket Amazon S3.

Prima di iniziare

Assicurati di aver creato le seguenti risorse:

- Un progettoGoogle Cloud con l'API BigQuery Connection abilitata.

- Se utilizzi il modello di determinazione dei prezzi basato sulla capacità, assicurati di aver attivato l'API BigQuery Reservation per il tuo progetto. Per informazioni sui prezzi, consulta la pagina Prezzi di BigQuery Omni.

- Un account AWS con autorizzazioni per modificare i criteri IAM in AWS.

Ruoli obbligatori

Per ottenere le autorizzazioni necessarie

per creare una connessione per accedere ai dati Amazon S3,

chiedi all'amministratore di concederti

il ruolo IAM BigQuery Connection Admin (roles/bigquery.connectionAdmin) nel progetto.

Per saperne di più sulla concessione dei ruoli, consulta Gestisci l'accesso a progetti, cartelle e organizzazioni.

Potresti anche riuscire a ottenere le autorizzazioni richieste tramite i ruoli personalizzati o altri ruoli predefiniti.

Crea un criterio AWS IAM per BigQuery

Assicurati di seguire le best practice per la sicurezza di Amazon S3. Ti consigliamo di procedere come segue:

- Configura una policy AWS che impedisca l'accesso al tuo bucket Amazon S3 tramite HTTP.

- Configura una policy AWS che impedisca l'accesso pubblico al tuo bucket Amazon S3.

- Utilizza la crittografia lato server di Amazon S3.

- Limita le autorizzazioni concesse all'Account Google al minimo richiesto.

- Configura CloudTrail e attiva gli eventi di dati Amazon S3.

Per creare una policy IAM AWS, utilizza la console AWS o Terraform:

Console AWS

Vai alla console AWS IAM. Assicurati di trovarti nell'account proprietario del bucket Amazon S3 a cui vuoi accedere.

Seleziona Norme > Crea norma (si apre in una nuova scheda).

Fai clic su JSON e incolla il seguente codice nell'editor:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::BUCKET_NAME" ] }, { "Effect": "Allow", "Action": [ "s3:GetObject", EXPORT_PERM ], "Resource": [ "arn:aws:s3:::BUCKET_NAME", "arn:aws:s3:::BUCKET_NAME/*" ] } ] }

Sostituisci quanto segue:

BUCKET_NAME: il bucket Amazon S3 a cui vuoi che BigQuery acceda.EXPORT_PERM(facoltativo): autorizzazione aggiuntiva se vuoi esportare i dati in un bucket Amazon S3. Sostituisci con"s3:PutObject"- Per separare controllo dell'accesso all'esportazione, ti consigliamo di creare un'altra connessione con un ruolo IAM AWS separato e concedere al ruolo l'accesso di sola scrittura. Per controllo dell'accesso più granulare, puoi anche limitare l'accesso di un ruolo a un percorso specifico del bucket.

Nel campo Nome, inserisci un nome per la policy, ad esempio

bq_omni_read_only.Fai clic su Crea criterio.

La policy viene creata con un Amazon Resource Name (ARN) nel seguente formato:

arn:aws:iam::AWS_ACCOUNT_ID:policy/POLICY_NAME

Sostituisci quanto segue:

AWS_ACCOUNT_ID: il numero ID dell'utente AWS IAM della connessione.POLICY_NAME: il nome della policy che hai scelto.

AWS CLI

Per creare una policy AWS IAM, utilizza il

comando aws iam create-policy:

aws iam create-policy \ --policy-name POLICY_NAME \ --policy-document '{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::BUCKET_NAME" ] }, { "Effect": "Allow", "Action": [ "s3:GetObject", EXPORT_PERM ], "Resource": [ "arn:aws:s3:::BUCKET_NAME", "arn:aws:s3:::BUCKET_NAME/*" ] } ] }'

Sostituisci quanto segue:

POLICY_NAME: il nome della policy che stai creando.BUCKET_NAME: il bucket Amazon S3 a cui vuoi che BigQuery acceda.EXPORT_PERM(facoltativo): autorizzazione aggiuntiva se vuoi esportare i dati in un bucket Amazon S3. Sostituisci con"s3:PutObject"- Per separare controllo dell'accesso all'esportazione, ti consigliamo di creare un'altra connessione con un ruolo IAM AWS separato e concedere al ruolo l'accesso di sola scrittura. Per controllo dell'accesso più granulare, puoi anche limitare l'accesso di un ruolo a un percorso specifico del bucket.

La policy viene creata con un Amazon Resource Name (ARN) nel seguente formato:

arn:aws:iam::AWS_ACCOUNT_ID:policy/POLICY_NAME

Sostituisci quanto segue:

AWS_ACCOUNT_ID: il numero ID dell'utente AWS IAM della connessione.POLICY_NAME: il nome della policy che hai scelto.

Terraform

Aggiungi quanto segue alla configurazione Terraform per collegare una policy a una risorsa bucket Amazon S3:

resource "aws_iam_policy" "bigquery-omni-connection-policy" { name = "bigquery-omni-connection-policy" policy = <<-EOF { "Version": "2012-10-17", "Statement": [ { "Sid": "BucketLevelAccess", "Effect": "Allow", "Action": ["s3:ListBucket"], "Resource": ["arn:aws:s3:::BUCKET_NAME"] }, { "Sid": "ObjectLevelAccess", "Effect": "Allow", "Action": ["s3:GetObject",EXPORT_PERM], "Resource": [ "arn:aws:s3:::BUCKET_NAME", "arn:aws:s3:::BUCKET_NAME/*" ] } ] } EOF }

Sostituisci quanto segue:

BUCKET_NAME: il bucket Amazon S3 a cui vuoi che BigQuery acceda.EXPORT_PERM(facoltativo): autorizzazione aggiuntiva se vuoi esportare i dati in un bucket Amazon S3. Sostituisci con"s3:PutObject"- Per separare controllo dell'accesso all'esportazione, ti consigliamo di creare un'altra connessione con un ruolo AWS IAM separato e concedere al ruolo l'accesso di sola scrittura. Per un controllo più granulare dell'accesso, puoi anche limitare l'accesso di un ruolo a un percorso specifico del bucket.

Creare un ruolo AWS IAM per BigQuery

Successivamente, crea un ruolo che consenta l'accesso al bucket Amazon S3 da BigQuery. Questo ruolo utilizza il criterio creato nella sezione precedente.

Per creare un ruolo IAM AWS, utilizza la console AWS o Terraform:

Console AWS

Vai alla console AWS IAM. Assicurati di trovarti nell'account proprietario del bucket Amazon S3 a cui vuoi accedere.

Seleziona Ruoli > Crea ruolo.

Per Select type of trusted entity (Seleziona il tipo di entità attendibile), seleziona Web Identity (Identità web).

Per Provider di identità, seleziona Google.

In Segmento di pubblico, inserisci

00000come valore segnaposto. Sostituirai il valore in un secondo momento.Fai clic su Avanti: autorizzazioni.

Per concedere al ruolo l'accesso ai dati Amazon S3, associa una policy IAM al ruolo. Cerca il criterio che hai creato nella sezione precedente e fai clic sul pulsante di attivazione/disattivazione.

Fai clic su Avanti: tag.

Fai clic su Successivo: esamina. Inserisci un nome per il ruolo, ad esempio

BQ_Read_Only.Fai clic su Crea ruolo.

AWS CLI

Utilizza il seguente comando per creare un ruolo IAM e assegnare la policy al ruolo creato:

aws iam create-role \ --role-name bigquery-omni-connection \ --max-session-duration 43200 \ --assume-role-policy-document '{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "00000" } } } ] }'

Terraform

Aggiungi quanto segue alla configurazione Terraform per creare un ruolo IAM e assegnare la policy al ruolo creato:

resource "aws_iam_role" "bigquery-omni-connection-role" { name = "bigquery-omni-connection" max_session_duration = 43200 assume_role_policy = <<-EOF { "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "00000" } } } ] } EOF } resource "aws_iam_role_policy_attachment" "bigquery-omni-connection-role-attach" { role = aws_iam_role.bigquery-omni-connection-role.name policy_arn = aws_iam_policy.bigquery-omni-connection-policy.arn } output "bigquery_omni_role" { value = aws_iam_role.bigquery-omni-connection-role.arn }

Quindi, collega la policy al ruolo:

aws iam attach-role-policy \ --role-name bigquery-omni-connection \ --policy-arn arn:aws:iam::AWS_ACCOUNT_ID:policy/POLICY_NAME

Sostituisci quanto segue:

AWS_ACCOUNT_ID: il numero ID dell'utente AWS IAM della connessione.POLICY_NAME: il nome della policy che hai scelto.

Creare connessioni

Per connetterti al tuo bucket Amazon S3, utilizza la consoleGoogle Cloud , lo strumento a riga di comando bq o la libreria client:

Console

Vai alla pagina BigQuery.

Nel riquadro Explorer, fai clic su Aggiungi dati.

Si apre la finestra di dialogo Aggiungi dati.

Nel riquadro Filtra per, nella sezione Tipo di origine dati, seleziona Archiviazione/Data Lake.

In alternativa, nel campo Cerca origini dati, puoi inserire

awsoAmazon S3.Nella sezione Origini dati in evidenza, fai clic su Amazon S3.

Fai clic sulla scheda della soluzione Amazon S3 Omni: BigQuery Federation.

Nella finestra di dialogo Crea tabella, nel campo ID connessione, seleziona Crea una nuova connessione S3.

Nel riquadro Origine dati esterna, inserisci le seguenti informazioni:

- Per Tipo di connessione, seleziona BigLake su AWS (tramite BigQuery Omni).

- In Connection ID (ID connessione), inserisci un identificatore per la risorsa di connessione. Puoi utilizzare lettere, numeri, trattini e trattini bassi.

- Per Regione, seleziona la località in cui vuoi creare la connessione.

- (Facoltativo) In Nome descrittivo, inserisci un nome intuitivo per

la connessione, ad esempio

My connection resource. Il nome descrittivo può essere qualsiasi valore che ti aiuti a identificare la risorsa di connessione se devi modificarla in un secondo momento. - (Facoltativo) In Descrizione, inserisci una descrizione per questa risorsa di connessione.

- Per ID ruolo AWS, inserisci l'ID ruolo IAM completo che

hai creato in questo formato:

arn:aws:iam::AWS_ACCOUNT_ID:role/ROLE_NAME

Fai clic su Crea connessione.

Fai clic su Vai alla connessione.

Nel riquadro Informazioni sulla connessione, copia l'identità Google BigQuery. Si tratta di un'entità Google specifica per ogni connessione. Esempio:

BigQuery Google identity: IDENTITY_ID

Terraform

resource "google_bigquery_connection" "connection" { connection_id = "bigquery-omni-aws-connection" friendly_name = "bigquery-omni-aws-connection" description = "Created by Terraform" location = "AWS_LOCATION" aws { access_role { # This must be constructed as a string instead of referencing the # AWS resources directly to avoid a resource dependency cycle # in Terraform. iam_role_id = "arn:aws:iam::AWS_ACCOUNT:role/IAM_ROLE_NAME" } } }

Sostituisci quanto segue:

AWS_LOCATION: una posizione Amazon S3 in Google CloudAWS_ACCOUNT: il tuo ID account AWS.IAM_ROLE_NAME: il ruolo che consente l'accesso al bucket Amazon S3 da BigQuery. Utilizza il valore dell'argomentonamedalla risorsaaws_iam_rolein Creare un ruolo AWS IAM per BigQuery.

bq

bq mk --connection --connection_type='AWS' \ --iam_role_id=arn:aws:iam::AWS_ACCOUNT_ID:role/ROLE_NAME \ --location=AWS_LOCATION \ CONNECTION_ID

Sostituisci quanto segue:

AWS_ACCOUNT_ID: il numero ID dell'utente AWS IAM della connessioneROLE_NAME: il nome della policy del ruolo che hai sceltoAWS_LOCATION: una posizione Amazon S3 in Google CloudCONNECTION_ID: l'ID che assegni a questa risorsa di connessione.

La riga di comando mostra il seguente output:

Identity: IDENTITY_ID

L'output contiene quanto segue:

IDENTITY_ID: un'entità Google che Google Cloud controlla che sia specifica per ogni connessione.

Prendi nota del valore di IDENTITY_ID.

Java

Prima di provare questo esempio, segui le istruzioni di configurazione di Java nella guida rapida di BigQuery per l'utilizzo delle librerie client. Per saperne di più, consulta la documentazione di riferimento dell'API BigQuery Java.

Per eseguire l'autenticazione in BigQuery, configura le Credenziali predefinite dell'applicazione. Per saperne di più, vedi Configurare l'autenticazione per le librerie client.

Aggiungere una relazione di fiducia al ruolo AWS

BigQuery Omni fornisce due metodi per accedere in modo sicuro ai dati

da Amazon S3.

Puoi concedere all'account di servizio l'accesso al tuo ruolo AWS oppure, se il tuo account AWS ha un provider di identità personalizzato per accounts.google.com, devi aggiungere l'account di servizio Google Cloud come pubblico al provider: Google Cloud

- Aggiungi il criterio di attendibilità al ruolo AWS.

- Configura un provider di identità AWS personalizzato.

Aggiungere un criterio di attendibilità al ruolo AWS

La relazione di fiducia consente alla connessione di assumere il ruolo e accedere ai dati Amazon S3 come specificato nel criterio dei ruoli.

Per aggiungere una relazione di fiducia, utilizza la console AWS o Terraform:

Console AWS

Vai alla console AWS IAM. Assicurati di trovarti nell'account proprietario del bucket Amazon S3 a cui vuoi accedere.

Seleziona Ruoli.

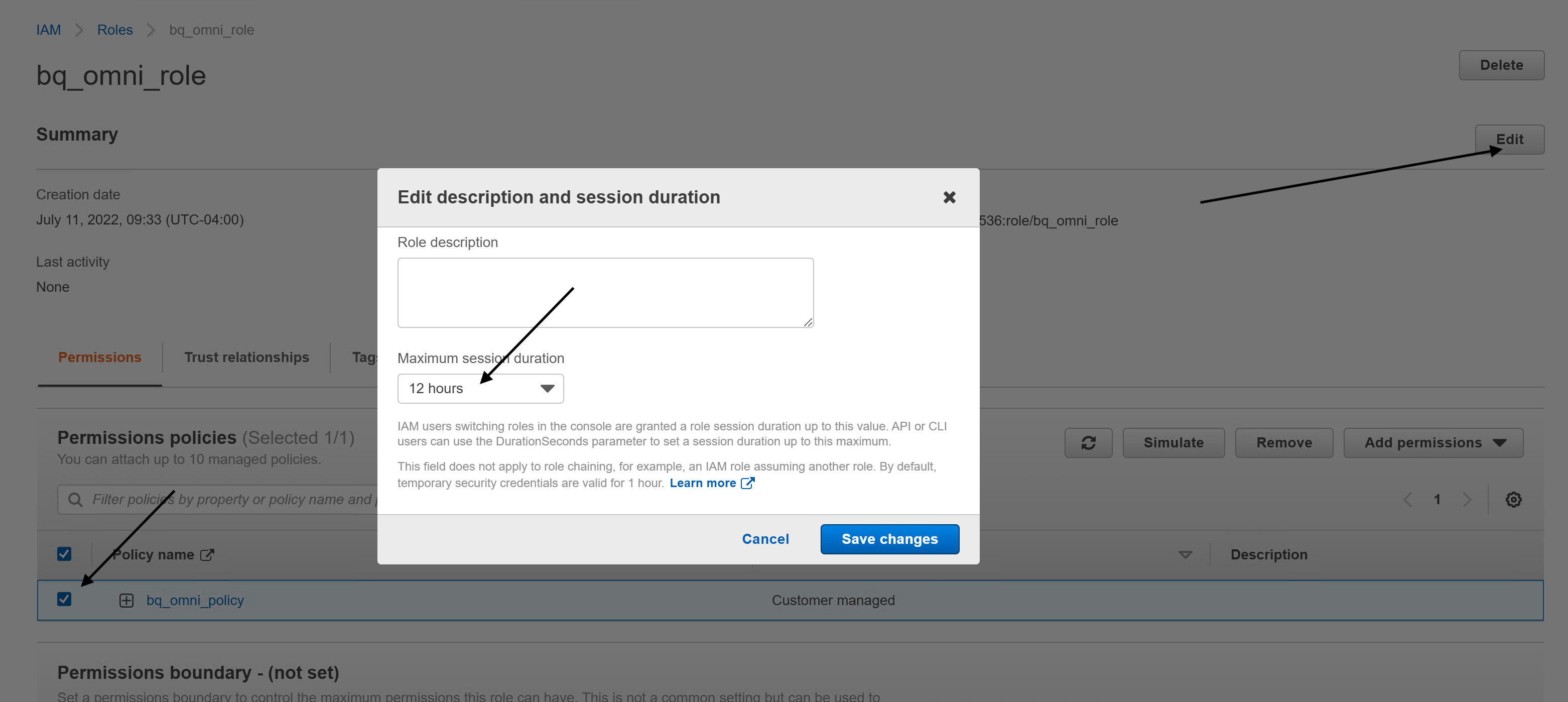

Seleziona il

ROLE_NAMEche hai creato.Fai clic su Modifica e poi procedi nel seguente modo:

Imposta Durata massima della sessione su 12 ore. Poiché ogni query può essere eseguita per un massimo di sei ore, questa durata consente un ulteriore tentativo. L'aumento della durata della sessione oltre le 12 ore non consentirà ulteriori tentativi. Per saperne di più, consulta Limite di tempo di esecuzione di query/query con più istruzioni.

Fai clic su Salva modifiche.

Seleziona Relazioni di trust e fai clic su Modifica relazione di trust. Sostituisci i contenuti delle norme con i seguenti:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "IDENTITY_ID" } } } ] }

Sostituisci

IDENTITY_IDcon il valore Identità Google BigQuery, che puoi trovare nella console Google Cloud per la connessione che hai creato.Fai clic su Aggiorna policy di attendibilità.

AWS CLI

Per creare una relazione di trust con la connessione BigQuery,

utilizza il

comando aws iam update-assume-role-policy:

aws iam update-assume-role-policy \ --role-name bigquery-omni-connection \ --policy-document '{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "IDENTITY_ID" } } } ] }' aws iam update-assume-role-policy \ --role-name bigquery-omni-connection \ --policy-document '{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "IDENTITY_ID" } } } ] }'

Sostituisci quanto segue:

IDENTITY_ID: il valore di identità Google BigQuery, che puoi trovare nella console Google Cloud per la connessione che hai creato.

Terraform

Aggiorna la risorsa aws_iam_role nella configurazione Terraform per aggiungere una

relazione di trust:

resource "aws_iam_role" "bigquery-omni-connection-role" { name = "bigquery-omni-connection" max_session_duration = 43200 assume_role_policy = <<-EOF { "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "accounts.google.com" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "accounts.google.com:sub": "${google_bigquery_connection.connection.aws[0].access_role[0].identity}" } } } ] } EOF }

La connessione è ora pronta per l'uso.

Configura un provider di identità AWS personalizzato

Se il tuo account AWS ha un

provider di identità personalizzato

per accounts.google.com, devi aggiungere IDENTITY_ID

come pubblico al provider. Per farlo:

Vai alla console AWS IAM. Assicurati di trovarti nell'account proprietario del bucket Amazon S3 a cui vuoi accedere.

Vai a IAM > Identity Providers (Provider identità).

Seleziona il provider di identità per accounts.google.com.

Fai clic su Aggiungi segmento di pubblico e aggiungi IDENTITY_ID come segmento di pubblico.

La connessione è ora pronta per l'uso.

Condividere le connessioni con gli utenti

Puoi concedere i seguenti ruoli per consentire agli utenti di eseguire query sui dati e gestire le connessioni:

roles/bigquery.connectionUser: consente agli utenti di utilizzare le connessioni per connettersi a origini dati esterne ed eseguire query.roles/bigquery.connectionAdmin: consente agli utenti di gestire le connessioni.

Per saperne di più sui ruoli e sulle autorizzazioni IAM in BigQuery, consulta Ruoli e autorizzazioni predefiniti.

Seleziona una delle seguenti opzioni:

Console

Vai alla pagina BigQuery.

Le connessioni sono elencate nel progetto, in un gruppo chiamato Connessioni.

Nel riquadro a sinistra, fai clic su Explorer:

Se non vedi il riquadro a sinistra, fai clic su Espandi riquadro a sinistra per aprirlo.

Fai clic sul tuo progetto, poi su Connessioni e seleziona una connessione.

Nel riquadro Dettagli, fai clic su Condividi per condividere una connessione. Quindi:

Nella finestra di dialogo Autorizzazioni di connessione, condividi la connessione con altre entità aggiungendo o modificando le entità.

Fai clic su Salva.

bq

Non puoi condividere una connessione con lo strumento a riga di comando bq. Per condividere una connessione, utilizza la console Google Cloud o il metodo dell'API BigQuery Connections.

API

Utilizza il

metodo projects.locations.connections.setIAM

nella sezione di riferimento dell'API REST BigQuery Connections e

fornisci un'istanza della risorsa policy.

Java

Prima di provare questo esempio, segui le istruzioni di configurazione di Java nella guida rapida di BigQuery per l'utilizzo delle librerie client. Per saperne di più, consulta la documentazione di riferimento dell'API BigQuery Java.

Per eseguire l'autenticazione in BigQuery, configura le Credenziali predefinite dell'applicazione. Per saperne di più, vedi Configurare l'autenticazione per le librerie client.

Passaggi successivi

- Scopri i diversi tipi di connessione.

- Scopri di più sulla gestione delle connessioni.

- Scopri di più su BigQuery Omni.

- Utilizza il lab BigQuery Omni con AWS.

- Scopri di più sulle tabelle BigLake.

- Scopri come interrogare i dati Amazon S3.

- Scopri come esportare i risultati di una query in un bucket Amazon S3.