Algunos productores de servicios de Vertex AI requieren que te conectes a sus servicios a través de interfaces de Private Service Connect. Estos servicios se enumeran en la tabla de métodos de acceso a Vertex AI.

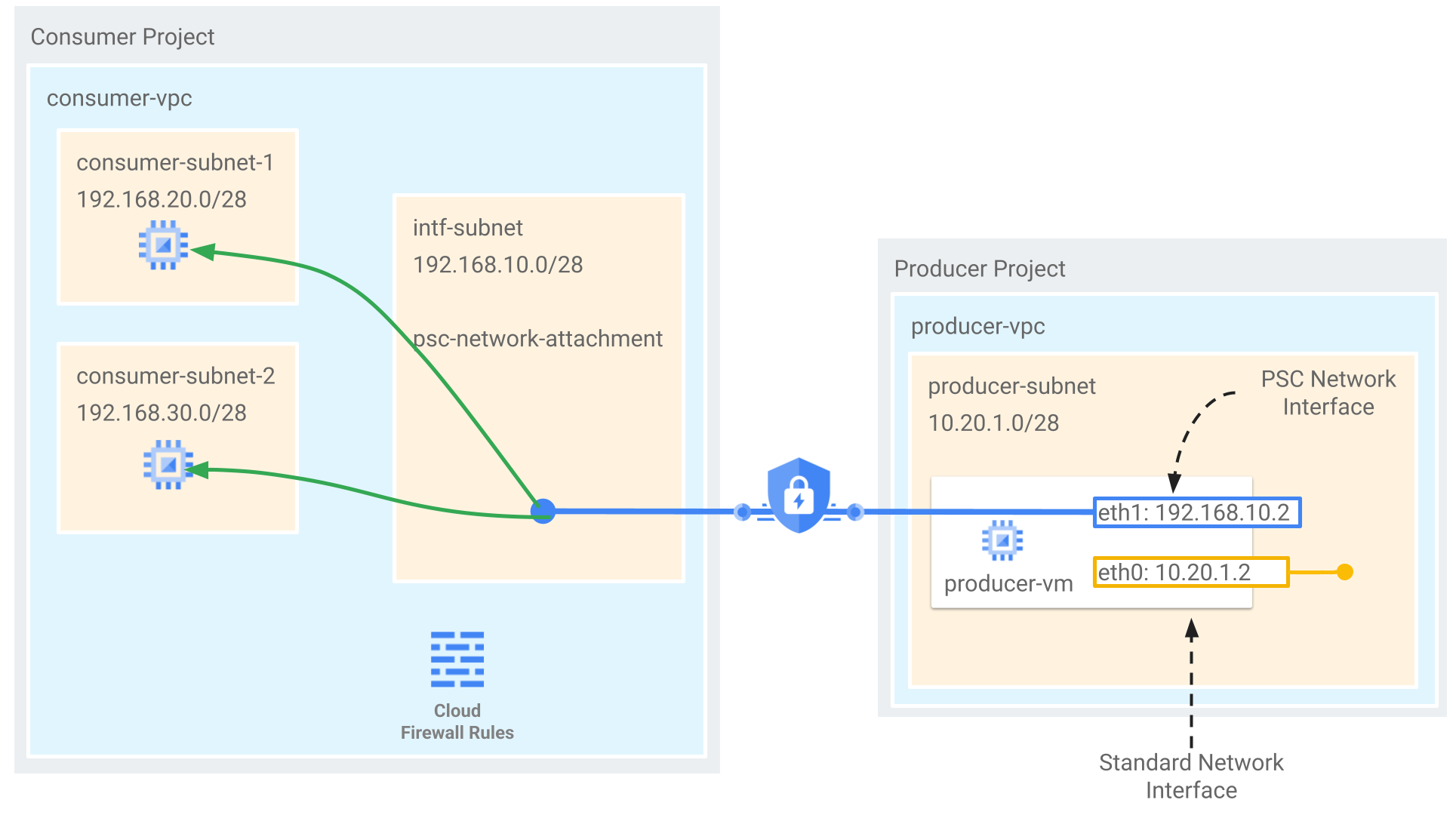

Cuando se crea una interfaz de Private Service Connect, también se crea una instancia de VM con al menos dos interfaces de red. La primera interfaz se conecta a una subred en una red de VPC de productor. La segunda interfaz solicita una conexión a la subred del adjunto de red en una red del consumidor. Si se acepta, a esta interfaz se le asigna una dirección IP interna de la subred del consumidor.

En el lado del productor de servicios de la conexión privada, hay una red de VPC, en la que se aprovisionan los recursos de servicio. Esta red se crea exclusivamente para ti y contiene solo tus recursos. La conectividad entre la red del productor y la del consumidor se establece a través de la interfaz de Private Service Connect.

En el siguiente diagrama, se muestra una arquitectura de Vertex AI Pipelines en la que la API de Vertex AI está habilitada y administrada en la red del consumidor. Los recursos de Vertex AI Pipelines se implementan como una infraestructura como servicio (IaaS) administrada por Google en la red de VPC del productor de servicios. Dado que la interfaz de Private Service Connect se implementa con una dirección IP de la subred del consumidor, la red del productor tiene acceso a las rutas aprendidas del consumidor que pueden abarcar redes de VPC, entornos de varias nubes y redes locales.

Funciones y limitaciones

A continuación, se indican las funciones y limitaciones de las interfaces de Private Service Connect (PSC):

- El consumidor de servicios crea un adjunto de red en su red de VPC, que es un recurso que representa su lado de la conexión privada.

- El productor de servicios crea el recurso administrado con una interfaz de PSC que hace referencia al adjunto de red del consumidor.

- Una vez que el consumidor acepta la conexión, se le asigna a la interfaz de PSC una dirección IP interna de una subred en la red de VPC del consumidor, lo que permite una comunicación segura, privada y bidireccional.

- La subred de la conexión de red admite direcciones RFC 1918 y no RFC 1918, con la excepción de las subredes

100.64.0.0/10y240.0.0.0/4. - Vertex AI solo puede conectarse a rangos de direcciones IP de RFC 1918 que se puedan enrutar desde la red especificada.

- Las interfaces de Private Service Connect no admiten direcciones IP externas.

Vertex AI no puede acceder a una dirección IP pública de uso privado ni a estos rangos que no son RFC 1918:

100.64.0.0/10192.0.0.0/24192.0.2.0/24198.18.0.0/15198.51.100.0/24203.0.113.0/24240.0.0.0/4

Preferencia de conexión de Private Service Connect

Private Service Connect ofrece una preferencia de conexión cuando se implementa un adjunto de red que determina si las solicitudes de conexión de un productor se aceptan automáticamente o requieren aprobación manual. En Vertex AI, el acceso a un adjunto de red con la preferencia "Aceptar conexiones de forma automática para todos los proyectos" (ACCEPT_AUTOMATIC) o "Aceptar conexiones para proyectos seleccionados" (ACCEPT_MANUAL) se trata de la siguiente manera:

- Se admite una conexión de red configurada con la preferencia de conexión

ACCEPT_MANUALen Vertex AI sin configurar el ID del proyecto de Vertex AI en el proyecto aceptado. - Vertex AI usa los permisos (

compute.networkAttachments.updateycompute.regionOperations.get) para autorizar al proyecto de inquilino que aloja Vertex AI a usar la conexión de red para la implementación de la interfaz de PSC para las preferencias de conexiónACCEPT_AUTOMATICyACCEPT_MANUAL.

Para obtener más información sobre IAM y los lineamientos de implementación, consulta Cómo configurar una interfaz de Private Service Connect para los recursos de Vertex AI.

Opciones de implementación de la interfaz de Private Service Connect

Para crear una interfaz de Private Service Connect, primero implementa una subred dentro de la VPC del consumidor que comparta la misma región que tu servicio del productor. Consulta los requisitos específicos del servicio para asegurarte de que no haya rangos de subred que debas evitar. Luego, crea un adjunto de red que haga referencia a la subred. Te recomendamos que dediques la subred asignada para la conexión de red exclusivamente a las implementaciones de la interfaz de Private Service Connect.

En las siguientes páginas, se analizan casos de uso específicos de las interfaces de Private Service Connect de Vertex AI:

- Configura la interfaz de Private Service Connect para una canalización

- Usa la interfaz de Private Service Connect para Vertex AI Training

- Crea un clúster de Ray en Vertex AI

- Uso de la interfaz de Private Service Connect con Vertex AI Agent Engine

Consideraciones sobre los Controles del servicio de VPC

La capacidad del servicio de los productores de Vertex AI para acceder a Internet pública depende de la configuración de seguridad de tu proyecto, específicamente si usas los Controles del servicio de VPC.

- Sin Controles del servicio de VPC: La carpa administrada por Google que aloja Vertex AI conserva su acceso predeterminado a Internet. Este tráfico saliente sale directamente del entorno seguro administrado por Google en el que se ejecuta tu servicio de productor.

- Con los Controles del servicio de VPC: Cuando tu proyecto forma parte de un perímetro de los Controles del servicio de VPC, el perímetro bloquea el acceso predeterminado a Internet de la carpa administrada por Google que aloja Vertex AI para evitar el robo de datos. Para permitir que la VM acceda a Internet pública en esta situación, debes configurar de forma explícita una ruta de salida segura que dirija el tráfico a través de tu red de VPC. La forma recomendada de lograr esto es configurar un servidor proxy dentro de tu perímetro de VPC y crear una puerta de enlace de Cloud NAT para permitir que la VM proxy acceda a Internet.

Para obtener más información sobre las consideraciones de los Controles del servicio de VPC, consulta Controles del servicio de VPC con Vertex AI.

Consideraciones sobre la implementación

A continuación, se incluyen consideraciones para la comunicación desde tus cargas de trabajo locales, de múltiples nubes y de VPC a los servicios de Vertex AI administrados por Google.

Recomendaciones para las subredes de Vertex AI

En la siguiente tabla, se enumeran los rangos de subredes recomendados para los servicios de Vertex AI que admiten interfaces de Private Service Connect.

| Función de Vertex AI | Rango de subred recomendado |

|---|---|

| Vertex AI Pipelines | /28 |

| Trabajos de entrenamiento personalizados | /28 |

| Ray on Vertex AI | /28 |

| Vertex AI Agent Engine | /28 |

Anuncio de IP

- Cuando usas la interfaz de Private Service Connect para conectarte a servicios en la red de VPC del consumidor, debes elegir una dirección IP de una lista de rangos de IP admitidos en tu red de VPC.

- De forma predeterminada, Cloud Router anunciará las VPC normales a menos que se configure el modo de anuncio personalizado. Para obtener más información, consulta Anuncio personalizado.

- Una conexión entre un adjunto de red y una interfaz de Private Service Connect es transitiva. Las cargas de trabajo en la red de VPC del productor pueden comunicarse con las cargas de trabajo que están conectadas a la red de VPC del consumidor.

Reglas de firewall

Una organización del productor crea y administra las interfaces de Private Service Connect, pero se encuentran en una red de VPC del consumidor. Para la seguridad del consumidor, recomendamos reglas de firewall basadas en rangos de direcciones IP de la red de VPC del consumidor. Debes actualizar las reglas de firewall para permitir que la subred de la conexión de red acceda a la red del consumidor. Para obtener más información, consulta Limita el ingreso de productor a consumidor.

Resolución de nombres de dominio

Usar solo una interfaz de Private Service Connect requiere conectarse a los servicios a través de sus direcciones IP internas. Esta no es una práctica recomendada para los sistemas de producción, ya que las direcciones IP pueden cambiar, lo que genera configuraciones frágiles.

Con la implementación del intercambio de tráfico de DNS, los productores de Vertex AI pueden resolver y conectarse a los servicios en tu VPC y en las redes locales o de múltiples nubes. Esto se logra consultando registros de una zona privada de Cloud DNS dentro de tu red de VPC, lo que garantiza un acceso estable y confiable al servicio, incluso si se modifican las direcciones IP subyacentes.

Para obtener más información, consulta Cómo configurar un intercambio de tráfico de DNS privado.

¿Qué sigue?

- Obtén más información sobre las especificaciones de los adjuntos de red.

- Prueba un codelab sobre el uso de interfaces de Private Service Connect con Vertex AI Pipelines.

- Prueba un codelab sobre el uso de un proxy explícito para acceder a extremos que no son de RFC1918 con Vertex AI Pipelines.