Utiliser la page "Détections sélectionnées"

Ce document explique comment utiliser les pages de détections sélectionnées.

Pour les clients Google Security Operations,l'équipe Google Cloud Threat Intelligence (GCTI) propose des analyses des menaces prêtes à l'emploi dans le cadre du modèle Google Cloud Security Shared Fate. Dans le cadre de ces détections sélectionnées, GCTI fournit et gère un ensemble de règles YARA-L pour aider les clients à identifier les menaces qui pèsent sur leur entreprise. Ces règles gérées par GCTI :

Fournissez aux clients des renseignements immédiatement exploitables qui peuvent être utilisés sur leurs données ingérées.

Exploite les renseignements sur les menaces de Google en permettant aux clients de les utiliser dans Google SecOps.

Avant de commencer

Pour en savoir plus sur les règles de détection des menaces prédéfinies, consultez les pages suivantes :

- Présentation de la catégorie "Menaces cloud"

- Présentation de la catégorie "Menaces Chrome Enterprise"

- Présentation de la catégorie "Menaces Windows"

- Présentation de la catégorie "Menaces Linux"

- Présentation de la catégorie "Menaces macOS"

- Présentation de l'analyse des risques pour la catégorie UEBA

- Présentation de la catégorie "Renseignements sur les menaces appliqués"

Pour vérifier que les données requises pour chaque règle sont au bon format, consultez Vérifier l'ingestion des données de journaux à l'aide de règles de test.

Fonctionnalités de détections sélectionnées

Voici quelques-unes des principales fonctionnalités de détection organisée :

Détection organisée : détection organisée créée et gérée par GCTI pour les clients Google SecOps.

Ensembles de règles : ensemble de règles gérées par GCTI pour les clients Google SecOps. GCTI fournit et gère plusieurs ensembles de règles. Le client peut activer ou désactiver ces règles dans son compte Google SecOps, ainsi que les alertes associées. De nouvelles règles et de nouveaux ensembles de règles seront régulièrement fournis par GCTI à mesure que le paysage des menaces évoluera.

Ouvrir la page des détections et des ensembles de règles sélectionnés

Pour ouvrir la page des détections sélectionnées, procédez comme suit :

Sélectionnez Règles dans le menu principal.

Cliquez sur Détections organisées pour ouvrir la vue des ensembles de règles.

La page "Détections sélectionnées" fournit des informations sur chacun des ensembles de règles actifs pour votre compte Google SecOps, y compris les suivantes :

Dernière mise à jour : heure à laquelle GCTI a mis à jour l'ensemble de règles pour la dernière fois.

Règles activées : indique les règles précises et générales activées pour chaque ensemble de règles. Les règles précises détectent les menaces malveillantes avec un haut degré de confiance. Les règles générales recherchent les comportements suspects qui peuvent être plus courants et générer plus de faux positifs. Des règles précises et générales peuvent être disponibles pour un ensemble de règles.

Alertes : indique les règles précises et générales pour lesquelles les alertes sont activées dans chaque ensemble de règles.

Tactiques Mitre : identifiant des tactiques Mitre ATT&CK® couvertes par chaque ensemble de règles. Les tactiques MITRE ATT&CK® représentent l'intention derrière le comportement malveillant.

Techniques Mitre : identifiant des techniques Mitre ATT&CK® couvertes par chaque ensemble de règles. Les techniques MITRE ATT&CK® représentent les actions spécifiques effectuées pendant le comportement malveillant

Sur cette page, vous pouvez également activer ou désactiver la règle et les alertes associées. Vous pouvez le faire pour les règles générales ou précises.

Ouvrir le tableau de bord des détections sélectionnées

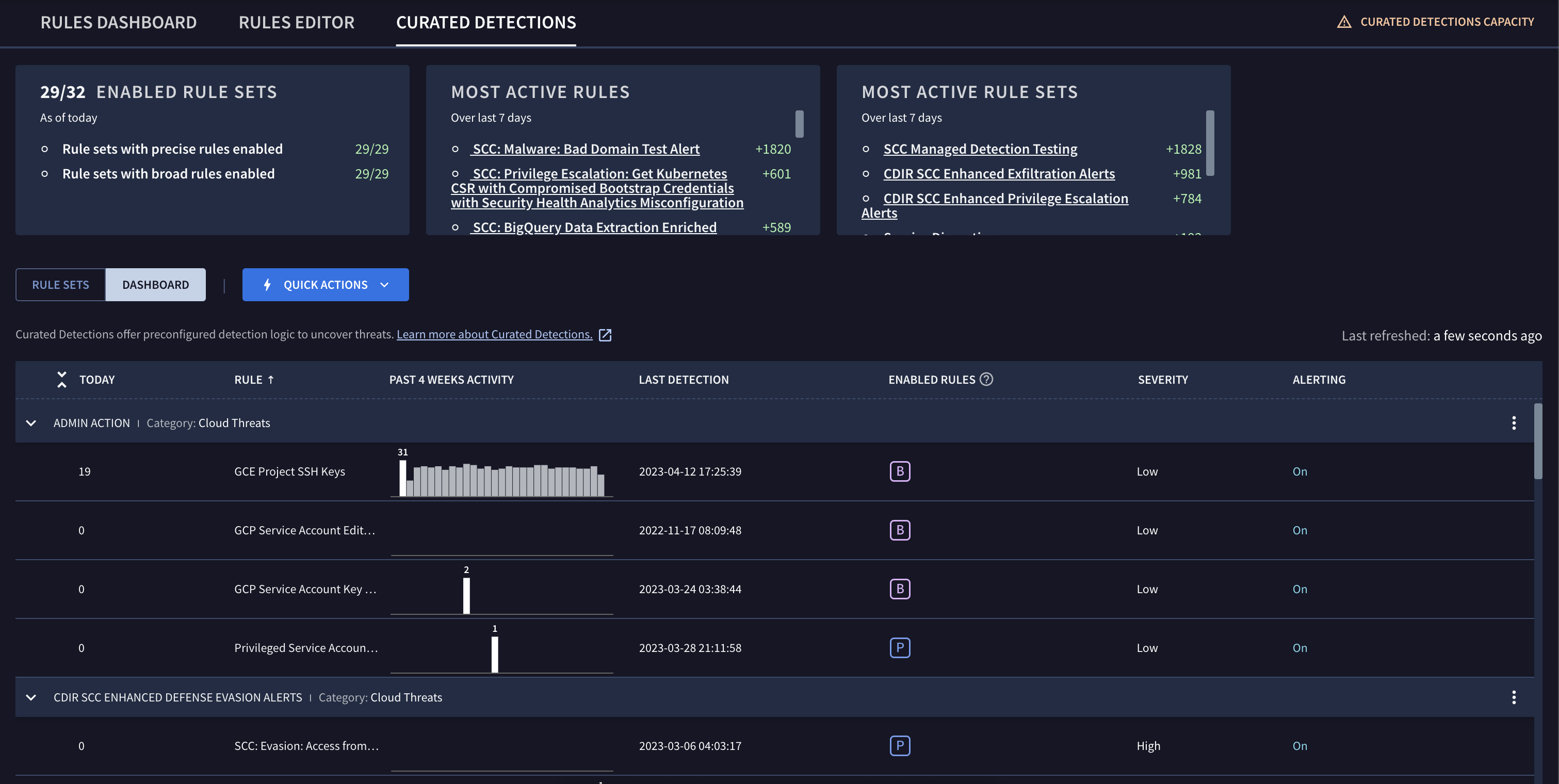

Le tableau de bord des détections sélectionnées affiche des informations sur chaque détection sélectionnée qui a produit une détection par rapport aux données de journaux de votre compte Google SecOps. Les règles avec détections sont regroupées par ensemble de règles.

Pour ouvrir le tableau de bord des détections organisées, procédez comme suit :

Sélectionnez Règles dans le menu principal. L'onglet par défaut est celui des détections organisées, et la vue par défaut est celle des ensembles de règles.

Cliquez sur Tableau de bord.

Figure 2 : Tableau de bord "Détections sélectionnées"

Le tableau de bord "Détections sélectionnées" affiche chacun des ensembles de règles disponibles pour votre compte Google SecOps. Chaque affichage inclut les éléments suivants :

Graphique permettant de suivre l'activité actuelle de chacune des règles associées à un ensemble de règles.

Date et heure de la dernière détection.

État de chaque règle.

Gravité des détections récentes.

Indique si les alertes sont activées ou désactivées.

Pour modifier les paramètres d'une règle, cliquez sur l'icône de menu ou sur le nom de l'ensemble de règles.

Cliquez sur Ensembles de règles pour revenir à la vue des ensembles de règles. La vue "Ensembles de règles" fournit des informations sur chaque ensemble de règles actif pour votre compte Google SecOps.

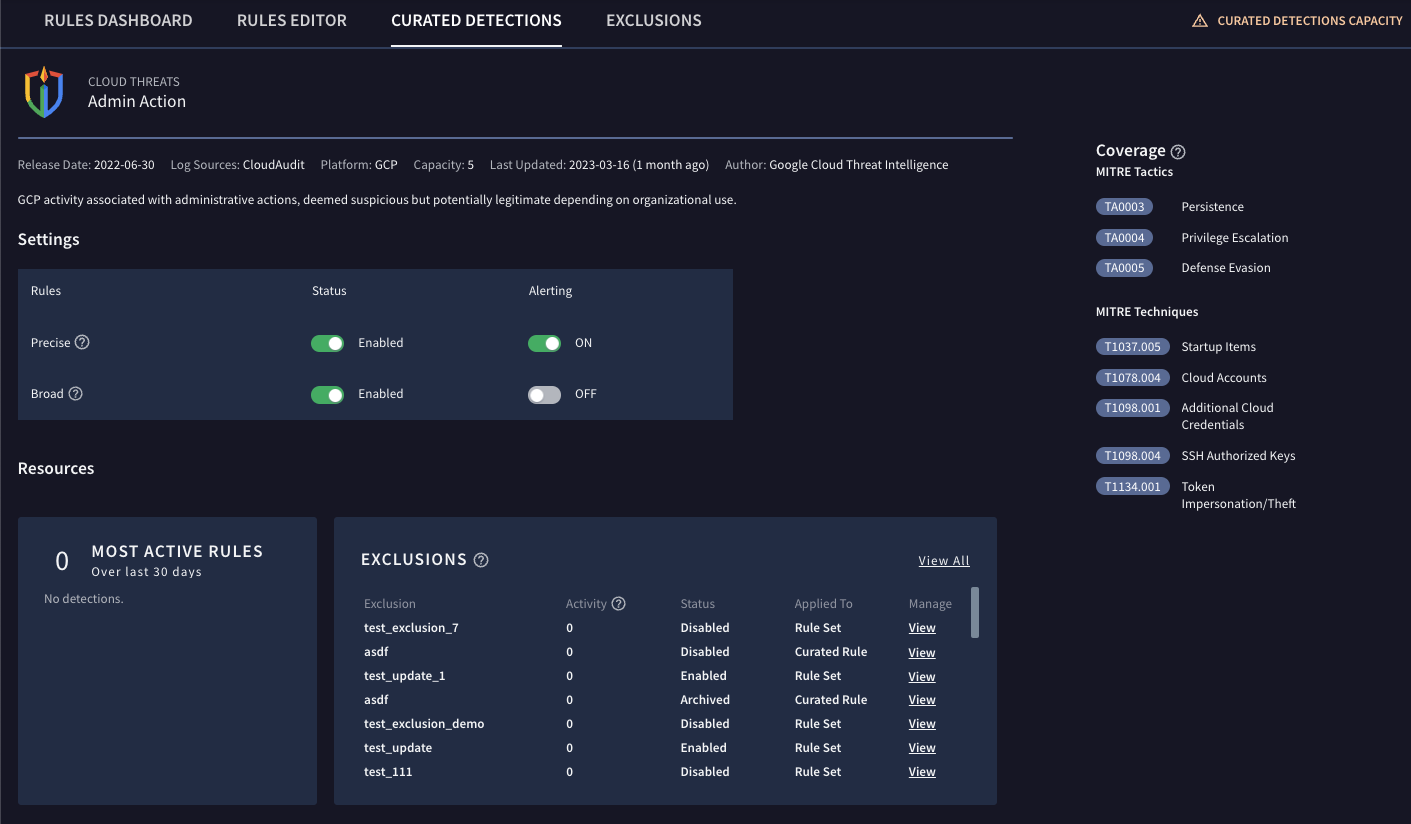

Afficher les détails d'un ensemble de règles

Vous pouvez modifier les paramètres de toute détection organisée en cliquant sur l'icône de menu pour l'ensemble de règles, puis en sélectionnant Afficher et modifier les paramètres des règles.

Vous pouvez activer ou désactiver l'ensemble de règles dans la section Paramètres. Les boutons État et Alertes vous permettent d'activer ou de désactiver les règles précises et générales du groupe de règles. Vous pouvez également activer ou désactiver les alertes.

Vous pouvez également afficher toutes les exclusions configurées pour l'ensemble de règles. Vous pouvez modifier les exclusions en cliquant sur Afficher. Pour en savoir plus, consultez Configurer des exclusions de règles.

Figure 3 : Paramètres de la règle

Modification de toutes les règles d'un ensemble de règles

La section Paramètres affiche les paramètres de toutes les règles d'un ensemble de règles. Vous pouvez modifier les paramètres pour créer des détections spécifiques à l'utilisation et aux besoins de votre organisation.

Règles précises : détectent les comportements malveillants avec un haut degré de confiance, en générant moins de faux positifs grâce à leur nature plus spécifique.

Règles générales : elles détectent les comportements potentiellement malveillants ou anormaux, mais entraînent généralement plus de faux positifs en raison de leur nature plus générale.

État : activez l'état d'une règle (précis ou large) en définissant l'option État correspondante sur Activé.

Alertes : activez les alertes pour recevoir les détections créées par les règles précises ou générales correspondantes en définissant l'option Alertes sur Activé.

Configurer les exclusions de règles

Pour gérer le volume d'alertes générées par les détections sélectionnées de GCTI, vous pouvez configurer des exclusions de règles. Pour en savoir plus, consultez Configurer les exclusions de règles.

Afficher les détections sélectionnées

Vous pouvez afficher toutes les détections sélectionnées dans la vue "Détections sélectionnées". Cette vue vous permet d'examiner toutes les détections associées à la règle et de passer à d'autres vues, telles que la vue des composants à partir de la chronologie.

Pour ouvrir la vue "Détections sélectionnées", procédez comme suit :

Cliquez sur Tableau de bord.

Cliquez sur le lien du nom de la règle dans la colonne "Règle".

Étapes suivantes

- Examiner une alerte GCTI

- Ajuster les alertes renvoyées par les ensembles de règles de cette catégorie

Vous avez encore besoin d'aide ? Obtenez des réponses de membres de la communauté et de professionnels Google SecOps.