כאן מוסבר איך להגדיר את המשאבים השונים ב- Google Cloudכדי להימנע מבעיות נפוצות, ואיך ליישם שיטות מומלצות לגבי בקרת גישה וניהול עלויות. במדריך תכירו החלטות עיצוב ואפשרויות נוספות של הגדרות, שיעזרו לכם לנהל את משאבי הענן בצורה הטובה ביותר.

מטרות המדריך

- להציג סקירה כללית של מושגים במשאבים השונים שקשורים לחיוב.

- להסביר איך מגדירים ביעילות את המשאבים לחיוב ב-Cloud ואיך מנהלים אותם בקלות, כדי להתאים את תכנון סדר העדיפויות לשימוש בענן וכדי לשמור על חשבון תקין.

- לעזור לכם להימנע מהבעיות הנפוצות ביותר בנושאי חיוב, שבהן נתקלים לקוחותGoogle Cloud .

- ללמד אתכם את השיטות המומלצות להגדרת הרשאות גישה למשאבים כדי לוודא יתירות ואבטחה.

- לתת הוראות מפורטות שיעזרו לכם להגדיר כלים לפיקוח פיננסי באופן יותר ברור, אחראי ובשליטה.

סקירה כללית

המדריך מחולק לשני חלקים מרכזיים. בחלק הראשון מופיעה סקירה כללית על מושגים בנושא המשאבים והתפקידים השונים שקשורים לניהול החיוב ב- Google Cloud . בחלק השני מוסברים השלבים להגדרת משאבי Google Cloud באופן המתאים ביותר לצורכי החיוב שלכם.

חלק 1: מושגים

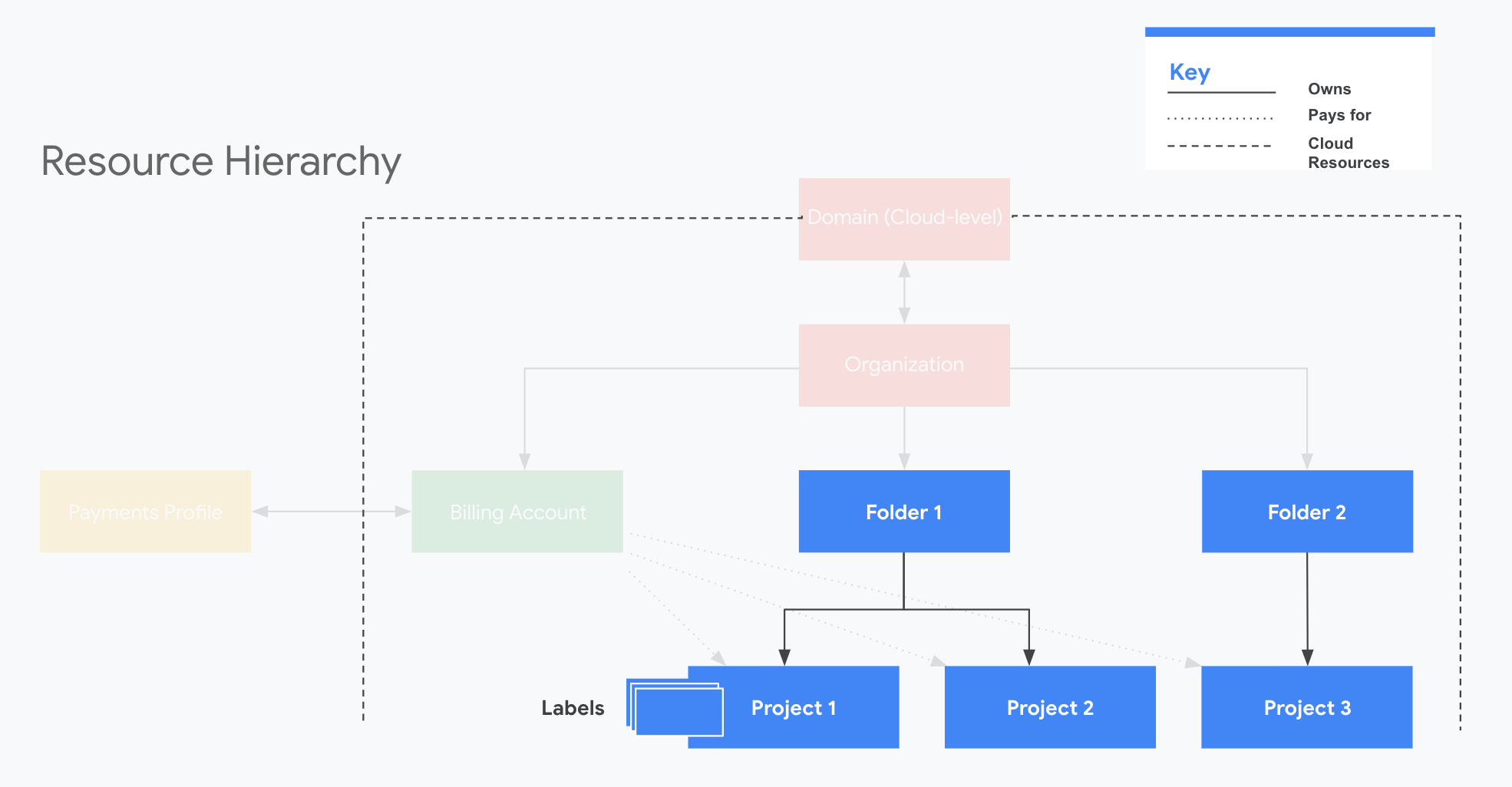

- סקירה כללית על המשאבים וההיררכיה שלהם: ייצוג חזותי מפורט של המשאבים השונים ב- Google Cloud שמשפיעים על החיוב ושל הקשר בין המשאבים.

- סקירה כללית על התפקידים: סיכום לפי משאב של תפקידי הגישה, שקשורים ישירות לאופן שבו הגדרתם את החיוב.

חלק 2: מדריך ההגדרה

- הדרכה מפורטת על ההגדרה של Google Cloudלגבי נושאים שקשורים להגדרת החיוב, כולל הדרכה להתאמה אישית לפי צורכי הארגון שלכם.

מושגים של חיוב ב-Cloud

לפני שתקראו את החלק של מדריך ההגדרה, כדאי שתכירו את המושגים הבאים. ככל שתבינו טוב יותר את מושגי המפתח, תוכלו להגדיר את סביבת הענן שלכם באופן שיתאים יותר לצרכים שלכם. מידע נוסף מופיע במאמר סקירה כללית של מושגי חיוב ב-Cloud.

סקירה כללית של משאבים

מהו משאב?

בהקשר של Google Cloud, משאב יכול להתייחס למשאבים ברמת השירות שמשמשים לעיבוד עומסי העבודה (למשל, מכונות וירטואליות), וגם למשאבים ברמת החשבון שנמצאים מעל לשירותים, כמו פרויקטים, תיקיות והארגון.

מהו ניהול משאבים?

ניהול המשאבים מתמקד באופן שבו צריך להגדיר ולתת גישה למשאבים השונים ב- Google Cloud שמשמשים את החברה או את הצוות שלכם, ובפרט ההגדרה והארגון של משאבים ברמת החשבון שנמצאים מעל למשאבים ברמת השירות. משאבים ברמת החשבון הם המשאבים שנדרשים כדי להגדיר ולנהל את חשבון Google Cloud . במאמר הזה ניתן טיפים והנחיות איך להגדיר את המשאבים ברמת החשבון ואת התפקידים שנדרשים לניהול המשאבים, כדי לוודא שהחשבון פועל בצורה תקינה.

היררכיית המשאבים

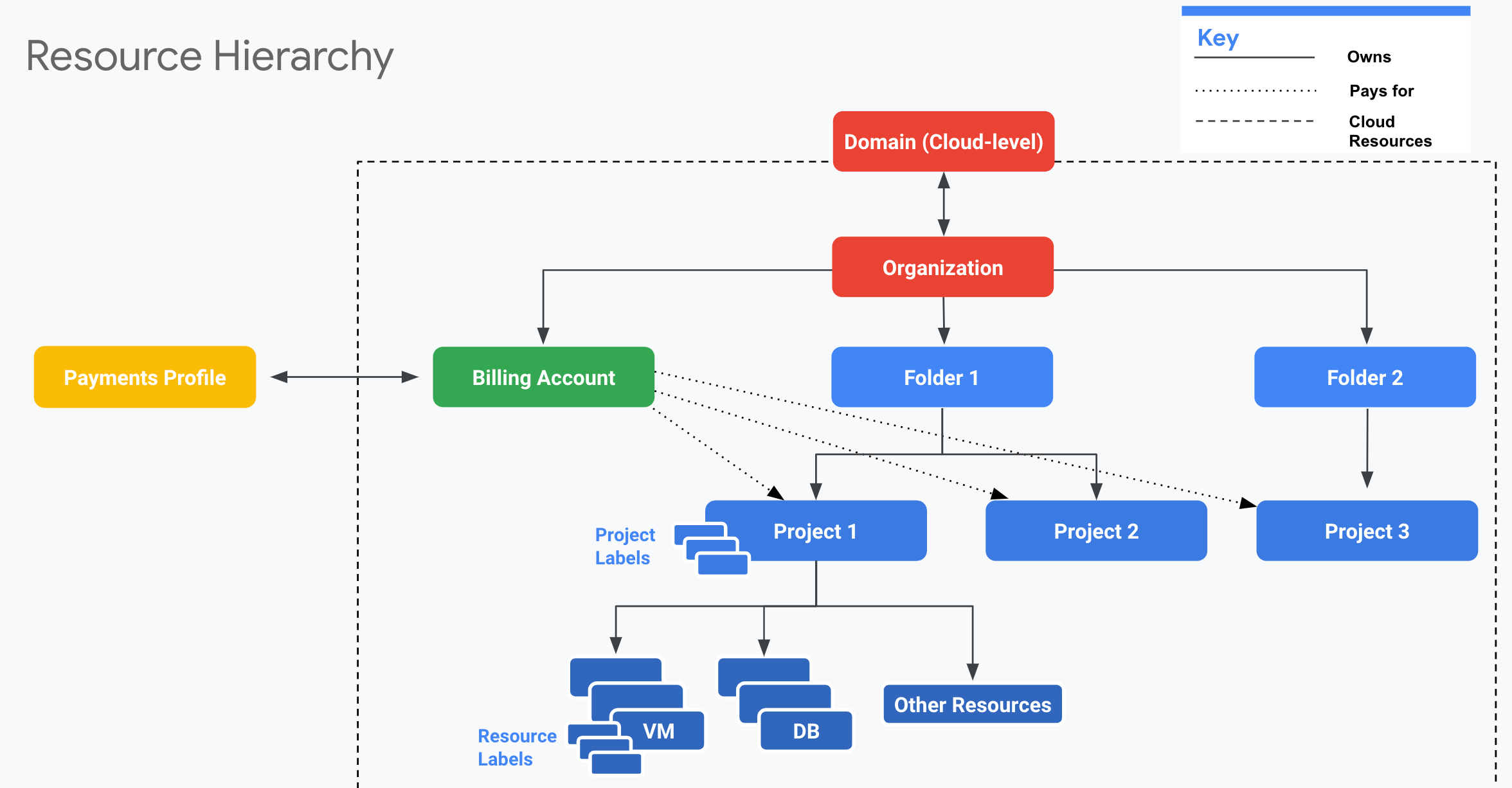

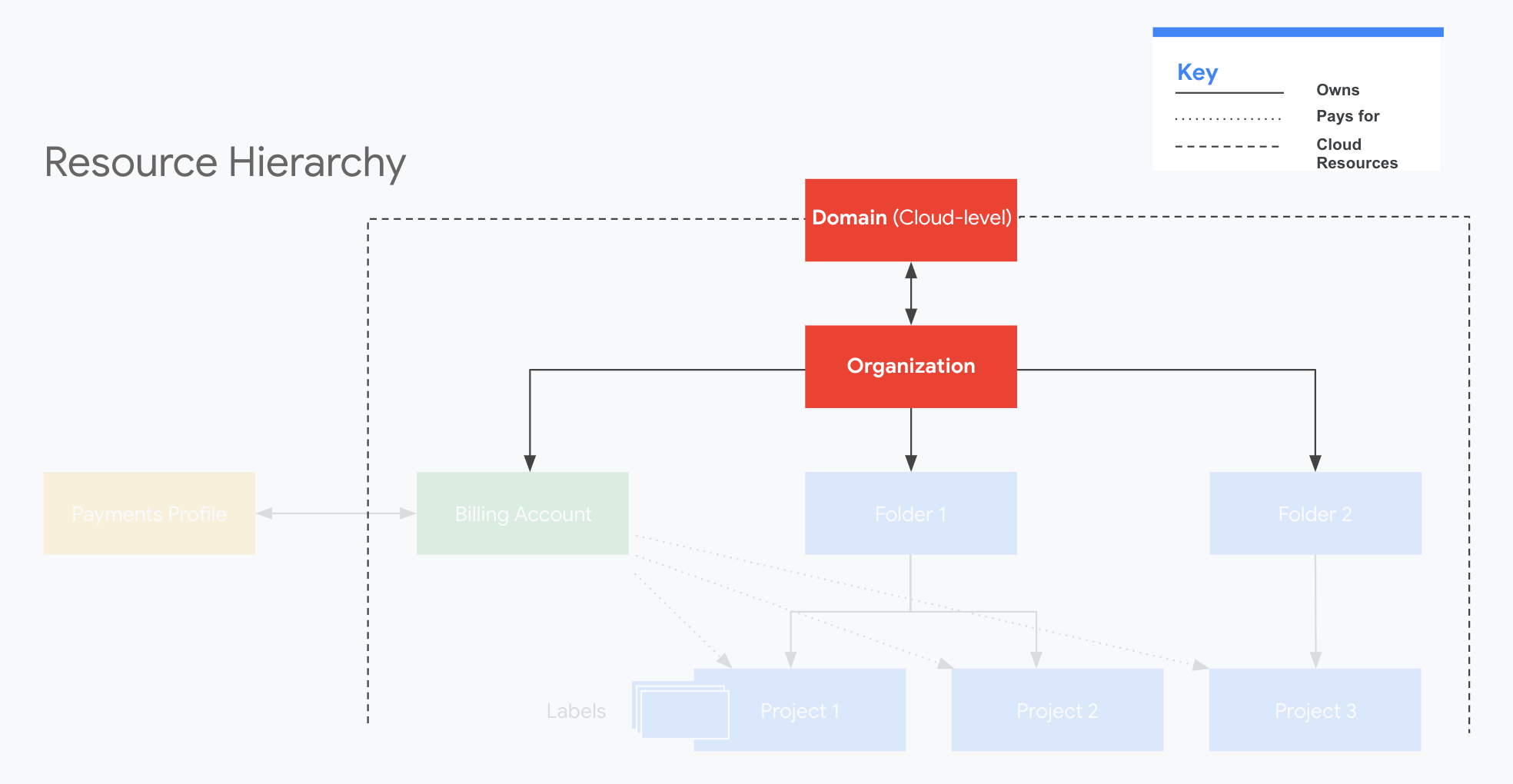

המשאבים ב-Google Cloud מאורגנים בהיררכיה. ההיררכיה הזאת מאפשרת למפות את המבנה התפעולי של הארגון ב- Google Cloud, ולנהל את ההרשאות ובקרות הגישה של קבוצות משאבים קשורים. בתרשים הבא מוצגת דוגמה להיררכיית משאבים שממחישה את המשאבים המרכזיים ברמת החשבון שקשורים לניהול חשבון Google Cloud.

הדומיין הוא המנגנון לניהול המשתמשים בארגון, והוא קשור ישירות למשאב הארגון.

משאב הארגון מייצג ארגון שלם (למשל חברה) והוא הצומת ברמה העליונה של ההיררכיה. משאב הארגון מספק הרשאות גישה מרכזיות ושליטה בכל המשאבים ב- Google Cloudשנמצאים בהמשך ההיררכיה.

בשלב הבא בהיררכיה מופיעות תיקיות. באמצעות התיקיות אפשר לבודד את הצרכים של מחלקות וצוותים שונים בארגון ההורה. באמצעות התיקיות אפשר גם להפריד בין משאבי ייצור למשאבי פיתוח.

בחלק התחתון של ההיררכיה נמצאים פרויקטים. פרויקטים מכילים משאבים ברמת השירות (כמו משאבי מחשוב, אחסון ורשת) שמעבדים את עומסי העבודה (workloads) ושמהם מורכבות האפליקציות שלכם.

אפשר להמשיך ולסווג משאבים באמצעות תוויות. תוכלו להוסיף תוויות למשאבים ברמת השירות (למשל מכונות וירטואליות) וגם למשאבים ברמת החשבון (למשל פרויקטים).

חשבונות לחיוב ב-Cloud מקושרים לפרויקטים ומשמשים לתשלום עבורם.

חשבונות לחיוב ב-Cloud מקושרים לפרופיל התשלומים ב-Google . פרופיל התשלומים הוא משאב ברמת Google, והתשלום על שירותי Google (כמו AdWords ו- Google Cloud) מתבצע באמצעי התשלום שצורפו לפרופיל.

אפשר לאכוף הרשאות מפורטות ברמות שונות בהיררכיית המשאבים, כדי לוודא שלאנשים הנכונים יהיו גישה והרשאות מתאימות בארגון.

המבנה שתגדירו גמיש, ולכן תוכלו להתאים אותו כשהצרכים שלכם ישתנו. אם אתם רק מתחילים להשתמש ב- Google Cloud , מומלץ לבחור במבנה הפשוט ביותר שעונה על הצרכים הראשוניים שלכם. פרטים מלאים מופיעים בסקירה הכללית על מנהל המשאבים.

סקירה כללית של תפקידים

מהם תפקידים?

תפקידים מעניקים למשתמשים הרשאה אחת או יותר שמאפשרות להם למלא פונקציה עסקית נפוצה.

איך פועלים התפקידים ב- Google Cloud?

ב-Google Cloud יש ממשק לניהול זהויות והרשאות גישה (IAM), שמאפשר לנהל את בקרת הגישה למשאבים ב- Google Cloud . באמצעות כללי המדיניות ב-IAM אתם יכולים לקבוע למי (משתמשים) יש גישה (תפקידים) אל משאבים ספציפיים. כדי להקצות הרשאות למשתמש, צריך להעניק לו תפקידים ספציפיים באמצעות כללי המדיניות ב-IAM. התפקידים מכילים הרשאות, וכך אפשר לשלוט בגישה של המשתמשים למשאבים.

אתם יכולים להגדיר מדיניות IAM (תפקידים) ברמת הארגון, ברמת התיקייה וברמת הפרויקט, או (במקרים מסוימים) במשאב ברמת השירות. המשאבים יורשים את המדיניות של צומת ההורה. אם תגדירו מדיניות ברמת הארגון, היא תעבור בירושה לכל התיקיות והפרויקטים הצאצאים. אם תגדירו מדיניות ברמת הפרויקט, היא תעבור בירושה לכל המשאבים הצאצאים.

בתרשים הבא מוצגת היררכיית המשאבים המלאה של Google Cloud , ומפורטים התפקידים עם הגישה ברמה העליונה בכל אחת מהרמות:

| דומיין | ||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

||||||||||||||||||||||||||||||||||||||||||

| פרופיל התשלומים ב-Google | ||||||

|---|---|---|---|---|---|---|

|

||||||

מדריך ההגדרה

כל חלק במדריך ההגדרה כולל מידע על נקודות של קבלת החלטות, שיטות נפוצות מומלצות, תפקידים חשובים ורשימת משימות להגדרה. מוצג גם מידע על בעיות פוטנציאליות כדי לעזור לכם להגדיר את המשאבים ב- Google Cloudבצורה המועילה ביותר לצורכי החיוב שלכם. ההנחיות עוזרות לוודא שההגדרה מוגנת בצורה הטובה ביותר מבעיות הגישה והחיובים הנפוצות ביותר שבהן נתקלים לקוחות Google Cloud .

לפני שמתחילים

לפני שתקראו את מדריך ההגדרה, כדאי שתכירו את המושגים של חיוב ב-Cloud. ככל שתבינו טוב יותר את מושגי המפתח, תוכלו להגדיר את סביבת הענן שלכם באופן שיתאים יותר לצרכים שלכם. למידע נוסף, כדאי לצפות בסרטון הבא.

שיטות מומלצות: ארגון המשאבים וניהול הרשאות הגישה ב- Google Cloud (Cloud Next 2019)

אתם יכולים לארגן את המשאבים ולהגדיר בקרת גישה במגוון דרכים במהלך השימוש ב- Google Cloud. כדי לוודא שלצוות יש גישה למשאבים האלה באופן רציף ולנהל אותם ביעילות, צריך לפעול לפי כמה שיטות מומלצות חיוניות. בפעילות הזאת נסביר את כל המשאבים שזמינים ב- Google Cloud , ונציג רשימת משימות של שיטות מומלצות שימנעו חלק מהבעיות הכי נפוצות ומסובכות שבהן לקוחות נתקלים במהלך הגדרת החשבון.

מדריך ההגדרה כולל את הקטעים הבאים:

דומיין וארגון

הדומיין והארגון נמצאים בראש היררכיית המשאבים. ביחד, הדומיין והארגון ב- Google Cloud מאפשרים לנהל את כל המשתמשים והמשאבים ב- Google Cloud בצורה מרוכזת.

הדומיין מאפשר לנהל את המשתמשים בארגון.

הארגון מאפשר לנהל את המשאבים ב- Google Cloud ולקבוע את סוגי הגישה של המשתמשים למשאבים האלה.

דומיין וזהות

הדומיין של החברה שלכם הוא המזהה העיקרי של הארגון, ומבסס את זהות החברה בשירותי Google, כוללGoogle Cloud. הדומיין יכול להיות מקושר לחשבון Google Workspace או לחשבון Cloud Identity.

הזהות משמשת לאימות ולניהול הרשאות הגישה של המשתמשים למשאבים ב-Google Cloud . כשמתחילים להשתמש ב- Google Cloud, חשוב להחליט איך רוצים לנהל את אימות המשתמשים ואת הזהות שלהם. אנחנו מציעים דרכים גמישות לניהול הגישה באמצעות Google Workspace ו-Cloud Identity.

החלטה חשובה: Cloud Identity ו-Google Workspace

במה כדאי להשתמש לאימות המשתמשים והזהות שלהם – Cloud Identity או Google Workspace?

משאב הארגון משויך לרוב לחשבון Google Workspace או לחשבון Cloud Identity. אפשר לקבל משאב Organization רק אם אתם גם לקוחות של Google Workspace או של Cloud Identity. לכל חשבון Google Workspace או חשבון Cloud Identity יכול להיות משאב Organization אחד בלבד. אחרי שיוצרים משאב Organization לדומיין, כל הפרויקטים ב- Google Cloud שהמשתמשים יוצרים בדומיין החשבון משויכים אליו כברירת מחדל.

ב-Google Cloud נעשה שימוש בחשבונות Google לאימות ולניהול של הרשאות הגישה. Google ממליצה להשתמש בחשבונות Google עסקיים מנוהלים כדי לקבל הרשאות גישה רחבות יותר, לביקורת ולבקרה על הגישה למשאבים ב- Google Cloud .

|

|

||||

| מידע נוסף זמין במאמר קבלת משאב ארגון ובמאמר הגדרת Cloud Identity. | |||||

תפקידים חשובים

|

סופר-אדמין של דומיין סופר-אדמינים יכולים להקצות את התפקיד "אדמין ארגוני" או כל תפקיד אחר, והם יכולים לשחזר חשבונות ברמת הדומיין. |

למי כדאי להקצות את התפקיד סופר-אדמינים הם בדרך כלל אלו שמנהלים את הרשאות הגישה ברמה עליונה, למשל מנהל דומיין. |

| למידע נוסף על תפקידי האדמין ב-Google Workspace ותפקידי האדמין ב-Cloud Identity. | |

רשימת המשימות

| 1. יצירת המשאב | |

|---|---|

| ❑ |

בוחרים ב-Cloud Identity או ב-Google Workspace.

|

| 2. הגדרת הרשאות הגישה | |

| ❑ | קוראים על הדפוסים להוספה ולסנכרון של משתמשים וקבוצות. |

| ❑ | מוסיפים משתמשים וקבוצות באמצעות מסוף Admin, Google Cloud Directory Sync או Admin SDK API. |

| ❑ | מגדירים יותר מסופר-אדמין אחד ומוודאים שבעלי פרויקטים, אדמינים ועובדים אחרים יודעים מי הם, כדי שיפנו אליהם אם יתקלו בבעיות גישה לחשבון או אם צריך להעניק גישה לאדמין ארגוני אחר. |

| 3. הגדרת המשאב | |

| ❑ | בודקים את מספר הרישיונות שהוקצו. כברירת מחדל, Google מקצה מספר קבוע של רישיונות בחינם. אם דרושים לכם רישיונות נוספים, צרו איתנו קשר. |

| ❑ | ב-Cloud Identity יש מגוון רחב של תכונות אבטחה וניהול משתמשים. כדי לדעת אילו תכונות זמינות לכם, תוכלו לעיין בתרשים להשוואה בין תכונות ומהדורות. |

ארגונים

הארגון הוא הצומת הבסיסי בהיררכיית המשאבים ב- Google Cloud , וכל ארגון משויך לדומיין (Domain) אחד בלבד. כל המשאבים שמשויכים לארגון מקובצים בצומת שלו, וכך אפשר לקבל תובנות לגבי כל המשאבים בארגון ולנהל את בקרת הגישה אליהם.

שיטה מומלצת: הגדרת ארגון

המשתמשים ב-Google Cloud לא צריכים משאב Organization, אבל אם אתם צריכים לנהל כמה חשבונות משתמשים, מומלץ מאוד להגדיר ארגון. למשאב Organization יש הרבה יתרונות, כולל ירושה של מדיניות IAM ושחזור הגישה למשאבים.

למידע נוסף: יצירה וניהול של ארגונים.

תפקידים חשובים

|

תפקיד: אדמין ארגוני אדמינים ארגוניים יכולים לנהל כל משאב ולהקצות כל תפקיד בארגון. |

למי כדאי להקצות את התפקיד אדמינים ארגוניים הם בדרך כלל אלה שמנהלים את בקרת הגישה, למשל אדמין ב-IT. |

| מידע נוסף על התפקידים בארגון. | |

רשימת המשימות

| 1. יצירת המשאב | |

|---|---|

| ❑ | מקבלים משאב Organization. אם ביצעתם את השלבים בקטע דומיין וזהות, כבר יש לכם משאב ארגון. |

| 2. הגדרת הרשאות הגישה | |

| ❑ | מגדירים מספר אדמינים ארגוניים שיהיו אחראים להגדרת כללי מדיניות IAM ולהאצלת האחריות על המשאבים בארגון, כמו חיוב ב-Cloud וניהול פרויקטים. |

| ❑ | מקצים תפקידי IAM ברמה Organization כדי שכולם יוכלו להשתמש בהם, תוך התחשבות בעקרון של הרשאות מינימליות מבחינת אבטחה. |

| 3. הגדרת המשאב | |

| ❑ | מעבירים את הפרויקטים ואת החשבונות לחיוב לארגון.

לאחר ההעברה, אם בעלים של פרויקט או של חשבון לחיוב מאבד את הגישה לחשבון או עוזב את החברה, האדמין הארגוני יכול לשחזר את הבעלות על הפרויקט או על החשבון לחיוב. |

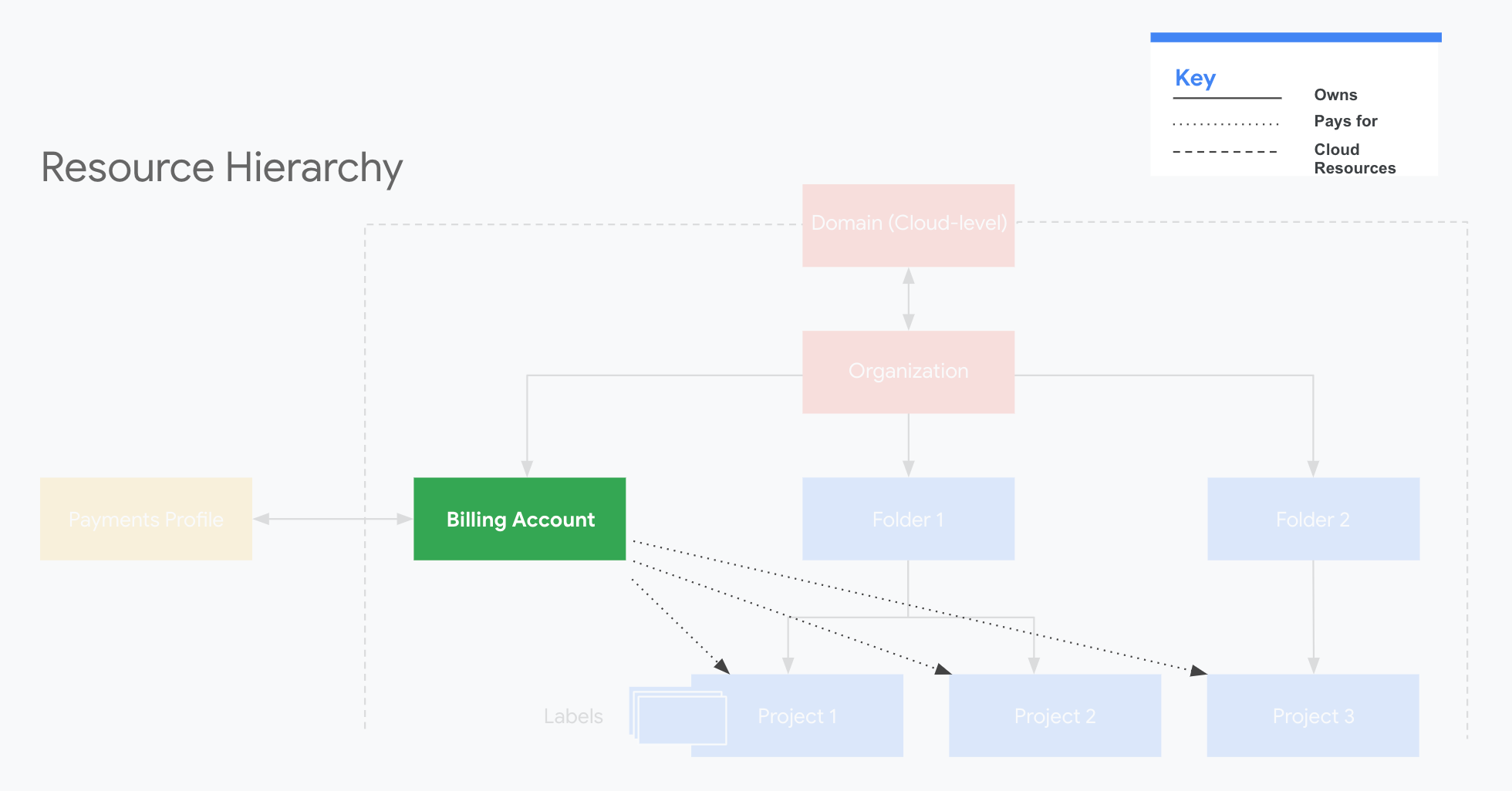

חשבונות לחיוב ב-Cloud

באמצעות חשבונות לחיוב אפשר לשלם על פרויקטים. התשלום על פרויקט ועל המשאבים שלו ברמת השירות מתבצע תמיד באמצעות חשבון אחד לחיוב. כל חשבון לחיוב מוגדר למטבע אחד ומקושר לפרופיל התשלומים ב-Google.

חשבון לחיוב יכול להיות מקושר לפרויקט אחד או יותר. המעקב אחרי השימוש בפרויקט והחיוב על השימוש מתבצעים בחשבון לחיוב שמקושר לפרויקט. בפרויקטים שלא מקושרים לחשבון לחיוב, אי אפשר להשתמש בשירותי Google Cloud או בשירותי הפלטפורמה של מפות Google. זה תקף גם אם משתמשים רק בשירותים בחינם.

החלטה חשובה: חשבון אחד לחיוב או חשבונות מרובים לחיוב?

מומלץ ליצור חשבון מרכזי אחד לחיוב ב-Cloud ברמת ה-Organization. לרוב הלקוחות, ההוספה של עוד חשבונות לחיוב יוצרת תקורה נוספת ויותר קשה להם לעקוב אחריהם ולנהל אותם. בנוסף, יכול להיות שחשבונות מרובים לחיוב לא יתנהגו כמצופה בכל מה שקשור להנחות תמורת התחייבות לשימוש, או שיגרמו לבעיות עם שוברי פרסום.

חשבונות מרובים לחיוב ב-Cloud יכולים לעזור במקרים הבאים:

- אתם צריכים לפצל את החיובים מטעמים משפטיים או מסיבות שקשורות לניהול חשבונות.

- אתם צריכים לשלם במטבעות שונים.

החלטה חשובה: לשלם באמצעות כרטיס אשראי/כרטיס חיוב מיידי או באמצעות חיוב בחשבונית?

כשאתם מגדירים חשבון לחיוב ב-Cloud באמצעות מסוף Google Cloud בפעם הראשונה, כברירת מחדל נוצר חשבון לחיוב בניהול עצמי שמקושר לכרטיס אשראי או לכרטיס חיוב מיידי ומוגדר כאמצעי התשלום.

אם יש לכם צוות כספים או הנהלת חשבונות ייעודי או שצפויה לכם הוצאה גדולה בתחילת העבודה ב- Google Cloud, מומלץ להגדיר חיוב בחשבונית. כדי לבדוק אם הארגון שלכם זכאי לחיוב בחשבונית, אתם יכולים לפנות לתמיכה בנושאי חיוב ב-Cloud. כדי להגיש בקשה, עליכם להיות מוגדרים בחשבון לחיוב הנוכחי כאדמינים לענייני חיוב.

תפקידים חשובים

|

התפקיד: אדמין בחשבון לחיוב האדמין בחשבון לחיוב יכול:

|

למי כדאי להקצות את התפקיד התפקיד בדרך כלל מוקצה לעובדים שיש להם אחריות פיננסית כלשהי בחברה, למשל ליצירת דוח רווח והפסד, או לחבר בצוות טכני שאחראי על ניהול התקציב. חשוב לזכור שהתפקיד הזה נדרש כדי לפנות לתמיכה בנושאי חיוב, לכן לא מומלץ להשתמש בחשבון שירות או ברשימת תפוצה בתור אדמין לענייני חיוב. |

|

תפקיד: משתמש עם הרשאות חיוב משתמש עם הרשאות חיוב יכול:

|

למי כדאי להקצות את התפקיד התפקיד בדרך כלל מוקצה יחד עם התפקיד 'יצירת פרויקטים'. האנשים בארגון שמופקדים על יצירת פרויקטים בדרך כלל זקוקים גם לתפקיד הזה כדי שיוכלו לקשר את הפרויקטים לחשבון לחיוב. |

| מידע נוסף על תפקידים של חיוב | |

רשימת המשימות

| 1. יצירת המשאב | |

|---|---|

| ❑ | יוצרים או מזהים את החשבון הראשי לחיוב שבו רוצים להשתמש. אם אתם משתמשים בחשבון שמחויב בחשבונית, השלב הזה כבר בוצע. |

| 2. הגדרת הרשאות הגישה | |

| ❑ | מעניקים גישה להצגת דוחות חיוב לאנשים במחלקת הכספים ובמחלקות אחרות, ולתפקידים שבהם המשתמשים צריכים לעקוב אחרי ההוצאות או לבדוק חריגות בעלויות. |

| ❑ | בכל חשבון לחיוב מגדירים אדמינים מרובים – כדאי גם להשתמש בהרשאות ברמת Organization. |

| 3. הגדרת המשאב | |

| ❑ |

מאחדים מספר חשבונות לחיוב לחשבונות הראשיים לחיוב.

|

| ❑ |

מסדירים יתרות חוב (אם יש) בחשבונות אחרים לחיוב שאין יותר כוונה להשתמש בהם וסוגרים אותם, כדי להימנע מבעיות אפשריות בעתיד.

|

| ❑ |

אחרי שיוצרים חשבון לחיוב ב-Cloud, כדאי לעיין במאמר בנושא המלצות לשלבים הבאים.

|

| ❑ | מגדירים התראות לגבי תקציב עם כמה רמות סף, כדי לצמצם "הפתעות" בהוצאות וחריגות לא צפויות בעלויות. |

| ❑ | מגדירים ייצוא אוטומטי של נתוני חיוב כדי לעקוב אחרי נתוני העלויות ולנתח אותם. למידע נוסף על ייצוא נתוני חיוב ל-BigQuery |

מושגי מפתח: ייצוא של נתוני חיוב, דוחות חיוב וחשבוניות

נתוני השימוש מהפרויקטים מדוּוחים בחשבונות לחיוב, ואפשר לגשת אליהם במגוון דרכים. בעזרתם תוכלו לקבל תמונה מלאה של ההוצאות שלכם.

- בחשבונית מוצג החוב הכולל שלכם.

- בדוחות החיוב מפורטות הסיבות לעלויות והמקור שלהם.

כדי להשיב לשאלות לגבי העלויות, מומלץ קודם לעיין בדוחות החיוב.

בייצוא של נתוני החיוב מופקים אומדני שימוש יומיים למערך נתונים או לקובץ נתון. אפשר להיעזר בו כדי לנתח את נתוני השימוש.

הייצוא של נתוני חיוב ל-BigQuery כולל את השדה invoice.month שמאפשר להתאים את הנתונים שיוצאו לחשבוניות.

- במקרה של דיווח מאוחר על השימוש, יכול להיות שהנתונים לא יופיעו בחשבונית של חודש נתון. למשל, החיוב על שימוש במוצר בסוף החודש עשוי להידחות לחשבונית של החודש הבא.

- נתוני החיוב שיוצאו לא כוללים מיסים שנצברו או זיכויים שהונפקו בחשבון לחיוב.

- בעזרת Looker Studio אפשר להציג המחשה חזותית של ההוצאות לאורך זמן.

בדוחות החיוב נעשה שימוש באותם נתונים שמשמשים לייצוא של נתוני החיוב. בנוסף, הם כוללים תרשים אינטראקטיבי עם פירוט עלויות השימוש בכל הפרויקטים שמקושרים לחשבון לחיוב. בעזרת דוחות החיוב אפשר לראות סקירה כללית קצרה של עלויות השימוש, לזהות מגמות בעלויות ולנתח אותן.

- הכניסה לדוחות החיוב מתבצעת דרך מסוף Google Cloud .

- אם יש לכם כמה חשבונות לחיוב, בדוח החיוב מוצגות עלויות השימוש של חשבון אחד בכל פעם, ולא עלויות שימוש נצברות מכל החשבונות לחיוב.

- בהתאם לרמת הגישה שלכם, יכול להיות שהתצוגה של עלויות השימוש תהיה מוגבלת רק להצגת העלויות של פרויקטים מסוימים, ולא לכל הפרויקטים שמקושרים לחשבון לחיוב.

חשבוניות מייצגות את הסכום הקנוני שבו אתם מחויבים בכל חודש, והן כוללות פירוט מדויק של השימוש שחויב. כדאי לבדוק את הפריטים בקובצי ה-PDF או ה-CSV של החשבוניות מדי חודש, ולבדוק במרכז התשלומים של Google את תעודות הזיכוי ואת היסטוריית התשלומים של החשבוניות.

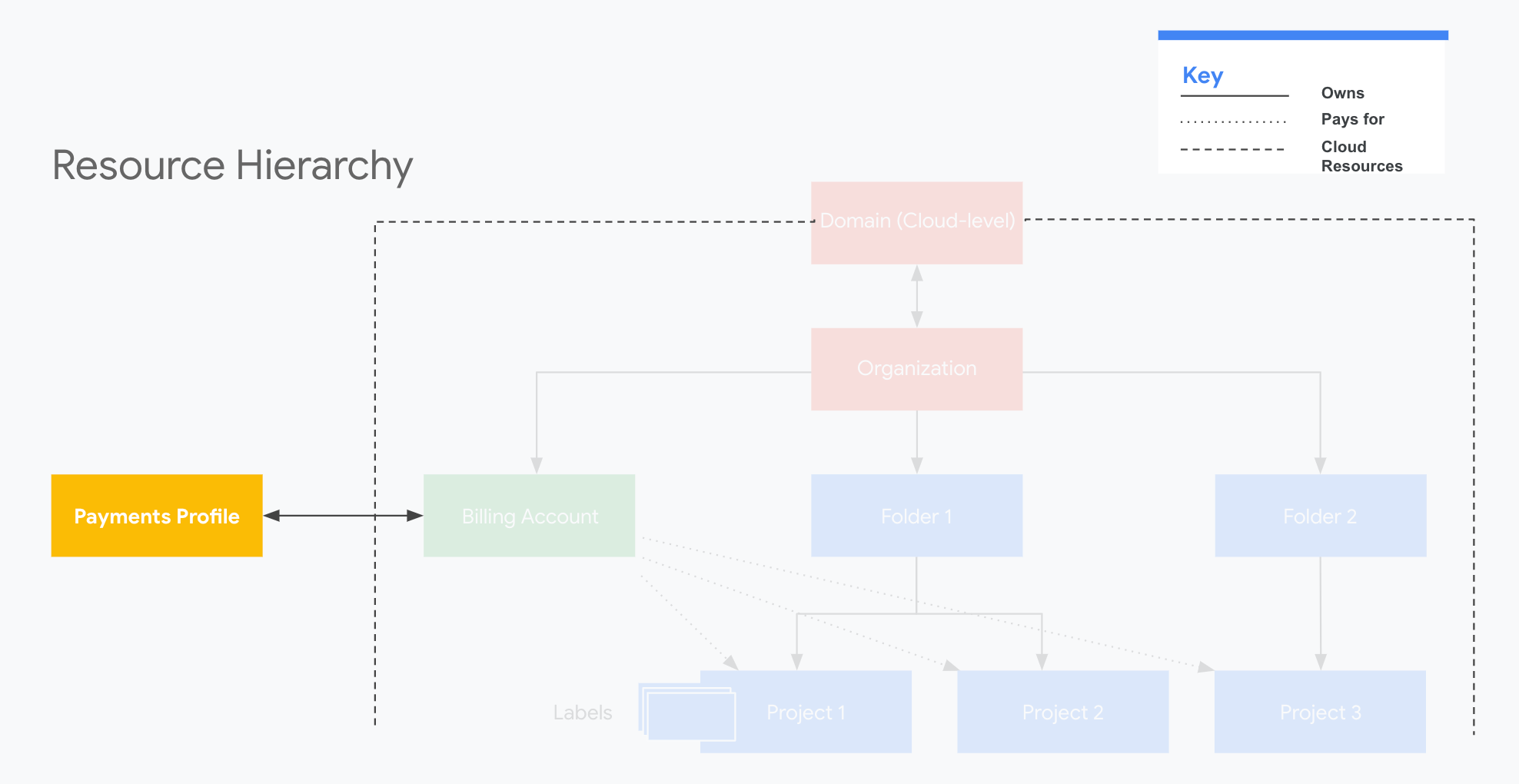

פרופילים וחשבונות של תשלומים ב-Google

העסק שלכם מיוצג באמצעות פרופיל תשלומים ב-Google, ואתם משלמים על שירותי Google דרך אמצעי התשלום שמשויכים לפרופיל הזה. פרופיל התשלומים הוא משאב ברמת Google שמנוהל בכתובת payments.google.com ומקושר לחשבון לחיוב ב-Cloud.

שימו לב: פרופיל התשלומים הוא לא משאב ב-Google Cloud . הוא מנוהל באמצעות הרשאות או תפקידים נפרדים ולא כפוף לארגון שלכם ב- Google Cloud. תפקידי IAM לא חלים עליו. לגבי פרופילי תשלומים ב-Google, אפשר להוסיף ולהסיר משתמשים ולשנות הרשאות במרכז התשלומים של Google.

החלטה חשובה: האם להשתמש בפרופיל תשלומים אחד או בכמה פרופילים של תשלומים ב-Google?

בדומה לחשבונות לחיוב ב-Cloud, בדרך כלל מומלץ להשתמש בפחות פרופילי תשלומים כדי שיהיה קל יותר לנהל אותם. לגבי רוב הלקוחות, היצירה של פרופילי תשלומים נוספים מגדילה את התקורה ואת החשיפה לבעיות פוטנציאליות.

אנחנו ממליצים ליצור כמה פרופילים של תשלומים במקרים הבאים:

- כשרוצים לקשר פרופילים של תשלומים אישיים ועסקיים נפרדים לחשבון Google.

- כשרוצים לנהל פרופילי תשלומים של מספר עסקים או מספר ארגונים.

- כשרוצים ליצור פרופילים של תשלומים בכמה מדינות לפעמים צריך ליצור פרופיל חדש כשמשנים את המדינה.

החשבונות לחיוב ב-Cloud צריכים להיות מקושרים לפרופיל תשלומים מתאים ב- Google.

תפקידים חשובים

|

תפקיד: אדמין פרופיל התשלומים ב-Google אדמין פרופיל התשלומים יכול:

|

למי כדאי להקצות את התפקיד האדמינים של פרופיל התשלומים ב-Google הם בדרך כלל חלק מצוות ניהול הכספים או צוות ניהול החשבון בארגון. |

|

הרשאת Read access בפרופיל התשלומים ב-Google משתמש עם הרשאת Read access בפרופיל תשלומים יכול:

|

למי כדאי להקצות את ההרשאה מקצים את הרשאת Read access למשתמשים שצריכים רק לקבל התראות באימייל לגבי חשבוניות. |

| מידע נוסף על הרשאות משתמשים בפרופיל התשלומים ב-Google | |

רשימת המשימות

| 1. יצירת המשאב | |

|---|---|

| ❑ | יוצרים פרופיל תשלומים מסוג Business לשימוש ב- Google Cloud. אם נוצר בשבילכם חשבון לחיוב ב-Cloud שמחויב בחשבונית, השלב הזה כבר בוצע. מגדירים חשבון אונליין לחיוב ב-Cloud כדי ליצור (או לבחור) פרופיל תשלומים ב-Google כחלק מתהליך היצירה של החשבון לחיוב. |

| 2. הגדרת הרשאות הגישה | |

| ❑ | מקצים מספר אדמינים של פרופיל התשלומים ב-Google שיהיו אחראים לעריכת פרטים כמו כתובות, אמצעי תשלום, פרטי מס והגדרות חשבון אחרות. |

| ❑ | בחיוב בחשבונית: מקצים מספר כתובות למשלוח חשבוניות – גם למשלוח באימייל וגם למשלוח בדואר – כדי לוודא שתמיד תדעו מתי נשלחה חשבונית חדשה. |

| ❑ | כדי לקבל הודעות, מסמכים ודפי חשבון חודשיים באימייל: מוסיפים משתמשים ומגדירים העדפות אימייל. |

| 3. הגדרת המשאב | |

| ❑ | בודקים באופן קבוע את הפרטים בפרופיל התשלומים ב-Google כדי לוודא שהוא עדכני – במיוחד הכתובות למשלוח דואר וכתובות האימייל, המשתמשים בפרופיל התשלומים ואמצעי התשלום. |

| ❑ | אם לא מוגדר חיוב בחשבונית:

|

| ❑ | אם מוגדר חיוב בחשבונית:

|

פרויקטים, תיקיות ותוויות

בעזרת פרויקטים, תיקיות ותוויות אפשר ליצור קבוצות לוגיות של משאבים שיעזרו לכם במטלות הניהול והשיוך (Attribution) של העלויות.

סקירה כללית

פרויקטים הם:

- הכרחיים כדי להשתמש במשאבים (למשל, מכונות וירטואליות של Compute Engine, נושאי Pub/Sub וקטגוריות של Cloud Storage)

- הישות הארגונית ברמת הבסיס ב- Google Cloud – פרויקטים הם ההורים של כל המשאבים ברמת השירות

- הבסיס להפעלה של שירותים, ממשקי API והרשאות IAM

תיקיות הן:

- מנגנון לקיבוץ פרויקטים. הן יכולות להכיל גם פרויקטים וגם תיקיות אחרות

- אמצעי לקיבוץ משאבים שיש להם מדיניות IAM משותפת

- ממופות בצומת של Organization (כדי להשתמש בתיקיות אתם צריכים צומת Organization)

תוויות הן:

- אמצעי לסיווג המשאבים ב- Google Cloud (כמו מכונות של Compute Engine)

- צמדי מפתח/ערך שמצרפים למשאבים כדי לאפשר סינון של המשאבים לפי התוויות

- חשובות למעקב אחרי העלויות ברמה מפורטת. הן מועברות למערכת החיוב ובעזרתן אפשר לנתח את העלויות לפי תווית

החלטה חשובה: בחירת האסטרטגיה לגבי תיקיות ופרויקטים

חובה ליצור פרויקטים. לא חובה ליצור תיקיות, אבל מומלץ להשתמש בהן.

למה צריך להשתמש בפרויקטים? פרויקטים הם הישות הארגונית הבסיסית ב- Google Cloud. הם הכרחיים כדי להשתמש במשאבים ברמת השירות, כמו Compute Engine ו-Cloud Storage. משאבים ברמת השירות מקבלים בירושה את ההגדרות וההרשאות של פרויקטים. יכול להיות שתצטרכו ליצור כמה פרויקטים, בהתאם למספר המוצרים והשירותים שמופעלים ב- Google Cloud. כדי שיהיה קל לזהות אותם, כדאי להגדיר שיטה יעילה למתן שמות לפרויקטים. מידע נוסף על פרויקטים זמין במאמר יצירה וניהול של פרויקטים.

למה כדאי להשתמש בתיקיות? בתיקיות מקובצים הפרויקטים, ודרכן מוחלים הרשאות וכללי מדיניות בצורה עקבית בכל הפרויקטים. כדאי לקבץ יחד את המשאבים באופן לוגי באמצעות תיקיות, בהתאם למספר האנשים והצוותים שישתמשו ב- Google Cloud, ולמספר המוצרים והשירותים שיופעלו ב- Google Cloud. לדוגמה, בשירות נתון אפשר להגדיר תיקיות נפרדות לפרויקטים של פיתוח, של סביבת Staging ושל סביבת ייצור. לחלופין, תוכלו לפזר את הפרויקטים והשירותים בין תיקיות שונות שמשקפות סביבות שונות. אפשר להשתמש בתיקיות כדי לארגן את הפרויקטים לפי מחלקות בחברה. אחד היתרונות של שימוש בתיקיות הוא האפשרות לאכוף כללי מדיניות IAM שונים בכל תיקייה. מידע נוסף על השימוש בתיקיות זמין במאמר יצירה וניהול של תיקיות.

למה כדאי להשתמש בתוויות? בעזרת תוויות אפשר להוסיף הערות למשאבים בתוך אותו פרויקט או במספר פרויקטים. בהתאם למעקב הנדרש אחרי העלויות, כדאי להחיל תוויות על משאבים כדי לזהות אותם לפי הסוג שלהם, לפי הפעולות שהם מבצעים ולפי הצוות שאליו הם משתייכים. לדוגמה, תוכלו ליצור תוויות לכל המכונות של Compute Engine שהן שרתי HTTP, או ליצור תוויות לכל הרכיבים שקשורים לשירות מסד הנתונים. מידע נוסף על השימוש בתוויות זמין במאמר יצירה וניהול של תוויות.

תפקידים חשובים

|

תפקיד: יצירת פרויקטים התפקיד "יצירת פרויקטים" מאפשר ליצור פרויקטים, ולמעשה מאפשר למשאבים לפעול ב- Google Cloud ולצבור עלויות שימוש. |

למי כדאי להקצות את התפקיד משתמשים עם התפקיד הזה בארגון יכולים להיות ראשי צוותים או חשבונות שירות (במקרה של אוטומציה). |

|

תפקיד: בעלי הפרויקט ומשתמש תפקידים של בעלי הפרויקט ומשתמש מאפשרים להציג את העלויות והשימוש בפרויקט ולהוסיף תוויות למשאבים. |

למי כדאי להקצות את התפקיד משתמשים עם התפקיד הזה בארגון יכולים להיות ראשי צוותים או מפתחים. |

| מידע נוסף על התפקידים בפרויקטים | |

|

תפקיד: אדמין של תיקיות אדמינים של תיקיות יכולים ליצור ולערוך את מדיניות ה-IAM לגבי תיקיות. הם מחליטים איך התפקידים עוברים בירושה לפי הפרויקטים שבתיקיות. |

למי כדאי להקצות את התפקיד אדמינים של תיקיות מנהלים בקרת גישה ברמה גבוהה יותר, ובדרך כלל הם ראשי מחלקות או מנהלי צוותים. |

| מידע נוסף על התפקידים בתיקיות | |

רשימת המשימות

| 1. יצירת המשאב | |

|---|---|

| ❑ | יוצרים פרויקטים כדי לקבץ יחד משאבים שיש להם יעד, נושא או מטרה משותפים. אם במוצר או בשירות מסוימים צריך להשתמש בכמה משאבים ב- Google Cloud (כמו Compute ו-Storage), אפשר להשתמש בפרויקטים כדי לקבץ אותם יחד. |

| ❑ | נותנים לפרויקטים שמות בעלי משמעות. מומלץ להחליט על שיטה למתן שמות לפרויקטים. לדוגמה, אפשר לתת לפרויקט שם שמשקף את השירות ואת אוסף המשאבים שהוא כולל, למשל productname-prod. שם הפרויקט קריא לאנשים ועוזר לזהות את הפרויקטים. מזהה הפרויקט נוצר לפי שם הפרויקט שבוחרים כשיוצרים את הפרויקט במסוף Google Cloud . |

| ❑ | מגדירים תיקיות שישקפו את צורת העבודה בארגון ובתשתית. |

| 2. הגדרת הרשאות הגישה | |

| ❑ | משתמשים בתיקיות כדי לחלק את הרשאות ה-IAM בהתאם לצוותים, למוצרים, לשירותים או לסביבות. |

| ❑ | מגדירים הרשאות IAM ברמת הפרויקט לפי הצורך (אם אתם לא משתמשים בתיקיות או אם דרושה לכם רמת פירוט אחרת). |

| 3. הגדרת המשאב | |

| ❑ | מציבים מנעול למניעת מחיקה בפרויקטים חיוניים. כדי למנוע מחיקה בטעות של פרויקטים, מומלץ להוסיף הגנות מפני מחיקת פרויקטים בעזרת מנעולים. אפשר להציב מנעול למניעת מחיקה בפרויקט כדי לחסום את האפשרות למחוק את הפרויקט, עד שמסירים את המנעול. כך תוכלו להגן על פרויקטים חשובים. |

| ❑ | משתמשים בתוויות כדי לסווג את המשאבים לקטגוריות מפורטות יותר. תוכלו להשתמש בתוויות כדי לתייג משאבים בכמה פרויקטים ובכמה תיקיות. ניתן לתייג כל משאב בכמה תוויות. המידע על התוויות מועבר למערכת החיוב ונאסף בייצוא נתוני החיוב, כך שתוכלו להיעזר בהם לצורכי דיווח וניתוח של העלויות. |

| ❑ | מחליטים אם לרכוש הנחות תמורת התחייבות לשימוש (CUDs) לפרויקטים, ובודקים איך הנחות על שימוש קבוע (SUDs) חלות על המשאבים והחיובים שלכם ב-Compute Engine. |

| ❑ | בודקים אם המכסות הקיימות מספיקות, ובמידת הצורך מבקשים שינוי מכסות. |

| ❑ | במידת הצורך, מפעילים ממשקי API לפרויקטים. הפעלה של ממשק API מאפשרת לשייך אותו לפרויקט הנוכחי, להוסיף דפי מעקב ולהפעיל את החיוב על אותו ממשק API (אם החיוב מופעל בפרויקט). |

מידע נוסף

ספריית הסרטונים: ניהול העלויות ב- Google Cloud . שיטות מומלצות למעקב אחרי העלויות ולניהול שלהן.

Cloud OnAir: תחילת העבודה עם הכלי לניהול עלויות ב- Google Cloud

כדי למקסם את המעבר ל- Google Cloud, לארגונים צריכה להיות הבנה ברורה לגבי העלויות ב- Google Cloud . בוובינר הזה נציג שיטות מומלצות לתחילת הניהול של העלויות והשימוש ב- Google Cloud . נדגים איך להגדיר חשבונות לחיוב, ארגונים, פרויקטים, הרשאות בסיסיות ותקציבים. נציג גם דוחות חיוב שעוזרים להבין את המגמות הנוכחיות של העלויות ולחזות את ההוצאה בסוף החודש, כדי למנוע חריגה מהתקציב.

ארגון המשאבים לניהול עלויות ב- Google Cloud (Cloud Next 2019)

כמה עולים כל השרתים בממשק הקצה? בכמה משאבים נעשה שימוש בסביבת ה-Staging? איך אפשר לדעת מהן ההוצאות בכל המחלקות כדי לשפר אותן? כלים ב- Google Cloud , כמו ארגונים, תיקיות, פרויקטים ותוויות, עוזרים ליצור קבוצות לוגיות של משאבים שיעזרו לכם במטלות הניהול והשיוך (Attribution) של העלויות בקנה מידה רחב. בפעילות הזאת נסביר איך להשתמש בכלים האלה כדי לשלוט בעלויות, לא משנה אם אתם מפתחים עצמאיים או חברות בינלאומיות.

הגדרת אמצעי בקרה לפיקוח פיננסי ב- Google Cloud (Cloud Next 2019)

תכנון ההוצאה בענן הוא שלב חיוני שעוזר להבין אם אתם נמצאים בשליטה. בפעילות הזאת נסביר איך לקבוע אמצעי בקרה לפיקוח פיננסי באופן יזום ובאופן תגובתי, כולל תקציבים, מכסות והרשאות. בנוסף, נדגים איך להשתמש בהתראות פרוגרמטיות לגבי תקציב כדי לבצע פעולות אוטומטיות לוויסות (throttle) נתוני השימוש והעלויות בענן, או כדי לקבוע להם מכסה.

יצירת לוחות בקרה אינטראקטיביים של עלויות ו-KPI באמצעות BigQuery (Cloud Next 2019)

רוצים לקבל תובנות מפורטות יותר לגבי העלויות בענן, השימוש וההוצאה הכוללת לכל KPI? כדי להבין טוב יותר את הגורמים שמניעים את העלויות שלכם, בפעילות הזאת מוסבר איך לייצא את נתוני החיוב באמצעות BigQuery, איך לכתוב שאילתות מתקדמות בנושאי חיוב ו-KPI, איך לשתף תצוגות בהתאמה אישית עם בעלי עניין פנימיים ואיך לבנות מרכזי בקרה מפורטים ב-Looker Studio וב-Elastic. אנשי חברת PerimeterX יצטרפו אלינו לשיחה ויסבירו בדיוק איך הם משתמשים בפונקציונליות הזאת כלקוחות, כדי לקשר את העלויות שלהם ב- Google Cloud למדדים עסקיים מרכזיים.

מעקב אחרי העלויות ב- Google Cloud וניהול שלהן (Cloud Next 2019)

הניהול של השימוש ב- Google Cloud ושל מגמות השינוי בעלויות הוא פשוט יותר ממה שחשבתם. בפעילות הזאת נסביר איך להציג במהירות את העלויות ב- Google Cloudואיך לחזות את החיוב בסוף החודש. נציג גם סקירה כללית על חלק מאמצעי הבקרה שאפשר להגדיר כדי למנוע חריגה מהתקציב. בנוסף, נדגים בזמן אמת איך מגדירים מרכזי בקרה בהתאמה אישית כדי לנתח את נתוני החיוב שלכם.

חיסכון גדול יותר ב-Compute Engine (Cloud Next 2019)

הרבה מים זרמו בנהר מאז Saving More Money on Compute Engine של Next 18, אבל דבר אחד לא השתנה – לקוחות כמוכם עדיין רוצים לשלוט בעלויות ולהפיק את המקסימום מההשקעה בענן. בשיחה הזו נסקור את כל המוצרים החדשים ואת השיטות העדכניות למיטוב השימוש – כדי שגם תקבלו את הערך הרב ביותר וגם תשלמו כמה שפחות.