Revisar posibles problemas de seguridad con Google Security Operations

En este documento se describe cómo realizar búsquedas al investigar alertas y posibles problemas de seguridad con Google Security Operations.

Antes de empezar

Google Security Operations se ha diseñado para funcionar exclusivamente con los navegadores Google Chrome o Mozilla Firefox.

Google recomienda actualizar el navegador a la versión más reciente. Puedes descargar la última versión de Chrome desde https://www.google.com/chrome/.

Google SecOps está integrado en tu solución de inicio de sesión único (SSO). Puedes iniciar sesión en Google SecOps con las credenciales proporcionadas por tu empresa.

Abre Chrome o Firefox.

Asegúrate de tener acceso a tu cuenta de empresa.

Para acceder a la aplicación Google SecOps, donde customer_subdomain es tu identificador específico de cliente, ve a: https://customer_subdomain.backstory.chronicle.security.

Ver alertas y coincidencias de IOCs

En la barra de navegación, selecciona Detecciones > Alertas e IOCs.

Haz clic en la pestaña Coincidencias de IOC.

Buscar coincidencias de IOC en la vista Dominio

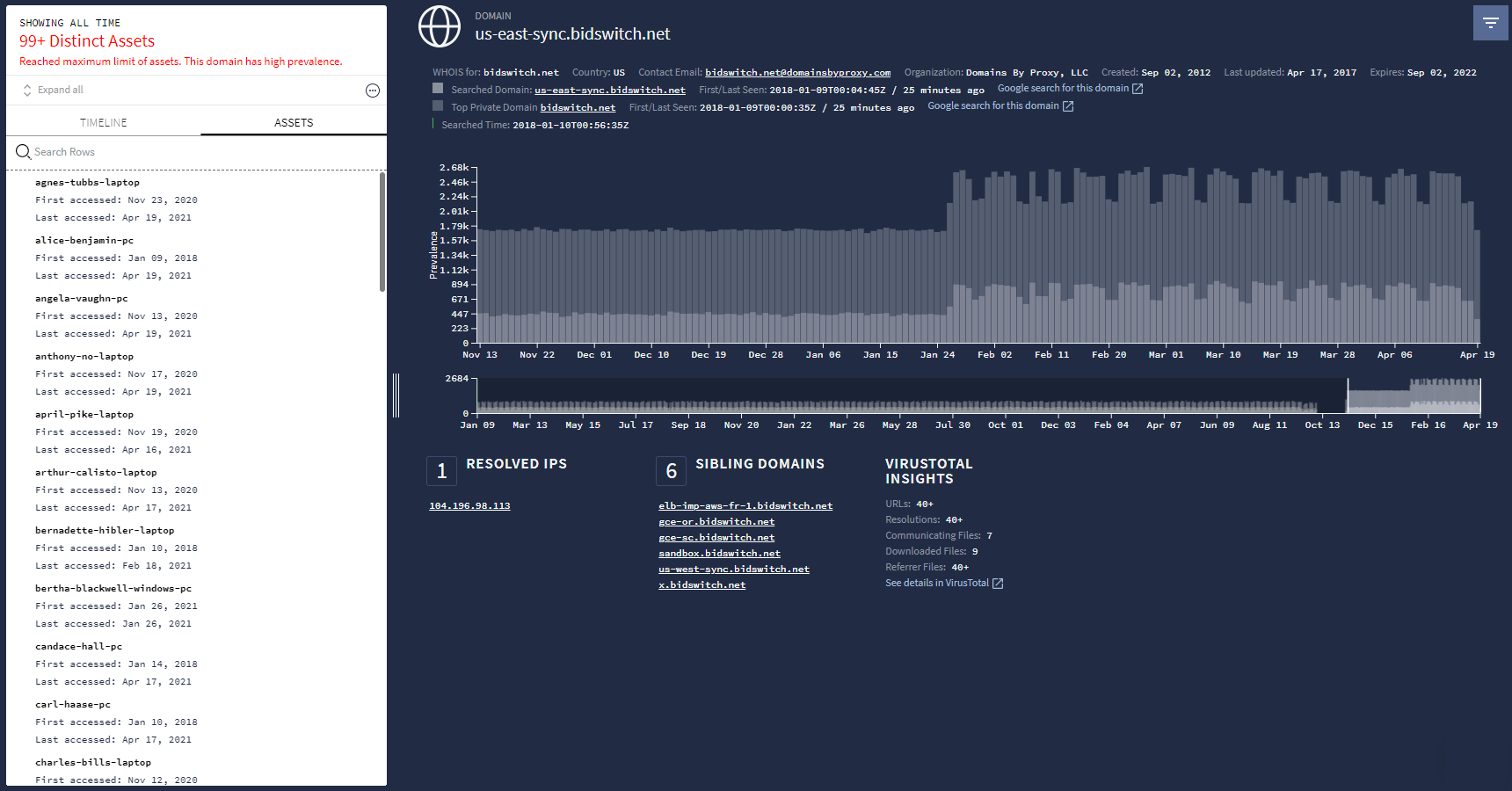

La columna Dominio de la pestaña Coincidencias de dominio de IOC contiene una lista de dominios sospechosos. Al hacer clic en un dominio de esta columna, se abre la vista Dominio, como se muestra en la siguiente figura, que proporciona información detallada sobre ese dominio.

Vista Dominio

Vista Dominio

Usar el campo de búsqueda de Google Security Operations

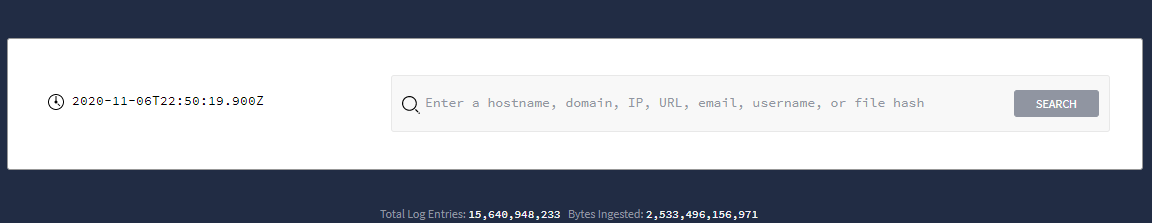

Inicia una búsqueda directamente desde la página principal de Google Security Operations, como se muestra en la siguiente figura.

Campo Búsqueda de Google Security Operations

Campo Búsqueda de Google Security Operations

En esta página, puedes introducir los siguientes términos de búsqueda:

|

Por ejemplo, plato.example.com |

|

Por ejemplo, altostrat.com |

|

por ejemplo, 192.168.254.15 |

|

(por ejemplo, https://new.altostrat.com) |

|

por ejemplo, betty-decaro-pc |

|

Por ejemplo, e0d123e5f316bef78bfdf5a888837577. |

No tienes que especificar qué tipo de término de búsqueda estás introduciendo, ya que Google Security Operations lo determina por ti. Los resultados se muestran en la vista de investigación correspondiente. Por ejemplo, si escribes un nombre de usuario en el campo de búsqueda, se muestra la vista Recurso.

Buscar registros sin procesar

Puedes buscar en la base de datos indexada o en los registros sin procesar. La búsqueda en registros sin procesar es más completa, pero tarda más que una búsqueda indexada.

Para acotar aún más la búsqueda, puedes usar expresiones regulares, hacer que la entrada de búsqueda distinga entre mayúsculas y minúsculas o seleccionar fuentes de registro. También puedes seleccionar la línea de tiempo que quieras con los campos de tiempo Inicio y Fin.

Para realizar una búsqueda en los registros sin procesar, sigue estos pasos:

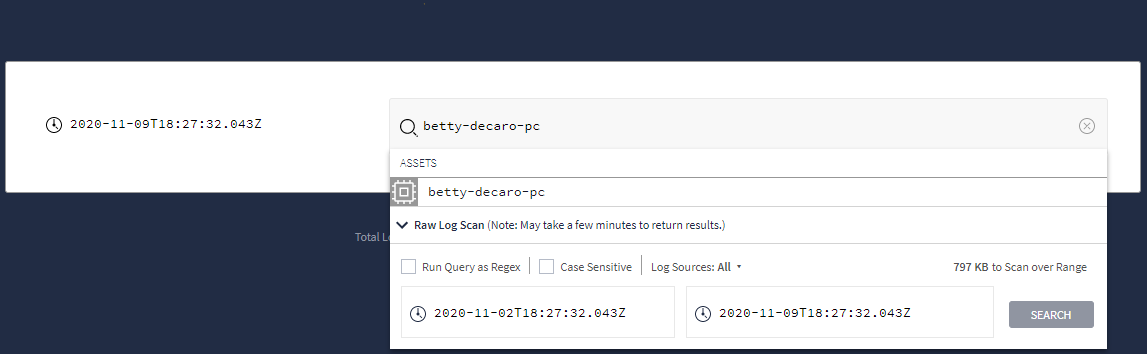

Escriba el término de búsqueda y, a continuación, seleccione Análisis de registro sin procesar en el menú desplegable, como se muestra en la siguiente figura.

Menú desplegable que muestra la opción Análisis de registros sin procesar

Menú desplegable que muestra la opción Análisis de registros sin procesarDespués de definir los criterios de búsqueda sin procesar, haga clic en el botón Buscar.

En la vista Análisis de registros sin procesar, puede analizar más detalladamente los datos de registro.