Examiner les problèmes de sécurité potentiels avec Google Security Operations

Ce document explique comment effectuer des recherches lorsque vous examinez des alertes et des problèmes de sécurité potentiels à l'aide de Google Security Operations.

Avant de commencer

Google Security Operations est conçu pour fonctionner exclusivement avec les navigateurs Google Chrome ou Mozilla Firefox.

Google vous recommande de mettre à jour votre navigateur vers la version la plus récente. Vous pouvez télécharger la dernière version de Chrome sur https://www.google.com/chrome/.

Google SecOps est intégré à votre solution d'authentification unique (SSO). Vous pouvez vous connecter à Google SecOps à l'aide des identifiants fournis par votre entreprise.

Lancez Chrome ou Firefox.

Assurez-vous d'avoir accès à votre compte d'entreprise.

Pour accéder à l'application Google SecOps, où customer_subdomain est votre identifiant client spécifique, accédez à : https://customer_subdomain.backstory.chronicle.security.

Afficher les alertes et les correspondances IoC

Dans la barre de navigation, sélectionnez Détections > Alertes et IOC.

Cliquez sur l'onglet Correspondances avec les OI.

Recherche de correspondances IoC dans la vue Domaine

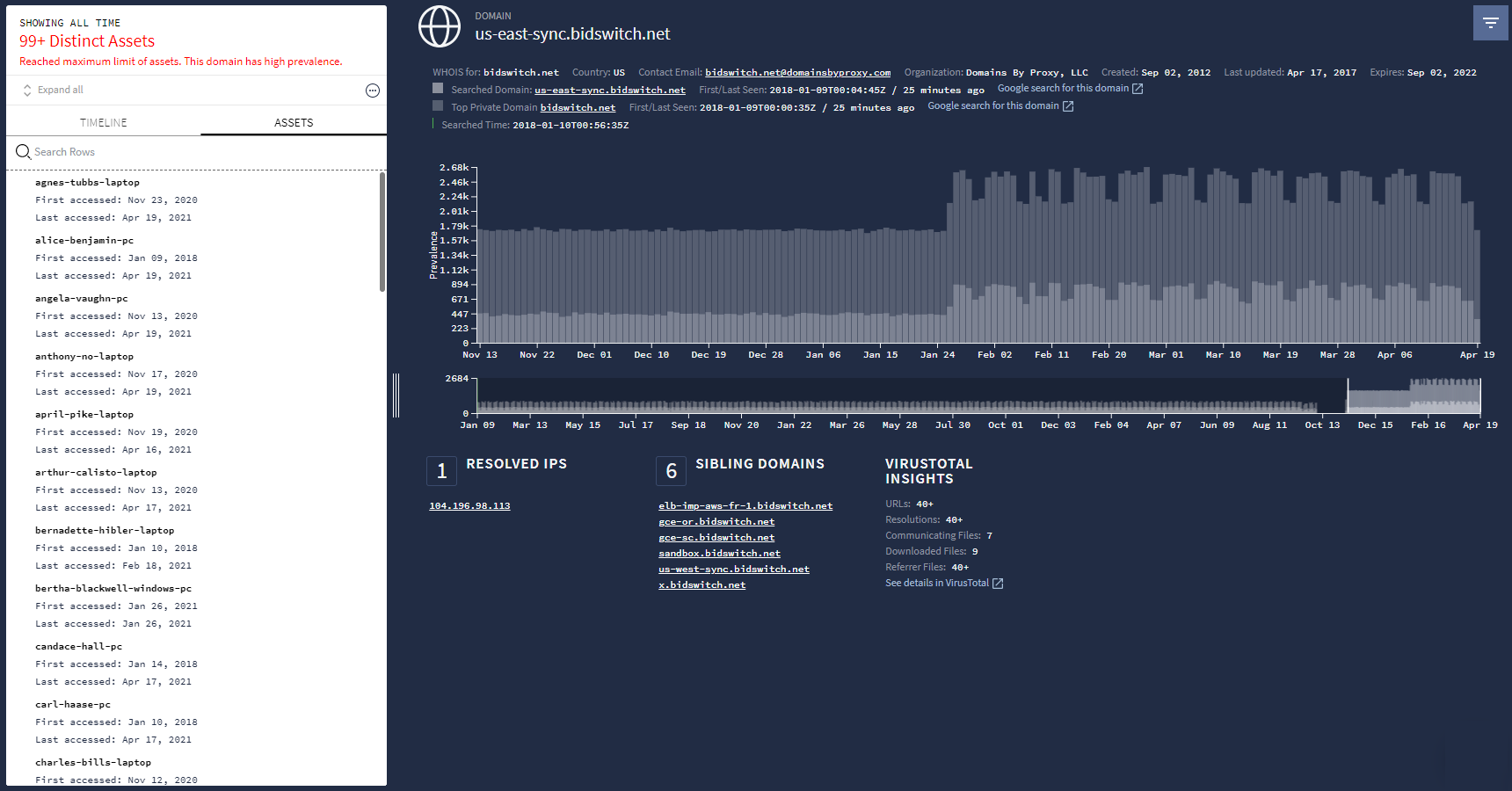

La colonne Domaine de l'onglet Correspondances de domaine des IOC contient la liste des domaines suspects. Si vous cliquez sur un domaine dans cette colonne, la vue Domaine s'ouvre, comme illustré dans la figure suivante, et fournit des informations détaillées sur ce domaine.

Affichage Domaine

Affichage Domaine

Utiliser le champ de recherche Google Security Operations

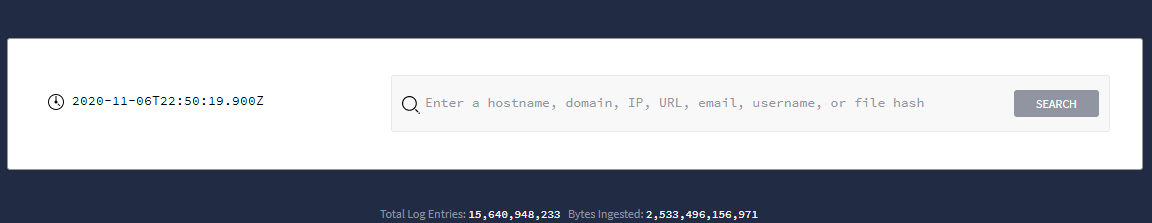

Lancez une recherche directement depuis la page d'accueil de Google Security Operations, comme illustré dans la figure suivante.

Champ Rechercher de Google Security Operations

Sur cette page, vous pouvez saisir les termes de recherche suivants :

|

(par exemple, plato.example.com) |

|

(par exemple, altostrat.com) |

|

(par exemple, 192.168.254.15) |

|

(par exemple, https://new.altostrat.com) |

|

(par exemple, betty-decaro-pc) |

|

(par exemple, e0d123e5f316bef78bfdf5a888837577) |

Vous n'avez pas besoin de spécifier le type de terme de recherche que vous saisissez. Google Security Operations le détermine pour vous. Les résultats s'affichent dans la vue d'investigation appropriée. Par exemple, si vous saisissez un nom d'utilisateur dans le champ de recherche, la vue Asset s'affiche.

Rechercher dans les journaux bruts

Vous pouvez effectuer une recherche dans la base de données indexée ou dans les journaux bruts. La recherche dans les journaux bruts est plus complète, mais prend plus de temps qu'une recherche indexée.

Pour affiner davantage votre recherche, vous pouvez utiliser des expressions régulières, rendre la saisie de recherche sensible à la casse ou sélectionner des sources de journaux. Vous pouvez également sélectionner la période souhaitée à l'aide des champs Heure de début et Heure de fin.

Pour effectuer une recherche dans les journaux bruts, procédez comme suit :

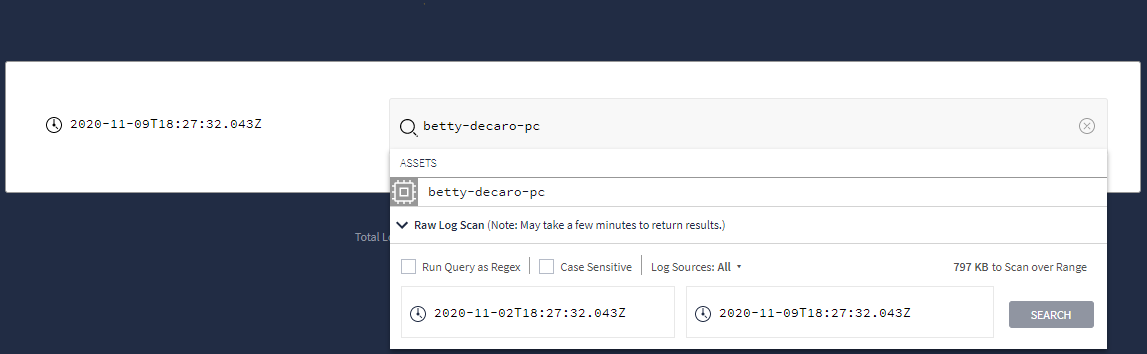

Saisissez votre terme de recherche, puis sélectionnez Analyse des journaux bruts dans le menu déroulant, comme illustré dans la figure suivante.

Menu déroulant affichant l'option Analyse des journaux bruts

Menu déroulant affichant l'option Analyse des journaux brutsAprès avoir défini vos critères de recherche bruts, cliquez sur le bouton Rechercher.

Dans la vue Analyse des journaux bruts, vous pouvez analyser plus en détail les données de vos journaux.