Seite „Abgestimmte Erkennungsmechanismen“ verwenden

In diesem Dokument wird beschrieben, wie Sie die Seiten mit kuratierten Erkennungen verwenden.

Für Google Security Operations-Kunden bietet das Google Cloud Threat Intelligence-Team (GCTI) Google Cloud im Rahmen des Modells der geteilten Verantwortung für die Sicherheit sofort einsatzbereite Bedrohungsanalysen an. Im Rahmen dieser abgestimmten Erkennungsmechanismen stellt GCTI eine Reihe von YARA-L-Regeln bereit und verwaltet sie, um Kunden bei der Identifizierung von Bedrohungen für ihr Unternehmen zu unterstützen. Diese von GCTI verwalteten Regeln:

Kunden sofort umsetzbare Informationen zur Verfügung stellen, die für ihre aufgenommenen Daten verwendet werden können.

Nutzt die Bedrohungsaufklärung von Google, indem Kunden sie in Google SecOps verwenden können.

Hinweise

Informationen zu vordefinierten Richtlinien zur Bedrohungserkennung finden Sie hier:

- Übersicht über die Kategorie „Cloud-Bedrohungen“

- Übersicht über die Kategorie „Chrome Enterprise-Bedrohungen“

- Übersicht über die Kategorie „Windows-Bedrohungen“

- Übersicht über die Kategorie „Linux-Bedrohungen“

- Übersicht über die Kategorie „macOS-Bedrohungen“

- Übersicht über Risikoanalysen für die UEBA-Kategorie

- Übersicht über die Kategorie „Angewandte Bedrohungsinformationen“

Informationen dazu, wie Sie überprüfen, ob die für die einzelnen Richtlinien erforderlichen Daten im richtigen Format vorliegen, finden Sie unter Erfassung von Logdaten mit Testregeln überprüfen.

Funktionen für ausgewählte Erkennungen

Hier sind einige der wichtigsten Funktionen für kuratierte Erkennungen:

Kuratierte Erkennung: Von GCTI für Google SecOps-Kunden erstellte und verwaltete kuratierte Erkennung.

Regelsätze: Sammlung von Regeln, die von GCTI für Google SecOps-Kunden verwaltet werden. GCTI stellt mehrere Regelsätze bereit und verwaltet sie. Der Kunde hat die Möglichkeit, diese Regeln in seinem Google SecOps-Konto zu aktivieren oder zu deaktivieren und Benachrichtigungen für diese Regeln zu aktivieren oder zu deaktivieren. Neue Regeln und Regelsätze werden regelmäßig von GCTI bereitgestellt, wenn sich die Bedrohungslandschaft ändert.

Seite mit kuratierten Erkennungen und Regelsätzen öffnen

So öffnen Sie die Seite mit den kuratierten Erkennungen:

Wählen Sie im Hauptmenü Regeln aus.

Klicken Sie auf Kuratierte Erkennungen, um die Ansicht der Regelsätze zu öffnen.

Die Seite „Curated Detection“ enthält Informationen zu den einzelnen Regelsätzen, die für Ihr Google SecOps-Konto aktiv sind, darunter:

Zuletzt aktualisiert: Zeitpunkt, zu dem GCTI den Regelsatz zuletzt aktualisiert hat.

Aktivierte Regeln: Gibt an, welche der genauen und allgemeinen Regeln für die einzelnen Regelsätze aktiviert sind. Mithilfe genauer Regeln können Sie schädliche Bedrohungen mit hoher Konfidenz erkennen. Bei allgemeinen Regeln wird nach verdächtigem Verhalten gesucht, das häufiger vorkommen kann und zu mehr falsch positiven Ergebnissen führt. Für einen Regelsatz sind möglicherweise sowohl exakte als auch ungefähre Regeln verfügbar.

Benachrichtigungen: Gibt an, für welche der genauen und allgemeinen Regeln Benachrichtigungen für die einzelnen Regelsätze aktiviert sind.

Mitre-Taktiken: Kennung der Mitre ATT&CK®-Taktiken, die von den einzelnen Regelsätzen abgedeckt werden. Mitre ATT&CK®-Taktiken repräsentieren die Absicht hinter schädlichem Verhalten.

Mitre-Techniken: Kennung der Mitre ATT&CK®-Techniken, die von den einzelnen Regelsätzen abgedeckt werden. Mitre ATT&CK®-Techniken repräsentieren spezifische Aktionen von schädlichem Verhalten

Auf dieser Seite können Sie die Regel und die Benachrichtigungen für die Regel auch aktivieren oder deaktivieren. Das ist sowohl für die allgemeinen als auch für die präzisen Regeln möglich.

Dashboard für kuratierte Erkennung öffnen

Das Dashboard für kuratierte Erkennungen enthält Informationen zu jeder kuratierten Erkennung, die eine Erkennung für die Logdaten in Ihrem Google SecOps-Konto generiert hat. Regeln mit erkannten Verstößen werden nach Regelsatz gruppiert.

So öffnen Sie das Dashboard für kuratierte Erkennung:

Wählen Sie im Hauptmenü Regeln aus. Der Standardtab ist „Erkannte Verstöße“ und die Standardansicht „Regelsätze“.

Klicken Sie auf Dashboard.

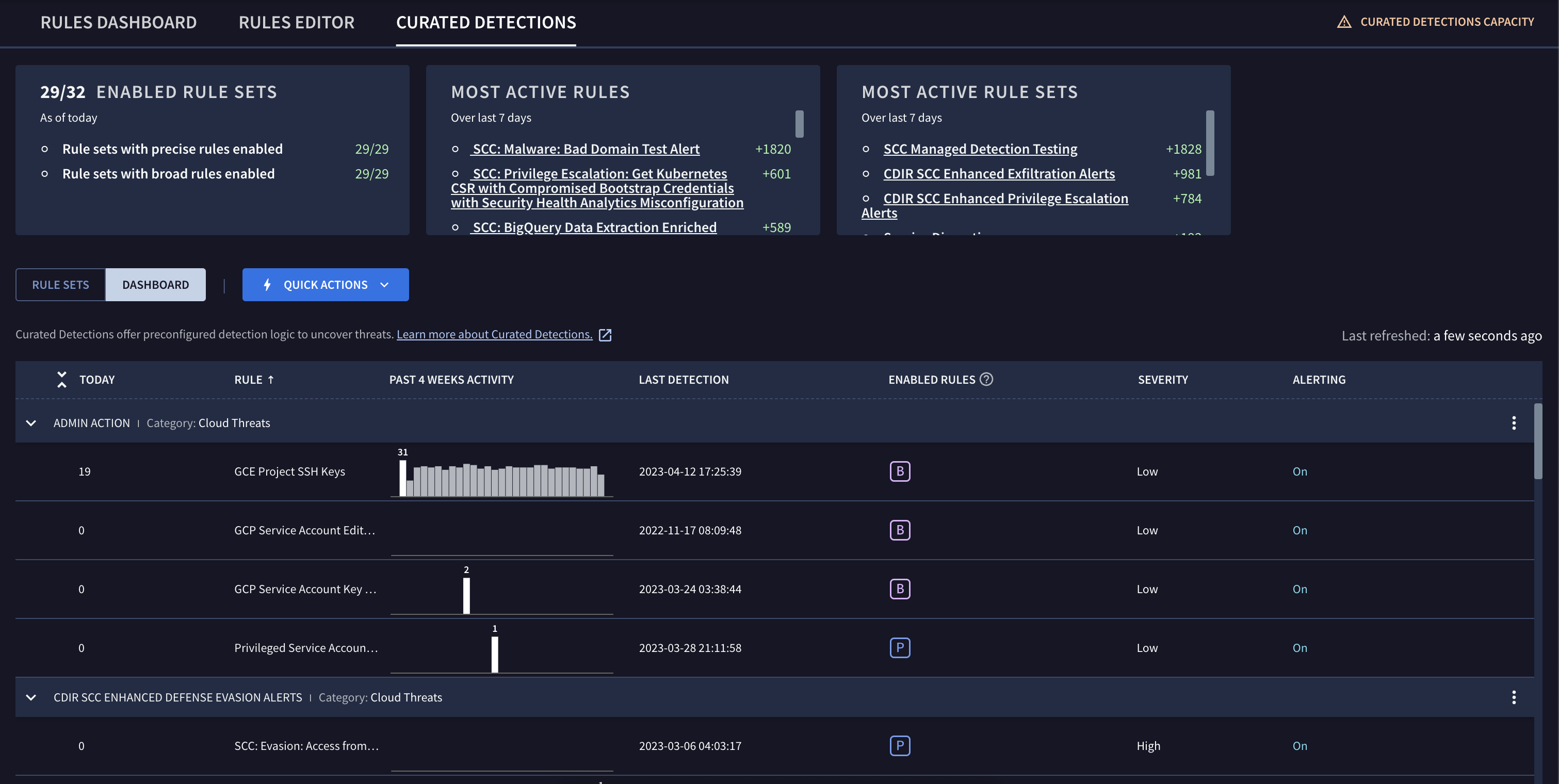

Abbildung 2: Dashboard „Curated Detections“ (Kuratierte Erkennungen)

Im Dashboard „Curated Detections“ werden alle Regelsätze angezeigt, die für Ihr Google SecOps-Konto verfügbar sind. Jede Anzeige enthält Folgendes:

Diagramm mit der aktuellen Aktivität für jede der Regeln, die einem Regelsatz zugeordnet sind.

Zeitpunkt der letzten Erkennung.

Status der einzelnen Regeln.

Schweregrad der letzten Erkennungen.

Gibt an, ob Benachrichtigungen aktiviert oder deaktiviert sind.

Sie können die Regeleinstellungen bearbeiten, indem Sie auf das Menüsymbol oder den Namen des Regelsatzes klicken.

Klicken Sie auf Regelsätze, um zur Ansicht „Regelsätze“ zurückzukehren. In der Ansicht „Regelsätze“ finden Sie Informationen zu jedem Regelsatz, der für Ihr Google SecOps-Konto aktiv ist.

Details zu einem Regelsatz ansehen

Sie können die Einstellungen für jede kuratierte Erkennung ändern, indem Sie auf das Menüsymbol für den Regelsatz klicken und dann Regeleinstellungen ansehen und bearbeiten auswählen.

Sie können das Regelset im Bereich Einstellungen aktivieren oder deaktivieren. Mit den Ein/Aus-Schaltern Status und Benachrichtigungen können Sie die genauen und allgemeinen Regeln im Regelsatz aktivieren oder deaktivieren. Sie können auch Benachrichtigungen aktivieren oder deaktivieren.

Sie können sich auch alle Ausschlüsse ansehen, die für den Regelsatz konfiguriert wurden. Sie können die Ausschlüsse bearbeiten, indem Sie auf Ansehen klicken. Weitere Informationen finden Sie unter Regelausschlüsse konfigurieren.

Abbildung 3: Regeleinstellungen

Änderung aller Regeln in einem Regelsatz

Im Bereich Einstellungen werden die Einstellungen für alle Regeln in einem Regelsatz angezeigt. Sie können die Einstellungen anpassen, um benutzerdefinierte Erkennungen zu erstellen, die auf die Nutzung und die Anforderungen Ihrer Organisation zugeschnitten sind.

Genaue Regeln: Mithilfe genauer Regeln können Sie schädliches Verhalten mit hoher Konfidenz und weniger falsch positiven Ergebnissen erkennen.

Allgemeine Regeln: Mit diesen Regeln können Sie Verhalten erkennen, das potenziell schädlich oder anomal ist. Aufgrund der allgemeinen Natur der Regel gibt es jedoch in der Regel mehr falsch positive Ergebnisse.

Status: Sie können den Status einer Regel als „genau“ oder „weit gefasst“ festlegen, indem Sie die entsprechende Status-Option auf Aktiviert setzen.

Benachrichtigungen: Aktivieren Sie Benachrichtigungen, um Erkennungen zu erhalten, die von entsprechenden präzisen oder allgemeinen Regeln erstellt wurden. Setzen Sie dazu die Option Benachrichtigungen auf Ein.

Regelausschlüsse konfigurieren

Wenn Sie die Anzahl der Benachrichtigungen aus ausgewählten GCTI-Erkennungen verwalten möchten, können Sie Regelausschlüsse konfigurieren. Weitere Informationen finden Sie unter Regelausschlüsse konfigurieren.

Ausgewählte Erkennungen ansehen

Sie können sich alle ausgewählten Erkennungen in der Ansicht „Ausgewählte Erkennungen“ ansehen. In dieser Ansicht können Sie alle mit der Regel verknüpften Erkennungen untersuchen und über die Zeitachse zu anderen Ansichten wie der Asset-Ansicht wechseln.

So öffnen Sie die Ansicht „Kuratierte Erkennung“:

Klicken Sie auf Dashboard.

Klicken Sie in der Spalte „Regel“ auf den Link mit dem Namen der Regel.

Nächste Schritte

- GCTI-Benachrichtigung prüfen

- Von Regelsätzen in dieser Kategorie zurückgegebene Benachrichtigungen optimieren

Benötigen Sie weitere Hilfe? Antworten von Community-Mitgliedern und Google SecOps-Experten erhalten