生きたゲームのためのエコシステム

Google は、数十億人が利用するライブサービスを運営しています。 Google Cloud では、世界クラスのテクノロジー、パフォーマンス、スケールを活用できます。

Google の生成 AI 機能を使用して、ライブゲームを次世代の生きたゲームに進化させましょう。

Google Cloud のソリューションは、プレーヤーに楽しんでもらえる新しい方法を発見して優れたゲームを提供し、リピーターを獲得することに役立ちます。

ゲーム向けクラウド インフラストラクチャ

世界中で高まるプレーヤーの期待レベル

Google Cloud のソリューション エコシステムを利用すれば、世界中の場所を問わずプレーヤーのニーズに確実に対応でき、迅速な制作、スケール、対応が可能になります。

“当社の目標は、プレーヤーの皆様がゲームに集中できるよう、非常にシームレスな最高品質のサービスを提供する新しい方法を開拓し続けることです。…このコラボレーションにより、Kubernetes を大規模にデプロイできる Google Cloud の専門知識と、当社のゲーム開発パイプラインおよび技術に関する深い知識を組み合わせることが可能になりました。”

Ubisoft オンライン テクノロジー グループ開発ディレクター、Carl Dionne 氏

ゲームに関するデータベースと分析

ユーザーが増えるに伴い、知っておく必要のあることも増加

当初は Google 独自の一般ユーザー向けサービス用に構築された Google Cloud のリアルタイム データベースは、他に類を見ないスケーラビリティを備えています。複数のリージョンとゲームにわたって、あらゆるデータを活用、保護、スケールできます。

“当社のインフラストラクチャは、データ ウェアハウスだけでなく、1 秒あたり数十万の同時接続をサポートする必要があります。Google にはそのニーズに対応する能力がありました。””

King 社最高情報責任者 Jacques Erasmus 氏

ゲーム向けの分析と AI

プレーヤーの獲得と維持に必要な手がかりはデータにある

人気のあるゲームは膨大な量のデータを生成します。 Google Cloud の AI と分析ソリューションを使用すると、大量のデータから事実とインサイトを引き出すことができます。

ゲーム向けの主要ソリューション

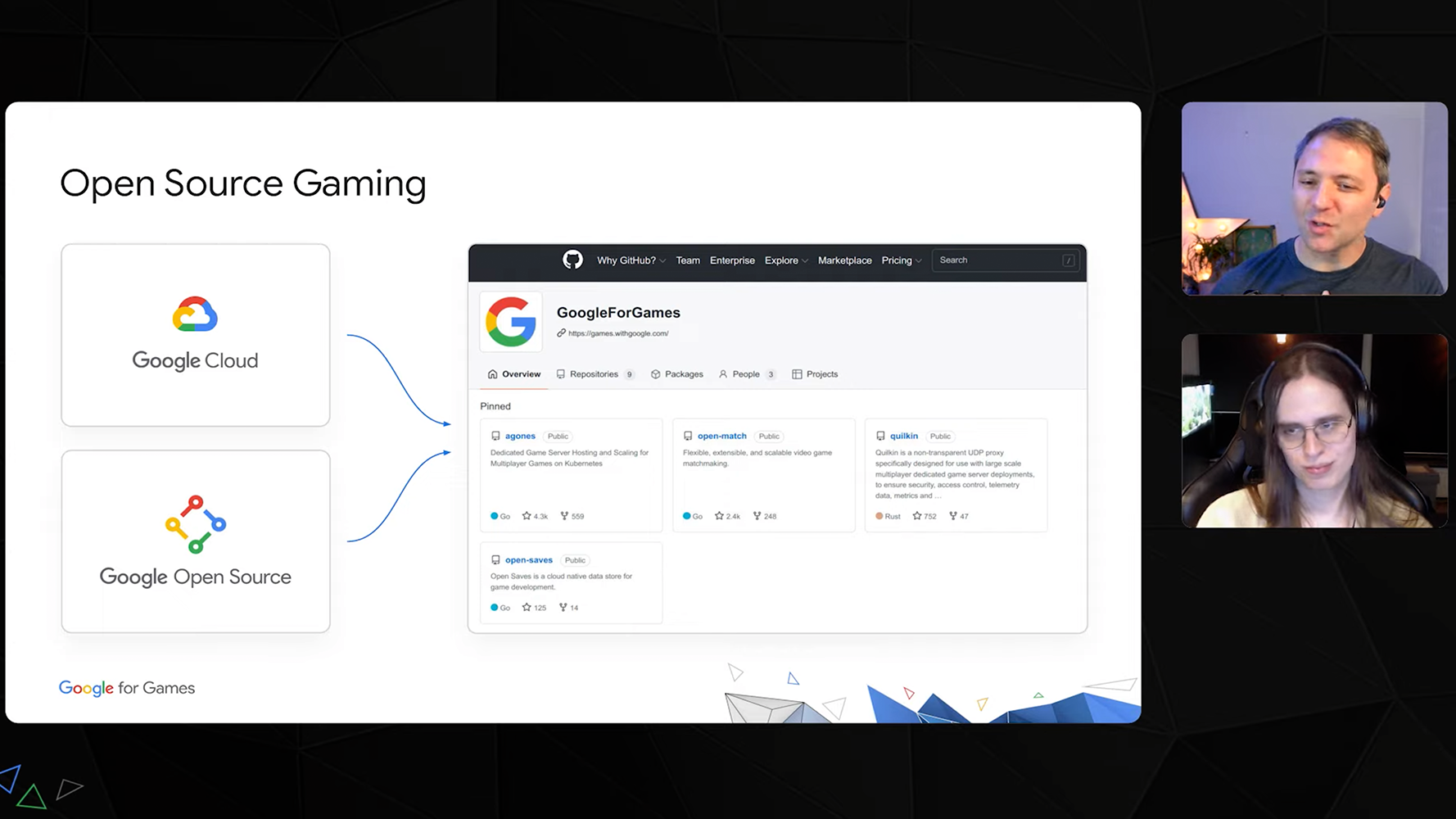

ゲームのためのオープンソース

既存のツールやテクノロジーと連携できることは大規模ゲームの必須条件

カスタム ソリューションを作成するためにゼロから始める必要はありません。Open Match などのゲーム固有のプロジェクトから、Kubernetes などの業界標準に至るまで、Google が開発したオープンソース プロジェクトをご活用ください。

ゲーム向け AI

最先端の生成 AI でゲームに命を吹き込む

Vertex AI を使用して、生成 AI を開発パイプラインに統合しましょう。AI モデルを Google Kubernetes Engine にデプロイして、まったく新しいプレーヤー エクスペリエンスを構築できます。

プレーヤーのニーズに対応

ゲーム向けクラウド インフラストラクチャ

世界中で高まるプレーヤーの期待レベル

Google Cloud のソリューション エコシステムを利用すれば、世界中の場所を問わずプレーヤーのニーズに確実に対応でき、迅速な制作、スケール、対応が可能になります。

“当社の目標は、プレーヤーの皆様がゲームに集中できるよう、非常にシームレスな最高品質のサービスを提供する新しい方法を開拓し続けることです。…このコラボレーションにより、Kubernetes を大規模にデプロイできる Google Cloud の専門知識と、当社のゲーム開発パイプラインおよび技術に関する深い知識を組み合わせることが可能になりました。”

Ubisoft オンライン テクノロジー グループ開発ディレクター、Carl Dionne 氏

ゲームの詳細を把握

ゲームに関するデータベースと分析

ユーザーが増えるに伴い、知っておく必要のあることも増加

当初は Google 独自の一般ユーザー向けサービス用に構築された Google Cloud のリアルタイム データベースは、他に類を見ないスケーラビリティを備えています。複数のリージョンとゲームにわたって、あらゆるデータを活用、保護、スケールできます。

“当社のインフラストラクチャは、データ ウェアハウスだけでなく、1 秒あたり数十万の同時接続をサポートする必要があります。Google にはそのニーズに対応する能力がありました。””

King 社最高情報責任者 Jacques Erasmus 氏

プレーヤーの状況を把握

ゲーム向けの分析と AI

プレーヤーの獲得と維持に必要な手がかりはデータにある

人気のあるゲームは膨大な量のデータを生成します。 Google Cloud の AI と分析ソリューションを使用すると、大量のデータから事実とインサイトを引き出すことができます。

ゲーム向けの主要ソリューション

テクノロジーを強化

ゲームのためのオープンソース

既存のツールやテクノロジーと連携できることは大規模ゲームの必須条件

カスタム ソリューションを作成するためにゼロから始める必要はありません。Open Match などのゲーム固有のプロジェクトから、Kubernetes などの業界標準に至るまで、Google が開発したオープンソース プロジェクトをご活用ください。

生きたゲームを作成

ゲーム向け AI

最先端の生成 AI でゲームに命を吹き込む

Vertex AI を使用して、生成 AI を開発パイプラインに統合しましょう。AI モデルを Google Kubernetes Engine にデプロイして、まったく新しいプレーヤー エクスペリエンスを構築できます。