Google Cloud Armor

サービス拒否攻撃やウェブ攻撃からのアプリケーションとウェブサイト保護に役立ちます。

Google 規模の DDoS 対策と WAF によるメリット

Cloud Load Balancing のワークロードや VM に対する攻撃を検出して軽減する

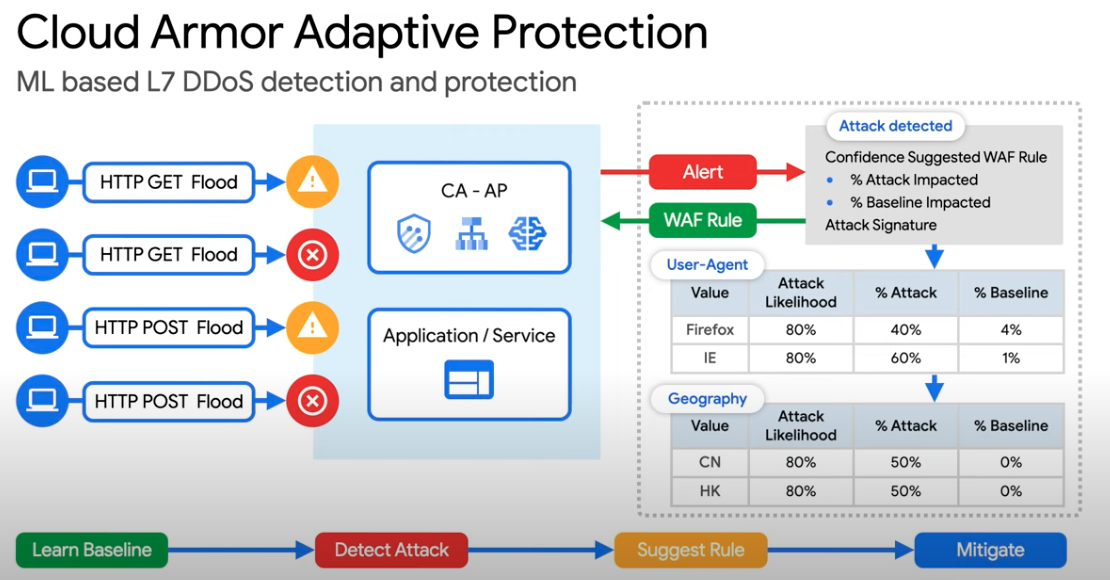

適応型保護 ML ベースのメカニズムにより、レイヤー 7 DDoS 攻撃を検出してブロック

OWASP の 10 大リスクを軽減し、オンプレミスやクラウドのワークロードを保護

reCPATCHA Enterprise とのネイティブ統合により、エッジでの不正行為を防止する bot 管理

利点

組み込みの DDoS 防御

組み込みの DDoS 防御

Cloud Armor には、Google 検索、Gmail、YouTube といった主要なインターネット資産を保護してきた Google の経験が活かされています。L3 と L4 に対する DDoS 攻撃を防ぐ組み込みの防御機能を提供します。

OWASP の 10 大リスクを軽減

OWASP の 10 大リスクを軽減

Cloud Armor の事前設定されたルールによって、クロスサイト スクリプティング(XSS)や SQL インジェクション(SQLi)などの攻撃を防御できます。

エンタープライズ・レベルのセキュリティ

エンタープライズ・レベルのセキュリティ

Cloud Armor Enterprise ティアでは、DDoS サービスや WAF サービス、厳選されたルールセット、その他のサービスを、予測可能な月額料金で利用できます。

主な機能

主な機能

適応型保護

アプリケーション上でローカルにトレーニングされた ML システムを使用して、大量のレイヤ 7 DDoS 攻撃を自動的に検出し、軽減します。詳細

高度なネットワーク DDoS 対策

常時稼働の攻撃検出と軽減機能により、外部ネットワーク ロードバランサ、プロトコル転送、パブリック IP アドレスを持つ VM を使用するワークロードに対するボリューム型のネットワークおよびプロトコル DDoS 攻撃を防御します。詳細

事前構成されている WAF ルール

業界標準に基づいたすぐに使えるルールで、一般的なウェブ アプリケーションの脆弱性を緩和し、OWASP からの保護を提供します。詳しくは、WAF ルールガイドをご覧ください。

bot 管理

reCAPTCHA Enterprise とのネイティブな統合により、アプリを bot から自動的に保護し、ラインおよびエッジでの不正行為を阻止します。詳細

レート制限

レートベースのルールを使用すると、インスタンスに流入し、正当なユーザーのアクセスをブロックする大量のリクエストからアプリケーションを保護できます。詳細

ドキュメント

ドキュメント

すべての機能

すべての機能

| OWASP の 10 大リスクを軽減する WAF の事前設定ルール | 業界標準に基づいたすぐに使えるルールで、一般的なウェブ アプリケーションの脆弱性を緩和し、OWASP Top 10 から保護します。 |

| ウェブ アプリケーション ファイアウォール向けの充実したルール言語 | 柔軟なルール言語を使用して、L3〜L7 パラメータと位置情報の自由に組み合わせてカスタムルールを作成し、デプロイ環境を保護します。 |

| 可視性とモニタリング | セキュリティ ポリシーに関連するすべての指標を、Cloud Monitoring ダッシュボードで簡単にモニタリングできます。また、疑わしいアプリケーション トラフィックのパターンを Cloud Armor から直接、Security Command Center ダッシュボードに表示できます。 |

| Logging | Cloud Logging を介して、Cloud Armor の決定とそれに関連するポリシーやルールをリクエスト ベースで可視化します。 |

| プレビュー モード | Cloud Armor ルールをプレビュー モードでデプロイすることで、ルールの有効性と本番環境のトラフィックへの影響を実際に運用する前に確認できます。 |

| ルールを使用したポリシー フレームワーク | ルール階層を使用して 1 つ以上のセキュリティ ポリシーを構成し、1 つまたは複数のワークロードに粒度の異なるポリシーを適用します。 |

| IP と位置情報に基づくアクセス制御 | IPv4 および IPv6 アドレスまたは CIDR に基づいて、受信トラフィックをフィルタします。受信トラフィックが発生した地理的な位置を特定し、これに基づいてアクセス制御を実施します。 |

| ハイブリッドとマルチクラウドでのデプロイ向けサポート | アプリケーションが Google Cloud にデプロイされていても、ハイブリッドまたはマルチクラウドのアーキテクチャでデプロイされていても、DDoS 攻撃やウェブ攻撃からアプリケーションを防御し、レイヤ 7 セキュリティ ポリシーを適用できます。 |

| 名前付き IP リスト | キュレートされた名前付き IP リストに基づく Cloud Armor セキュリティ ポリシーによってトラフィックを許可または拒否します。 |

このページで紹介しているプロダクトや機能にはプレビュー版のものがあります。プロダクトのリリース ステージの詳細をご覧ください。

開始にあたりサポートが必要な場合

お問い合わせ信頼できるパートナーと連携する

パートナーを探すもっと見る

すべてのプロダクトを見る