Google Threat Intelligence

Threat intelligence attuabile su scala Google

Ottieni una visibilità e un contesto completi sulle minacce più importanti per la tua organizzazione.

Funzionalità

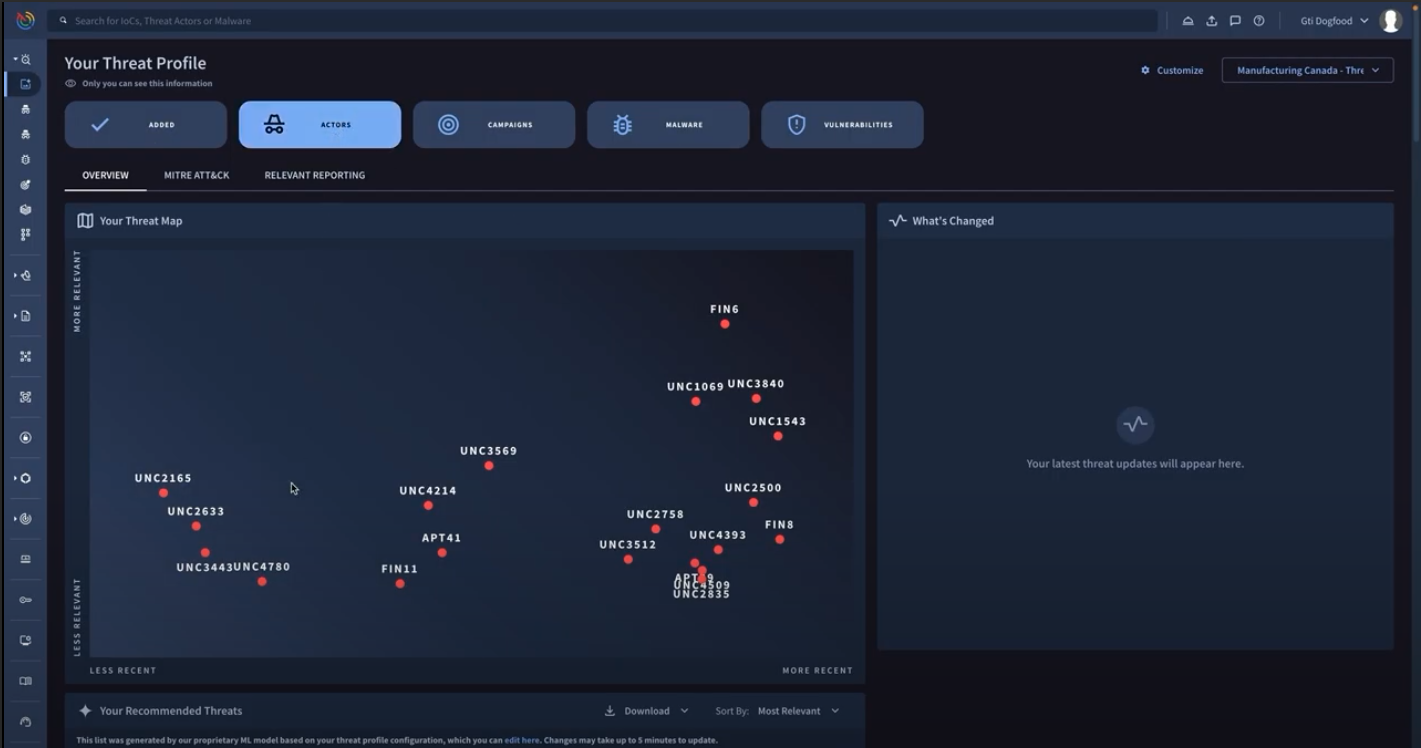

Scopri chi ti prende di mira con una visibilità senza pari

Google Threat Intelligence offre una visibilità senza pari sulle minacce, consentendoci di fornire informazioni dettagliate e tempestive ai team di sicurezza di tutto il mondo. Difendendo miliardi di utenti, rilevando milioni di attacchi phishing e dedicando centinaia di migliaia di ore a indagare sugli incidenti, abbiamo la visibilità necessaria per ottenere una panoramica delle minacce e proteggere le organizzazioni più importanti, come la tua.

Trasforma gli insight in azione

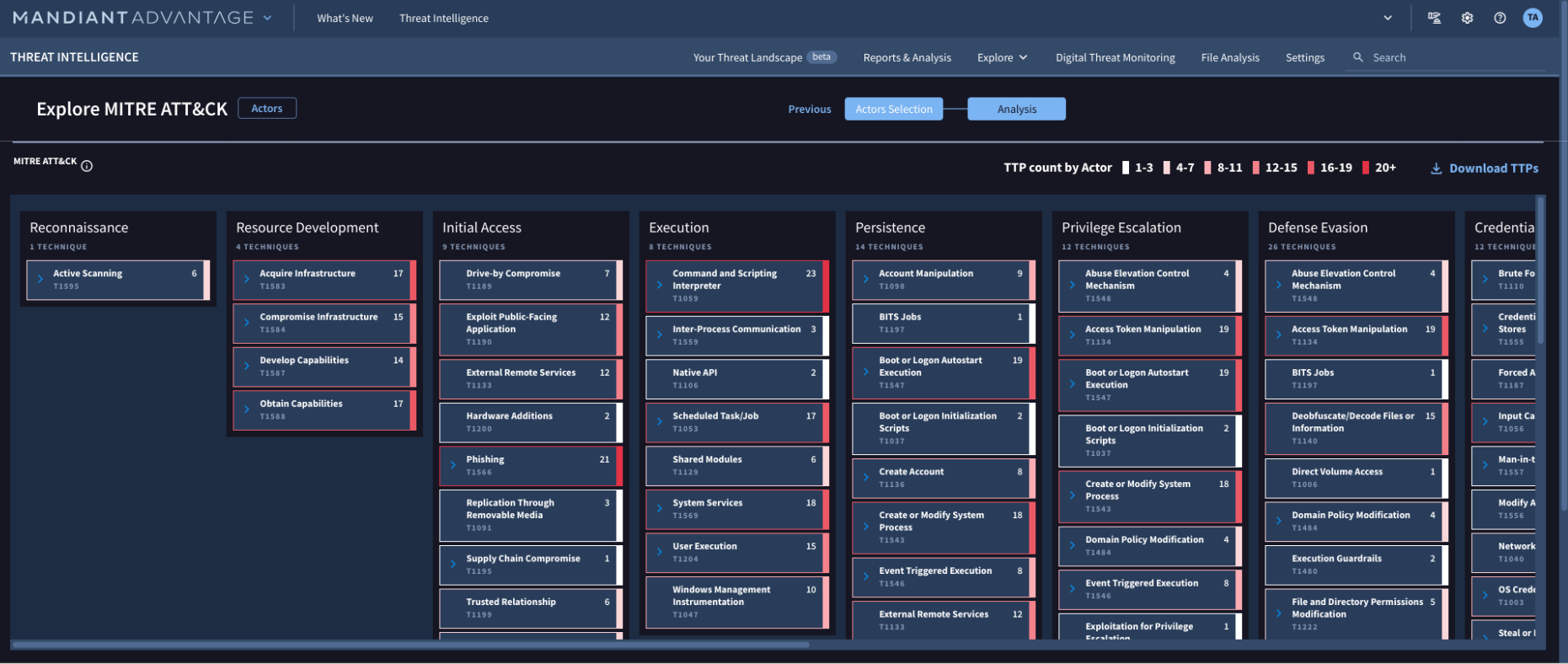

Concentrati sulle minacce più rilevanti per la tua organizzazione imparando a conoscere gli aggressori e le loro tattiche, tecniche e procedure (TTP) in continua evoluzione. Sfrutta questi insight per impostare in modo proattivo le tue difese, eseguire ricerche efficienti e rispondere a nuove minacce in pochi minuti.

Integra Google nel tuo team di sicurezza

Sviluppa le capacità del tuo team con gli analisti delle minacce leader del settore di Mandiant. I nostri esperti di threat intelligence sono dalla tua parte e sono qui per aiutarti. Che tu stia cercando una formazione sulla cyber threat intelligence (CTI) per il tuo team, che tu abbia bisogno di maggiori informazioni sulle minacce a cui dare la priorità e di cui devi occuparti, o che tu abbia bisogno di una persona esperta di CTI che collabori con il tuo team, abbiamo le competenze per aiutarti a massimizzare la threat intelligence.

Ricevi assistenza direttamente dalla console da una persona esperta di Mandiant per affrontare le minacce più rapidamente e passare alla tua prossima attività.

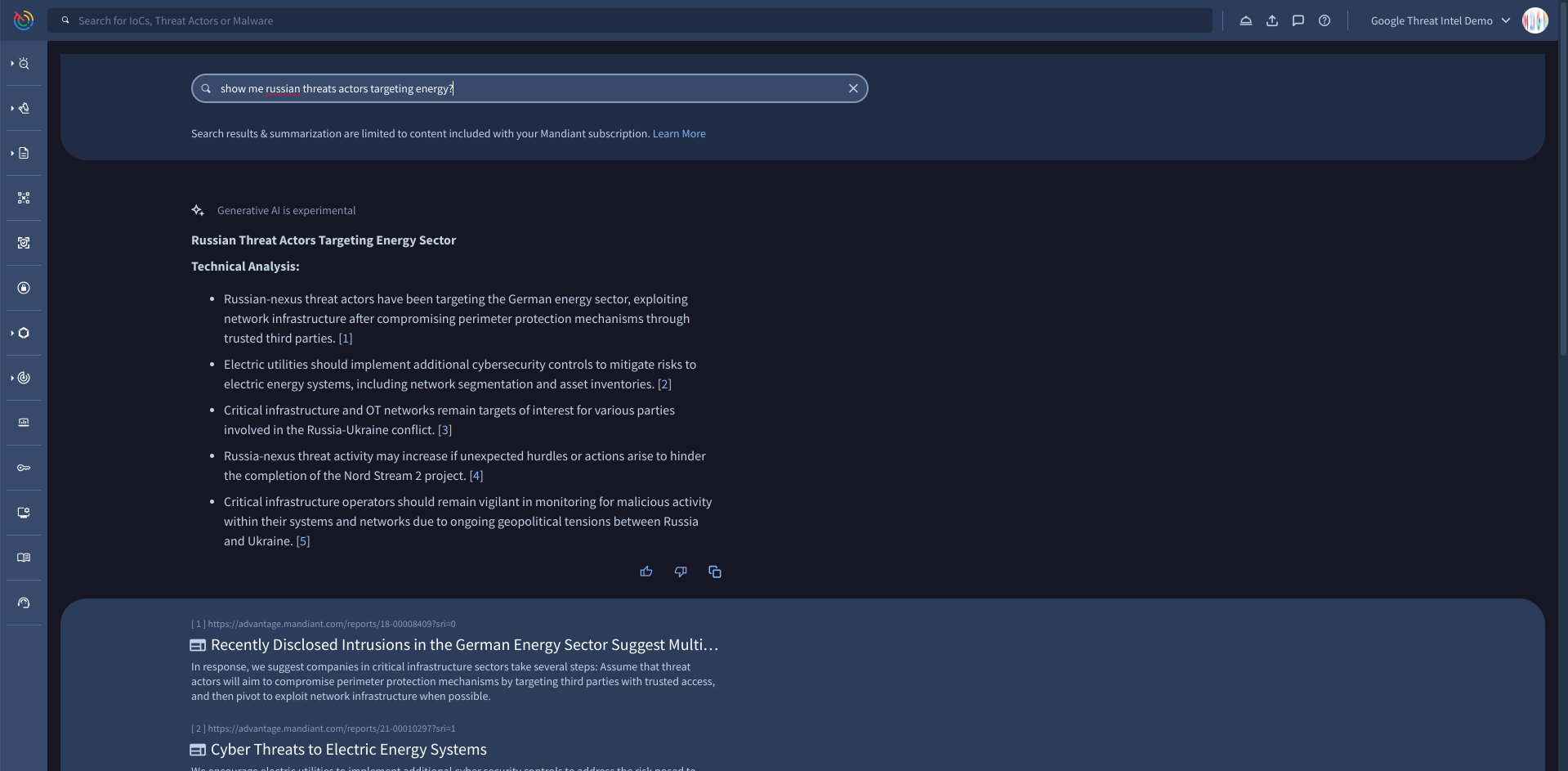

Potenzia il tuo team con Gemini

Ottimizza i tuoi workflow con l'aiuto dell'AI. Gemini in Threat Intelligence analizza grandi set di dati e funge da moltiplicatore di forza, rilevando immediatamente le minacce più pertinenti per il tuo profilo di rischio specifico e riducendo il rumore degli avvisi generici. Impara continuamente dalle tue azioni e adatta gli output nel tempo affinché diventino sempre più pertinenti per le tue esigenze specifiche.

Semplifica i workflow e la collaborazione con un workbench

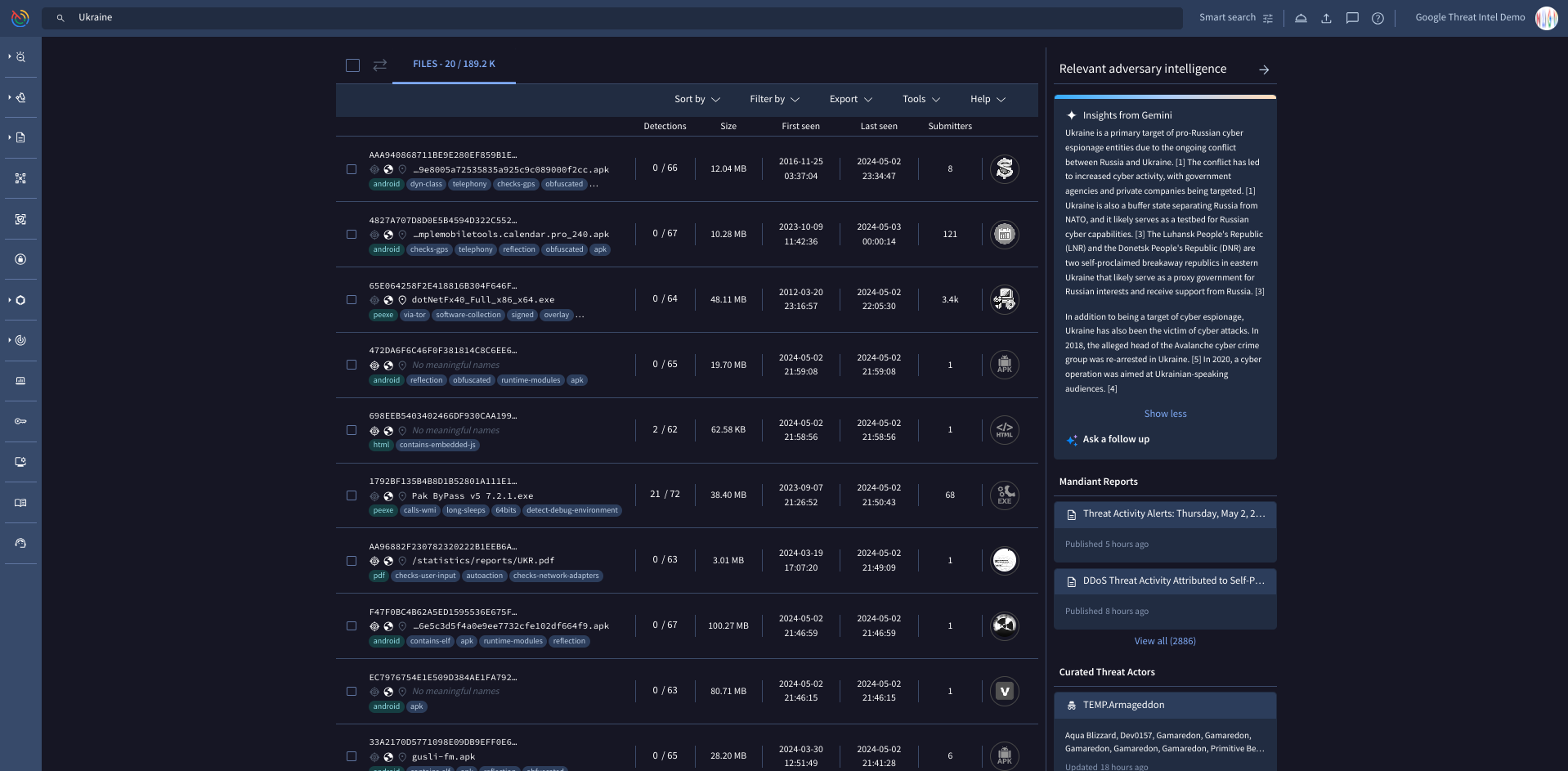

Assumi il controllo dell'analisi delle minacce. Il nostro workbench di threat intelligence riunisce tutto ciò di cui hai bisogno in un unico posto: un vasto database di malware, strumenti potenti, contesto approfondito e collaborazione fluida. Personalizza i workflow con grafici, risultati di hunting, condivisione delle regole e raccolte per massimizzare l'efficienza.

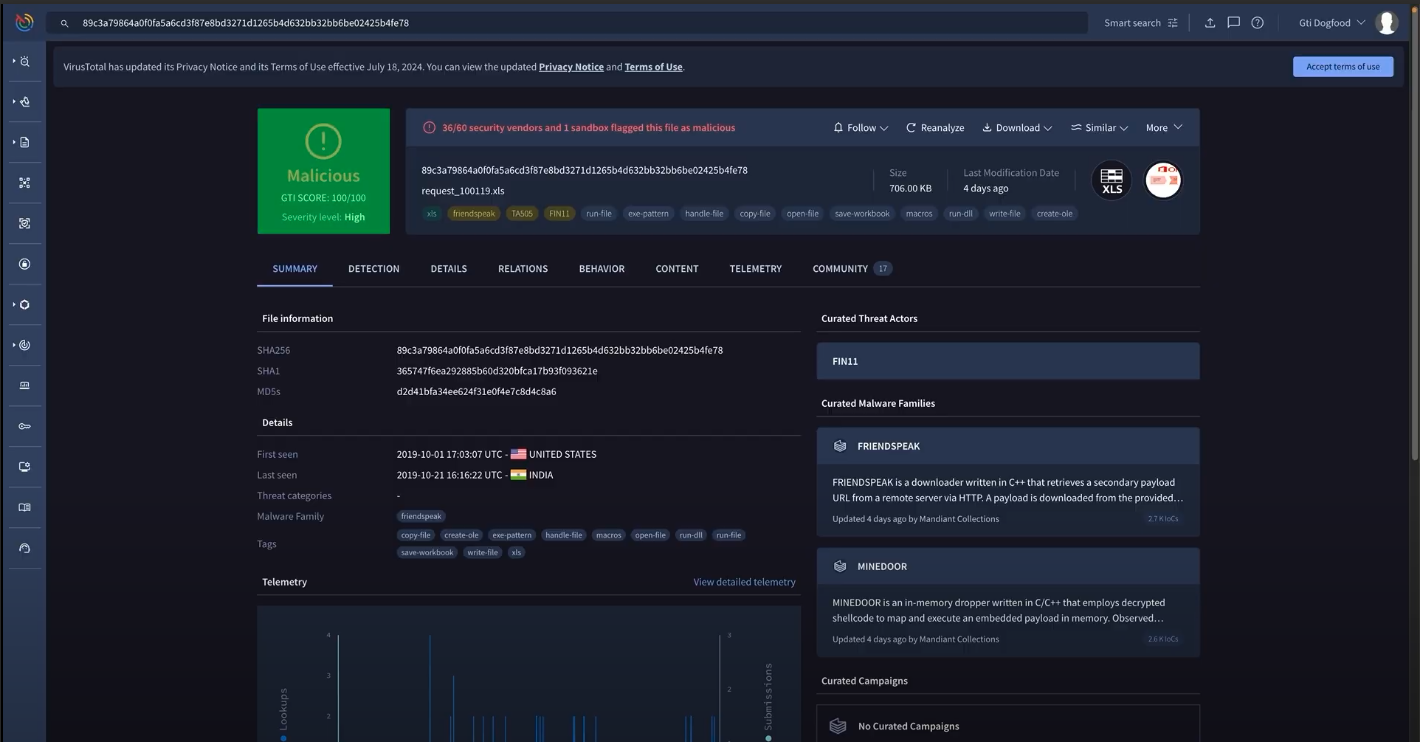

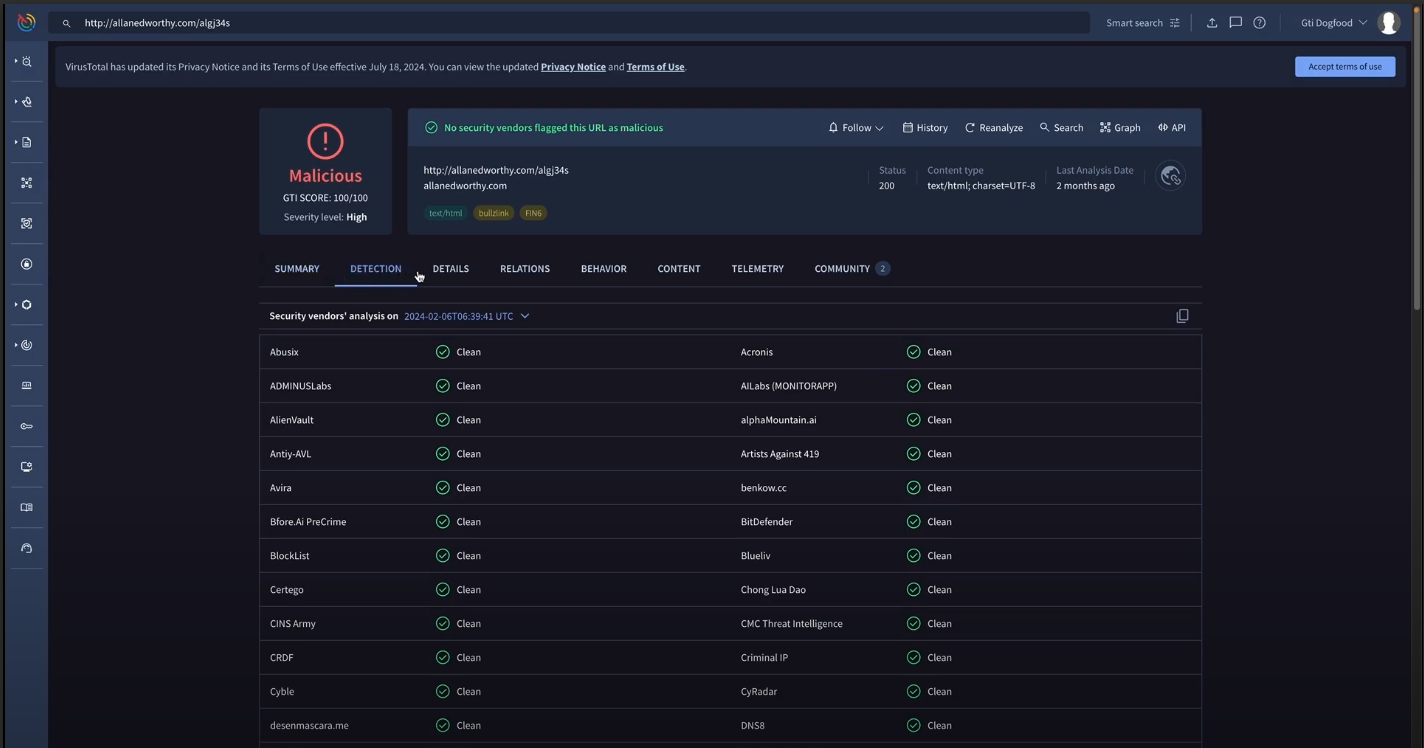

Considera attendibile un verdetto unico

Quando si tratta di sicurezza e delle minacce che devi affrontare, devi avere fiducia nella threat intelligence che utilizzi. Google Threat Intelligence raccoglie gli input degli ampi insight sulle minacce di Google, della threat intelligence di Mandiant curata da esperti in prima linea e del vasto database sulle minacce di VirusTotal per fornire un verdetto unificato. In questo modo otterrai una risposta unica per stabilire se un indicatore o un oggetto sospetto debba o meno essere considerato come una minaccia per la tua organizzazione.

Come funziona

Anticipa le minacce più recenti e rispondi in pochi minuti, non in settimane, con Google Threat Intelligence. Sfrutta la nostra ampia visibilità per coprire i dati degli eventi con associazioni di threat intelligence per ridurre le lacune. Colma i tuoi punti ciechi massimizzando il contenimento e riducendo al minimo il potenziale impatto di una violazione.

Anticipa le minacce più recenti e rispondi in pochi minuti, non in settimane, con Google Threat Intelligence. Sfrutta la nostra ampia visibilità per coprire i dati degli eventi con associazioni di threat intelligence per ridurre le lacune. Colma i tuoi punti ciechi massimizzando il contenimento e riducendo al minimo il potenziale impatto di una violazione.

Automatizza l'arricchimento degli IOC e l'assegnazione delle priorità agli avvisi

Arricchisci e assegna priorità agli avvisi SIEM

Risorse per l'apprendimento

Arricchisci e assegna priorità agli avvisi SIEM

Rispondi agli incidenti in tutta sicurezza

Potenzia la risposta agli incidenti (IR) e le capacità forensi

Risorse per l'apprendimento

Potenzia la risposta agli incidenti (IR) e le capacità forensi

Threat intelligence e ricerca avanzata

Cerca le minacce in modo efficiente

Risorse per l'apprendimento

Cerca le minacce in modo efficiente

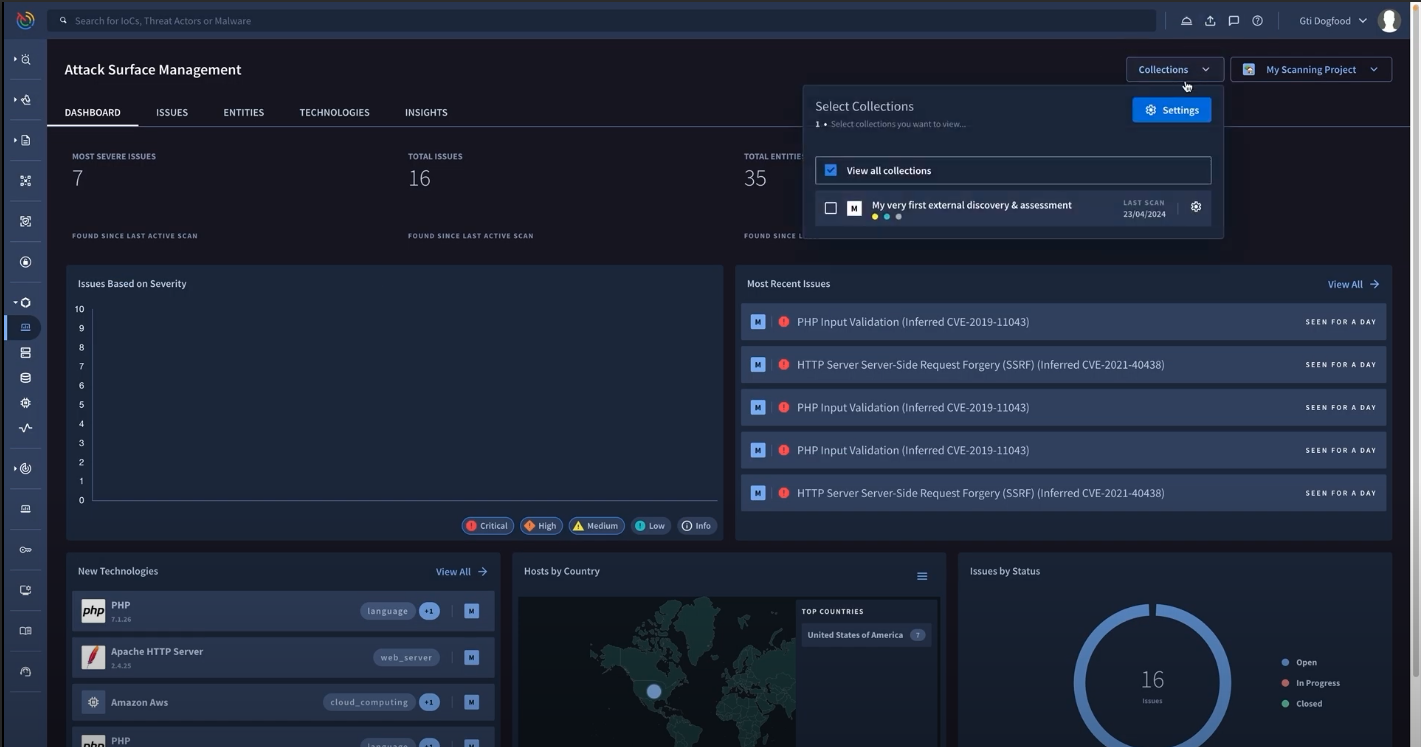

Scopri le minacce esterne

Previeni le minacce

Risorse per l'apprendimento

Previeni le minacce

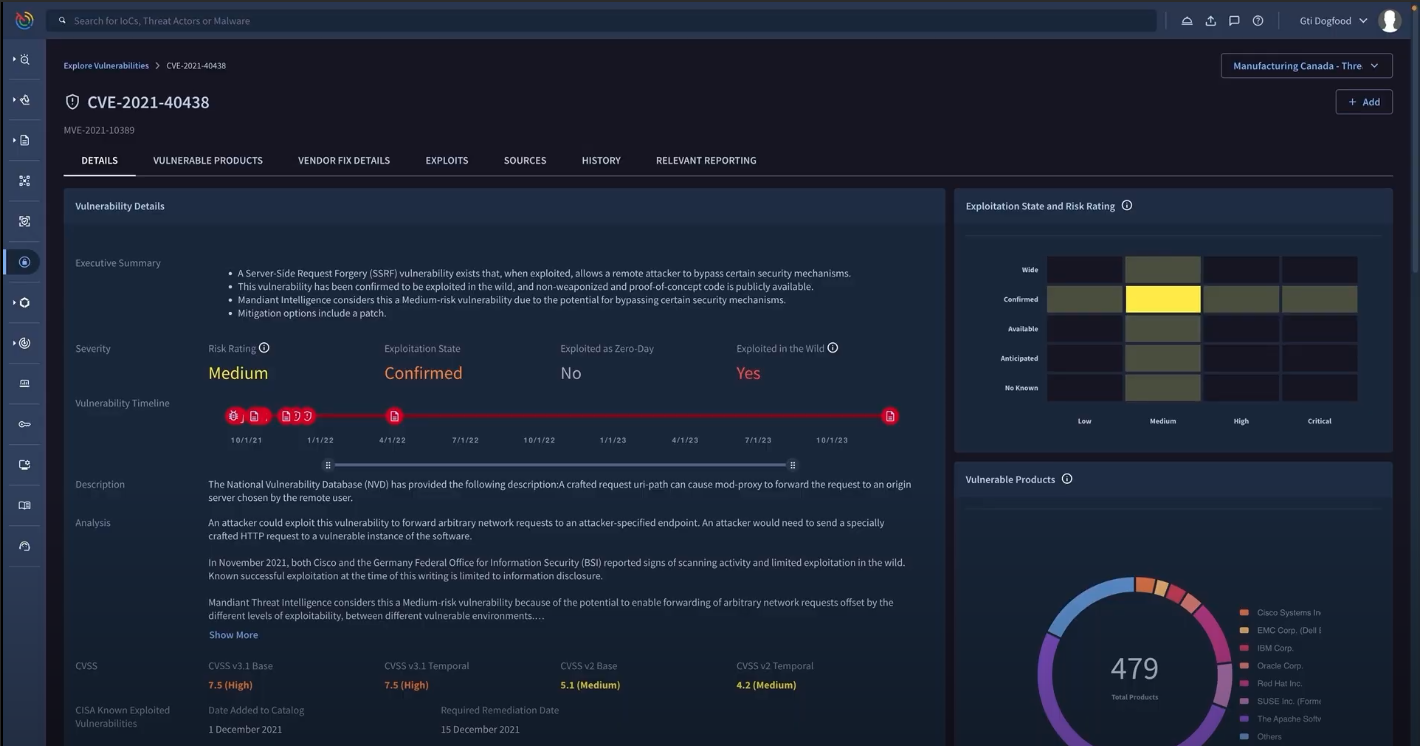

Gestione ottimizzata delle vulnerabilità

Distribuisci le risorse dove servono di più

Risorse per l'apprendimento

Distribuisci le risorse dove servono di più

Threat intelligence basata sull'AI

Scopri e monitora ogni giorno le peggiori minacce per la tua organizzazione

Risorse per l'apprendimento

Scopri e monitora ogni giorno le peggiori minacce per la tua organizzazione

Comprendi le informazioni sulle minacce più velocemente con le sintesi create con l'AI

Sfrutta il potenziale di Gemini in Threat Intelligence

Risorse per l'apprendimento

Sfrutta il potenziale di Gemini in Threat Intelligence

Ottieni visibilità sui playbook degli aggressori

Scopri cosa ti aspetta ancora prima dell'attacco

Risorse per l'apprendimento

Scopri cosa ti aspetta ancora prima dell'attacco

Anticipa, identifica e rispondi alle minacce con la massima sicurezza

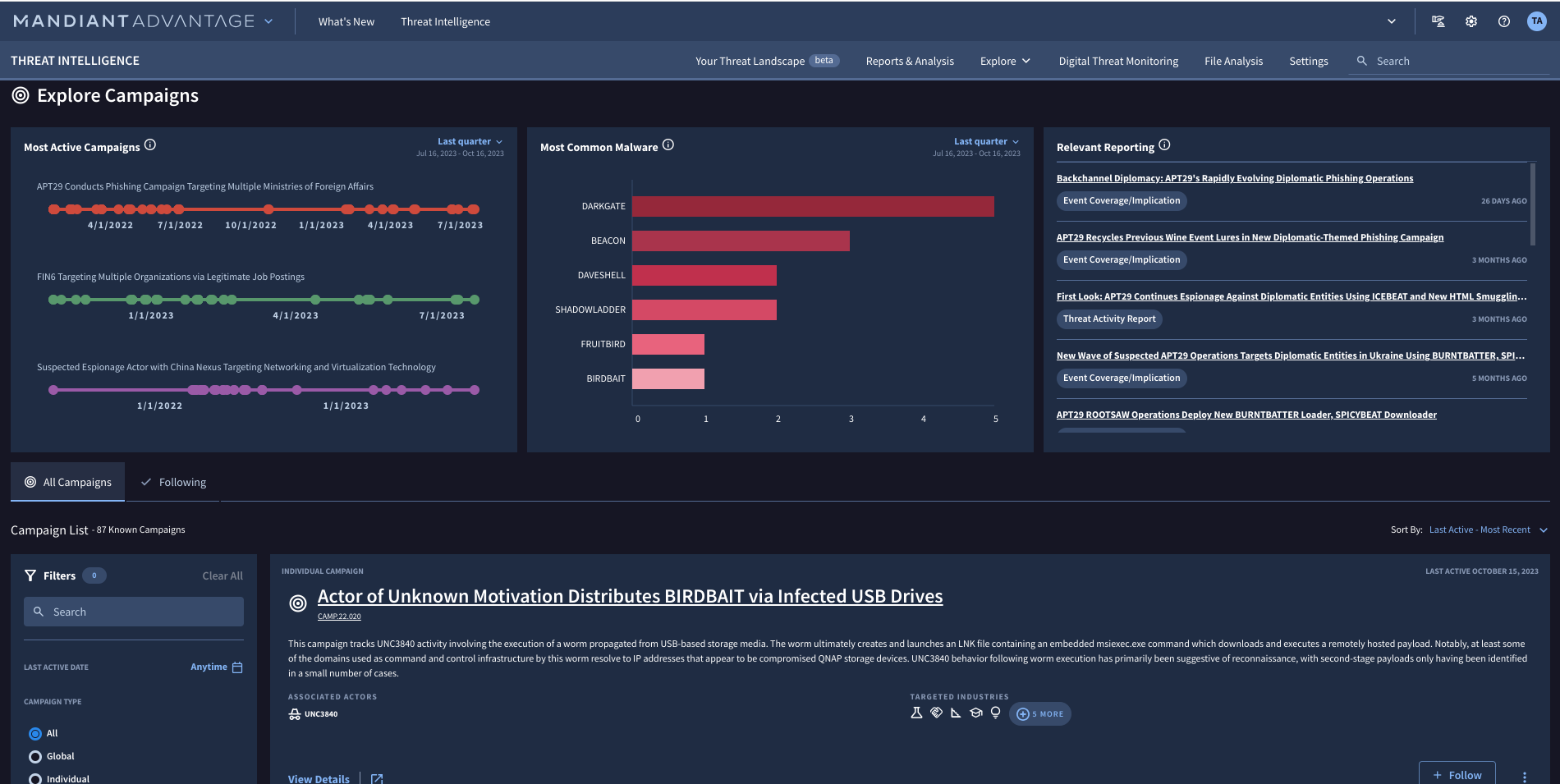

Visibilità sulle campagne di minaccia attive

Risorse per l'apprendimento

Visibilità sulle campagne di minaccia attive

Google Threat Intelligence OEM

Integra Google Threat Intelligence nella tua offerta

Risorse per l'apprendimento

Integra Google Threat Intelligence nella tua offerta

Prezzi

| Come funzionano i prezzi di Google Threat Intelligence | Gli abbonamenti hanno un costo annuale fisso con un numero specifico di chiamate API per livello di abbonamento. È possibile aggiungere altri pacchetti di chiamate API separatamente. | |

|---|---|---|

| Prodotto/abbonamento | Descrizione | Prezzi |

Google Threat Intelligence - Standard | Per le organizzazioni che cercano la classificazione e i rilevamenti degli eventi basati sulla threat intelligence per migliorare la propria security posture. | |

Google Threat Intelligence - Enterprise | Per le organizzazioni che vogliono utilizzare la threat intelligence per essere più proattive, conoscere meglio gli aggressori da cui vengono prese di mira e condurre efficaci attività di ricerca. | |

Google Threat Intelligence - Enterprise+ | Per le organizzazioni con team di cyber threat intelligence forti che considerano la threat intelligence uno strumento fondamentale per conoscere gli avversari e stare al loro passo. | |

Google Threat Intelligence - OEM | Per i fornitori di tecnologia che vogliono aiutare i propri clienti a stare al passo con gli avversari grazie a Google Threat Intelligence. | |

Come funzionano i prezzi di Google Threat Intelligence

Gli abbonamenti hanno un costo annuale fisso con un numero specifico di chiamate API per livello di abbonamento. È possibile aggiungere altri pacchetti di chiamate API separatamente.

Google Threat Intelligence - Standard

Per le organizzazioni che cercano la classificazione e i rilevamenti degli eventi basati sulla threat intelligence per migliorare la propria security posture.

Google Threat Intelligence - Enterprise

Per le organizzazioni che vogliono utilizzare la threat intelligence per essere più proattive, conoscere meglio gli aggressori da cui vengono prese di mira e condurre efficaci attività di ricerca.

Google Threat Intelligence - Enterprise+

Per le organizzazioni con team di cyber threat intelligence forti che considerano la threat intelligence uno strumento fondamentale per conoscere gli avversari e stare al loro passo.

Google Threat Intelligence - OEM

Per i fornitori di tecnologia che vogliono aiutare i propri clienti a stare al passo con gli avversari grazie a Google Threat Intelligence.

Domande frequenti

Che cos'è la cyber threat intelligence (CTI)?

La CTI fornisce insight precisi sulle cyber minacce. I team di intelligence utilizzano insight credibili provenienti da più fonti per creare un contesto strategico sul panorama delle minacce, sugli aggressori e sulle loro tattiche, tecniche e procedure (TTP). Un uso efficace della CTI consente alle organizzazioni di passare dall'essere reattive a una maggiore proattività nei confronti degli aggressori.

In che modo la CTI può essere utilizzata per rendere la sicurezza più proattiva?

Una threat intelligence credibile può essere utilizzata per comprendere il malware e i TTP usati dai soggetti malintenzionati e le vulnerabilità che sfruttano per colpire regioni e settori specifici. Le organizzazioni utilizzano questa intelligence per implementare, configurare e regolare gli strumenti di sicurezza e formare il personale per sventare eventuali attacchi.

Cos'è un attore delle minacce?

Un aggressore è una persona o un gruppo di persone che conduce targeting o attacchi dannosi contro altri. In genere motivati da spionaggio, guadagni finanziari o pubblicità, gli aggressori possono condurre un'intera campagna da soli o collaborare con altri gruppi specializzati in aspetti specifici di un attacco.

Come puoi identificare le minacce attive?

Supponendo che siamo tutti d'accordo sul fatto che una "minaccia" sia definita come un piano o una propensione all'attacco anziché un "attacco" in sé, che è una violazione esistente o già andata a buon fine, l'identificazione delle minacce attive può essere effettuata utilizzando la threat intelligence, che contribuirà a fornire un contesto sugli aggressori e sul malware che agiscono nella tua regione o nel tuo settore specifico. Un altro metodo per identificare le minacce attive è analizzare l'open, il deep e il dark web alla ricerca di conversazioni relative all'organizzazione, al personale, alla tecnologia o ai partner. Identificando queste minacce, i professionisti della sicurezza possono modificare in modo proattivo le difese per bloccare o ridurre l'impatto di un potenziale attacco.

Quali sono i tre tipi di CTI?

Strategia: tendenze di alto livello utilizzate per prendere decisioni aziendali e investire nella sicurezza.

Operatività: informazioni contestuali sulle minacce imminenti per l'organizzazione, utilizzate dai professionisti della sicurezza per comprendere meglio i soggetti malintenzionati e le loro TTP.

Tattica: comprensione delle TTP degli aggressori utilizzata dai professionisti della sicurezza per fermare gli incidenti e apportare modifiche a fini di difesa.