Mandiant Attack Surface Management

透過攻擊者的角度檢視機構情況

透過 Mandiant Attack Surface Management (ASM),在現今動態、共用的分散式環境探索並分析您的網際網路資產,同時持續監控外部生態系統,檢查是否有可能遭人利用的漏洞。

常見用途

找出影子 IT

找出非代管或不明資產

學習資源

找出非代管或不明資產

定價

| 定價方式 | Mandiant Attack Surface Management 定價是以貴機構的員工人數而定,所有付費訂閱項目均含基本費用。 | |

|---|---|---|

| 訂閱項目 | 說明 | 價格 |

自我評估 | 持續監控日益擴大的攻擊途徑。 | 請與銷售人員聯絡,依據貴公司的情況討論定價。 |

定價方式

Mandiant Attack Surface Management 定價是以貴機構的員工人數而定,所有付費訂閱項目均含基本費用。

自我評估

持續監控日益擴大的攻擊途徑。

請與銷售人員聯絡,依據貴公司的情況討論定價。

企業案例

Mandiant Attack Surface Management 客戶已在 Gartner Peer Insights™ 分享實際使用經驗。

瞭解客戶對 Mandiant ASM 的看法

Gartner Peer Insights 的匿名評論

「非常推薦 Mandiant Advantage Attack Surface Management!」

主要優點

深入瞭解自己的技術生態系統。

掌握資產何時有所變更,提前防範威脅。

減少遭受攻擊的實際風險。

常見問題

什麼是攻擊途徑管理?

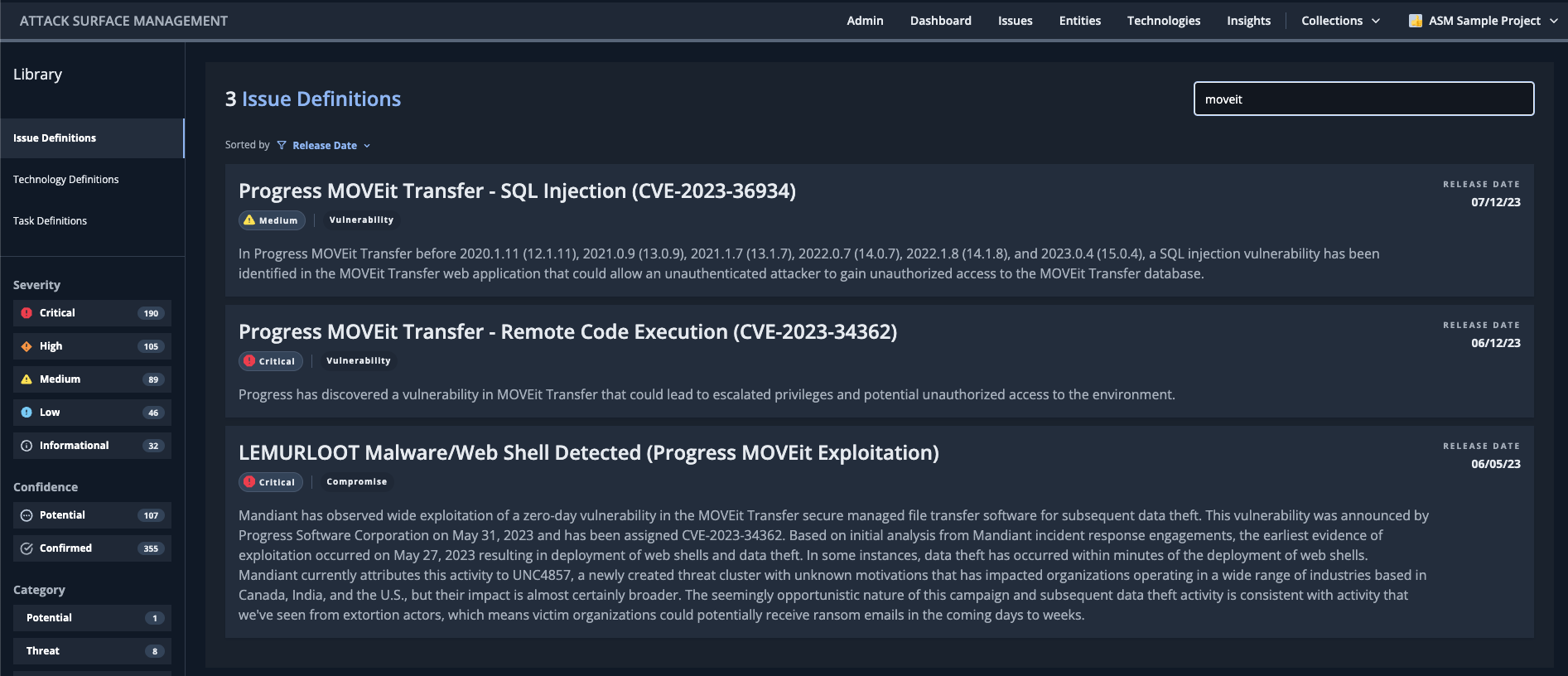

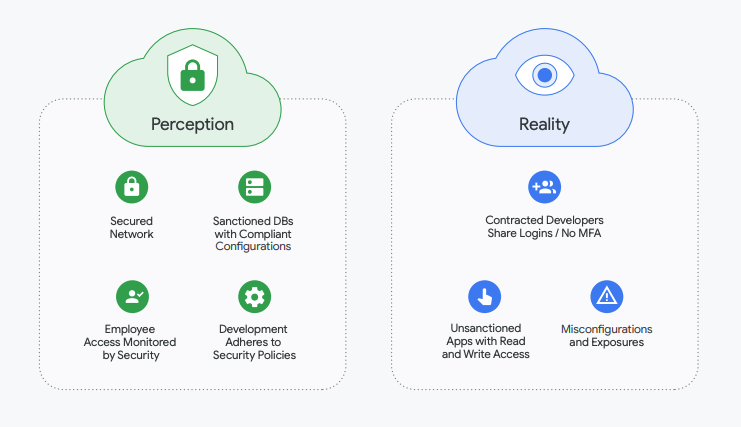

「攻擊途徑管理」是一種網路防禦措施,可以評估及監控內外部資產是否有安全漏洞,以及可能影響機構的風險。

攻擊途徑管理解決方案會持續探索及評估機構的資產,檢查是否有安全漏洞、設定錯誤和攻擊途徑。

攻擊途徑與攻擊向量有何不同?

攻擊向量是攻擊途徑中有漏洞的資產,威脅發動者可以從攻擊向量開始入侵。

外部攻擊途徑管理解決方案有何功能?

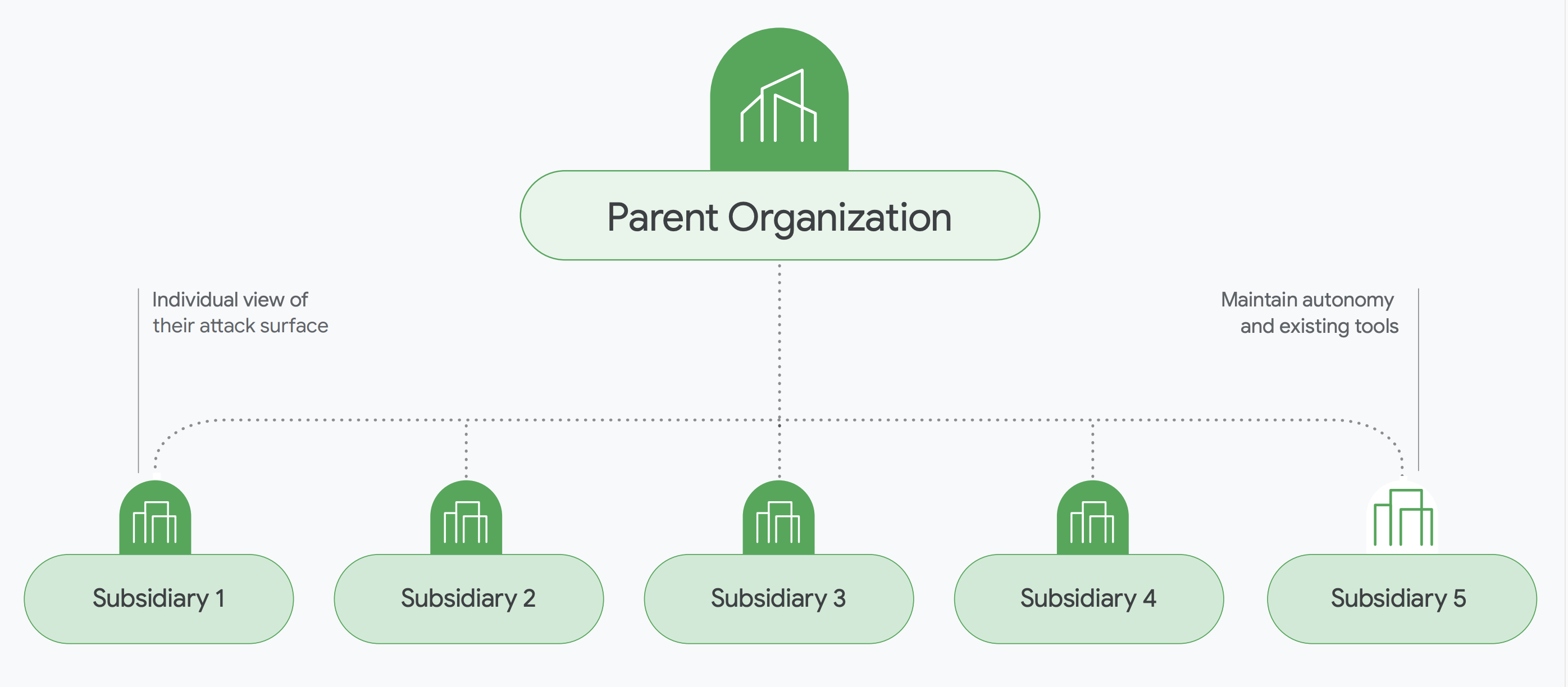

Google Cloud 將「外部攻擊途徑管理」定義為一項自動探索程序,會持續評估發布於網際網路的資產與雲端資源是否有技術關係,並找出安全漏洞、設定錯誤或攻擊途徑。

攻擊途徑的例子有哪些?

攻擊途徑包括網域、IP 範圍、資料存放區、網站、伺服器、電子郵件、雲端資源、應用程式、微服務和員工等。

使用 Mandiant Attack Surface Management 的必要條件為何?

只需要簡單幾個項目,即可輕鬆開始使用,包括網域、IP 位址、網址或網路區塊。

攻擊途徑管理解決方案如何減少攻擊途徑?

攻擊途徑管理解決方案會產生資產目錄,並在資產出現風險時通知資安團隊,以免資產成為漏洞攻擊的目標,藉此減少整體攻擊途徑。

客戶可以使用偏好的 SIEM、SOAR 或支援單系統,協助修正及縮小攻擊途徑。Mandiant Attack Surface Management 可以與 Chronicle Security Operations、Cortex XSOAR、Splunk Enterprise 和 ServiceNow 整合。客戶通常會透過 API 擷取 Mandiant Attack Surface 中的資料,再傳送至偏好的 SIEM、SOAR 或支援單系統。