Encriptado en reposo

Cloud Storage siempre encripta los datos del lado del servidor, antes de que se escriban en el disco, sin coste adicional. Además de este comportamiento estándar gestionado por Google, hay otras formas de encriptar tus datos cuando usas Cloud Storage.

Encriptado en tránsito

El encriptado en tránsito protege tus datos si se intercepta algún tipo de comunicación mientras se transfieren datos entre tu sitio web y el proveedor de servicios en la nube, o entre dos servicios. Para proteger dichos datos, se encriptan antes de que tenga lugar la transmisión. A continuación, se autentican los endpoints y, por último, se descifran y se verifican los datos cuando llegan a su destino.

Las políticas y las funciones de seguridad de Google Cloud, como el encriptado automático de datos, el sistema de detección de intrusos y el cumplimiento de PCI-DSS, hacen que encaje perfectamente con nuestro negocio.

Zack Yang Zhan, director de operaciones y cofundador de FOMO Pay

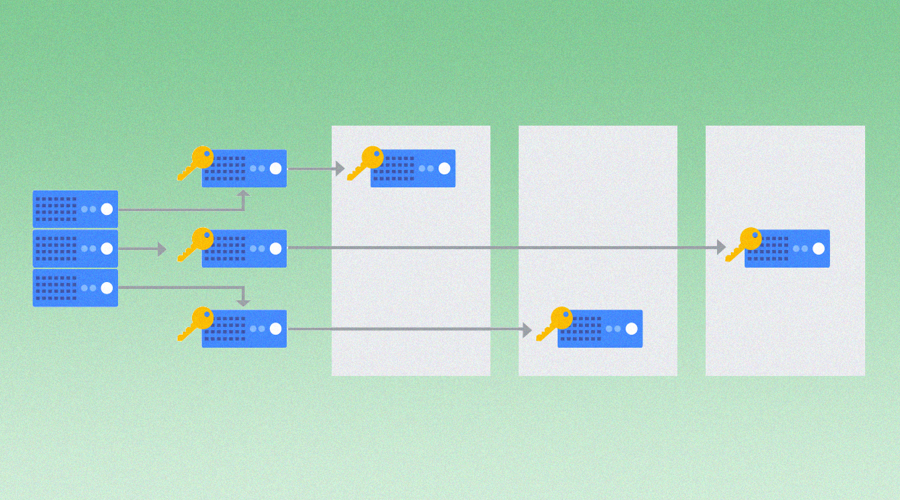

Claves gestionadas por el cliente

Puedes usar las claves generadas por Cloud Key Management Service. Si usas una clave de encriptado gestionada por el cliente (CMEK), se almacenan en Cloud KMS. El proyecto que contiene las claves de encriptado puede ser independiente del proyecto que contiene tus segmentos, lo que permite una separación de obligaciones más eficaz.

Claves de encriptado respaldadas por hardware

Cloud HSM es un servicio de módulos de seguridad de hardware alojado en la nube que permite alojar claves de encriptado y llevar a cabo operaciones criptográficas en un clúster formado por módulos de seguridad de hardware (HSM) con certificación FIPS 140-2 de nivel 3. Google se encarga de gestionar el clúster de HSM, de modo que no tienes que preocuparte por los clústeres, el escalado o los parches. Cloud HSM utiliza Cloud KMS como frontend, por lo que puedes aprovechar todas las ventajas y funciones que ofrece Cloud KMS.

Cloud External Key Manager

Con Cloud EKM, puedes usar las claves que gestionas en un partner de gestión de claves externo admitido para proteger los datos en Google Cloud. Puedes proteger los datos en reposo en los servicios de integración de CMEK compatibles o llamando directamente a la API de Cloud Key Management Service.

Cloud EKM ofrece varias ventajas, como la procedencia de las claves, el control de acceso y la gestión centralizada de claves.

Más información sobre la confianza y la seguridad

- Consulta una descripción general de las prestaciones y el modelo de seguridad de Google CloudMás información

- Recursos, certificados y documentación para satisfacer tus necesidades de cumplimientoMás información

- Productos de seguridad para ayudarte a cumplir objetivos empresariales, normativos y de políticasMás información

Ve un paso más allá

Cuéntanos lo que buscas. Un experto de Google Cloud te ayudará a encontrar la mejor solución.

Descubre las prácticas recomendadas de seguridad

Ver prácticas recomendadasResuelve problemas habituales

Ver vídeos sobre casos prácticos de seguridadColabora con un partner

Ver nuestros partners de seguridad