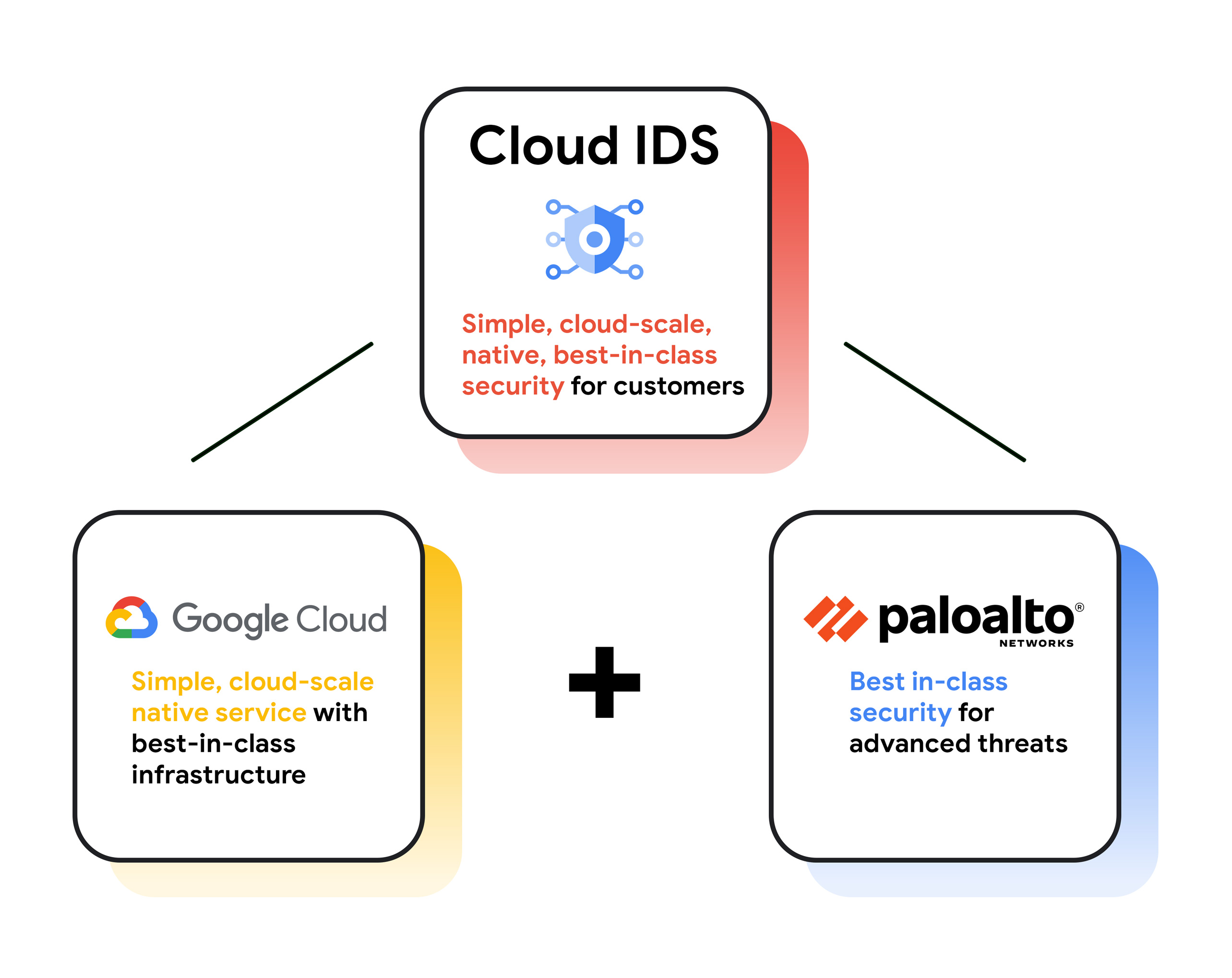

Cloud IDS

Cloud IDS(Cloud Intrusion Detection System)は、業界をリードするセキュリティでクラウドネイティブなネットワーク脅威検出を実現します。

マルウェア、スパイウェア、コマンド&コントロール攻撃などのネットワーク ベースの脅威の検出

east-west と north-south のトラフィックの公開設定を取得して、VPC 内および VPC 間の通信をモニタリング

高パフォーマンスでシンプルなデプロイによる、クラウドネイティブなマネージド エクスペリエンスのメリット

脅威の調査と相関付けのための高品質のネットワーク ベースの脅威データの生成

利点

デプロイの容易さと最小限のメンテナンス

シンプルでありながら効果的な Cloud IDS は、クラウド ネイティブでデプロイが容易なマネージド ネットワークの脅威検出を提供します。組織のニーズに基づいてスケールアップとスケールダウンを行い、すべてのトラフィックを検査します。

業界トップクラスの脅威調査に基づく

業界トップクラスの脅威調査に基づく

Cloud IDS は Palo Alto Networks の脅威検出テクノロジーを使用して構築されています。これは、脅威分析エンジンとセキュリティ調査チームによって支えられており、新しい脅威の署名と検出のメカニズムを特定します。

お客様のコンプライアンス目標のサポート

多くのコンプライアンス規格では IDS の使用が義務付けられています。 そのため、お客様は Cloud IDS を活用してコンプライアンス目標の達成を支援できます。

主な機能

シンプル、クラウド ネイティブ、高い効果

ネットワーク ベースの脅威検出

クラウド ネイティブかつマネージド

業界トップクラスのセキュリティと有効性

Cloud IDS は Palo Alto Networks の業界トップクラスの脅威検出機能で構築されており、脅威分析エンジンを基盤としています。大規模なセキュリティ研究チームにより、既知の脅威シグネチャのカタログに継続的に追加され、その他の脅威検出メカニズムを利用して未知の脅威を常に把握します。これらの機能は、アナリスト、コンプライアンス マーク、検証を行う会社によって何度も業界トップクラスに評価されています。

導入事例

お客様の声と事例紹介

Cloud IDS のお客様

Cloud IDS はデプロイが単純でわかりやすいうえ、管理も簡単です。これは当社にとって重要なことでした。設定と管理ではなく、セキュリティそのものの対策に時間をかけたいと考えているからです。そのため、最も重要なアラートに集中して迅速に対応することができます。

Dave.com 共同創設者兼最高技術責任者 Paras Chitrakar 氏

最新情報

最新情報

Google Cloud のニュースレターにご登録いただくと、プロダクトの最新情報、イベント情報、特典のお知らせなどが配信されます。

ドキュメント

Cloud IDS のリソースとドキュメント

すべての機能

Cloud IDS の機能の詳細

| ネットワーク ベースの脅威検出 | バッファ オーバーフロー、リモートコード実行、プロトコルの断片化、難読化など、ネットワーク レイヤとアプリケーション レイヤの両方で攻撃の試みや回避手法を検出します。コマンド コントロール(C2)攻撃とラテラル ムーブメントに加え、一般的なファイル形式、圧縮ファイル、ウェブ コンテンツ内に隠されたマルウェアと悪意のあるペイロードを検出します。 |

| クラウド ネイティブかつマネージド | 数回のクリックでデプロイし、UI、CLI、API を使用して簡単に管理できます。高いパフォーマンスと可用性を実現するために設計する必要はありません。ビルトインされています。Cloud IDS は、組織のニーズに合わせて自動的にスケールアップ、スケールダウンします。Palo Alto Networks の脅威分析エンジンが提供する、広範で継続的に更新される攻撃シグネチャの組み込みカタログを活用して、最新の脅威を検出できます。 |

| 業界トップクラスのセキュリティと有効性 | Cloud IDS は Palo Alto Networks の業界トップクラスの脅威検出機能で構築されており、脅威分析エンジンを基盤としています。 大規模なセキュリティ研究チームにより、既知の脅威シグネチャのカタログに継続的に追加され、その他の脅威検出メカニズムを利用して未知の脅威を常に把握します。 |

| East-West と North-South のトラフィックの公開設定 | Cloud IDS のお客様は、インターネット トラフィックに加えて Google Cloud のパケット ミラーリングを活用して、VPC 内通信と VPC 間通信の両方をモニタリングして、ネットワーク内の不正な行為者を示す可能性のある不審なラテラル ムーブメントを検出できます。 |

| お客様のコンプライアンス目標のサポート | 多くのコンプライアンス標準では、ネットワーク ベースの脅威を検出するために IDS の使用を必須とする要件があります。そのため、お客様は Cloud IDS を活用してコンプライアンス目標の達成を支援できます。 |

| 最も重要な脅威に優先順位を付ける | Cloud IDS は、ネットワークの脅威検出の警告をさまざまな脅威レベル(重大、高、中、低、情報)で提供します。これにより、最も重要な脅威を優先できます。 |

| アプリのマスカレード検出 | Cloud IDS と Palo Alto Networks の App-ID™ テクノロジーを緊密に統合することで、正当なアプリケーションを装った悪意のあるアプリケーションを特定します。App-ID™ では、複数の識別手法を使用してネットワーク内の正確な ID を特定します。たとえば、正当なトラフィックとして偽装したり、ポートをホッピングしたり、暗号化を利用したりして検出を回避しようとする試みなどです。 |

| 高パフォーマンス | 組織固有のニーズに基づいてすべてのトラフィックを検査するマネージド スケーリング。 |

開始にあたりサポートが必要な場合

お問い合わせ信頼できるパートナーと連携する

パートナーを探すもっと見る

すべてのプロダクトを見る