Auf dieser Seite wird beschrieben, wie Sie den Zugriff auf Projekte, Ordner und Organisationen erteilen, ändern und widerrufen. Wenn Sie Zugriff auf Projekte, Ordner und Organisationen gewähren, gewähren Sie auch Zugriff auf die darin enthaltenen Ressourcen.

Informationen zum Verwalten des Zugriffs auf andere Ressourcen finden Sie in den folgenden Anleitungen:

In der Identitäts- und Zugriffsverwaltung (Identity and Access Management, IAM) wird der Zugriff über „allow”-Richtlinien (auch als IAM-Richtlinien bezeichnet) gewährt. Eine „allow“-Richtlinie ist mit einerGoogle Cloud -Ressource verknüpft. Jede Zulassungsrichtlinie enthält eine Sammlung von Rollenbindungen, die ein oder mehrere Hauptkonten, z. B. Nutzer oder Dienstkonten, mit einer IAM-Rolle verknüpfen. Diese Rollenbindungen gewähren den Hauptkonten die angegebenen Rollen sowohl für die Ressource, mit der die „allow”-Richtlinie verbunden ist, als auch für alle Nachfolgerelemente der Ressource. Weitere Informationen zu „allow”-Richtlinien finden Sie unter „allow”-Richtlinien.

Sie können den Zugriff auf Projekte, Ordner und Organisationen mit derGoogle Cloud -Konsole, der Google Cloud CLI, der REST API oder den Resource Manager-Clientbibliotheken verwalten.

Hinweise

Enable the Resource Manager API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.Richten Sie die Authentifizierung ein.

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

C#

Wenn Sie die .NET -Beispiele auf dieser Seite in einer lokalen Entwicklungsumgebung verwenden möchten, installieren und initialisieren Sie die gcloud CLI und richten Sie dann die Standardanmeldedaten für Anwendungen mit Ihren Nutzeranmeldedaten ein.

Installieren Sie die Google Cloud CLI.

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

Weitere Informationen finden Sie in der Dokumentation zur Google Cloud -Authentifizierung unter ADC für eine lokale Entwicklungsumgebung einrichten.

Java

Wenn Sie die Java -Beispiele auf dieser Seite in einer lokalen Entwicklungsumgebung verwenden möchten, installieren und initialisieren Sie die gcloud CLI und richten Sie dann die Standardanmeldedaten für Anwendungen mit Ihren Nutzeranmeldedaten ein.

Installieren Sie die Google Cloud CLI.

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

Weitere Informationen finden Sie in der Dokumentation zur Google Cloud -Authentifizierung unter ADC für eine lokale Entwicklungsumgebung einrichten.

Python

Wenn Sie die Python -Beispiele auf dieser Seite in einer lokalen Entwicklungsumgebung verwenden möchten, installieren und initialisieren Sie die gcloud CLI und richten Sie dann die Standardanmeldedaten für Anwendungen mit Ihren Nutzeranmeldedaten ein.

Installieren Sie die Google Cloud CLI.

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

Weitere Informationen finden Sie in der Dokumentation zur Google Cloud -Authentifizierung unter ADC für eine lokale Entwicklungsumgebung einrichten.

REST

Wenn Sie die REST API-Beispiele auf dieser Seite in einer lokalen Entwicklungsumgebung verwenden möchten, verwenden Sie die Anmeldedaten, die Sie der gcloud CLI bereitstellen.

Installieren Sie die Google Cloud CLI.

Wenn Sie einen externen Identitätsanbieter (IdP) verwenden, müssen Sie sich zuerst mit Ihrer föderierten Identität in der gcloud CLI anmelden.

Weitere Informationen finden Sie in der Dokumentation zur Google Cloud -Authentifizierung unter Für die Verwendung von REST authentifizieren.

Erforderliche IAM-Rollen

Wenn Sie ein Projekt, einen Ordner oder eine Organisation erstellen, wird Ihnen automatisch eine Rolle zugewiesen, mit der Sie den Zugriff für diese Ressource verwalten können. Weitere Informationen finden Sie unter Standardrichtlinien.

Wenn Sie Ihr Projekt, Ihren Ordner oder Ihre Organisation nicht erstellt haben, prüfen Sie, ob Sie die Rollen haben, die Sie zum Verwalten des Zugriffs auf diese Ressource benötigen.

Um die Berechtigungen zu erhalten, die Sie für die Verwaltung des Zugriffs auf ein Projekt, einen Ordner oder eine Organisation benötigen, bitten Sie Ihren Administrator, Ihnen die folgenden IAM-Rollen für die Ressource (Projekt, Ordner oder Organisation) zu gewähren, für die Sie den Zugriff verwalten möchten:

-

So verwalten Sie den Zugriff auf ein Projekt:

Projekt-IAM-Administrator (

roles/resourcemanager.projectIamAdmin) -

So verwalten Sie den Zugriff auf einen Ordner:

Ordneradministrator (

roles/resourcemanager.folderAdmin) -

So verwalten Sie den Zugriff auf Projekte, Ordner und Organisationen:

Organisationsadministrator (

roles/resourcemanager.organizationAdmin) -

So verwalten Sie den Zugriff auf fast alle Google Cloud Ressourcen:

Sicherheitsadministrator (

roles/iam.securityAdmin)

Diese vordefinierten Rollen enthalten die Berechtigungen, die zum Verwalten des Zugriffs auf ein Projekt, einen Ordner oder eine Organisation erforderlich sind. Erweitern Sie den Abschnitt Erforderliche Berechtigungen, um die erforderlichen Berechtigungen anzuzeigen:

Erforderliche Berechtigungen

Die folgenden Berechtigungen sind erforderlich, um den Zugriff auf ein Projekt, einen Ordner oder eine Organisation zu verwalten:

-

Zum Verwalten des Zugriffs auf Projekte:

-

resourcemanager.projects.getIamPolicy -

resourcemanager.projects.setIamPolicy

-

-

Zum Verwalten des Zugriffs auf Ordner:

-

resourcemanager.folders.getIamPolicy -

resourcemanager.folders.setIamPolicy

-

-

Zum Verwalten des Zugriffs auf Organisationen:

-

resourcemanager.organizations.getIamPolicy -

resourcemanager.organizations.setIamPolicy

-

Sie können diese Berechtigungen auch mit benutzerdefinierten Rollen oder anderen vordefinierten Rollen erhalten.

Aktuellen Zugriff ansehen

Mit der Google Cloud Console, der gcloud CLI, der REST API oder den Resource Manager-Clientbibliotheken können Sie sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat.

Konsole

Rufen Sie in der Google Cloud Console die Seite IAM auf.

Wählen Sie ein Projekt, einen Ordner oder eine Organisation aus.

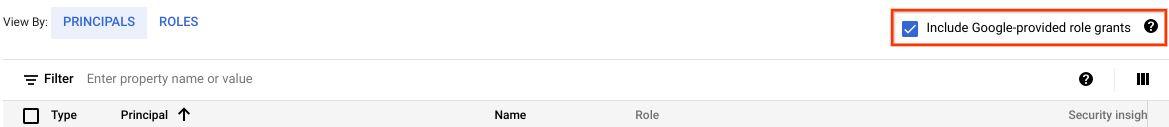

In der Google Cloud Console werden alle Hauptkonten aufgelistet, denen Rollen für Ihr Projekt, Ihren Ordner oder Ihre Organisation zugewiesen wurden. Diese Liste enthält Hauptkonten, die von übergeordneten Ressourcen Rollen für die Ressource übernommen haben. Weitere Informationen zur Richtlinienübernahme finden Sie unter Richtlinienübernahme und die Ressourcenhierarchie.

Optional: Wenn Sie Rollenzuweisungen für Dienst-Agents aufrufen möchten, klicken Sie auf das Kästchen Von Googlebereitgestellte Rollenzuweisungen einschließen.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

Rufen Sie die „allow”-Richtlinie für die Ressource ab, um zu sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat. Informationen zum Interpretieren von „allow”-Richtlinien finden Sie unter Informationen zu „allow”-Richtlinien.

Um die „allow”-Richtlinie für die Ressource abzurufen, führen Sie den Befehl

get-iam-policyfür die Ressource aus:gcloud RESOURCE_TYPE get-iam-policy RESOURCE_ID --format=FORMAT > PATH

Geben Sie folgende Werte an:

-

RESOURCE_TYPE: Der Ressourcentyp, für den Sie sich den Zugriff ansehen möchten. Verwenden Sie einen der folgenden Werte:projects,resource-manager foldersoderorganizations. -

RESOURCE_ID: Ihre Google Cloud Projekt-, Ordner- oder Organisations-ID. Projekt-IDs sind alphanumerisch, z. B.my-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012. -

FORMAT: Das gewünschte Format für die Richtlinie. Verwenden Siejsonoderyaml. -

PATH: Pfad zu einer neuen Ausgabedatei für die Richtlinie.

Mit dem folgenden Befehl wird beispielsweise die Richtlinie für das Projekt

my-projectabgerufen und im JSON-Format in Ihrem Basisverzeichnis gespeichert:gcloud projects get-iam-policy my-project --format=json > ~/policy.json

-

API_VERSION: Die zu verwendende API-Version. Verwenden Siev1für Projekte und Organisationen. Verwenden Siev2für Ordner.RESOURCE_TYPE: Der Ressourcentyp, dessen Richtlinie Sie verwalten möchten. Verwenden Sie den Wertprojects,foldersoderorganizations.RESOURCE_ID: Die ID Ihres Google Cloud-Projekts, Ihrer Organisation oder Ihres Ordners. Projekt-IDs sind alphanumerische Strings, wiemy-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012.POLICY_VERSION: Die Richtlinienversion, die zurückgegeben werden soll. Anfragen sollten die neueste Richtlinienversion angeben. Diese ist Richtlinienversion 3. Weitere Informationen finden Sie unter Richtlinienversion beim Abrufen einer Richtlinie festlegen.

C#

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Rufen Sie die „allow”-Richtlinie für die Ressource ab, um zu sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat. Informationen zum Interpretieren von „allow”-Richtlinien finden Sie unter Informationen zu „allow”-Richtlinien.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

Java

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Rufen Sie die „allow”-Richtlinie für die Ressource ab, um zu sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat. Informationen zum Interpretieren von „allow”-Richtlinien finden Sie unter Informationen zu „allow”-Richtlinien.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

Python

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Rufen Sie die „allow”-Richtlinie für die Ressource ab, um zu sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat. Informationen zum Interpretieren von „allow”-Richtlinien finden Sie unter Informationen zu „allow”-Richtlinien.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

REST

Rufen Sie die „allow”-Richtlinie für die Ressource ab, um zu sehen, wer Zugriff auf Ihr Projekt, Ihren Ordner oder Ihre Organisation hat. Informationen zum Interpretieren von „allow”-Richtlinien finden Sie unter Informationen zu „allow”-Richtlinien.

Die Methode

getIamPolicyder Resource Manager API ruft die „allow”-Richtlinie eines Projekts, des Ordners oder der Organisation ab.Ersetzen Sie diese Werte in den folgenden Anfragedaten:

HTTP-Methode und URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:getIamPolicy

JSON-Text anfordern:

{ "options": { "requestedPolicyVersion": POLICY_VERSION } }Wenn Sie die Anfrage senden möchten, maximieren Sie eine der folgenden Optionen:

Die Antwort enthält die Zulassungsrichtlinie des Projekts. Beispiel:

{ "version": 1, "etag": "BwWKmjvelug=", "bindings": [ { "role": "roles/owner", "members": [ "user:my-user@example.com" ] } ] }Einzelne IAM-Rolle zuweisen oder widerrufen

Sie können die Google Cloud Console und die gcloud CLI verwenden, um für ein einzelnes Hauptkonto schnell eine einzelne Rolle zuzuweisen oder zu widerrufen, ohne die Zulassungsrichtlinie der Ressource direkt zu bearbeiten. Zu den gängigen Typen von Hauptkonten zählen Google-Konten, Dienstkonten, Google-Gruppen und Domains. Eine Liste aller Hauptkontotypen finden Sie unter Hauptkontotypen.

Im Allgemeinen werden Richtlinienänderungen innerhalb von zwei Minuten wirksam. In einigen Fällen kann es jedoch sieben Minuten oder länger dauern, bis die Änderungen im gesamten System wirksam wurden.

Hilfe bei der Ermittlung der am besten geeigneten vordefinierten Rolle finden Sie unter Geeignete vordefinierte Rollen auswählen.

Einzelne IAM-Rolle zuweisen

So weisen Sie einem Hauptkonto eine einzelne Rolle zu:

Konsole

Rufen Sie in der Google Cloud Console die Seite IAM auf.

Wählen Sie ein Projekt, einen Ordner oder eine Organisation aus.

Wählen Sie ein Hauptkonto aus, um in folgenden Fällen eine Rolle zuzuweisen:

Wenn Sie einem Hauptkonto eine Rolle zuweisen möchten, das bereits andere Rollen für die Ressource hat, suchen Sie die Zeile mit dem Hauptkonto und klicken Sie in dieser Zeile auf Hauptkonto bearbeiten und auf Weitere Rolle hinzufügen.

Wenn Sie einem Dienst-Agent eine Rolle zuweisen möchten, müssen Sie das Kästchen VonGooglebereitgestellte Rollenzuweisungen einschließen anklicken, um die entsprechende E-Mail-Adresse zu sehen.

Wenn Sie einem Hauptkonto eine Rolle zuweisen möchten, das noch keine Rollen für die Ressource hat, klicken Sie auf Zugriff gewähren und geben Sie dann eine Hauptkonto-ID ein, z. B.

my-user@example.comoder//iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com.

Wählen Sie eine zu gewährende Rolle aus der Drop-down-Liste aus. Wählen Sie als Best Practice für die Sicherheit eine Rolle aus, die nur die Berechtigungen enthält, die das Hauptkonto benötigt.

Optional: Fügen Sie der Rolle eine Bedingung hinzu.

Klicken Sie auf Speichern. Dem Hauptkonto wird die Rolle für die Ressource zugewiesen.

So weisen Sie einem Hauptkonto eine Rolle für mehr als ein Projekt, einen Ordner oder eine Organisation zu:

Wechseln Sie in der Google Cloud -Console zur Seite Ressourcen verwalten.

Wählen Sie alle Ressourcen aus, für die Sie Berechtigungen erteilen möchten.

Wenn das Infofeld nicht sichtbar ist, klicken Sie auf Infofeld ansehen. Klicken Sie dann auf Berechtigungen.

Wählen Sie ein Hauptkonto aus, um in folgenden Fällen eine Rolle zuzuweisen:

- Wenn Sie einem Hauptkonto eine Rolle zuweisen möchten, das bereits andere Rollen hat, suchen Sie die Zeile mit dem Hauptkonto und klicken Sie in dieser Zeile auf Hauptkonto bearbeiten. und auf Weitere Rolle hinzufügen.

- Wenn Sie einem Hauptkonto eine Rolle zuweisen möchten, das noch keine anderen Rollen hat, klicken Sie auf Hauptkonto hinzufügen und geben Sie dann eine Hauptkonto-ID ein, z. B.

my-user@example.comoder//iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com.

Wählen Sie eine zu gewährende Rolle aus der Drop-down-Liste aus.

Optional: Fügen Sie der Rolle eine Bedingung hinzu.

Klicken Sie auf Speichern. Dem Hauptkonto wird die ausgewählte Rolle für alle ausgewählten Ressourcen zugewiesen.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

Mit dem Befehl

add-iam-policy-bindingkönnen Sie einem Hauptkonto schnell eine Rolle zuweisen.Ersetzen Sie folgende Werte, bevor sie einen der Befehlsdaten verwenden:

-

RESOURCE_TYPE: Der Ressourcentyp, für den Sie den Zugriff verwalten möchten. Verwenden Sieprojects,resource-manager foldersoderorganizations. -

RESOURCE_ID: Ihre Google Cloud Projekt-, Ordner- oder Organisations-ID. Projekt-IDs sind alphanumerisch, z. B.my-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012. -

PRINCIPAL: Eine Kennung für das Hauptkonto bzw. Mitglied, die normalerweise die folgende Form hat:PRINCIPAL_TYPE:ID. Beispiel:user:my-user@example.comoderprincipalSet://iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com. Eine vollständige Liste der fürPRINCIPALzulässigen Werte finden Sie unter Hauptkonto-Kennungen.Beim Hauptkontotyp

usermuss der Domainname in der Kennung eine Google Workspace- oder Cloud Identity-Domain sein. Informationen zum Einrichten einer Cloud Identity-Domain finden Sie unter Cloud Identity – Übersicht. -

ROLE_NAME: Der Name der Rolle, die Sie aufheben möchten. Verwenden Sie eines der folgenden Formate:- Vordefinierte Rollen:

roles/SERVICE.IDENTIFIER - Benutzerdefinierte Rollen auf Projektebene:

projects/PROJECT_ID/roles/IDENTIFIER - Benutzerdefinierte Rollen auf Organisationsebene:

organizations/ORG_ID/roles/IDENTIFIER

Eine Liste der vordefinierten Rollen finden Sie unter Informationen zu Rollen.

- Vordefinierte Rollen:

-

CONDITION: Die Bedingung, die der Rollenbindung hinzugefügt werden soll. Wenn Sie keine Bedingung hinzufügen möchten, verwenden Sie den WertNone. Weitere Informationen zu Bedingungen finden Sie in der Übersicht der Bedingungen.

Führen Sie folgenden Befehl aus:

Linux, macOS oder Cloud Shell

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID \ --member=PRINCIPAL --role=ROLE_NAME \ --condition=CONDITION

Windows (PowerShell)

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID ` --member=PRINCIPAL --role=ROLE_NAME ` --condition=CONDITION

Windows (cmd.exe)

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID ^ --member=PRINCIPAL --role=ROLE_NAME ^ --condition=CONDITION

Die Antwort enthält die aktualisierte IAM-Richtlinie:

-

Einzelne IAM-Rolle widerrufen

So widerrufen Sie eine einzelne Rolle eines Hauptkontos:

Konsole

Rufen Sie in der Google Cloud Console die Seite IAM auf.

Wählen Sie ein Projekt, einen Ordner oder eine Organisation aus.

Suchen Sie die Zeile mit dem Hauptkonto, dessen Zugriff Sie widerrufen möchten. Klicken Sie dann auf Hauptkonto bearbeiten in dieser Zeile.

Klicken Sie für die Rolle, die Sie entziehen möchten, auf die Schaltfläche Löschen und dann auf Speichern.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

Wenn Sie einem Nutzer schnell eine Rolle entziehen möchten, führen Sie den Befehl

remove-iam-policy-bindingaus:gcloud RESOURCE_TYPE remove-iam-policy-binding RESOURCE_ID

--member=PRINCIPAL --role=ROLE_NAMEGeben Sie folgende Werte an:

-

RESOURCE_TYPE: Der Ressourcentyp, für den Sie den Zugriff verwalten möchten. Verwenden Sieprojects,resource-manager foldersoderorganizations. -

RESOURCE_ID: Ihre Google Cloud Projekt-, Ordner- oder Organisations-ID. Projekt-IDs sind alphanumerisch, z. B.my-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012. -

PRINCIPAL: Eine Kennung für das Hauptkonto bzw. Mitglied, die normalerweise die folgende Form hat:PRINCIPAL_TYPE:ID. Beispiel:user:my-user@example.comoderprincipalSet://iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com.Beim Hauptkontotyp

usermuss der Domainname in der Kennung eine Google Workspace- oder Cloud Identity-Domain sein. Informationen zum Einrichten einer Cloud Identity-Domain finden Sie unter Cloud Identity – Übersicht. -

ROLE_NAME: Der Name der Rolle, die Sie aufheben möchten. Verwenden Sie eines der folgenden Formate:- Vordefinierte Rollen:

roles/SERVICE.IDENTIFIER - Benutzerdefinierte Rollen auf Projektebene:

projects/PROJECT_ID/roles/IDENTIFIER - Benutzerdefinierte Rollen auf Organisationsebene:

organizations/ORG_ID/roles/IDENTIFIER

Eine Liste der vordefinierten Rollen finden Sie unter Informationen zu Rollen.

- Vordefinierte Rollen:

So widerrufen Sie z. B. die Rolle „Projektersteller“ des Dienstkontos

example-service-account@example-project.iam.gserviceaccount.comfür das Projektexample-project:gcloud projects remove-iam-policy-binding example-project

--member=serviceAccount:example-service-account@example-project.iam.gserviceaccount.com

--role=roles/resourcemanager.projectCreator -

Um zu vermeiden, dass Sie erforderliche Rollen widerrufen, können Sie Empfehlungen zu Änderungsrisiken aktivieren. Empfehlungen zu Änderungsrisiken geben Warnungen aus, wenn Sie versuchen, Rollen auf Projektebene zu widerrufen, dieGoogle Cloud als wichtig identifiziert hat.

Mehrere IAM-Rollen mithilfe der Google Cloud Console zuweisen oder widerrufen

In der Google Cloud Console können Sie für ein einzelnes Hauptkonto mehrere Rollen zuweisen und widerrufen:

Rufen Sie in der Google Cloud Console die Seite IAM auf.

Wählen Sie ein Projekt, einen Ordner oder eine Organisation aus.

Wählen Sie das Hauptkonto aus, dessen Rollen Sie ändern möchten:

Wenn Sie Rollen für ein Hauptkonto ändern möchten, das bereits Rollen für die Ressource hat, suchen Sie die Zeile mit dem Hauptkonto und klicken Sie in dieser Zeile auf Hauptkonto bearbeiten. Gehen Sie dann auf Weitere Rolle hinzufügen.

Wenn Sie Rollen für einen Dienst-Agent ändern möchten, klicken Sie das Kästchen Von Googlebereitgestellte Rollenzuweisungen einschließen an, um die entsprechende E-Mail-Adresse zu sehen.

Wenn Sie einem Hauptkonto Rollen zuweisen möchten, das noch keine Rollen für die Ressource hat, klicken Sie auf Zugriff gewähren und geben Sie dann eine Hauptkonto-Kennung ein, z. B.

my-user@example.comoder//iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com.

Rollen des Hauptkontos ändern:

- Wenn Sie eine Rolle für ein Hauptkonto zuweisen möchten, das noch keine Rollen für die Ressource hat, klicken Sie auf Rolle auswählen und wählen Sie eine Rolle aus der Drop-down-Liste aus.

- Wenn Sie dem Hauptkonto eine zusätzliche Rolle zuweisen möchten, klicken Sie auf Weitere Rolle hinzufügen und wählen Sie dann eine Rolle aus der Drop-down-Liste aus.

- Wenn Sie eine der Rollen des Hauptkontos durch eine andere Rolle ersetzen möchten, klicken Sie auf die vorhandene Rolle und wählen Sie dann eine andere Rolle aus der Drop-down-Liste aus.

- Wenn Sie eine der Rollen des Hauptkontos widerrufen möchten, klicken Sie für jede Rolle, die Sie widerrufen möchten, auf die Schaltfläche Löschen .

Sie können einer Rolle auch eine Bedingung hinzufügen, die Bedingung einer Rolle ändern oder die Bedingung einer Rolle entfernen.

Klicken Sie auf Speichern.

Mehrere IAM-Rollen programmatisch zuweisen oder widerrufen

Um umfangreiche Zugriffsänderungen vorzunehmen, bei denen mehrere Rollen für mehrere Hauptkonten zugewiesen und widerrufen werden, verwenden Sie das Muster read-modify-write, um die Zulassungsrichtlinie der Ressource zu aktualisieren:

- Lesen Sie die aktuelle Zulassungsrichtlinie, indem Sie

getIamPolicy()aufrufen. - Zulassungsrichtlinie entweder mithilfe eines Texteditors oder programmatisch bearbeiten, um Hauptkonten oder Rollenbindungen hinzuzufügen oder zu entfernen.

- Schreiben Sie die aktualisierte „allow”-Richtlinie durch Aufrufen von

setIamPolicy().

Sie können die „allow”-Richtlinie mit der gcloud CLI, der REST API oder den Resource Manager-Clientbibliotheken aktualisieren.

Im Allgemeinen werden Richtlinienänderungen innerhalb von zwei Minuten wirksam. In einigen Fällen kann es jedoch sieben Minuten oder länger dauern, bis die Änderungen im gesamten System wirksam wurden.

Aktuelle Zulassungsrichtlinie abrufen

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

Um die „allow”-Richtlinie für die Ressource abzurufen, führen Sie den Befehl

get-iam-policyfür die Ressource aus:gcloud RESOURCE_TYPE get-iam-policy RESOURCE_ID --format=FORMAT > PATH

Geben Sie folgende Werte an:

-

RESOURCE_TYPE: Der Ressourcentyp, für den Sie die „allow”-Richtlinie abrufen möchten. Verwenden Sie einen der folgenden Werte:projects,resource-manager foldersoderorganizations. -

RESOURCE_ID: Ihre Google Cloud Projekt-, Ordner- oder Organisations-ID. Projekt-IDs sind alphanumerisch, z. B.my-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012. -

FORMAT: Das gewünschte Format für die Zulassungsrichtlinie. Verwenden Siejsonoderyaml. -

PATH: Der Pfad zu einer neuen Ausgabedatei für die Zulassungsrichtlinie.

Mit dem folgenden Befehl wird beispielsweise die „allow”-Richtlinie für das Projekt

my-projectabgerufen und im JSON-Format in Ihrem Basisverzeichnis gespeichert:gcloud projects get-iam-policy my-project --format json > ~/policy.json

-

API_VERSION: Die zu verwendende API-Version. Verwenden Siev1für Projekte und Organisationen. Verwenden Siev2für Ordner.RESOURCE_TYPE: Der Ressourcentyp, dessen Richtlinie Sie verwalten möchten. Verwenden Sie den Wertprojects,foldersoderorganizations.RESOURCE_ID: Die ID Ihres Google Cloud-Projekts, Ihrer Organisation oder Ihres Ordners. Projekt-IDs sind alphanumerische Strings, wiemy-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012.POLICY_VERSION: Die Richtlinienversion, die zurückgegeben werden soll. Anfragen sollten die neueste Richtlinienversion angeben. Diese ist Richtlinienversion 3. Weitere Informationen finden Sie unter Richtlinienversion beim Abrufen einer Richtlinie festlegen.

C#

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

Java

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

Python

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt abgerufen wird. Informationen zum Abrufen der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

REST

Die Methode

getIamPolicyder Resource Manager API ruft die „allow”-Richtlinie eines Projekts, des Ordners oder der Organisation ab.Ersetzen Sie diese Werte in den folgenden Anfragedaten:

HTTP-Methode und URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:getIamPolicy

JSON-Text anfordern:

{ "options": { "requestedPolicyVersion": POLICY_VERSION } }Wenn Sie die Anfrage senden möchten, maximieren Sie eine der folgenden Optionen:

Die Antwort enthält die Zulassungsrichtlinie des Projekts. Beispiel:

{ "version": 1, "etag": "BwWKmjvelug=", "bindings": [ { "role": "roles/owner", "members": [ "user:my-user@example.com" ] } ] }Speichern Sie die Antwort in einer Datei des entsprechenden Typs (

jsonoderyaml).Ändern Sie die Zulassungsrichtlinie

Passen Sie die lokale Kopie der „allow”-Richtlinie Ihrer Ressource programmgesteuert oder mithilfe eines Texteditors so an, dass sie die Rollen widerspiegelt, die Sie gewähren oder widerrufen möchten.

Bearbeiten Sie das Feld

etagder Zulassungsrichtlinie nicht und entfernen Sie es nicht, um zu verhindern, dass Sie andere Änderungen überschreiben. Das Feldetaggibt den aktuellen Zustand der Zulassungsrichtlinie an. Wenn Sie die aktualisierte Zulassungsrichtlinie festlegen, vergleicht IAM denetag-Wert in der Anfrage mit dem vorhandenenetagund schreibt die Zulassungsrichtlinie nur, wenn die Werte übereinstimmen.Wenn Sie die Rollen bearbeiten möchten, die durch eine Zulassungsrichtlinie gewährt werden, müssen Sie die Rollenbindungen in der Zulassungsrichtlinie bearbeiten. Rollenbindungen haben das folgende Format:

{ "role": "ROLE_NAME", "members": [ "PRINCIPAL_1", "PRINCIPAL_2", ... "PRINCIPAL_N" ], "conditions:" { CONDITIONS } }

Die Platzhalter haben folgende Werte:

ROLE_NAME: Der Name der Rolle, die Sie zuweisen möchten. Verwenden Sie eines der folgenden Formate:- Vordefinierte Rollen:

roles/SERVICE.IDENTIFIER - Benutzerdefinierte Rollen auf Projektebene:

projects/PROJECT_ID/roles/IDENTIFIER - Benutzerdefinierte Rollen auf Organisationsebene:

organizations/ORG_ID/roles/IDENTIFIER

Eine Liste der vordefinierten Rollen finden Sie unter Informationen zu Rollen.

- Vordefinierte Rollen:

PRINCIPAL_1,PRINCIPAL_2,...PRINCIPAL_N: Kennungen für die Hauptkonten, denen Sie die Rolle zuweisen möchten.Hauptkonto-Kennzeichnungen haben normalerweise das folgende Format:

PRINCIPAL-TYPE:ID. Beispiel:user:my-user@example.comoderprincipalSet://iam.googleapis.com/locations/global/workforcePools/example-pool/group/example-group@example.com. Eine vollständige Liste der fürPRINCIPALzulässigen Werte finden Sie unter Hauptkonto-Kennungen.Beim Hauptkontotyp

usermuss der Domainname in der Kennung eine Google Workspace- oder Cloud Identity-Domain sein. Informationen zum Einrichten einer Cloud Identity-Domain finden Sie unter Cloud Identity – Übersicht.CONDITIONS: Optional. Alle Bedingungen, die festlegen, wann Zugriff gewährt wird.

IAM-Rolle erteilen

Ändern Sie die Rollenbindungen in der Zulassungsrichtlinie, um Ihren Hauptkonten Rollen zuzuweisen. Informationen zu den Rollen, die Sie zuweisen können, finden Sie unter Informationen zu Rollen oder Zuweisbare Rollen für die Ressource aufrufen. Hilfe bei der Ermittlung der am besten geeigneten vordefinierten Rollen finden Sie unter Die richtigen vordefinierten Rollen finden.

Optional können Sie Bedingungen zum Zuweisen von Rollen verwenden, wenn bestimmte Anforderungen erfüllt sein müssen.

Um eine Rolle zuzuweisen, die bereits in der Zulassungsrichtlinie enthalten ist, fügen Sie das Hauptkonto einer vorhandenen Rollenbindung hinzu:

gcloud

Bearbeiten Sie die zurückgegebene „allow”-Richtlinie, indem Sie das Hauptkonto einer vorhandenen Rollenbindung hinzufügen. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.

Angenommen, die Zulassungsrichtlinie enthält die folgende Rollenbindung, die Kai die Rolle „Sicherheitsprüfer“ (

roles/iam.securityReviewer) zuweist:{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com" ] }Fügen Sie die Hauptkonto-ID von Raha zur vorhandenen Rollenbindung hinzu, um Raha dieselbe Rolle zuzuweisen:

{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com", "user:raha@example.com" ] }

C#

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Go

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Java

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Python

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

REST

Bearbeiten Sie die zurückgegebene „allow”-Richtlinie, indem Sie das Hauptkonto einer vorhandenen Rollenbindung hinzufügen. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.

Angenommen, die Zulassungsrichtlinie enthält die folgende Rollenbindung, die Kai die Rolle „Sicherheitsprüfer“ (

roles/iam.securityReviewer) zuweist:{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com" ] }Fügen Sie die Hauptkonto-ID von Raha zur vorhandenen Rollenbindung hinzu, um Raha dieselbe Rolle zuzuweisen:

{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com", "user:raha@example.com" ] }

Fügen Sie eine neue Rollenbindung hinzu, um eine Rolle zuzuweisen, die in der Zulassungsrichtlinie noch nicht enthalten ist.

gcloud

Bearbeiten Sie die Zulassungsrichtlinie, indem Sie eine neue Rollenbindung hinzufügen, die dem Hauptkonto die Rolle zuweist. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.

Beispiel: Fügen Sie dem Array

bindingsfür die Zulassungsrichtlinie die folgende Rollenbindung hinzu, um Raha die Rolle „Compute Storage-Administrator“ (roles/compute.storageAdmin) zuzuweisen:{ "role": "roles/compute.storageAdmin", "members": [ "user:raha@example.com" ] }C#

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur C# API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Java

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur Java API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Python

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur Python API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

REST

Bearbeiten Sie die Zulassungsrichtlinie, indem Sie eine neue Rollenbindung hinzufügen, die dem Hauptkonto die Rolle zuweist. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.

Beispiel: Fügen Sie dem Array

bindingsfür die Zulassungsrichtlinie die folgende Rollenbindung hinzu, um Raha die Rolle „Compute Storage-Administrator“ (roles/compute.storageAdmin) zuzuweisen:{ "role": "roles/compute.storageAdmin", "members": [ "user:raha@example.com" ] }Sie können nur Rollen zuweisen, die sich auf aktivierte API-Dienste beziehen. Wenn zum Beispiel Compute Engine nicht aktiv ist, können Sie keine Rollen zuweisen, die sich ausschließlich auf Compute Engine beziehen. Weitere Informationen finden Sie unter APIs aktivieren und deaktivieren.

Für die Gewährung von Berechtigungen für Projekte gelten einige spezielle Beschränkungen, insbesondere wenn es um die Rolle "Inhaber" (

roles/owner) geht. Weitere Informationen finden Sie in der Referenzdokumentation zuprojects.setIamPolicy().IAM-Rolle entziehen

Um eine Rolle zu entziehen, entfernen Sie das Hauptkonto aus der Rollenbindung. Wenn die Rollenbindung keine anderen Hauptkonten enthält, entfernen Sie die gesamte Rollenbindung.

gcloud

Zum Widerrufen einer Rolle bearbeiten Sie die vom Befehl

get-iam-policyzurückgegebene JSON- oder YAML-Zulassungsrichtlinie entsprechend. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.Um eine Rolle von einem Hauptkonto zu widerrufen, löschen Sie das Hauptkonto oder die Bindung aus dem

bindings-Array für die Zulassungsrichtlinie.C#

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur C# API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Go

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur Go API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Java

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur Java API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Python

Informationen zum Installieren und Verwenden der Clientbibliothek für IAM finden Sie unter IAM-Clientbibliotheken. Weitere Informationen finden Sie in der IAM-Referenzdokumentation zur Python API.

Richten Sie zur Authentifizierung bei IAM die Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

REST

Zum Widerrufen einer Rolle bearbeiten Sie die vom Befehl

get-iam-policyzurückgegebene JSON- oder YAML-Zulassungsrichtlinie entsprechend. Diese Änderung wird erst wirksam, wenn Sie die aktualisierte Zulassungsrichtlinie festgelegt haben.Um eine Rolle von einem Hauptkonto zu widerrufen, löschen Sie das Hauptkonto oder die Bindung aus dem

bindings-Array für die Zulassungsrichtlinie.Zulassungsrichtlinie festlegen

Nachdem Sie die Zulassungsrichtlinie geändert haben, um Rollen zuzuweisen und zu widerrufen, rufen Sie

setIamPolicy()auf, um die Richtlinie zu aktualisieren.gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

Führen Sie zum Festlegen der „allow”-Richtlinie für die Ressource den Befehl

set-iam-policyfür die Ressource aus:gcloud RESOURCE_TYPE set-iam-policy RESOURCE_ID PATH

Geben Sie folgende Werte an:

-

RESOURCE_TYPE: Der Ressourcentyp, für den Sie die „allow”-Richtlinie festlegen möchten. Verwenden Sie einen der folgenden Werte:projects,resource-manager foldersoderorganizations. -

RESOURCE_ID: Ihre Google Cloud Projekt-, Ordner- oder Organisations-ID. Projekt-IDs sind alphanumerisch, z. B.my-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012. -

PATH: Der Pfad zu einer Datei, die die neue Zulassungsrichtlinie enthält.

Die Antwort enthält die aktualisierte Zulassungsrichtlinie:

Mit dem folgenden Befehl wird beispielsweise die in

policy.jsongespeicherte „allow”-Richtlinie als Richtlinie für das Projektmy-projectfestgelegt:gcloud projects set-iam-policy my-project ~/policy.json

-

API_VERSION: Die zu verwendende API-Version. Verwenden Siev1für Projekte und Organisationen. Verwenden Siev2für Ordner.RESOURCE_TYPE: Der Ressourcentyp, dessen Richtlinie Sie verwalten möchten. Verwenden Sie den Wertprojects,foldersoderorganizations.RESOURCE_ID: Die ID Ihres Google Cloud-Projekts, Ihrer Organisation oder Ihres Ordners. Projekt-IDs sind alphanumerische Strings, wiemy-project. Ordner- und Organisations-IDs sind numerisch, z. B.123456789012.-

POLICY: Eine JSON-Darstellung der Richtlinie, die Sie festlegen möchten. Weitere Informationen zum Format einer Richtlinie finden Sie in der Richtlinienreferenz.

C#

Java

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt festgelegt wird. Informationen zum Einrichten der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

Python

Richten Sie zur Authentifizierung bei Resource Manager Standardanmeldedaten für Anwendungen ein. Weitere Informationen finden Sie unter Vorbereitung.

Informationen zum Installieren und Verwenden der Clientbibliothek für Resource Manager finden Sie unter Resource Manager-Clientbibliotheken.

Im folgenden Beispiel wird gezeigt, wie die Zulassungsrichtlinie für ein Projekt festgelegt wird. Informationen zum Einrichten der „allow”-Richtlinie für einen Ordner oder eine Organisation finden Sie in der Dokumentation zur Resource Manager-Clientbibliothek für Ihre Programmiersprache.

REST

Die Methode

setIamPolicyder Resource Manager API legt die Richtlinie in der Anfrage als neue „allow”-Richtlinie für das Projekt, den Ordner oder die Organisation fest.Ersetzen Sie diese Werte in den folgenden Anfragedaten:

HTTP-Methode und URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:setIamPolicy

JSON-Text anfordern:

{ "policy": POLICY }Wenn Sie die Anfrage senden möchten, maximieren Sie eine der folgenden Optionen:

Die Antwort enthält die aktualisierte Zulassungsrichtlinie:

Nächste Schritte

- Zugriff auf Dienstkonten verwalten

- Zugriff auf andere Ressourcen verwalten (allgemein)

- Geeignete vordefinierte Rollen auswählen

- Verwenden Sie die Richtlinien-Fehlerbehebung, um zu verstehen, warum ein Nutzer Zugriff auf eine Ressource hat oder nicht oder über die Berechtigung zum Aufrufen einer API verfügt.

- Hier erfahren Sie, wie Sie die Rollen aufrufen, die Sie einer bestimmten Ressource zuweisen können.

- Informationen zum Erteilen des Zugriffs eines Hauptkontos mit bedingten Rollenbindungen.

- Hier erfahren Sie, wie Sie Ihre Anwendungen mit dem Identity-Aware Proxy sichern können.

Überzeugen Sie sich selbst

Wenn Sie mit Google Cloudnoch nicht vertraut sind, erstellen Sie ein Konto, um die Leistungsfähigkeit unserer Produkte in der Praxis sehen und bewerten zu können. Neukunden erhalten außerdem ein Guthaben von 300 $, um Arbeitslasten auszuführen, zu testen und bereitzustellen.

Jetzt kostenlos startenSofern nicht anders angegeben, sind die Inhalte dieser Seite unter der Creative Commons Attribution 4.0 License und Codebeispiele unter der Apache 2.0 License lizenziert. Weitere Informationen finden Sie in den Websiterichtlinien von Google Developers. Java ist eine eingetragene Marke von Oracle und/oder seinen Partnern.

Zuletzt aktualisiert: 2025-10-21 (UTC).

-

So verwalten Sie den Zugriff auf ein Projekt:

Projekt-IAM-Administrator (