Auf dieser Seite werden die grundlegenden Konzepte von Identity-Aware Proxy (IAP) beschrieben, einem Google Cloud globalen Dienst.

Mit IAP können Sie eine zentrale Autorisierungsschicht für Anwendungen einrichten, auf die über HTTPS zugegriffen wird. Damit erhalten Sie ein Zugriffssteuerungsmodell auf Anwendungsebene und müssen keine Firewalls auf Netzwerkebene einsetzen.

Die IAP-Richtlinien gelten für die gesamte Organisation. Sie können Zugriffsrichtlinien zentral definieren und sie auf sämtliche Anwendungen sowie Ressourcen anwenden. Wenn Sie ein festes Team mit der Aufgabe betrauen, Richtlinien zu erstellen und durchzusetzen, schützen Sie Ihr Projekt vor falschen Definitionen oder fehlerhaften Umsetzungen von Richtlinien in Ihren Anwendungen.

Verwendung von IAP

Verwenden Sie IAP, wenn Sie für Anwendungen und Ressourcen verbindliche Richtlinien der Zugriffssteuerung festlegen möchten. IAP schützt Ihre Anwendung mit signierten Headern oder mit der Users API der App Engine-Standardumgebung. IAP bietet auch die Möglichkeit, einen gruppenbasierten Zugriff auf die Anwendung einzurichten. Eine Ressource kann dann z. B. für angestellte Mitarbeiter zugänglich und für Auftragnehmer unzugänglich oder nur für eine bestimmte Abteilung verfügbar sein.

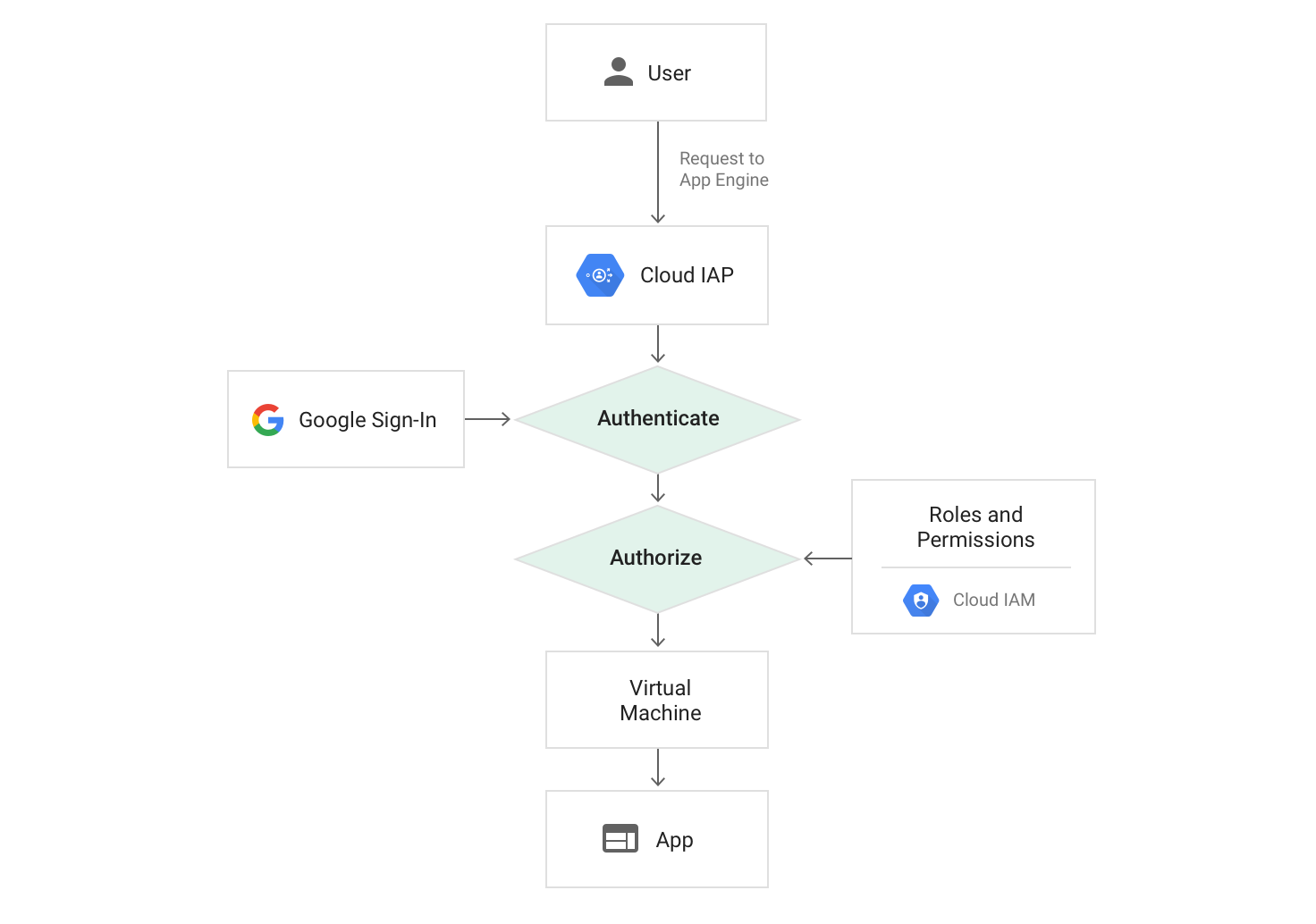

Funktionsweise von IAP

Wenn eine Anwendung oder Ressource durch IAP geschützt wird, kann auf sie nur über den Proxy von Hauptkonten (auch Nutzer genannt) zugegriffen werden, die die entsprechende IAM-Rolle der Identitäts- und Zugriffsverwaltung haben. Wenn Sie einem Nutzer über IAP Zugriff auf eine Anwendung oder Ressource gewähren, unterliegt dieser Nutzer den detaillierten Zugriffssteuerungen, die durch das verwendete Produkt implementiert werden. Dazu ist kein VPN erforderlich. Versucht ein Nutzer, auf eine mit IAP gesicherte Ressource zuzugreifen, werden von IAP Authentifizierungs- und Autorisierungsprüfungen ausgeführt.

Authentifizierung

Anfragen an Ihre Google Cloud Ressourcen erfolgen über Cloud Run, App Engine und Cloud Load Balancing (externes und internes HTTP(S)-Load Balancing). Mit dem Code der Bereitstellungsinfrastruktur für diese Produkte wird geprüft, ob IAP für den Anwendungs- oder Back-End-Dienst aktiviert ist. Wenn IAP aktiviert ist, werden bestimmte Informationen über die geschützte Ressource an den IAP-Authentifizierungsserver gesendet. Dazu gehören u. a. die Google Cloud Projektnummer, die Anfrage-URL sowie alle IAP-Anmeldedaten im Header oder in den Cookies der Anfrage.

Als Nächstes prüft IAP die Browseranmeldedaten des Nutzers. Wenn keine Anmeldedaten vorhanden sind, wird der Nutzer zum Anmeldevorgang für ein Google-Konto unter OAuth 2.0 weitergeleitet. Damit wird für künftige Anmeldungen ein Token in einem Browsercookie gespeichert. Wenn Sie Google-Konten für Ihre vorhandenen Nutzer erstellen müssen, können Sie Google Cloud Directory Sync für die Synchronisierung mit Ihrem Active-Directory- oder LDAP-Server verwenden.

Wenn die Anmeldedaten der Anfrage gültig sind, ruft der Authentifizierungsserver mithilfe dieser Anmeldedaten die Identität des Nutzers (E-Mail-Adresse und Nutzer-ID) ab. Anschließend prüft der Authentifizierungsserver mithilfe der Identität die IAM-Rolle des Nutzers und prüft, ob der Nutzer berechtigt ist, auf die Ressource zuzugreifen.

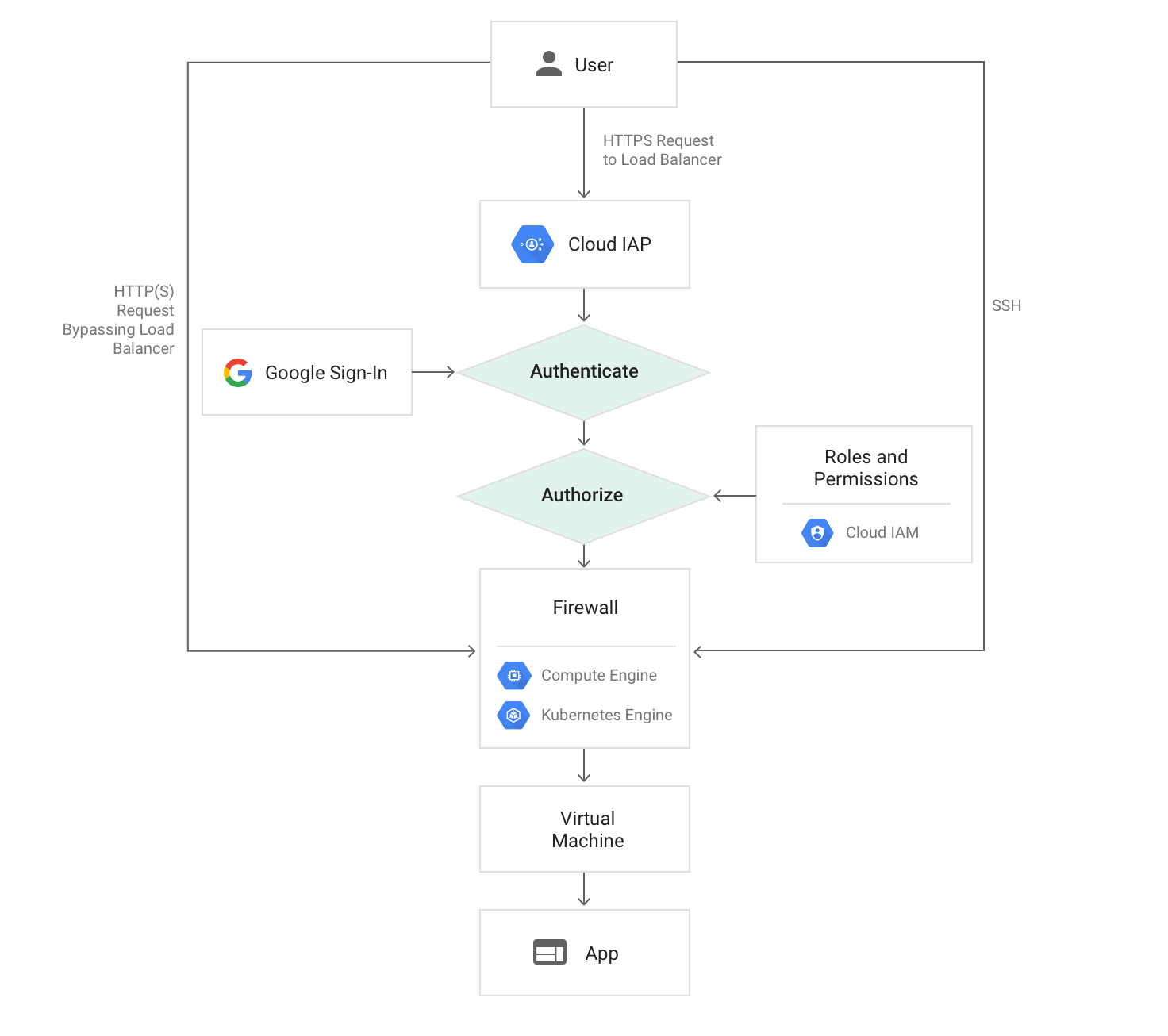

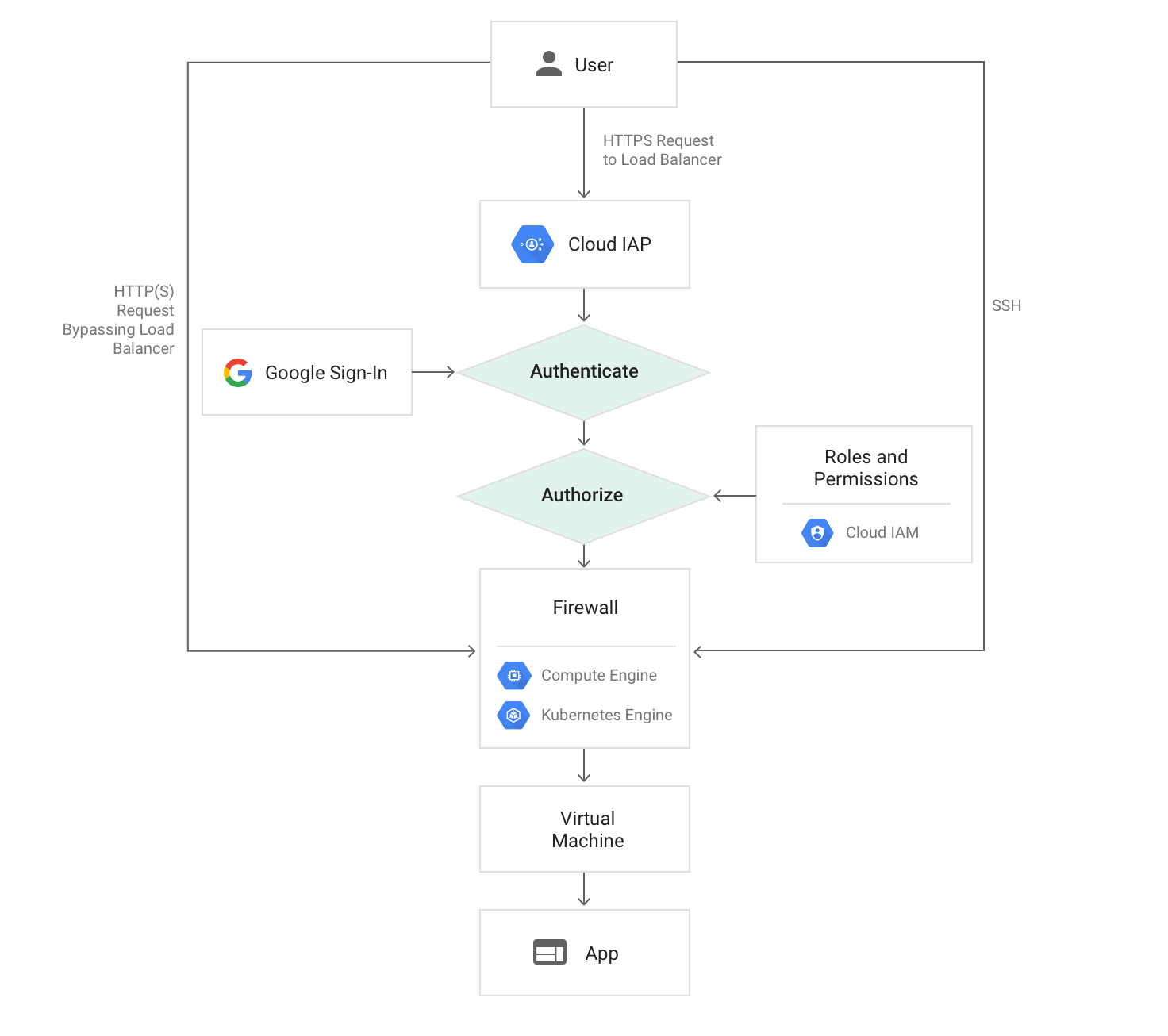

Wenn Sie Compute Engine oder Google Kubernetes Engine verwenden, können Nutzer, die Zugriff auf den Port für die Anwendungsbereitstellung der virtuellen Maschine (VM) haben, die IAP-Authentifizierung umgehen. Die Compute Engine- und GKE-Firewallregeln schützen nicht vor Zugriffen durch Code, der auf derselben VM wie die mit IAP gesicherte Anwendung ausgeführt wird. Firewallregeln können vor Zugriffen schützen, die von einer anderen VM ausgehen, jedoch nur, wenn sie ordnungsgemäß konfiguriert sind. Informieren Sie sich über Ihre Aufgaben zur Gewährleistung der Sicherheit.

Wenn Sie Cloud Run verwenden, können Sie IAP auf folgende Weise aktivieren:

- Direkt in Ihren Cloud Run-Diensten. So kann IAP alle Ingress-Pfade zu Cloud Run schützen, einschließlich der automatisch zugewiesenen URL und jeder konfigurierten Load Balancer-URL. Diese Konfiguration ist nützlich, wenn Sie einen einzelnen Cloud Run-Dienst haben, für den Sie IAP aktivieren möchten.

- Über einen Load Balancer mit einem Cloud Run-Back-End. Diese Konfiguration ist nützlich, wenn Sie mehrere Cloud Run-Dienste in verschiedenen Regionen hinter einem einzigen globalen Load Balancer haben. In dieser Konfiguration ist die automatisch zugewiesene URL nicht durch IAP geschützt und kann möglicherweise direkt aufgerufen werden. Informieren Sie sich über Ihre Aufgaben zur Gewährleistung der Sicherheit.

Wenn sich ein Cloud Run-Dienst hinter einem Load Balancer befindet, aktivieren Sie IAP nicht sowohl für den Load Balancer als auch für den Cloud Run-Dienst.

Autorisierung

Nach der Authentifizierung ermittelt IAP anhand der entsprechenden IAM-Richtlinie, ob der Nutzer die Berechtigung hat, auf die angeforderte Ressource zuzugreifen. Wenn der Nutzer imGoogle Cloud Console-Projekt, in dem sich die Ressource befindet, die Rolle Nutzer von IAP-gesicherten Web-Apps hat, ist er berechtigt, auf die Anwendung zuzugreifen. Die Rollenliste Nutzer von IAP-gesicherten Web-Apps kann über das IAP-Fenster in der Google Cloud Console verwaltet werden.

Wenn Sie IAP für eine Ressource aktivieren, werden automatisch eine Client-ID und ein Clientschlüssel für OAuth 2.0 erstellt. Diese automatisch generierten Anmeldedaten für OAuth 2.0 dürfen Sie nicht löschen, da sonst IAP nicht ordnungsgemäß funktioniert. Sie können die OAuth 2.0-Anmeldedaten in der Google Cloud Console auf der Seite „APIs und Dienste“ aufrufen und verwalten.

Kontextsensitiver Zugriff

Im Rahmen des Schritts Autorisierung können Sie mithilfe des kontextsensitiven Zugriffs sicheren Zugriff auf die folgenden Ressourcentypen gewähren:

Google Cloud Console und APIs

- Erste Verteidigungslinie zum Schutz des Infrastrukturzugriffs auf Google Cloud.

- Erweiterter kontextsensitiver Zugriff Google Cloud auf Nutzer.

Virtuelle Maschinen (VMs)

- Ermöglicht administrativen SSH-/RDP-Zugriff auf VMs in Google Cloud und anderen Clouds.

- Sie können robuste kontextsensitive Steuerelemente implementieren, um den Zugriff auf nur bestimmte Administratoren zu beschränken.

Webanwendungen

- Bietet Autorisierung und Authentifizierung für Webanwendungen, die inGoogle Cloud und anderen Clouds gehostet werden.

- Bietet eine kontinuierliche Autorisierung, um unbefugten Zugriff und Datenverlust zu verhindern.

Ihre Verantwortlichkeit

Durch IAP werden alle Anfragen an Cloud Run, App Engine, Cloud Load Balancing (HTTPS) und internes HTTP-Load Balancing authentifiziert und autorisiert.

Um die Sicherheit zu gewährleisten, müssen Sie folgende Vorsichtsmaßnahmen treffen:

- Wenn Sie IAP auf einem Load Balancer aktivieren, prüfen Sie, ob auf die Backend-Ressourcen direkt zugegriffen werden kann.

- Wenn die Back-End-Ressource eine VM ist, konfigurieren Sie Ihre Firewallregeln so, dass sie vor Traffic schützen, der nicht über den Load Balancer eingeht. IAP schützt nicht vor Aktivitäten innerhalb eines Projekts, z. B. einer anderen VM im Projekt.

- Wenn die Back-End-Ressource ein Cloud Run-Dienst ist, können Sie die run.app-URL deaktivieren, damit der gesamte eingehende Traffic über den Load Balancer läuft. Wenn Sie die run.app-URL aktiviert lassen, sollten Sie Steuerelemente für eingehenden Traffic verwenden, um Traffic von außerhalb Ihres Netzwerks zu blockieren.

- Aktualisieren Sie Ihre App, damit sie signierte Header verwendet, oder verwenden Sie die Users API der App Engine-Standardumgebung.

Nächste Schritte

- Führen Sie einen der folgenden Schritte aus, um mit In-App-Abos zu beginnen:

- Aktivieren Sie IAP direkt auf Ihren Cloud Run-Diensten oder auf einem Load Balancer mit einem Cloud Run-Backend.

- Führen Sie die App Engine-Kurzanleitung zum Verwalten des Zugriffs mit Google-Konten aus.

- Aktivieren Sie IAP für Compute Engine.

- Aktivieren Sie IAP für GKE.

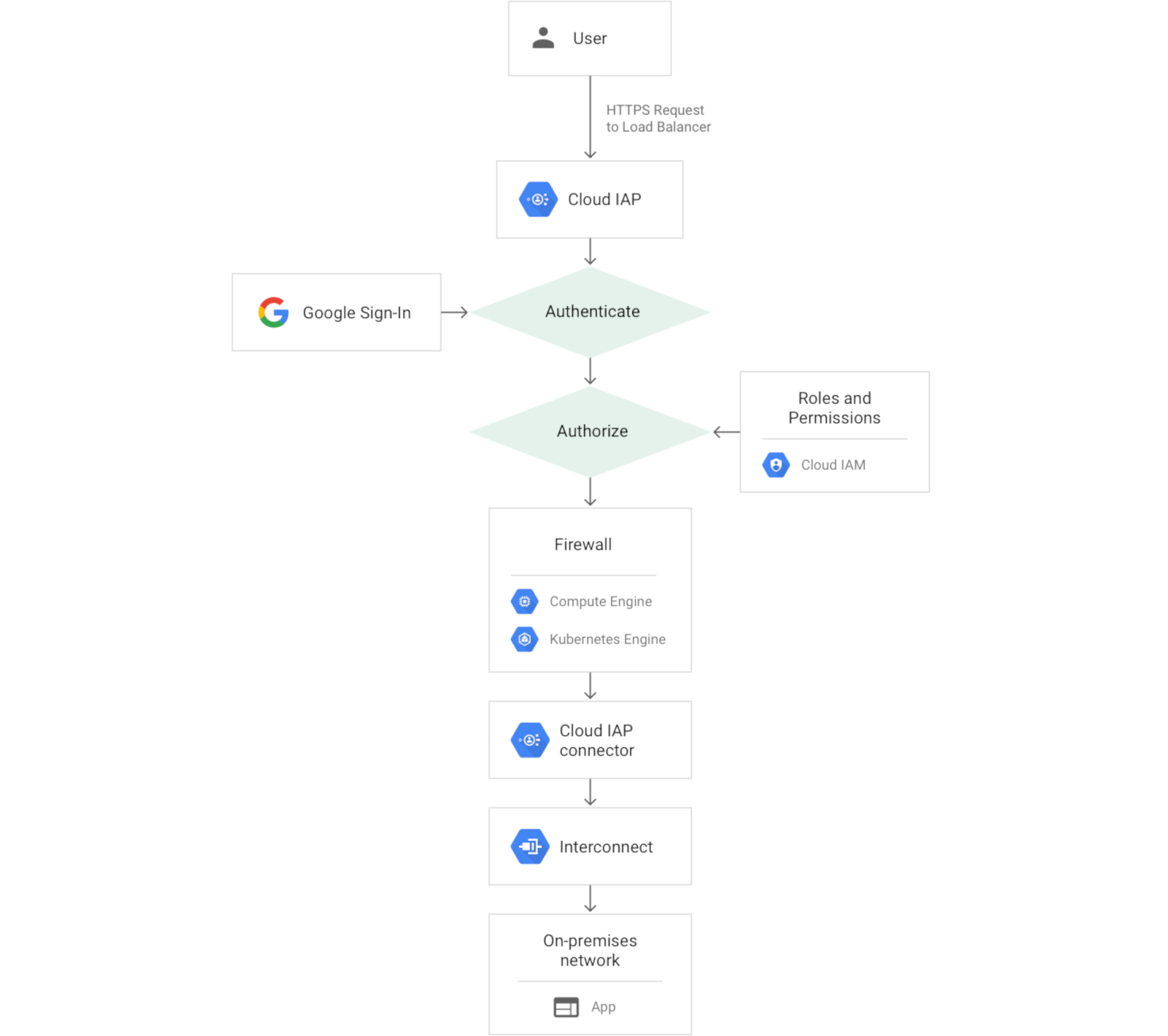

- Aktivieren Sie IAP für lokale Anwendungen.

- Weitere Informationen: