Google Cloud の基本的なセキュリティ

クラウドと AI ワークロードのセキュリティ

Security Command Center は、Google Cloud 上のクラウド ワークロードと AI ワークロードに対してデフォルトでセキュリティを常時確保します。

Security Command Center コミュニティに参加すると、疑問を解決したり、スキルを身に付けたり、最新情報を入手したり、つながりを築いたりできます。

機能

AI の保護

エージェント、データ、モデル、アプリ、プラットフォーム、インフラストラクチャなど、AI スタックとライフサイクル全体を保護します。すべての AI アセットを検出してリスクに優先順位を付け、Model Armor でユーザー / モデル / エージェントのインタラクションを保護し(プロンプト インジェクション、機密データの漏洩、有害なコンテンツなどに対応)、AI スタック全体の AI 固有の脅威を検出して対応します。開発から実行まで、AI イノベーションの可視性、制御、セキュリティを確保します。

組み込みの脅威検出

Google Cloud インフラストラクチャに組み込まれた特殊な検出機能を使用して、アクティブな脅威をほぼリアルタイムで検出します。Compute Engine、GKE、BigQuery、CloudRun などの Google Cloud サービスにおいて、悪意のあるアクティビティや不審なアクティビティを迅速に発見できます。業界唯一のクリプトマイニング保護プログラムによって組織を保護します。

クラウドの体制管理

エージェントをインストールまたは管理することなく、クラウド環境を自動的にスキャンして、侵害につながる可能性があるクラウドの構成ミスやソフトウェアの脆弱性を特定できます。リスクの高い検出結果は Security Command Center のリスク ダッシュボードに表示されるため、優先的に対処すべき問題が一目でわかります。

データ セキュリティ ポスチャーの管理

データ セキュリティ ポスチャー管理(DSPM)は、センシティブ データのセキュリティとコンプライアンスのガバナンスを提供します。DSPM では、AI を活用した Sensitive Data Protection の 150 以上のデータ分類器を使用して、センシティブ データを検出、保護、モニタリングできます。DSPM は、すべてのデータリソースに対応したデータマップの可視化機能、Google Cloud Storage、BigQuery、Vertex AI の高度なデータ制御を提供します。DSPM を使用して、セキュリティとコンプライアンスのリスクからセンシティブ データを保護しましょう。

シフトレフト セキュリティ

セキュリティ問題の発生を未然に防ぎます。デベロッパーは、Assured Open Source Software を使用して、Google がテストおよび検証した何千ものソフトウェア パッケージにアクセスできます。DevOps チームや DevSecOps チームは、インフラストラクチャのセキュリティ ガードレールを定義およびモニタリングするためのポスチャー制御を利用できます。また、Infrastructure as Code(IaC)スキャンを使用して、ビルドプロセス中にセキュリティ制御を検証することで、コードからクラウドまで一貫したセキュリティ ポリシーを実装できます。

クラウド インフラストラクチャと資格管理(CIEM)

職務の遂行に必要な最小限のレベルのアクセス権と権限をユーザーに付与することで、ID 関連のリスクを軽減します。どのユーザーがどのクラウド リソースにアクセスできるかを把握して、ML によって生成された推奨事項を取得することで未使用の権限や不要な権限を減らし、すぐに使えるハンドブックを使用して ID に起因する脆弱性への対応を迅速化します。Google Cloud IAM、Entra ID(Azure AD)、AWS IAM、Okta と互換性があります。

詳細

| Security Command Center | 説明 | 最適な用途 | 有効化と料金 |

|---|---|---|---|

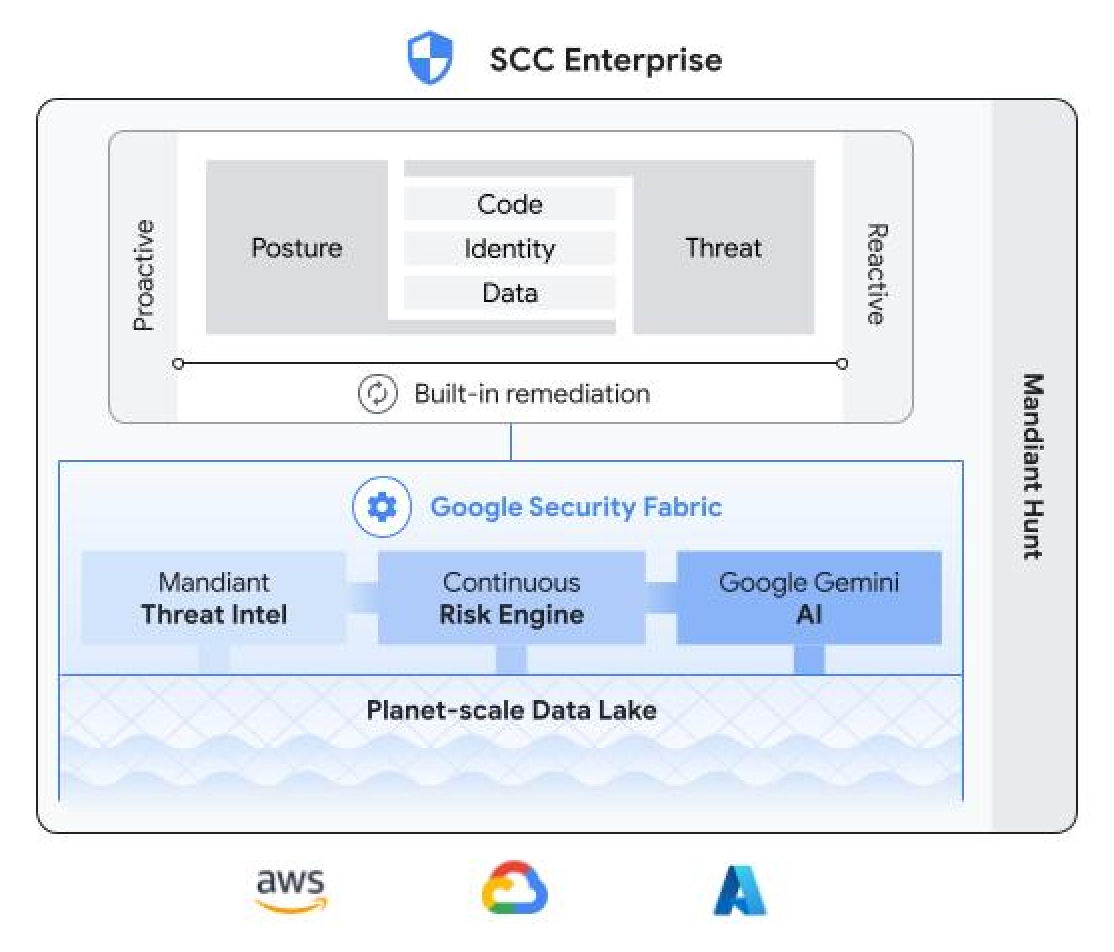

Enterprise | 包括的なマルチクラウド セキュリティ、ケース管理の自動化、修復ハンドブック | 自動修復機能で Google Cloud、AWS、Azure を保護 | サブスクリプションベースの料金 |

プレミアム | Google Cloud に最適な保護: AI セキュリティ、ポスチャー管理、仮想レッドチーム、脅威検出、データ セキュリティ、コンプライアンス管理など | 最も包括的なセキュリティ カバレッジを求める Google Cloud のお客様 | サブスクリプションベースの料金またはセルフサービス アクティベーションによる従量課金制料金 |

標準 | Google Cloud のセキュリティ ポスチャー管理、コンプライアンス、データ セキュリティに不可欠 | 必須のセキュリティ保護が必要な Google Cloud 環境 | 新規のお客様は無料で自動有効化できます。セルフサービスで有効化と無効化が可能です。 |

Security Command Center のサービスについては、ドキュメントをご覧ください。

Enterprise

包括的なマルチクラウド セキュリティ、ケース管理の自動化、修復ハンドブック

自動修復機能で Google Cloud、AWS、Azure を保護

サブスクリプションベースの料金

プレミアム

Google Cloud に最適な保護: AI セキュリティ、ポスチャー管理、仮想レッドチーム、脅威検出、データ セキュリティ、コンプライアンス管理など

最も包括的なセキュリティ カバレッジを求める Google Cloud のお客様

サブスクリプションベースの料金またはセルフサービス アクティベーションによる従量課金制料金

標準

Google Cloud のセキュリティ ポスチャー管理、コンプライアンス、データ セキュリティに不可欠

必須のセキュリティ保護が必要な Google Cloud 環境

新規のお客様は無料で自動有効化できます。セルフサービスで有効化と無効化が可能です。

Security Command Center のサービスについては、ドキュメントをご覧ください。

ライフサイクル全体にわたる AI セキュリティ

リスクを中心に据えたクラウド セキュリティ

重要なクラウドリスクを優先

重要なクラウドリスクを優先

仮想レッドチーム機能を使用して、ビジネスに大きな影響をもたらす可能性のあるリスクの高いクラウド セキュリティの問題を迅速に発見します。詳細なリスク ダッシュボードを活用して、攻撃パスの詳細、問題の有害な組み合わせ、攻撃の発生可能性スコア、Mandiant からの手作業で作成された CVE 情報を確認し、対応作業の優先順位付けを行います。

チュートリアル、クイックスタート、ラボ

クラウド ワークロードの保護

セキュリティ ポスチャー

コンプライアンス管理

データ セキュリティとコンプライアンス

料金

| Security Command Center の料金の仕組み | 料金は、保護対象のクラウド環境内のアセットの総数に基づいて計算されます。 | |

|---|---|---|

| プロダクト グレード | 有効化 | 料金(米ドル) |

Enterprise | 1 年または複数年のサブスクリプションで利用可能(組み込みの期間割引あり) | |

プレミアム | 1 年または複数年のサブスクリプション、またはセルフサービス アクティベーションによる従量課金制料金(プロジェクト レベルまたは組織レベル)で利用可能 | |

標準 | ほとんどの組織でデフォルトで自動的に有効になります。 セルフサービスで有効化と無効化が可能です。 | 無料 |