Cloud IDS

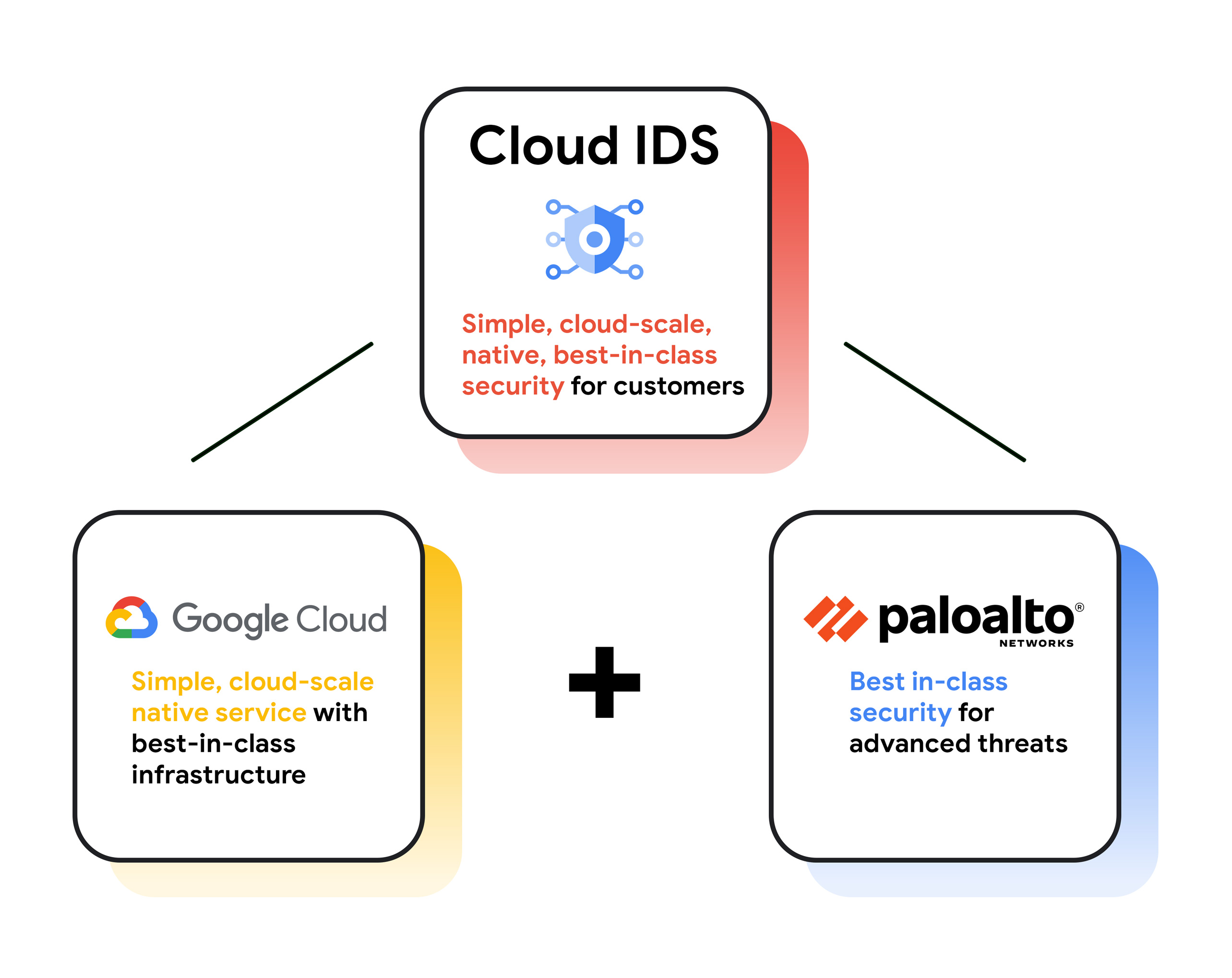

O Cloud IDS (Sistema de detecção de intrusões do Cloud) oferece detecção de ameaças de rede nativa da nuvem com segurança de ponta.

Detecte ameaças baseadas em rede, como malware, spyware, ataques de controle e controle

Tenha visibilidade dos tráfegos leste e oeste e norte-sul para monitorar a comunicação intra e entre VPCs

Aproveite uma experiência gerenciada e nativa da nuvem com alto desempenho e implantação simples

Gere dados de ameaças baseados em rede de alta qualidade para investigação e correlação de ameaças

Vantagens

Implantação fácil e manutenção mínima

Simples e eficaz, o Cloud IDS oferece detecção de ameaças de rede gerenciada e nativa da nuvem. Ele faz o escalonamento para inspecionar todo o tráfego com base nas necessidades da sua organização.

Apoiado pela pesquisa de ameaças líder do setor

Apoiado pela pesquisa de ameaças líder do setor

O Cloud IDS foi criado com as tecnologias de detecção de ameaças da Palo Alto Networks, apoiadas pelo mecanismo de análise de ameaças da empresa e equipes de pesquisa na segurança que identificam novas assinaturas e mecanismos de detecção de ameaças.

Suporte às metas de conformidade dos clientes

Muitos padrões de conformidade exigem o uso de um IDS. Assim, os clientes podem aproveitar o Cloud IDS para atender às metas de conformidade.

Principais recursos

Simples, nativo da nuvem e altamente eficaz

Detecção de ameaças com base em rede

Nativo da nuvem e gerenciado

Extensão e segurança líderes do setor

O Cloud IDS foi criado com os recursos de detecção de ameaças líderes do setor da Palo Alto Networks, apoiados pelo mecanismo de análise de ameaças e equipes de pesquisa de segurança extensas que são adicionadas continuamente ao catálogo de assinaturas de ameaças conhecidas e aproveitam outros mecanismos de detecção de ameaças para acompanhar as ameaças desconhecidas. Esses recursos foram reconhecidos como líderes do setor por analistas, marcas de conformidade e instalações de verificação com frequência.

Clientes

Depoimentos de clientes e estudos de caso

Clientes do Cloud IDS

O Cloud IDS foi simples e simples de implantar e fácil de gerenciar. Isso é importante para nós. queremos dedicar nosso tempo à mitigação, não à configuração e ao gerenciamento. Com isso, podemos nos concentrar nos alertas mais críticos para que possamos responder rapidamente.

Paras Chitrakar, cofundador e diretor de tecnologia da Dave.com

O que há de novo

Novidades

Inscreva-se na newsletter do Google Cloud para receber atualizações de produtos, informações sobre eventos, ofertas especiais e muito mais.

Documentação

Recursos e documentação do Cloud IDS

Todos os recursos

Saiba mais sobre os recursos do Cloud IDS

| Detecção de ameaças com base em rede | Ajude a detectar tentativas de exploração e técnicas evasivas nas camadas de rede e aplicativo, incluindo estouro de buffer, execução de código remoto, fragmentação de protocolo e ofuscação. Descubra ataques e controle (C2) e movimento lateral, bem como malware e payloads maliciosos ocultos em tipos de arquivos comuns, arquivos compactados e conteúdo da Web. |

| Nativo da nuvem e gerenciado | Implante com apenas alguns cliques e gerencie com facilidade a IU, a CLI ou as APIs. Não é preciso arquitetar para ter alto desempenho e disponibilidade. ele já está integrado. O Cloud IDS faz o escalonamento automático para atender às necessidades da sua organização. Aproveite um catálogo integrado grande e atualizado continuamente de assinaturas de ataque do mecanismo de análise de ameaças da Palo Alto Networks para detectar as ameaças mais recentes. |

| Extensão e segurança líderes do setor | O Cloud IDS foi criado com os recursos de detecção de ameaças líderes do setor da Palo Alto Networks, apoiados pelo mecanismo de análise de ameaças e equipes de pesquisa de segurança extensas que são adicionadas continuamente ao catálogo de assinaturas de ameaças conhecidas e aproveitam outros mecanismos de detecção de ameaças para acompanhar as ameaças desconhecidas. |

| Visibilidade do tráfego leste-oeste e norte-sul | Ao usar o Espelhamento de pacotes do Google Cloud, além do tráfego de Internet, os clientes do Cloud IDS podem monitorar a comunicação intra-VPC e inter-VPC para detectar a presença de imagens suspeitas que poderia indicar um usuário de má-fé dentro da rede. |

| Atenda às metas de conformidade dos clientes | Muitos padrões de conformidade têm requisitos que determinam o uso de um IDS para detectar ameaças baseadas em rede. Assim, os clientes podem aproveitar o Cloud IDS para atender às metas de conformidade. |

| Priorize as ameaças mais importantes | O Cloud IDS oferece alertas de detecção de ameaças à rede em diferentes níveis de gravidade de ameaças: crítico, alto, médio, baixo e informativo para ajudar você a priorizar as ameaças mais importantes. |

| Detectar mascaramento de aplicativos | Identifique aplicativos mal-intencionados que se passam por aplicativos legítimos por meio da forte integração do Cloud IDS com a tecnologia App-IDTM da Palo Alto Networks. O App-IDTM usa várias técnicas de identificação para determinar a identidade exata dos aplicativos na sua rede, incluindo aqueles que tentam escapar da detecção ao se apresentarem como tráfego legítimo, salto de portas ou uso de }. |

| Alto desempenho | Escalonamento gerenciado para inspecionar todo o tráfego com base nas necessidades específicas da sua organização. |

Vá além

Comece a criar no Google Cloud com US$ 300 em créditos e mais de 20 produtos do programa Sempre gratuito.

Precisa de ajuda para começar?

Entre em contato com a equipe de vendasTrabalhe com um parceiro confiável

Encontre um parceiroContinue navegando

Ver todos os produtos