Cette page explique comment configurer un compte de service Identity and Access Management (IAM) pour un espace de noms dans une instance Cloud Data Fusion.

À propos des espaces de noms dans Cloud Data Fusion

Un espace de noms est un regroupement logique d'applications, de données et des métadonnées associées dans une instance Cloud Data Fusion. Vous pouvez considérer les espaces de noms comme une partition de l'instance. Toute application ou donnée, appelée ici entité, peut exister indépendamment dans plusieurs espaces de noms. Dans une instance unique, un espace de noms stocke les données et les métadonnées d'une entité indépendamment d'un autre espace de noms.

Contrôle des accès avec un compte de service d'espace de noms

Pour contrôler l'accès aux ressources Google Cloud , les espaces de noms dans Cloud Data Fusion utilisent l'agent de service de l'API Cloud Data Fusion par défaut.

Pour une meilleure isolation des données, vous pouvez associer un compte de service IAM personnalisé (appelé compte de service par espace de noms) à chaque espace de noms. Le compte de service IAM personnalisé, qui peut être différent pour différents espaces de noms, vous permet de contrôler l'accès aux ressourcesGoogle Cloud entre les espaces de noms pour les opérations de conception de pipelines dans Cloud Data Fusion, telles que l'aperçu des pipelines, Wrangler et la validation des pipelines.

Avant de commencer

- Les comptes de service par espace de noms sont compatibles avec les instances RBAC activé dans Cloud Data Fusion version 6.10.0 et ultérieures.

- Les comptes de service par espace de noms permettent de contrôler et de gérer l'accès aux ressources Google Cloud .

Rôles et autorisations requis

Pour obtenir les autorisations nécessaires pour personnaliser les comptes de service d'espace de noms et accorder des autorisations utilisateur dans un espace de noms, demandez à votre administrateur de vous accorder le rôle IAM Administrateur Cloud Data Fusion (roles/datafusion.admin) sur l'instance Cloud Data Fusion du projet.

Pour en savoir plus sur l'attribution de rôles, consultez la page Gérer l'accès aux projets, aux dossiers et aux organisations.

Vous pouvez également obtenir les autorisations requises avec des rôles personnalisés ou d'autres rôles prédéfinis.

Gérer les autorisations des utilisateurs dans un espace de noms

Pour accorder aux utilisateurs les autorisations dont ils ont besoin dans un espace de noms, attribuez-leur des rôles Cloud Data Fusion prédéfinis. Pour en savoir plus, consultez les rôles Cloud Data Fusion prédéfinis disponibles pour les utilisateurs dans les instances compatibles avec RBAC.

Configurer un compte de service d'espace de noms

Console

Pour configurer un compte de service pour l'espace de noms, procédez comme suit :

- Si vous ne disposez pas d'un compte de service pour l'espace de noms, créez-en un.

Dans la console Google Cloud , accédez à la page Instances de Cloud Data Fusion et ouvrez une instance dans l'interface Web de Cloud Data Fusion.

Cliquez sur Administrateur système > Configuration > Espaces de noms.

Cliquez sur l'espace de noms que vous souhaitez configurer.

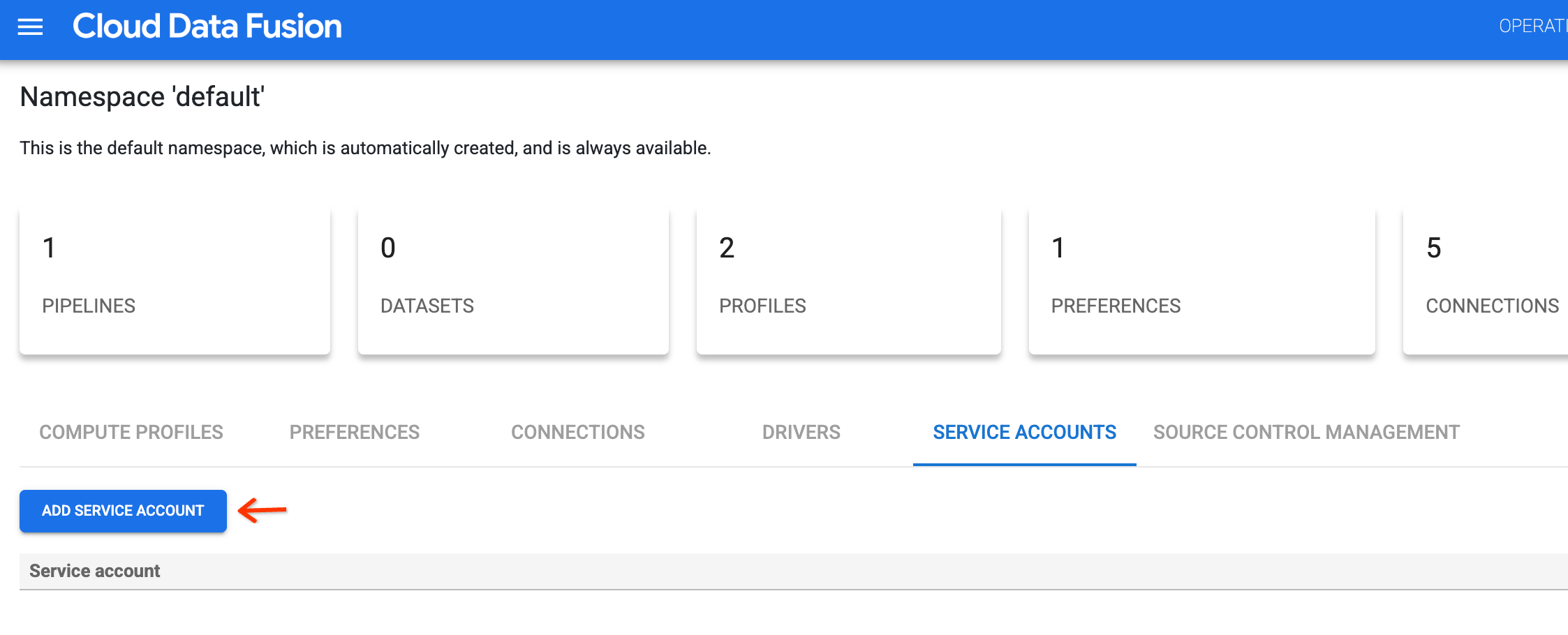

Cliquez sur l'onglet Comptes de service, puis sur Ajouter un compte de service.

Attribuez le rôle Utilisateur Workload Identity (

roles/iam.workloadIdentityUser).Pour accorder le rôle, procédez comme suit :

- Dans le champ Compte de service de conception du pipeline, saisissez l'adresse e-mail du compte de service (par exemple,

SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com). - Suivez les instructions de la boîte de dialogue qui s'affiche.

- Dans le champ Compte de service de conception du pipeline, saisissez l'adresse e-mail du compte de service (par exemple,

Pour terminer la configuration du compte de service, revenez à l'espace de noms de votre instance Cloud Data Fusion et cliquez sur Enregistrer.

Répétez la procédure pour configurer un compte de service pour chaque espace de noms.

API REST

Attribuez le rôle Utilisateur Workload Identity (

roles/iam.workloadIdentityUser).Pour accorder le rôle, procédez comme suit :

Définissez les variables d'environnement suivantes :

export TENANT_PROJECT_ID=TENANT_PROJECT export GSA_PROJECT_ID=SERVICE_ACCOUNT_PROJECTRemplacez les éléments suivants :

TENANT_PROJECT: ID du projet locataire. Pour le trouver, accédez à la page Instances, puis cliquez sur le nom de l'instance. L'ID s'affiche sur la page Détails de l'instance.SERVICE_ACCOUNT_PROJECT:Google Cloud ID du projet dans lequel se trouve le compte de service IAM.

Attribuez le rôle Utilisateur Workload Identity :

gcloud iam service-accounts add-iam-policy-binding \ --role roles/iam.workloadIdentityUser --member "serviceAccount:${TENANT_PROJECT_ID}.svc.id.goog[default/NAMESPACE_IDENTITY]" SERVICE_ACCOUNT_EMAIL \ --project ${GSA_PROJECT_ID}Remplacez les éléments suivants :

NAMESPACE_IDENTITY: identité de l'espace de noms. Pour en savoir plus, consultez Détails d'un espace de noms.SERVICE_ACCOUNT_EMAIL: adresse e-mail du compte de service (par exemple,SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com).

Validez l'adresse e-mail du compte de service de l'espace de noms de l'étape précédente. Définissez

environment variables, puis exécutez la commande suivante :curl -H "Authorization: Bearer $(gcloud auth print-access-token)" -H "Content-Type: application/json" ${CDAP_ENDPOINT}/v3/namespaces/NAMESPACE_NAME/credentials/workloadIdentity/validate -X POST -d '{"serviceAccount":"SERVICE_ACCOUNT_EMAIL"}'Remplacez les éléments suivants :

NAMESPACE_NAME: ID de l'espace de noms.SERVICE_ACCOUNT_EMAIL: adresse e-mail du compte de service IAM que vous souhaitez définir dans l'espace de noms.

Définissez le compte de service de l'espace de noms. Définissez

environment variables, puis exécutez la commande suivante :curl -H "Authorization: Bearer $(gcloud auth print-access-token)" -H "Content-Type: application/json" ${CDAP_ENDPOINT}/v3/namespaces/NAMESPACE_NAME/credentials/workloadIdentity -X PUT -d '{"serviceAccount":"SERVICE_ACCOUNT_EMAIL"}'

Modifier un compte de service d'espace de noms

Console

Pour modifier un compte de service d'espace de noms, procédez comme suit :

- Dans votre instance Cloud Data Fusion, cliquez sur Administrateur système > Configuration > Espaces de noms.

- Cliquez sur l'espace de noms contenant le compte de service que vous souhaitez modifier.

- Pour modifier le compte de service, accédez à l'onglet Comptes de service. À côté du nom du compte de service, cliquez sur Menu > Modifier.

- Suivez la procédure pour configurer un compte de service d'espace de noms.

API REST

Pour modifier un compte de service d'espace de noms, procédez comme suit :

Définissez

environment variables, puis exécutez la commande suivante :curl -H "Authorization: Bearer $(gcloud auth print-access-token)" -H "Content-Type: application/json" ${CDAP_ENDPOINT}/v3/namespaces/NAMESPACE_NAME/credentials/workloadIdentity -X PUT -d '{"serviceAccount":"SERVICE_ACCOUNT_EMAIL"}'Remplacez les éléments suivants :

NAMESPACE_NAME: ID de l'espace de noms.SERVICE_ACCOUNT_EMAIL: adresse e-mail du compte de service IAM que vous souhaitez définir dans l'espace de noms.

Supprimer un compte de service d'espace de noms

Console

Pour supprimer un compte de service d'espace de noms, procédez comme suit :

- Dans votre instance Cloud Data Fusion, cliquez sur Administrateur système > Configuration > Espaces de noms.

- Cliquez sur l'espace de noms contenant le compte de service que vous souhaitez supprimer.

- Pour supprimer le compte de service, accédez à l'onglet Comptes de service. À côté du nom du compte de service, cliquez sur Menu > Supprimer.

API REST

Pour supprimer un compte de service d'espace de noms, procédez comme suit :

Définissez

environment variables, puis exécutez la commande suivante :curl -H "Authorization: Bearer $(gcloud auth print-access-token)" ${CDAP_ENDPOINT}/v3/namespaces/NAMESPACE_NAME/credentials/workloadIdentity -X DELETERemplacez les éléments suivants :

NAMESPACE_NAME: ID de l'espace de noms.

Obtenir le compte de service de l'espace de noms

Console

Pour obtenir des informations sur le compte de service de l'espace de noms, procédez comme suit :

Dans la console Google Cloud , accédez à la page Instances de Cloud Data Fusion et ouvrez une instance dans l'interface Web de Cloud Data Fusion.

Cliquez sur Administrateur système > Configuration > Espaces de noms.

Cliquez sur le nom d'un espace de noms pour afficher les détails du compte de service.

API REST

Pour obtenir le nom du compte de service de l'espace de noms, procédez comme suit :

Définissez

environment variables, puis exécutez la commande suivante :curl -H "Authorization: Bearer $(gcloud auth print-access-token)" ${CDAP_ENDPOINT}/v3/namespaces/NAMESPACE_NAME/credentials/workloadIdentity -X GETRemplacez les éléments suivants :

NAMESPACE_NAME: ID de l'espace de noms.

Si l'opération réussit, vous obtenez l'adresse e-mail du compte de service dans la réponse suivante :

Response: {"serviceAccount":"SERVICE_ACCOUNT_EMAIL"}

Étapes suivantes

- En savoir plus sur le cas d'utilisation du contrôle des accès avec les comptes de service d'espace de noms

- Approfondissez vos connaissances sur le contrôle des accès basé sur les rôles dans Cloud Data Fusion.