VMs blindadas

Máquinas virtuales endurecidas de Google Cloud

Las máquinas virtuales (VM) blindadas te permiten verificar la integridad de las instancias de VM de Compute Engine. De este modo, no tienes que preocuparte de la protección de tus instancias frente al software malicioso en los niveles de arranque y kernel.

Características

Protege tus máquinas virtuales contra amenazas avanzadas

Habilita las VM blindadas con solo unos clics para protegerte contra varias amenazas, como insiders malintencionados de los proyectos, firmware alojado malicioso y vulnerabilidades de los modos de kernel o de usuario.

Asegúrate de que tus cargas de trabajo sean fiables y verificables

Las VM blindadas protegen las máquinas virtuales contra rootkits y software malicioso a nivel de arranque y de kernel con las funciones de arranque seguro y medido. Las VMs blindadas utilizan un vTPM para proporcionar una raíz de confianza virtual con la que verificar la identidad de las VMs y asegurarte de que forman parte de la región y del proyecto especificados.

Protege los secretos contra la filtración externa y la reproducción

Si utilizas las VM blindadas, los secretos generados o protegidos con un vTPM se sellan en la máquina virtual oportuna y solo se desvelan cuando se verifica la integridad.

Integridad verificable con arranque seguro y medido

El arranque seguro impide que se cargue código malicioso al principio de la secuencia de arranque. El arranque medido asegura la integridad tanto del bootloader como del kernel y arranca controladores que impiden que se realicen modificaciones malintencionadas en la máquina virtual.

Resistencia a la filtración externa con vTPM

Valida la integridad de la máquina virtual alojada antes y en el transcurso del arranque con un vTPM. Esta tecnología es compatible con las especificaciones TPM 2.0 de Trusted Computing Group y está verificada con el estándar FIPS 140‑2 de nivel 1. El vTPM genera y almacena de forma segura claves de encriptado o datos sensibles en sistemas operativos invitados.

Firmware UEFI de confianza

El firmware de confianza se basa en la interfaz de firmware extensible unificada (UEFI) 2.3.1, que sustituye los subsistemas BIOS antiguos y habilita la función UEFI Secure Boot.

Atestaciones a prueba de manipulaciones

Obtén información valiosa sobre el estado de la integridad de las VMs blindadas mediante las reclamaciones de atestaciones a prueba de manipulaciones que ofrecen Cloud Logging y Cloud Monitoring. Estas mediciones de la integridad resultan útiles para identificar los cambios producidos en el "buen estado" de referencia de tu máquina virtual y el estado actual del entorno de tiempo de ejecución.

Aplicación de parches y migración activas

Las instancias de máquina virtual se siguen ejecutando aunque se produzca cualquier evento en el sistema host, por ejemplo, una actualización de software o de hardware.

Definición de políticas y permisos de gestión de identidades y accesos

Define políticas y permisos que acoten las nuevas instancias de Compute Engine para que usen imágenes de disco de VMs blindadas y tengan habilitadas las opciones de vTPM y de monitorización de la integridad.

Blindaje de imágenes de VM existentes

Transforma tus imágenes de máquina virtual actuales en VM blindadas que se ejecuten en Google Cloud. De esta forma, conseguirán una integridad verificable y mayor resistencia a la filtración externa.

Cómo funciona

Las VMs blindadas son máquinas virtuales reforzadas con un conjunto de controles de seguridad que te permiten defenderte de rootkits y bootkits. Las VM blindadas utilizan las prestaciones avanzadas de seguridad de la plataforma, como el arranque seguro y medido, el módulo de plataforma virtual de confianza (vTPM), el firmware UEFI y la supervisión de integridad.

Las VMs blindadas son máquinas virtuales reforzadas con un conjunto de controles de seguridad que te permiten defenderte de rootkits y bootkits. Las VM blindadas utilizan las prestaciones avanzadas de seguridad de la plataforma, como el arranque seguro y medido, el módulo de plataforma virtual de confianza (vTPM), el firmware UEFI y la supervisión de integridad.

Protege tus máquinas virtuales

Seguridad reforzada para máquinas virtuales

Seguridad reforzada para máquinas virtuales

Introducción

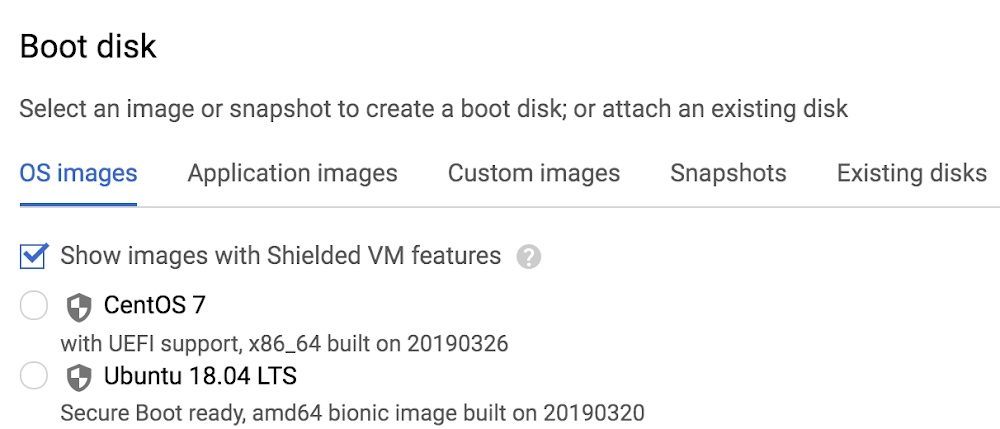

Empezar a usar la VM blindada es muy fácil. En la consola de Google Cloud, cuando crees una instancia de VM o una plantilla de instancia, solo tienes que marcar la casilla "Mostrar imágenes con funciones de VM blindada".

A continuación, puedes ajustar las opciones de configuración de tu VM blindada en la pestaña Seguridad. Aquí puedes disfrutar de un control más detallado sobre las funciones de la VM blindada, como la opción de habilitar o inhabilitar el arranque seguro, el vTPM y la monitorización de integridad. El vTPM y la monitorización de integridad están habilitadas de forma predeterminada. El arranque seguro requiere una aceptación explícita.

Si quieres tener más control programático y centralizado sobre las instancias de máquina virtual de tu empresa, hemos creado una nueva política de organización sobre la VM blindada.

Tutoriales, guías de inicio rápido y experimentos

Seguridad reforzada para máquinas virtuales

Seguridad reforzada para máquinas virtuales

Introducción

Empezar a usar la VM blindada es muy fácil. En la consola de Google Cloud, cuando crees una instancia de VM o una plantilla de instancia, solo tienes que marcar la casilla "Mostrar imágenes con funciones de VM blindada".

A continuación, puedes ajustar las opciones de configuración de tu VM blindada en la pestaña Seguridad. Aquí puedes disfrutar de un control más detallado sobre las funciones de la VM blindada, como la opción de habilitar o inhabilitar el arranque seguro, el vTPM y la monitorización de integridad. El vTPM y la monitorización de integridad están habilitadas de forma predeterminada. El arranque seguro requiere una aceptación explícita.

Si quieres tener más control programático y centralizado sobre las instancias de máquina virtual de tu empresa, hemos creado una nueva política de organización sobre la VM blindada.

Precios

| Precios de las VM blindadas | Utilizar las VM blindadas es gratuito. | |

|---|---|---|

| Servicio | Descripción | Precios |

VM blindadas | Habilita las opciones de VM blindada en la consola de Google Cloud. | Gratis |

Precios de las VM blindadas

Utilizar las VM blindadas es gratuito.

VM blindadas

Habilita las opciones de VM blindada en la consola de Google Cloud.

Gratis